はじめに

Intelligent Data Management Cloud (IDMC) では、Security Assertion Markup Language (SAML) 2.0 ベースのシングルサインオン (SSO) を構成することで、ユーザーが IDMC のログイン情報を入力せずに組織にアクセスできるようにすることができます。

本記事では、ID プロバイダーとして GMO トラスト・ログイン https://trustlogin.com/ を使用した SAML SSO の構成例を説明します。

- 本記事は、2025 年 2 月時点の情報を元に作成しました。各サービスのアップデートによって画面や設定内容が変わる可能性があります。

- 本記事では SAML の解説は行いません。必要に応じて、SAML の技術情報や仕様を参照してください。

- 本記事では、GMO トラスト・ログインの無料プランを使用します。

- 本記事では、シンプルな構成を用いて SAML SSO ログインができることまでを確認します。IDMC の SAML ユーザーを自動プロビジョニングで作成します。

- 本手順における IDMC の構成は、管理ロールを持つユーザーで行ってください。

GMO トラスト・ログインとは

GMO グローバルサイン社が提供するクラウドサービスです。

クラウドアプリケーションや社内システムへシングルサインオンが実現できます。

ID・パスワードを記憶するフォームベース認証、ID・パスワードを使わない SAML 認証、Basic 認証の 3 種類のシングルサインオンが利用できます。

初期登録は無料で、基本的な機能のみであれば無料で利用できます。

GMO トラスト・ログイン サービスの特徴

https://trustlogin.com/service/

前提構成

GMO トラスト・ログインが SAML 認証の ID プロバイダー (Identity Provider) (以降 IdP) となり、ユーザー名・パスワードを使用したユーザー認証を行います。

IDMC が SAML 認証のサービスプロバイダー (Service Provider) (以降 SP) となり、ユーザーは IdP で認証されたユーザー情報を用いて SP にアクセスします。

名前 ID (Name ID) にはメールアドレスを使用します。名前 ID は、認証ユーザーを識別する情報です。

関連ドキュメント

Informatica Documentation 日本語版 -> Administrator -> ユーザー管理 -> SAMLのシングルサインオン

https://docs.informatica.com/ja_jp/cloud-common-services/administrator/current-version/_user-administration_administrator_current-version_ditamap/GUID-B666A3EF-87F9-42F9-BB4A-E3E3AC676727.html

手順

GMO トラスト・ログインの登録

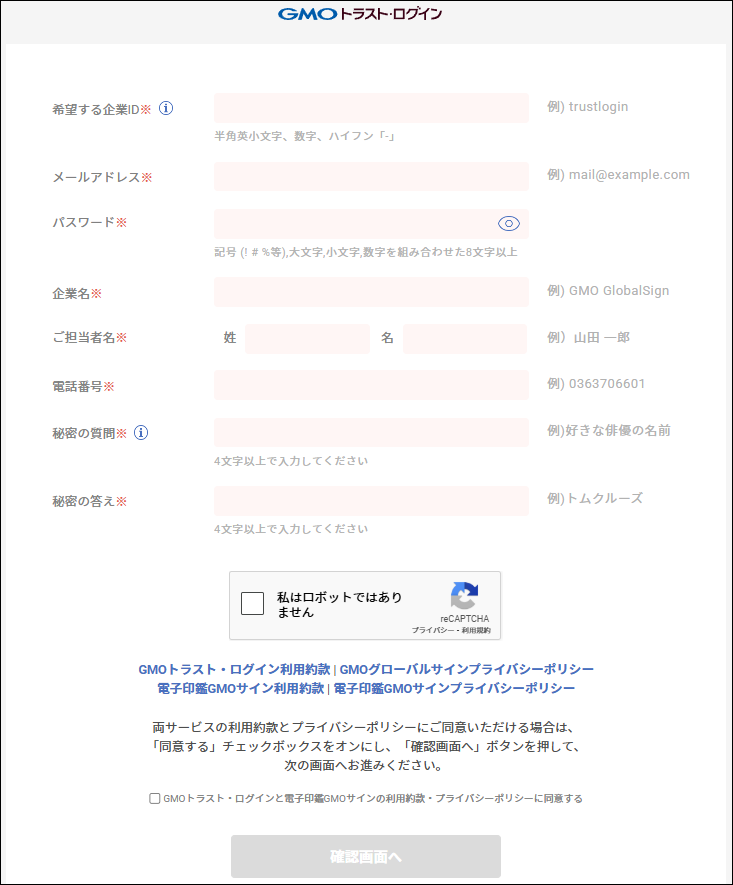

GMO トラスト・ログインのトップページ https://trustlogin.com/ にアクセスし、画面右上の「無料登録」をクリックします。

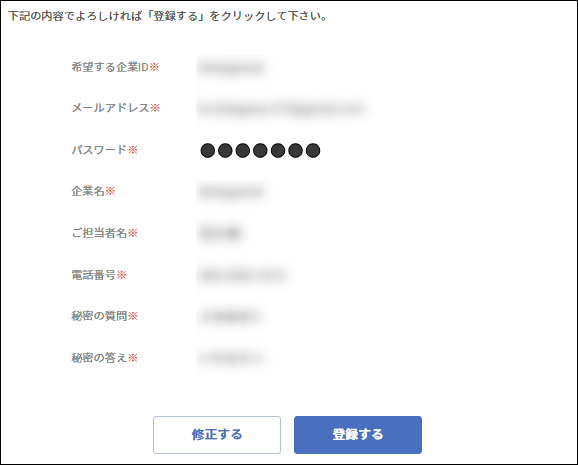

必要な情報を入力し、利用約款やプライバシーポリシーを確認、チェックを入れて登録を完了します。

登録したメールアドレスに「仮登録のお知らせ」のメールが届きます。

メールの「本登録URL」にアクセスすることで登録が完了します。

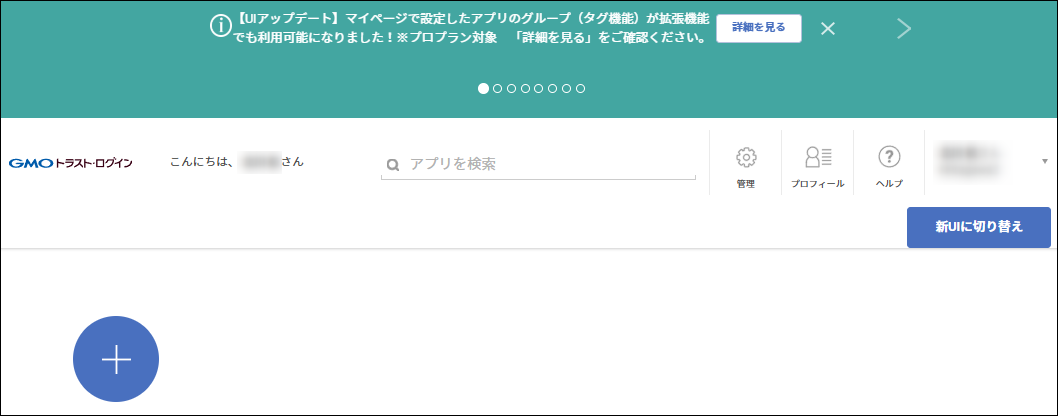

GMO トラスト・ログインのトップページ https://trustlogin.com/ から画面右上の「ログイン」をクリックするか、https://portal.trustlogin.com/users/sign_in にアクセスするとログイン画面が開きます。登録した企業 ID、メールアドレスおよびパスワードでログインできることを確認します。

IDMC から SP メタデータのダウンロード

IdP に登録する SP メタデータをダウンロードします。

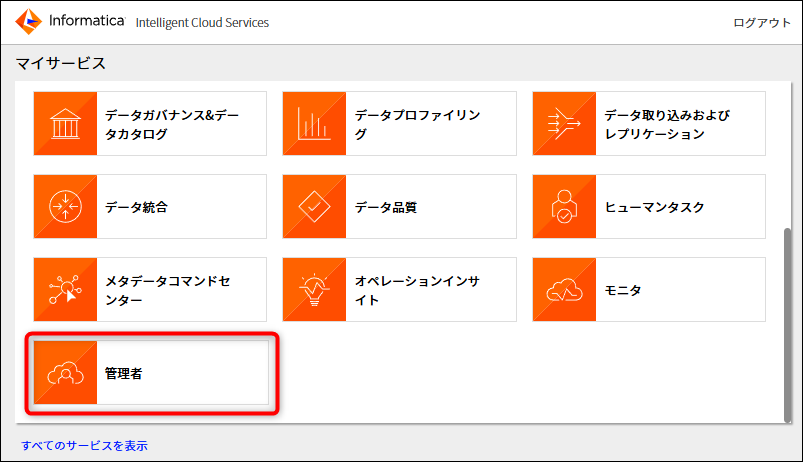

IDMC にログインし、「管理者」を選択します。

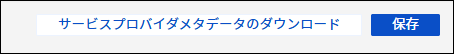

「SAMLセットアップ」タブを開き、画面右上の「サービスプロバイダメタデータのダウンロード」をクリックします。iics_saml_sp_metadata.xml がダウンロードされます。

同じ画面で後で IdP の登録等を行いますが、一旦はここまでです。IDMC はログアウトして画面を閉じても構いません。

GMO トラスト・ログインで IdP メタデータのダウンロードと SAML アプリの登録

GMO トラスト・ログインにログインし、「管理」画面を開きます。

「アプリ」タブを開き、「SAMLアプリ登録」をクリックします。

「IDプロバイダーの情報」で、「メタデータをダウンロード」をクリックして IdP のメタデータをダウンロードします。<企業名-<数字>-metadata.xml がダウンロードされます。これは後で使用します。

先にダウンロードした SP メタデータファイル iics_saml_sp_metadata.xml をテキストエディタで開き、メタデータファイルに記載の値を入力していきます。

「エンティティID」に、EntityDescriptor 要素の entityID 属性の値を入力します。

<md:EntityDescriptor xmlns:md="urn:oasis:names:tc:SAML:2.0:metadata"

entityID="https://XXXXXXXXXXXXXXXXXXXXXX.dmp-us.informaticacloud.com">

「ネームIDフォーマット」で「emailAddress」を選択します。

「サービスへのACS URL」に、AssertionConsumerService 要素の Location 属性の値を入力します。

<md:AssertionConsumerService Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-POST"

Location="https://dmp-us.informaticacloud.com/identity-service/acs/XXXXXXXXXXXXXXXXXXXXXX"

index="0" isDefault="true"/>

「ネームID用値」は、「メンバー」「email」のままにします。

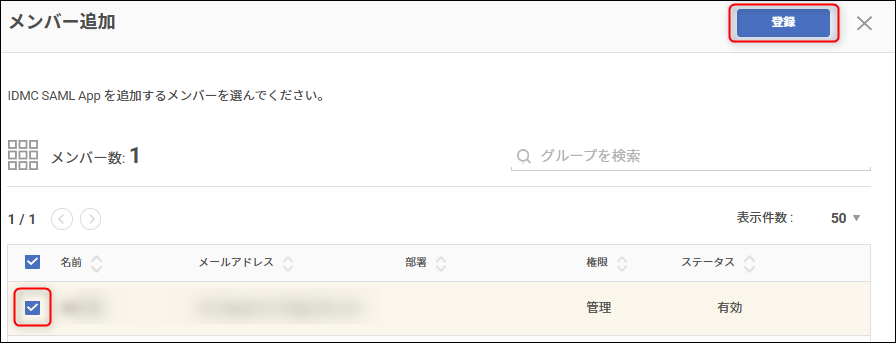

IDMC に SAML ログインする IdP のユーザーを選択して「登録」をクリックします。

IDMC での IdP 情報の登録

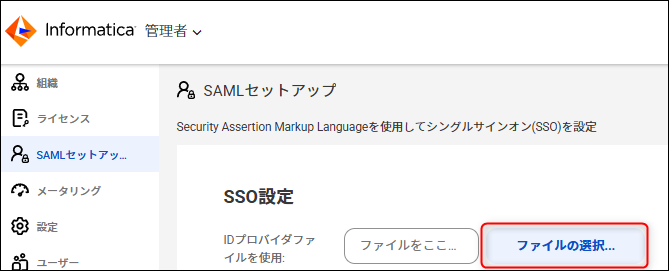

IDMC -> 「管理者」 -> 「SAMLセットアップ」に戻り、「SSO設定」で「ファイルの選択」をクリックします。先にダウンロードした IdP メタデータファイル <企業名-<数字>-metadata.xml を選択します。

メタデータの情報に基づき、「IDプロバイダ設定」のフィールドに値が自動的に設定されます。

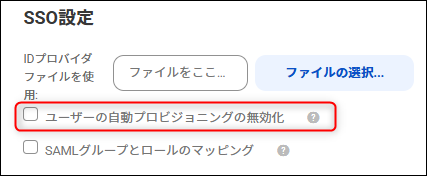

「SSO設定」で、「ユーザーの自動プロビジョニングの無効化」にチェックが入っていないことを確認します。自動プロビジョニングで、IDMC に SAML ユーザーを自動で作成します。

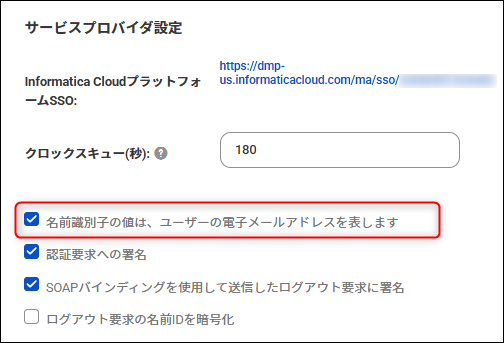

「サービスプロバイダ設定」で、「名前識別子の値は、ユーザーの電子メールアドレスを表します」にチェックが入っていることを確認します。

SAML SSO ログインの確認

ブラウザを新規起動し、IDMC にアクセスします。「シングルサインオン(SSO)を使用してログイン」をクリックします。

「代わりに組織IDを使用してログイン」をクリックして、組織 ID を入力して「続行」をクリックします。

GMO トラスト・ログインのログイン画面に移動します。メールアドレスおよびパスワードを入力してログインします。

「管理者」 -> 「ユーザー」で、「認証」が「IDPとSAML」であるユーザーが作成されていることが確認できます。ここでは自動プロビジョニングで作成するユーザーの追加設定を行っていないため、名や姓などが空欄になっています。必要に応じて値を設定します。

最後に

本記事では、ほぼ必要最低限の構成で、GMO トラスト・ログインを利用した IDMC の SAML SSO ログインをセットアップする流れを説明しました。自動プロビジョニングや署名証明書の暗号化など、追加の構成はご要件に応じて設定してください。

SAML SSO ログインで問題が発生した場合は、SAML-tracer などのツールで SAML メッセージを確認すると原因調査に役立ちます。

SAML-tracer 参考リンク

https://github.com/SimpleSAMLphp/SAML-tracer

https://chromewebstore.google.com/detail/saml-tracer/mpdajninpobndbfcldcmbpnnbhibjmch