はじめに

2026年3月、AWSは「AWS Security Agent」の外部向けプレビューを公開しました。アプリケーションの設計からデプロイまで、セキュリティを自動かつ継続的に検証するAIエージェントです。

従来のペネトレーションテストは専門チームが数週間かけて実施するものでした。AWS Security Agentはこれを数時間に圧縮し、さらにGitHubのプルリクエストを自動で解析・修正まで行います。

この記事では、AWS Security Agentの概要・アーキテクチャ・セットアップ手順を公式ドキュメントと公開情報をもとに解説します。

この記事で学べること

- AWS Security Agentの3つの主要機能

- Red-Team/Blue-Teamマルチエージェントアーキテクチャの仕組み

- Agent Spaceのセットアップ手順

- CrowdStrikeなど既存セキュリティ製品への影響

対象読者

- AWSを使っているエンジニア

- セキュリティ自動化に関心があるエンジニア

- AIエージェントのアーキテクチャに興味がある方

前提条件

- AWSアカウントを持っていること

- GitHubリポジトリでアプリケーションを管理していること

TL;DR

- AWS Security Agentは設計→コード→ペンテストの3段階でセキュリティを自動化するAIエージェント(現在Preview)

- 内部ではRed-TeamとBlue-Teamの2種類のAIエージェントが競合的に動作する「Grounded Execution」アーキテクチャを採用

- SmugMugでの実績: ペンテストが数日→数時間に短縮

- 現在

us-east-1(バージニア北部)のみで利用可能

AWS Security Agentとは

AWS Security Agentは、アプリケーション開発の全ライフサイクルを通じてセキュリティ検証を自動化するサービスです。2025年12月のre:InventでPreview公開され、2026年3月に外部向けに正式プレビューが提供開始されました。

New AWS Security Agent secures applications proactively from design to deployment (preview)

— AWS公式ブログ(2026年3月)

従来の「定期的なセキュリティ監査」から「継続的・オンデマンドのセキュリティ検証」への転換が、このサービスの核心です。

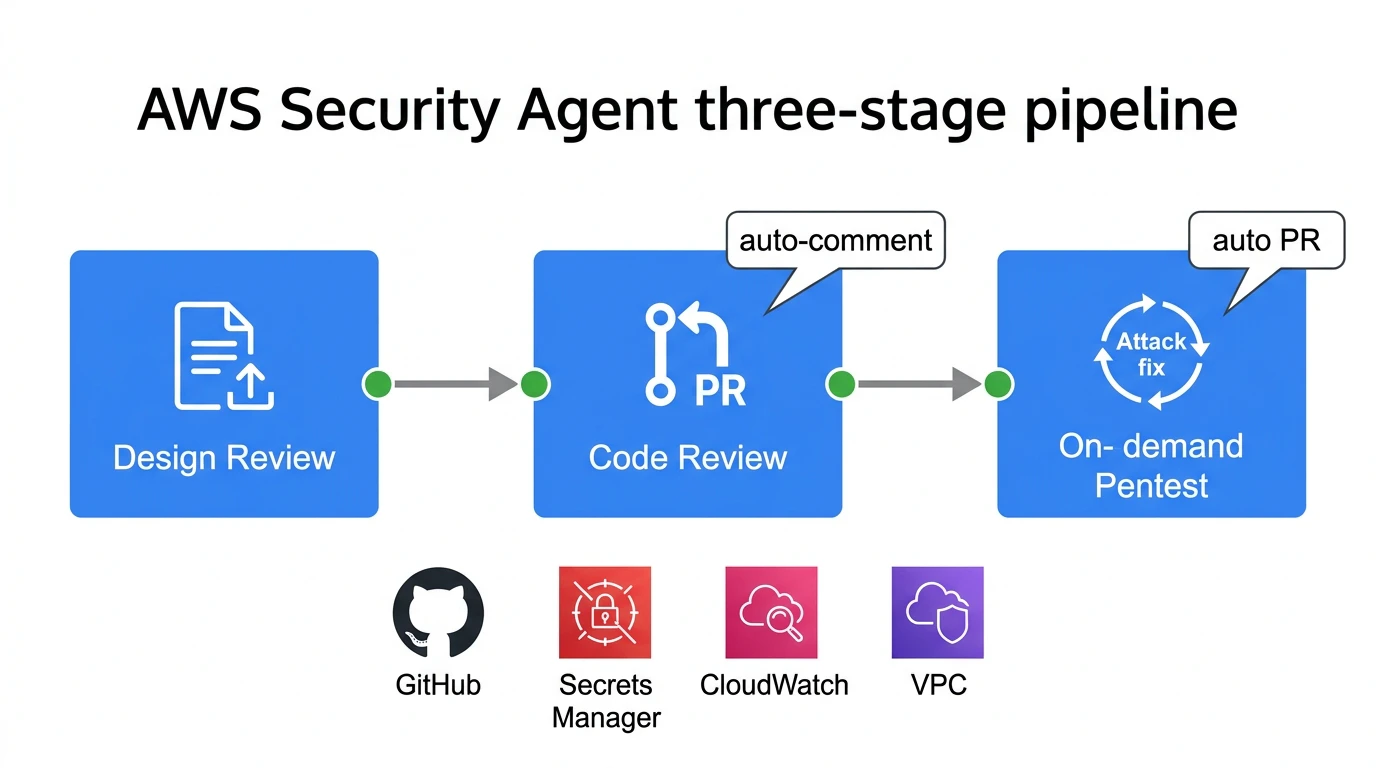

3つの主要機能

1. デザインセキュリティレビュー

製品仕様書・アーキテクチャドキュメント・技術設計書をアップロードすると、AWSベストプラクティスおよび組織固有のセキュリティ要件に照らしてリスクを自動検出します。

- 入力: PDF・Markdownなどのドキュメント

- 出力: セキュリティリスクの一覧とリコメンデーション

- 効果: 手動レビュー(数週間)→ 数分

2. コードセキュリティレビュー

GitHubのプルリクエストを自動解析し、セキュリティ上の問題を即時フィードバックします。

- SQLインジェクション・入力値バリデーション漏れ等の脆弱性を検出

- 組織のセキュリティ要件を基準として評価

- PRコメントとして結果を返す

3. オンデマンドペネトレーションテスト

スケジュール不要で即時実行できるペネトレーションテストです。最大の特徴は、脆弱性発見後に修正のプルリクエストをGitHubに自動送信する点です。

- 設計書・仕様書・ソースコードから文脈を取得してカスタマイズされた攻撃計画を生成

- テスト実行中に発見した情報(エンドポイント・認証情報等)をもとに攻撃計画を動的に更新

- 発見した脆弱性の修正PRを自動作成

技術的アーキテクチャ: ATA(Autonomous Threat Analysis)

AWS Security Agentの基盤となっているのが、Amazonが内部で開発してきた「ATA(Autonomous Threat Analysis)」システムです。詳細はAmazon Scienceブログで公開されています。

How Amazon uses AI agents to anticipate and counter cyber threats

— Amazon Science

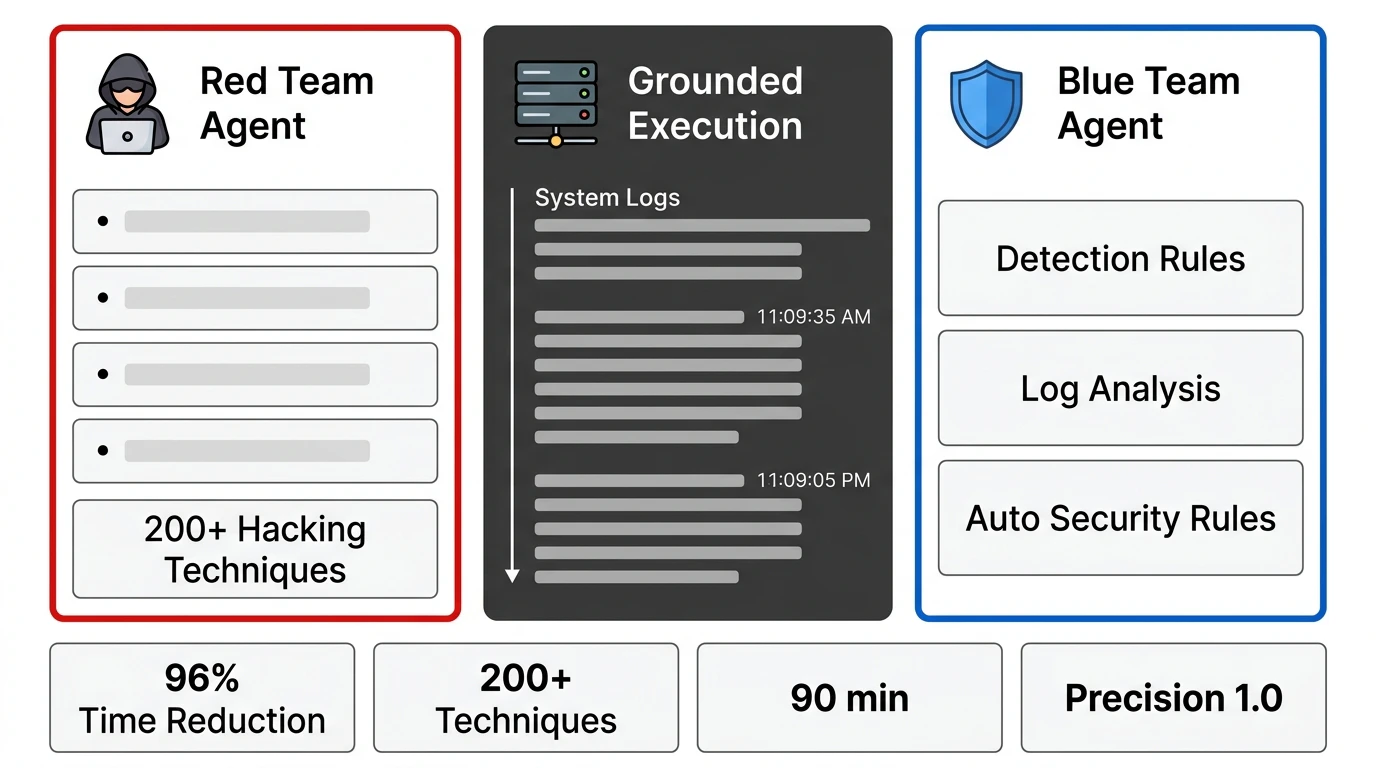

Red-Team/Blue-Teamマルチエージェント

ATAはRed-TeamエージェントとBlue-Teamエージェントが競合的に動作するマルチエージェントシステムです。

Red-Teamエージェント(攻撃側)

- 実際の攻撃者のTTP(戦術・技術・手順)をシミュレート

- テスト環境で実際のコマンドを実行し、リアルなテレメトリを生成

- Amazon社内発表によると、200以上のハッキング手法を90分以内でテスト可能

- 偵察からラテラルムーブメントまで、完全な攻撃チェーンを自動化

Blue-Teamエージェント(防御側)

- 検知カバレッジを検証

- 新しい攻撃手法が発見された場合、新規または改善されたセキュリティルールを自動生成

- 実際のログデータベースへのクエリで検知の有効性を検証

Grounded Execution(グラウンデッド実行)

ATAの最大の技術革新が「Grounded Execution(グラウンデッド実行)」です。

通常のAIエージェントはAIが評価した結果をそのまま返しますが、ATAではすべての技術と検知を実際のインフラで検証します。Red-Teamエージェントが技術を実行すると、特定のホストからタイムスタンプ付きのログが生成され、すべての主張が観測可能な証拠で裏付けられます。

これによりAIハルシネーションのリスクを大幅に軽減しています。

パフォーマンス実績

| 項目 | 従来 | ATA(AWS Security Agent) | 改善率 |

|---|---|---|---|

| エンドツーエンドのワークフロー | 数週間 | 約4時間 | 96%削減 |

| ハッキング手法のテスト数 | 人手次第 | 200以上/90分 | - |

| Pythonリバースシェル検知精度 | - | 精度1.00・再現率1.00 | - |

Agent Space: 管理単位の設計

AWS Security Agentでは「Agent Space(エージェントスペース)」という管理単位を使います。

- 1 Agent Space = 1アプリケーション/1プロジェクト

- 各Agent Spaceが独自のテストスコープ・セキュリティ設定・専用Webアプリケーションドメインを持つ

- AWS Management Consoleでの作成時、Security Agent Web Applicationが自動プロビジョニングされる

セットアップ手順

前提

- AWSアカウント(us-east-1リージョン)

- GitHubまたはGitHub Enterprise Cloudリポジトリ

1. Agent Spaceの作成

AWSマネジメントコンソールにアクセスします。

https://us-east-1.console.aws.amazon.com/securityagent

アプリケーション/プロジェクトごとにAgent Spaceを作成します。

2. セキュリティ要件の定義

コンソールで組織のセキュリティ要件を設定します。

# セキュリティ要件の例(コンソールで設定)

security_requirements:

- 承認済み暗号化ライブラリの使用(例: OpenSSL 3.x以上)

- すべての外部入力に対するバリデーション

- ロギング基準(CloudWatch Logs連携必須)

- 認証フレームワーク(Cognito or OIDC準拠)

一度設定すれば、エージェントが開発プロセス全体で自動検証します。

3. GitHubリポジトリの接続

GitHub OrganizationまたはGitHub Enterprise Cloudと接続することで、PRへの自動セキュリティフィードバックが有効化されます。

2026年1月追加: GitHub Enterprise Cloud対応(プライベートリポジトリへのAI活用セキュリティ機能)1

4. ペネトレーションテストの設定

設定項目:

- ターゲットドメイン(DNS/HTTP検証)

- VPC設定(プライベートアプリケーションの場合)

- テスト認証情報(Secrets Manager または Lambda で動的生成)

- CloudWatchロギング設定

2026年2月追加: 同一AWS組織内の複数アカウントをまたぐ共有VPCへのペネトレーションテスト対応2

5. レポートのダウンロード

2026年3月追加: PDFフォーマットでのペネトレーションテストレポートダウンロードに対応3

- エグゼクティブサマリー

- テストスコープ

- テスト手法

- 詳細調査結果

AWSサービス統合一覧

| サービス | 統合内容 |

|---|---|

| GitHub / GitHub Enterprise Cloud | PRの自動コードレビュー、脆弱性修正PRの自動送信 |

| AWS IAM Identity Center | ユーザーアクセス管理 |

| AWS Secrets Manager | ペンテスト用認証情報の安全な管理 |

| AWS Lambda | テスト認証情報の動的生成 |

| Amazon CloudWatch | テストログの記録 |

| Amazon S3 | アプリケーションコンテキスト情報の保存 |

| Amazon VPC | プライベートアプリケーションへのアクセス |

実績: SmugMugの事例

写真共有プラットフォーム SmugMug は、AWS Security Agentの導入により以下の改善を実現したと報告しています。

- 従来: ペネトレーションテストに数日かかっていた

- 導入後: 数時間で完了

テストの頻度と対応速度が大幅に向上した事例として、AWSの公式ブログで紹介されています4。

市場への影響

AWS Security Agentの発表は、サイバーセキュリティ市場に大きな波紋を広げました。

2026年3月27日、Amazonが開発者向けキーノートでAWS Security Agentを正式発表した直後、サイバーセキュリティ関連株が急落しました5。

| 銘柄 | 変動 |

|---|---|

| CrowdStrike(NASDAQ: CRWD) | 1取引セッションで 7%超下落 |

| iShares Expanded Tech-Software Sector ETF (BATS: IGV) | 年初来約20%超下落(ピーク比30%超) |

急落の構造的な理由は以下の3点です。

- セキュリティの内製化リスク: AWSが直接セキュリティ機能を提供することで、エンタープライズ顧客がサードパーティセキュリティを不要と判断するリスク

- 中小企業市場の侵食: 特に中小・中堅企業においてサードパーティセキュリティが不要になる可能性

- RSA Conference 2026の直前発表: 従来サイバーセキュリティ企業のショーケースであるRSACの直前に発表されたタイミング

CrowdStrikeはAWSと並行して協力関係も維持しており、「Charlotte AI AgentWorks Ecosystem」を立ち上げ、AWS・Anthropic・NVIDIA等と連携した独自の市場戦略を推進しています。

現在の制約事項

| 項目 | 詳細 |

|---|---|

| ステータス | Preview(プレビュー) |

| 利用可能リージョン | us-east-1(バージニア北部)のみ |

| 料金 | 未発表(プレビュー段階のため) |

| データポリシー | ユーザーのクエリ・データはモデルのトレーニングに使用されない |

| 監査 | AWS CloudTrailにAPIアクティビティをログ記録 |

まとめ

AWS Security Agentは、セキュリティ検証を「専門チームが行うもの」から「開発者が即時・自動で実行できるもの」へ転換するサービスです。

- 3段階の自動化: 設計レビュー → コードレビュー → オンデマンドペンテスト

- Grounded Execution: 実インフラで全技術を検証し、AIハルシネーションを防止

- 96%の時間削減: 数週間のペンテストが約4時間に

- 自動修正PR: 発見した脆弱性をエージェントが自動でプルリクエスト化

現在はus-east-1限定のPreviewですが、AIエージェントがセキュリティ分野に与えるインパクトの大きさは、CrowdStrikeの株価急落が如実に示しています。

AWSアカウントをお持ちの方は、Getting Started から試してみてください。

参考リンク

- AWS Security Agent 公式ブログ — サービス概要と機能の詳細

- AWS Security Agent 製品ページ — Getting Started

- AWS Security Agent ドキュメント — How It Works

- Amazon Science - ATA解説 — Red/Blue Teamアーキテクチャの詳細