応用情報をとりたくて

きたる10月、応用情報技術者試験があります。ので、それまでの二か月間でひたすらに勉強し、その内容をまとめていきたいと思います。(いよいよ来週ですよ来週)

今回はマネジメント・ストラテジの過去問を解いたので、その分で出てきた単語をまとめます。

出てきた単語集(前回分)

以下に、今まで取り扱った単語を全て格納しています。

取り扱った単語集

正規分布、確率、モンテカルロ法、再帰的、再使用可能、再入可能、再配置可能、相関係数、ユークリッド互助法、 ハフマン符号化、幅優先と深さ優先探索、ディープラーニング、ベイズの定理、排他的論理和、リストの実現(配列orポインタ)、浮動小数の情報落ち、ハッシュ関数の衝突、完全二分木、ニュートン法、オイラー法、ガウスの消去法、シンプソン法、グラフと隣接行列、スタックとヒープ、BNF(バッカス・ナウア記法)、UTF-8、過学習、パリティチェック、有限オートマトン、ハミング符合、M/M/1待ち行列モデル、クイックソート、選択ソート、挿入ソート、バブルソート、BCD(Binary-coded decimal)、逆ポーランド記法、カルノー図、桁落ち、丸め誤差、情報落ち、打ち切り誤差、値呼び出しと参照呼出し、双方向リスト、シェルソート、ヒープソート、マージソート、オーバーライド、オーバーロード、カプセルか、汎化、TOF(Time of Flight)センサー、RAID0、RAID1、RAID5、RAID2、RAID3、RAID4、SIMD、VLIW、グリッドコンピューティング、レジスタ、命令レジスタ、プログラムカウンタ、ベースレジスタ、インデックスレジスタ、アキュムレータ、汎用レジスタ、パイプライン処理、メモリインターリープ、フォールトトレランス(Fault Tolerance)、フォールトアボイダンス(Fault Avoidance)、フォールトマスキング(Fault Masking)、フールプルーフ(Fool Proof)、フェールセーフ(Fail Safe)、フェールソフト(Fail Soft)、フェールオーバー(Fail Over)、フェールバック(Fail Back)、フォールバック(Fall Back)、MIMD、ウェアレベリング、マルチレベルセル、ブロックアクセス方式、スケールイン/アウト、スケールアップ/ダウン、web3層アーキテクチャ構造、密結合マルチプロセッサシステム、アウトオブオーダー実行、遅延分岐、投機実行、レジスタリネーミング、サーバコンソリデーション、キャパシティプランニング、絶対アドレス方式、相対アドレス方式、間接アドレス方式、SDXC、シンクライアント、アムダールの法則、MMU(Memory Management Unit)、スーパースカラ、スーパパイプライン、構造ハザード、制御(分岐)ハザード、データハザード、シンプロビジョニング、キャパシティプランニング、ZigBee、SAN(Storage Area Network)、磁気ディスクにおけるデータ読み取り時間、ライブマイグレーション、ホットスタンバイシステム、ハートビートバケット、ライトスルー/ライトバック、アクセス透過性、ダイレクトマップ、フルアソシエイティブ、セットアソシエイティブ、スタックポインタ、クラスタリング方式、オブジェクトストレージ、CDN(Contents Delivery network)、量子コンピュータ、ストアドプロシージャ、ラウンドロビン方式、処理時間順方式、ターンアラウンドタイム、パワーゲーティング、ページフォールト、ページイン、ページアウト、クロスコンパイラ、プロファイラ、RFID、ページング、フリップフロップ回路、OSSにおけるディストリビュータ、ガベージコレクション、FIFO/LIFO/LFU/LRU、プリエンプション方式/ノンプリエンプション方式、CS信号(チップセレクト信号)、コンバータ/インバータ、アクチュエーター、LiDAR(Light Detection And Ranging)、EJB(Enterprise JavaBeans)、セマフォ、デッドロック、アサーションチェッカ、テストカバレージ分析ツール、GPLライセンス、ウォッチドックタイマ、DSP(Digital Signal Processor)、Hadoop、デマンドページング/プリページング、フラグメンテーション、FPGA(Field Programmable Gate Array)、PWM/PAM、ビッグエンディアン/リトルエンディアン、MOSトランジスタ、スラッシング、アクセシビリティ、SMIL、レンダリング、インデックスカラー、オーバーレイ、カーニング、ディザリング、JIS X 8341-1、アンチエイリアシング、メタボール、ラジオシティ、レイトレーシング、ニモニックコード、パンくずリスト、サーフェスモデル、H.264、階層型/網型/関係データベース、ANSI/SPARC3層スキーマ(外部/概念/内部)、キー(スーパキー/候補キー/主キー)と外部キー、関数従属(部分/完全/推移的)、正規化(第一/第二/第三正規形)、差集合演算、共有ロック/専有ロック、べき等、ロールフォワード/ロールバック、分散データベースシステムにおける透過性、グラフ指向DB、CURSOR、B+木インデックス、権限付与/はく奪SQL,NoSQL、検査制約、更新可能なビュー、E-R図、データレイク、undo/redo方式、2相コミットプロトコル、データディクショナリ、ACID、CAP定理、スタースキーマ、デッドロック、CASCADE、SDN、ホストアドレス/ネットワークアドレス/ブロードキャストアドレス/サブネットマスク、フォワード/リバースプロキシ、CSMA/CD、レイヤー2スイッチ、ブリッジ、SNMP、ARP/RARP、ルート集約、ルーター、WebSocket、NAPT(IPマスカレード)、ルーティングテーブル、TCP/UDPヘッダー、PPPoE、DHCPクライアント/サーバー、DNS、IPv4におけるクラスA/B/C/D/E、IPパケット、イーサネットフレーム(MACフレーム)、SOAP(Simple Object Access protocol)、REST(Representational state transfer)、IPv6拡張ヘッダー、SSID(Service Set Identifier)、IEEE802.11gにおける2.4GHz帯の干渉、モバイル通信サービスにおけるハンドオフ、IPsec、LPWA(low power wide area)、VRRP(virtual router redundancy protocol)、ICMP(Internet Control Message Protocol)、PLC(Power Line Communication)、BLE(Bluetooth Low Energy)、NFV(Network functions virtualisation)、MIME(Multipurpose Internet mail extension)、マルチホーミング、RIP-2プロトコル、RSS、NTP(Network Time Protocol)、クリプトジャッキング、ディレクトリトラバーサル、クロスサイトスクリプティング、SIEM、IaaS/PaaS/SaaS、ブロックチェーン、認証VLAN、共通鍵暗号方式、公開鍵暗号方式、DNSSEC、ファジング、C&Cサーバー、レインボーテーブル、SQLインジェクション、DMZ、ISMAP、WAF、ポリモーフィック型マルウェア、S/MIME、セキュアOS、ゼロデイ攻撃、クリックジャッキング、WORM、エクスプロイトコード、CAPTCHA、フットプリンティング、NCO、サイバーレスキュー隊(J-CRAT)、サーバー証明書、CRL(Certificate Revocation List)、SSH、CSIRT、SOC、PSIRT、リスクレベル、IMAPS、OP25B、サイバーセキュリティ経営ガイドライン、水飲み場型攻撃(Watering Hole Attack)、デジタルフォレンジックス、楕円曲線暗号、ブルートフォース攻撃、サブミッションポート、リスクベース認証、残留リスク、SPF(Sender Policy Framework)、SAML、AES、サイバーキルチェーン、耐タンパ性、ハイブリッド暗号方式、チャレンジレスポンス方式、キャッシュポイズニング、JVN、ハッシュ関数の性質、SMTP-AUTH、hostsファイル、オープンリダイレクト、JPCERTコーディネーションセンター、サードパーティーcookie、パケットフィルタリング、ドライブバイダウンロード、WPA2-PSK、IoTセキュリティガイドライン、プライバシーセパレーター、rootkit、OCSP、DKIM、3Dセキュア、情報セキュリティ早期警戒パートナーシップガイドライン、Main-in-the-Browser、CVE/CWE、TPM、セキュアブート、APT攻撃、CVSS、サイドチャネル攻撃、オブジェクト指向、スーパークラス/サブクラス、オーバーライド、継承の分割、ソフトウェアライフサイクルプロセス(JIS X 0160)、ホワイトボックステストにおける網羅性、プラットフォーム開発、テスト駆動開発、リバースエンジニアリング、ベロシティ、共通フレームにおけるテーラリング(修整)、モジュール結合度、ウォークスルー、MVC、マッシュアップ、ローコード開発、インスペクション、JIS X 25010:2013、ペアプログラミング、KPT手法、CRUDマトリクス(クラッド図)、ペトリネット(Petri Net)、DOA、請負契約における著作権、CMMI、バリューストリームマップ、限界値分析、JIS X 0161、JIS X 33002、二段階エディット法、アクティビティ図、クロス開発、DFD、モジュール強度、状態遷移図、スタブ/ドライバ、SysML、FTA、回帰テスト、バーンダウンチャート、ゴンベルツ曲線

マネジメント・ストラテジ部分のまとめ教材

今回は、一旦参考書や以下のサイトを読んでから過去問を解き始めています。

-

プロジェクトおよび定常業務(参考)

- プロジェクト:期間限定のチーム遂行、独自成果物の提供

- 定常業務:永続的チーム遂行、継続的かつ反復的プロセスであり組織維持に焦点

-

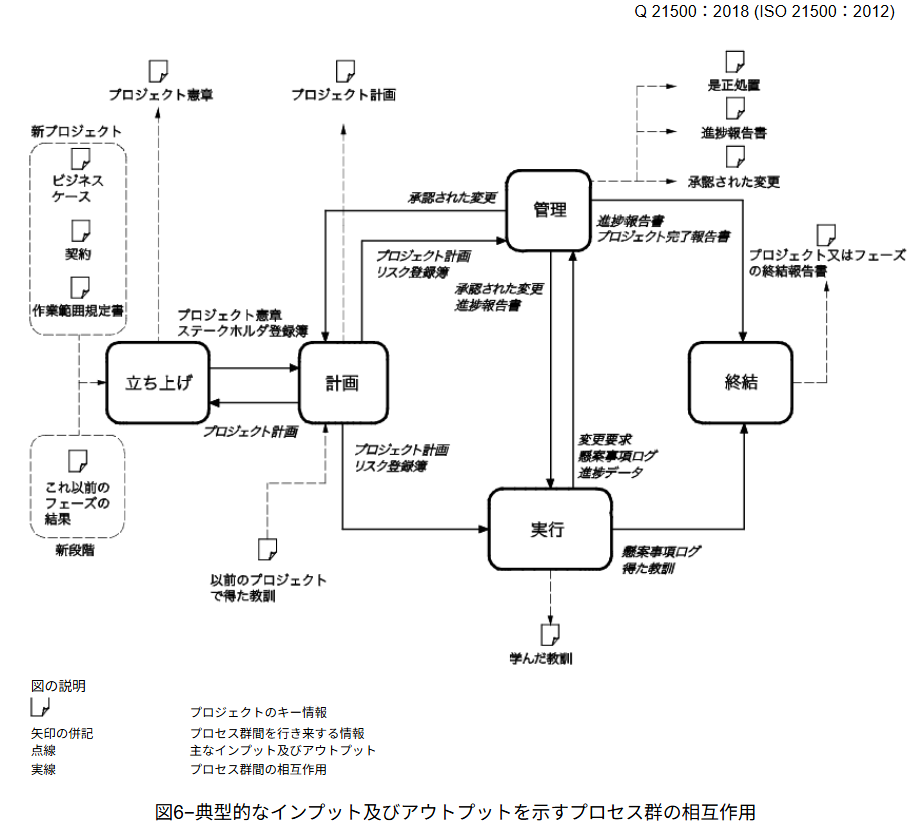

プロジェクト目標達成に向けて実行するマネジメントプロセス(参考)

- マネジメントに関するプロセス群

- 対象別にプロセスを集めた対象群

- 統合

- ステークホルダ

- スコープ

- 資源

- 時間:スケジュール管理

- コスト

- リスク

- 品質

- 調達

- コミュニケーション

-

リスク対応戦略(参考)

- 好機(プラスのリスク)への戦略

- エスカレーション:上位者に指示を仰ぐ

- 活用:その好機による利益をとらえる(開花時期に合わせたイベント)

- 共有:第三者と好機による利益を共有する(ジョイントベンチャーなど)

- 強化:好機の発生確率を高めたり、影響度を大きくさせる

- 受容:特に積極的対応をとらない

- 脅威(マイナスのリスク)への戦略

- エスカレーション:上位者に指示を仰ぐ

- 回避:リスクを避けるためのプロジェクト範囲縮小など

- 転嫁:脅威の影響を第三者に移転すること(保険など)

- 軽減:脅威発生確率の低下or影響力の縮小(テスト増加、システム冗長化など)

- 受容:そのまま受け入れる(コンティンジェンシープラン?)

- 好機(プラスのリスク)への戦略

-

コンティンジェンシープラン(参考)

- 緊急事態発生時に事業への影響を最小限にとどめるため実施する施策や行動指針

-

プロジェクトスケジュールマネジメントプロセス(参考)

- アクティビティ定義:ワークパッケージ完了に遂行すべき具体的な作業のリスト化

- アクティビティ順序設定:アクティビティ間の順序付け。手法として、アロー・ダイアグラム法やGERT、プレシデンス・ダイアグラム法が存在

- アクティビティ所要時間の見積もり

- 類推見積もり

- 過去の類似開発プロジェクトを参考に見積もり

- パラメトリック見積もり

- 過去データベースでの見積もり

- 三点見積もり

- 楽観地、最頻値、悲観値をもとに、最頻値の重みを4にした加重平均をとったり、そのまま平均をとったりして見積もる

- ボトムアップ見積もり

- WBS記載のアクティビティごとの見積もりを積み上げる

- 類推見積もり

- スケジュール作成

- スケジュールコントロール

-

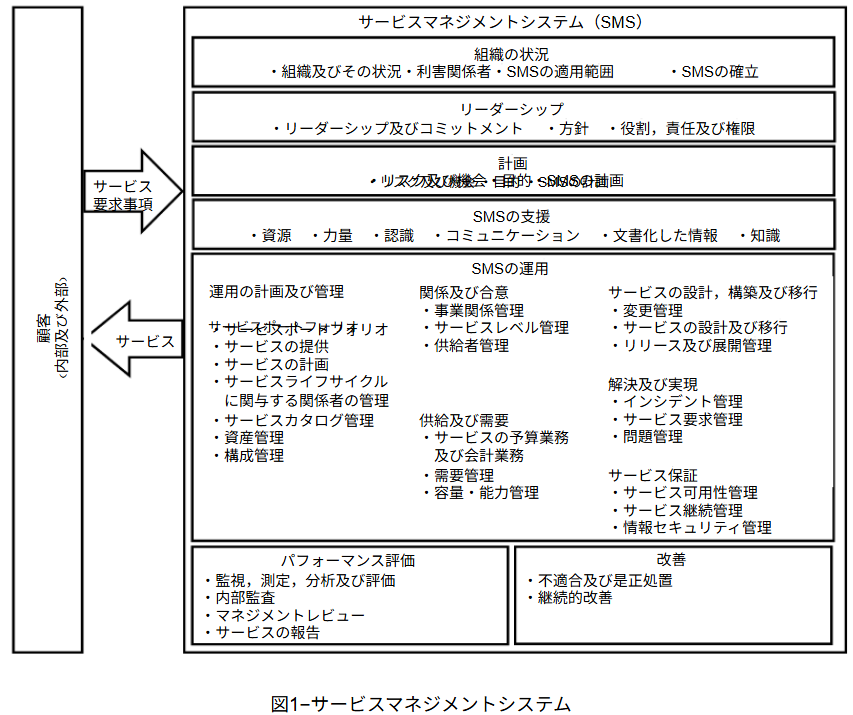

サービスマネジメントシステム(JIS Q 20000)(参考)

-

ITIL(参考)

- ITサービスマネジメントのベストプラクティスをフレームワークとして体系化したもの。サービスライフサイクルを以下の5つのフェーズに分割

- サービスストラテジ:戦略確率

- サービスデザイン:具体的設計

- サービストランジション:本番環境へのリリース

- サービスオペレーション:SLA合意サービスレベルの維持

- 継続的サービス改善:サービスおよびサービスマネジメントプロセスの継続的改善

- ITサービスマネジメントのベストプラクティスをフレームワークとして体系化したもの。サービスライフサイクルを以下の5つのフェーズに分割

-

サービスデスクの4種類(参考)

- ローカルサービスデスク:物理的に近い位置に設置

- 中央サービスデスク:一つの拠点で対応

- バーチャルサービスデスク:複数拠点を一つの窓口のように集約

- フォロー・ザ・サン:海外サポートデスクと連携して24時間365日対応可能

-

システム監査基準(参考)

- 監査:監査基準が満たされている程度を判定するため、客観的証拠を収集して評価するプロセス

- 監査原則

- 高潔さ

- 公正な報告

- 専門家としての正当な注意

- 機密保持

- 独立性

- 証拠に基づくアプローチ

- リスクに基づくアプローチ

- 監査プロセス

- 情報源

- 情報収集

- 監査証拠(監査証跡とは別物。証跡はログ(参考))

- 監査基準に基づく評価

- 監査所見

- レビュー

- 監査結論

-

システム監査技法(参考)

- チェックリスト法:監査側作成チェックリストに被監査側が回答

- ドキュメントレビュー法:監査側が関連資料や文書を確認

- インタビュー法:監査側が関係者に直接口頭で問い合わせ

- ウォークスルー法:システム全体のプロセスを、監査側が書面上or実際に追跡する形で実施

- 突合・照合法:関連する複数の証拠資料間を突合

- 現地調査法:監査側が監査対象部署へ業務時間中に赴き、直接仕事内容を確認

- コンピュータ支援法:簡単に操作できるシステム監査支援専門のソフトウェアや表計算ソフトウェアなどのコンピュータ要素を使用してシステム監査を実施

-

エンタープライズアーキテクチャ(EA)(参考)

- 大規模組織が全体最適化を図るための設計手法。以下4体系から構成

- ビジネスアーキテクチャ

- データアーキテクチャ

- アプリケーションアーキテクチャ

- テクノロジーアーキテクチャ

- 大規模組織が全体最適化を図るための設計手法。以下4体系から構成

-

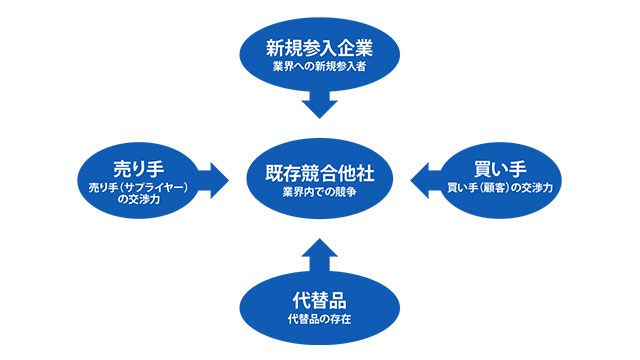

コトラーの競争地位戦略(参考)

- マーケットシェアの大小に着目し、競争地位に応じた企業の戦略目標を提示する理論

- リーダー:最大シェアを持つ

- チャレンジャー:2,3番手

- フォロワー:他社戦略の模倣

- ニッチャー:シェアは高くないが、ニッチ市場で地位獲得

- マーケットシェアの大小に着目し、競争地位に応じた企業の戦略目標を提示する理論

-

経営戦略で使用される分析手法

-

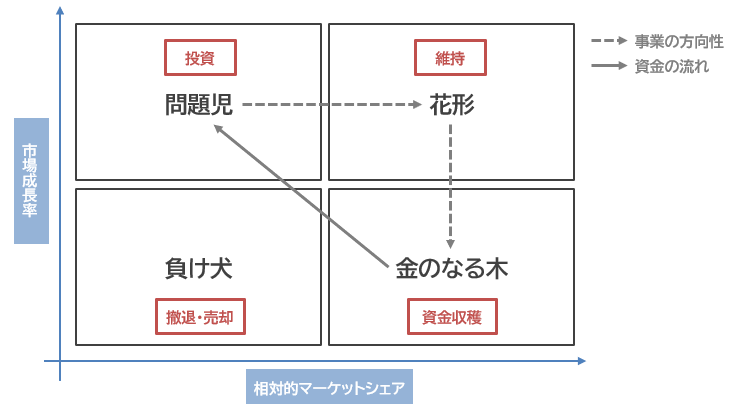

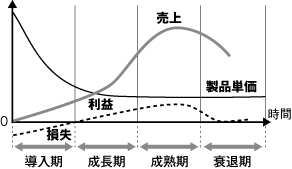

プロダクトライフサイクル:製品の売り上げと利益の変遷を4段階で説明するモデル。導入期・成長期・成熟期・衰退期からなる(参考)

出てきた単語集-マネジメント(今回分)

RTO/RPO、システム監査におけるフォローアップ、プルーフリスト、COCOMO、ファンクションポイント、ファストトラッキング/クラッシング、監査サンプリング、インシデント管理、予備調査、データ管理者/データベース管理者、トレンドチャート、EVM、GHGプロトコル、エディットバリデーションチェック、フルバックアップ/差分バックアップ/増分バックアップ/永久増分バックアップ、サービスパッケージ、コールドスタンバイ、リスクアセスメント、フェーズ・ゲート、逓減課金方式、縮退運用、情報セキュリティ監査、プロジェクトマネジメントオフィス、ペネトレーションテスト、エスクロウ、システム監査基準(令和5年度版)、合流バッファ、デルファイ法、7ステップの改善プロセス、RACIチャート

今回分について、それぞれの用語解説-マネジメント

RTO(Recovery Time Objective)/RPO(Recovery Point Objective):障害発生時にシステム復旧までにかかる時間目標/障害発生時過去のどの時点までデータを復旧させるかの目標値。どちらも指標が1日だったら、RTOでは1日以内に復旧、RPOでは前日までのデータが復旧すればよい(参考)

システム監査におけるフォローアップ:システム監査報告書に記載された改善勧告について適切な措置が講じられているか確認するため、監査人が改善状況をモニタリングすること(参考)

プルーフリスト:情報システムへの入力データを処理・加工せずそのまま印刷したもの。入力チェックなどで使用される(参考)

COCOMO(COnstructive COst MOdel):ソフトウェア開発プロジェクトにかかる工数や期間を見積もる手法。過去の開発時のデータをもとに構築(参考)

ファンクションポイント:ソフトウェア規模計測の手法であり、内部の機能を数え上げ、複雑さに応じて加重して積算して規模を推定( ソースコード行数ではない )例えば、入出力画面や帳票などを基準に見積もりを実施する(参考)

ファストトラッキング/クラッシング:スケジュールを短縮する方法。タスクを同時並行する/資源追加で所要時間を減らす。(参考)

監査サンプリング:

監査人は、原則として監査対象となる母集団からからその一部の項目を抽出して監査手続を実施する。サンプリングとは、その一部の項目の特性から母集団全体の特性を評価する目的をもって行う抽出行為である。(参考)

インシデント管理:ITILにおいて、以下のステップで構成される(参考)

- インシデントの識別

- インシデントの記録

- 分類と優先度設定

- 初期診断

- エスカレーション

- 解決と復旧

- インシデントのクローズ

予備調査:本調査実施前に、被監査部門および監査対象システムの概要把握のため実施(参考)

データ管理者/データベース管理者:情報の定義や統一化、品質管理など/情報蓄積の仕組みについての構築、運用、保守をそれぞれ担当(参考)

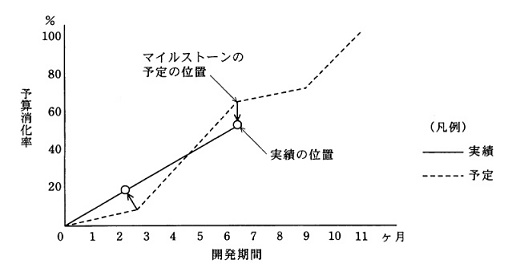

トレンドチャート:プロジェクト進捗管理に使う図。縦軸に予算消費状況、横軸に作業進捗状況を設定した折れ線グラフ(参考)

EVM(Earned Value Manegement):プロジェクト管理を進捗とコストの両面で実施する手法。EV(出来高)に対して、PV(完了すべき予定工数)、AC(消化した工数)を引き、それぞれSV、CVを計算する。どちらも負だと悪い(スケジュール遅延、コストオーバー)(参考)

GHGプロトコル:温室効果ガス排出量のとらえ方の一つ。スコープ1は自社直接排出、スコープ2は自社関節排出(電気利用など)、スコープ3は原材料仕入れや販売後の排出(参考)

エディットバリデーションチェック:入力内容が適切かどうかのチェック(参考)

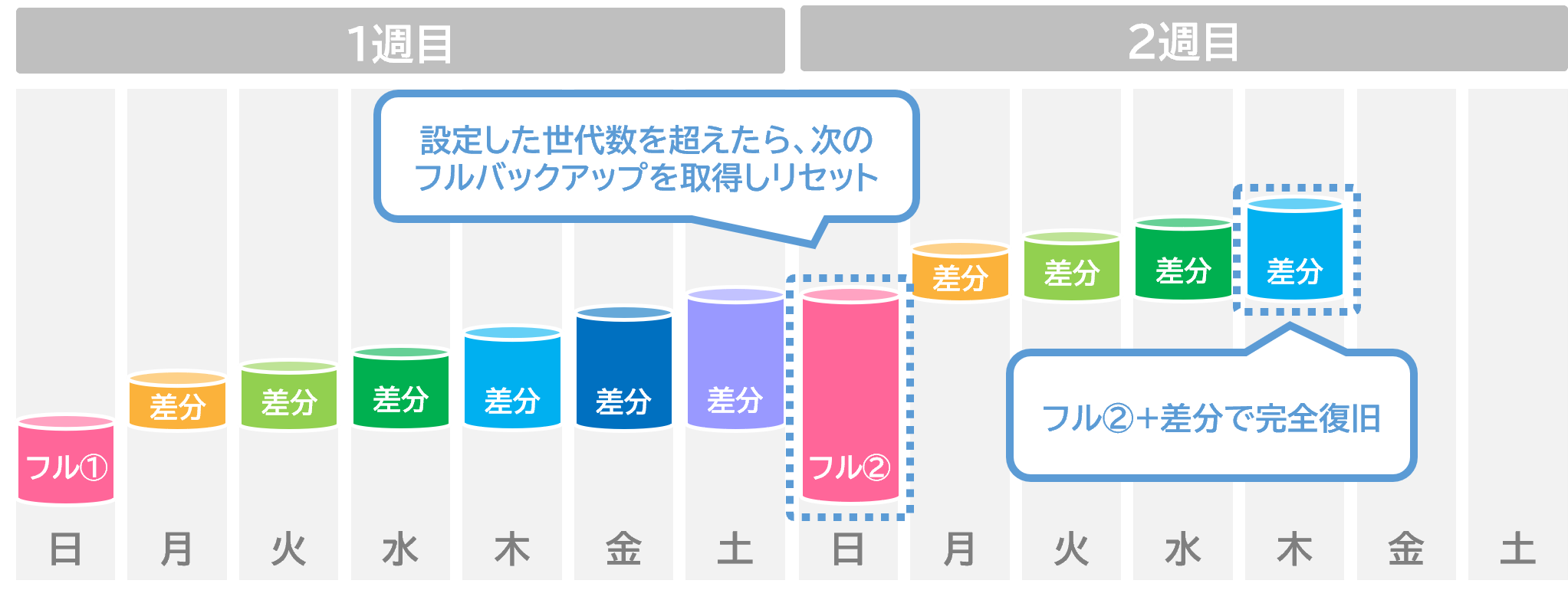

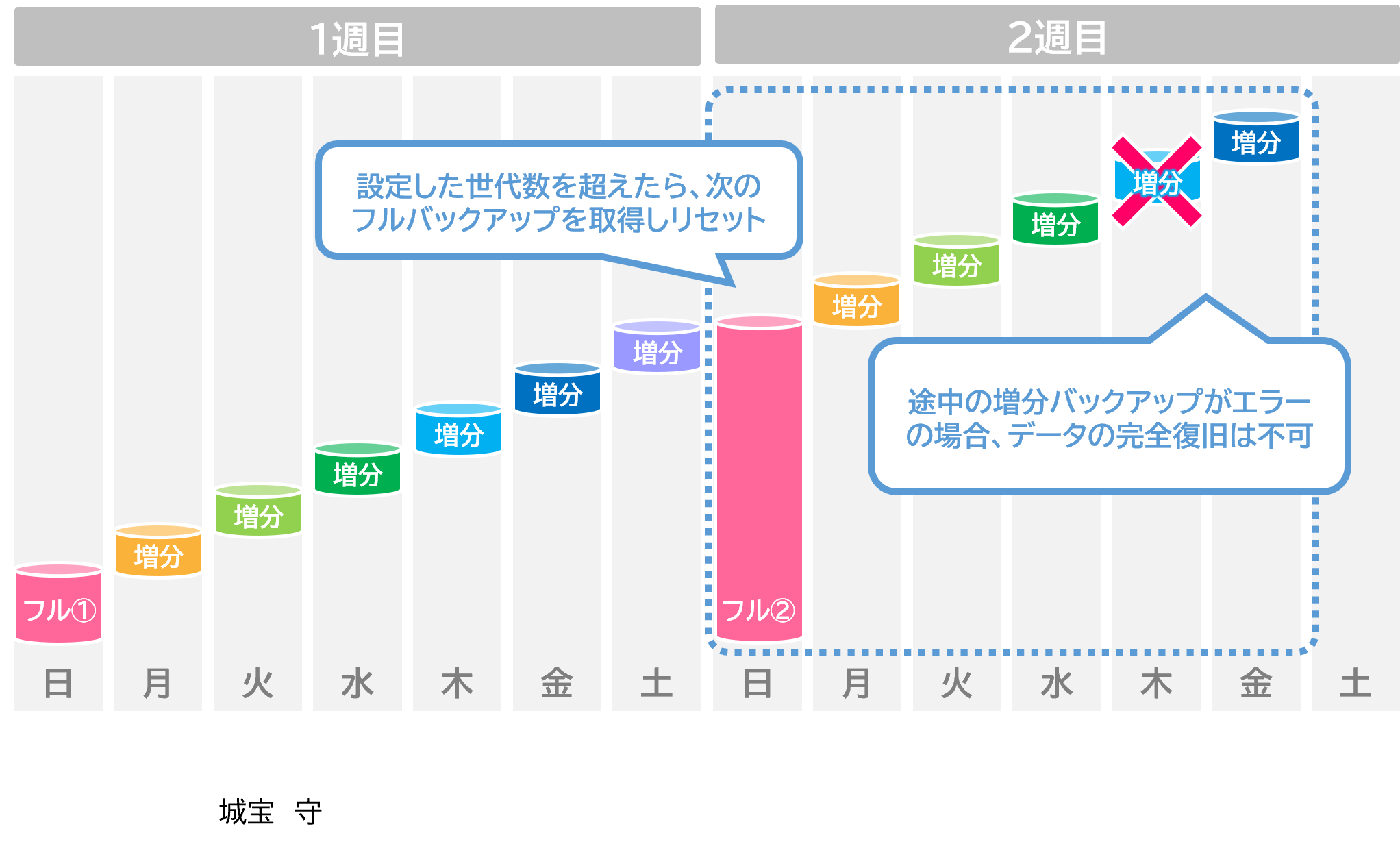

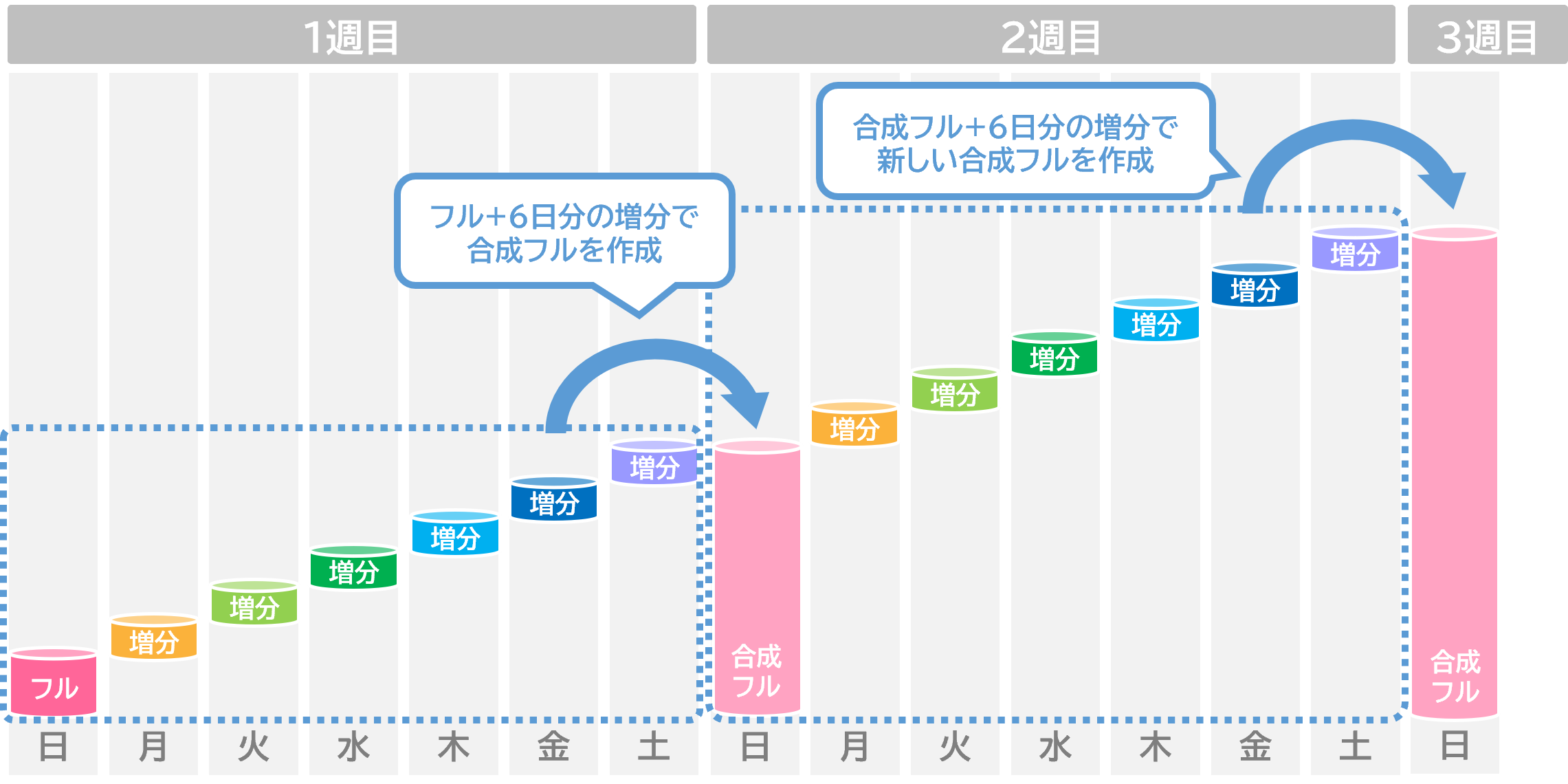

フルバックアップ/差分バックアップ/増分バックアップ/永久増分バックアップ:データ丸ごと、フルバックアップからの差分のみ、前回バックアップからの差分のみ、増分バックアップにおける定期的なフルバックアップ取得をなくしたもの(参考)

サービスパッケージ:ITILにおいて、顧客の要望に合わせ、コアサービス、実現サービス、強化サービスを組み合わせて提供するサービスのこと(参考)

コールドスタンバイ:電源オフ状態の予備機を用意しておく方法。初期設定に時間を要する。起動させればすぐ稼働する予備機を用意するのはウォームスタンバイであり、さらに高速に復旧するのは、電源オンの予備機を用意しておくホットスタンバイ(参考)

リスクアセスメント:リスクマネジメントの一環。リスク特定、分析、評価からなる(参考)

フェーズ・ゲート:プロジェクトの各フェーズにおける移行判定基準(参考)

逓減課金方式:使う量が増えれば増えるほど単価が下がる課金方式(参考)

縮退運用(フォールバック):通常使用する方式や系統が正常に機能しなくなったときに、機能や性能を制限したり別の方式や系統に切り替えるなどして、限定的ながら使用可能な状態を維持すること(参考)

情報セキュリティ監査:(参考)

情報セキュリティ監査には、組織体が採用している情報セキュリティ対策の適切性に対して一定の保証を付与することを目的とする監査(保証型の監査という)と、情報セキュリティ対策の改善に役立つ助言を行うことを目的とする監査(助言型の監査という)がある。なお、この2つの目的は排他的なものではないため、保証と助言の2つを監査の目的とすることができる。

保証型の監査とは、監査対象たる情報セキュリティのマネジメント又はコントロールが、監査手続を実施した限りにおいて適切である旨(又は不適切である旨)を監査意見として表明する形態の監査をいう。

助言型の監査とは、情報セキュリティのマネジメント又はコントロールの改善を目的として、監査対象の情報セキュリティ対策上の欠陥及び懸念事項等の問題点を検出し、必要に応じて当該検出事項に対応した改善提言を監査意見として表明する形態の監査をいう。

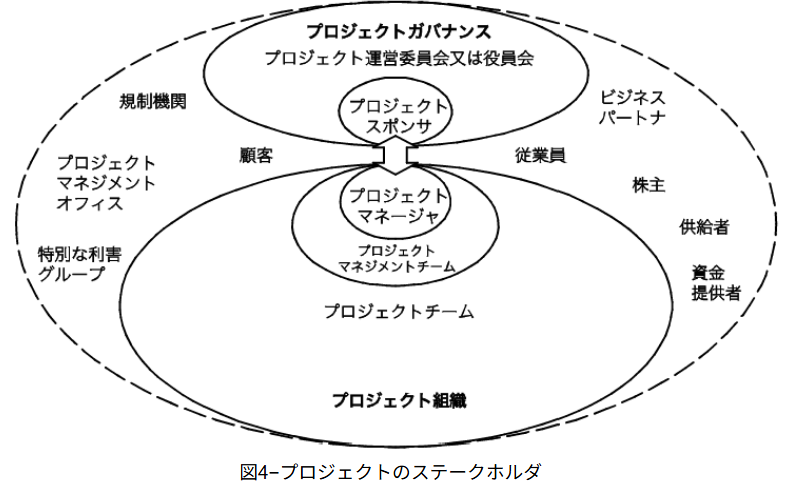

プロジェクトマネジメントオフィス:(参考)

プロジェクトマネジメントオフィスは、ガバナンス、標準化、プロジェクトマネジメントの教育訓練、プロジェクトの計画及びプロジェクトの監視を含む多彩な活動を遂行することがある。

ペネトレーションテスト:実際にネットワークへ接続してシステムに攻撃を仕掛け侵入を試みることで、システム脆弱性を検証するテスト手法(参考)

エスクロウ:(参考)

ソフトウェア・エスクロウとは、ライセンサとライセンシとの間でソフトウェアのライセンス契約を締結することを前提に

- ライセンサがエスクロウ・エージェントと呼ばれる第三者に対し

- 当該ソフトウェアのソースコードその他技術情報等を預託しておくことで

- ライセンサの倒産等の一定の事由が生じた場合に

- エスクロウ・エージェントがライセンシに対して、預託されていた情報等を開示する

制度のことを言います。

システム監査基準(令和5年度版):ガバナンス、マネジメント、コントロールを対象とする(参考)

合流バッファ:クリティカルチェーン法における、タスク遅延がプロジェクト全体に影響しないようにするためのバッファの一つ。別々の作業の後に合流して始まる場合に設けられる(参考)

デルファイ法:意思決定のやり方の一つであり、複数の専門家にアンケートを実施して回答を集約、アンケート結果をもとに再度答えてもらう、というプロセスを繰り返す方法(参考)

7ステップの改善プロセス:ITILにおいて紹介されている継続的サービス改善で行うプロセス(参考)

- 改善の戦略を識別する

- 測定するものを定義する

- データを収集する

- データを処理する

- 情報とデータを分析する

- 情報を提示して利用する

- 改善を実施する

RACIチャート:プロジェクトチーム内での役割や責任の明確化に用いる。Responsible(実行責任者)、Accountable(説明責任者)、Consulted(相談先)、Informed(報告先)の頭文字(参考)

出てきた単語集-ストラテジ(今回分)

レベニューシェア型契約、垂直統合/水平統合、SCM、連関図法、アンゾフの成長マトリクス、CPS、IFRS、ギグエコノミー、製造物責任法(PL法)、ROAS、ROI、RPA、SRI、バリューチェーン、特定電子メール法、魔の川/死の谷/ダーウィンの海、フィージビリティスタディ、 下請代金支払遅延等防止法、パーミッションマーケティング、SFA、標準原価計算、ABC分析、情報流通プラットフォーム対処法、職能別組織/事業部別組織/マトリックス組織、BCP、PM理論、エクスローサービス、RFI/RFP、コアコンピタンス、請負契約/労働者派遣契約/出向契約、CX、CEM、IT投資ポートフォリオ、パレート図、レジリエンス、EDI、行動ターゲティング、コンカレントエンジニアリング、バックキャスティング、デューデリジェンス、ワークサンプリング法、IT投資マネジメントにおける評価、定期発注方式/定量発注方式、セル生産方式、SL理論、OC曲線、サイバーセキュリティ基本法、情報銀行、リーンスタートアップ、バランススコアカード、JIS X 0166、バイラルマーケティング、ナッシュ均衡、ワークシェアリング、デジタルガバナンス・コード、TLO、3PL、イノベータ理論におけるキャズム、アカウントアグリゲーション、SoE/SoR、コンティンジェンシー理論、SOA、コンジョイント分析、4P/4C、ターゲットリターン価格、パテントプール、マスカスタマイゼーション、グリーン購入、XBRL

今回分について、それぞれの用語解説-ストラテジ

レベニューシェア型契約:成果報酬型契約の形態の一つであり、事業収益を発注者と受注者が事前に定めた配分率で分け合う契約方式(参考)

垂直統合/水平統合:商品・サービス供給に必要な工程範囲を広げること/特定工程を担う複数の企業が一体化すること(参考)

SCM(Supply Chain Management):製造する製品の部材調達から設計、製造、物流を経てエンドユーザーの手に渡るまでの流れ(サプライチェーン)を最適化するための経営管理手法(参考)

連関図法:因果関係のある要因を矢印で結びつけて関連性をわかりやすくする問題解決手法の一つ(参考)

アンゾフの成長マトリクス:成長戦略の方針策定のフレームワーク(参考)

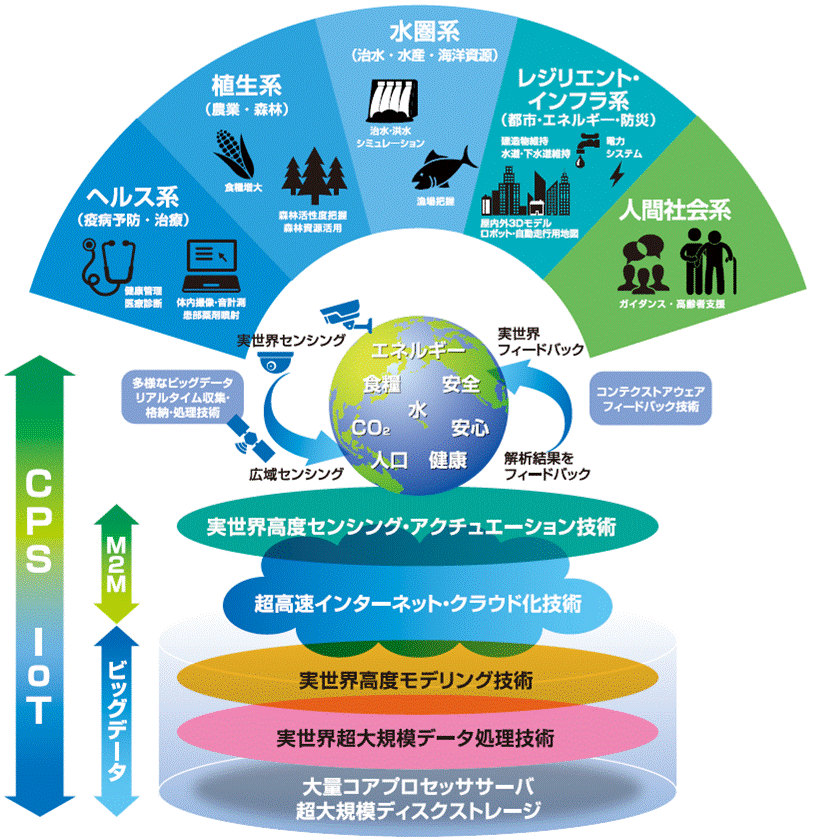

CPS(サイバーフィジカルシステム):デジタルツインも類似概念?(参考)

CPSとは、実世界(フィジカル空間)にある多様なデータをセンサーネットワーク等で収集し、サイバー空間で大規模データ処理技術等を駆使して分析/知識化を行い、そこで創出した情報/価値によって、産業の活性化や社会問題の解決を図っていくものです。

IFRS:国際財務報告基準(参考)

ギグエコノミー:アーティストなどが行う、その場限りの単発ライブから転じて、インターネットを通じて単発の仕事を受注する働き方のこと。労働者はギグワーカーと呼ばれる(参考)

製造物責任法(PL法):製造物についての責任であり、サービスやプログラムは対象外。ただし、 欠陥のあるソフトウェアを組み込んだハードウェアなどは対象 (参考)

ROAS(Return On Advertising Spend):かけた広告費に対する売上比率(広告の費用対効果ともいう)(参考)

ROI(Return On Investment):投じた費用に対する利益。投資収益率など(参考)

RPA(Robotic Process Automation):作業を、人間に代わって実施できるルールエンジンやAI、機械学習などを含む認知技術を活用して代行・代替する取り組み。(参考)

SRI(Socially Responsible Investment):社会的責任投資。企業を社会的・倫理的な面から見て、社会的責任(CSR:Corporate Social Responsibility)を果たしているかどうか考慮して投資先を選択する(参考)

バリューチェーン:企業における各事業活動を価値創造のための一連の流れとしてとらえる考え方(参考)

特定電子メール法:広告宣伝のために送信される電子メールが対称。SMSなども対象(参考)

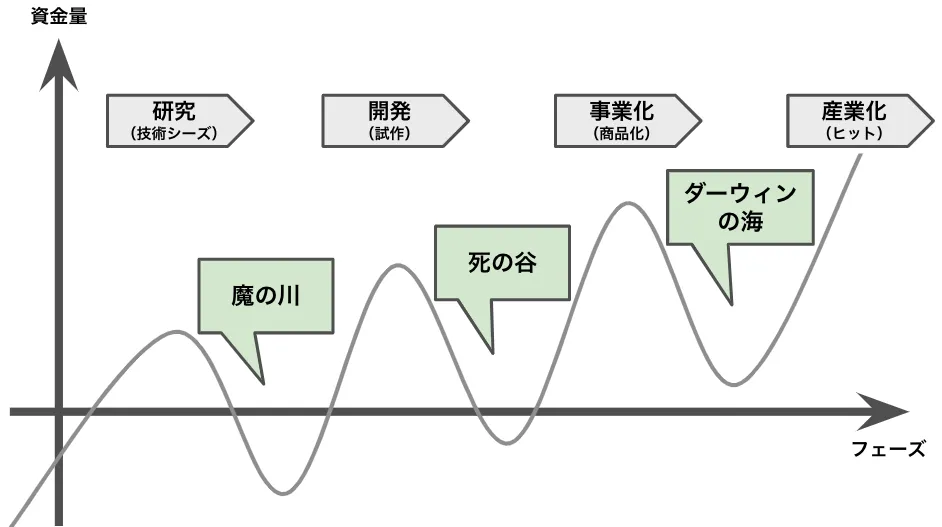

魔の川/死の谷/ダーウィンの海:技術の社会実装の過程における難所(参考)

フィージビリティスタディ:新規事業の実現可能性検証。新しいプロジェクトや事業計画が、市場、技術、財務、運用、法務などの側面から見て可能かを調査・分析し評価すること(参考)

下請代金支払遅延等防止法:いわゆる下請法。支払いの遅延、代金の減額、不当な返品の禁止など(参考)

パーミッションマーケティング:顧客から許諾を得て行うマーケティング。メール配信許諾を得ているときのみ送信するオプトインメールなど(参考)

SFA(Sales Force Automation):営業管理システム、営業部門における情報や業務プロセスを自動化し、営業活動に関する情報全般をデータ化することで、成果の可視化や分析が可能となったシステム(参考)

標準原価計算:原価管理の一環(参考)

ABC分析:重視する項目をもとに、項目の構成比空商品をABCの3グループに分類して管理する手法(参考)

情報流通プラットフォーム対処法:(参考)

インターネット上の違法・有害情報の流通が社会問題になっていることを踏まえ、「被害者救済」と発信者の「表現の自由」という重要な権利・利益のバランスに配慮しつつ、プラットフォーム事業者等がインターネット上の権利侵害等への対処を適切に行うことが出来るようにするための法制度を整備するもの

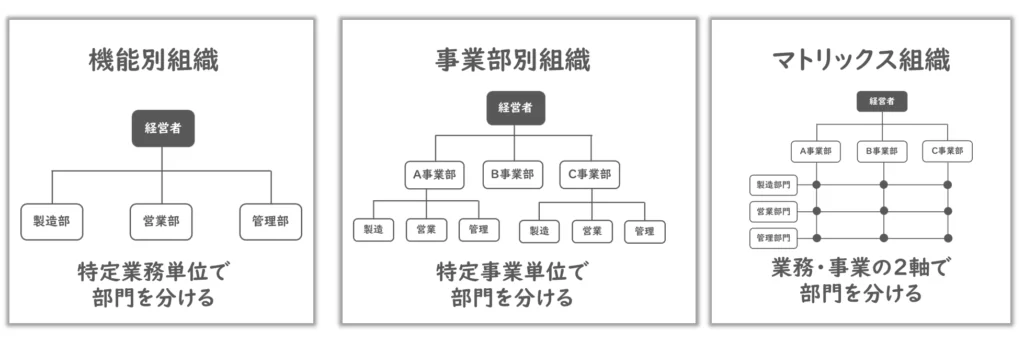

職能別組織/事業部別組織/マトリックス組織:(参考)

BCP(Business Continuity Plan):企業が緊急事態に遭遇した場合において、事業資産の損害を最小限にとどめつつ、中核となる事業の継続あるいは早期復旧を可能とするための手順計画(参考)

技術のSカーブ:技術進歩ははじめはゆったりだがどこかで急激に進み、その後あまり伸びなくなるという過程を図示したもの(参考)

PM理論:リーダーシップをP機能(目標達成機能)とM機能(集団維持機能)の二つの能力要素で構成されているという理論(参考)

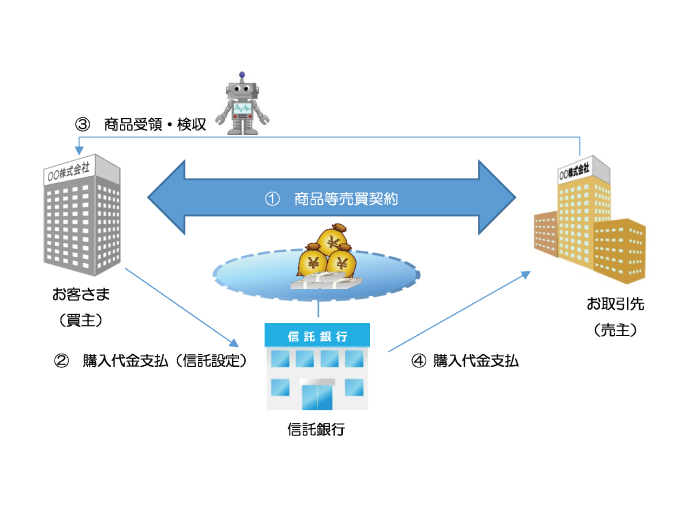

エスクローサービス:売買に際し、信頼のおける中立的な第三者が契約当事者の間に入り、代金決済等取引の安全性を確保するサービス(参考)

PBP(Pay Back Period):投資金額が何年で回収できるかの期間(参考)

EMS(Electronics Manufacturing Services):電子機器の受諾生産(参考)

RFI/RFP (Request for Information/Proposal):情報提供依頼書/提案依頼書のこと。RFIは各ベンダーの一般的情報、RFPはベンダーから具体的提案をまとめるもの(参考)

コアコンピタンス:他社にまねできない核となる能力であり、競争優位の源泉(参考)

請負契約/労働者派遣契約/出向契約:注文者と労働者の間に指揮命令関係が存在しない/存在する/存在する(参考)

CX(Customer eXperinence):純粋な商品価値(合理的な価値)のみならず、その過程(感情的な価値)を重視するもの。顧客経験/体験価値。(参考)

CEM(Customer Experience Management):顧客経験管理。ロイヤルカスタマーを増やす。LTV(Life Time Value)を重視(参考)

IT投資ポートフォリオ:企業などがIT関連の投資を行う際に、対象をその特性によっていくつかの種類に分類し、企業戦略などに沿って透過する経営資源の配分を調整する方法。有名なMITモデルでは戦略、情報、トランザクション、インフラの4つに分類する。(参考)

パレート図:項目ごとの値と累積構成比を組み合わせたグラフ(参考)

レジリエンス:困難をしなやかに乗り越え回復する力。事業復元力(参考)

EDI(Electronic Data Interchange):データ交換用の標準形?規約として以下が存在する。(参考)

- 情報伝達規約(通信プロトコル)

- 情報表現規約

- 情報表現規約・メッセージ、データ項目

- 業務運用規約

- 取引基本規約

行動ターゲティング:webサイトでの行動履歴をもとにセグメント化、最適化した広告配信(参考)

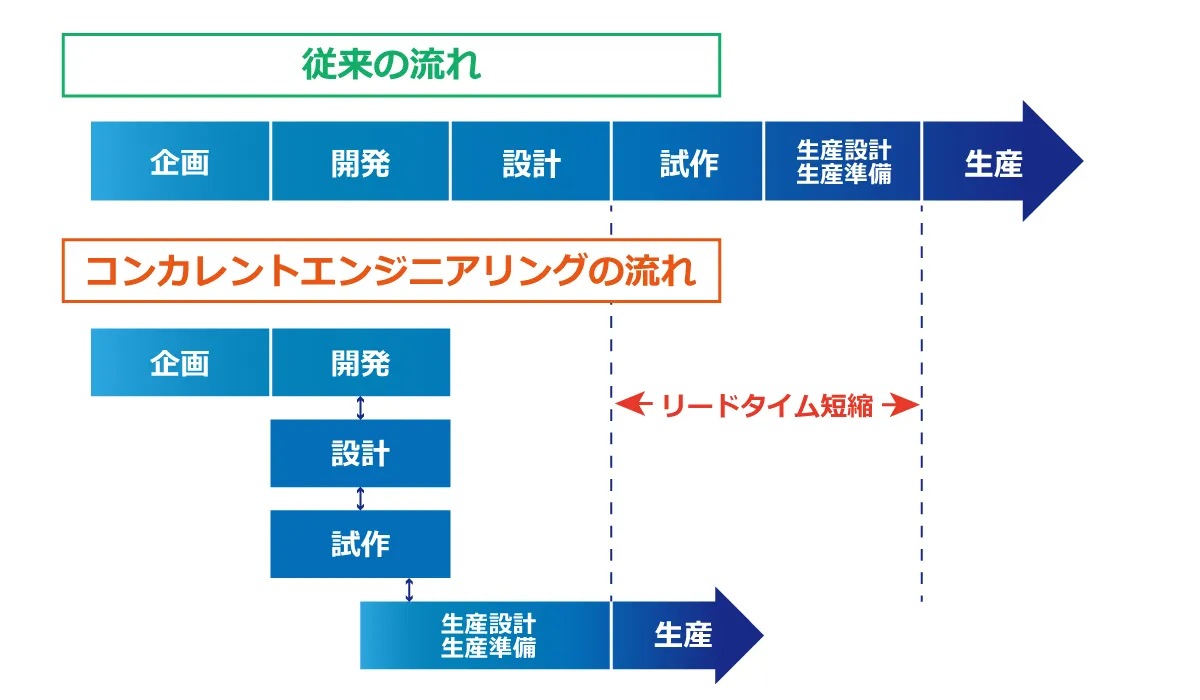

コンカレントエンジニアリング:製造プロセスを統合し、同時並行する手法。(参考)

バックキャスティング:(参考)

バックキャスティングとは、最初に目標とする未来像を描き、次にその未来像を実現する道筋を未来から現在へとさかのぼって記述する、シナリオ作成の手法です。現在を始点として未来を探索するフォアキャスティングと対置されます。

デューデリジェンス:(参考)

デューデリジェンス(Due Diligence)とは、投資を行うにあたって、投資対象となる企業や投資先の価値、リスク等を調査することを指します。デューデリジェンスには、組織や財務活動の調査をするビジネス・デューデリジェンス、財務内容等からリスクを把握するファイナンス・デューデリジェンス、定款や登記事項等の法的なものをチェックするリーガル・デューデリジェンス等があります。

ワークサンプリング法:作業時間や機械の稼働率などを見積もる手法の一つ。現場の状況を一定回数だけ繰り返し観察・観測し、得られた結果を統計的に処理して全体の状況を推測する方式(参考)

IT投資マネジメントにおける評価:(参考)

事前評価は、IT 投資額を見積もり、 投資目的に基づいて効果目標を設定し、シミュレーションによって目標達成の可能性を評価する。目標達成に疑問符がつく場合には、投資額・投資分野、あるいは効果目標の見直しを行い、目標達成が満足できる水準になるまで評価を行う。すなわち、 事前評価は、上位マネジメントが個別プロジェクトの実行の可否を判断するための情報を提供するための評価であり、判断時期に間に合うように実施時期と評価スケジュールを設定する。 中間評価は、実行することを決めた IT 投資が計画どおりに行われていること、別の表現を借りれば、IT 投資予算が適切に執行されていることを評価する。プロジェクト管理の一環であり、予算超過にならないようなモニタリングとマネジメントが目的となる。

中間評価は、個別プロジェクト(システム構築)を実行している中での評価であり、プロジェクトのマイルストーンに合わせて、あるいは一定間隔で行うように、実施時期と評価スケジュールを設定する。プロジェクトスケジュールとの整合性を確保することが重要である。事後評価では、IT 投資によって期待されるとして設定した効果目標が達成されているかを実データによって検証する。効果目標達成の時期は効果目標ごとに設定されるので、その時期に合わせて事後評価を行う。

事後評価では、評価に必要なデータの収集、評価結果の分析とフィードバックが必要であり、それらに必要な時間を考慮した評価スケジュールを設定する。そして、事後評価の結果を、戦略マネジメント・プロセスにフィードバックする。なお、事後評価は一度だけでなく、システムライフサイクルに合わせて継続的に行っていく必要がある。

定期発注方式/定量発注方式:決まった発注間隔で、毎回数量を計算して発注する。/在庫が発注点以下になった時点で、決まった量を発注する(参考)

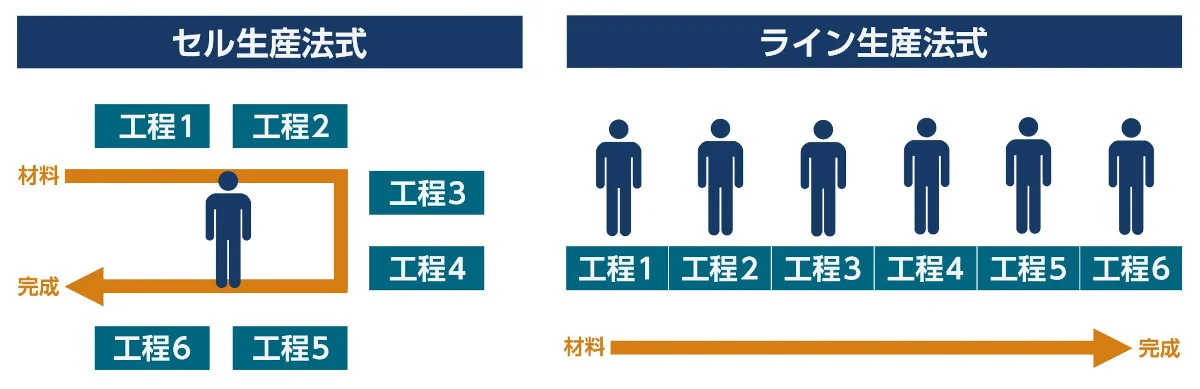

セル生産方式:少人数の作業者で組み立てを完遂する(参考)

SL理論(Situational Leadership):ポール・ハーシーとケネス・ブランチャードによって提唱されたリーダーシップ理論。部下を成熟度1~4で業務未経験から専門家に分類し、それぞれに対して適切なアプローチを実施(参考)

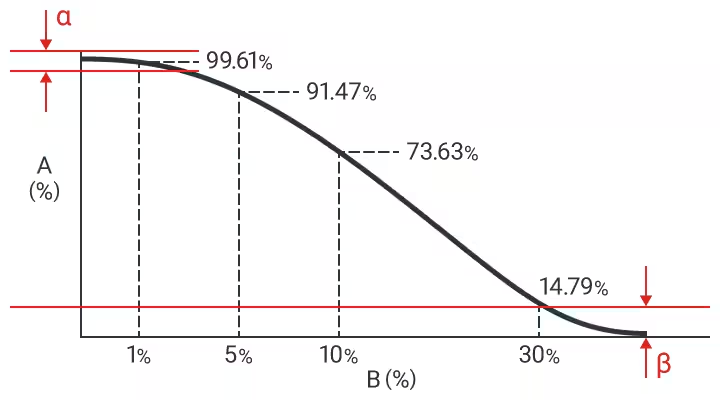

OC曲線:検査方法の合格率と不良率を視覚化したもの。(参考)

A 合格率、 B ロットの不良率、 α 生産者危険、 β 消費者危険

サイバーセキュリティ基本法:(参考)

この法律において「サイバーセキュリティ」とは、電子的方式、磁気的方式その他人の知覚によっては認識することができない方式(以下この条において「電磁的方式」という。)により記録され、又は発信され、伝送され、若しくは受信される情報の漏えい、滅失又は毀損の防止その他の当該情報の安全管理のために必要な措置並びに情報システム及び情報通信ネットワークの安全性及び信頼性の確保のために必要な措置(情報通信ネットワーク又は電磁的方式で作られた記録に係る記録媒体(以下「電磁的記録媒体」という。)を通じた電子計算機に対する不正な活動による被害の防止のために必要な措置を含む。)が講じられ、その状態が適切に維持管理されていることをいう。

情報銀行:(参考)

情報銀行とは、個人が利用してよい企業や目的を決めたうえでデータを提供し、データを活用した企業が見返りとして個人に合わせたサービスや商品を用意し、メリットを提供する枠組みです。

リーンスタートアップ:初期に最低限の製品やサービスを投入し、反応を見つつ改善を繰り返す企業方法(参考)

バランススコアカード:企業生成を財務業績、顧客、内部プロセス、組織能力の視点で定義し、バランスよくマネジメントする経営管理手法(参考)

JIS X 0166:(参考)

要求事項が満たされたという客観的な証拠を得るために用いられる四つの標準的な検証手法がある。それらは,インスペクション,分析又はシミュレーション,デモンストレーション,及びテストである。

インスペクション:要求事項への遵守度合を確認するために該当する文書に違反項目がないかを試験すること。

分析(モデリング及びシミュレーションを含め):理論的に適合していることを示すために,定義された条件下で解析データ及びシミュレーションを使用すること。

デモンストレーション:機能的なパフォーマンスを定性的に見せることであり,通常,あっても最小限の計測機器又はテスト機器を用いて行う。

テスト:ある項目の運用性,支援可能性,又は性能を,現実の又はシミュレーション制御条件の支配下で,定量的に検証する行為である。

バイラルマーケティング:口コミを利用した不特定多数へのマーケティング。ウイルス性が由来(参考)

ナッシュ均衡:(参考)

ノーベル経済学賞を受賞したジョン・ナッシュが定式化したゲーム理論のうち非協力ゲームの基本概念で、すべてのゲームの参加者が、一定のルールのもと、自らの利得が最大となる最適な戦略を選択し合っている状態のこと。

ワークシェアリング:勤労者同士での雇用を分け合うこと。雇用維持型、雇用創出型、多様就業型が存在(参考)

デジタルガバナンス・コード:(参考)

経済産業省は、2020年11月に、企業のDXに関する自主的取組を促すため、デジタル技術による社会変革を踏まえた経営ビジョンの策定・公表といった 経営者に求められる対応 を「デジタルガバナンス・コード」として取りまとめました。

また、2022年9月には、デジタル人材の育成・確保をはじめとした時勢の変化に対応するため、「デジタルガバナンス・コード2.0」に改訂しました。

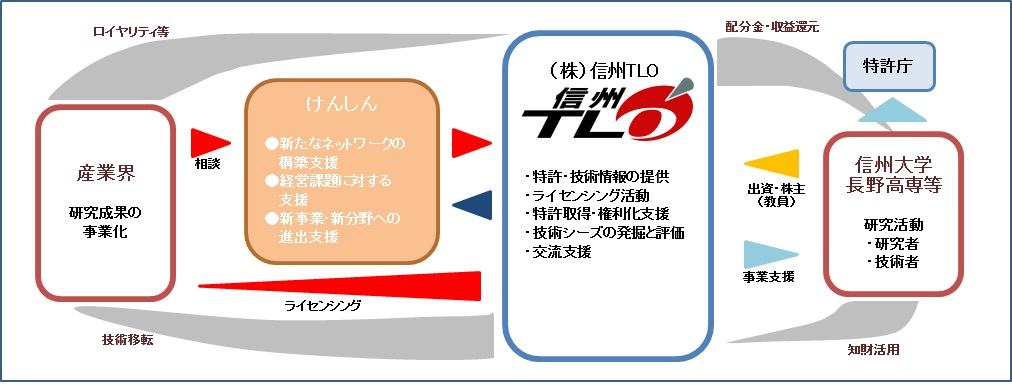

TLO(Technology Licensing Organization):大学研究者の研究成果を特許化し、企業へ技術移転する法人のこと。(参考1,参考2)

3PL(Third Party Logistics):荷物主に対して物流改革を提案し、包括して物流業務を受託し遂行すること。物流資源の外部展開?(ファウンドリに近い?)(参考)

イノベータ理論におけるキャズム:イノベーター、アーリーアダプターを初期市場、アーリーマジョリティー、レイトマジョリティー、ラガードをメインストリームとし、その間に乗り越えるべき溝のこと(参考)

SECIモデル:企業内部でのナレッジマネジメントにおけるモデル。暗黙知は明確な言語化が困難であり、形式知はその逆(参考)

アカウントアグリゲーション:(参考)

アカウントアグリゲーションとは、複数の金融機関の口座情報を一つに集約、閲覧できるようにすることです。

SoE/SoR (Systems of Engagement/Record):企業と顧客のやり取りや結びつき(エンゲージメント)を改善、強化するためのシステム/業務データを記録するためのシステム。それぞれ、レコメンドシステム/会計システム、が該当(参考)

コンティンジェンシー理論:フィドラー提唱のリーダーシップのモデル。リーダーシップ有効性を、1組織メンバーからリーダーへの支持の度合い、2仕事や課題の明確性、3リーダーが部下をコントロールする権限の強さ、という三つの状況変数からなる状況好意性という概念で定義(参考)

SOA(Service Oriented Architecture):サービス指向アーキテクチャ。システム全体をサービスの組み合わせで構築すること(参考)

コンジョイント分析:(参考)

コンジョイント分析とは、消費者の購買意思に商品のどの要素がどれくらい影響しているのか定量的に確かめることができる分析です。

コンジョイント分析により、値段や性能など複数の要素のうちどれが重視されているか、どの機能の組合せで商品化するとよいか、その傾向を数値で把握することができます。

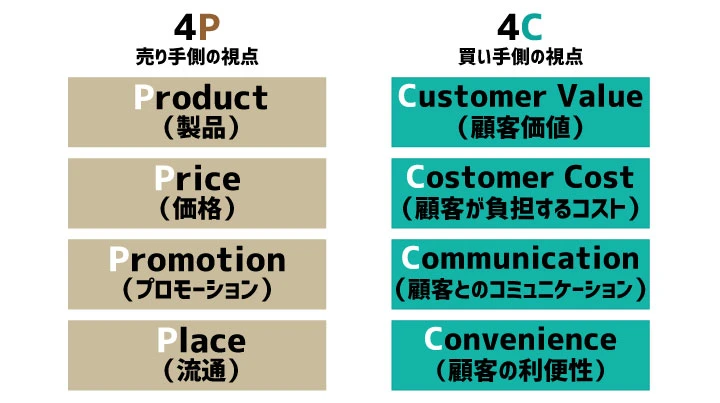

4P/4C:マーケティングにおける、売り手側/買い手側の視点(参考)

ターゲットリターン価格:ROIに基づいて、目標とした数値に達するように決定された価格のこと(参考)

パテントプール:特定技術や製品に関連する特許を複数企業で持っている場合に、共同企業体に持ち寄ることで、特許関連の処理を一括で行えるようにする仕組み(参考)

マスカスタマイゼーション:大量生産と個別受注を組み合わせた用語。共通部品を大量生産し、受注時の顧客からのオーダーに合わせて商品を組み立てることで、個人個人へのニーズ対応が可能となる(参考)

グリーン購入:(参考)

グリーン購入とは、製品やサービスを購入する際に、環境を考慮して、必要性をよく考え、環境への負荷ができるだけ少ないものを選んで購入することです。グリーン購入は、消費生活など購入者自身の活動を環境にやさしいものにするだけでなく、供給側の企業に環境負荷の少ない製品の開発を促すことで、経済活動全体を変えていく可能性を持っています。

平成13年4月から、グリーン購入法(国等による環境物品等の調達の推進等に関する法律)が施行されました。この法律は、国等の機関にグリーン購入を義務づけるとともに、地方公共団体や事業者・国民にもグリーン購入に努めることを求めています。幅広い主体が、それぞれの立場から、グリーン購入を進めていくことが期待されています。

XBRL(eXtensible Business Reporting Language):XML準拠で財務情報表示のために標準化、拡張化した言語仕様のこと(参考)

まとめ

今回は、マネジメント・ストラテジの過去問を一通り解きました。ストラテジー分野の単語が多すぎてすごいですね・・・

気合で範囲は終わらせたんですが、実は午後問題をまったく触っていないので、これから触ります。