前編 で、SSOできる構成まで設定した。ただ、SSOするにはバニティURLが必須なので覚えてなきゃいけないし、SSOだけに制限できてるわけではないのでzoomパスワードリセットすればサインインできてしまう。

今回は、SSOしかできないよう、制限してみた。

前編の作業を終えたら、後続でこれらを設定する。

管理されたドメインに登録する

メールやUPNで使っているドメインを、管理されているドメインとして登録する。

zoom管理者アカウントでサインインして管理者メニューの、[アカウント管理] - [アカウントプロフィール]を開き、[管理されたドメイン]から、登録。

登録した後、申請処理を行う。

DNSレコードやweb内にタグを埋め込む方法もあるけど、「手動構成」すれば、サポートの方とやり取りして登録してもらうことも可能。

承認されるまでは「承認待ち」となり、承認されたら「認証済み」になる。手動で実施する場合は数日かかるケースもある。

強制SSO対象に設定する

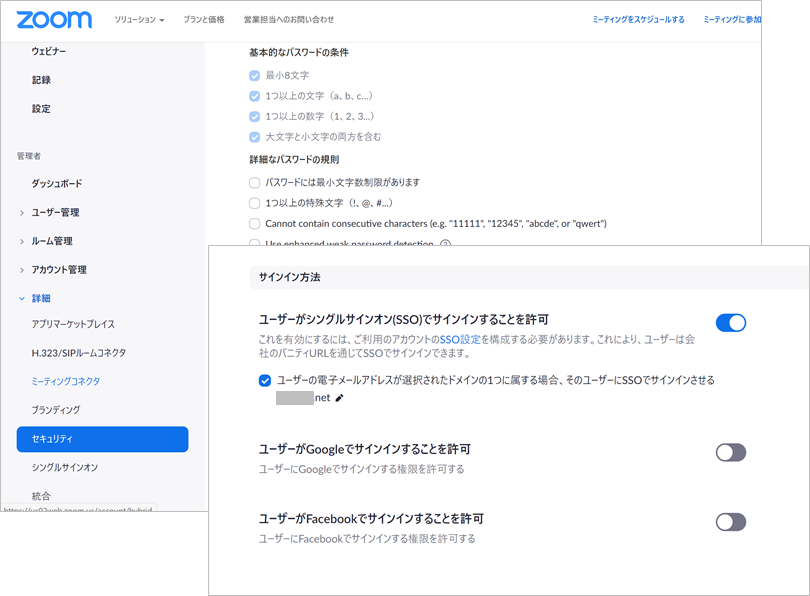

管理者メニューの[詳細][セキュリティ]を開き、[サインイン方法]から設定する。

SSOを許可、GoogleサインインとFacebookサインインをオフにする。

[ユーザーの電子メールアドレスが選択されたドメインの1つに属する場合、そのユーザーにSSOでサインインさせる]に、先ほど登録・承認されたドメインを追加する。

設定完了

これで完了。ZoomサインインURLでメールアドレスとパスワードを入力し、サインインをクリックするとOffice365ログイン画面にリダイレクトされるようになる。ここで入力するパスワードは1文字入力すれば何でもよくて、Zoomの正しいパスワードであれ強制でリダイレクトされるようになっている。

注意点

このところのリモートワークの増加やオンラインセミナーの増加で、ひょっとしたら会社メールアドレスでZoomの無料アカウントを使っている人がいるかもしれない。SSO を強制する設定を行うと、そういった人であってもSSOされるようになる。ユーザー側はびっくりすること間違いなしなので、事前に周知するとかQAとか準備しておくといいかも。

セキュリティに口うるさいルールが多い組織だったら「許可されてない SaaS、勝手にアカウント作ってたんですか?組織のセキュリティポリシー読んでますか」と返すケースがあるかもしれない。

あと、Azure AD上のユーザーの割り当てから外れていると、SSO にリダイレクトされるが、Azure ADでブロックされる。アプリケーションの割り当てユーザーは、適宜設定しましょう。

参考

[Zoom - 管理されたドメイン]

(https://support.zoom.us/hc/ja/articles/203395207-%E7%AE%A1%E7%90%86%E3%81%95%E3%82%8C%E3%81%9F%E3%83%89%E3%83%A1%E3%82%A4%E3%83%B3%E3%82%92)

Zoom - Advanced security settings

※英語。最下部のSingn-in methodsに記載あり

ほかのSaaSもいくつかまとめてみました。各種SaaSとAzure Active Directoryのシングルサインオン対応状況を調べてみたを参照してください。