AWS Client VPNとAzure P2Sを比較してみた

アドベントカレンダー8日目です

元々アドベントカレンダー用に作成した記事ですが、他の記事をあげたのでこっちは普通に公開します。

まだリハビリで記事を書いています。

本シリーズは全部で4つの記事になったのでまとめておきます。

最初の記事AWS Client VPNとAzure P2S 機能比較 01~AWS Client VPN構築編01~

2番目の記事AWS Client VPNとAzure P2S 機能比較 02~AWS Client VPN クライアントPC設定編~

3番目の記事AWS Client VPNとAzure P2S 機能比較 03~Azure P2S構築編~

そして本記事がAzure P2SのクライアントPC設定編です。

Azure P2Sの構成図と本記事の作業箇所

AWS Client VPNでも記載していたので、こちらも併せて記載していきます。

全体の構成図は前回の記事の通りこうなっています。

1. Azure P2S VPNクライアント インストーラーのダウンロード

前回の記事で作成した仮想ネットワークゲートウェイの設定画面で赤枠内のVPN クライアントのダウンロードをクリックします。

これだけです。

ここでZipファイルがダウンロードされます。

2. Azure P2S VPNクライアントのインストール

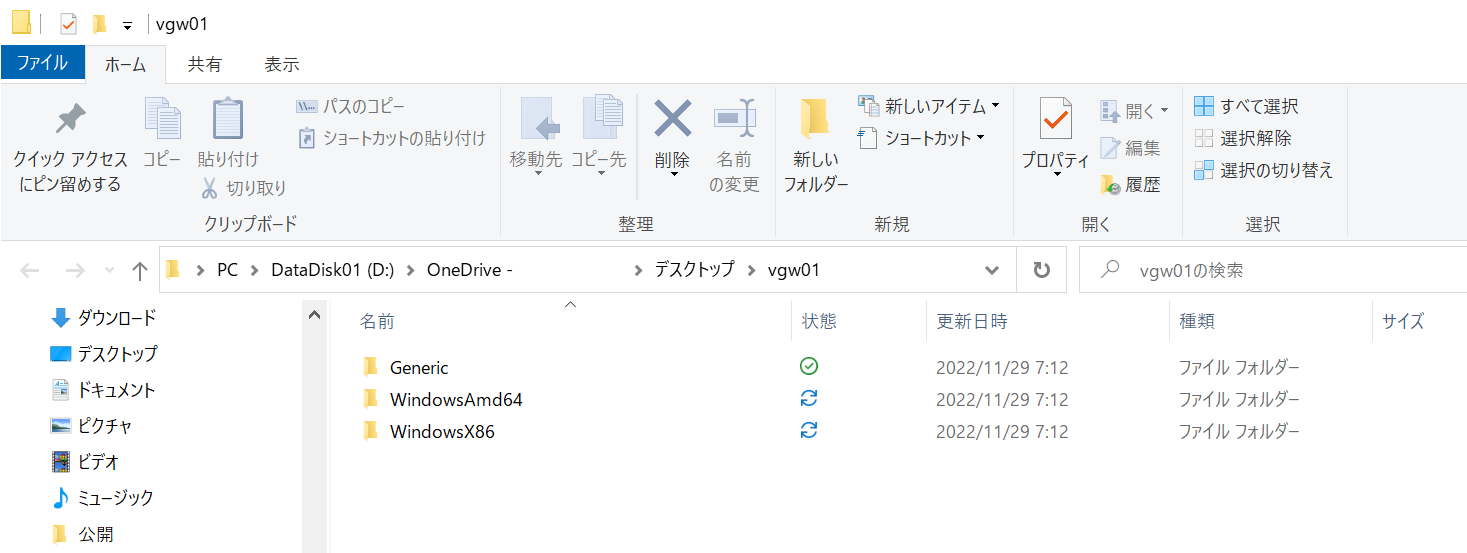

先ほどの手順でダウントードしたZipファイルを解凍すると、以下のようなフォルダが出てきますので、お使いのPCに合ったフォルダを開きます。

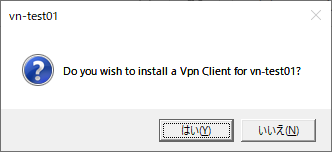

exeファイルをダブルクリックすると

このように「VPNクライアントインストールしたいの?」って聞いてきますので[OK]をクリックします。

これだけです。

AWS Clientの場合は記事にも記載していますが、まず設定ファイルをダウンロードして、設定ファイルを編集するんですよね・・・

Azureの方が簡単です。

SIerの観点からいうと、この辺が難しいとユーザに手順書作成して渡さないといけないんですよね。

面倒です。

またユーザの観点からいうと、手順書に記載されているからとはいえ色々やらせるのはやっぱり面倒なんですよね。

いくら手順書があっても設定ミスしてしまうかもしれませんし。

手順の内容を全部バッチ化してくるんじゃうのもOKなんですが、それを作る手間もバッチが安定稼働しなかった場合の責任も考えると、やっぱり面倒すぎですね。

3. 証明書のインポート

前項のAzure P2S VPNクライアントのインストール作業と前後しても構いません。

前の記事のここで作ったクライアント証明書(PFXファイル)の方をインストールします。

ルート証明書は仮想ネットワークゲートウェイに文字列として入力していますね。

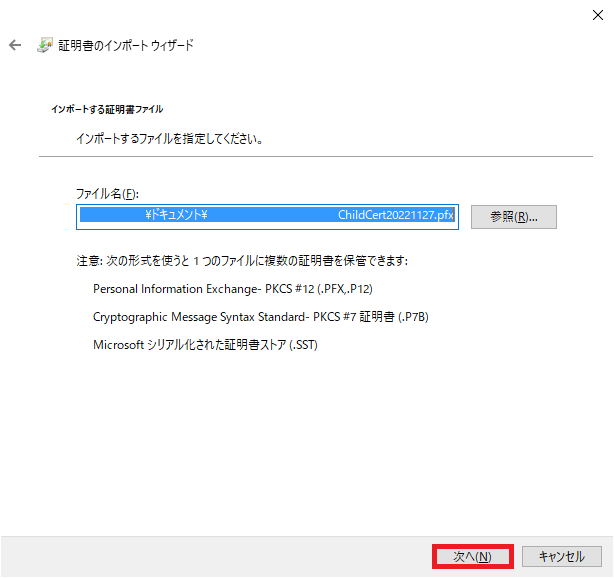

PFXファイルをダブルクリックすると[証明書のインポートウィザード]が開きますので、[現在のユーザー]を選択して[次へ]をクリックします。

余談ですがこのPFXファイル、というか証明書関連の認証も面白い仕組みなのでどこかで記事にしようと考えています。

インポートする証明書を確認されるので、そのまま[次へ]をクリックします。

このPFXファイルをエクスポートする際に設定したパスワードを入力し、[すべての拡張プロパティを含める]にチェックが入っていることを確認して[次へ]をクリックします。

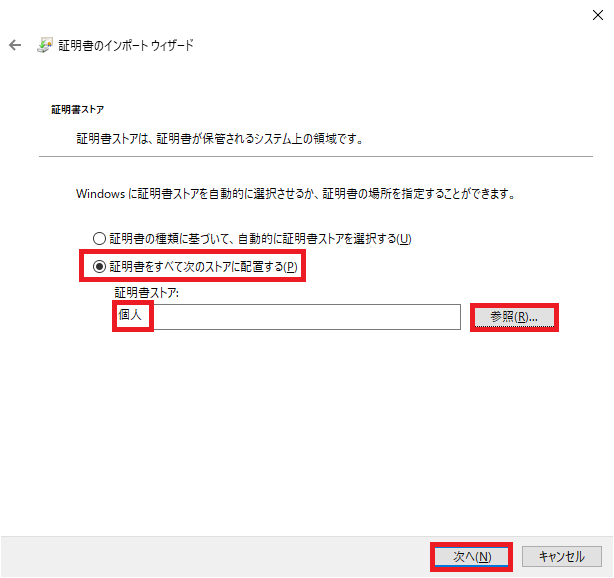

[証明書をすべて次のストアに配置する]を選択し、[参照]から[個人]を選択して、[次へ]をクリックします。

インポートする際の設定内容を確認し、[完了]をクリックします。

certmgr.mscを開いて、[個人]の[証明書]を確認すると今まで存在しなかった証明書が

存在するようになります!

実際はルート証明書は不要なので削除してもOKです。

[目的]のところに[クライアント認証]と記載のあるファイルを残します。

4.Azureに接続してみる

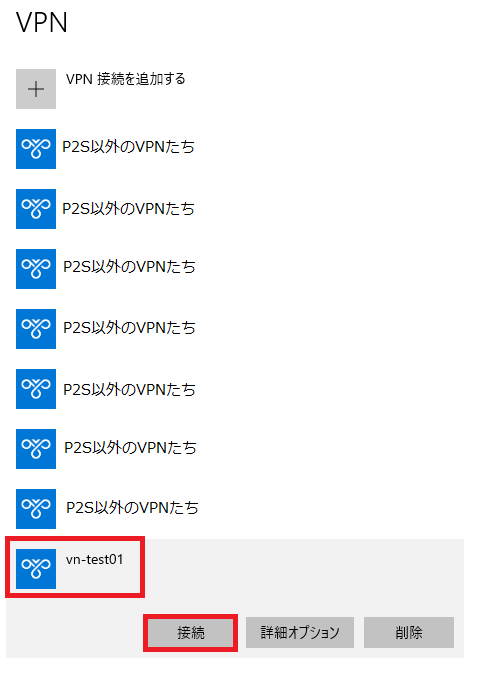

タスクトレイのネットワークをクリックし、[仮想ネットワーク名]をクリックします。

このような画面が出てくるので、再度[仮想ネットワーク名]を選択して[接続]クリックします。

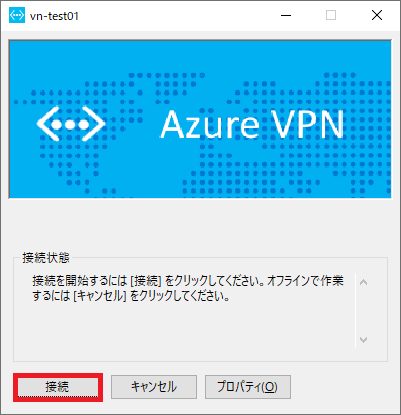

簡単な接続ウィザードが出てくるので[接続]をクリックします。

ちなみにこのAzure VPN、って書かれている画像部分は変更できます。

[続行]をクリックすると接続されます。

[今後、この接続でこのメッセージを表示しない]のチェックは入れても入れなくてもOKです。

この後UAC(User Account Control)の画面が出てくると思いますが、[はい]を押します。

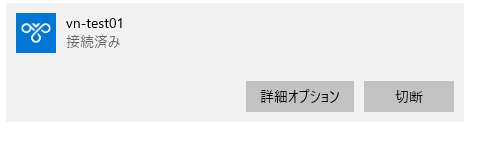

はい!これで接続完了です!

とっても簡単ですね!

まとめるまでもなく、AWS Client VPNとAzure P2S機能比較ではAzure P2Sの勝ちですね!

本日はここまで。