はじめに

グループウェアとしてMicrosoft365を利用している環境において、Google WorkSpace(Gmailなど)を利用することなくEntra IDでGoogle Cloudにログインする構成をセットアップしてみましたので、その手順をご紹介します。

Cloud Identityとは

Cloud Identityは、Googleのユーザーとグループを一元管理するIDaaS(Identity as a Service)ソリューションで、Entra ID等のIDプロバイダーと連携することができます。

Cloud Identityを利用することで、組織のドメインにおいて、ユーザーのアクセス権限やコンプライアンスを統合管理できます。

Google初心者(私のような)からすると、GoogleのIDを利用する=Gmailなどのグループウェア(Google Workspace)を利用する、というイメージを持つかもしれませんが、これらは別物です。

Google Workspaceはグループウェア、Cloud IdentityはID管理であり、Google WorkspaceにID管理機能としてCloud Identityが包含されています。

Cloud Identity は、ユーザーとグループを一元管理する Identity as a Service(IDaaS)ソリューションです。これは、 Google Cloudと Google Workspace の両方に組み込まれています。Google Workspace を採用していない場合は、Cloud Identity をスタンドアロン プロダクトとして使用できます。

ライセンスの種類としては、FreeとPremiumの2種類です。

Freeでは50ユーザーまで無料で利用できます。

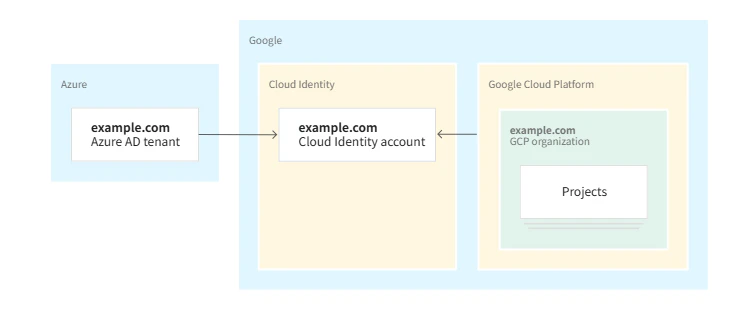

実現した構成

今回実装したのは下図の構成です。Entra ID(図中のAzure AD tenant)は既存設定を利用し、GoogleのCloud Identityは新規に実装します。

Cloud Identityセットアップ

まずは下記ドキュメントに沿ってCloud Identityを設定していきます。

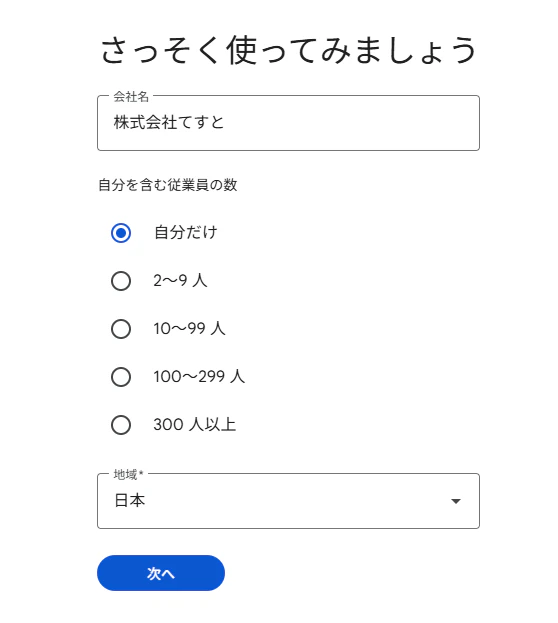

Cloud IdentityのセットアップURLにアクセスします。

検証のため、適当な会社名を入力します。

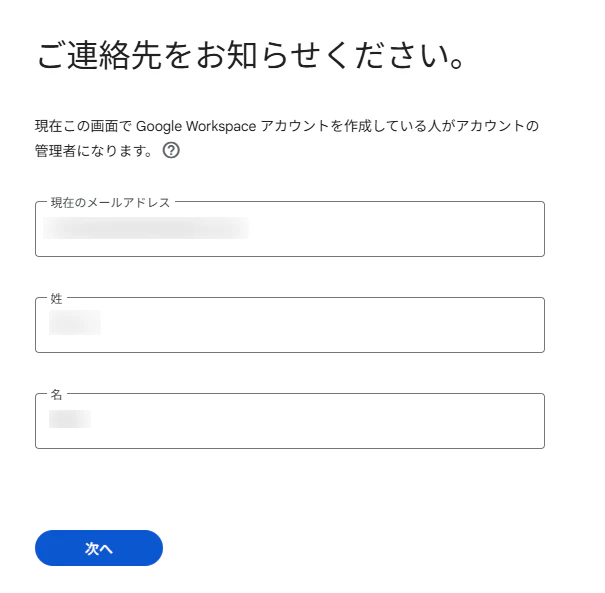

自身が利用可能なメールアドレスを入力します。

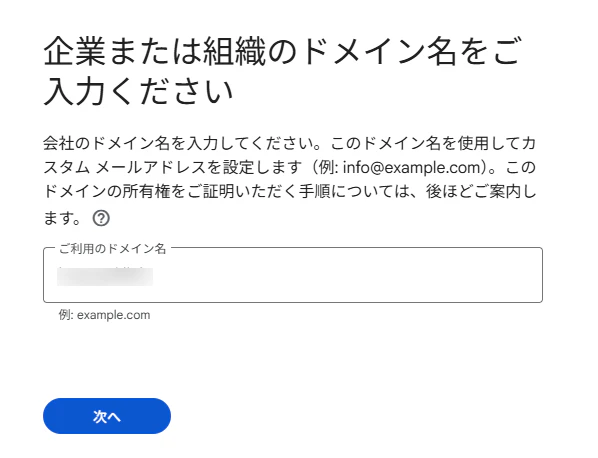

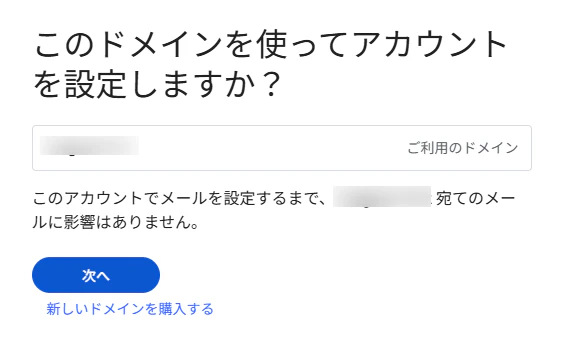

組織のドメインを入力します。

「次へ」をクリックします。

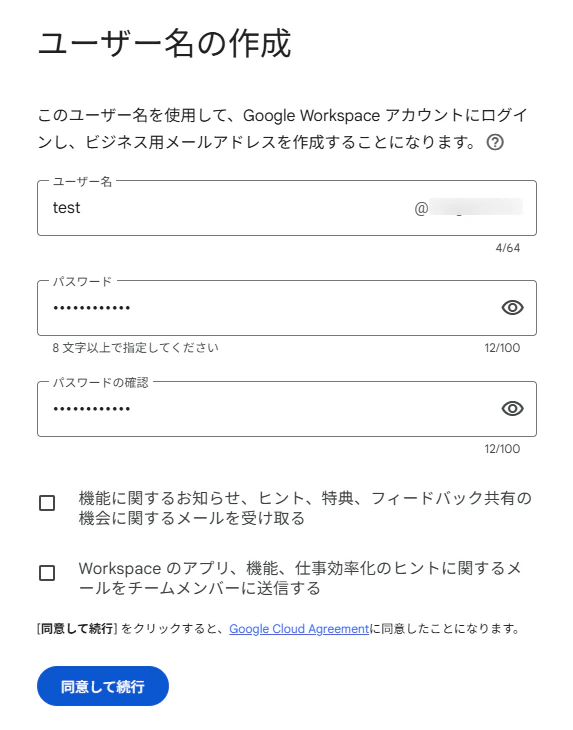

Cloud Identityの最初の特権管理者となるユーザーを作成します。

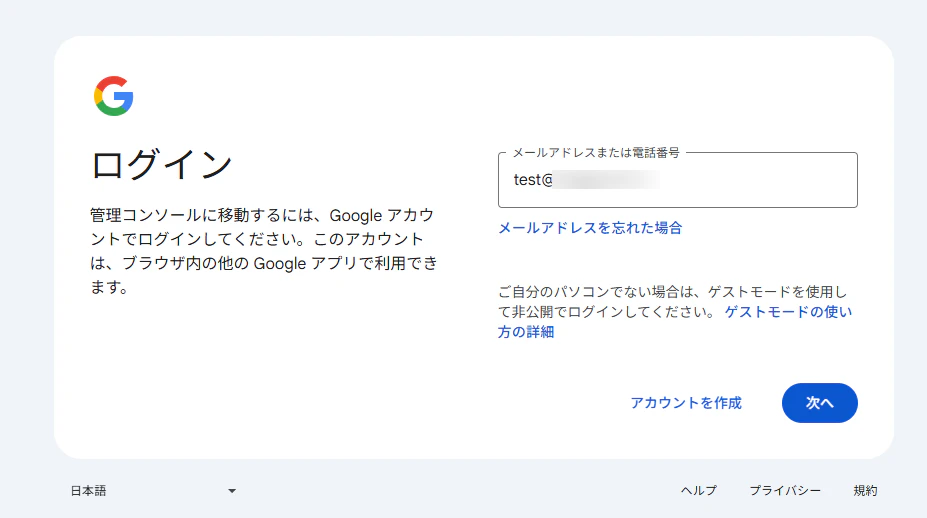

ログインします。

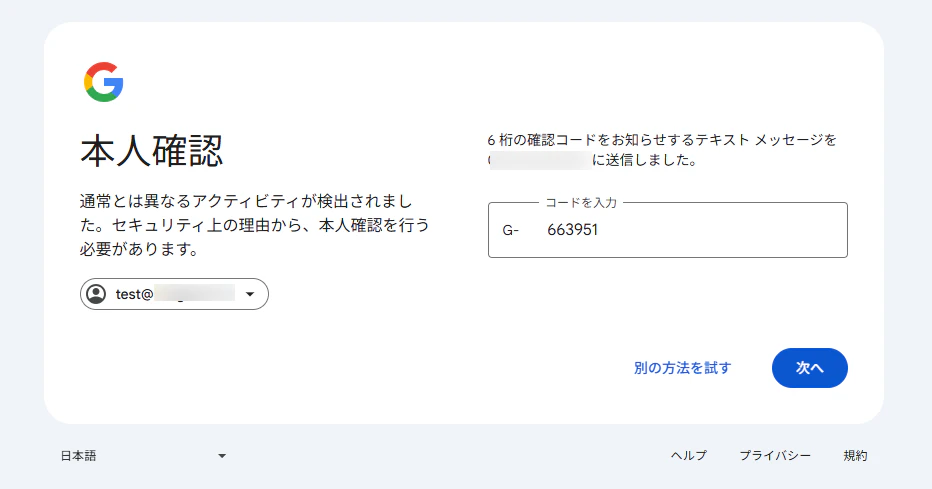

本人確認として、SMSで確認コードを受け取るために電話番号を入力します。

SMSで受け取った確認コードを入力します。

ユーザーが作成できました。

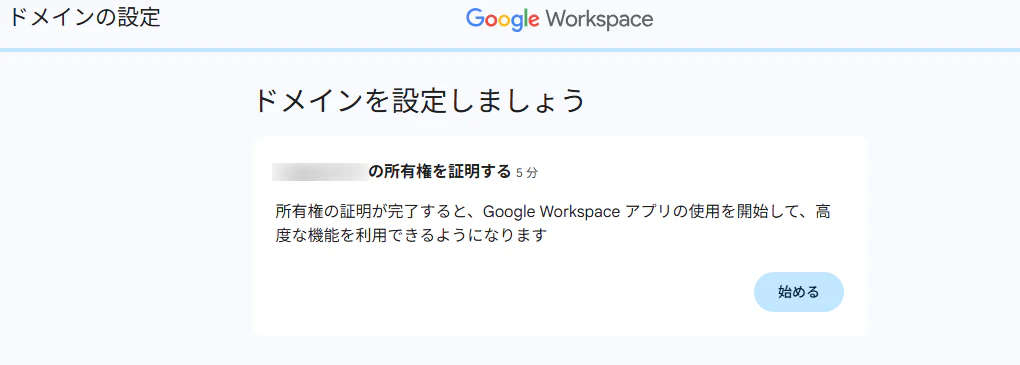

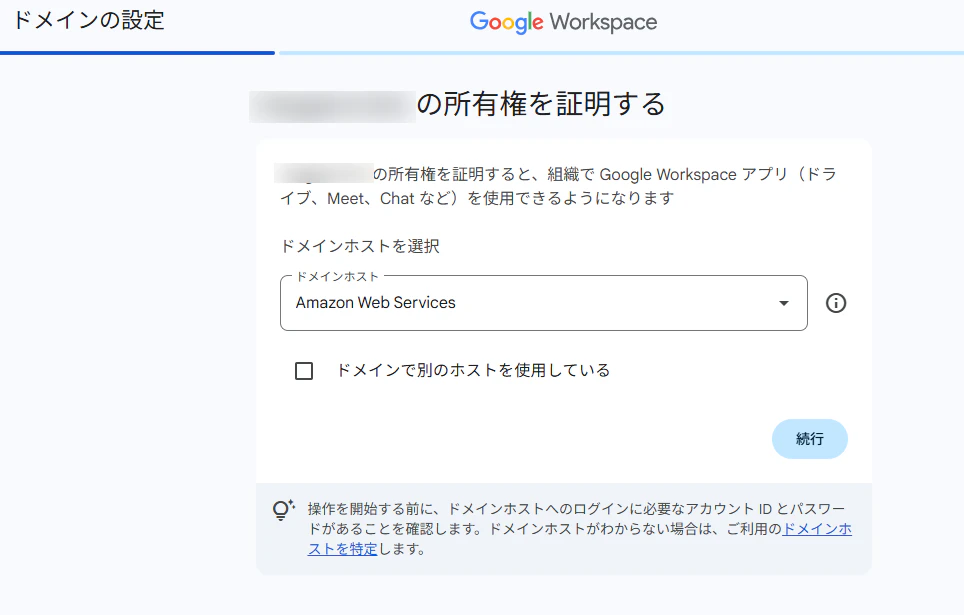

次に、ドメインの所有権を確認していきます。

今回はAWSのRoute53でホストしているドメインを利用します。

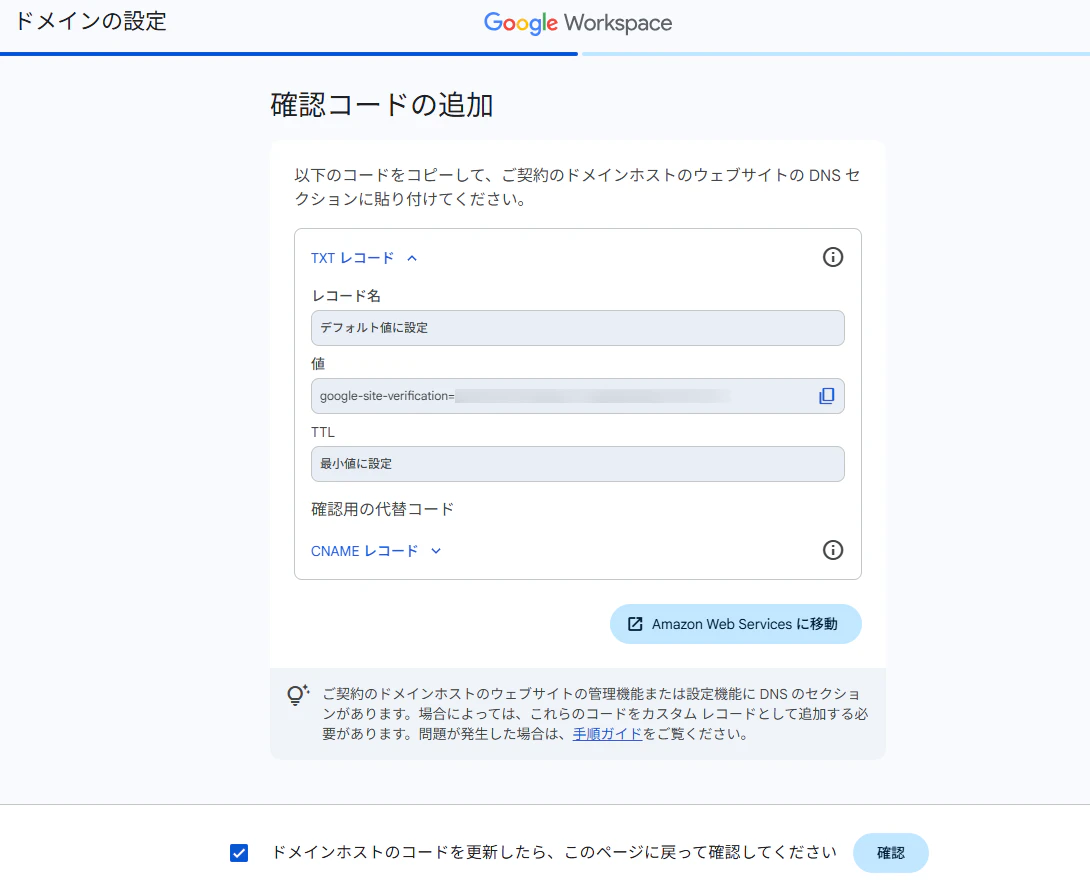

表示されたTXTレコードをRoute53に登録し、「確認」をクリックします。

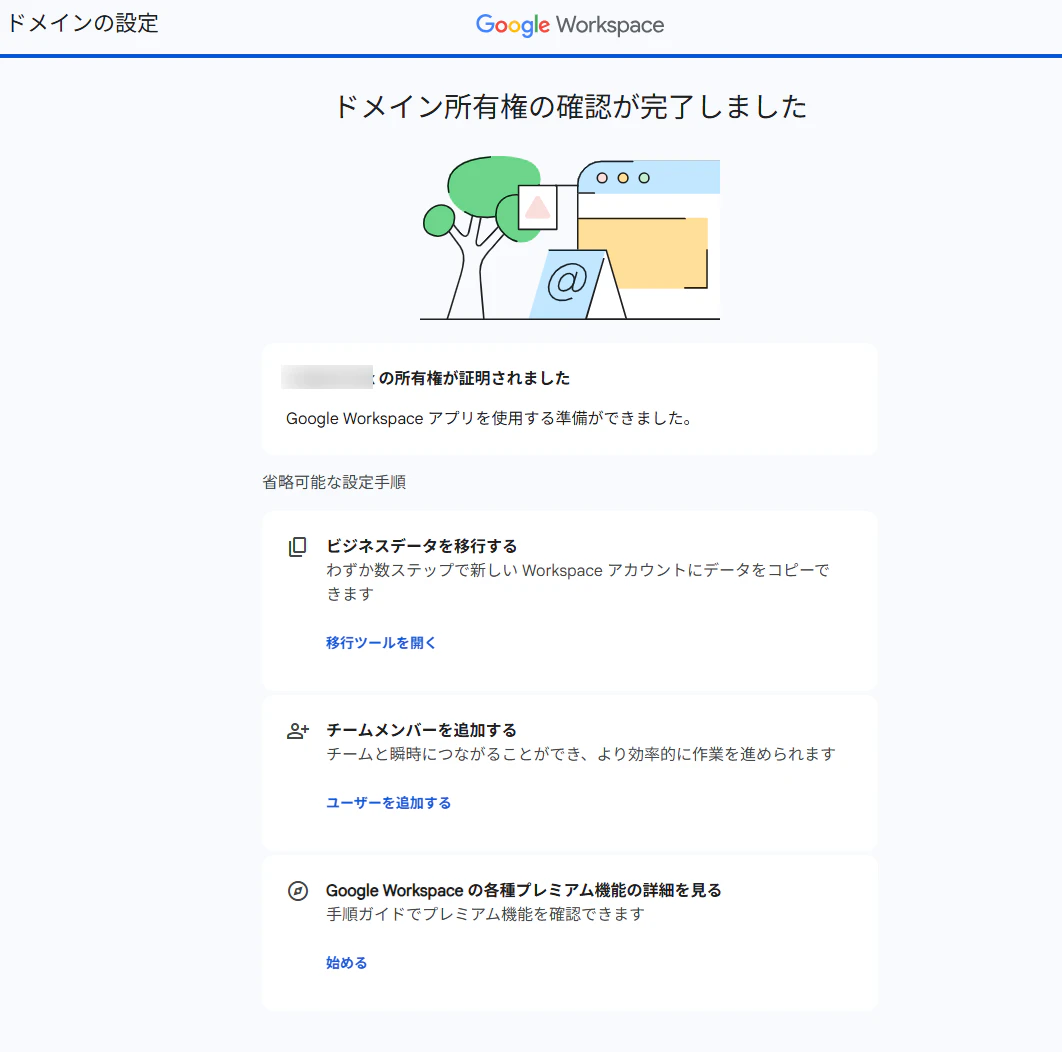

ドメインの所有権が確認できました。

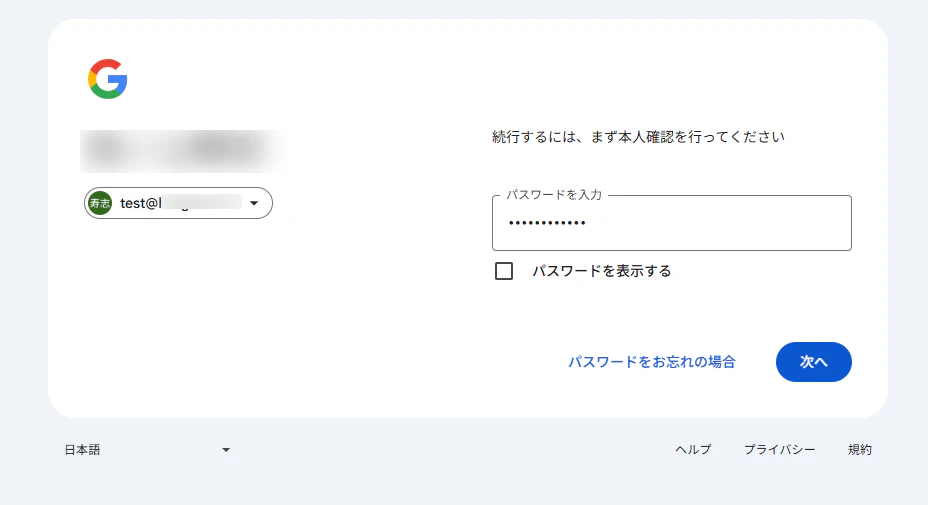

このあとのステップがよくわからなかったので、「ユーザーを追加する」を押してみたところ、ログインを求められたため、先ほど作成したCloud Identityユーザーでログインしてみます。

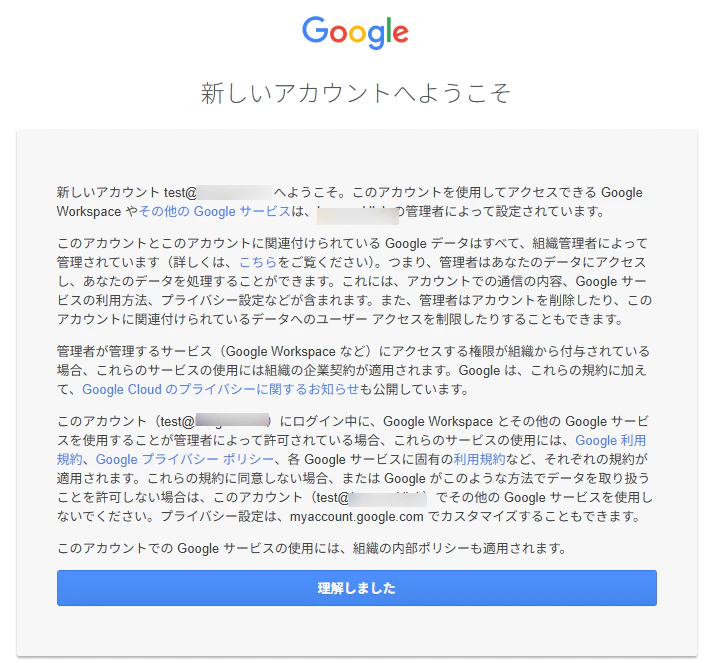

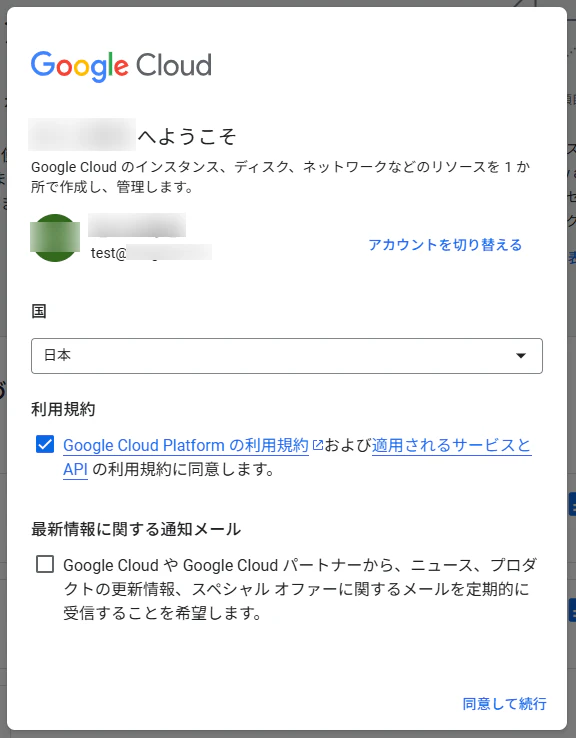

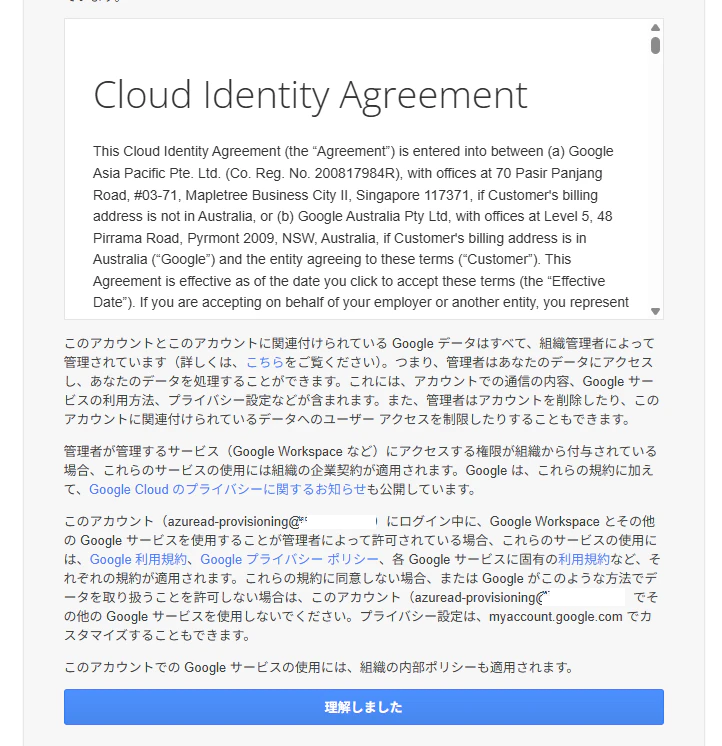

初回ログインのため利用規約に同意します。

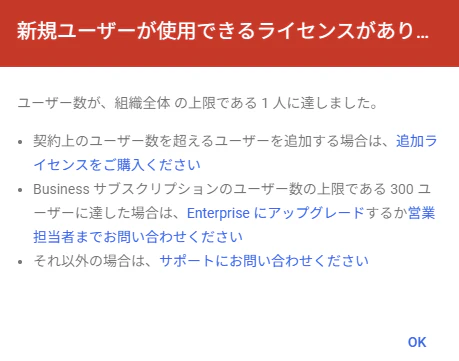

ライセンスが無いとの警告が表示されました。Cloud Identity Free Editionは50ユーザーまで作成できるはずなので、まだCloud Identity Free Editionが利用可能な状態にはなっていないようです。

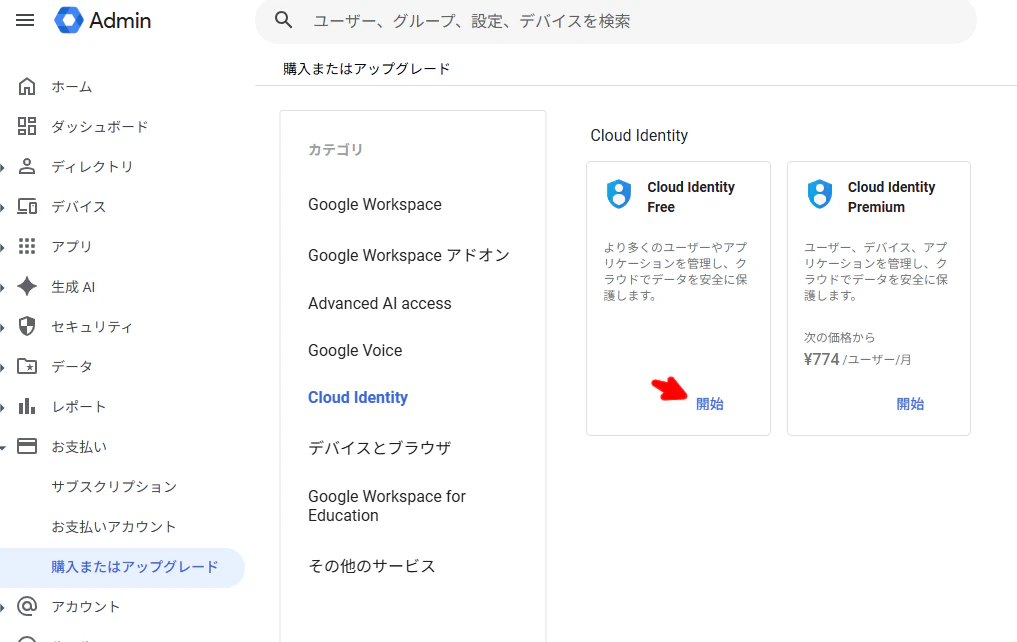

Cloud Identityの 管理画面 から、Cloud Identity Freeの「開始」をクリックします。

「次へ」をクリックします。

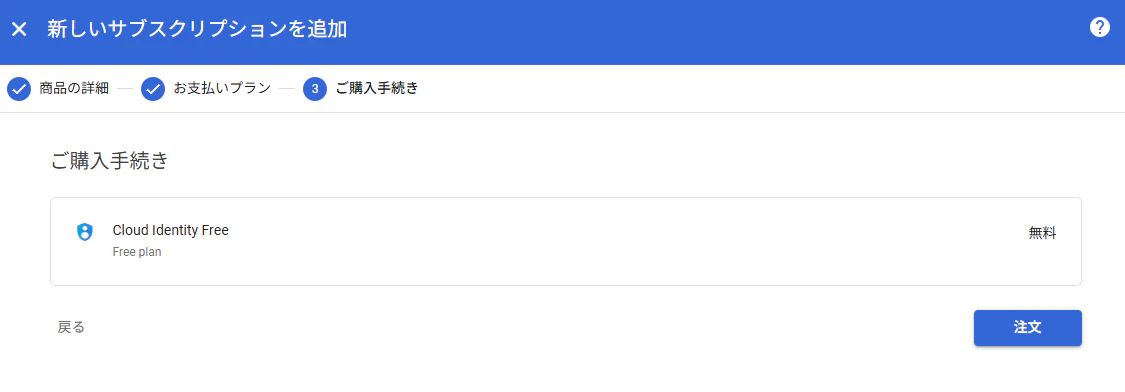

「ご購入手続き」をクリックします。

「注文」をクリックします。

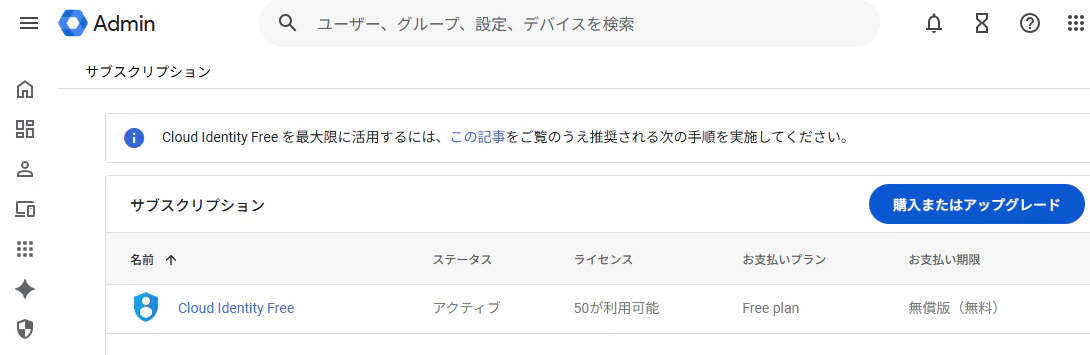

購入できたようです。(※無償です)

サブスクリプション画面にCloud Identity Freeが表示されました。ライセンスのところで「50が利用可能」と表示されていることがわかります。

ここまでで、Cloud Identityのセットアップは完了です。

Entra IDのユーザー自動プロビジョニングとSSO設定

下記ドキュメントに沿って、Entra IDのユーザー自動プロビジョニングとSSOを設定していきます。

ユーザー自動プロビジョニング用ユーザー作成

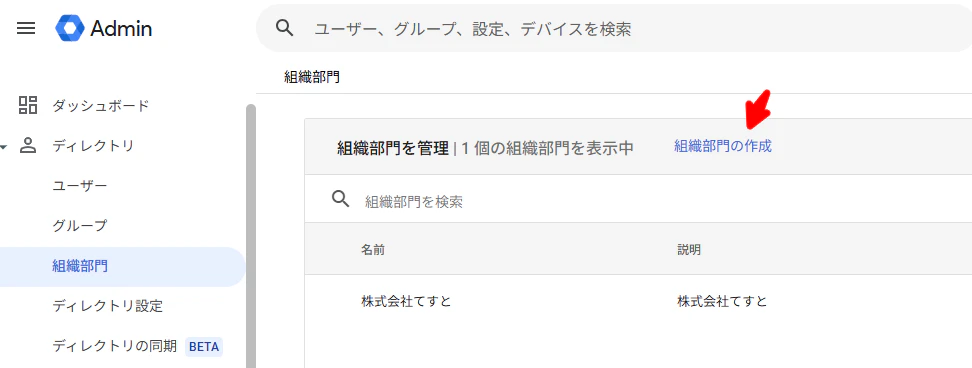

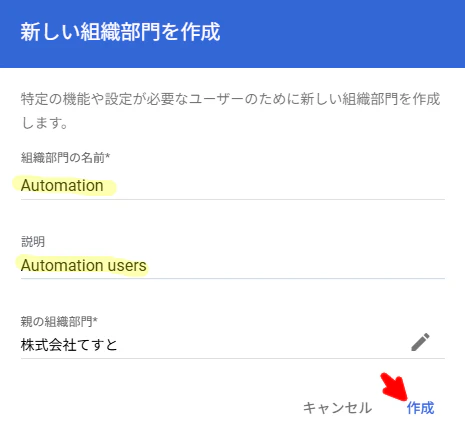

Cloud Identityの 管理画面 にて、部門を作成します。

ドキュメント通りの名称を設定します。

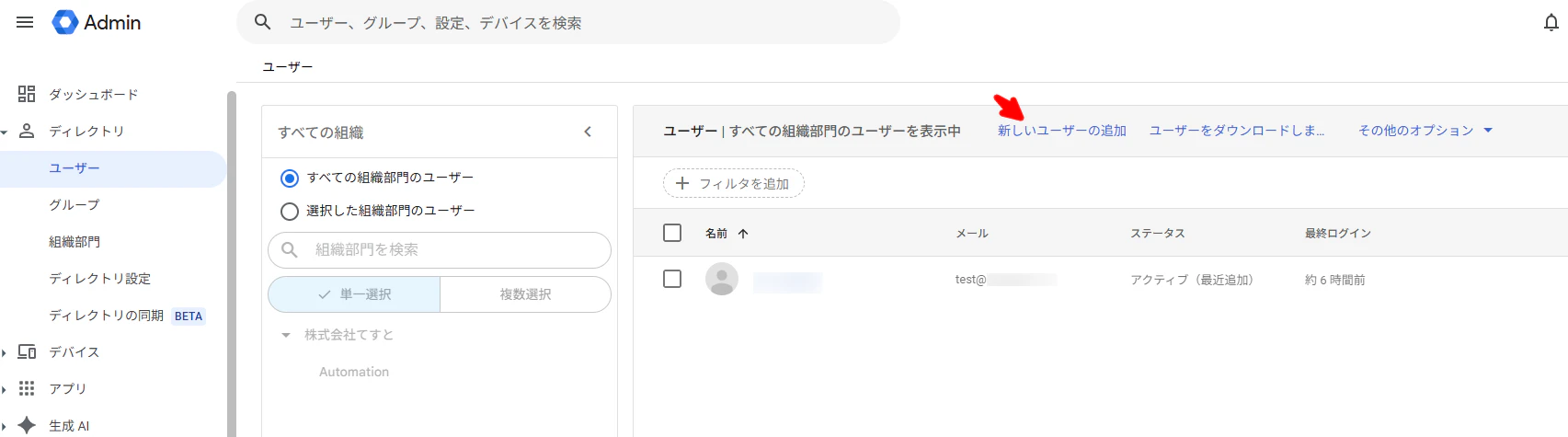

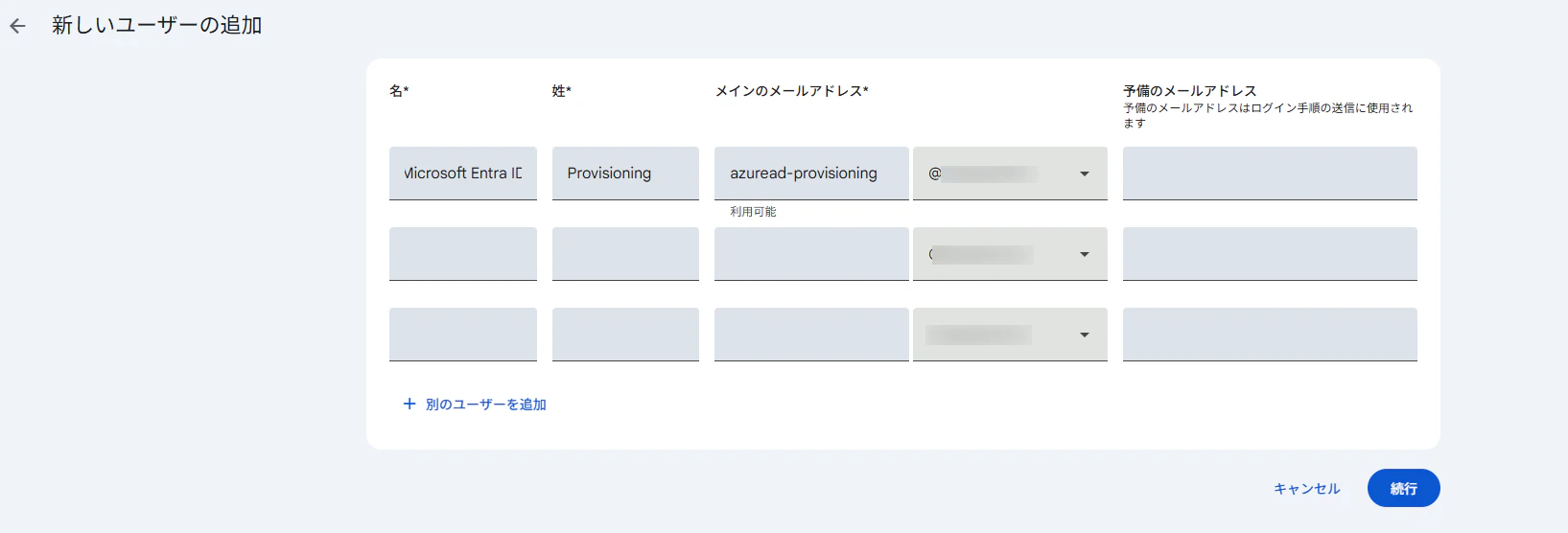

ユーザーを追加します。

ドキュメント通りの名称を設定します。

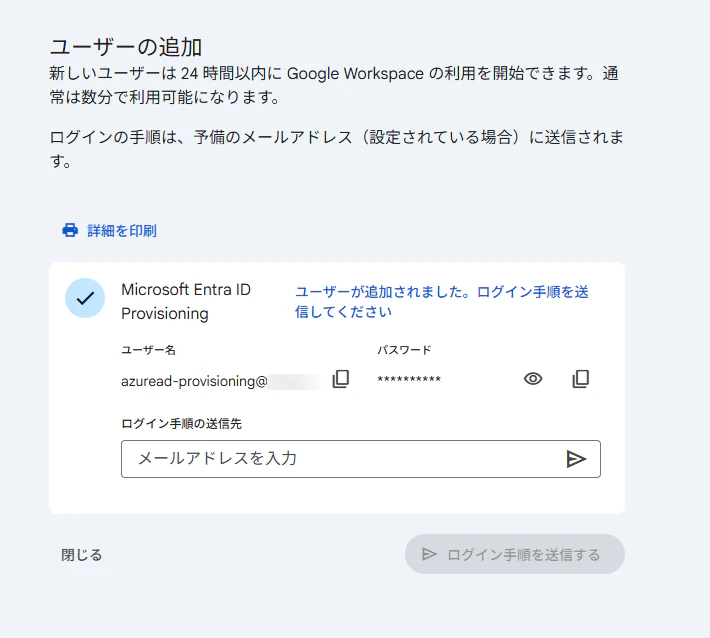

PWをメモして閉じます。

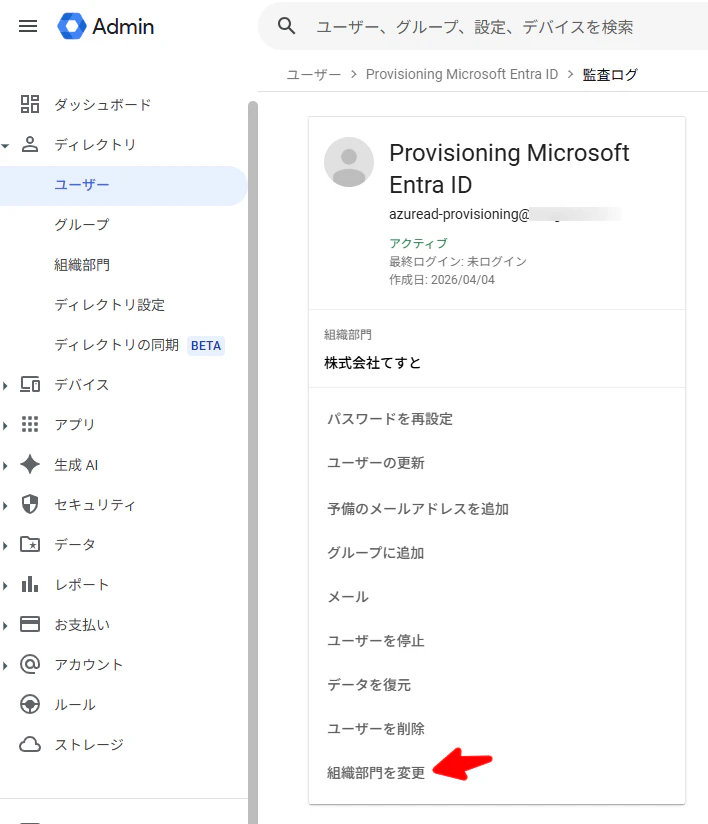

作成したユーザーの組織を変更します。

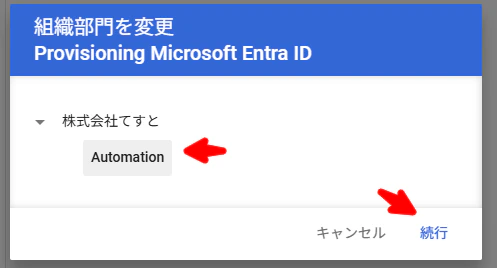

先ほど作成した部門Automationを選択します。

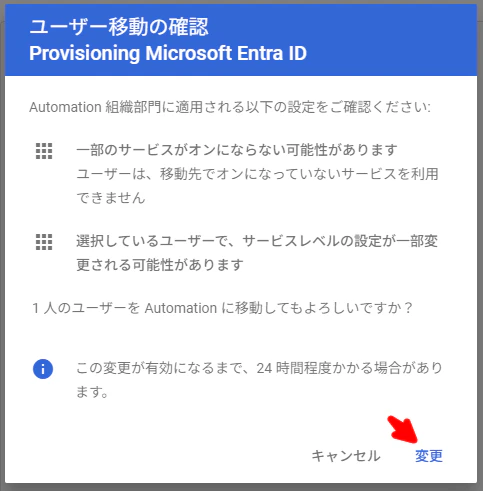

「変更」をクリックします。

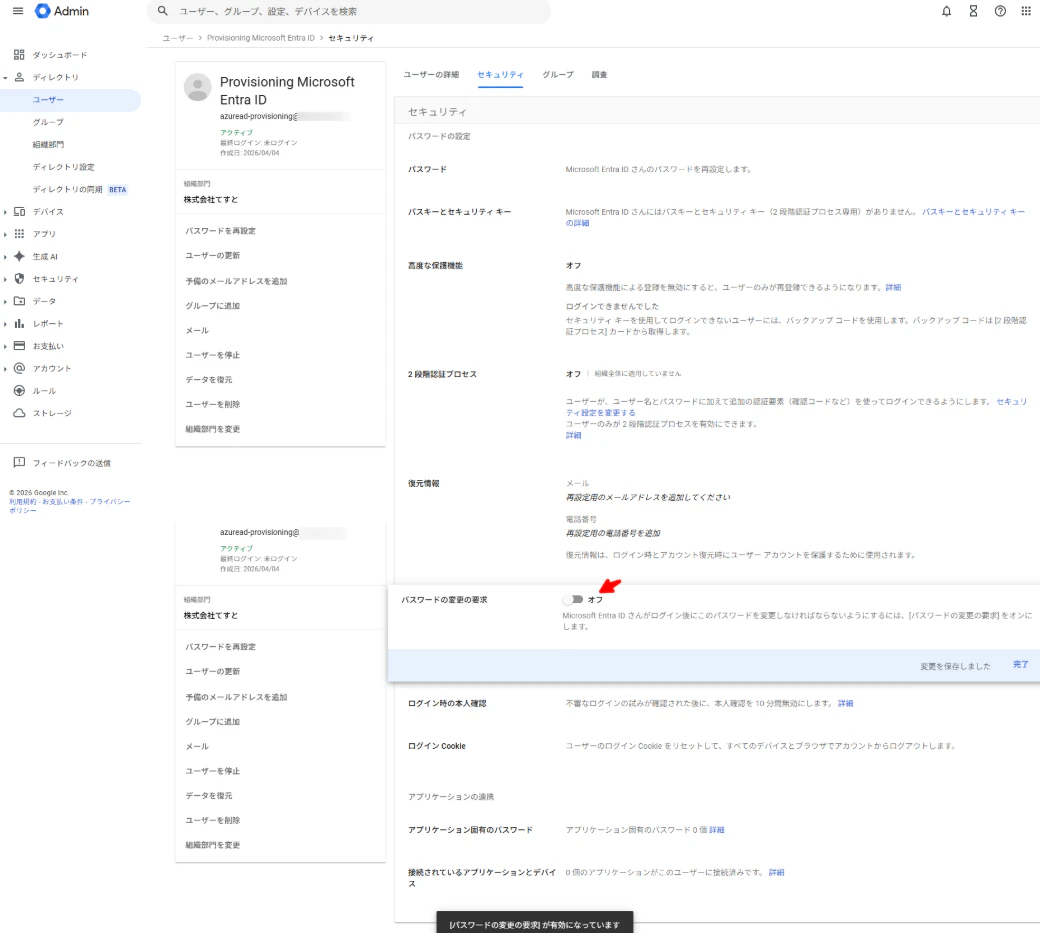

「パスワードの変更の要求」をオフにします。

ロールを割り当てます。

特権管理者を割り当てます。

ユーザー自動プロビジョニング用エンタープライズアプリ作成

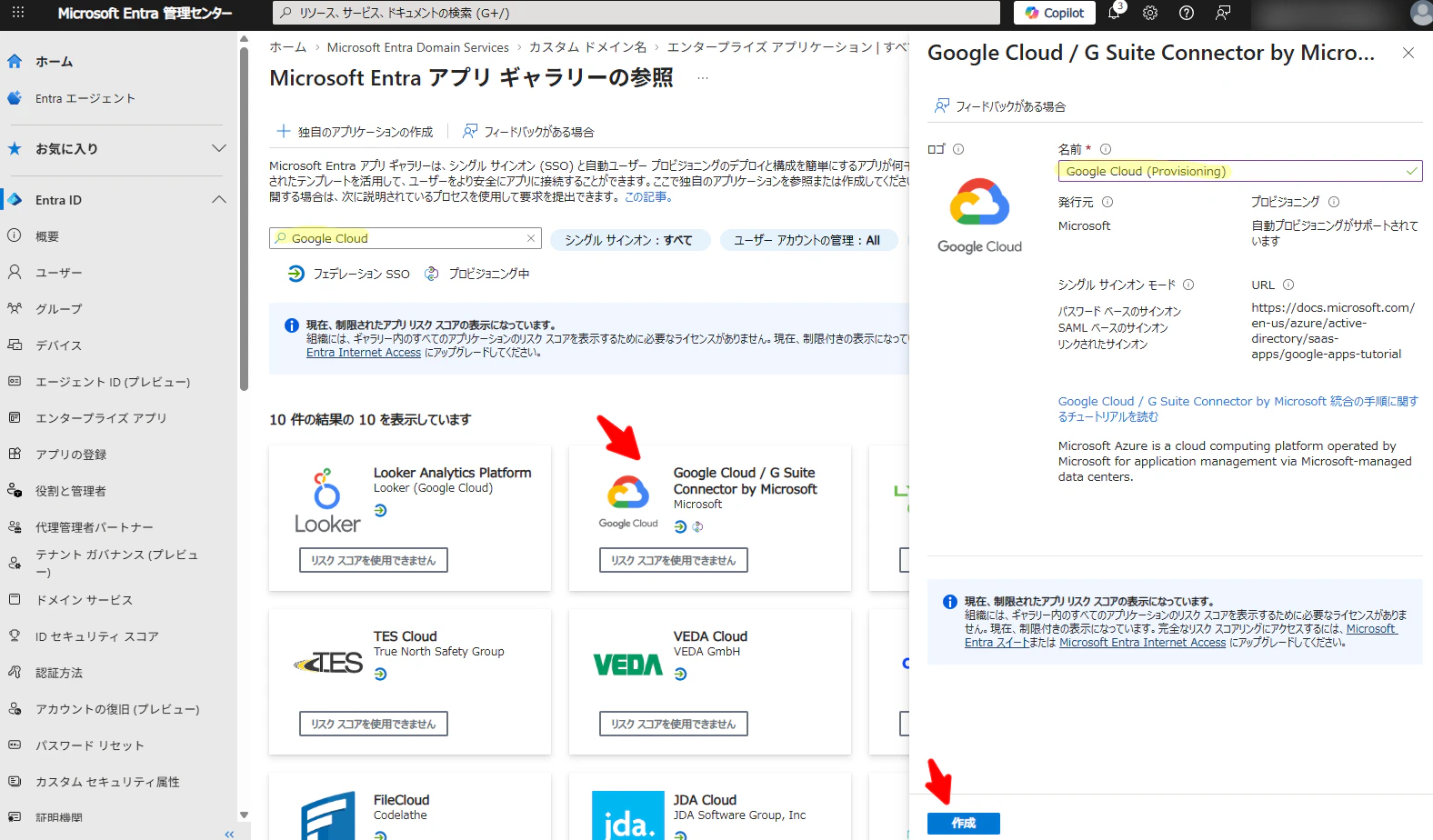

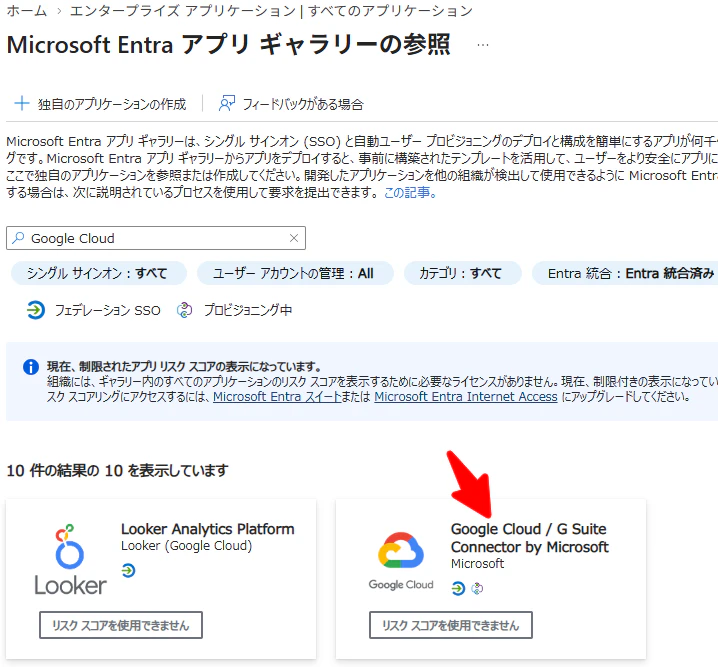

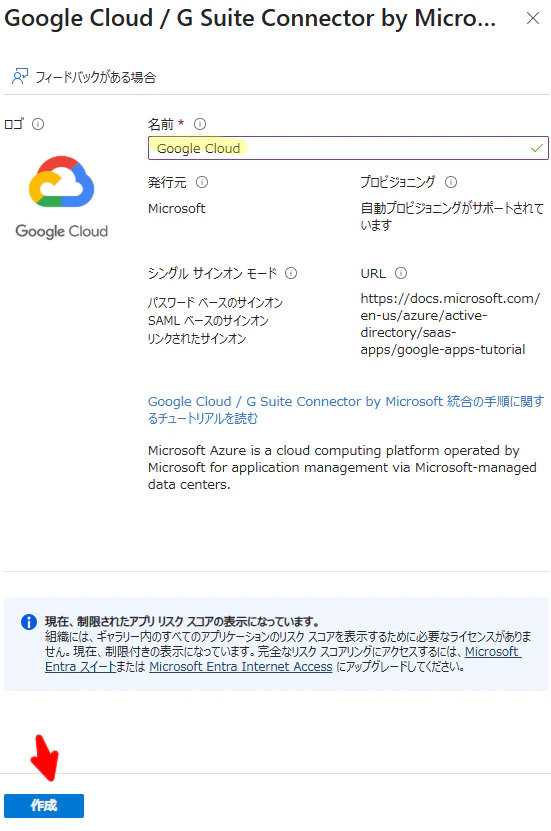

Entra管理センター のエンタープライズアプリ画面にて、Google Cloudで検索して「Google Cloud / G Suite Connector by Microsoft」を選択し、名前をGoogle Cloud (Provisioning)としてアプリを作成します。

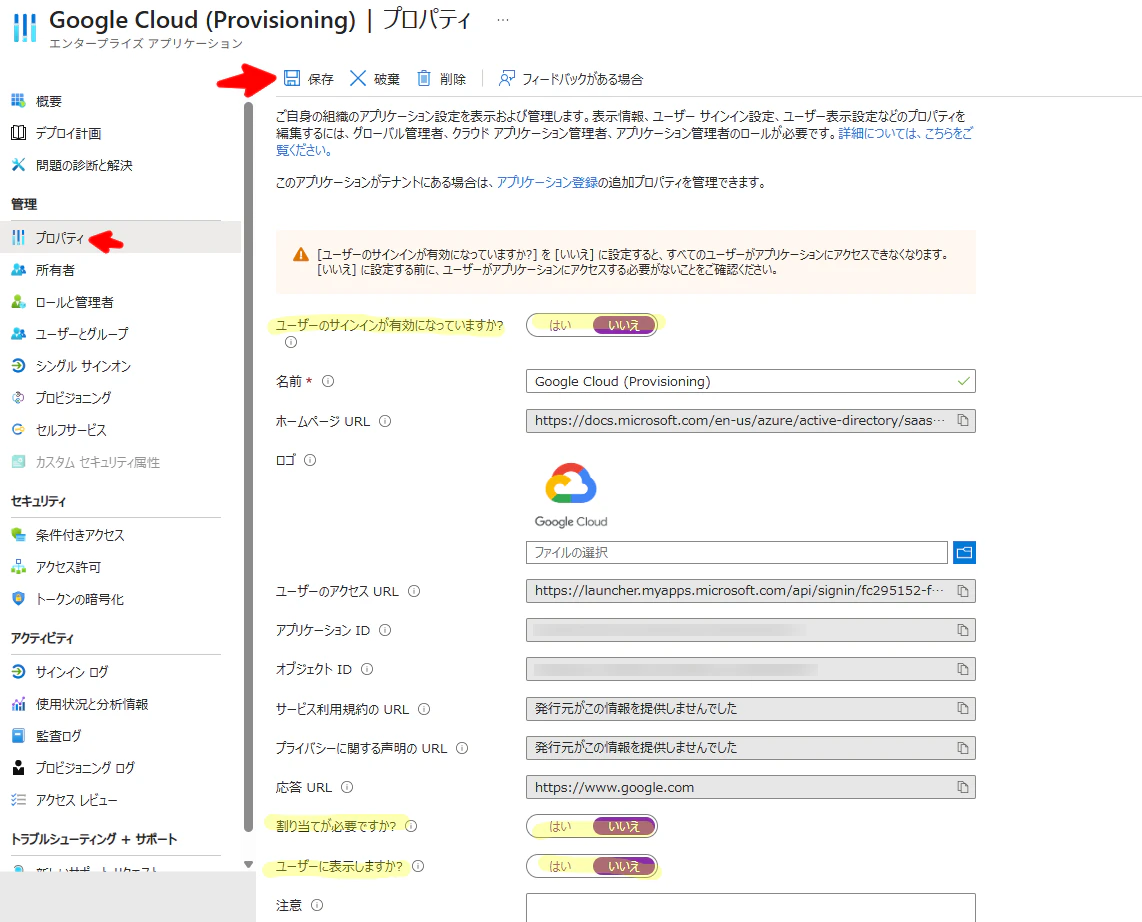

ユーザーサインイン、割当、ユーザー表示をいいえとして保存します。

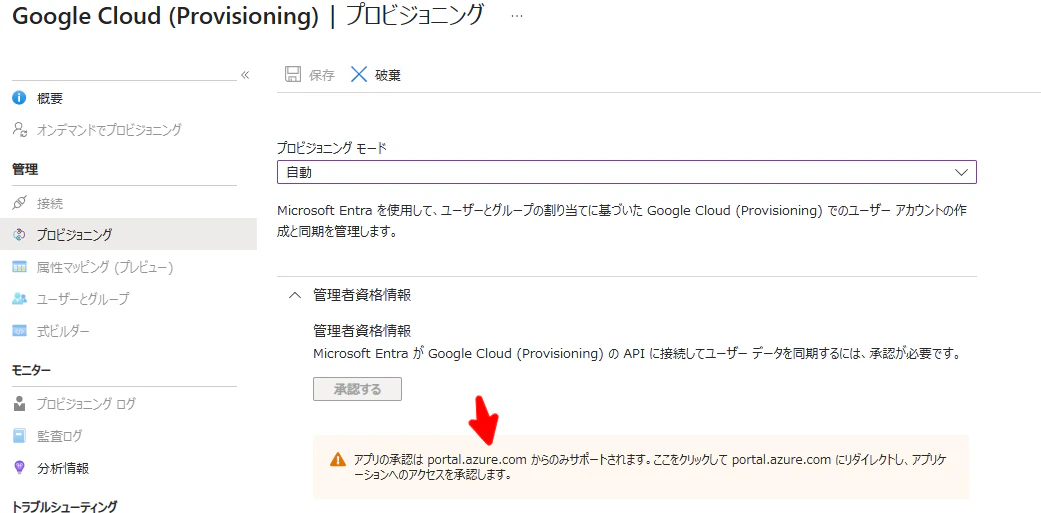

プロビジョニングの管理者資格情報の警告メッセージをクリックすると、Azureのポータルにリダイレクトされます。

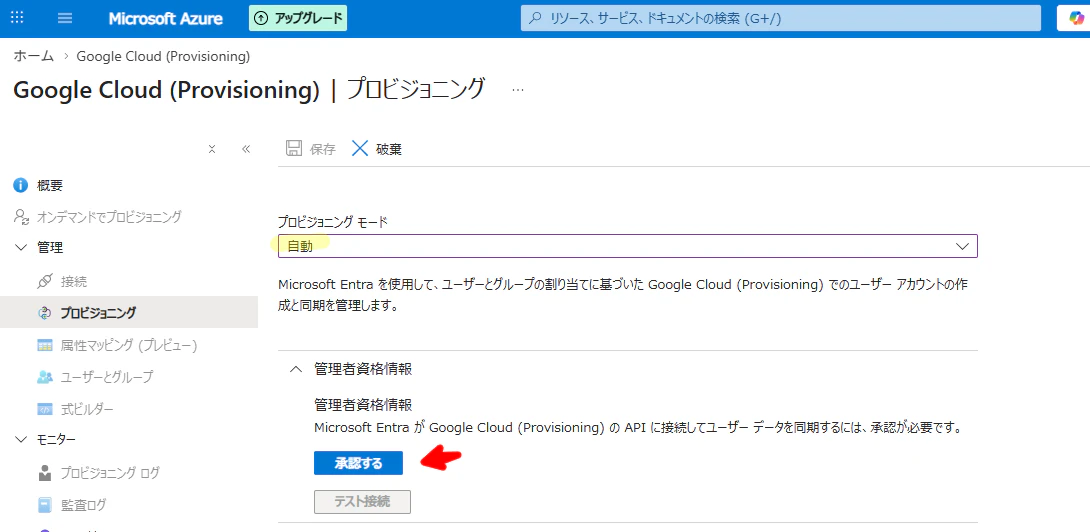

プロビジョニングモードを自動にして、承認します。

ログインが求められるため、先ほど作成したユーザー自動プロビジョニング用ユーザーの情報を入力します。

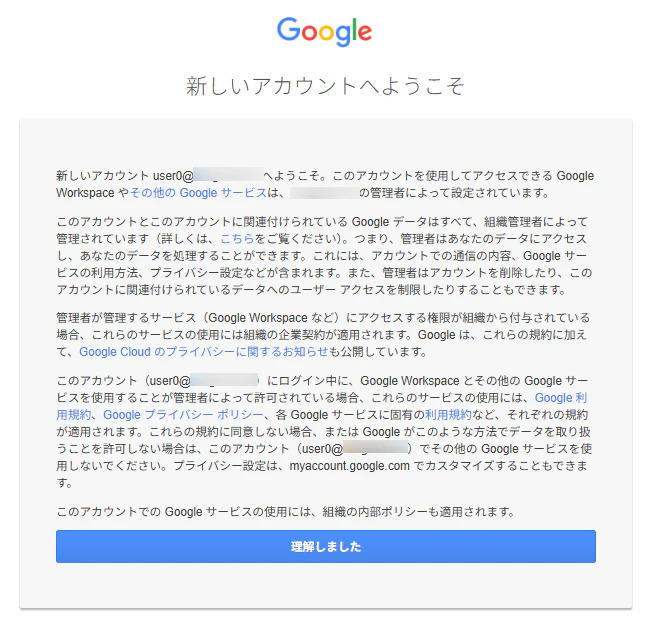

「理解しました」をクリックします。

すべてにチェックを入れて「続行」をクリックします。

「テスト接続」をクリックし、接続が成功することを確認します。(成功の場合、画面右上に緑色のチェックマークが表示されます)

保存します。

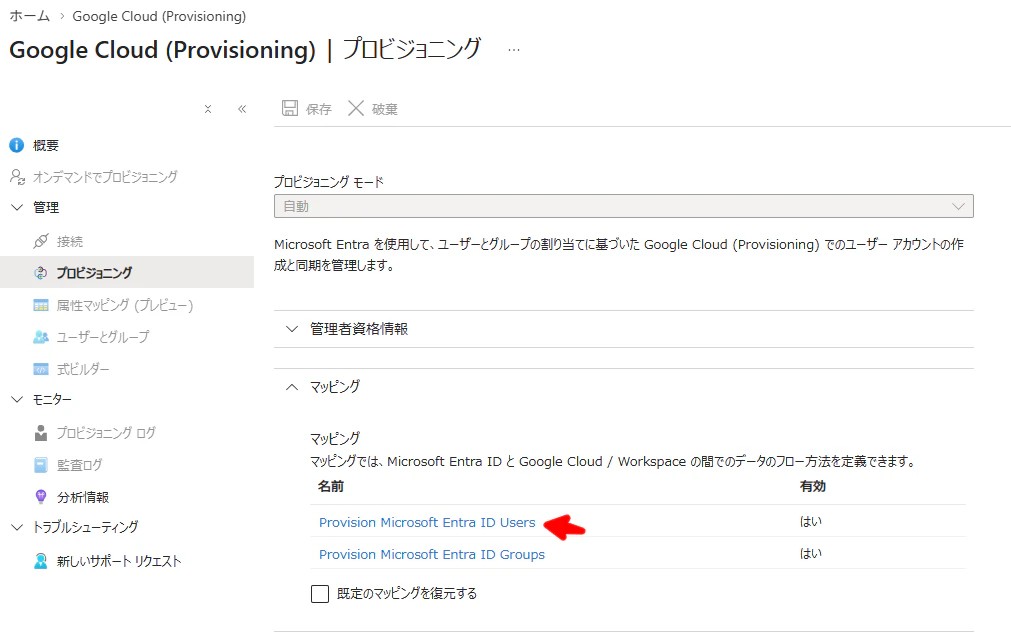

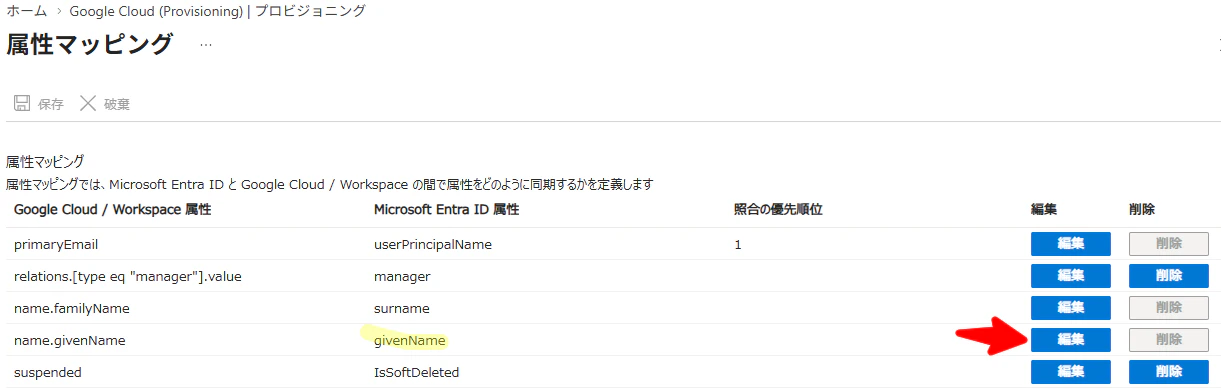

マッピングでユーザーのほうをクリックします。

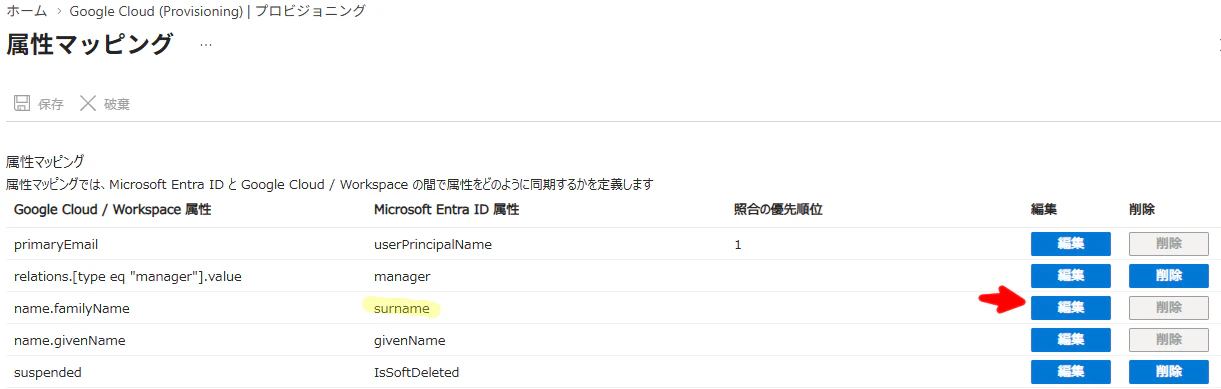

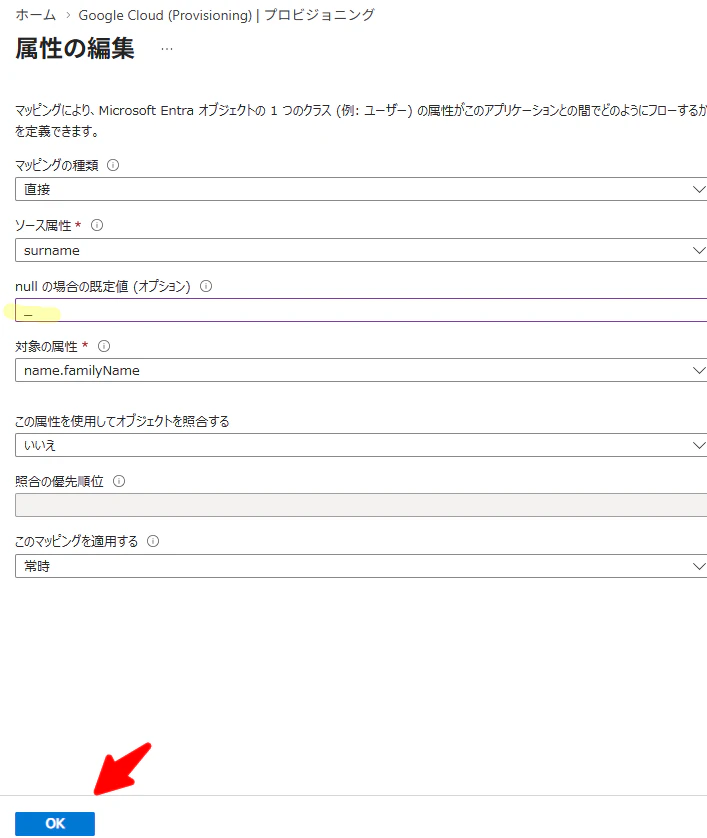

surnameを編集します。

nullの場合の既定値を_とします。

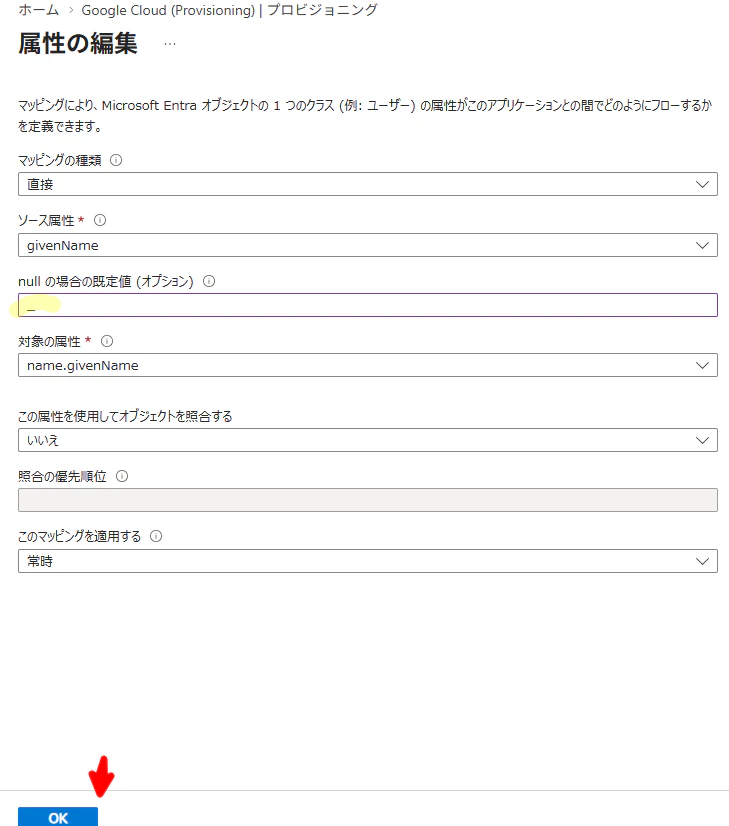

givenNameを編集します。

nullの場合の既定値を_とします。

保存します。

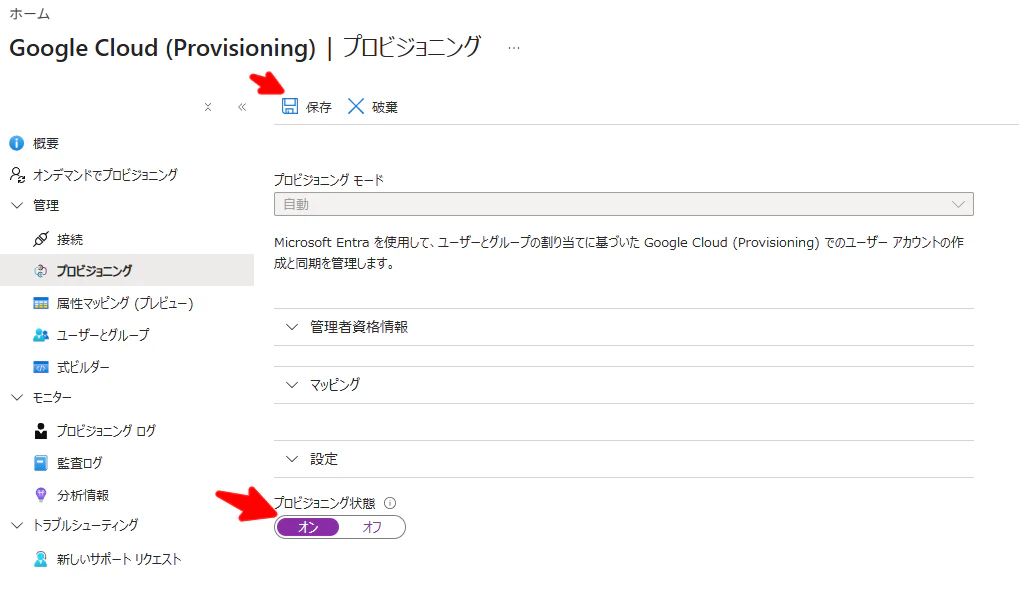

プロビジョニング状態をオンにして保存します。

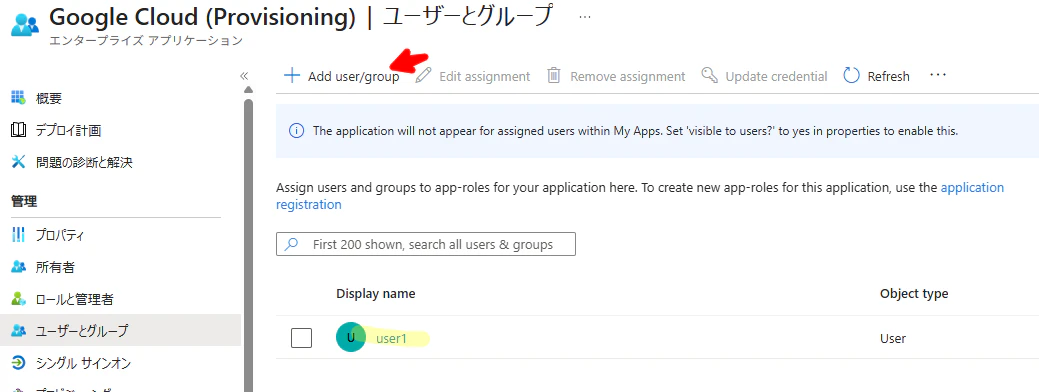

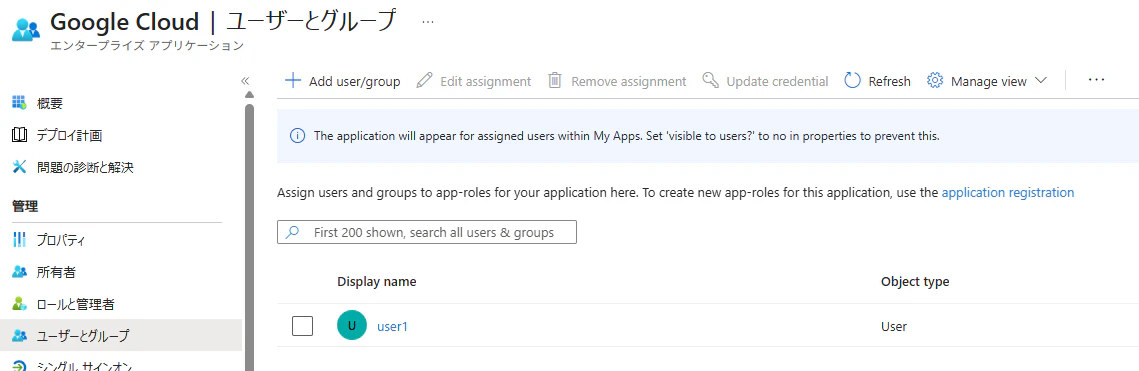

user1をEntra ID上で作成して、エンタープライズアプリに追加します。

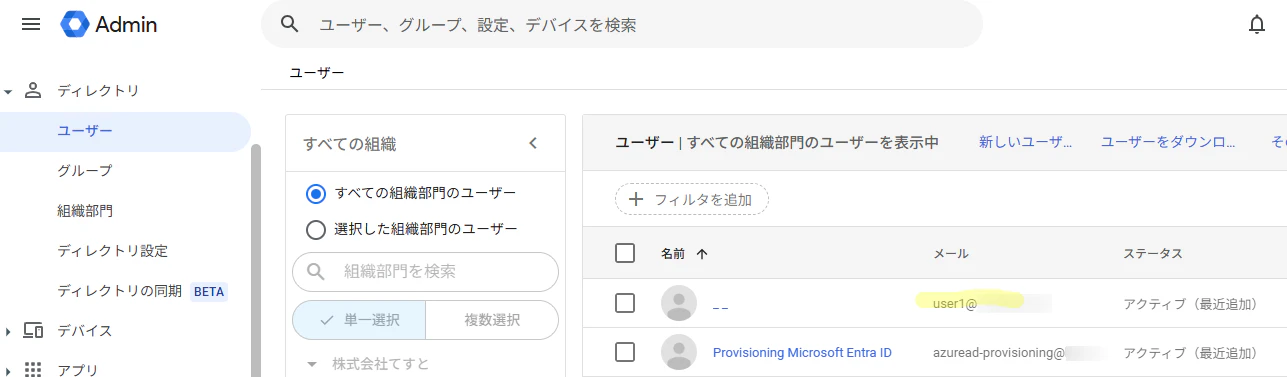

しばらくすると、Cloud Identity側にuser1が作成されました。

以上で、自動プロビジョニングの設定は完了です。

SSO用のEntra ID構成

次に、Entra IDユーザーでSSOできるように設定していきます。

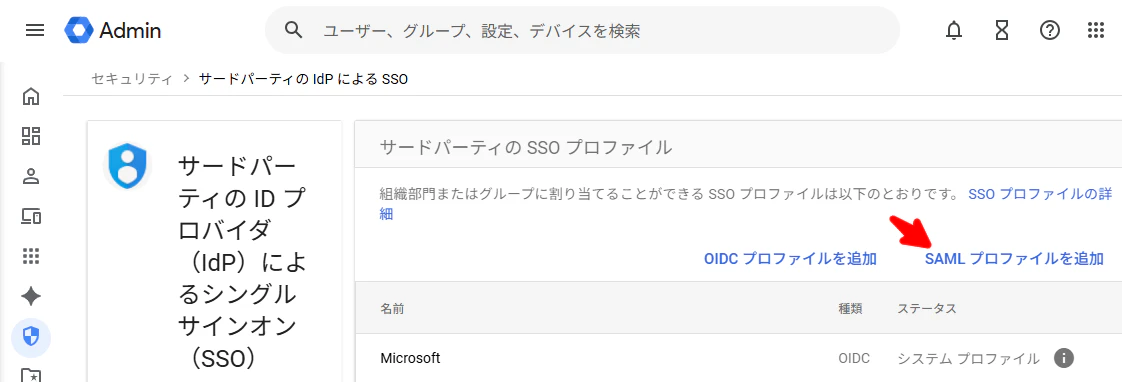

SAMLプロファイル作成

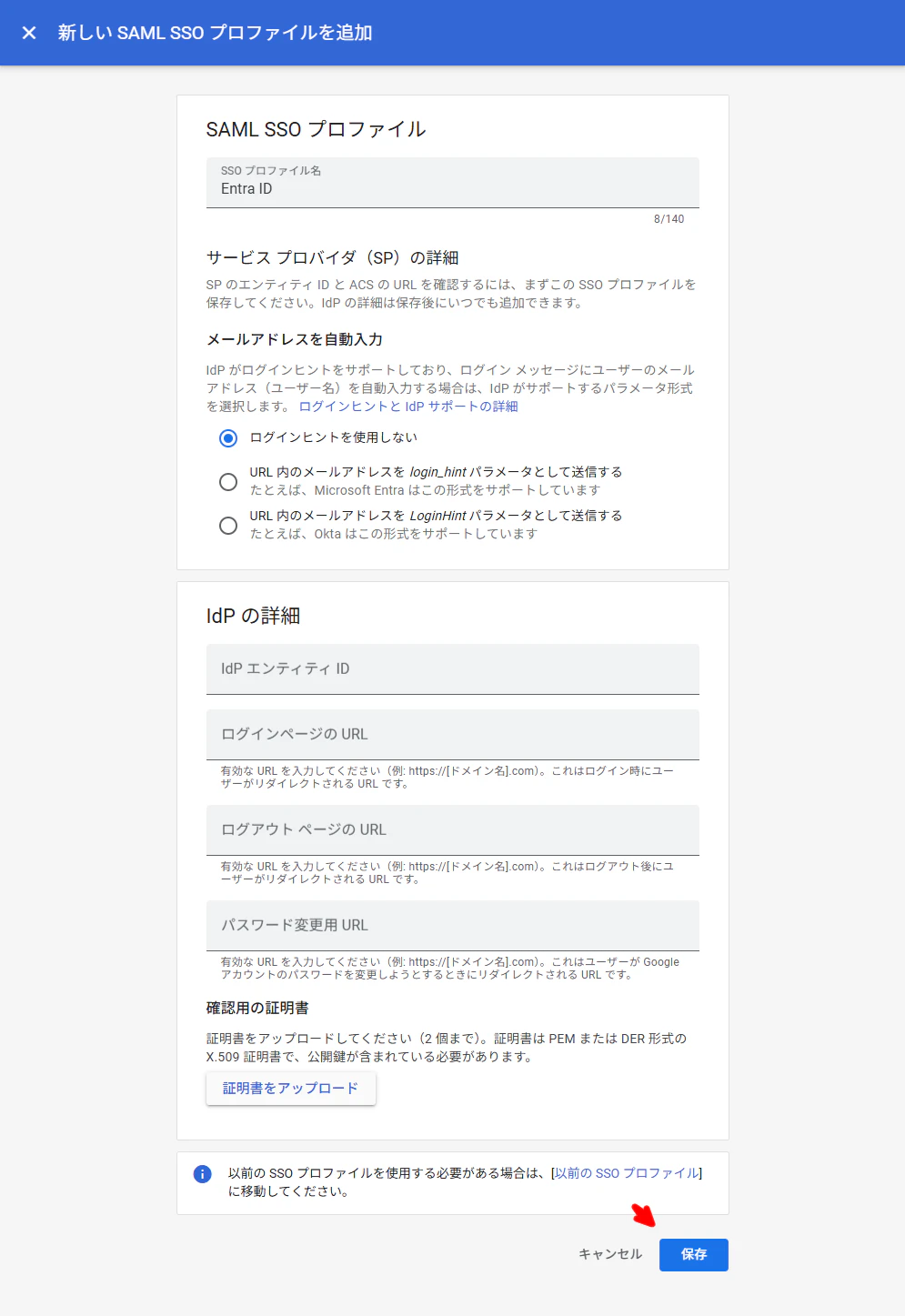

Cloud Identityの管理画面 から、SAMLプロファイルを追加します。

プロファイル名を入れて保存します。

「エンティティID」と「ACSのURL」をメモします。

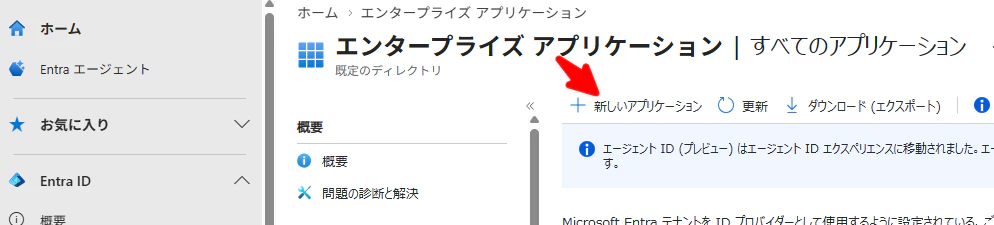

SSO用エンタープライズアプリ作成

Entra IDにて新しいアプリケーションを作成します。

Google Cloudで検索して「Google Cloud / G Suite Connector by Microsoft」を選択します。

名前をGoogle Cloudとして作成します。

「ユーザーのサインインが有効になっていますか?」「割当が必要ですか?」がはいになっていることを確認します(デフォルト)

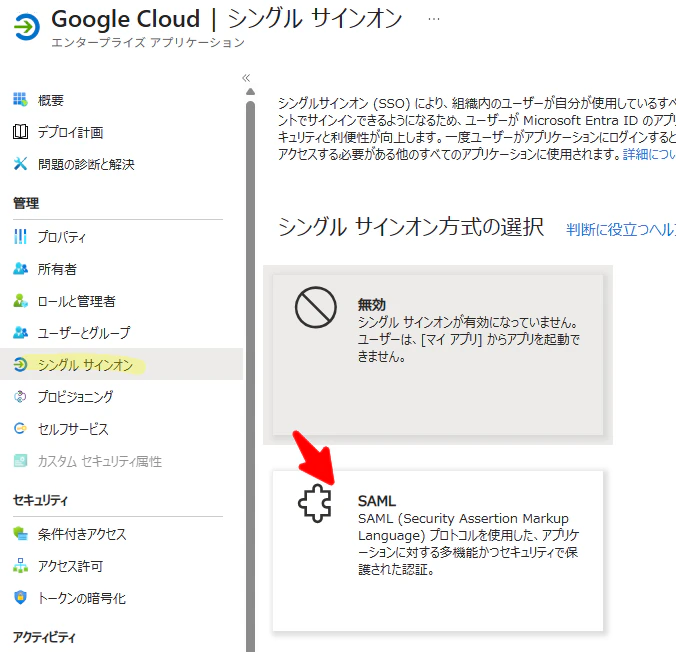

シングルサインオンのSAMLをクリックします。

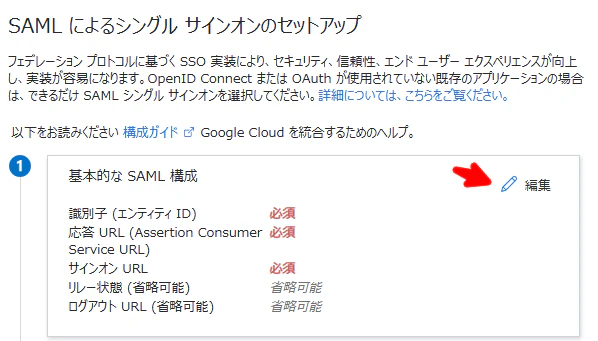

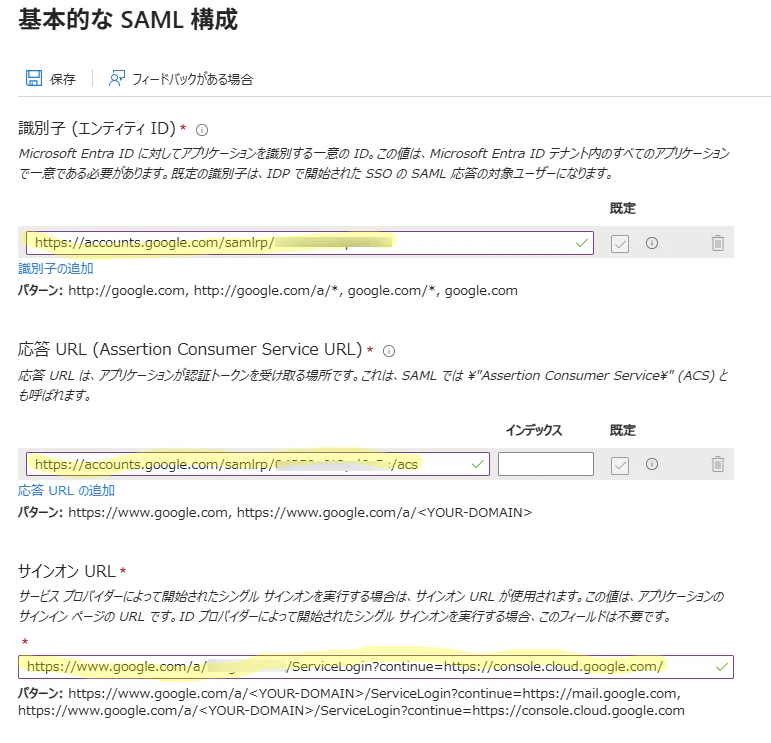

基本的なSAML構成を編集します。

先ほどメモした「エンティティID」と「ACSのURL」を設定します。

サインオンURLは https://www.google.com/a/PRIMARY_DOMAIN/ServiceLogin?continue=https://console.cloud.google.com/ の形式です。

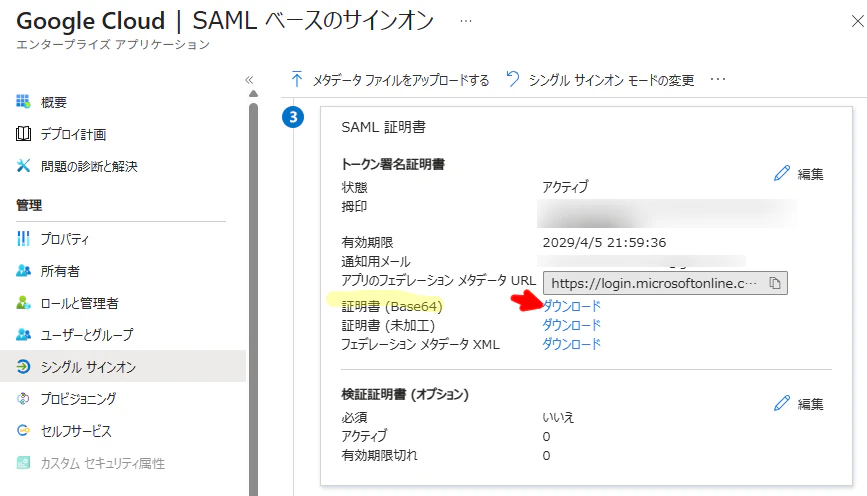

証明書をBase64形式でダウンロードします。

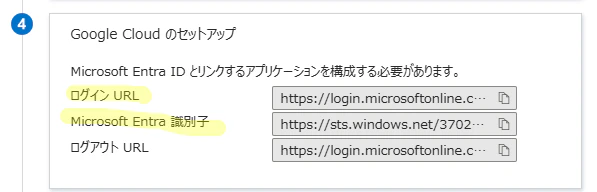

「ログインURL」と「Microsoft Entra 識別子」をメモしておきます。

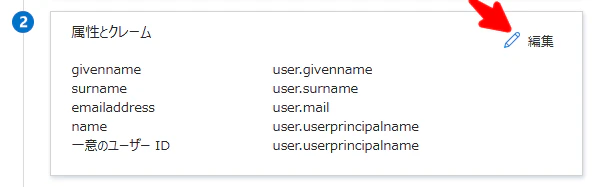

属性とクレームを編集します。

追加のクレームをすべて削除します。

SAMLプロファイル入力

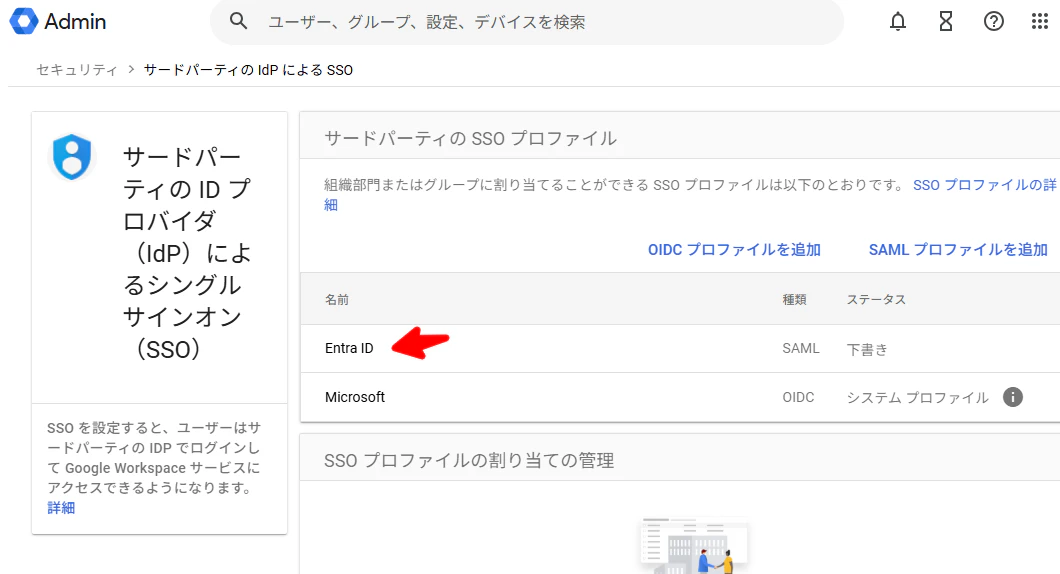

サードパーティのIdPによるSSO から、Entra IDを開きます。

先ほどメモした「ログインURL」と「Microsoft Entra 識別子」を設定し、ダウンロードした証明書をアップロードします。

SAMLプロファイルの割り当て

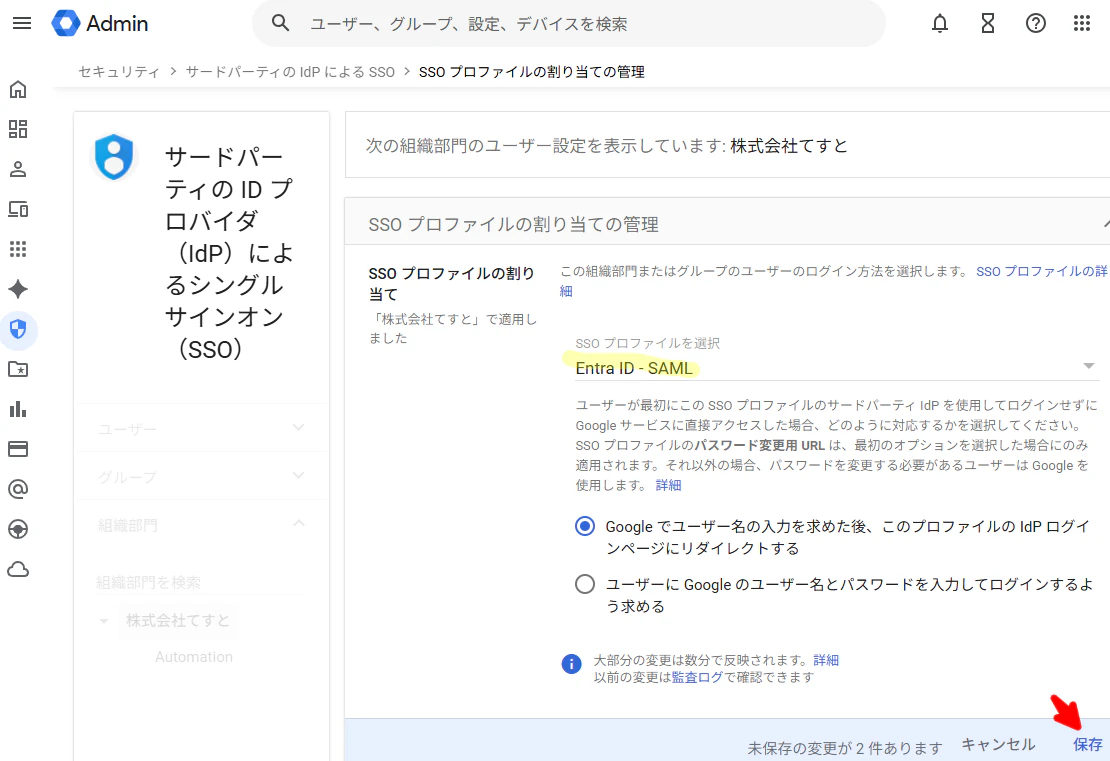

SSO プロファイルの割り当ての管理 から、作成したSSOプロファイルEntra IDを選択して保存します。

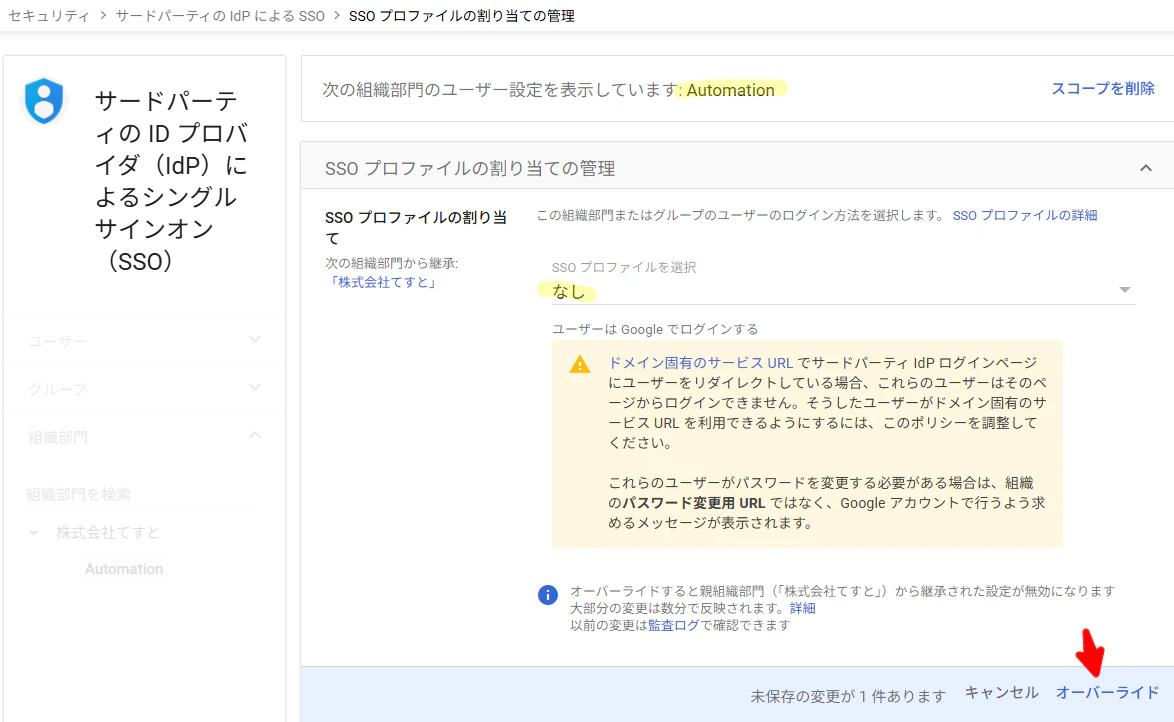

Automation OUのSSOは無しに設定します。※プロビジョニング用ユーザーはSSO不要

ドメイン固有サービスのURLリダイレクト構成

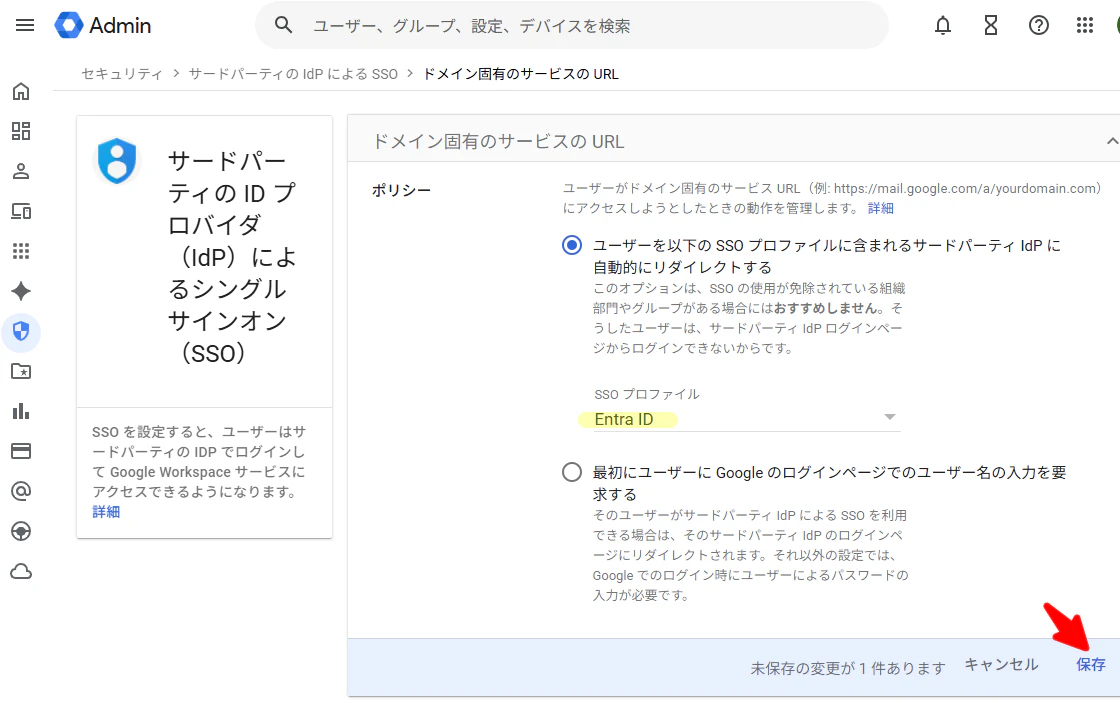

ドメイン固有のサービスの URL から、作成したSSOプロファイルEntra IDを選択して保存します。

SSOテスト

SSO用エンタープライズアプリにユーザーを追加します。

Google Cloud にアクセスします。

メールアドレス、パスワード、SMSによる認証などを行うと、利用規約の確認画面が表示されます。

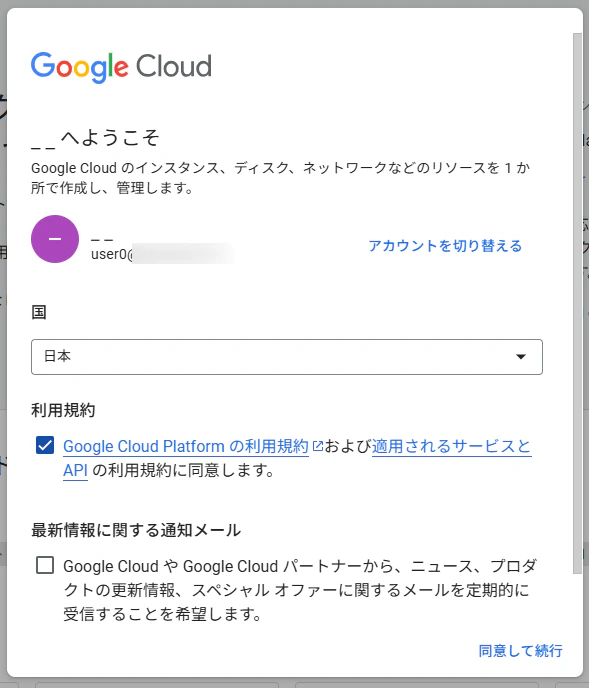

「同意して続行」をクリックします。

ログインできました。

さいごに

今回は、Entra ID利用中の環境にてCloud Identityを利用してGoogle CloudへSSOするまでの流れを試してみました。

Cloud Identity Freeのサブスクリプション購入が必要だった点は、公式ドキュメントの流れだけでは気づきにくかったポイントでした。

今回利用したMicrosoft Entra ID Freeライセンスではエンタープライズアプリにグループを追加できませんでしたが、実運用では有償のMicrosoft Entra ID P1以上のライセンスを利用してグループ単位で権限付与を行うことで、管理しやすくなると思います。