はじめに

- クラウド環境は複雑かつ動的であり、特にマルチクラウド環境を利用している場合は、全体像の把握が困難です。そのため、SplunkのようなSIEMを活用し、マルチクラウド環境のセキュリティリスクを可視化することが重要となります

- Splunkのダッシュボードを活用することで、AWS , Azure , Google Cloudのマルチクラウド環境におけるセキュリティリスクを簡単に可視化できます。本記事では無料で利用できるダッシュボードのAppをご紹介します

- オープン性のあるマーケットプレイスのSplunkbaseで、次の「Infosec Multicloud」というAppが公開されています。クラウド環境のセキュリティ態勢、アラート・認証・変更の状況、異常な振るまい(Anomaly)などの監視に利用することができます

- 「Infosec Multicloud」:Splunkbaseリンク

導入の前に

-

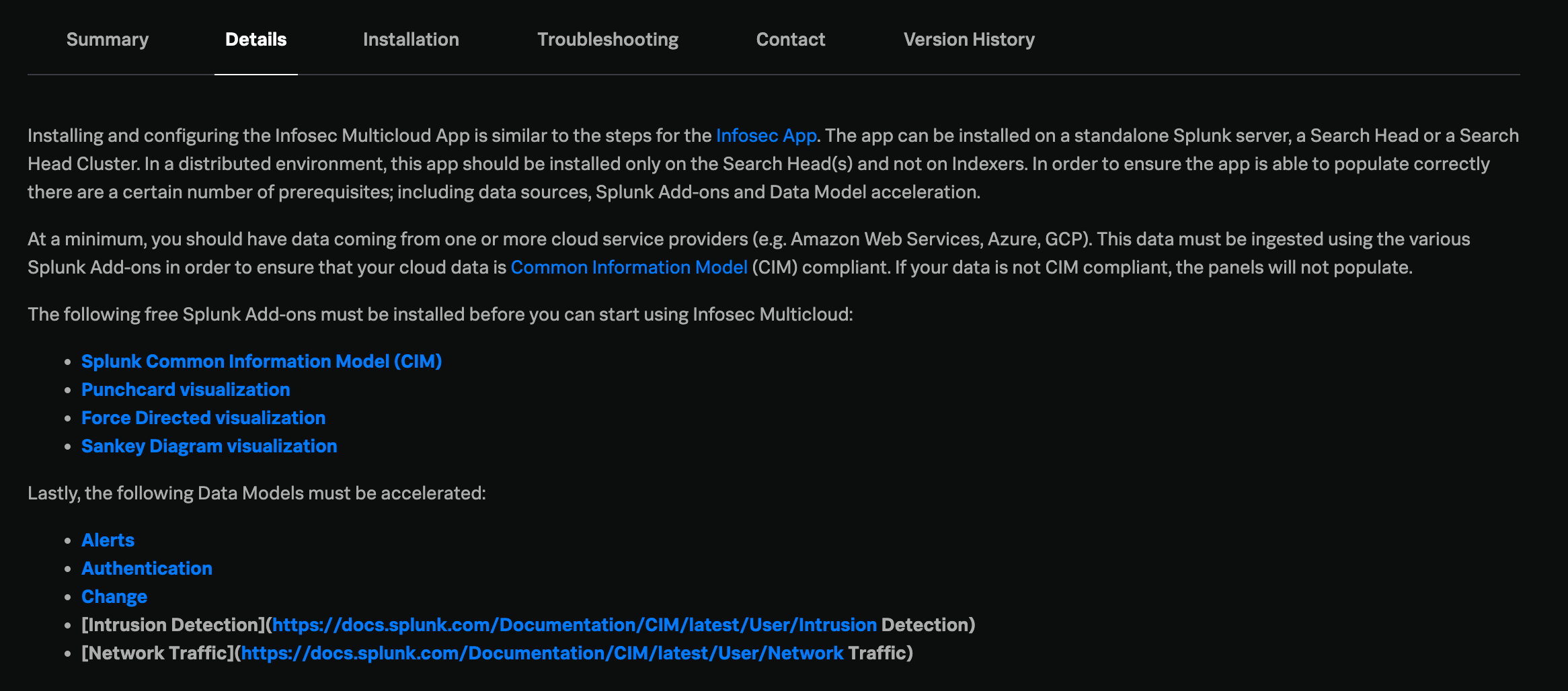

「Infosec Multicloud」App導入の前に、「Details」ページに注意事項がありますので、事前に確認しておくことを推奨します。事前のインストールが必要となるAdd-onの記載もあります

-

本Appはコミュニティ開発者がSplunkbaseで公開したものになりますので、Support Typeは「Developer Supported」の位置付けになります

-

ダッシュボードの各パネルのサーチはSplunkのデータモデルを使用します

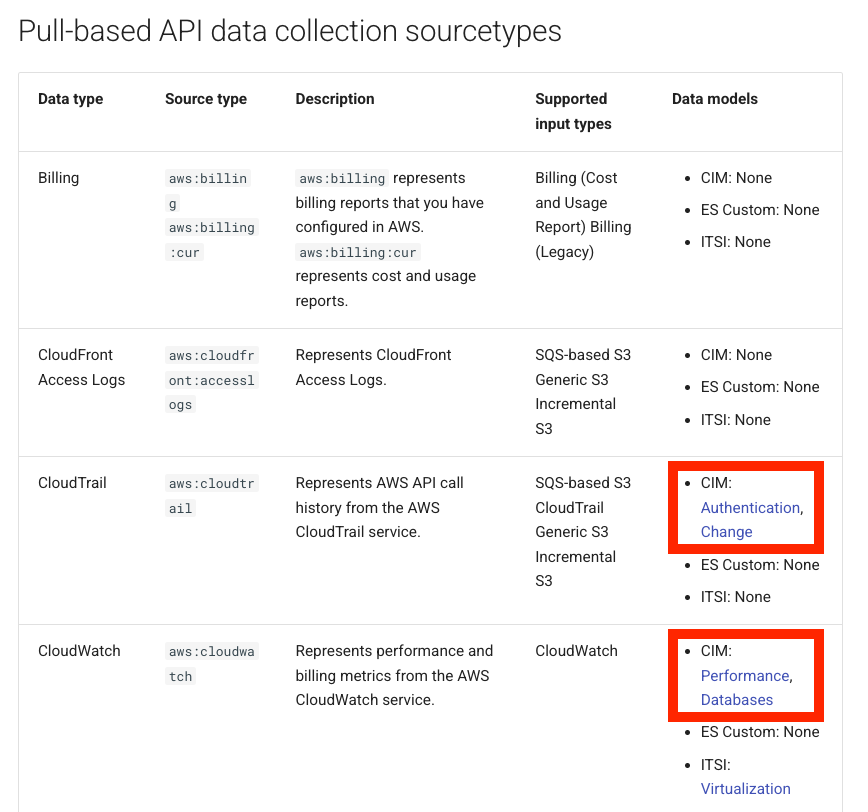

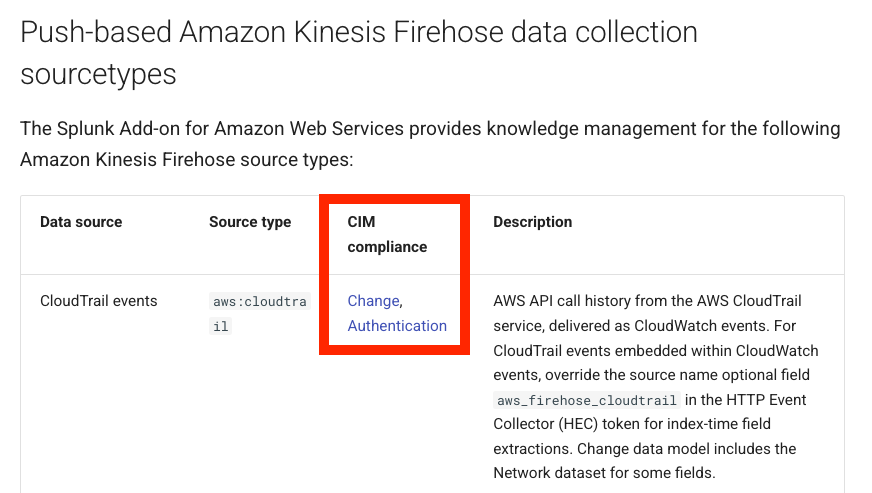

AWS , Azure , Google Cloudの各ログデータでデータモデルを利用するために、各クラウド用のAdd-onをインストールして、ログデータをCIM化する必要があります。データモデルの説明は、こちらのQiita記事が分かりやすかったです:リンク- AWSのログは主にSplunk Add-on for Amazon Web Services (AWS)のAdd-onを利用してCIM化します。「Details」ページにドキュメントのリンクがあります。AWSの各データソースに対応するデータモデルは、次の画像の赤太字箇所で確認できます

「Source types for the Splunk Add-on for AWS」:リンク

- AWSのログは主にSplunk Add-on for Amazon Web Services (AWS)のAdd-onを利用してCIM化します。「Details」ページにドキュメントのリンクがあります。AWSの各データソースに対応するデータモデルは、次の画像の赤太字箇所で確認できます

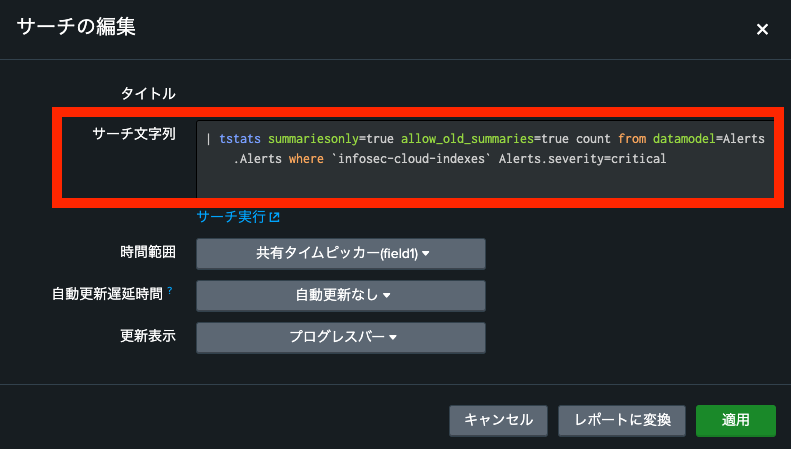

- ダッシュボードの各パネルにおけるサーチの編集箇所で、何のデータモデルを対象にサーチするかを確認できます。次の画像はAleartsデータモデルに該当するログデータを対象にサーチします

各ダッシュボードのサーチでは、`infosec-cloud-indexes`のマクロで、サーチ対象のインデックスを指定しています。そのマクロのデフォルト設定では、index="*"ですべてのインデックスがサーチ対象になっています。そのため、パブリッククラウドのログデータを格納するインデックス名を入力して、`infosec-cloud-indexes`マクロの更新を行う必要がある点にご注意ください。

本記事のダッシュボードで使用しているデータは検証用に作成しており、架空のユーザー名などでデータを生成しています。

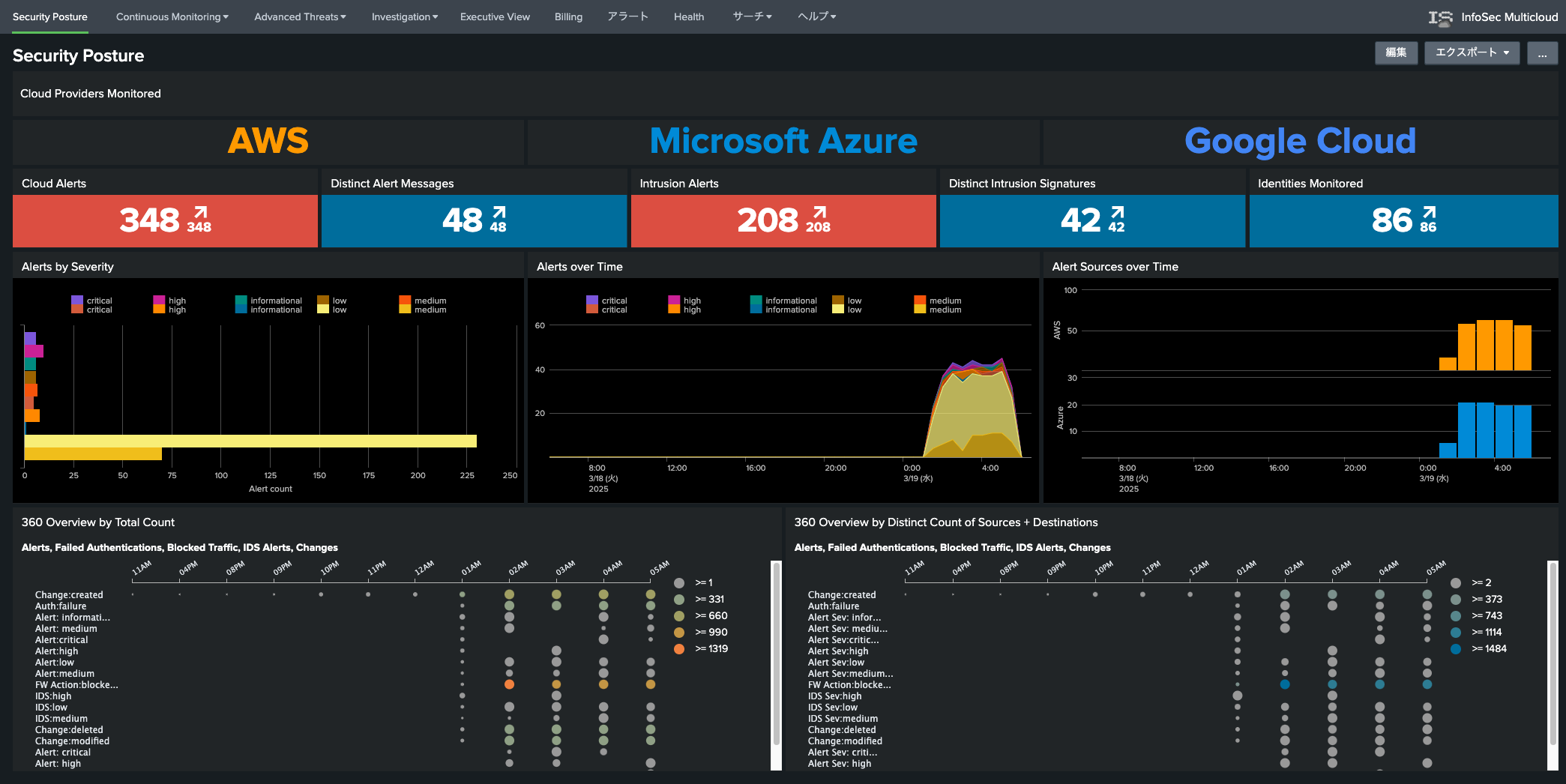

セキュリティ態勢ダッシュボード(Security Posture)

マルチクラウド環境における各種アラート(クラウドアラート・侵入検知)の状況や、セキュリティリスクに関わるイベントを、時系列やイベントの発生数で俯瞰して確認できます。

ダッシュボードの一部のパネルを、以下でご紹介します。

パネル: Alerts by Severity , Alerts over Time , Alert Sources over Time

マルチクラウド環境で発生したアラートを重要度(critical , high , medium , low , informational)単位で、発生した数や時系列の軸で可視化しています。

パネル: 360 Overview by Total Count , 360 Overview by Distinct Count of Sources + Destinations

アラート、認証失敗、通信のブロック、IDS/IPSアラート、変更の種別のイベントを時系列と発生数で可視化しています。

継続的モニタリングダッシュボード(Continuous Monitoring)

クラウドアラート、認証、変更、IDS/IPS、ネットワークトラフィックごとにダッシュボードが用意されており、それぞれの種別に応じたセキュリティリスクの監視に利用できます。

本記事では、クラウドアラートと認証のダッシュボードをご紹介します。

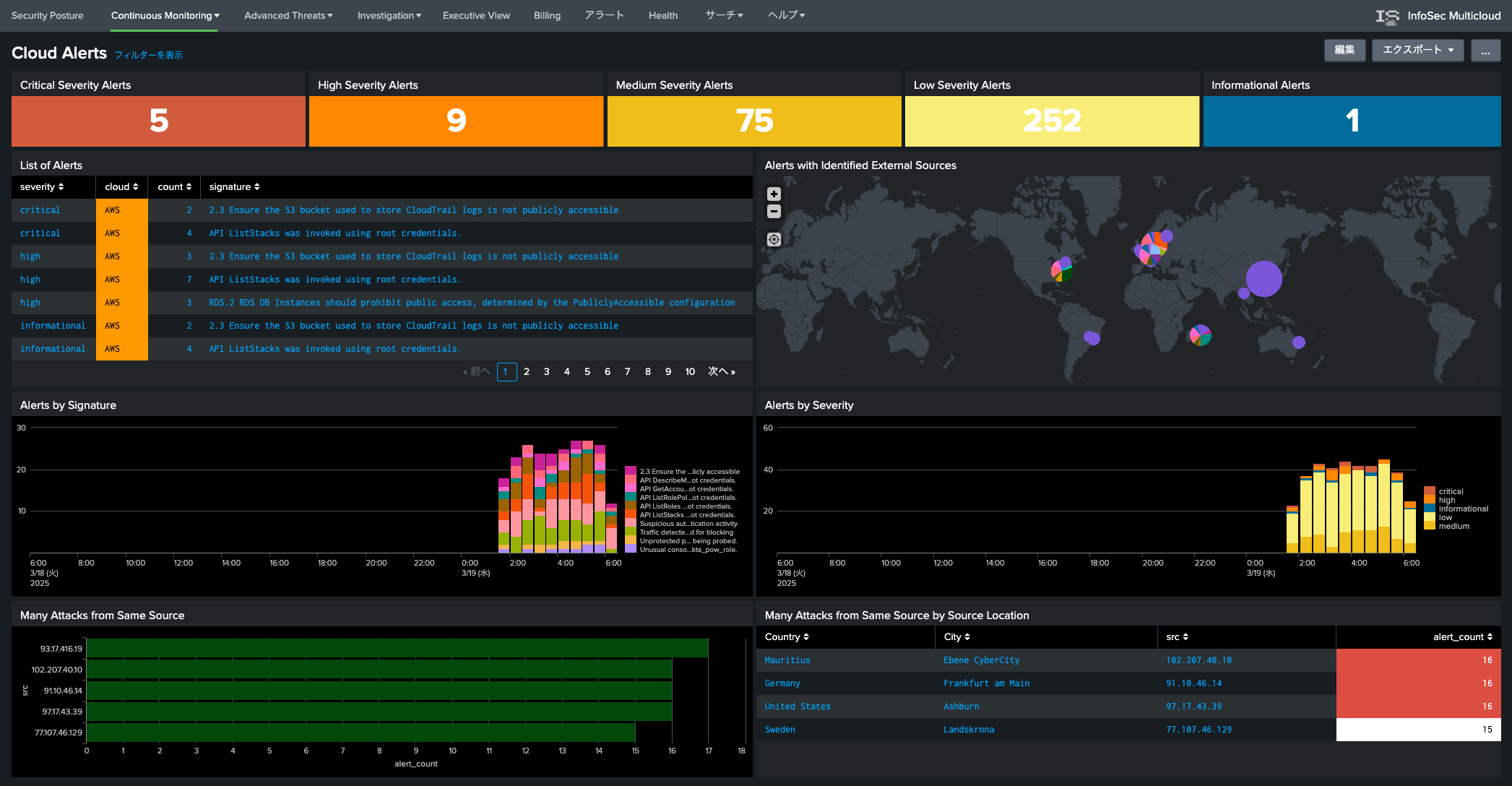

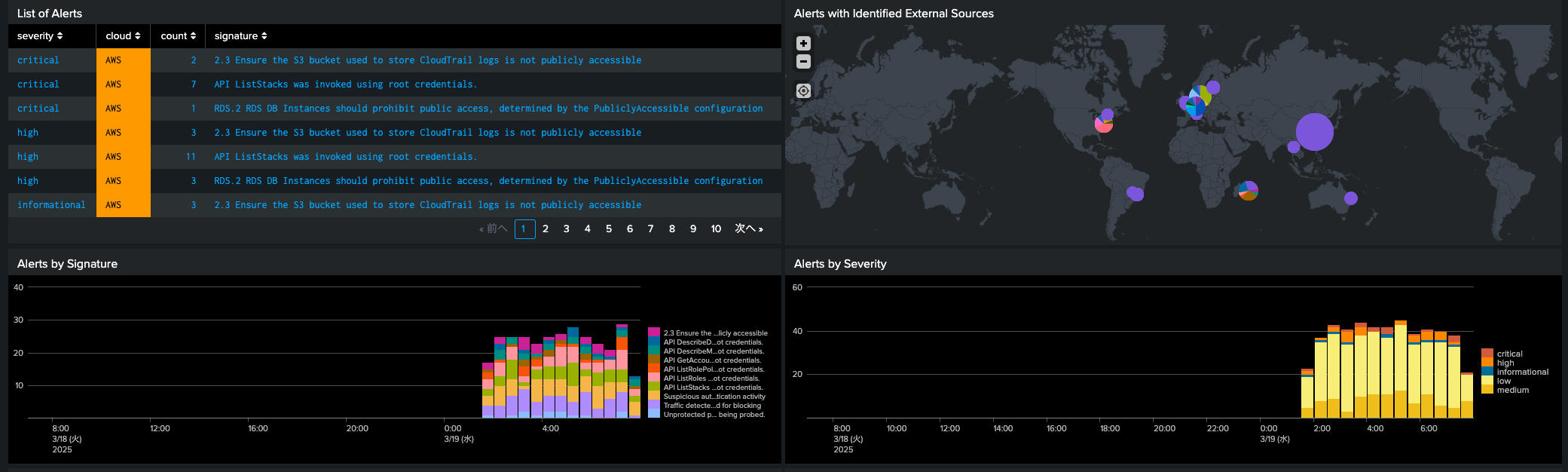

Cloud Alerts

マルチクラウド環境でのアラートに関して、様々な観点からセキュリティリスクを確認できます。

パネル: List of Alerts , Alerts with Identified External Sources , Alerts by Signature , Alerts by Severity

クラウド環境ごとのアラートのリストや、シグネチャ・重要度ごとのアラートの状況を可視化しています。特にアラートを発生させた送信元のジオロケーション(地理的な位置情報)を可視化できることは特徴的だと思います。通常の業務範囲外の地域からのアクセスがないか確認できます。

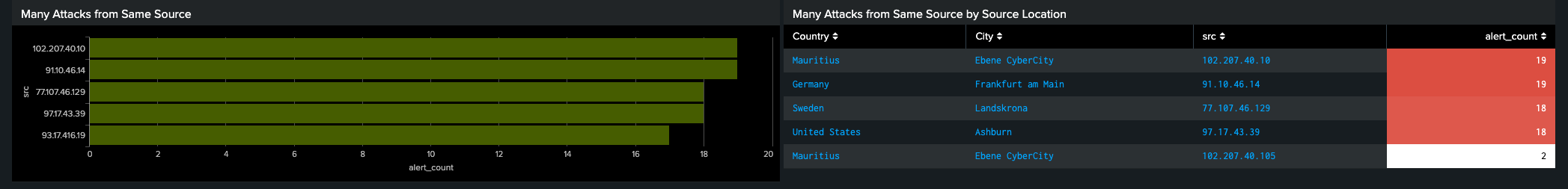

パネル: Many Attacks from Same Source , Many Attacks from Same Source by Source Location

大量のアラートが発生した送信元を可視化しています。また、アラートの送信元の国情報が確認できるため、通常の業務範囲外の地域からのアクセス有無を特定するために有用です。

もし異常なアクセスだと判断できる送信元がある場合は、遮断対象のIPアドレスとして考慮してもいいと思います。

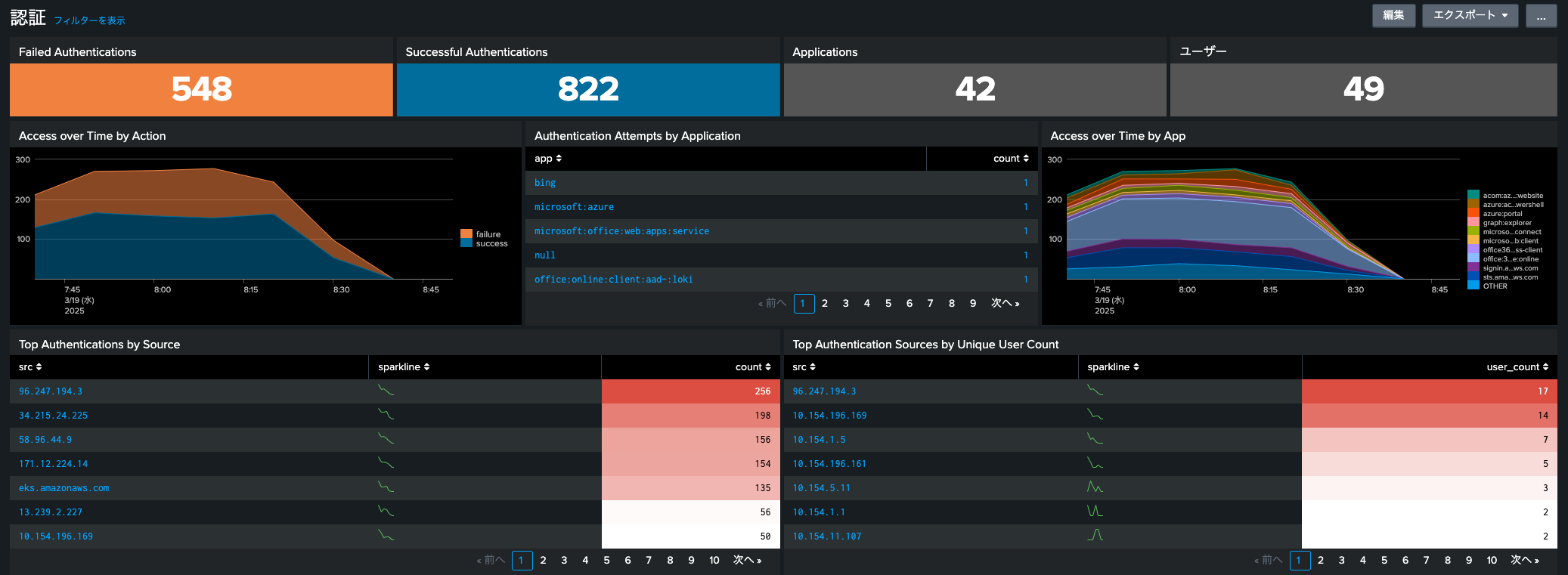

認証

マルチクラウド環境での認証に関して、様々な観点からセキュリティリスクを確認できます。

パネル: Top Authentications by Source , Top Authentication Sources by Unique User Count

送信元ごとの認証試行数と、送信元ごとの認証ユーザー数を可視化しています。もし認証ユーザー数が多い場合は、攻撃者による不正なアクティビティの可能性があります。クレデンシャルスタッフィング攻撃のように、攻撃者が漏洩した認証情報を用いて、多数のアカウントにログインを試みる攻撃手法があります。

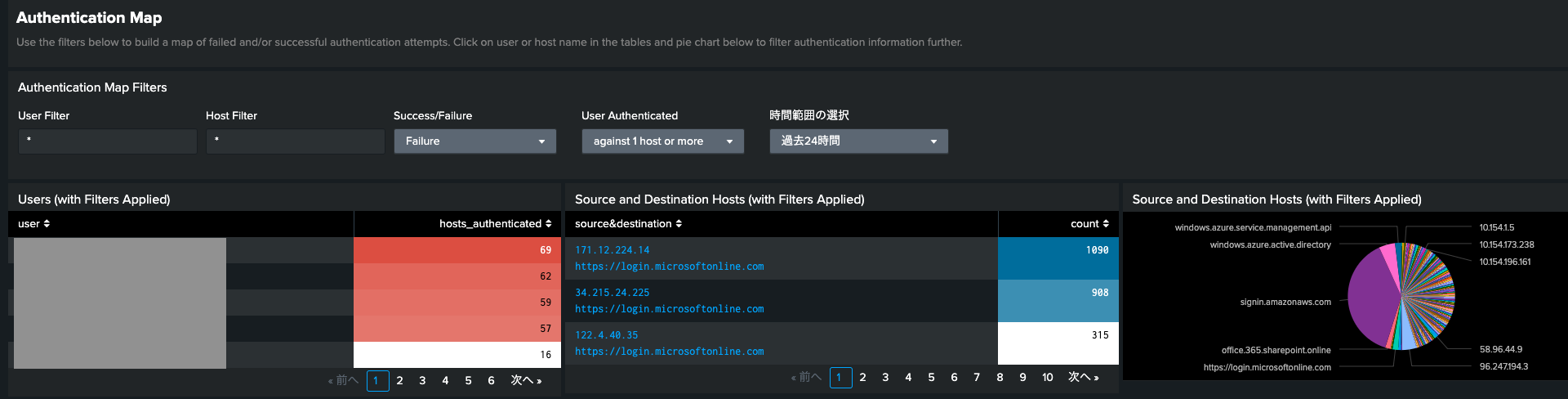

パネル: Authentication Map

次の画像のように、Authentication Map FiltersのUser Filterの箇所に、特定のユーザー名を入力することで、当該ユーザーの認証元/先情報を抽出して表示することができます。

高度な脅威ダッシュボード(Advanced Threats)

高度な持続的脅威(APT)を特定するために、異常な振るまい(Anomaly)ベースでの監視の観点も重要になります。マルチクラウド環境でのオペレーション、アクセス、ネットワークの観点で異常な振るまい(Anomaly)を調査するためのダッシュボードが用意されています。

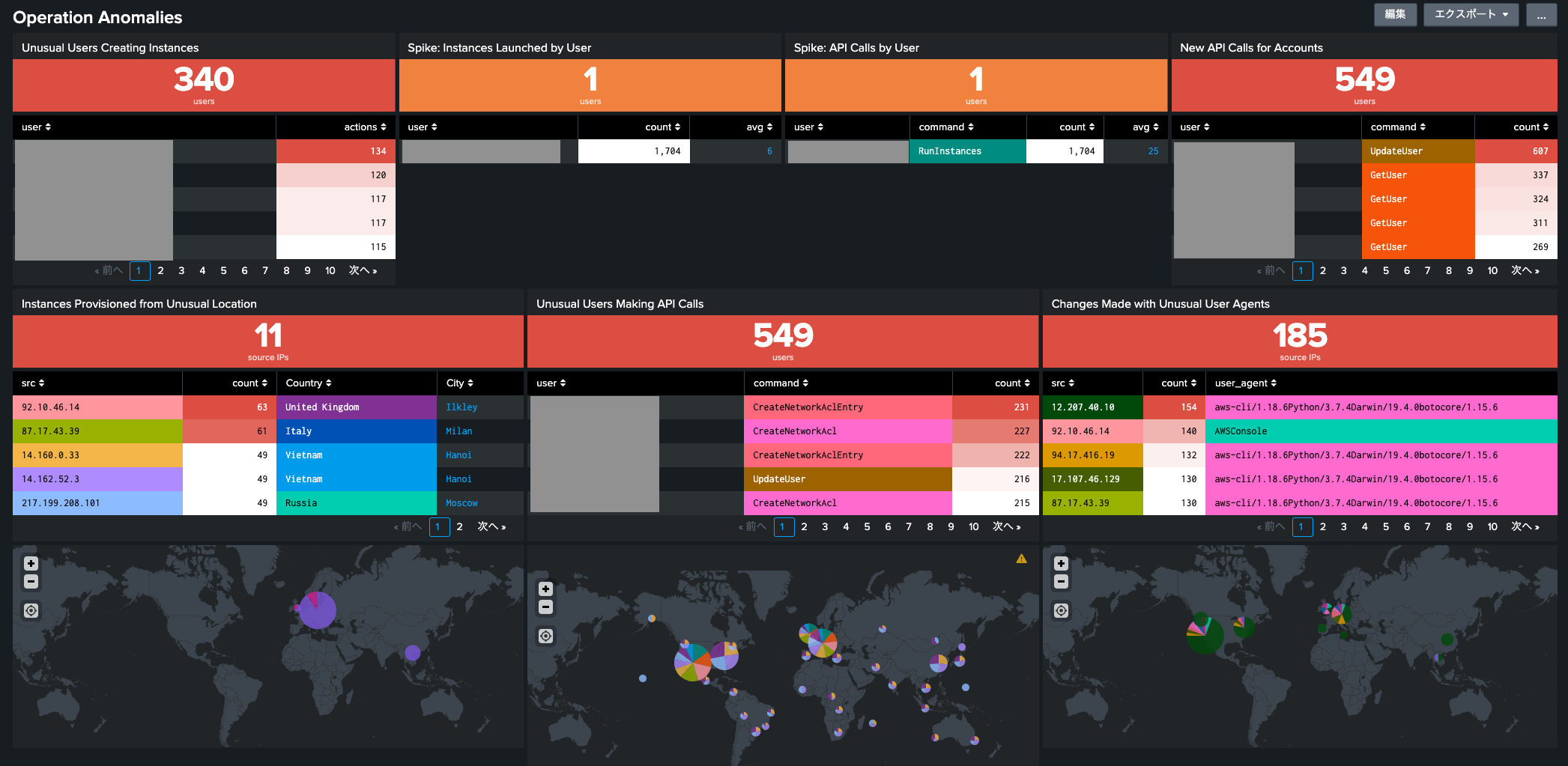

Operation Anomalies

クラウド環境におけるオペレーションにおいて、不審な振るまいの観点でセキュリティリスクを確認できます。

パネル: Unusual Users Creating Instances , Spike: Instances Launched by User , Spike: API Calls by User , New API Calls for Accounts

ユーザーによるインスタンスの作成や、ユーザーごとのインスタンス起動のスパイク・APIコール数のスパイク、アカウント関連の新しいAPIコールを可視化しています。

通常は管理者や開発者しか実行しないはずのアクションを異常なユーザーが実行していたり、通常はないAPIコールのコマンドがある場合は、攻撃者による不正なアクティビティの可能性が高いということになります。

パネル: Instances Provisioned from Unusual Location , Unusual Users Making API Calls , Changes Made with Unusual User Agents

インスタンスをプロビジョニングした送信元とロケーション、APIコールを作成したユーザー、 変更を行なったユーザーの送信元とUser Agentを確認できます。

普段は使われないIPアドレス・通常の業務範囲外の国や都市からのプロビジョニングが発生していたり、通常はAPIコールを行わないユーザー、通常は変更を行わない送信元がある場合は、攻撃者による不正なアクティビティの可能性が高いということになります。

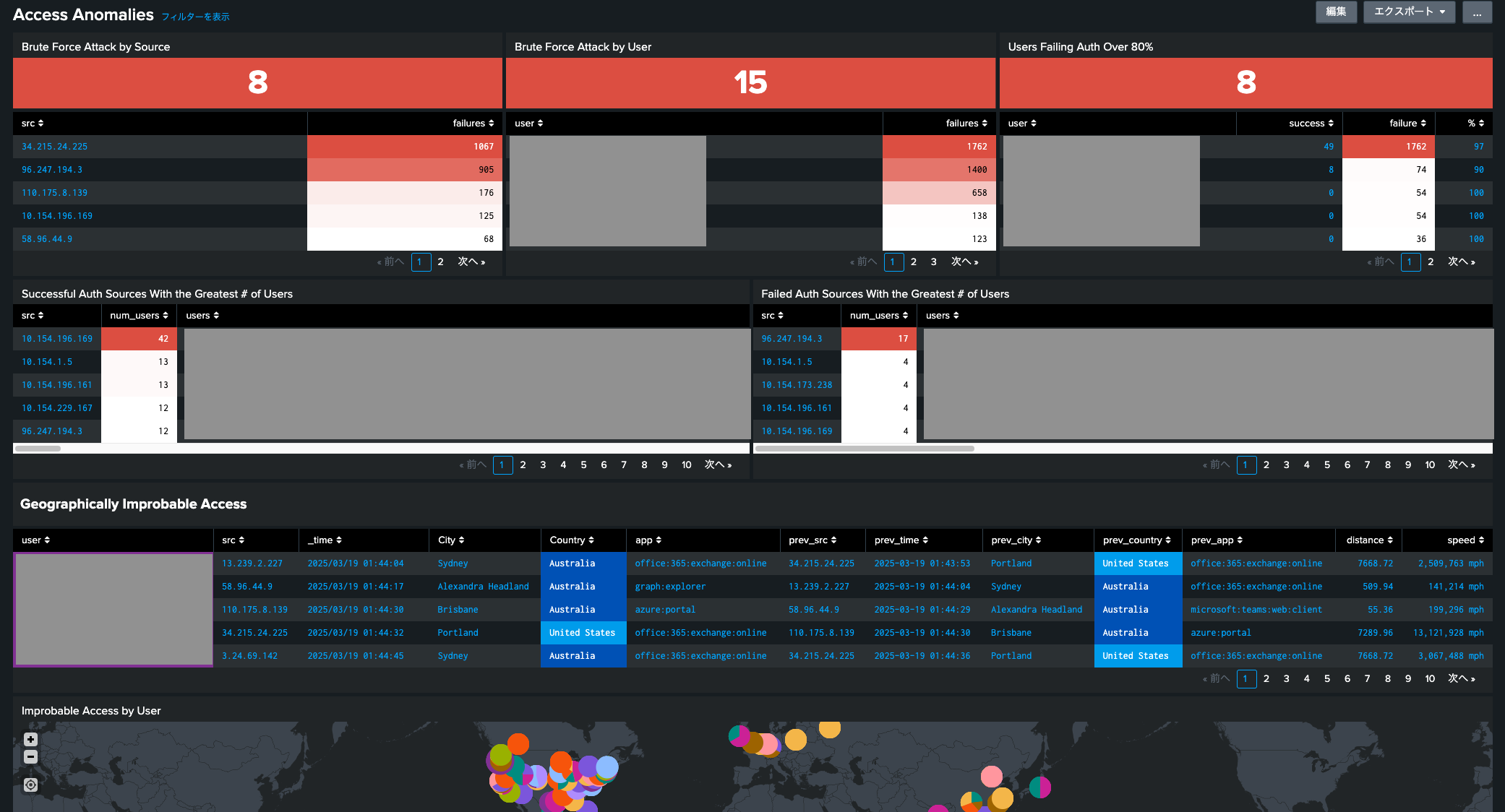

Access Anomalies

クラウド環境へのアクセスにおいて、不審な振るまいの観点でセキュリティリスクを確認できます。

パネル: Brute Force Attack by Source , Brute Force Attack by User , Users Failing Auth Over 80%

ブルートフォース攻撃(総当たり攻撃)の可能性がある送信元やユーザー、認証試行で80%以上の認証失敗があるユーザーを可視化しています。

通常は大量の認証失敗が発生することはないため、攻撃者による不正な認証試行の可能性があるということになります。

パネル: Successful Auth Sources With the Greatest # of Users , Failed Auth Sources With the Greatest # of Users

認証が成功したユーザー数の多い送信元や、認証が失敗したユーザー数の多い送信元を可視化しています。

通常、1つのIPアドレスから認証するユーザー数は限られますが、大量のユーザーが同じIPアドレスから認証している場合は、攻撃者による不正なアクティビティの可能性があります。

パネル: Geographically Improbable Access

地理的に異なる場所から認証試行しているユーザーを可視化しています。通常、業務を行う地理的な場所は同じであるため、地理的に離れた場所から認証試行を行なっている場合は、不正なアクティビティの可能性があります。攻撃者が特定のユーザーの認証情報を摂取して認証試行を行なった場合、地理的に離れた場所からのアクセスとなります。

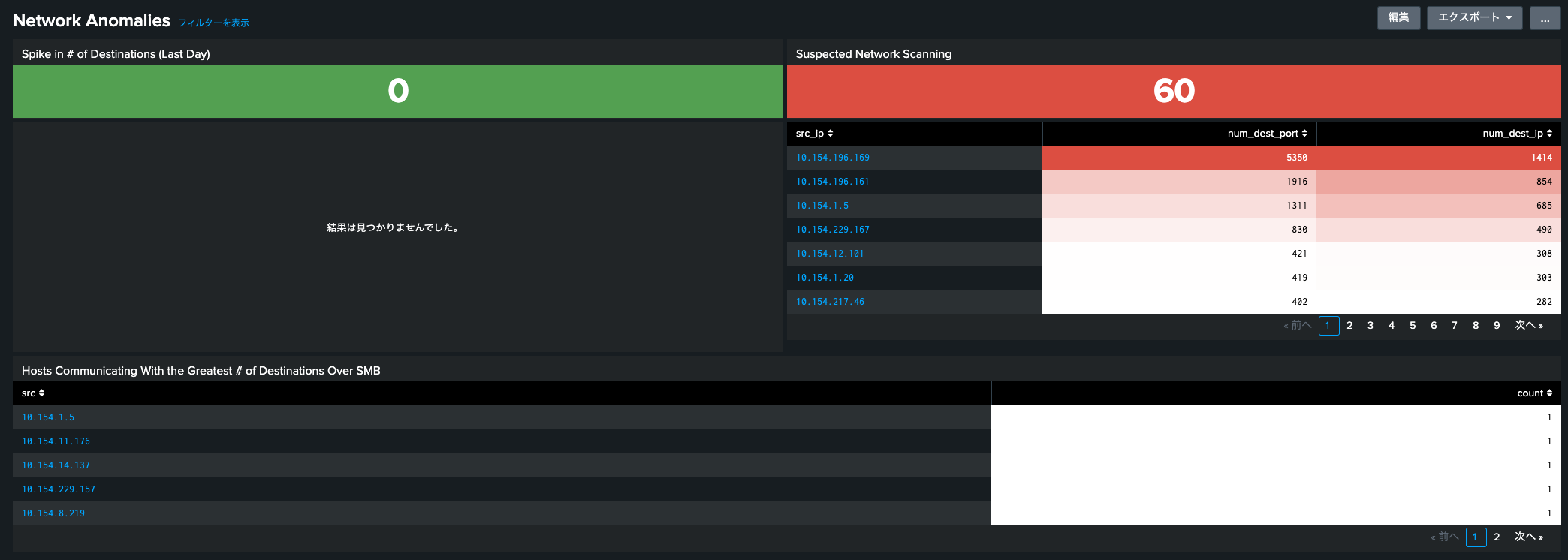

Network Anomalies

クラウド環境へのネットワーク通信において、不審な振るまいの観点でセキュリティリスクを確認できます。

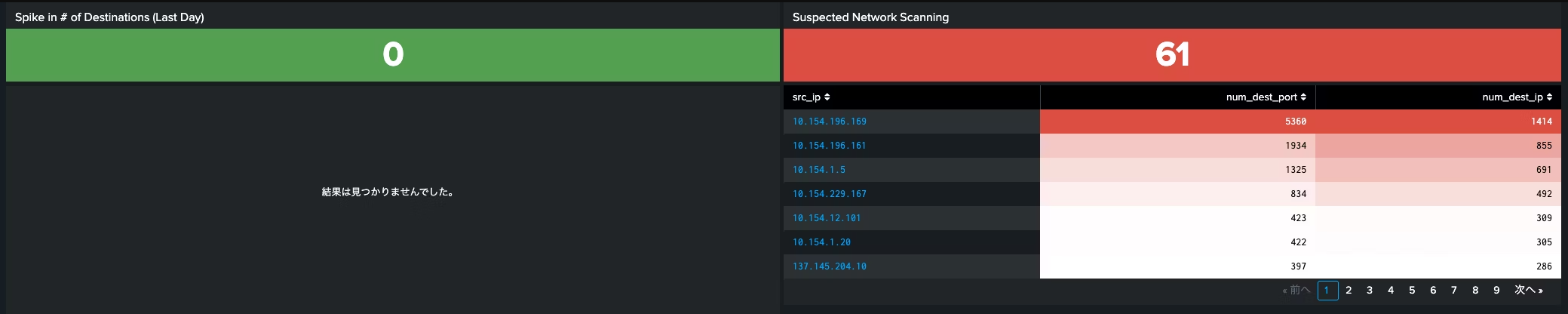

パネル: Suspected Network Scanning , Hosts Communicating With the Greatest # of Destinations Over SMB

大量の宛先IPアドレス、宛先ポートに対してスキャニングを実行した送信元を可視化しています。

通常の業務ではありえないほど多くの宛先IPやポートへ通信している送信元がある場合は、攻撃者によるスキャニングの可能性があります。

パネル: Hosts Communicating With the Greatest # of Destinations Over SMB

SMB経由で宛先と通信する送信元を可視化しています。通常の業務ではありえないほど多くの宛先とSMB通信を行なった送信元がある場合は、攻撃者がマルウェアの拡散や、内部ネットワークでのラテラルムーブメント(横展開)でSMB通信を行なっている可能性があります。

さいごに

- Splunkは様々なデータソースを簡単に取り込むことができ、ダッシュボードで直ぐに可視化してセキュリティリスクなどを確認できるため、データ活用において非常に有用なツールです

- SplunkはSplunkbase経由で様々なダッシュボードをインストールすることができます。AWS環境のダッシュボードや、Azure環境のダッシュボードも用意されており、ユーザーでゼロから構築することなく、各環境をセキュリティの観点で可視化できます。この記事が少しでも皆さまのご参考になりましたら幸いです

今日もHappy Splunking!!