フィッシング詐欺メール見分け方|探偵キアラの6つの実例で学ぶ詐欺パターンと対策

はじめに

毎日、何百万件ものフィッシングメールが世界中で送信されています。あなたのメール受信箱も例外ではありません。銀行、Amazon、Apple ID、クレジットカード会社を装った詐欺メール。一見すると本物そっくりですが、細部を見れば必ず痕跡が残されています。

本記事では、実際に起きやすい6パターンのフィッシング詐欺メールを、探偵キアラの視点で分析します。各事例では、詐欺師が仕掛けた罠と、それを見破るための具体的なポイントを明記。さらに、セキュリティの専門用語を初心者向けに解説しているため、メールセキュリティについての予備知識がなくても理解できます。

この記事を読むことで得られるもの:

- フィッシング詐欺の実際のパターンを6つ学べる

- ドメイン偽装、心理操作、マルウェアなど詐欺手法の仕組みを理解できる

- 自分のメールが詐欺かどうかを判定するスキルが身につく

- セキュリティに関連する重要な専門用語を習得できる

銀行口座、クレジットカード、Apple IDなどの重要な情報は、詐欺師にとって最高の獲物です。本記事で詐欺メールの見分け方をマスターして、あなたの大切な情報を守りましょう。

第一話:銀行メール

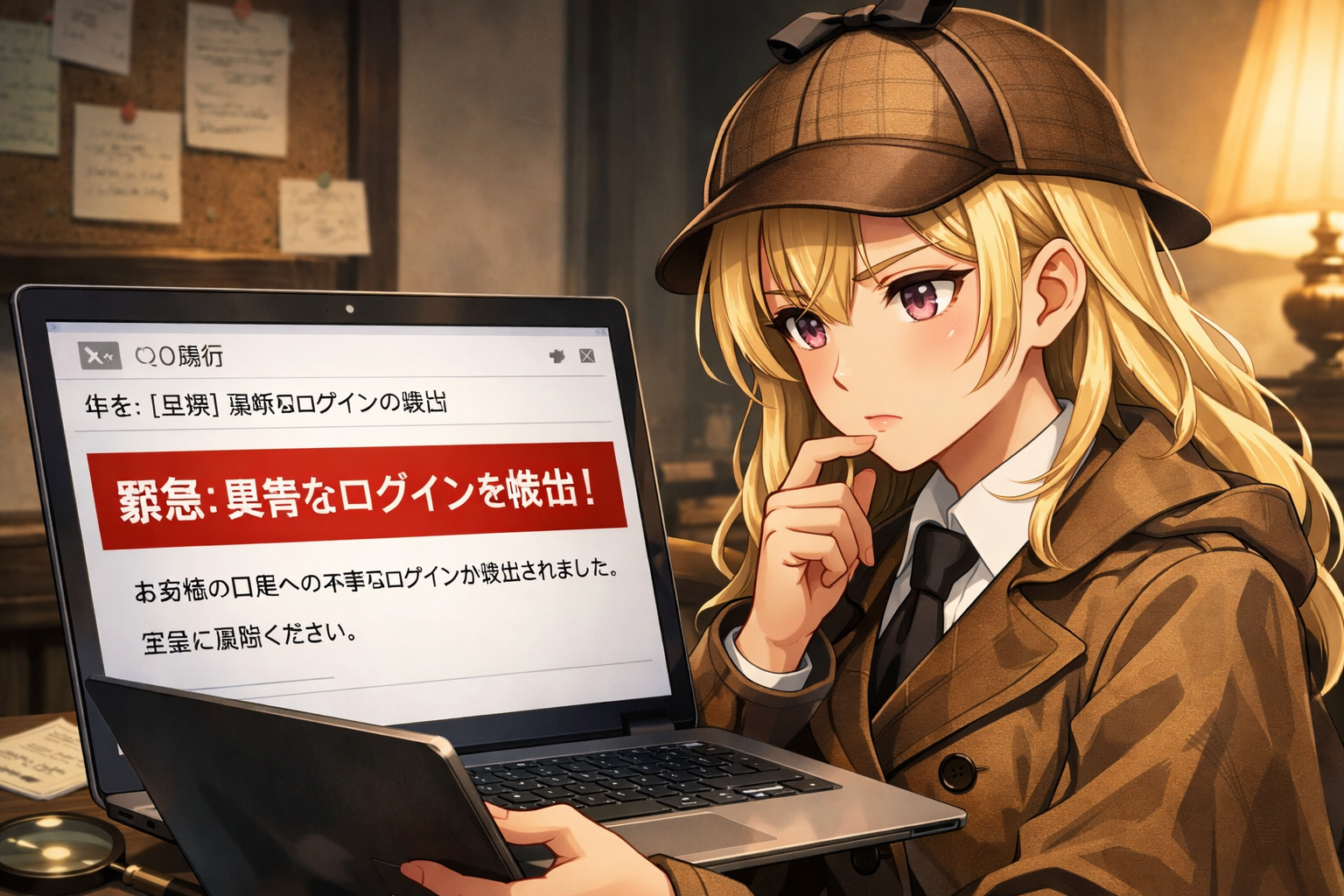

探偵キアラは銀行からのメールを受け取った。「緊急:異常なログインを検出」と赤文字で警告されている。送信者アドレスを確認すると「info@mizuho-security.jp」。本物は「mizuhobank.co.jp」のみ。リンク先URLをホバーすると「http://mizuho-security.pw」。キアラは即座に詐欺と判定した。

注釈

①mizuho-security.jpというドメインは、mizuhobank.co.jpに似せた巧妙な偽装だ。実在する銀行名を含めることで信頼性を装う常套手段である。

②赤色の警告文は緊迫感を生み出し、被害者が冷静に判断する時間を奪う心理操作。正規銀行のメールは通常、落ち着いた配色を使用する。

③URLホバー機能で確認すると、表示テキストとリンク先が異なる「クリッキング攻撃」の典型。.pwドメイン(パレスチナ)は詐欺サイトで濫用されることで知られている。

専門用語解説

ドメイン(Domain)

メールアドレスの「@」の右側部分。「mizuhobank.co.jp」は公式ドメイン、「mizuho-security.jp」は偽装ドメイン。一文字違いや類似名を使う手法を「タイポスクワッティング」という。

ホバー(Hover)

マウスカーソルをリンクの上に置くと、実際のURL先が画面下部に表示される機能。詐欺メールでは見た目と実際のリンク先が異なることが多い。

フィッシング(Phishing)

「釣り(Fishing)」と「個人情報(Personal Information)」を組み合わせた造語。偽装メールやサイトで銀行口座、クレジットカード情報、パスワードなどを盗み取る詐欺手法。

トップレベルドメイン(TLD)

ドメインの最後の部分(.jp、.com、.pw等)。.jpは日本、.pwはパレスチナだが、詐欺者は無差別に使用する。ユーザーは国別ドメインに信頼を置きやすいため、悪用されやすい。

心理操作(Social Engineering)

技術的な脆弱性ではなく、人間心理の隙をついて情報を引き出す手法。「緊急」「24時間以内」などの時間制限が典型例。

第二話:配送業者メール

キアラの元に佐川急便からメールが届いた。件名は「【重要】お荷物が受け取れません」。本文の日本語は句点が不自然で「受け取れません。下記より再配達をお申し込みください。」と不気味だ。発信元は「support@sagawa-track.net」。公式は「sagawa-exp.co.jp」だ。キアラは添付ファイルを開かず、公式サイトにアクセスした。

注釈

①配送業者を装ったフィッシングは実害の危機感が高いため、被害が多い。実在する企業名を使うことで信頼を獲得し、開封率を高める。

②不自然な日本語は機械翻訳やベトナム、中国の詐欺グループが運営している証拠。句点の位置がおかしい、敬語が不正確など細部に出る。

③.netドメインは.co.jpより安価で取得でき、規制が弱い。詐欺者は意図的に低コストドメインを選択する。添付ファイルはマルウェア配布の手段。

専門用語解説

マルウェア(Malware)

「悪意のあるソフトウェア」を意味する造語。コンピュータやスマートフォンに感染すると、個人情報を盗んだり、身代金を要求したりする。配送メールの添付ファイルは感染源として使用される。

ドメイン取得コスト

.co.jpは年間3,000円以上かかり、登録に法人登記などの審査がある。一方.netは数百円で個人でも取得可能。詐欺者はコスト効率を優先する。

機械翻訳の痕跡

自然な日本語では使わない句点の位置、不正確な敬語、文脈に合わない表現。自動翻訳ツールで生成された文章には必ずこうした違和感が残る。

ソーシャルエンジニアリング詐欺

配送の受け取り逃しという日常的なストレスを利用し、冷静さを失わせる手法。緊急性と個人的な関連性を組み合わせることで判断力を低下させる。

公式サイトへのアクセス

メール内のリンクをクリックせず、ブラウザのブックマークや公式サイトのURLを直接入力する。詐欺メールのリンクを避ける最も確実な方法。

第三話:クレジットカード会社

キアラのメール受信箱に「楽天カード:カード利用停止のお知らせ」が届いた。「ご本人確認のため、以下のリンクより24時間以内にお手続きください」と書かれている。送信者は「do-not-reply@rakuten-card-secure.com」。楽天の正規ドメイン「rakuten-card.co.jp」とは全く異なる。キアラは画像の解像度も低いことに気づいた。

注釈

①クレジットカード会社を騙るメールは、決済情報を直接狙う。カード番号、有効期限、セキュリティコード(CVV)の窃取が目的。金銭的な被害が即座に発生するリスクが高い。

②「24時間以内」という期限設定は、判断を焦らせるための古典的な詐欺手法。正規企業はこのような強制的な期限を設けない。

③画像解像度の低さは、詐欺者が安価な自動生成ツールや、盗んだテンプレートを粗く加工していることを示す。本物は企業の厳格な品質基準を満たしている。

専門用語解説

CVV(Card Verification Value)

クレジットカードの裏面に印字された3~4桁の数字。オンライン決済時に必要だが、本当の所有者以外には見えない。これを盗むことで不正決済が可能になる。

時間的プレッシャー

詐欺の心理操作テクニック。期限を設けることで、受信者が詳細な確認をする間を与えない。実際の企業対応では、顧客に考える時間を与えるのが標準。

ドメイン偽装の手法

本物「rakuten-card.co.jp」に対し、「rakuten-card-secure.com」とすることで、パッと見の類似性を狙う。.comと.co.jpの違いが見落とされやすい。

メール画像品質

正規企業のメールはブランドガイドラインに従い、高解像度のロゴを使用。低解像度は検定プロセスを経ていない証拠。

本人確認プロセスの詐欺利用

正当な「本人確認」という名目を使い、パスワードやカード情報の入力を促す。実際には企業は、メールで重要情報を求めることはない。

第四話:Amazon詐欺

Amazon返金メールがキアラに届いた。「返金予定日:本日から3営業日以内」「銀行口座確認が必要です」。送信元は「amazon-jp.support@amazonsmile.info」。キアラは手元の注文確認メールを確認。公式は必ず「amazon.co.jp」のアドレスを使用する。リンクプレビューで確認すると「http://amаzоn-refund.xyz」。キリル文字が混じっていた。

注釈

①Amazonは返金の際に銀行口座情報をメールで求めることはない。正規手続きはAmazonアカウントページ内で完結する。この要求自体が詐欺の明確なサイン。

②「amazonsmile.info」は実在するAmazonのドメインではない。.infoは個人でも取得可能な汎用トップレベルドメインで、信頼性が低い。

③URLの「amаzоn」に見える文字列は、実は視覚的に同じに見えるキリル文字を混用している。ブラウザのアドレスバーでは判別困難だが、コピー&ペーストで実態が露出する。これを「同形文字攻撃(Homograph Attack)」という。

専門用語解説

同形文字攻撃(Homograph Attack)

見た目が同じだが、異なるコード値を持つ文字を悪用する手法。ラテン文字のaとキリル文字のаは区別しにくい。国際化ドメイン名(IDN)が普及したことで、より洗練された詐欺が可能に。

トップレベルドメインの信頼度

.co.jpや.com は規制が厳しく、信頼度が高い。一方.info、.xyz、.pwは個人取得が容易で、詐欺に利用されやすい。

リンクプレビュー機能

ブラウザやメールクライアントで、リンク上にマウスを乗せると実際のURL先が表示される機能。詐欺メールでは表示テキストと実際のURLが異なる。

メールの比較検証

疑わしいメールを受け取ったら、過去の正規メールと比較する。差出人、ドメイン、要求される情報の種類を比較することが有効。

正規手続きの特徴

大企業は機密情報をメール経由で要求しない。すべてのアカウント関連操作をセキュアなWebサイト内で行う。メール内のリンククリックを促す行為は詐欺の典型パターン。

第五話:給与振込通知

キアラの会社から「給与振込システム更新のお願い」メールが来た。「セキュリティ強化のため、本人認証ページで新パスワードを設定してください」。会社のシステムメールは通常「company.co.jp」だが、このメールは「hr-notification@company-secure.cloud」。HTMLメールの背景色が薄紫でテンプレートが古い。キアラは総務に直接電話して確認した。偽物だ。

注釈

①社内システムを装った詐欺は、従業員の信頼を悪用する。給与という重要な個人情報に加え、社員IDやアカウント認証情報の窃取が目的。企業内部の詐欺につながる可能性が高い。

②「company-secure.cloud」は公式ドメイン「company.co.jp」を模倣したもの。.cloudドメインは個人・企業を区別なく提供されるため、詐欺に悪用されやすい。

③HTMLメールの古いテンプレートは、盗まれたものか、低クオリティ詐欺グループの工作。現代的な企業は継続的にデザインを更新する。直接電話確認は詐欺防止の最強手段。

専門用語解説

認証情報の窃取(Credential Theft)

ユーザー名、パスワード、2要素認証コードなどを盗む行為。これらがあれば、詐欺者は本人になりすまして重要な操作が可能。

.cloudドメイン

2015年以降に新設されたトップレベルドメイン。規制が少なく、誰でも取得可能。詐欺者にとって高い信頼度を装える一方、実は規制外の領域。

HTML メール詐欺

テキストメールではなくHTML形式にすることで、視覚的に本物っぽく見せる。背景色、ロゴ、企業カラーなどを模倣。しかし古いテンプレートは保守されていない証拠。

ソーシャルエンジニアリング:組織内信頼の悪用

会社からのメールという安心感が判断力を奪う。従業員は組織内通信を疑いにくく、詐欺者はそれを計算している。

直接確認の重要性(Out-of-Band Verification)

メール経由ではなく、別の手段(電話、直接面会)で事実を確認する。フィッシング詐欺を防ぐ最も確実な方法。企業側も従業員にこの確認方法を奨励すべき。

第六話:Apple ID詐欺

キアラのiPhoneに「Apple ID」からメールが届いた。件名は「Apple IDアカウントの異常なアクティビティ」。「ご利用の場所以外からアクセスが検出されました」と危機感を煽る文体。送信者は「security-alert@apple-id-verify.support」。公式は「id.apple.com」からのみ。本文のリンク「appleid.apple.com.verify-now.tw」は巧妙だが、サブドメインが怪しい。フォントもAppleの公式メールより品質が低い。

注釈

①Apple IDはAppleエコシステムの根幹であり、iCloud、App Store、Apple Musicなどすべてがこれに紐付く。窃取されると実被害が多岐に及ぶため、詐欺者は優先的に狙う。

②「異常なアクティビティ検出」は心理的に高い危機感を生む。実際のAppleは、まずセキュアなリンク(id.apple.comのみ)に誘導し、メール内リンクで実行させない。

③「appleid.apple.com.verify-now.tw」は一見Appleのドメインに見えるが、実際には「verify-now.tw」(台湾ドメイン)が主体。ドット(.)の配置を悪用する「ドメイン階層詐欺」の典型。Appleのロゴもテンプレートから低品質で抽出されたものと判定できる。

専門用語解説

Apple ID窃取の危険性

ユーザーの全デバイス(iPhone、iPad、Mac)と連動。盗まれると、リモートでデータ消去、パスワード変更、新規デバイスの追加が可能。金銭的被害(App Purchase、Apple Music課金)と個人情報漏洩が同時に発生。

ドメイン階層詐欺(Domain Hierarchy Spoofing)

複数のドットで区切られたドメイン構造を悪用する手法。「appleid.apple.com.verify-now.tw」では、パッと見は「apple.com」の部分に目が行くが、実際のドメイン所有者は「verify-now.tw」。多くのユーザーはドメイン末尾を見落とす。

テンプレートの品質低下

正規企業のメールは、ブランド認証、CSSの最適化、フォントライセンスなどを管理。詐欺メールの低品質フォント、ぎこちないレイアウトは、企業システムではなく個人が無料ツールで生成した証拠。

アクティビティ通知の悪用

企業の正当なセキュリティ通知機能を詐欺に転用。ユーザーは本物のセキュリティアラートに慣れているため、フォーマットが似ていると警戒を失いやすい。

公式アクセスポイントの重要性

Apple IDの操作は必ず「id.apple.com」を直接ブラウザで入力する、またはiPhoneの設定アプリから実行する。メール内リンクは絶対に使用しない。これが詐欺防止の大原則。