VPCルートサーバをEVS以外の使い道を考えてみる

はじめに

-

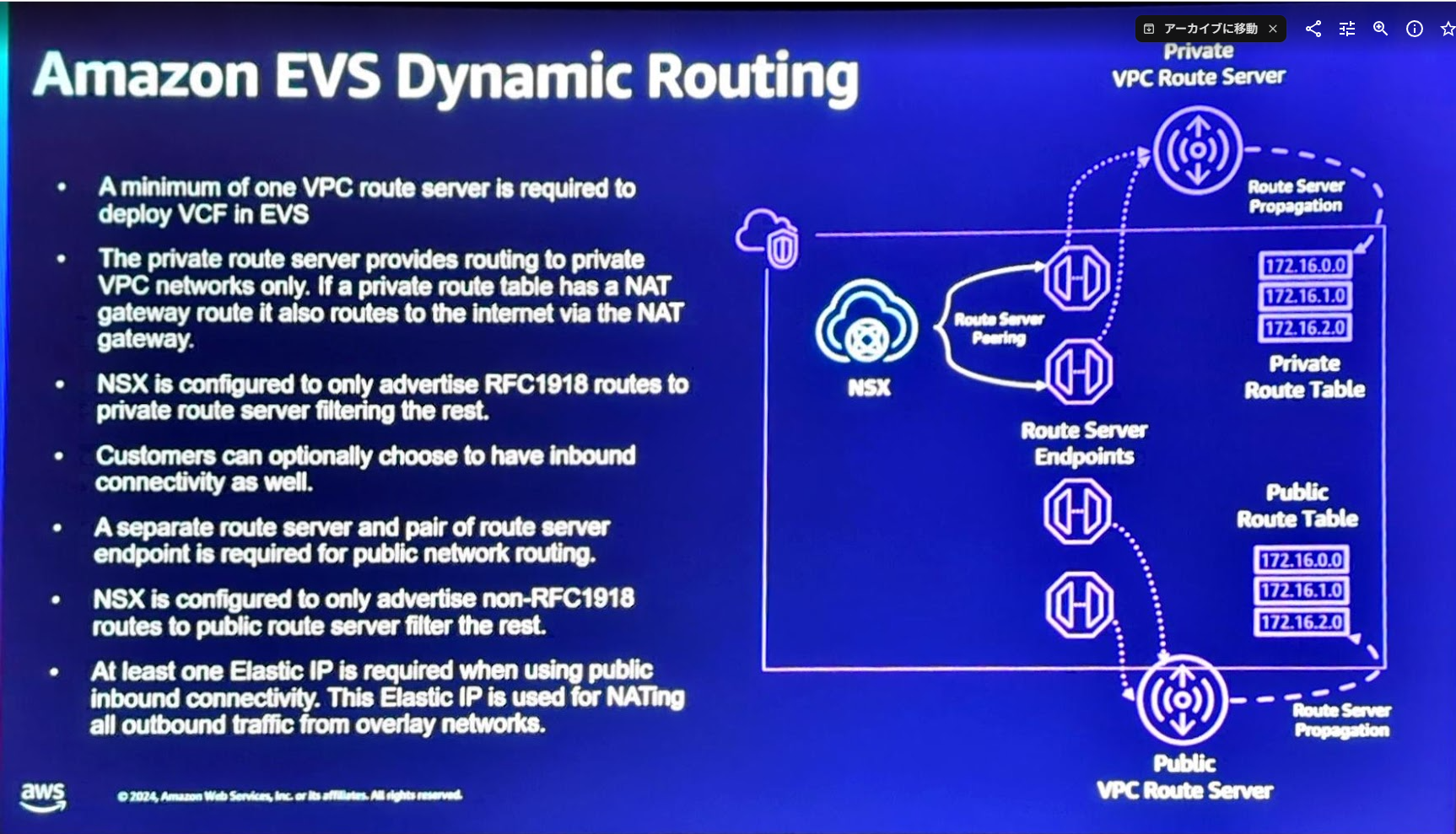

VPCルートサーバは、昨年のre:InventのEVSのセッションのスライドで初お目見えで、2025年4月に一般公開されました。本来の利用目的はAmazon EVSのOverlay(NSXで作成されたサブネット)とVPCやオンプレとの経路交換のために作成されたサービスです。VMware Cloud on AWSはVMwareが管理するVPCにデプロイされて、ENIだけが見える形になっていたため、どのような形でRoutingを実現していたかは分かりませんが、Amazon EVSはVCFベースでユーザVPCにデプロイされる関係で、このようなサービスが必要になったと推察します。

-

スライドはre:Invent 2024のAmazon EVSのテクニカルセッションの抜粋

Amazon EVS Dynamic RoutingでVPC Route Serverが初お目見えしました。

-

VPCルートサーバの本来の目的は、NSXのT0-Router(外部接続用のEdge)とBGPで接続を行い、経路を受け取りVPCのRoute Tableに経路を交換することが目的ですが、今回vyosで接続してみることで、ネットワークアプライアンスがBGPで経路を直接流し込めるので、いろいろな使い方ができるのでは?と考えています。今回はvyosを用いて、実際にVPCルートサーバと接続し、VPCのRoute Tableへの見え方と、オンプレミスから通信ができるところまでを確認していきます。(問題はVPCルートサーバの価格)

実際にVPCルートサーバを動かしてみます

用意するもの・環境

- VPCおよびサブネット

- オンプレミスと接続するためのVPNおよびTransit Gateway

- VPCルートサーバと接続するためのアプライアンス(今回はvyos)

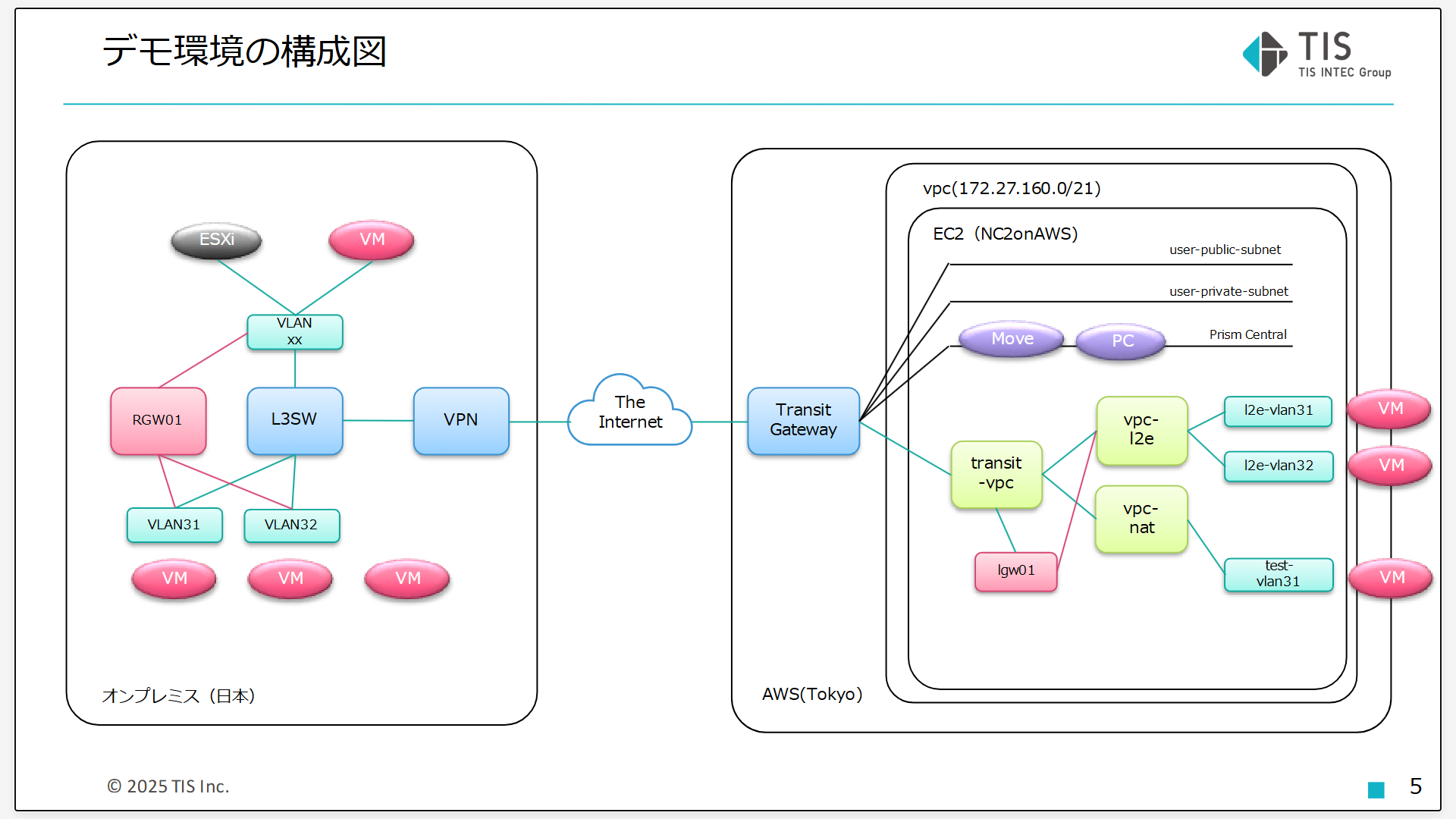

今回は、Nutanix Cloud Cluster on AWSの環境がちょうどあったので活用します。

先日のデモで使ったスライドの抜粋はこちら

スライドでは表現されていませんが、FVN(Flow Virtual Network)用のサブネットが作られており、そちらにVYOSとVPCルートサーバのエンドポイントを作成しています。

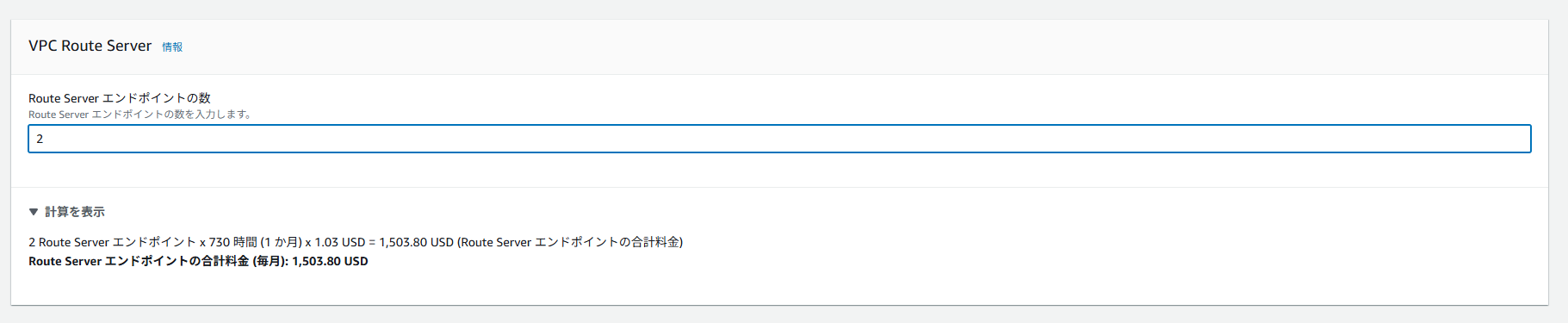

VPCルートサーバですが思ったより高額です。

試したあとの消し忘れにご注意ください。2エンドポイントで$1,503です。

re:Invent 2024のセッションの講師に軽く聞いてみたんですが、EVS用だとは言っていましたが、他の用途で使って良いかは明言できないとのこと。普通にユーザがデプロイできるので使っても怒られないとは思いますが、本番利用時は熟慮頂ければと思います・・・。

環境設定

作業の流れ

作業の流れをまとめます。

1.Route Server作成

2.Endpoint作成

3.VPCの紐付け

4.反映するルートテーブルの選択

5.BGPのPeerの作成

6.確認

7.削除(絶対忘れない)

VPC Route Serverのデプロイ

- VPCの画面の下の方にルートサーバーと表示されています。クリックすれば入れます。

こちらの画面から作成します。(素材の都合上これだけオレゴンです・・・)

- ルートサーバを作成をクリックでこちらの画面になります。

名前、Route ServerのAS番号、ルートの保持期間(分単位 or なし)、SNS通知などを選択します。

作成ボタンを押下すると作成されます。

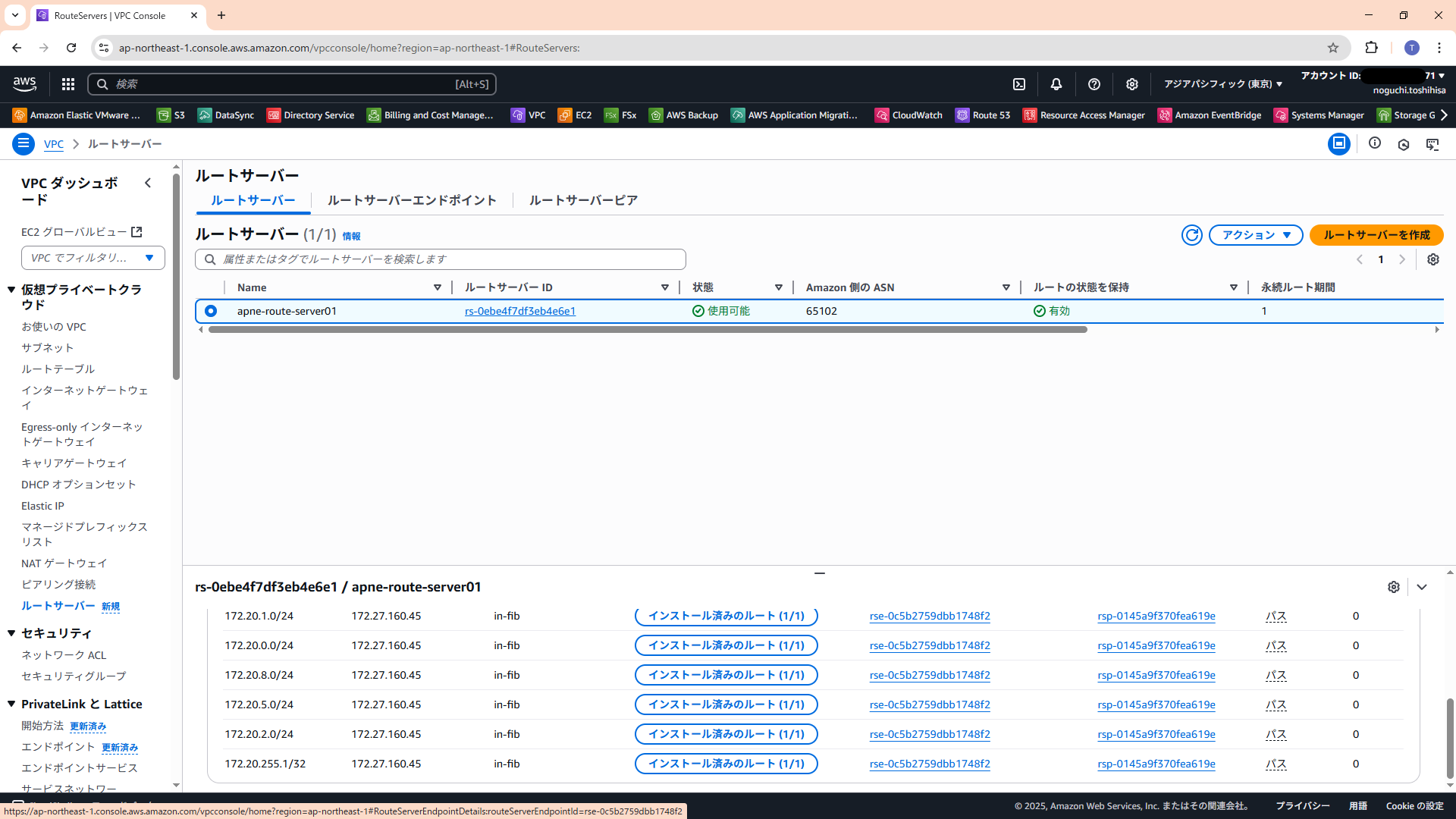

- 作成されたルートサーバーはこちら

- VPCの紐付けを行います。

VPCを選択し、ルートサーバを関連付けるを押下します。

- ルートテーブルの紐付け

伝搬を選択肢、関連付けるルートテーブルを選択し、伝搬を有効にします。

ルートテーブルは複数選択可能です。

- ルートサーバエンドポイントを作成します。

ルートサーバエンドポイントは、BGP接続を行うアプライアンスが存在するサブネットに作成します。

eBGP Multihopはサポートしませんのでご注意ください。

また、エンドポイントのIPの選択もできません。(これは選択できるようになってほしい・・・)

- ルートサーバピアを作成します。

今回は、vyosで接続を行います。IPアドレスやAS番号の他キープアライブかBFDの選択が必要です。

- vyosの準備

vyosを準備します。

vyosのサンプルは、複数のStaticをblackholeに落として、それをBGPに配信します。

Loopbackに172.20.255.1を作っており、PINGのターゲット用、networkコマンドで配信します。

vyosのサンプルConfig

set bgp address-family ipv4-unicast network 172.20.255.1/32

set bgp address-family ipv4-unicast redistribute static

set bgp neighbor 172.27.160.151 address-family ipv4-unicast nexthop-self

set bgp neighbor 172.27.160.151 address-family ipv4-unicast soft-reconfiguration inbound

set bgp neighbor 172.27.160.151 remote-as '65102'

set bgp neighbor 172.27.160.151 timers connect '10'

set bgp neighbor 172.27.160.151 timers holdtime '40'

set bgp neighbor 172.27.160.151 timers keepalive '10'

set bgp system-as '65103'

set static route 172.20.0.0/24 blackhole

set static route 172.20.1.0/24 blackhole

set static route 172.20.2.0/24 blackhole

set static route 172.20.3.0/24 blackhole

set static route 172.20.4.0/24 blackhole

set static route 172.20.5.0/24 blackhole

set static route 172.20.6.0/24 blackhole

set static route 172.20.7.0/24 blackhole

set static route 172.20.8.0/24 blackhole

set static route 172.20.9.0/24 blackhole

実行結果

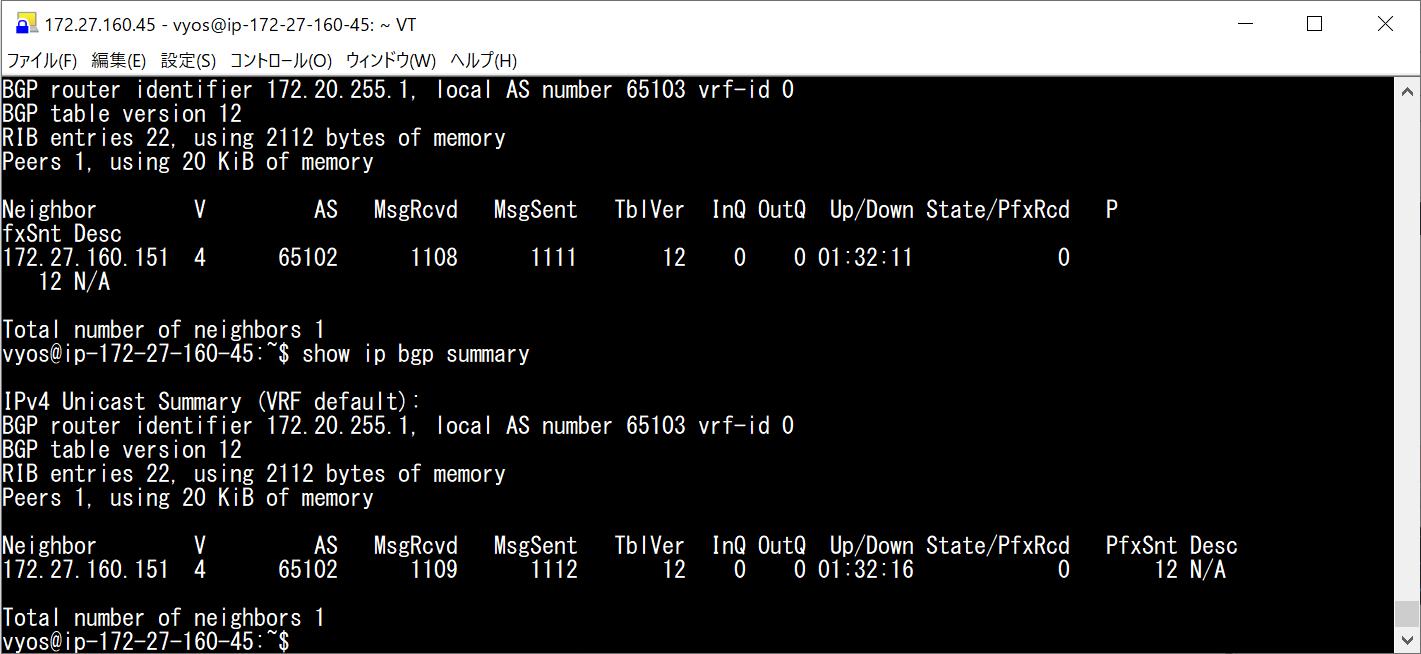

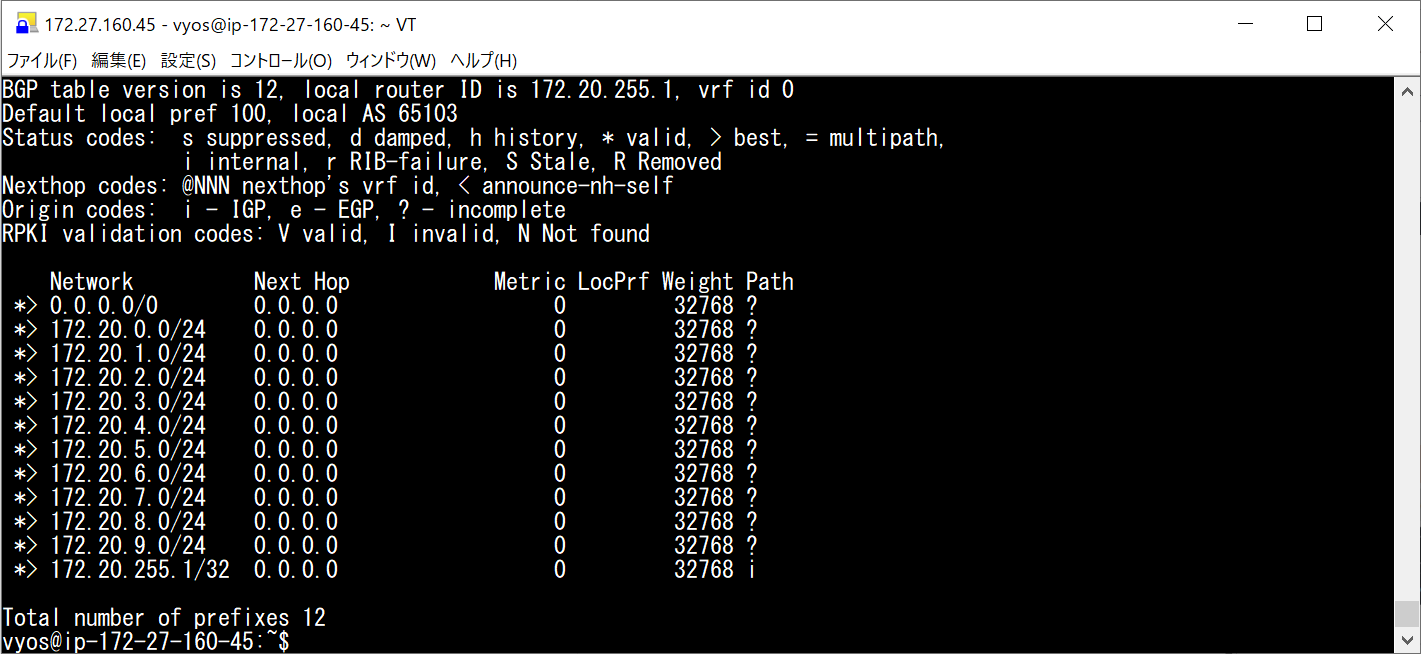

vyosから見える結果

show ip bgp summary

show ip bgp nei 172.27.160.151 advertised-routes

routeserverで見える経路

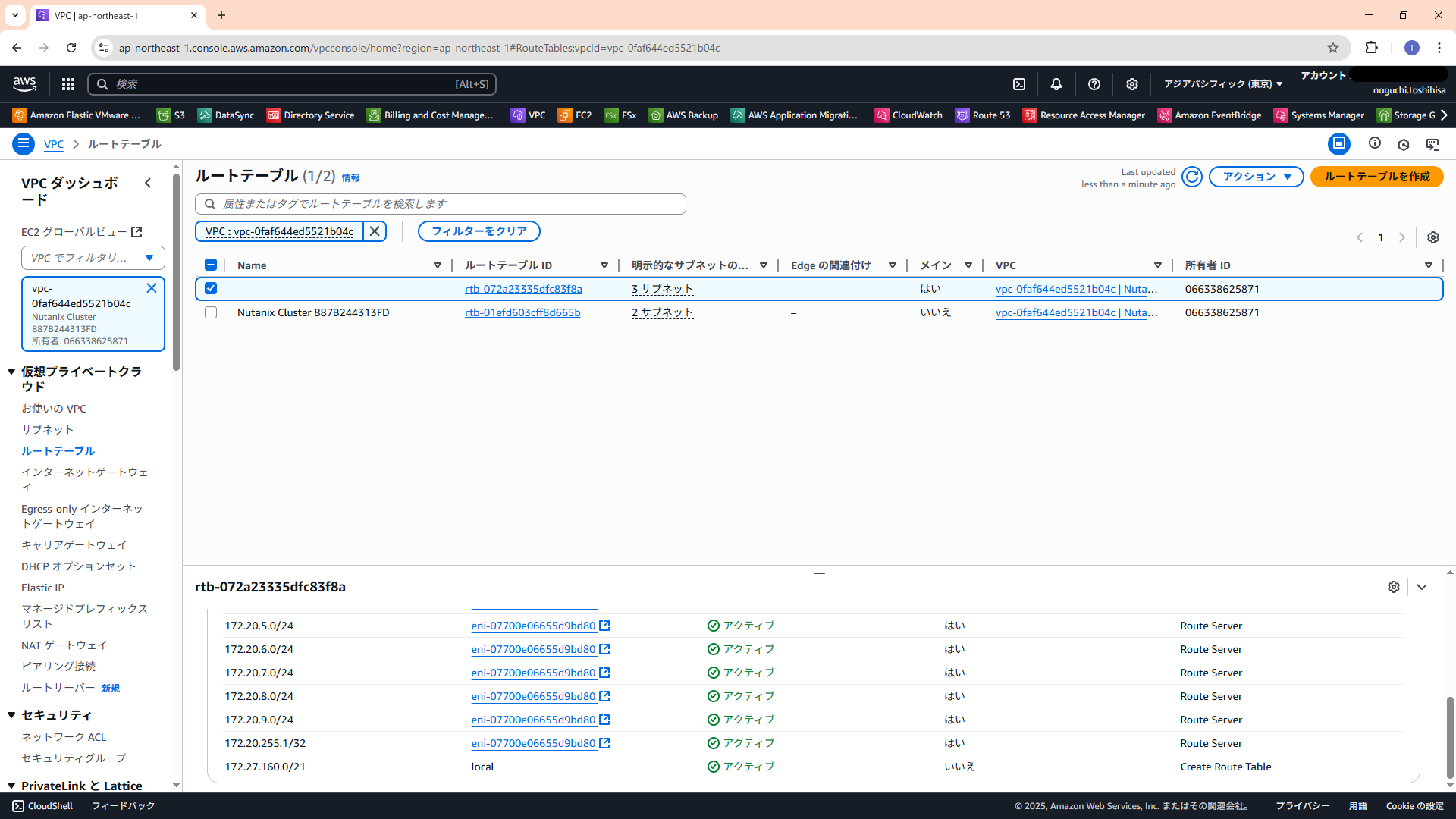

VPCのルートテーブルから見える経路

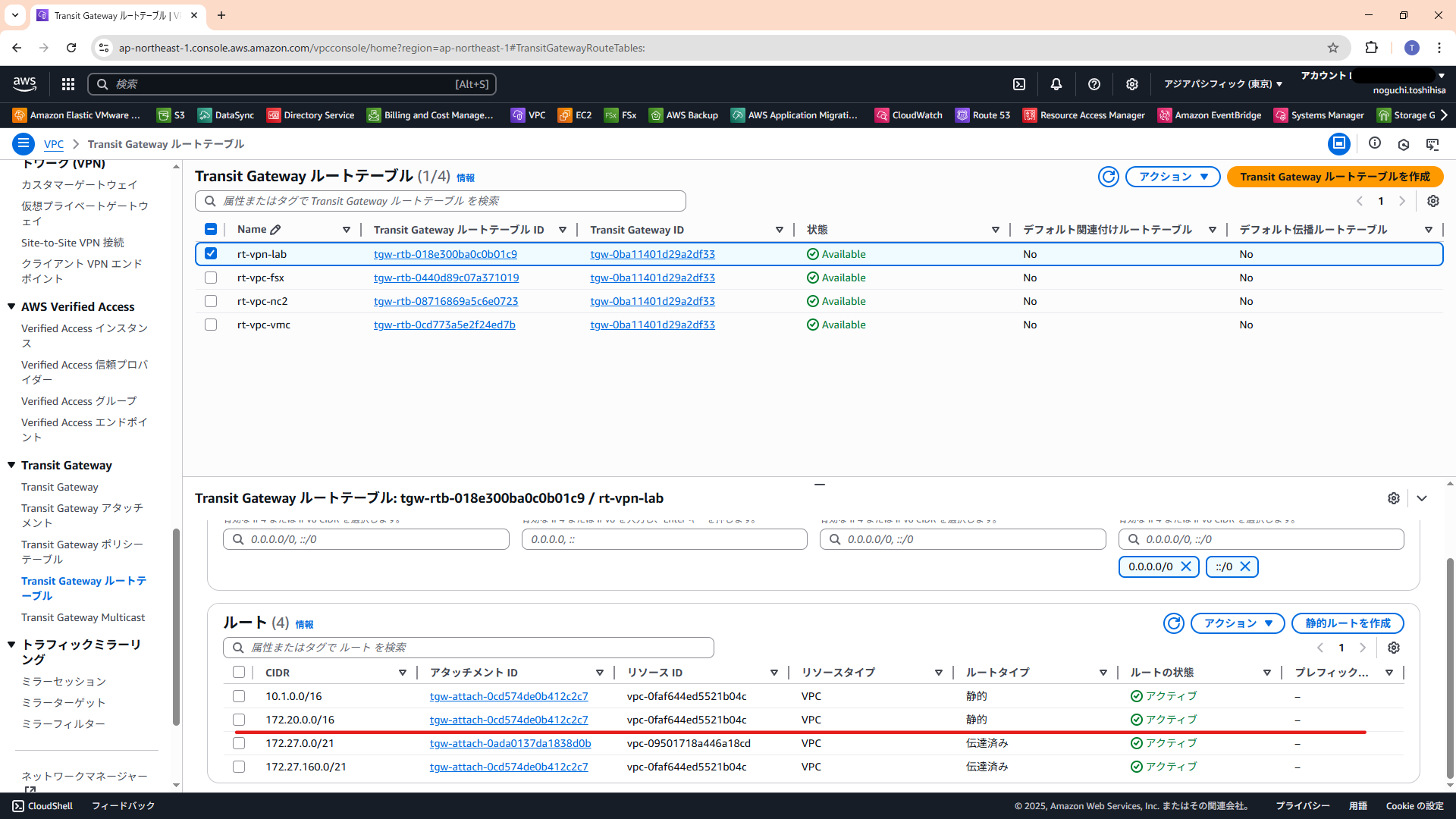

TransitGatewayのルートテーブルは手作業

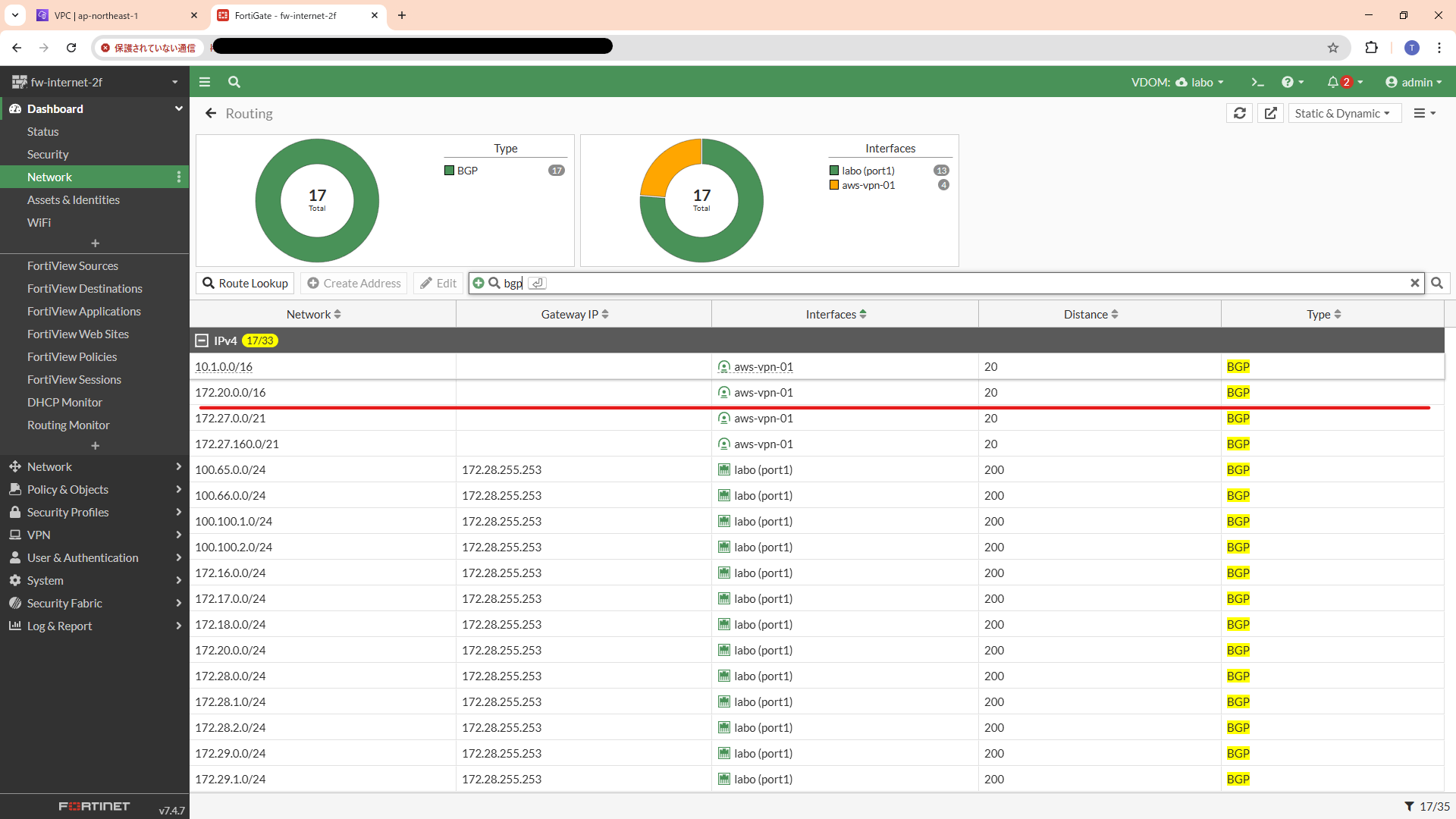

オンプレミスから見えるBGPはTGWの経路です

このあたりが、RouteServerから反映されるようになるとだいぶ楽なんですが・・・。

赤線が対象です。(/16で流れてきています)

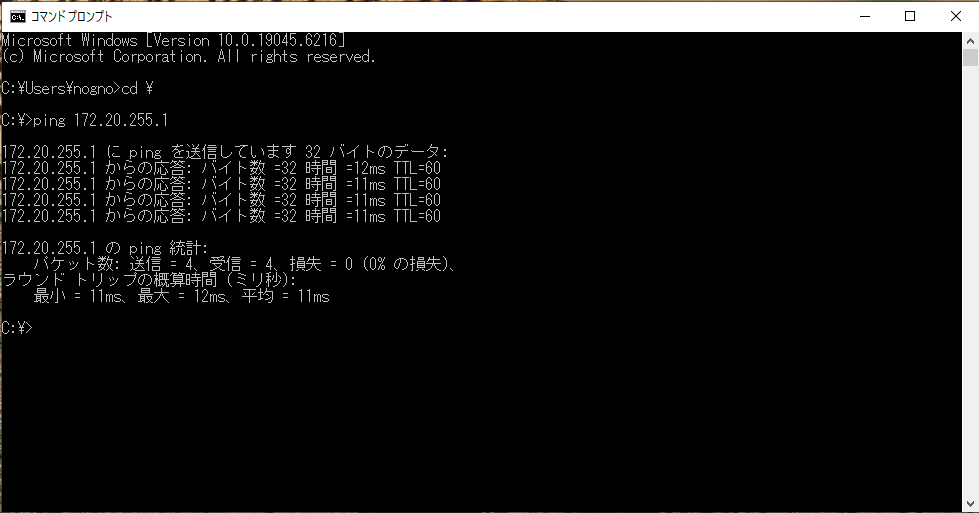

オンプレミスからPING

結論(とりあえず)

- あくまで本人所感の所感でもう少し細かくテストはしたいですが、Active/Standby構成でVPNのエンドポイントなどには十分使えると考えています。ルートサーバがMEDやAS-Pathまで使えればベストですね。(今回はそこまでのテストは実施してません)時間の都合上、複数台のvyosを作ってまではできておらずすこし歯切れが悪いですが、ご了承ください。余談ですが、NC2 on AWSのFlowからは接続できませんでした。FlowがNativeとGWの間でNATしており、eBGP Multihopありきだからだと思いますが、こちらも後日・・・。