はじめに

Microsoft Entra Global Secure Access (GSA) の インターネットアクセス の機能を利用するためには、必要な前提条件をすべて構成する必要があります。

本記事は、以下の記事で説明されている前提条件のサブセットになっています。

[GSA : Internet] 前提条件のすべてを満たす構成

https://qiita.com/carol0226/items/613214a52fdc2aff77cf

本記事が対象にしている前提条件の範囲

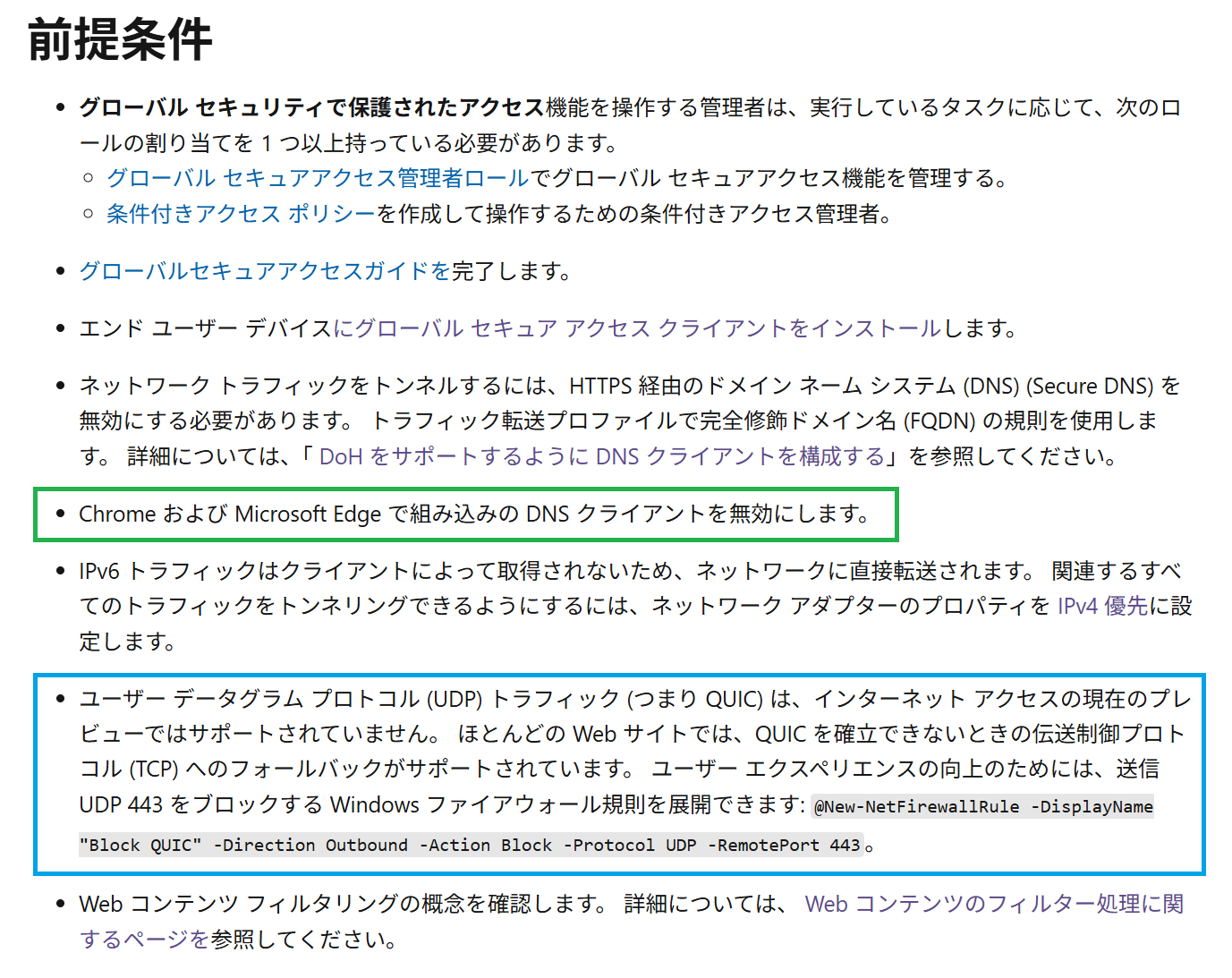

本記事では、上記の前提条件のうち、Edge や Chrome で構成が必要な 緑色 と 水色 の枠に関する設定方法について解説しています。

- 緑色 = ブラウザの 組み込みの DNS クライアントを無効化する

- 水色 = QUIC の無効化

注意事項

2025年11月時点では、GSA の インターネットアクセス が 組み込み DNS や QUIC に対応していないため、これらの機能を使われた場合に、GSA の制御外となってしまいます。そのため、GSA では制御できない機能を無効化することが求められています。

将来、前提条件が変更される可能性があるため、最新の Microsoft Learn を確認してください。

手順

方法1(GUI 操作)または 方法2(Intune 展開)の2通りのやり方を紹介します。

なお、GUI 操作は 設定したアプリでしか制御ができないので、ユーザーが簡単に設定を元に戻してしまうことも可能ですので、あくまで テスト用です。

本番運用は、Intune で 展開 することを想定しましょう。

1. GUI 操作の手順(方法1)

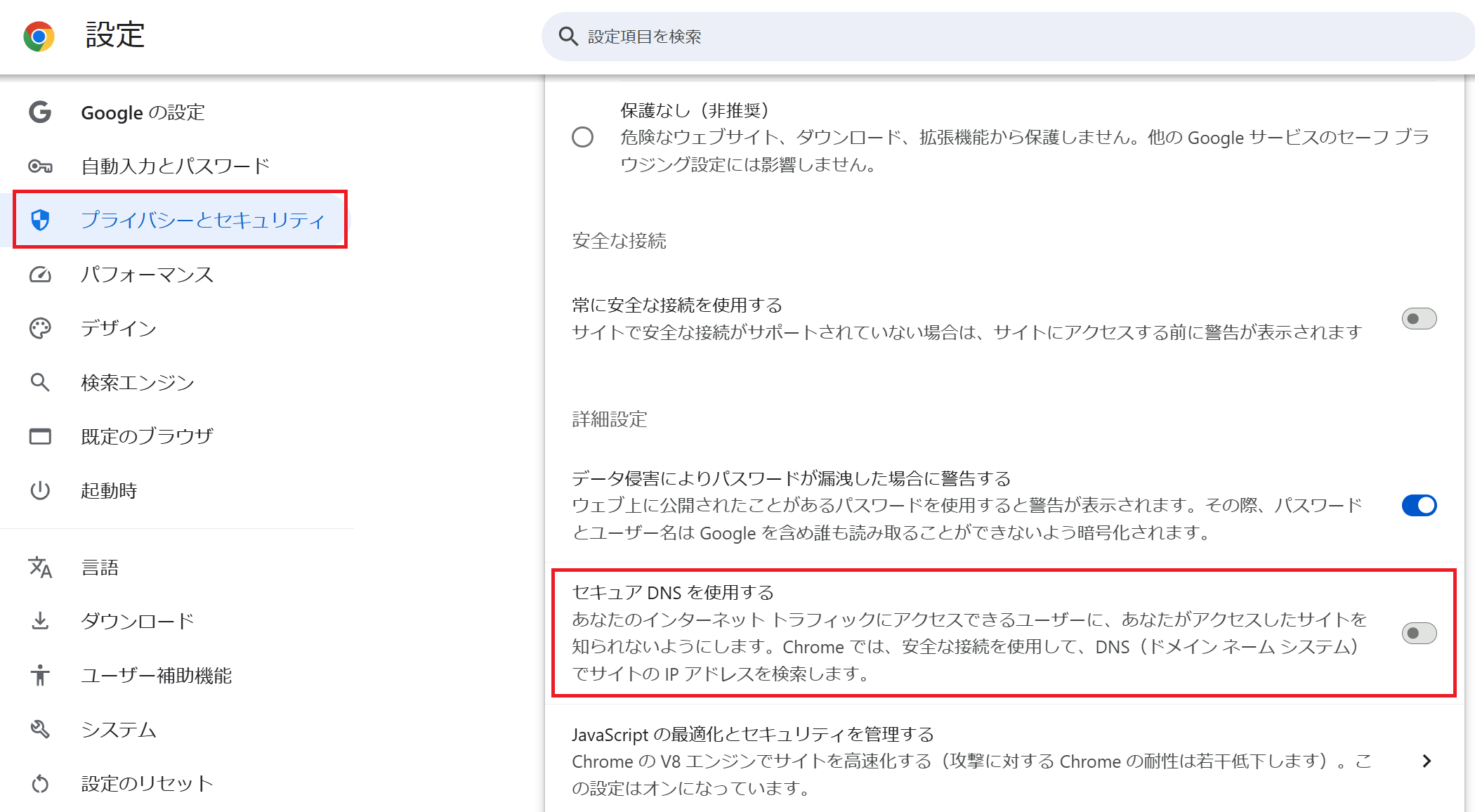

1-1. Chrome の GUI 操作

Chrome : 組み込みの DNS クライアント の 無効化

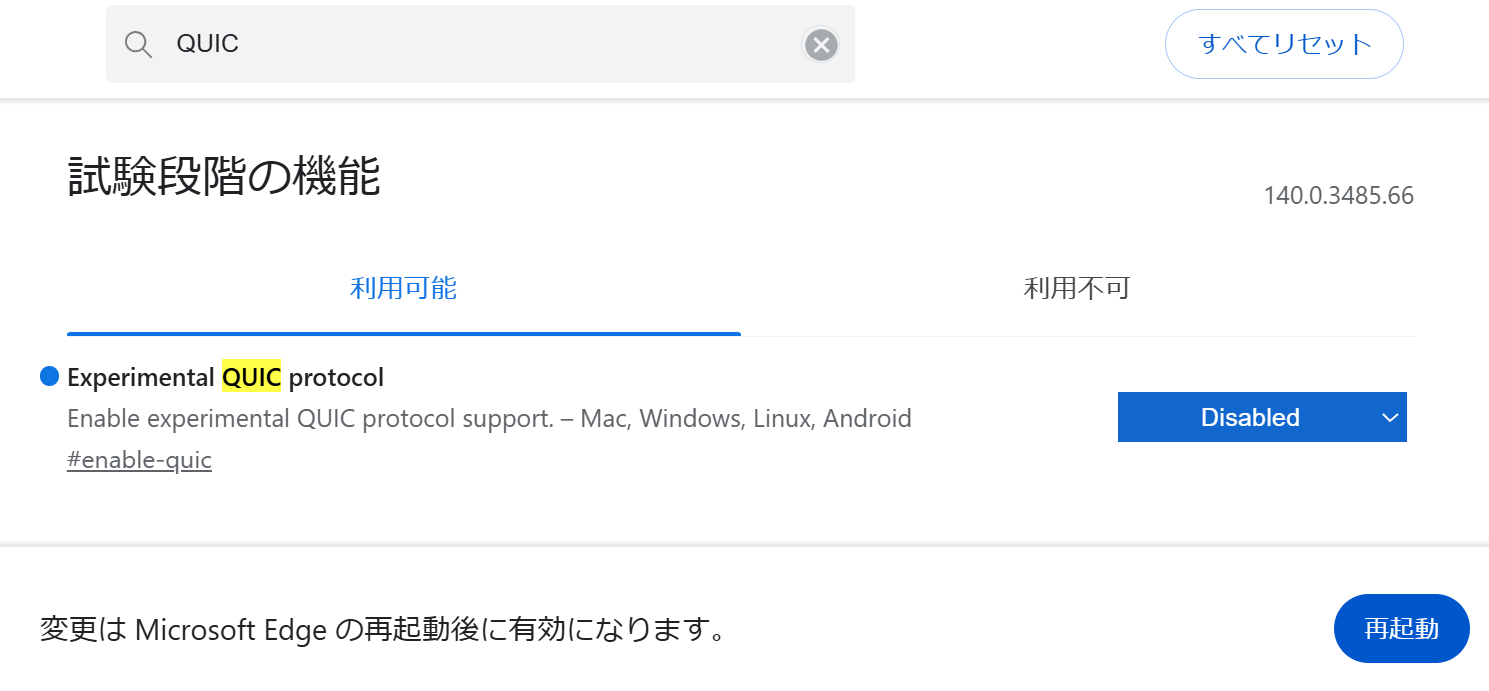

Chrome : QUIC の 無効化

- アドレスバーに chrome://flags と入力

- 検索欄に「QUIC」と入力

- 「Experimental QUIC protocol」を [Disabled] に変更

- 右下の [再起動] で再起動

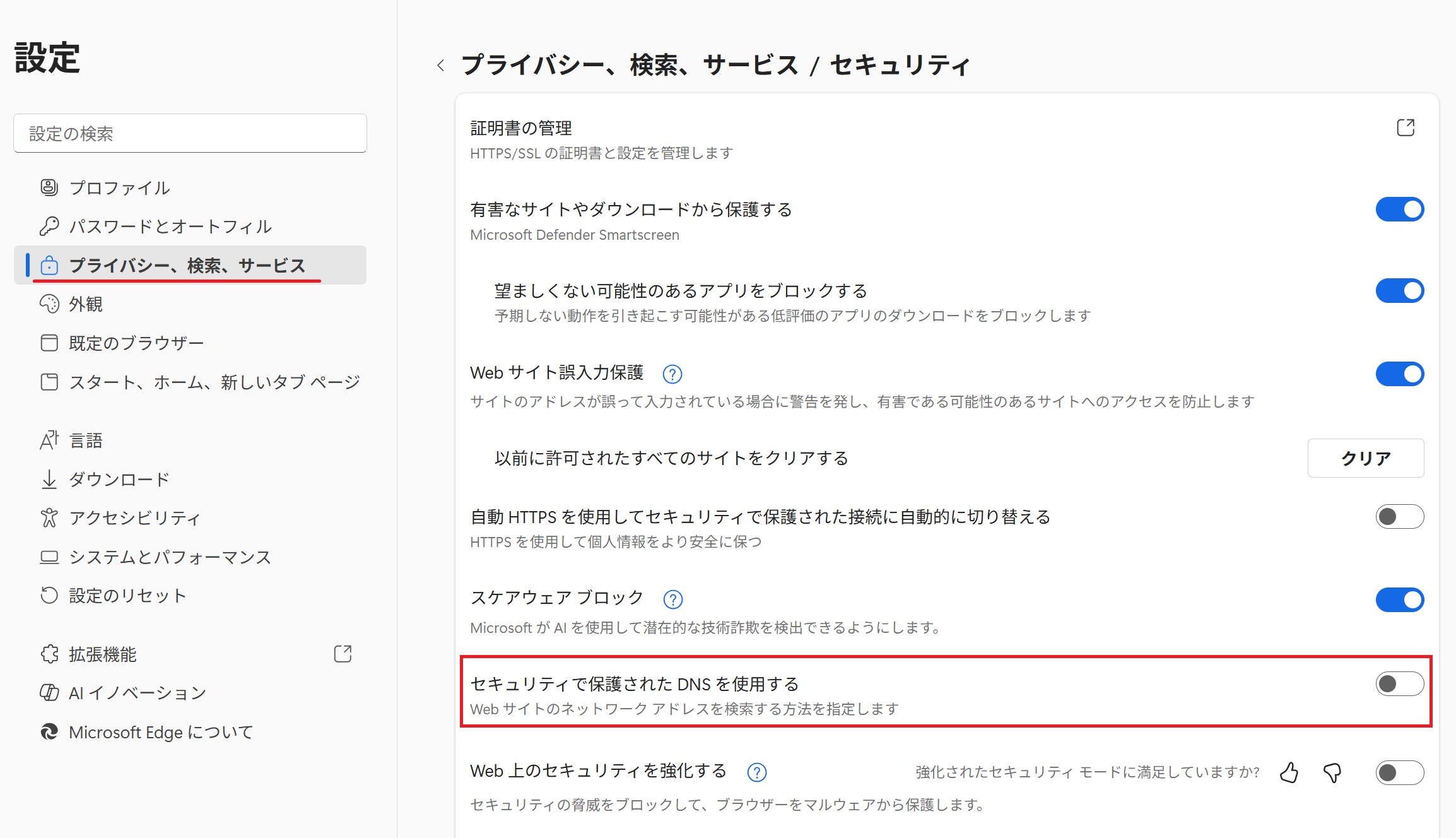

1-2. Edge の GUI 操作

Edge : 組み込みの DNS クライアント の 無効化

Edge : QUIC の 無効化

公開情報:ブラウザーでセキュリティで保護された DNS が無効になっている (Microsoft Edge、Chrome、Firefox)

https://learn.microsoft.com/ja-jp/entra/global-secure-access/troubleshoot-global-secure-access-client-diagnostics-health-check?wt.mc_id=MVP_407731#secure-dns-disabled-in-browsers-microsoft-edge-chrome-firefox

公開情報:QUIC はインターネット アクセスでサポートされていません

https://learn.microsoft.com/ja-jp/entra/global-secure-access/troubleshoot-global-secure-access-client-diagnostics-health-check?wt.mc_id=MVP_407731#quic-not-supported-for-internet-access

2. Intune で展開の手順(方法2)

以下の手順により、1つのポリシーで Edge と Chrome に対して、組み込みの DNS クライアント と QUIC の両方を無効化することができます。

Intune を利用するためには

Intune を使えるようにするためには、Intune のライセンスや デバイス を Intune に登録しておく必要があります。以下の私の記事を参照いただくと、Intune を始められると思います。

Intune 関連の記事 まとめ

https://qiita.com/carol0226/items/57363b81298f03ebab60

ポイント

上記の記事のうち、以下の3つの章を参照いただき、構成プロファイル の配り方を把握いただくと、本記事で紹介した構成を行うことが出来るようになると思います。

- Intune を始める前に必要なもの

- Intune への接続

- Intune を使ってできること

3-3. 構成プロファイル

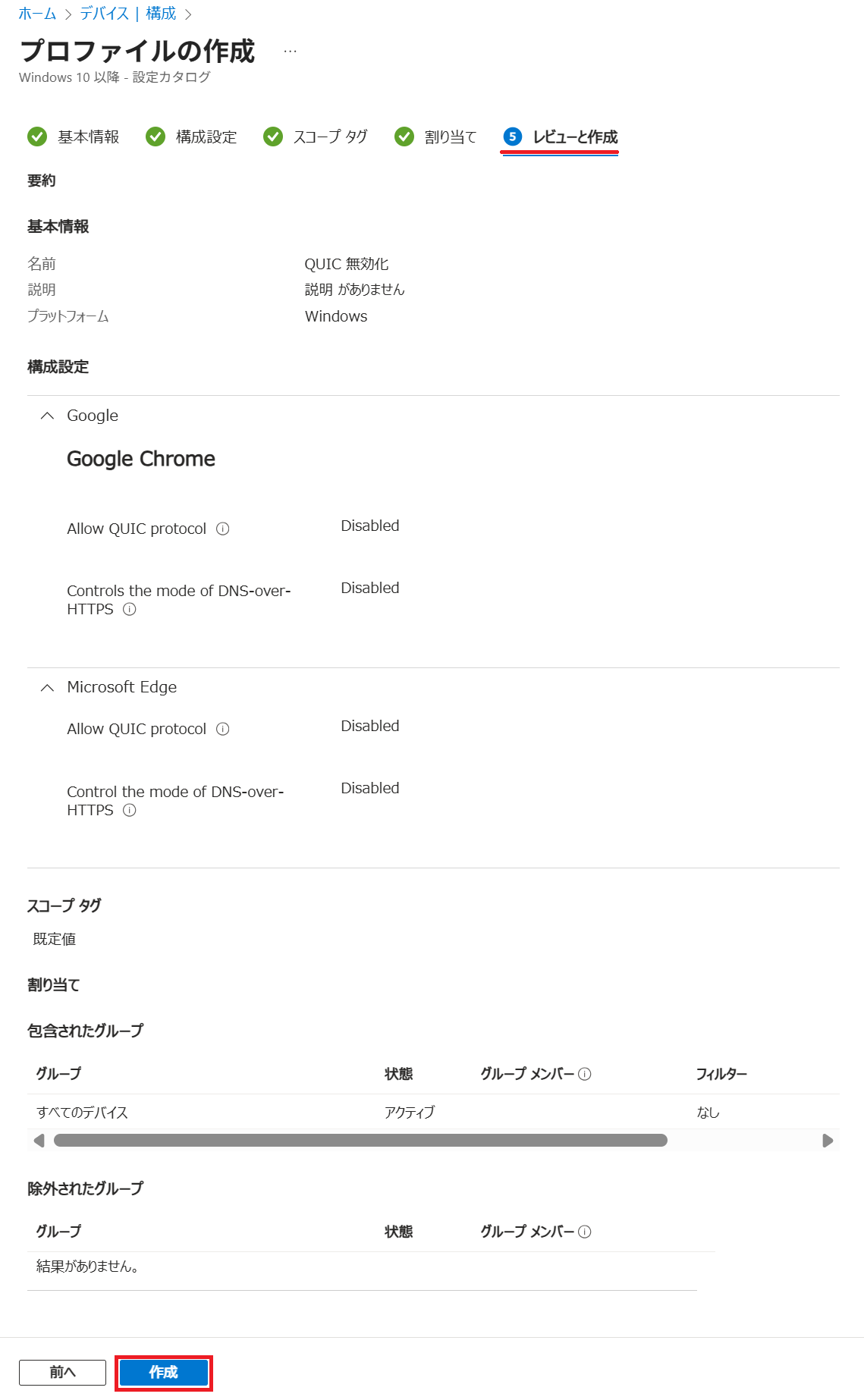

2-1. Intune の手順

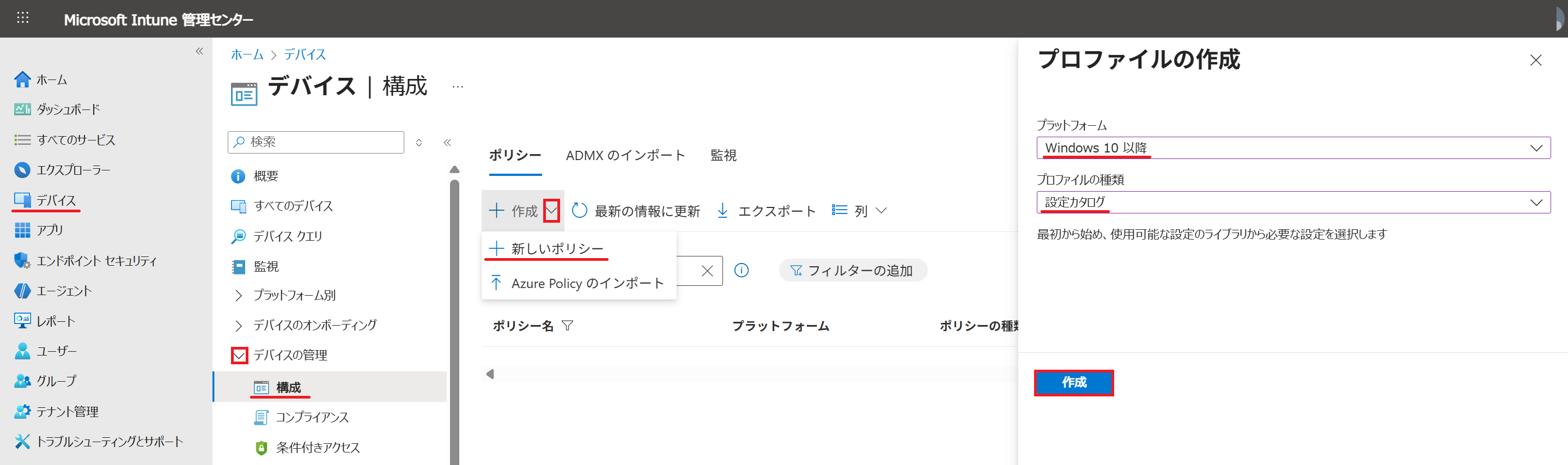

1.Intune 管理センター(https://intune.microsoft.com) にサインインし、左ペイン デバイス から 構成 を選び +作成 から +新しいポリシー を選択します。

プラットフォームでは Windows 10 以降 を選び、プロファイルの種類は **設定カタログ を選択し、作成 ボタンを押します。

2.基本情報 タブでは、任意の名称を入力して 次へ を押します。

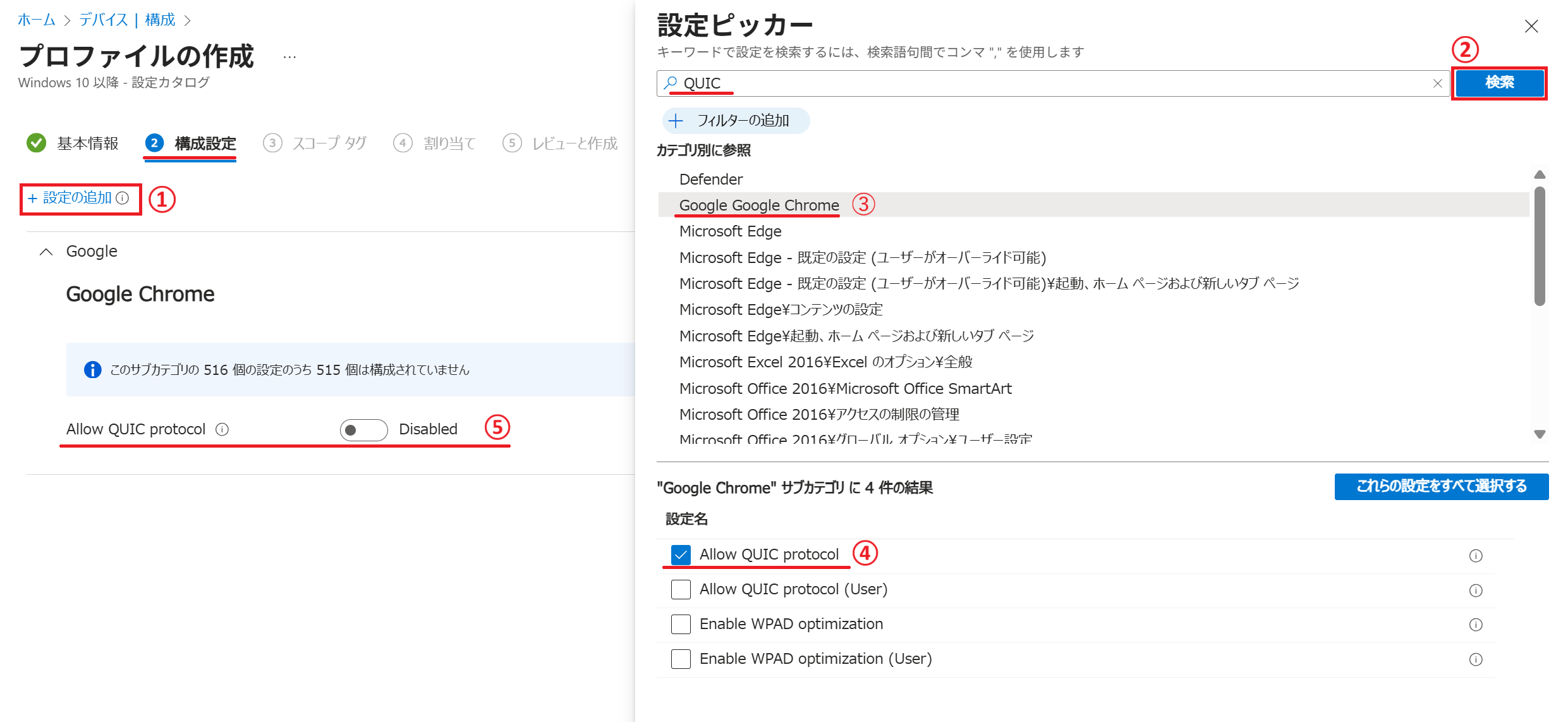

3.構成設定 タブでは、以下の画面のとおり ①~⑤ まで操作していきます。

ここでは、Chrome の QUIC 無効化 の構成を行っています。

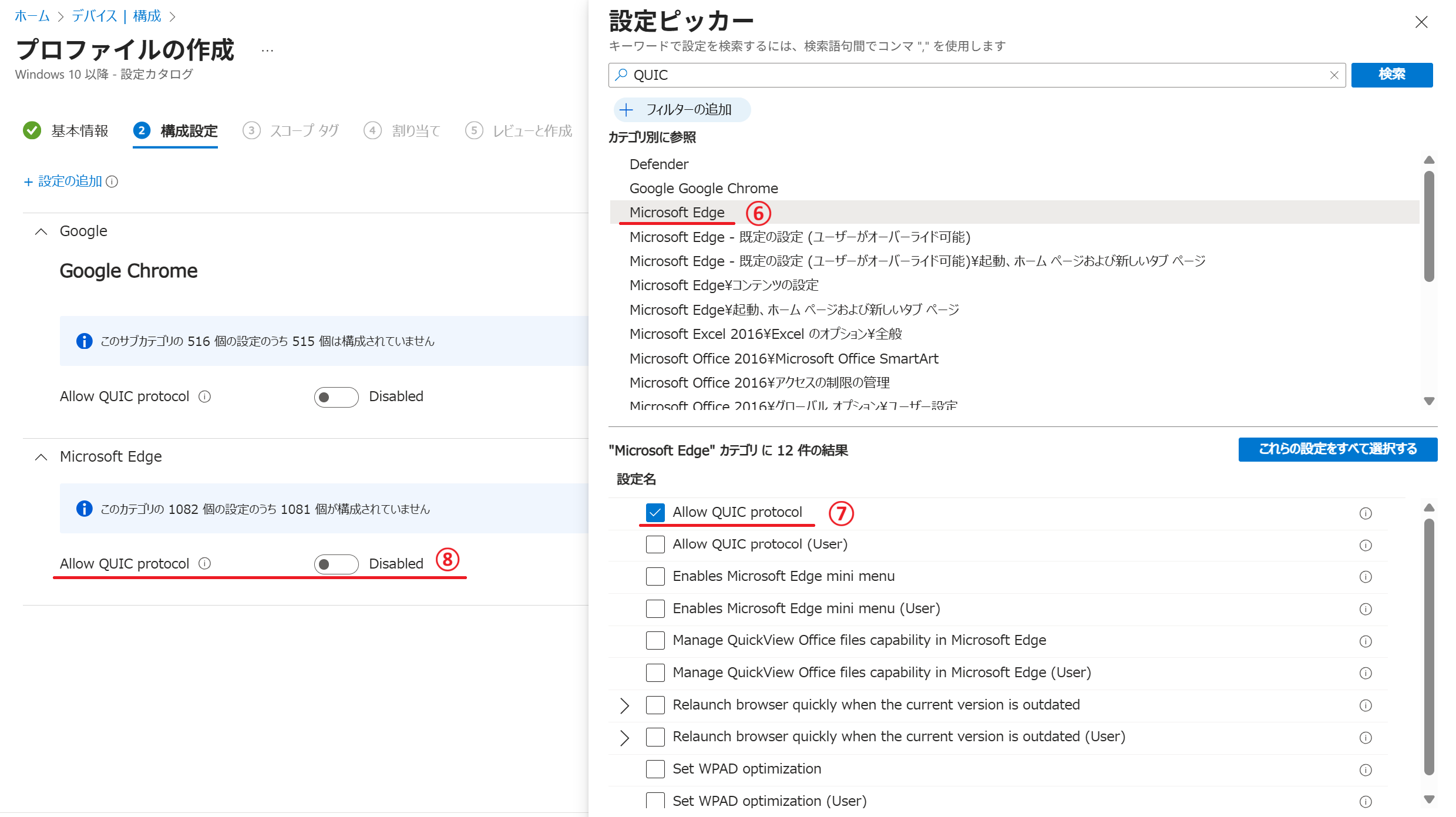

4.続いて、以下の画面のとおり ⑥~⑧ まで操作していきます。

ここでは、Edge の QUIC 無効化 の構成を行っています。

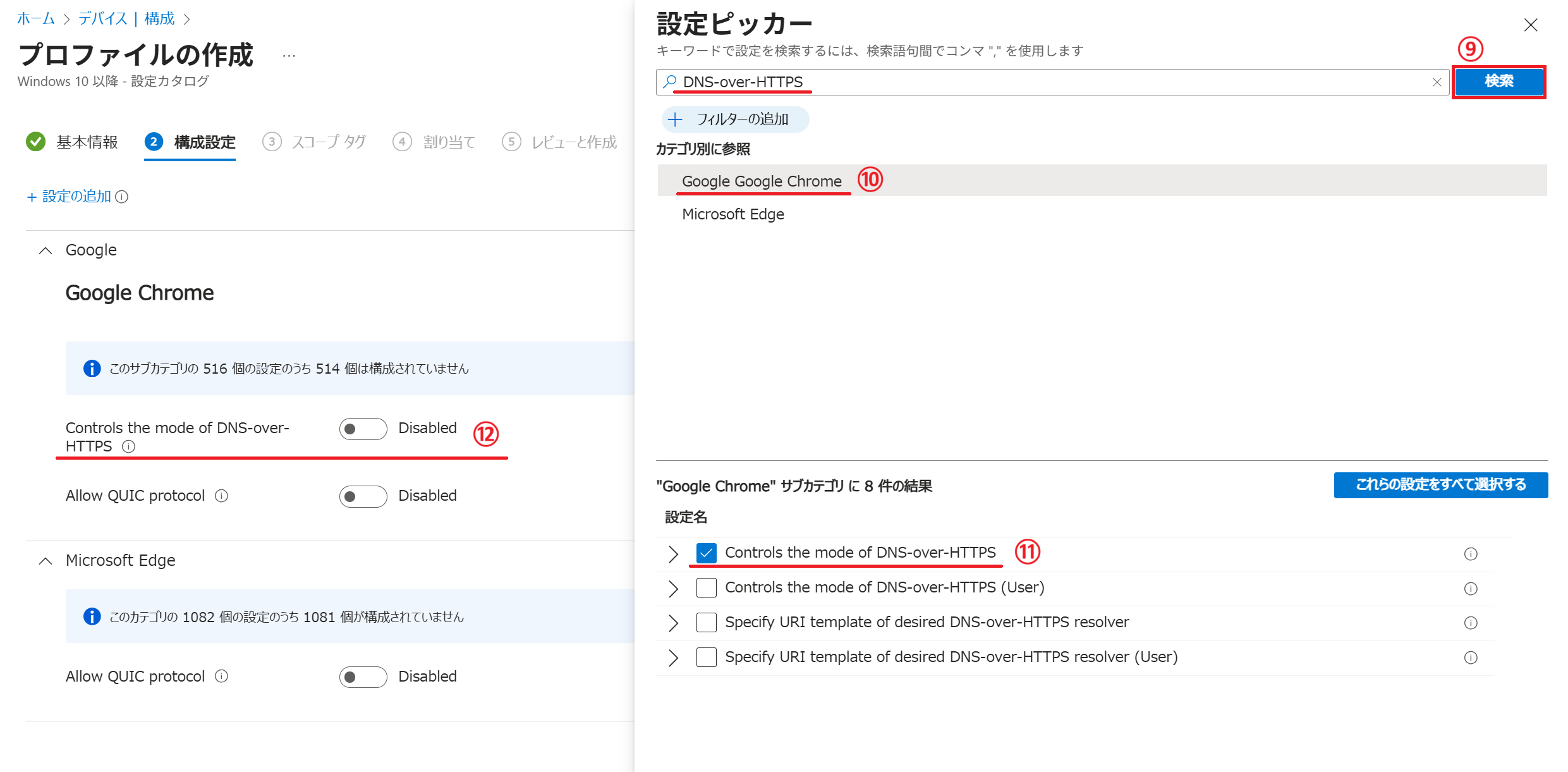

5.続いて、以下の画面のとおり ⑩~⑫ まで操作していきます。

ここでは、Chrome の 組み込み DNS 無効化 の構成を行っています。

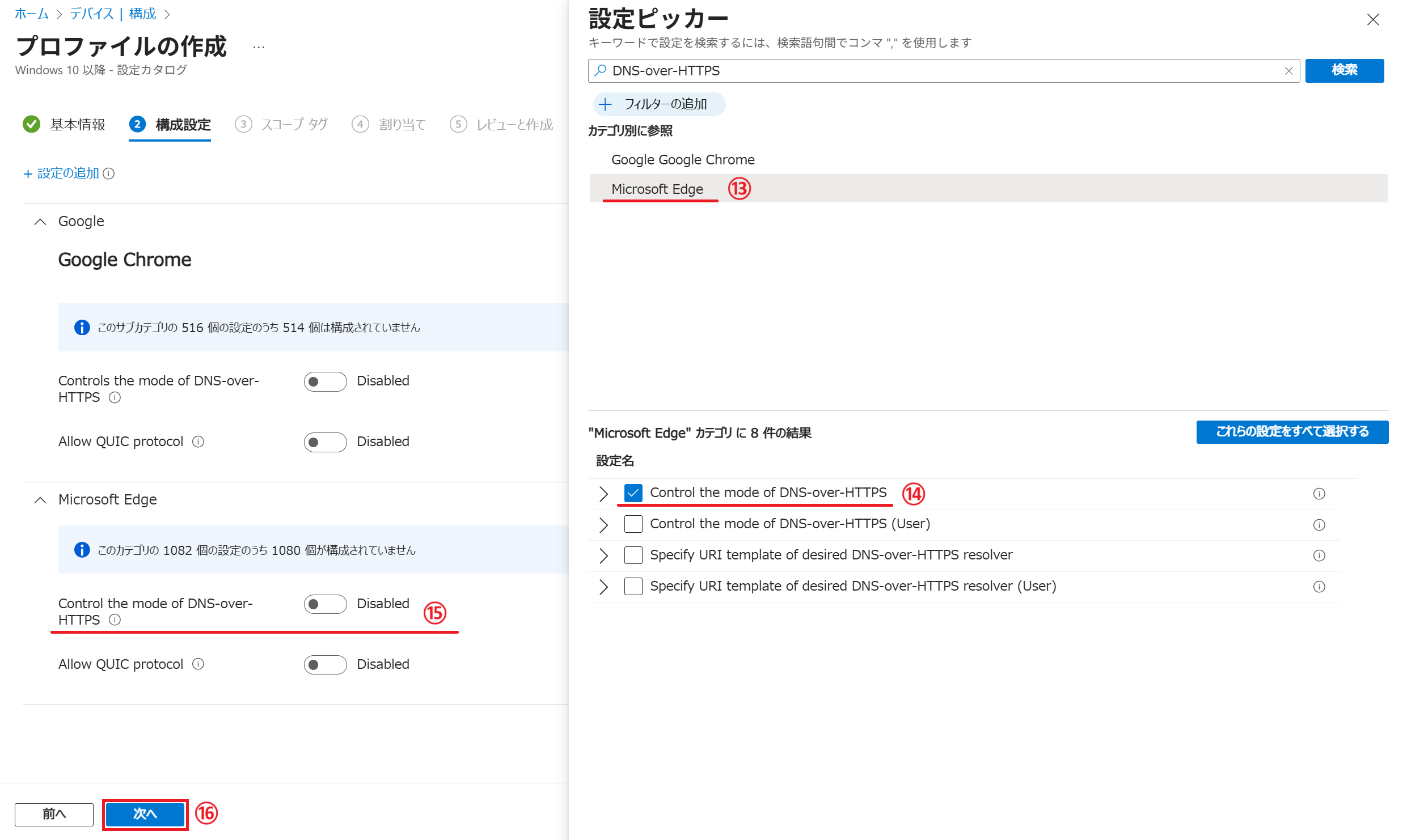

6.続いて、以下の画面のとおり ⑬~⑯ まで操作していきます。

ここでは、Edge の 組み込み DNS 無効化 の構成を行っています。

7.スコープ タブでは、特に設定すべきものはないため 次へ を押します。

8.割り当て タブでは、本設定を適用させたいデバイス を指定して 次へ を押します。

下図では、すべてのデバイス を指定しています。

11.以下のように 一覧 に作成されたポリシーが表示されます。

公開情報:Intune で Microsoft Entra Internet Access の設定を構成する

https://learn.microsoft.com/ja-jp/entra/global-secure-access/how-to-install-windows-client?wt.mc_id=MVP_407731#configure-settings-for-microsoft-entra-internet-access-with-intune

2-2. Intune で 設定が配布されたことの確認

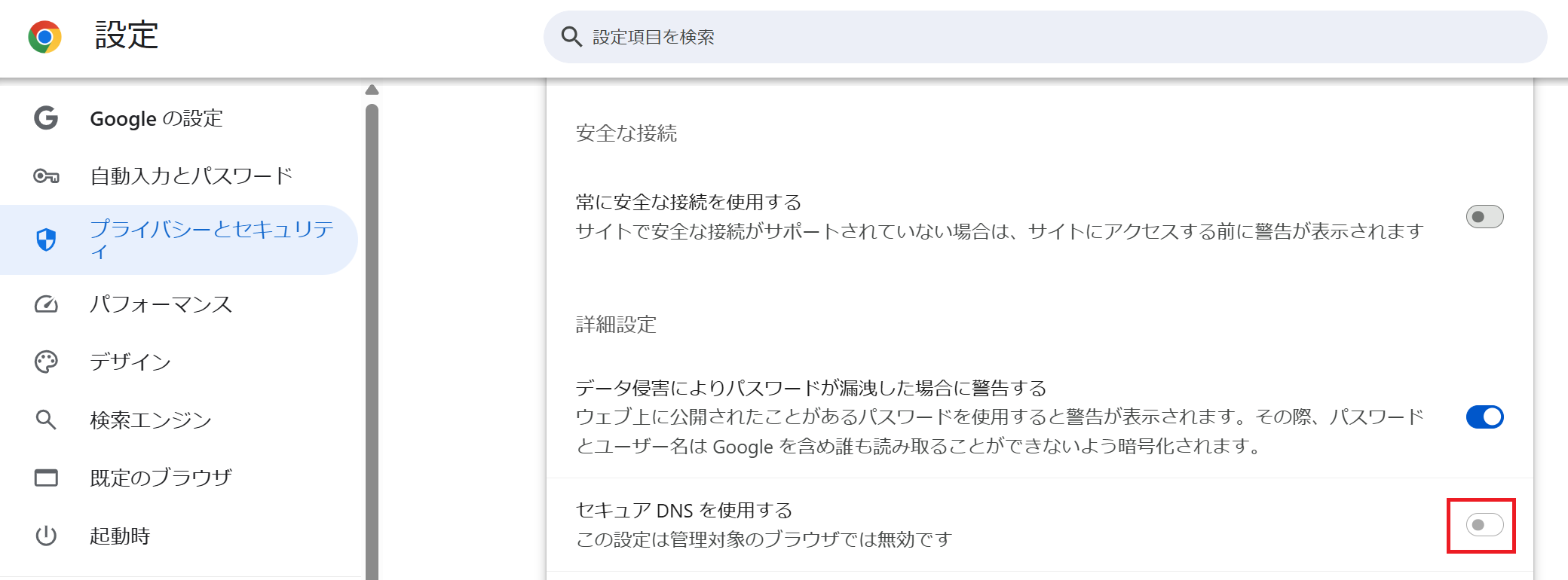

2-2-1. 組み込み DNS 無効化の確認

以下の通り Chrome , Edge ともに 設定が無効化&グレーアウトされ、変更できなくなっていること

Chrome

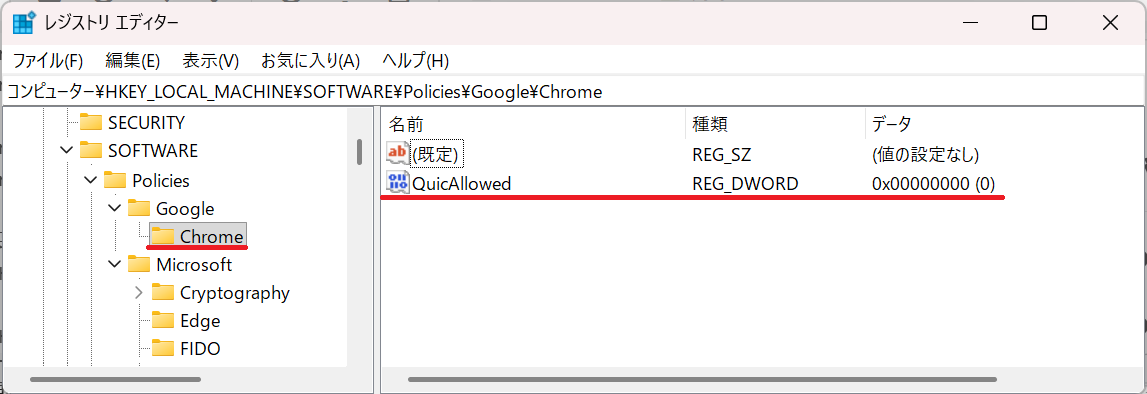

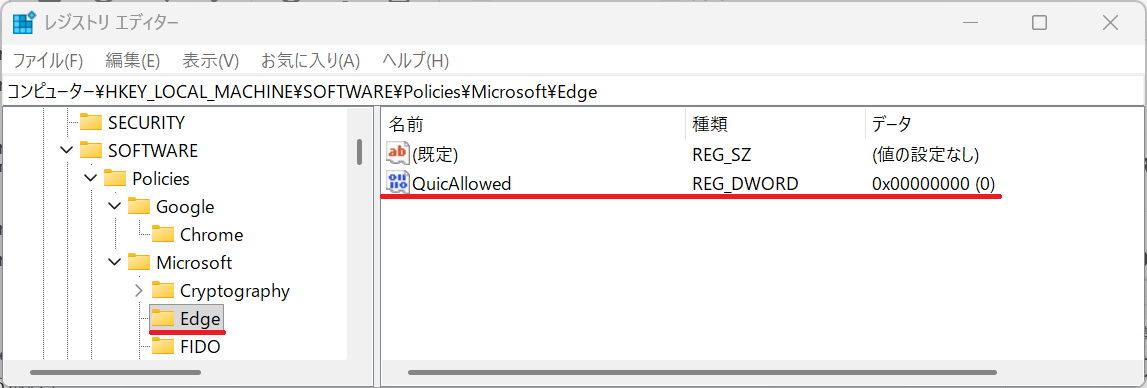

2-2-2. QUIC 無効化の確認

以下の通り、Chrome と Edge の QuicAllowed の値が 0x0(=無効) になっていれば OK です。

※ポリシーを配っていない場合は、キー そのものがありませんでした。

\HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Google\Chrome

\HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Edge

その他のブラウザのための対策

注意

組み込み DNS クライアント と QUIC の無効化は、ブラウザ 単位で行う必要があります。

私の記事では Chrome と Edge について取り上げましたが、以下の 公開情報には、Firefox についての手順も記載されています。

Mozilla Firefox で HTTPS 経由の DNS を無効にするには

https://learn.microsoft.com/ja-jp/entra/global-secure-access/troubleshoot-global-secure-access-client-diagnostics-health-check?wt.mc_id=MVP_407731#secure-dns-disabled-in-firefox

Mozilla Firefox で QUIC を無効にするには

https://learn.microsoft.com/ja-jp/entra/global-secure-access/troubleshoot-global-secure-access-client-diagnostics-health-check?wt.mc_id=MVP_407731#quic-disabled-in-mozilla-firefox

その他のブラウザ

Safari など 他ブラウザについても、現時点では公式情報がありませんが、各ブラウザ単位で 組み込み DNS クライアントと QUIC を無効化することが求められます。

仮に、それ以外のブラウザ で、組み込み DNS クライアントや QUIC が使える場合は、前提条件から外れるため GSA の制御外(抜け穴)となってしまう可能性があります。

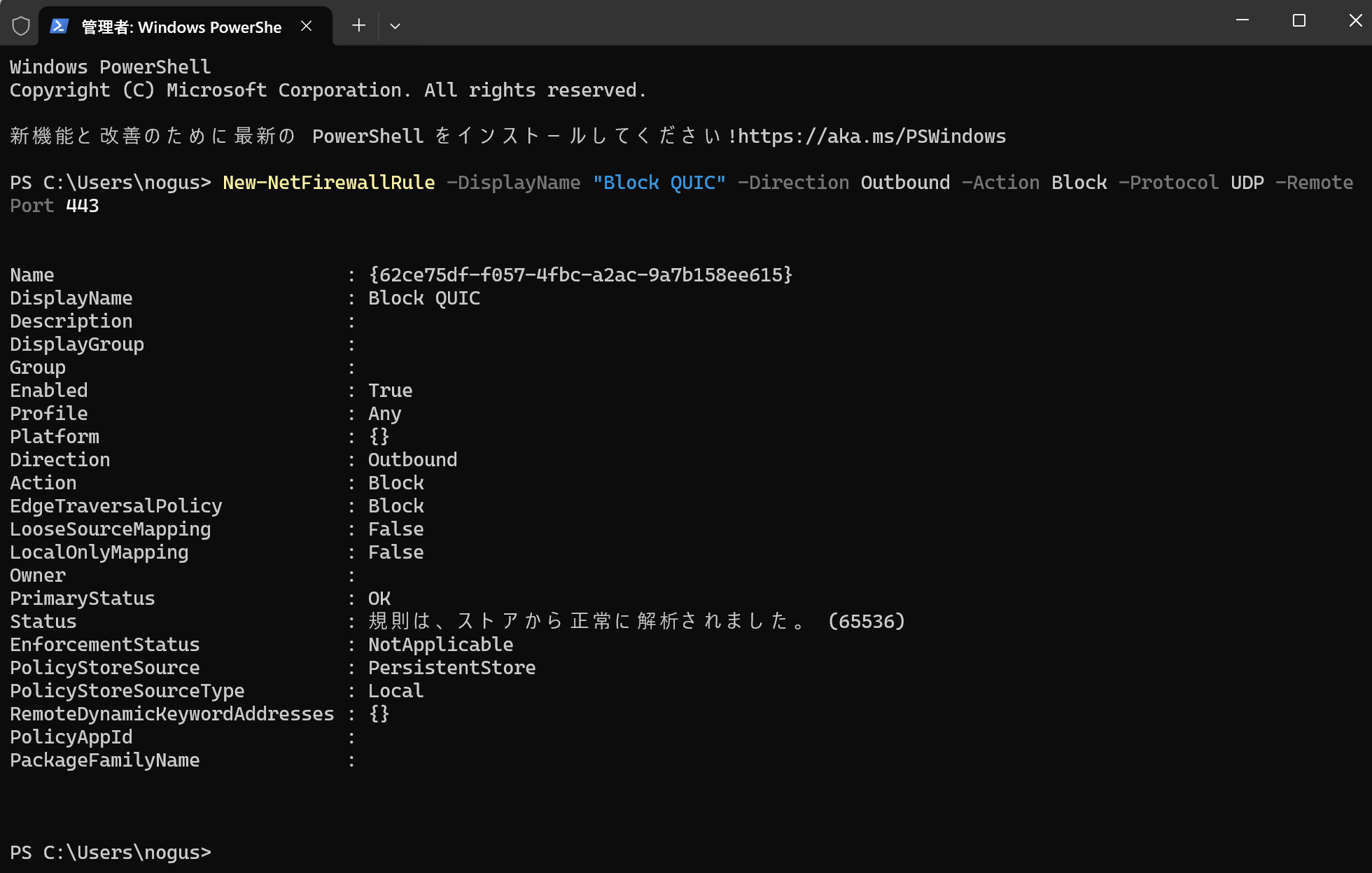

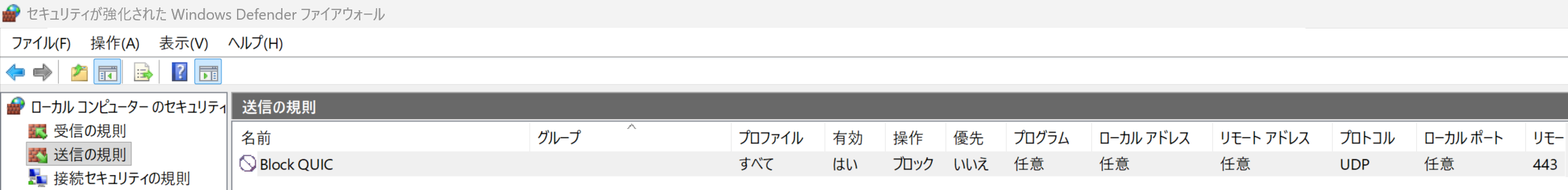

このような抜け穴を防ぐ目的として、公開情報では、以下のように Windows Firewall で UDP 443 をブロックする方法が紹介されていました。

ユーザー データグラム プロトコル (UDP) トラフィック (つまり QUIC) は、インターネット アクセスの現在のプレビューではサポートされていません。 ほとんどの Web サイトでは、QUIC を確立できないときの伝送制御プロトコル (TCP) へのフォールバックがサポートされています。 ユーザー エクスペリエンスの向上のためには、送信 UDP 443 をブロックする Windows ファイアウォール規則を展開できます

New-NetFirewallRule -DisplayName "Block QUIC" -Direction Outbound -Action Block -Protocol UDP -RemotePort 443

個人的な見解

それだったら、Firewall で無効化だけを行うことにして、いちいち ブラウザごとの設定で 組み込みの DNS クライアントや QUIC を無効化する必要が無いようにも思えます。

しかし、Firewall で無効化してしまうと、ブラウザが UDP 443 の通信を試行して、タイムアウトしてから フォールバックされることになるため、アプリに負荷が掛かったり、サイト閲覧のレスポンス低下につながる可能性があるのかなと思っています。

さらに、UDP 443 のアウトバウンド通信は、QUIC 以外でも使われている可能性(VPN、WebRTC、クラウドサービスなど)があるため、それらのアプリケーションにも影響が出る恐れがあります。それらへの影響があることをふまえて対応するかどうか考慮する必要がありそうです。

私としては、ユーザーが利用できるブラウザを Chrome と Edge のみに制限して、他のブラウザを使わせないことで抜け穴防止の対策をするのが良いように思います。UDP 443 のブロックは、一切の抜け穴を残したくない場合の最終手段と考えると良いと思います。