Scuba Database Vulnerability Scanner とは

(WAFとかで有名な)Impervaが発表した 無償のデータベース脆弱性スキャナ です。

今回、その Scuba Database Vulnerability Scanner(以降、Scuba)を用いて、AWS RDS に対してスキャンする方法が公開されました。

( https://www.imperva.com/blog/2018/02/vulnerability-assessment-scanning-for-aws-cloud-databases/ )

やってみようと思います!

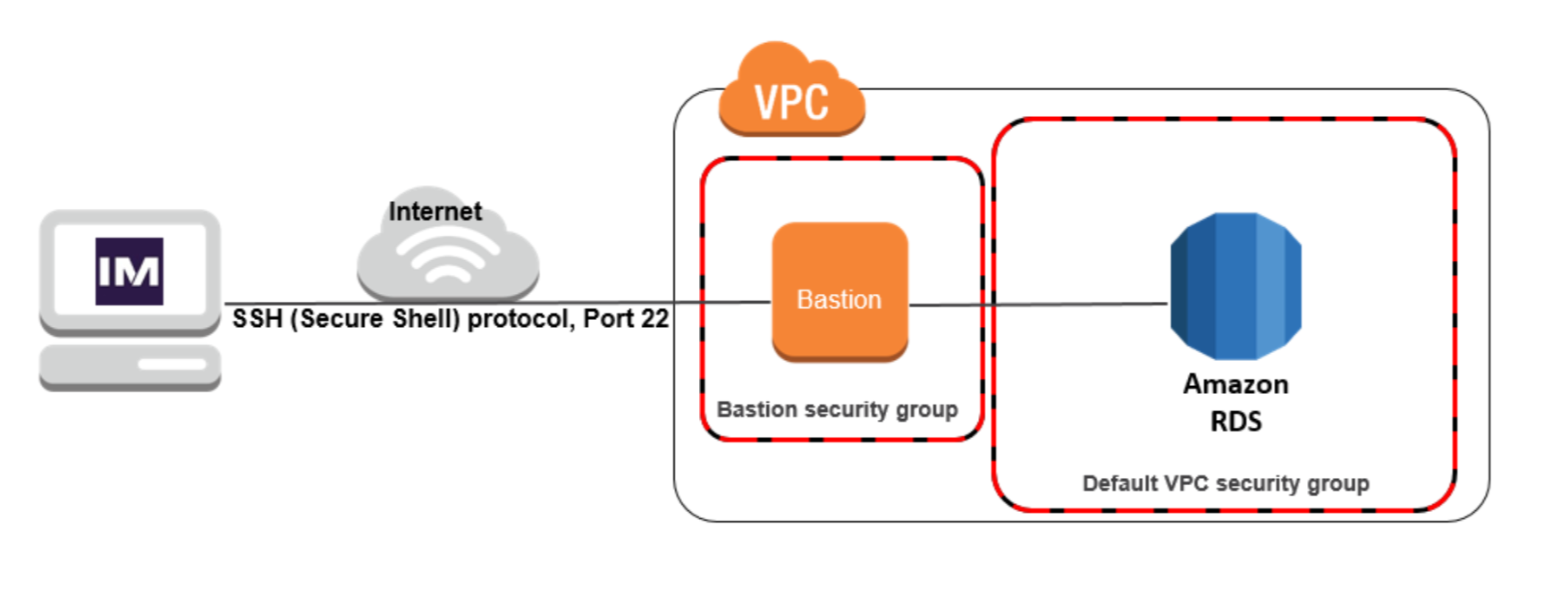

構成

Imperva 推奨環境でやってみます。

(画像元:Imperva)

(画像元:Imperva)

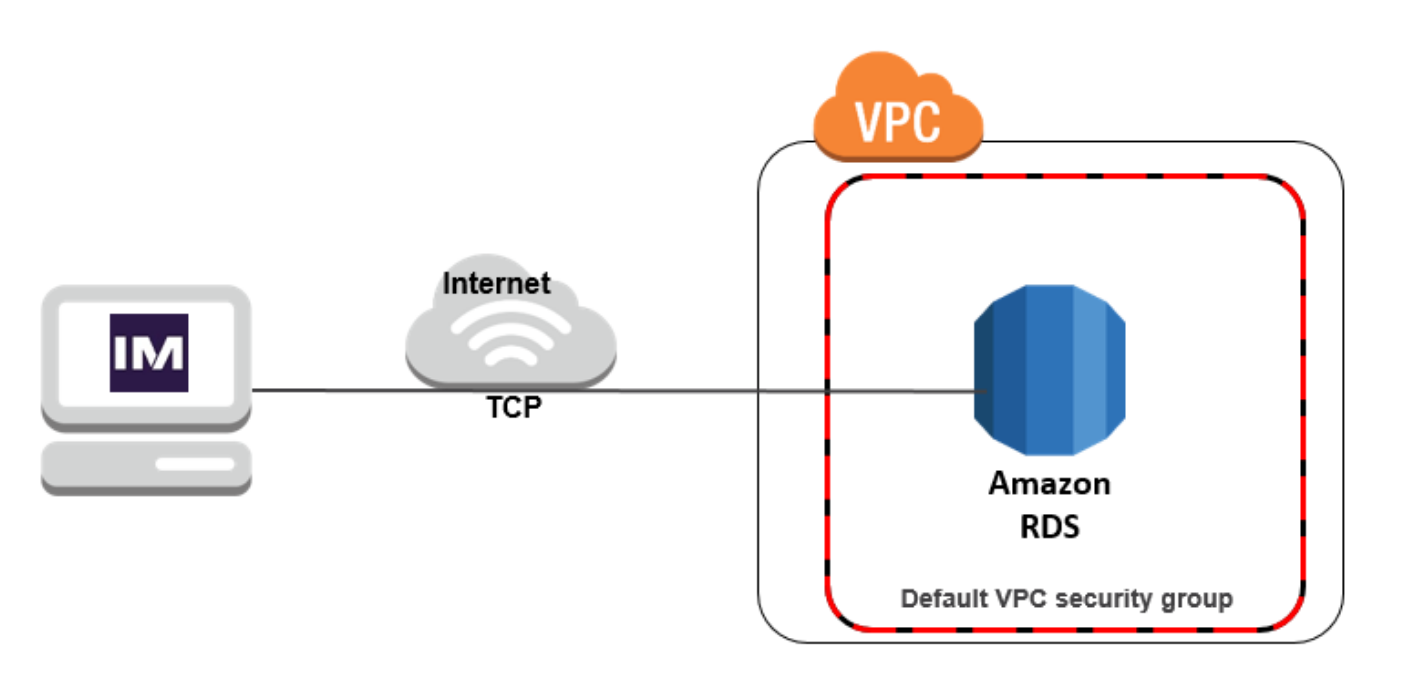

ちなみに、これは not recommended だそうです!!

(画像元:Imperva)

準備

[実行環境]

- WindowsPC

- EC2 (Amazon Linux 2)

- RDS(MySQL 5.5.46)

- RDS(MySQL 5.5.57)

[WindowsPC]

-

下記のサイトから申請します。

名前などを入力して、[Download free tool]を選択すると、メールが届きます。

サイト:https://www.imperva.com/lg/lgw_trial.asp?pid=213 -

圧縮ファイルを展開します。

※ インストールは不要で、exeを実行して起動させるタイプ

[EC2]

-

外部からアクセス出来る(EIP)を持ったインスタンスを起動します。

-

セキュリティグループの設定

- WindowsPCからEC2へ[ssh(22)]でアクセス出来る設定

[RDS(MySQL 5.5.46)]

-

MySQL 5.5.46 で起動します。

-

セキュリティグループの設定

- EC2からRDSへ[mysql(3306)]でアクセス出来る設定

[RDS(MySQL 5.5.57)]

-

MySQL 5.5.57 で起動します。

-

セキュリティグループの設定

- EC2からRDSへ[mysql(3306)]でアクセス出来る設定

[AWSへの脆弱性/侵入テスト申請]

実行

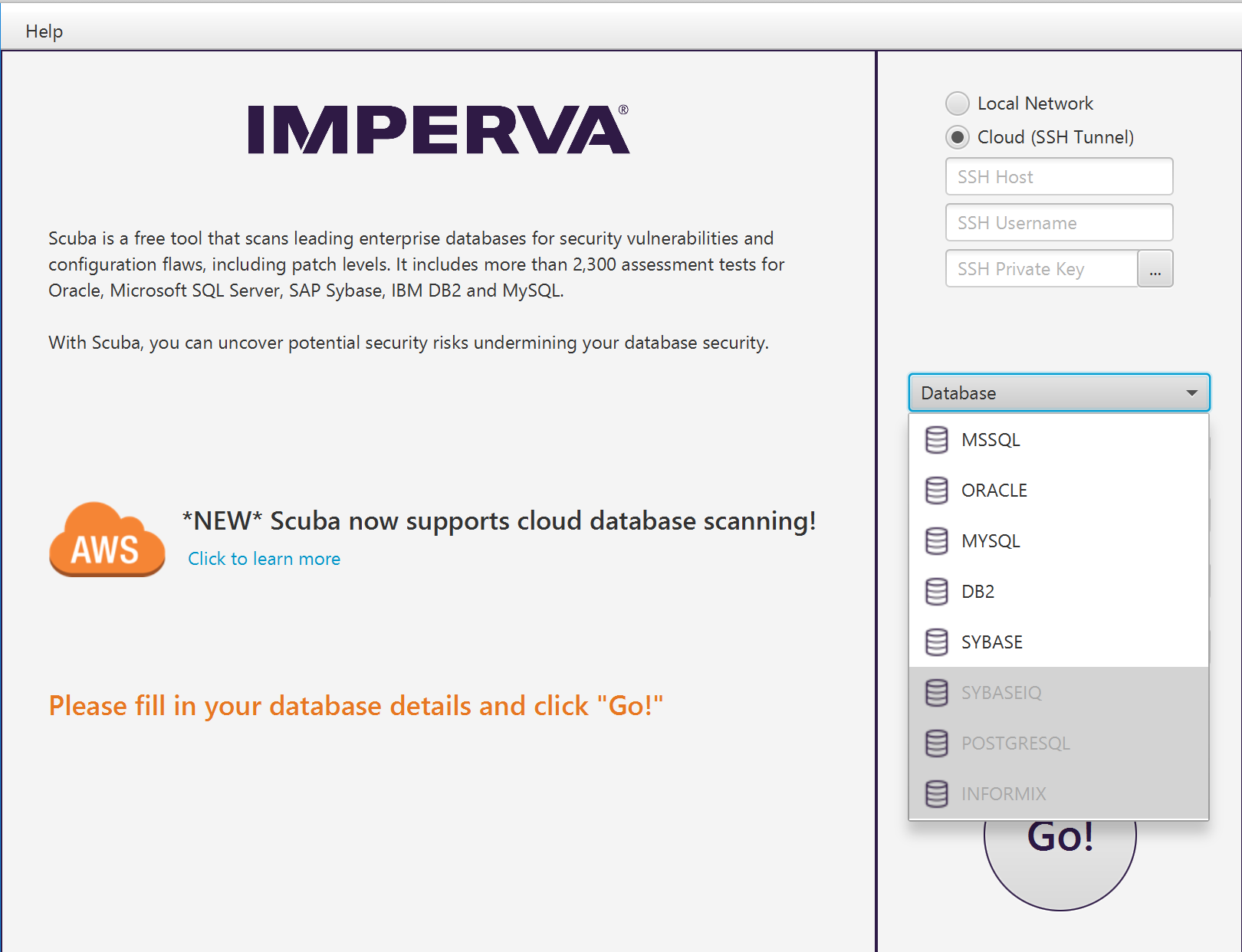

スキャン 実行

-

WindowsPCにて、[Scube.exe]を起動します。

-

ライセンス許諾が出るので、[Accept]を選択します。

-

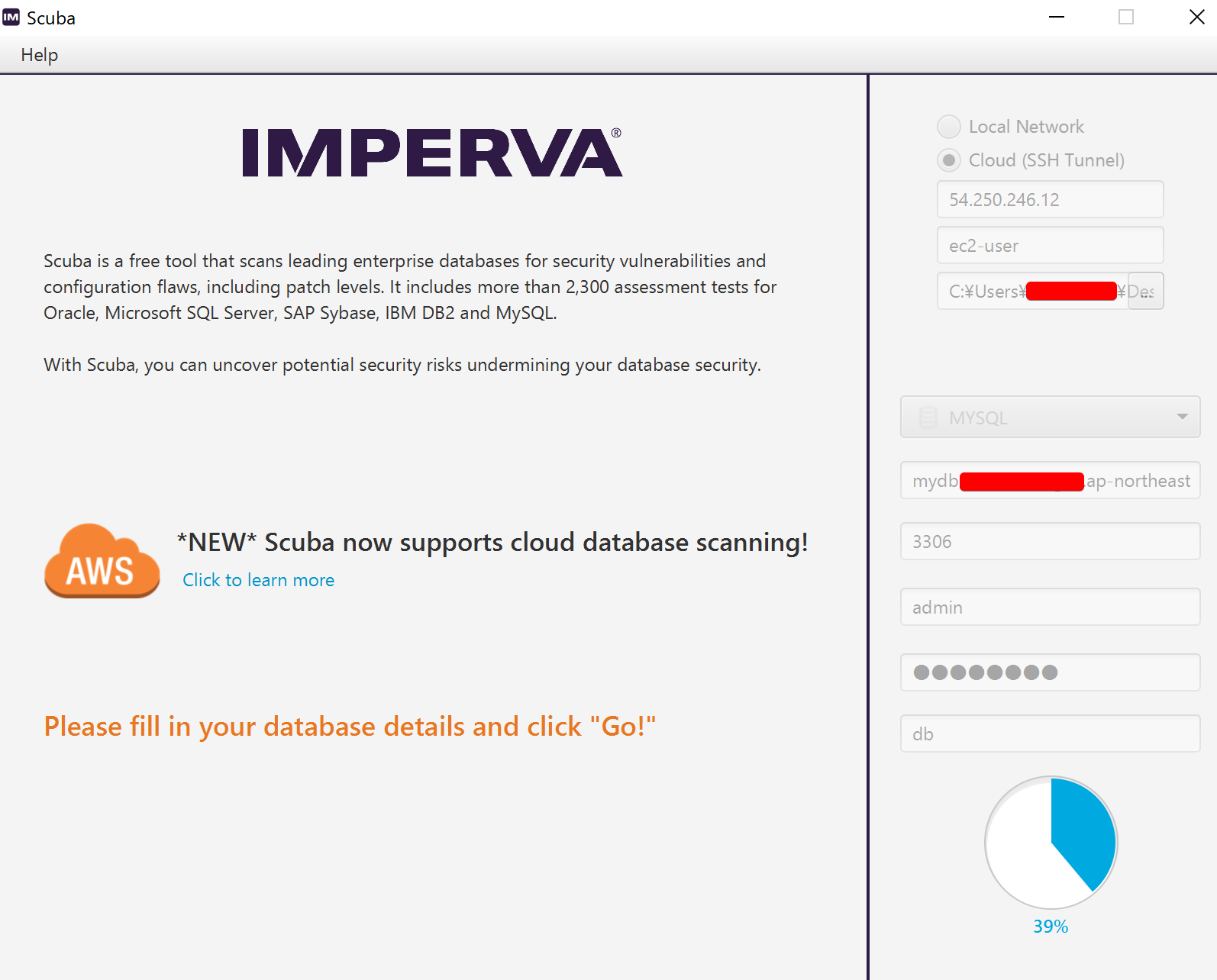

トップ画面が表示されます。

[MSSQL][ORACLE][MYSQL] はRDSとして対象のようです。POSTGRESQL はよ!!

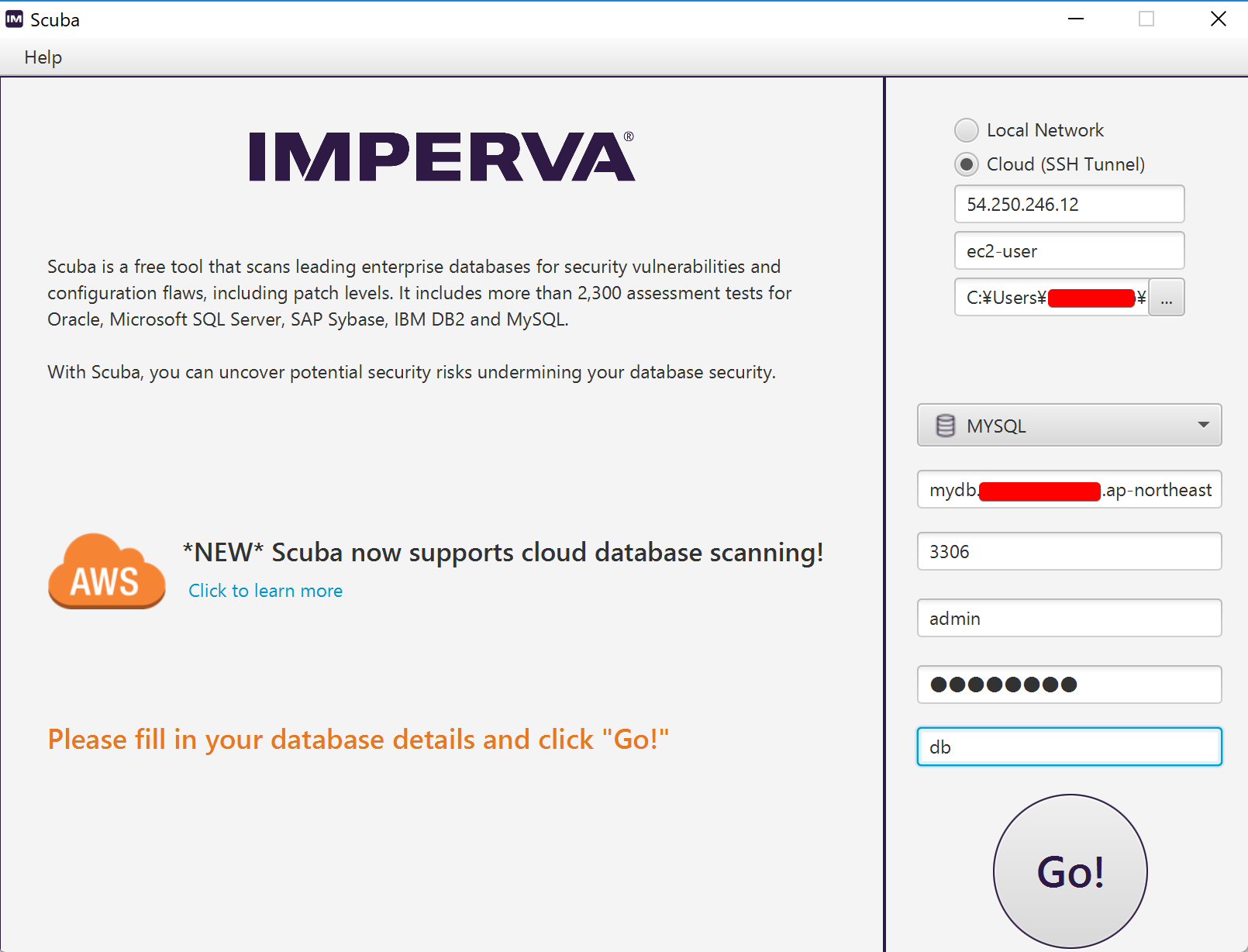

- 右のフレームの選択肢を入力して、[Go!]を選択します。

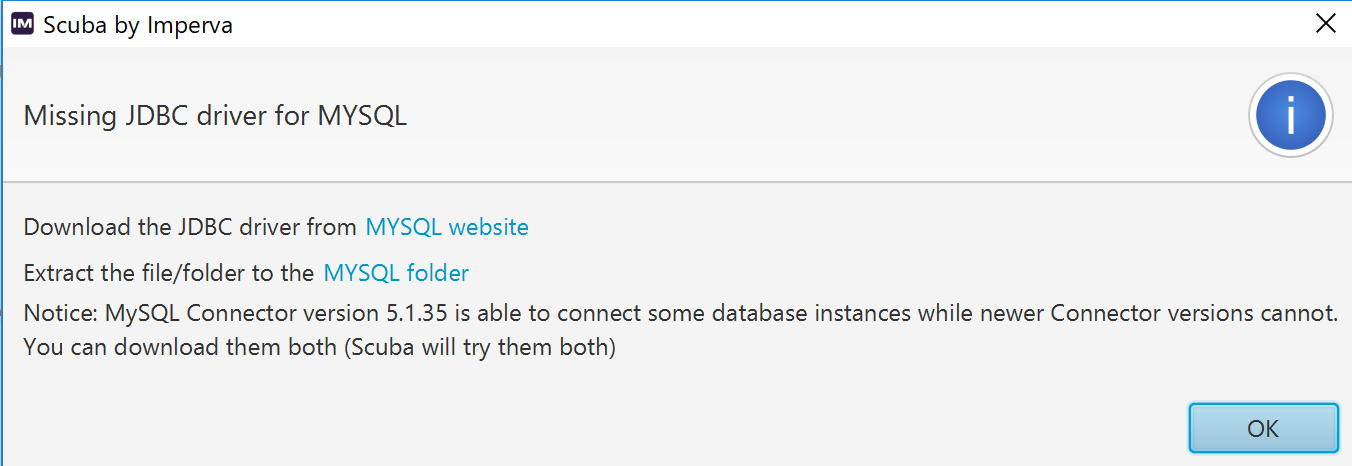

- 失敗します…

-

MySQL JDBC をダウンロードして、[MYSQL folder]を選択して、表示したフォルダへ入れておきます。

-

もう一度 4.と同じものを入力して、[Go!] すると実行されます。

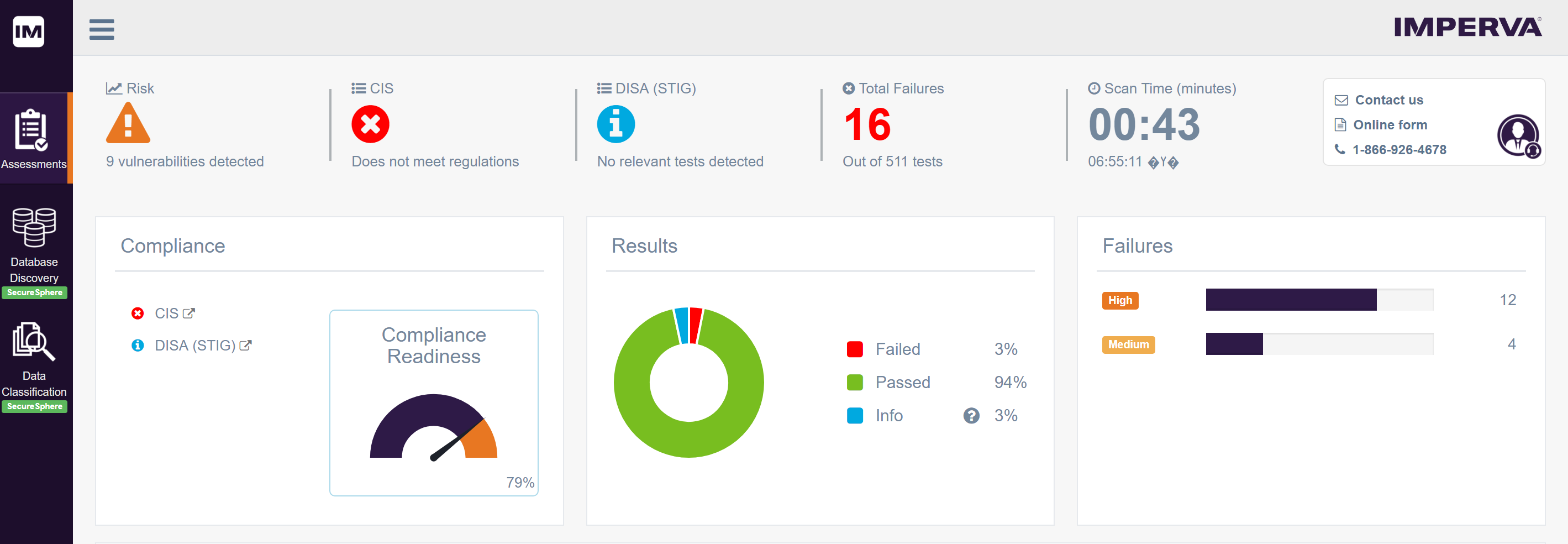

結果

一覧

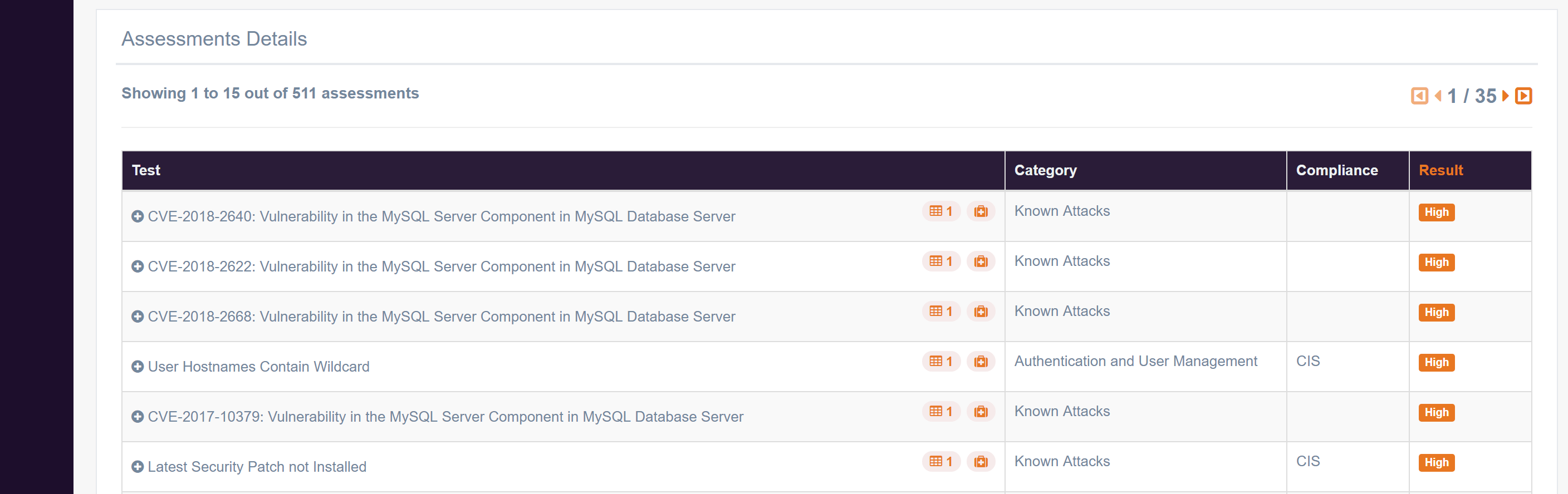

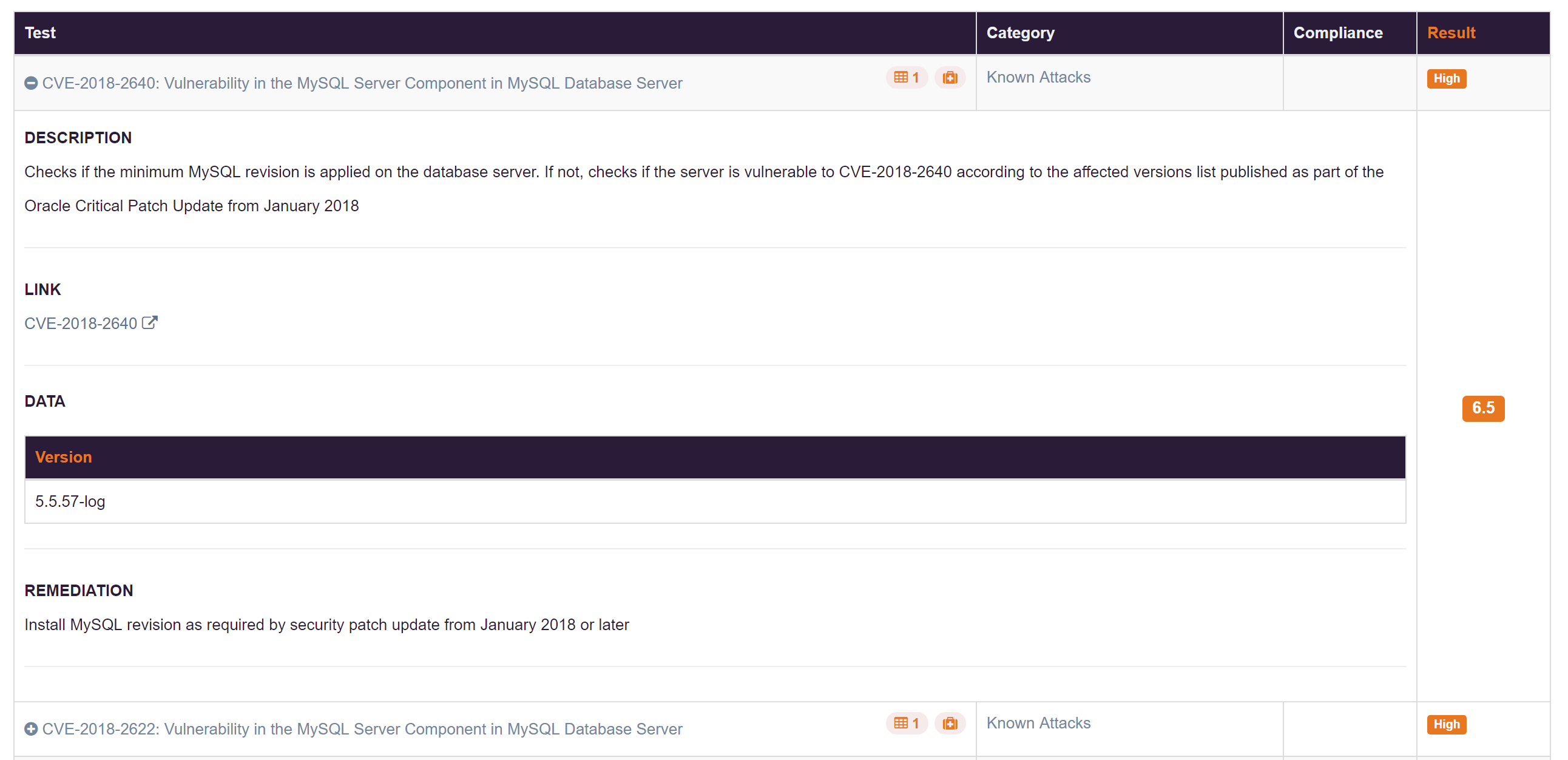

## 項目詳細

## 項目詳細

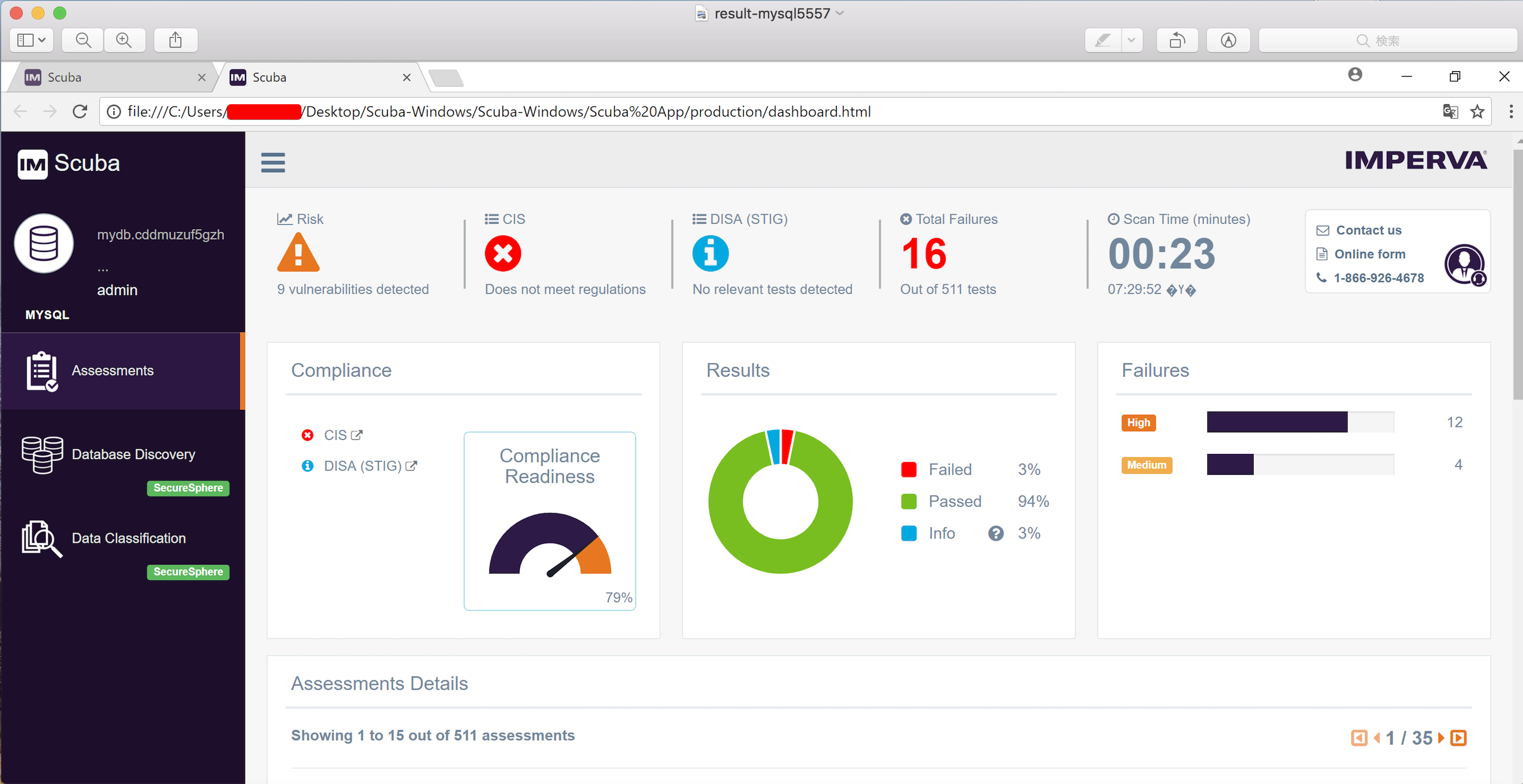

マイナーバージョンアップで比較

やはり5.5.57 の方が少ないですね。

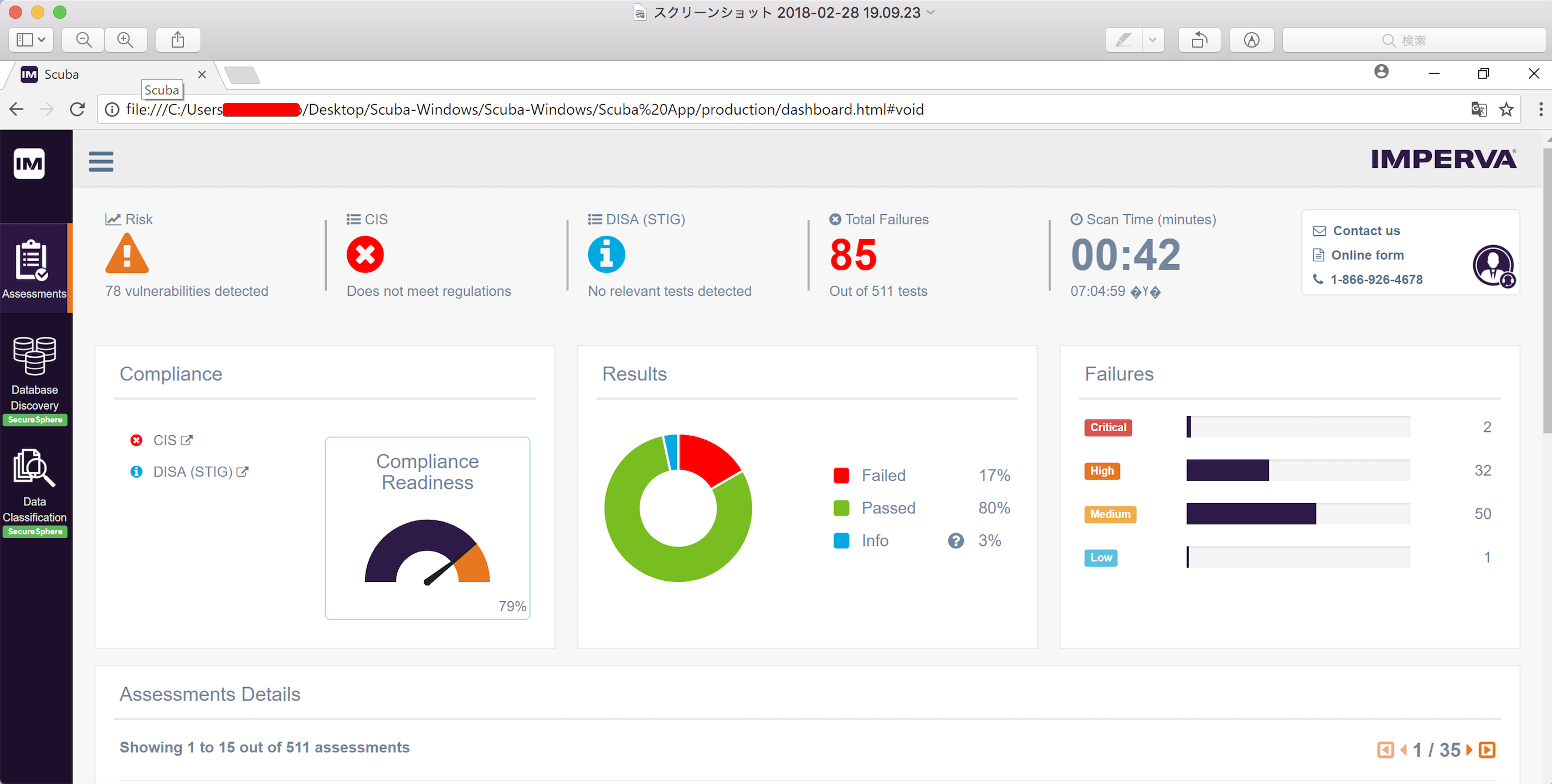

1.RDS(MySQL 5.5.46) への実行

## 2.RDS(MySQL 5.5.57) への実行

## 2.RDS(MySQL 5.5.57) への実行

まとめ

特に難しい設定もなく、簡単に実行が出来ました。

全て英語なので、結果を読み解くのは辛いですが、CVE がわかれば問題ないかと思います。

Vuls のDB版といった感じでしょうかね。

作業負荷も高くないので、定期に実施して、脆弱性対応漏れを確認するのは良いかもしれない。