はじめに

Azureの仮想環境とオンプレミスをVPNで接続するAzure Site to Site VPN。

作ってみたいとは思うもののあいにくDCに個人用ルータを持ち合わせていないので、AzureのVMを使用して仮想的にオンプレルータを作成し、試してみました。

全体構成イメージ

こんな感じ。

「オンプレ」部分はVMで代替。VMにルーティング機能を追加しました。

使用したリソース(と名前)

・VNET (staging vnet, client vnet)

・VM(StoSvm, StoSvmAzure)

*OSはWindows Server 2016 DataCenter, スペックは適当

・仮想NWGW (VNWGW)

・ローカルNWGW (local-gw)

・public IPアドレス

VNETの構築

接続デバイスは、後ろの工程で作成されたものです。

オンプレ側(staging vnet)

こんな感じ。subnetBに接続されているデバイスは気にしないで。

Azure側(client vnet)

こんな感じ。

後の工程で作成する仮想NWGWに割り当てるsubnetは「ゲートウェイサブネット」の部分をクリックして作成します。今回の仮想NWGW用のsubnetは「GatewaySubnet」。

Azure側のVNETにゲートウェイサブネットを作成します。

オンプレ側の構築

こんな感じでルータ@オンプレDCを模したVMを立てます。VNETやらそのうえでのsubnetやらは先の全体構成図に則ります。

このVMにルーティング機能を付与するのは別途。

Azure側の構築

こんな感じでAzureのVMを立てます。VNETやらそのうえでのsubnetやらは先の全体構成図に則ります。

仮想NWGWを立てたりするのは別途。

オンプレ側から接続できたことを確認する用に、IISを追加しておきます。

仮想NWGWの構築

仮想NWGWを作成します。global IPアドレスは新規作成。VNETには、client vnetで作ったゲートウェイサブネットの「GatewaySubnet」を割り当てています。

Azure側のVNETで作ったゲートウェイサブネットを仮想NWGWに割り当てることになります。

ローカルNWGWの構築

こんな感じの画面。

「IPアドレス」にはオンプレ側のglobal IPアドレスを、アドレス空間にはオンプレ側のprivate IPアドレスを割り当てます。

結果、このようになります。

仮想NWGWでVPN接続をする

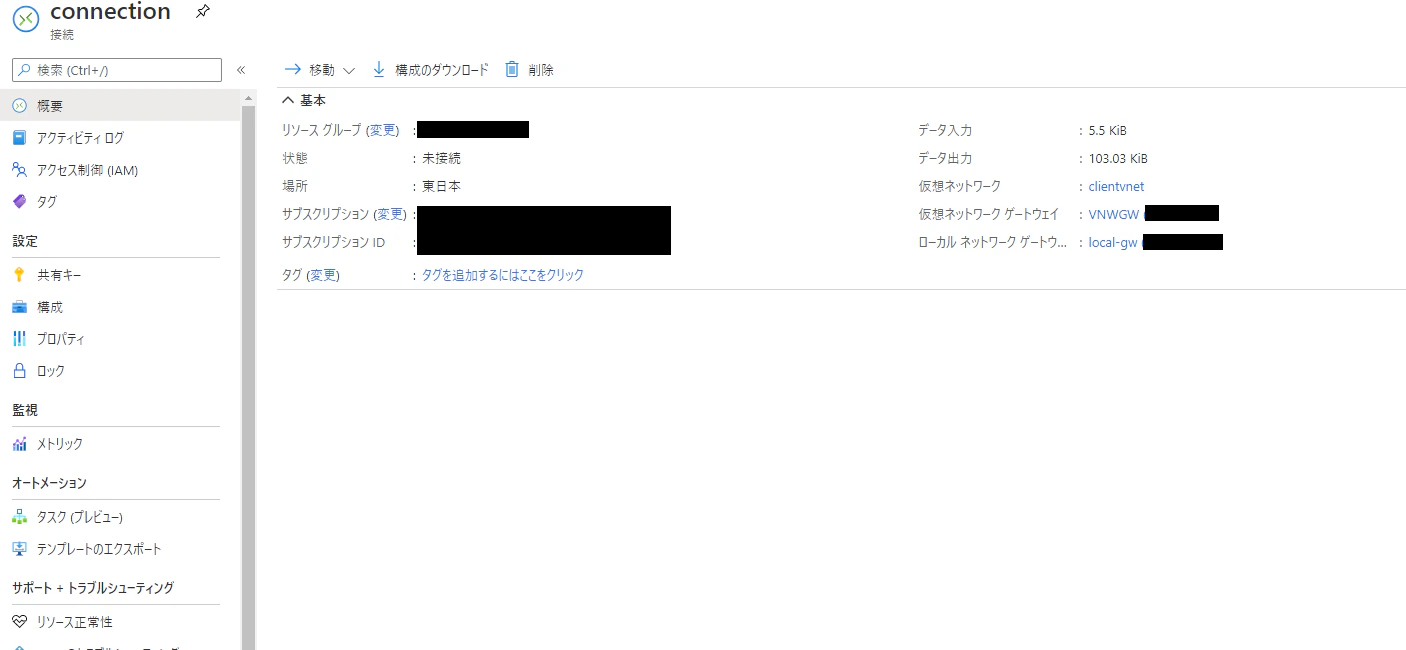

この画面から、VPN接続をします。「connection」というのは次の作業を行った結果できたものですね。

「追加」を選択したらこちらの画面が出ます。

「接続の種類」で「サイト対サイト」を、「ローカルネットワークゲートウェイ」で先ほど作成した「local-gw」を選択します。共有キーは適当に作成してよいですが、きちんとメモしておきましょう。

このような結果になります。

オンプレにてルーティング設定

オンプレルータを模したVMにリモアクしてください。

ルーティング機能の追加

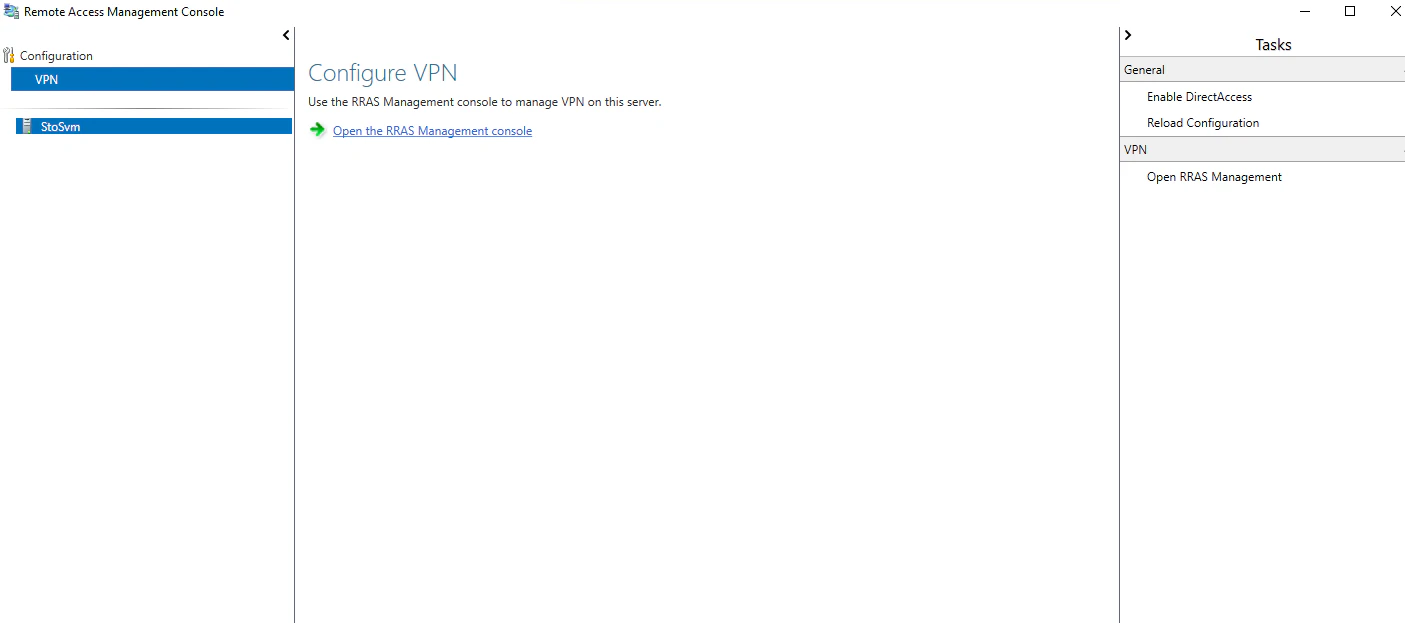

Server Managerから「Remote Access」を追加。

そして、Remote Access Management Consoleから設定を追加。

メモし忘れたけれど、StoSvmの「Network Interface」の「New Demand-dial Interface...」の部分で「Azure」という名前の、Azureを宛先とするstatic的な経路情報を追加。ネクストホップはどこにしたっけ、、、

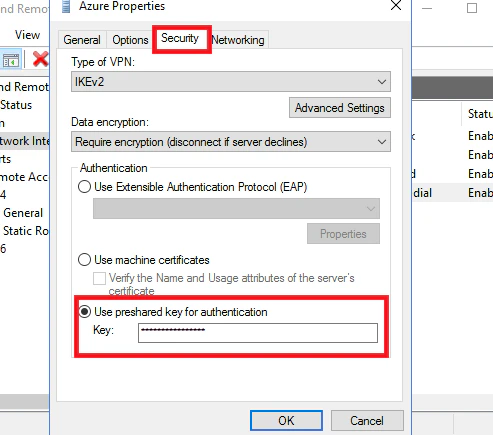

Securityタブにて先ほどメモしたPSKを入力。

結果、Azure側に立てたVMのアドレスをブラウザに打ち込んだところ、無事接続が確認できました。IIS。

まとめ

今回はVMをオンプレ上のIPSecルータに模してSite to Site VPNを試してみました。

Point to Site VPNもありますが、なんだか証明書関連が面倒くさそうですね、、

企業が導入する際には情シスがいい感じにやってほしいものです。