はじめに

AWS Systems Manager のセッションマネージャーは、S3とCloudWatchLogsにログ出力できますが、Switchロールした場合は、どういった表示になるのか認識できてなかったので確認しました。ついでにsudoの禁止方法についても記載します。

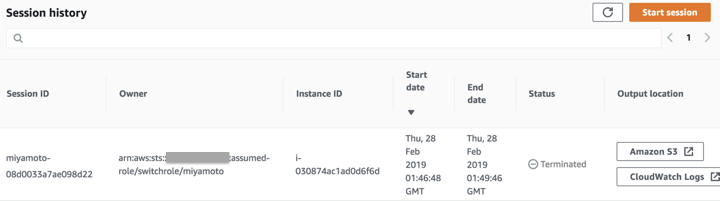

Switchロールした場合のログ表示の確認

結論

Switchロール前のIAMユーザ名でセッションIDが表示されます。

実機確認

Switchロールする前のIAMユーザ(miyamoto)が表示されています。

CloudWatchLogsにも元のアカウントのIAMユーザ名がロギングされます。

Script started on 2019-02-28 01:47:39+0000

[?1034hsh-4.2# /usr/bin/ssm-session-logger /var/lib/amazon/ssm/i-030874ac1ad0d6f6d/sess

ion/orchestration/miyamoto-08d0033a7ae098d22/Standard_Stream/ipcTempFile.log fal

se

Error occurred fetching the seelog config file path: open /etc/amazon/ssm/seelog.xml: no such file or directory

Initializing new seelog logger

New Seelog Logger Creation Complete

[?1034hsh-4.2$

[Ksh-4.2$

sh-4.2$

sh-4.2$

sh-4.2$

sh-4.2$

sudoの禁止するには?

/etc/sudoers.d/ssm-agent-usersでssm-userに許可を削除すればSudoできる権限を剥奪可能です。

sh-4.2$ sudo cat /etc/sudoers.d/ssm-agent-users

# User rules for ssm-user

ssm-user ALL=(ALL) NOPASSWD:ALL

お約束

投稿内容は私個人の意見であり、所属企業・部門見解を代表するものではありません。