以前の記事でOracle DatabaseのOAauth2によるトークン・ベース認証について紹介しました。最近では、Oracle Database@AzureやAWSなど他社クラウドでOracle Databaseを使用するケースも増えてきており、ますます外部認証連携を求められることが増えてきたように感じます。

実際にEntra ID(旧Azure AD)との連携で苦労されているのは何度か目にしていますので、改めて設定方法について最新化してまとめ直しました。できるだけシンプルに必要最小限で動作するような設定にしていますので、まずは基本構成として捉えて頂ければと思います。

詳しくはドキュメントにありますので、こちらも合わせてご確認下さい。本手順は、Entra ID v2トークンにしています。

Entra IDにOracle Datatabase接続用のアプリを作成する

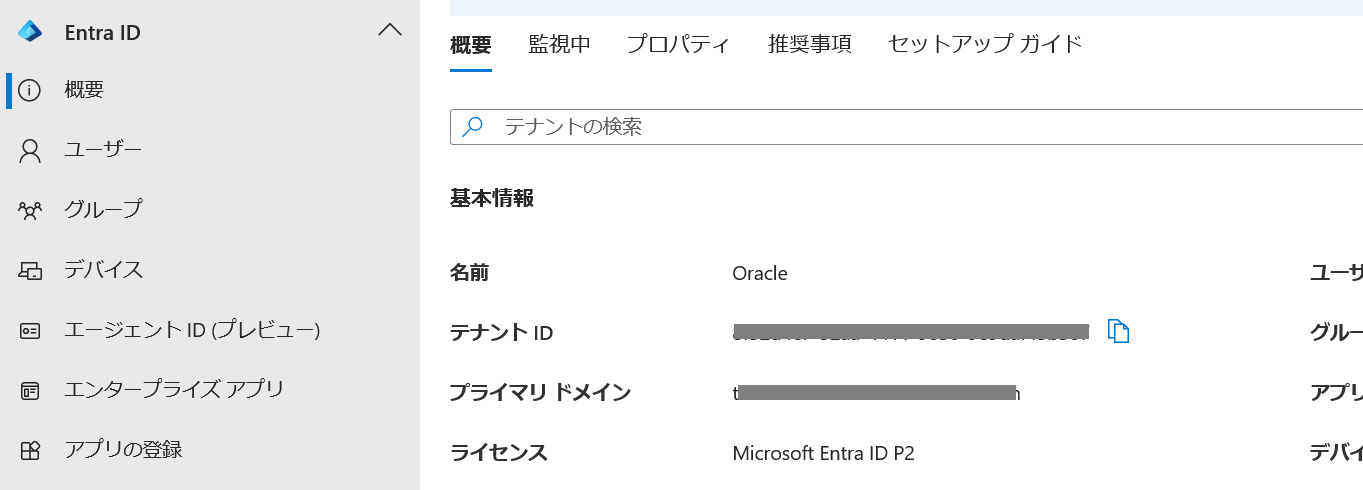

Entra IDの概要からテナントIDとプライマリドメインをメモしておく

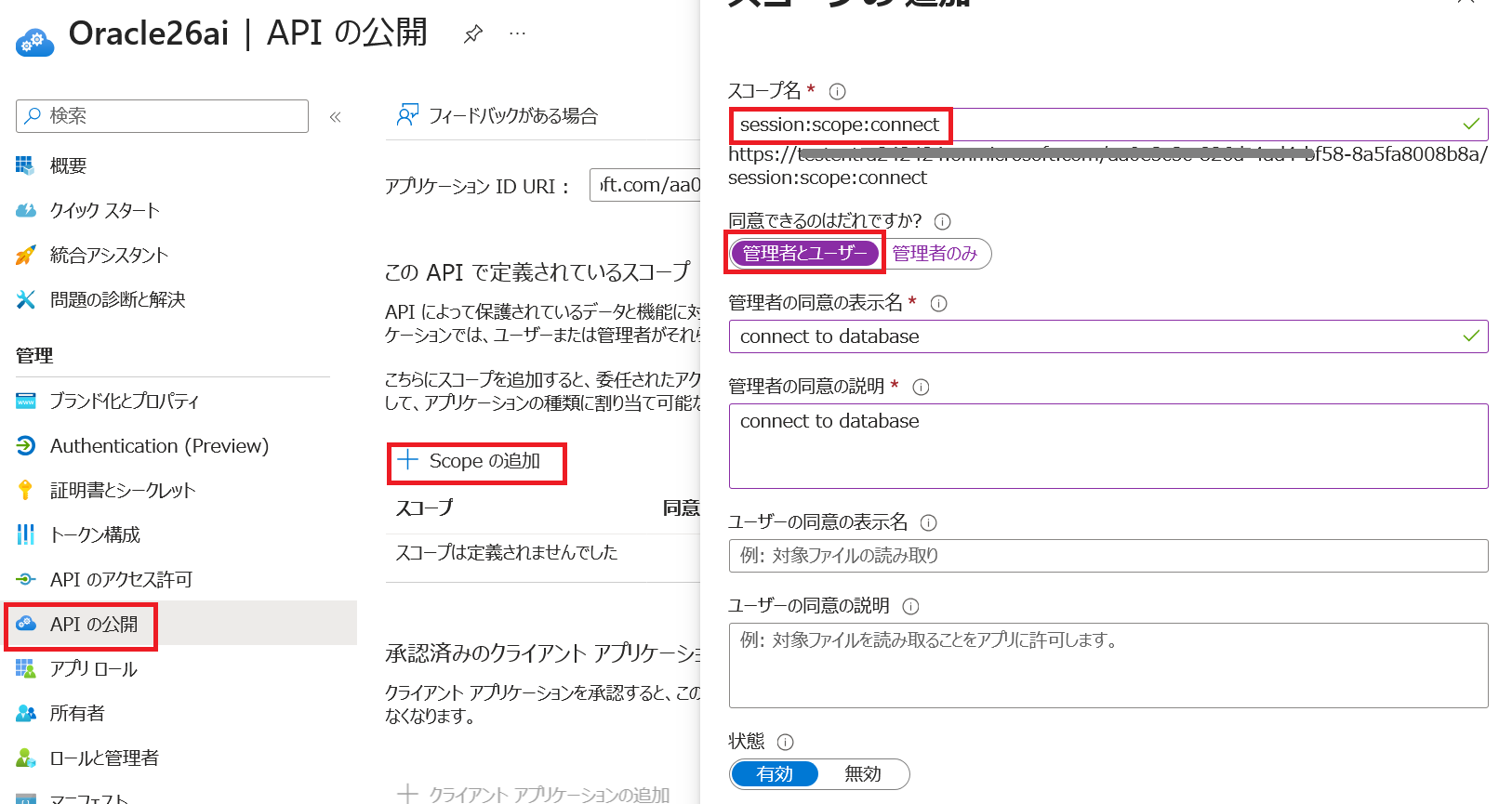

APIの公開 -> アプリケーションIDのURIの追加をクリック。デフォルト値のまま保存。アプリケーションIDのURIもメモしておく

すぐ下にあるScopeの追加をクリックし、スコープ名をsession:scope:connectに指定して、同意できるのを管理者とユーザーに指定して登録する

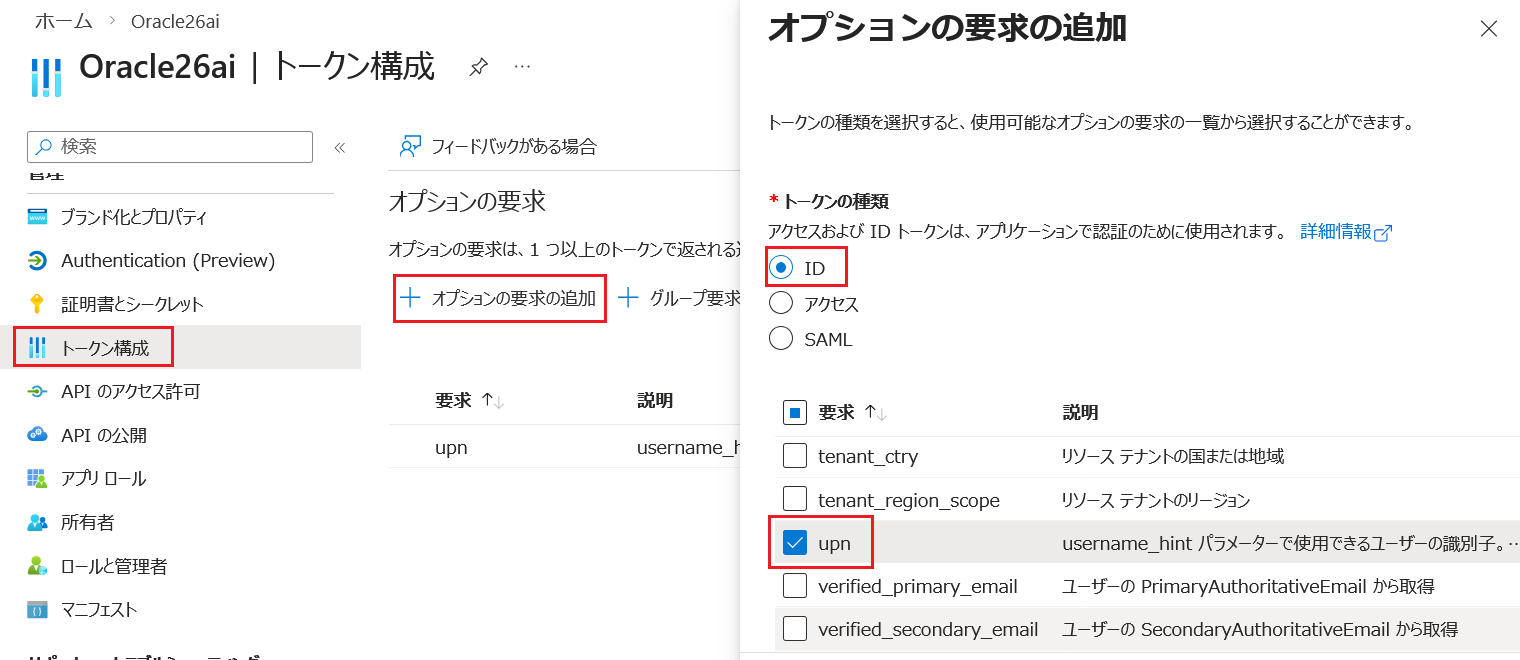

トークン構成 -> オプションの要求と追加、IDとupnをチェックして追加

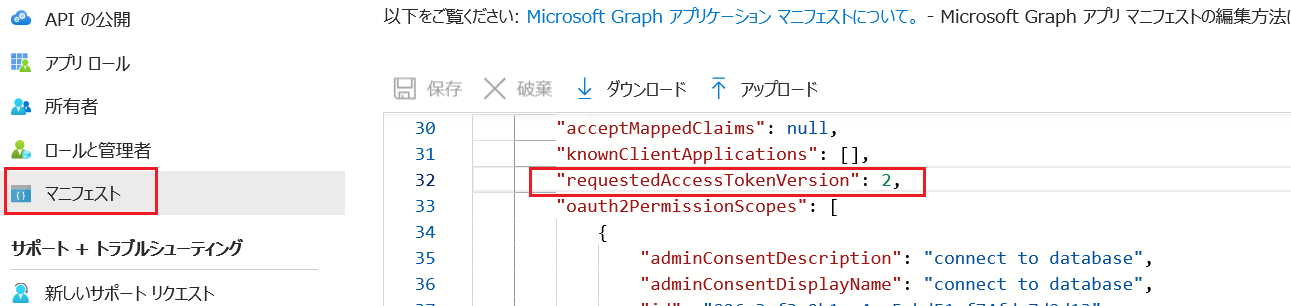

マニフェスト -> requestedAccessTokenVersionを2に変更して保存

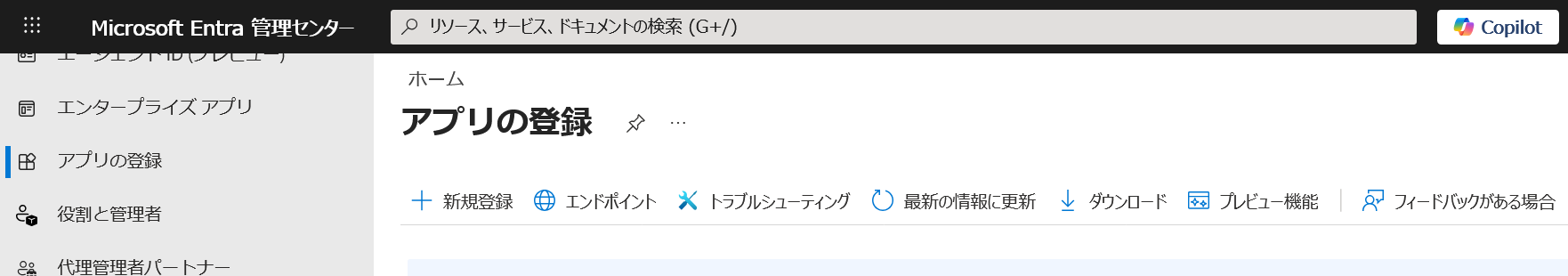

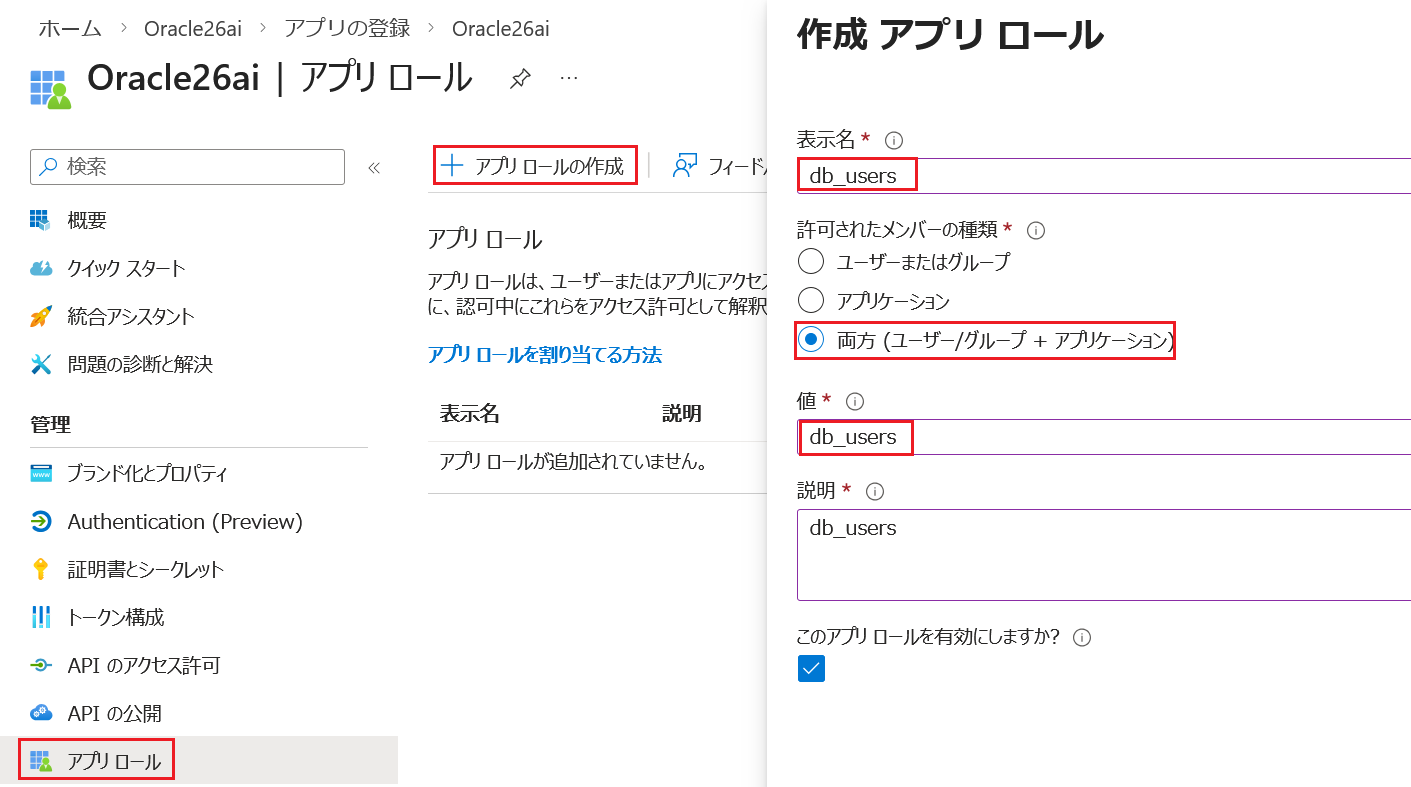

アプリロールの作成

登録したアプリにアプリロールを作成する。このアプリ・ロールは、EntraIDのユーザとデータベースのロールとの紐づけに使用する。EntraIDに以下のユーザーとグループを作成する

アプリロール -> アプリロールの作成をクリック。表示名と値は、db_users、許可されたメンバーは両方を選択し作成する。同様の手順でdb_admins, resource_role, pdb_dba_roleも作成する

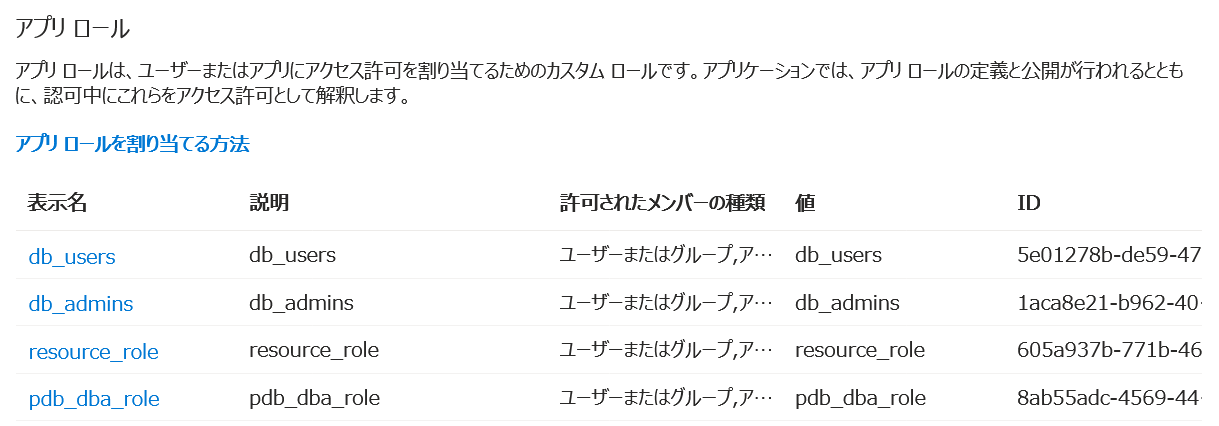

アプリケーションの許可を選択し、作成したすべてのアプリロールをチェックしてアクセス許可の追加をクリック

"xxxxに管理者の同意を与えます"をクリック。状態が"xxxxに付与されました"になればOK

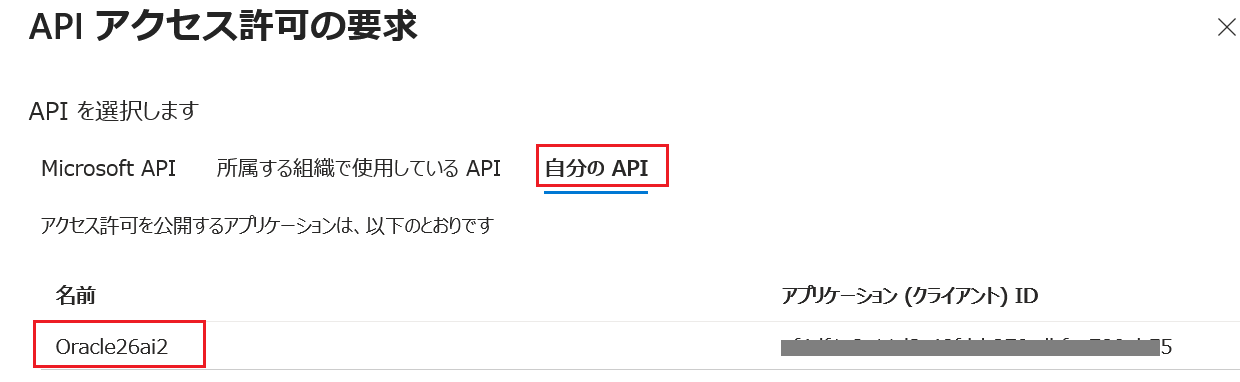

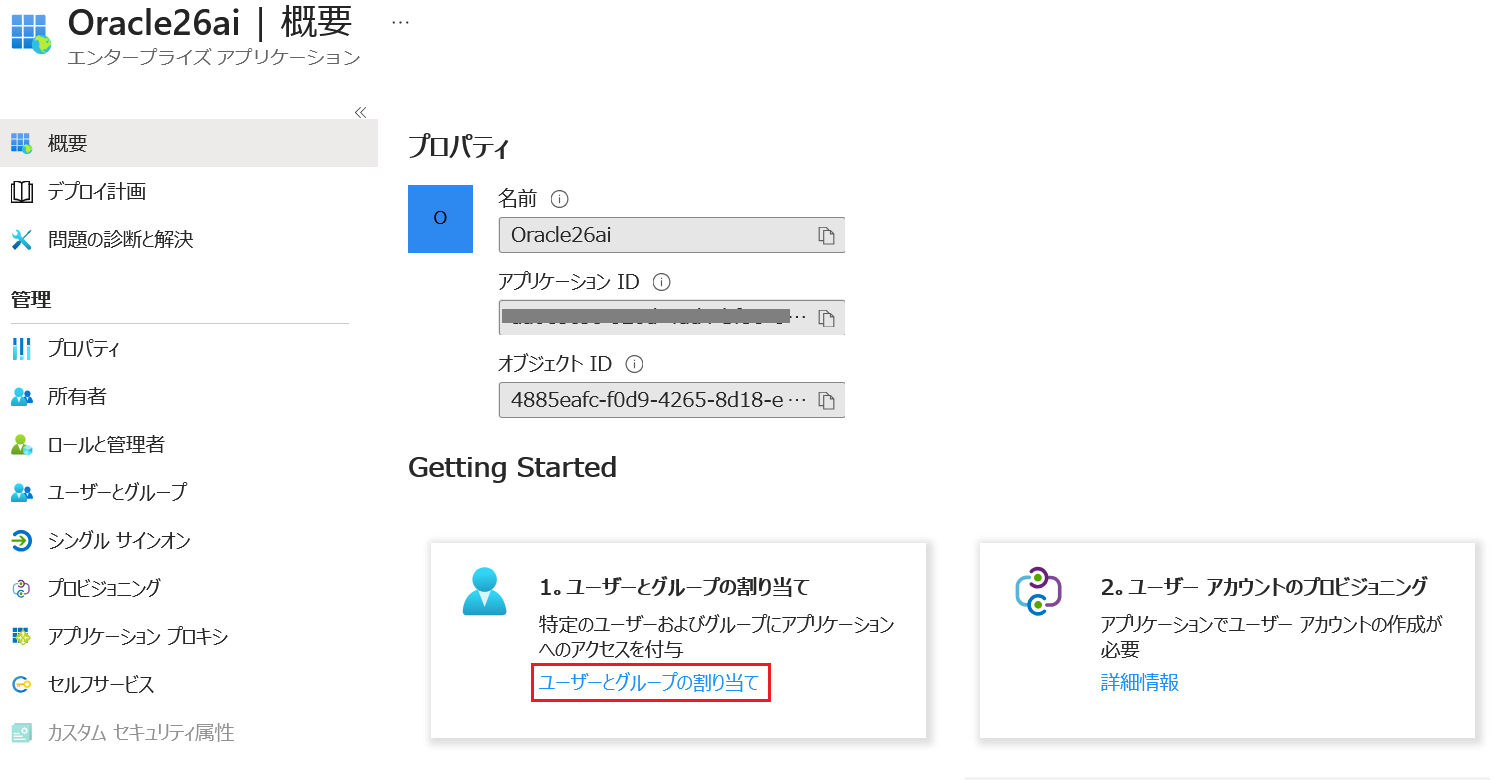

Entra IDのユーザー・グループとアプリロールの紐づけ

Oracle Databaseに接続する実際にEntraIDのユーザーやグループとアプリロールをマッピングする

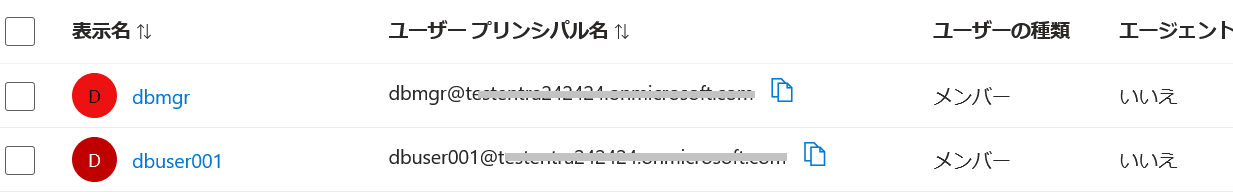

Entra IDに2つのユーザーを作成する(dbmgr, dbuser001)

Entra IDに2つのグループを作成する(resource_role, pdb_dba_role)

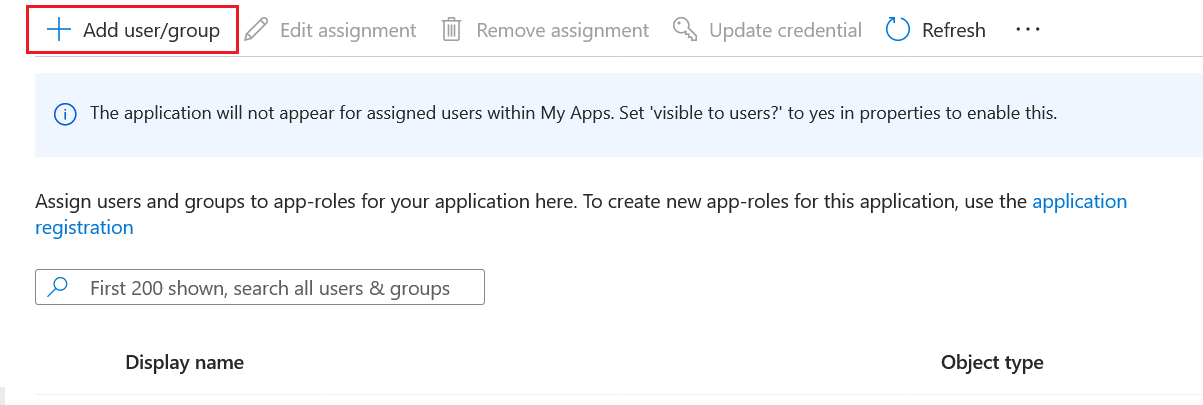

ユーザーとグループをクリックし、ユーザーは、dbuser001を選択する

同様の手順で、dbmgrユーザーにdb_adminsロール、pdb_dba_role, resource_roleグループにもそれぞれ同名のロールを割り当てる。※グループへの割り当ては、有償プランのEntraIDのみ可能。無償プランの場合は、赤枠のユーザーのみのマッピングだけしておく

Oracle Databaseの設定

Entra ID連携をするためのOracle Databaseは、下記の要件を満たす必要がある

- Oracle Database 19c(19.18~)以上

- TLS接続設定済みである

- ネイティブネットワーク暗号を無効化してある

- DB ServerからEntraIDのエンドポイントにアクセスできる

OCIのDatabase Cloudサービスから作成した最近のデータベースは、TLSがデフォルトで設定済みになっている場合がある (リスナーがポート2484でtcpsのリスニング)

TLSの設定ができていない場合は、こちらの記事を参考にTLSの設定を済ませておく

SYSユーザーでPDBに接続して以下を実行する

-- IDENTITY_PROVIDER_TYPEをAZURE_ADにする

SQL> ALTER SYSTEM SET IDENTITY_PROVIDER_TYPE=AZURE_AD SCOPE=BOTH;

SQL> SELECT NAME, VALUE FROM V$PARAMETER WHERE NAME='identity_provider_type';

NAME VALUE

---------------------- -------

identity_provider_type AZURE_AD

-- Entra IDの情報を登録

/* 例) ALTER SYSTEM SET IDENTITY_PROVIDER_CONFIG = '{"application_id_uri" : "<アプリケーションURI>", "tenant_id" : "<テナントID>", "app_id" : "<アプリケーションID>"

}' SCOPE=BOTH; */

SQL> ALTER SYSTEM SET IDENTITY_PROVIDER_CONFIG = '{"application_id_uri" : "api://xxxxxxxx-xxxx-xxxx-a208-4ad97566fa26", "tenant_id" : "8f32d4c7-52aa-xxxx-xxxx-9e9daf45b567", "app_id" : "xxxxxxxx-xxxx-4ad4-bf58-8a5fa8008b8a"}' SCOPE=BOTH;

-- Entra IDとマッピングするユーザーとロールを作成する

-- DBユーザーとEntra IDのロールをマッピングする

-- db_users

SQL> CREATE USER azure_globalusr IDENTIFIED GLOBALLY AS 'AZURE_ROLE=db_users';

SQL> grant connect to azure_globalusr;

-- db_admins

SQL> CREATE USER azure_dbadmins IDENTIFIED GLOBALLY AS 'AZURE_ROLE=db_admins';

SQL> grant connect,dba to azure_dbadmins;

-- DBロールとEntra IDのロールをマッピングする

-- resource_role

SQL> CREATE ROLE azure_resource_role IDENTIFIED GLOBALLY AS 'AZURE_ROLE=resource_role';

SQL> grant resource to azure_resource_role;

-- pdb_dba_role

SQL> CREATE ROLE azure_pdb_dba_role IDENTIFIED GLOBALLY AS 'AZURE_ROLE=pdb_dba_role';

SQL> grant pdb_dba to azure_pdb_dba_role;

クライアントから接続テストを行う

今回のテストは、Azure CLIを使用してデータベースへの接続を行う。公式ドキュメントを参考にAZure CLIをクライアントにインストールする

クライアントのsqlnet.oraには、以下の設定を追加する

TOKEN_LOCATION=/xxx/xxx/xxxx <---トークンを出力するディレクトリ

tnsnames.oraには、トークン認証するための接続情報を追加。ここではClient Walletを使用するTLS接続で設定

entra =

(DESCRIPTION =

(ADDRESS =

(PROTOCOL = TCPS)

(HOST = ホスト名)

(PORT = ポート番号)

)

(CONNECT_DATA =

(SERVER = DEDICATED)

(SERVICE_NAME = サービス名)

)

(SECURITY =

(MY_WALLET_DIRECTORY = Client Walletのディレクトリ)

(SSL_SERVER_DN_MATCH = YES)

(TOKEN_AUTH = OAUTH)

)

)

データベースに接続するためには、まずEntraIDからトークンを取得し、それをデータベースへ送信するフローになる。Azure CLIを使用してトークンをEntra IDから取得する。

#トークンを出力するディレクトリから実行。※loginの前に、念のためlogoutを実行しておくと良い

$ az logout

$ az login --allow-no-subscriptions --use-device-code

To sign in, use a web browser to open the page https://microsoft.com/devicelogin and enter the code O43KUDWYY to authenticate.

出力されたリンクとコードを使用してEntraIDにログインする。dbuser001ユーザーでログインを完了する

ログインが成功すると、下記のような感じでコンソールに応答が戻って来るので、そのままトークン取得のコマンドを実行する

Tenant: zzzzz-xxxxxxxx-xxxx-xxxx-9e9daf45b567

Subscription: N/A(tenant level account) (xxxxxxx-xxxx-xxxx-xxxx-9e9daf45b567)

[Announcements]

With the new Azure CLI login experience, you can select the subscription you want to use more easily. Learn more about it and its configuration at https://go.microsoft.com/fwlink/?linkid=2271236

If you encounter any problem, please open an issue at https://aka.ms/azclibug

[Warning] The login output has been updated. Please be aware that it no longer displays the full list of available subscriptions by default.

#これでログイン状態なので、以下の手順でトークンを取得する

#トークンの取得

token=$(az account get-access-token --scope "api://xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxx/session:scope:connect" --query accessToken --output tsv)

#トークンをファイルに出力

echo "$token" >> token

#トークンの中身が空ではないことを確認する。トークンの中身を確認できる外部サイトなどもあるのでそれらも活用

cat token

※Azure CLIで初めて実行する場合、

下記のようなエラーが出力される。メッセージ出力されている通り、これはAzure CLIのアプリケーションIDがEntraIDのアプリに登録されていないために発生する。ERROR: AADSTS65001: The user or administrator has not consented to use the application with ID '04b07795-xxxx-xxxx-bbee-02f9e1bf7b46' named 'Microsoft Azure CLI'. Send an interactive authorization request for this user and resource. Trace ID: xxxxxx-xxxx-44d9-ab09-1adfef194900 Correlation ID: xxxxxxx-xxxx-xxxx-b22e-184a74438bb0 Timestamp: 2026-03-02 03:41:38Z

Run the command below to authenticate interactively; additional arguments may be added as needed:

なので、以下の手順にてアプリケーションIDを登録する

作成したアプリのAPIの公開 -> クライアントアプリケーションの追加をクリック。メッセージに出力されているアプリケーションIDをクライアントIDに入力、スコープをチェックして追加する。追加したら、上記手順でログインから実行する

データベースに接続する場合は、/@サービス名のみ

$ sqlplus /@azure

SQL*Plus: Release 23.26.1.0.0 - Production on Mon Mar 2 13:31:46 2026

Version 23.26.1.0.0

Copyright (c) 1982, 2025, Oracle. All rights reserved.

Last Successful login time: Mon Mar 02 2026 13:30:43 +00:00

Connected to:

Oracle AI Database 26ai EE High Perf Release 23.26.0.0.0 - for Oracle Cloud and Engineered Systems

Version 23.26.0.0.0

-- EntraIDのdbuser001ユーザーでOracle Databaseに接続すると、データベースのAZURE_GLOBALUSRにマッピングされる

SQL> COLUMN username FORMAT A20

SQL> COLUMN external_name FORMAT A40

SQL> SELECT username, external_name FROM user_users;

USERNAME EXTERNAL_NAME

-------------------- ----------------------------------------

AZURE_GLOBALUSR azure_role=db_users

-- CREATE SESSIONの権限を持っていることが分かる

SQL> select * from SESSION_PRIVS;

PRIVILEGE

----------------------------------------

SET CONTAINER

CREATE SESSION

-- VPD等で直接Entra IDのユーザーでアクセス制御をしたい場合は、AUTHENTICATED_IDENTITYを使用する

SQL> SELECT SYS_CONTEXT ('USERENV', 'AUTHENTICATED_IDENTITY') FROM DUAL;

SYS_CONTEXT('USERENV','AUTHENTICATED_IDENTITY')

--------------------------------------------------------------------------------

dbuser001@xxxxxxxxx.onmicrosoft.com

次に、dbmgrでEntraIDにログインし、再度トークンを取得した結果 ※同じコンソールから実行する場合は、AZ LogoutしてAZ loginする、古いトークンを削除しておくこと

-- EntraIDのdbmgrユーザーでOracle Databaseに接続すると、データベースのAZURE_DBADMINSにマッピングされる

SQL> SELECT username, external_name FROM user_users;

USERNAME EXTERNAL_NAME

-------------------- ----------------------------------------

AZURE_DBADMINS azure_role=db_admins

-- CREATE SESSIONとDBAの権限を持っていることが分かる

SQL> select * from SESSION_PRIVS;

PRIVILEGE

----------------------------------------

RESTRICTED SESSION

ALTER SESSION

CREATE SESSION

AUDIT SYSTEM

ALTER SYSTEM

260 rows selected.

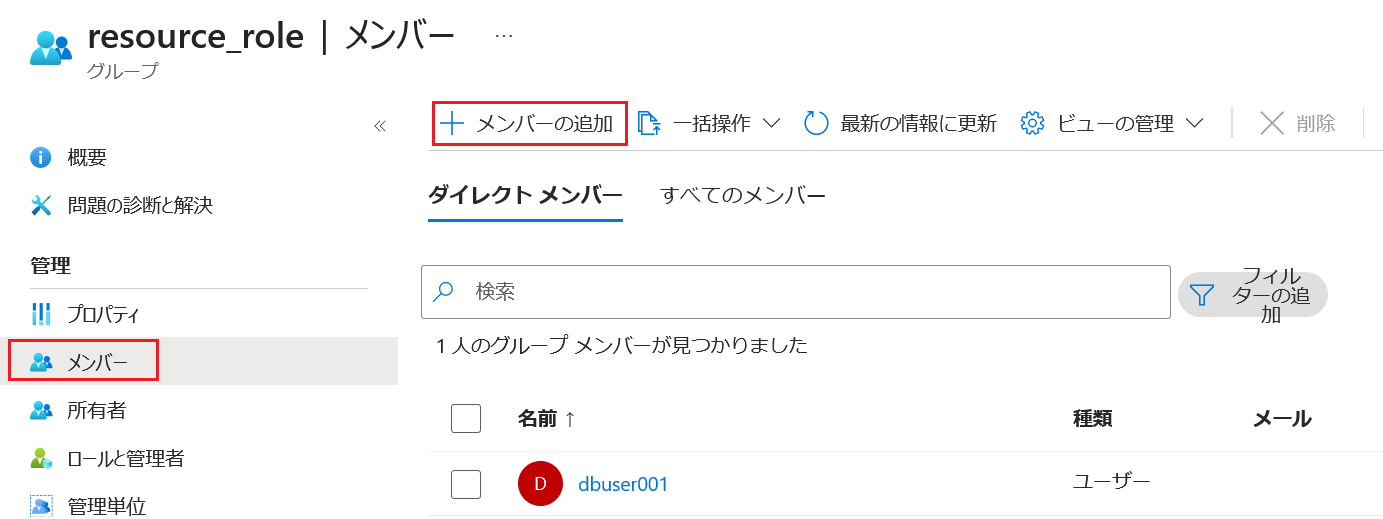

次に、EntraIDのdbuser001をグループに参加させた場合の動作を確認する。resource_roleグループにdbuser001をメンバーとして追加する

もう一度、dbuser001でEntraIDにログインし、再度トークンを取得した結果

-- 権限が2つから17個になっている。

-- EntraIDのresource_roleグループにマッピングされたresourceロールが付与されている

SQL> select * from SESSION_PRIVS;

PRIVILEGE

----------------------------------------

SET CONTAINER

CREATE SESSION

CREATE SEQUENCE

CREATE VIEW

CREATE SYNONYM

CREATE CLUSTER

CREATE TABLE

CREATE SESSION

17 rows selected.

この方法は、ロールマッピングと呼ぶもので、Entra IDのグループにユーザーを追加・削除することによって、Oracle Databaseに接続した場合の権限を制御させることが可能です。無償のEntra IDでは、このグループの挙動が確認できないですが、上記の手順にてEntraIDでユーザーにロールをマッピングしていた箇所がありますが、その時ユーザーに付与するロールを変えてみると同じような挙動を見ることができます。

ロールマッピングが基本的な使い方になり、Entra IDのユーザーが数千以上あったとしてもDB側は最小限のDBユーザーと必要な分だけのロールで管理することが可能です。

このTOKEN_AUTH=OAUTHは、基本となるトークンベースの接続方式です。トークンを取得するフローとトークンを渡すフローはそれぞれ独立して操作しています。今回は、SQL*Plusを使用しましたが、SQL DeveloperやVSCode, MCPサーバーの接続でも同様に使用することが可能です。DBトークンを事前に取得するというのがポイントです。

また、この一連の処理をインタラクティブにひとつのフローとして実行させたい場合は、AZURE_INTERACTIVEを使用します。

インタラクティブなデータベースへのログイン

ここでは接続クライアントにVisual Studio Codeを使用してインタラクティブ・ログインを試してみます。

VS CodeにOracle SQL Developer Extension for VSCodeをインストールし、tnsnames.oraには以下を追記する。TOKEN_AUTH=AZURE_INTERACTIVEを使用しているのがポイント

VSCODE =

(DESCRIPTION=

(ADDRESS=(PROTOCOL=TCPS)(HOST=ホスト名)(PORT=ポート番号))

(SECURITY=

(SSL_SERVER_DN_MATCH=TRUE)

(WALLET_LOCATION= Client Walletのロケーション)

(TOKEN_AUTH=AZURE_INTERACTIVE)

(TENANT_ID= EntraIDのテナントID)

(AZURE_DB_APP_ID_URI=アプリケーションIDのURI)

)

(CONNECT_DATA=

(SERVER=DEDICATED)

(SERVICE_NAME=サービス名)

)

)

一度、SQLclの通常のパスワード認証でデータベースに接続し、以下のAzureのSDKをインストールしておく

sdk install jdbc-azure

Oracle SQL Developer Extension for VSCodeで新規接続を作成。Connection Nameは任意、User Infoの部分は何も入力しない、Connection TypeはTNS、Locationと接続文字列を上記で作成したものを指定する。Testをクリックすると、EntraIDのログイン画面に遷移し、ログイン完了すればOracle Databaseに接続できる。

サービス プリンシパルでの認証

アプリケーションやバッチプログラム等でEntra IDへのログインを非対話にしたい場合は、サービス プリンシパルによる認証を行う

作成したアプリの証明書とシークレット -> クライアント シークレット -> 新しいクライアント シークレットを作成

エンタープライズアプリ -> ユーザーとグループ -> サービス プリンシパルを選択してeditからdb_usersまたはdb_adminsロールを割り当てる。サービス プリンシパルが表示されていない場合は、addから追加する

以下のコマンドでEntraIDにログイン

usernameは、アプリケーション(クライアント)ID、パスワードは、先ほど作成したシークレットの値、tenantはテナントID

az login --allow-no-subscriptions --service-principal --username xxxxxxxx-xxxx-xxxx-b270-dbfac780ab55 --password xxxxxxxxxxxxxxxxxxx --tenant xxxxxxxx-xxxx-xxxx-9830-9e9daf45b567

[

{

"cloudName": "AzureCloud",

"id": "xxxxxxxxx-xxxx-xxxx-xxxx-9e9daf45b567",

"isDefault": true,

"name": "N/A(tenant level account)",

"state": "Enabled",

"tenantId": "xxxxxxxx-xxxx-xxxx-9830-9e9daf45b567",

"user": {

"name": "xxxxxxxx-xxxx-xxxx-xxxx-dbfac780ab55",

"type": "servicePrincipal"

}

}

]

ログインが成功したらトークン取得して、データベースに接続する手順は同じ

Entra IDのユーザーとDBユーザーを1:1でマッピングさせる

共有のDBユーザーではなく、1:1でDBユーザーをマッピングさせることも可能です。この場合は、以下のように直接EntraIDのユーザーを指定します。

EntraIDのユーザーを新たに用意して、以下のSQLを実行する。指定するAZURE_USERは、EntraIDのユーザープリンシパル名

CREATE USER directusr IDENTIFIED GLOBALLY AS 'AZURE_USER=xxxxx@xxxx.onmicrosoft.com';

grant connect to directusr ;

再度、Azure CLIでログイン、トークンを取得して接続。今度は、External_NameがEntraIDのユーザープリンシパルになっている

SQL> SELECT username, external_name FROM user_users;

USERNAME EXTERNAL_NAME

-------------------- ----------------------------------------

DIRECTUSR azure_user=xxxxx@xxxx.onmicrosoft.com

SQL> select * from SESSION_PRIVS;

PRIVILEGE

----------------------------------------

SET CONTAINER

CREATE SESSION

トラブル・シューティング

一度設定ができてしまえば難しくは感じないですが、初めて行う場合は戸惑うことが多いように思います。うまくできない場合は、出来ているところを段階的に確認しながら進めると良いです。

- クライアント側でトークンが正しく取得できているか。トークンに含まれているEntraIDのユーザーやグループに間違いがないか中身を確認する

- sqlnet.oraでトークンのパスが正しく指定されているか

- トレースログを出力して調査する

#クライアント側のsqlnet.oraに以下を追加

EVENT_25701=15

DIAG_ADR_ENABLED=TRUE

ADR_BASE=/home/opc

- そもそもTLSで接続できているか?

- トークンがOracle Database側まで渡っている場合は、データベースのalert.logに何らかのエラーメッセージが出力されている場合が多い。Entra IDのエンドポイントにアクセスできない、マッピングするユーザーがいない等

また、正式にサポートされているEntra ID及びOCI IAM以外のIDaaSと認証連携したい場合は、Oracle Database <--> Entra ID <--> IDaaSのようにSAML認証を組み合わせて対応が可能です。