オリジナルの公開場所:https://www.nocobase.com/ja/blog/20-best-self-hosted-tools-for-enterprises

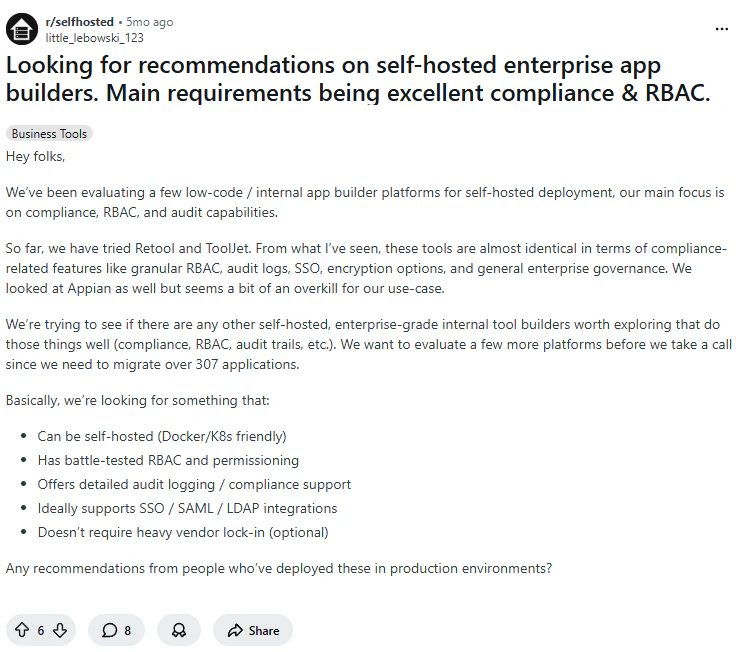

最近、Reddit のある企業向けセルフホストツールの議論で、あるチームが選定条件をはっきり挙げていました。Docker / K8s で運用できること、成熟した RBAC 権限制御があること、十分な監査ログを備えていること、SSO / SAML / LDAP と連携できること、そしてベンダーロックインをできるだけ抑えられることです。

こうした要件は、企業の選定基準としてかなり典型的です。

企業にとって、セルフホストの価値は単にデータを自社で持てることだけではありません。デプロイ環境、権限管理、監査証跡、システム連携、バックアップと復旧、そしてその後の運用やアップグレードまで含めて、システム全体を自分たちでコントロールしやすいことにあります。

以前にも触れたように、AI の登場によって、セルフホストの世界はより実用的な段階に入っています。AI とセルフホストを組み合わせることで、チームはインテリジェントな機能を備えた業務システムをより早く構築できます。そのため、セルフホスト型ソリューションの現実的な価値を改めて見直す企業も増えています。

ただ、選定の観点に立ち返ると、AI は注目すべき要素の一つにすぎません。そこで本記事では、企業の実務により近い 6 つの観点から整理し、あるツールが本当に企業で長く使う業務システムに向いているかを、より体系的に判断できるようにします。

💡 関連記事:GitHub Star 数上位 13 のセルフホストプロジェクト

今回セルフホストツールを評価する際に重視した 6 つの観点は、次のとおりです。

- インフラ:どこにデプロイするか、どのようにアップグレードするか、Docker / K8s に対応しているか

- アクセス権限:RBAC、SSO、ディレクトリ同期、テナント分離

- 監査とコンプライアンス:監査ログ、管理者操作の記録、コンプライアンス対応

- データセキュリティと復旧:バックアップ、監視、ログ、災害復旧能力

- 長期保守:保守コスト、アップグレードの複雑さ、プラグイン拡張性、バージョン互換性

- AI 機能への適合性:AI を内蔵しているか、API 経由で AI を接続できるか

今回取り上げるセルフホストツールは、代表的な業務シーンに沿って 5 つに分類しました。ただし、この分類は機能の境界そのものを意味するものではありません。たとえば NocoBase のようなプラットフォームは、構築のハードルが比較的低く、柔軟性も高いため、さまざまな業務シーンをすばやく形にしやすいのが特長です。そのため、業務システム構築プラットフォームとしてだけでなく、CRM、チケット、プロジェクト管理など幅広い用途にも展開できます。まずは下の表で、各カテゴリのおおまかな範囲を確認してみてください。

| 業務シーン | 主な用途 | 代表ツール |

|---|---|---|

| 内部アプリと業務システム構築 | フォーム、承認、台帳、ポータル、チケット、内部ワークフローなどの構築 | NocoBase、Appsmith、ToolJet、Budibase |

| CRM / ERP / 運営管理 | 顧客管理、営業、在庫、財務、人事、プロジェクトなど、比較的明確な業務モジュールに対応 | Odoo、ERPNext、Twenty、Dolibarr、NocoBase |

| プロジェクト管理 / チケット / サービスフロー | プロジェクト推進、タスク協業、課題管理、アフターサポート、サービスデスク運営 | Plane、OpenProject、Redmine、Zammad、NocoBase |

| ナレッジベース / ドキュメント / Wiki | SOP、制度文書、研修資料、プロジェクト知識、チームのノウハウ蓄積 | AppFlowy、Outline、Wiki.js、BookStack、NocoBase |

| ダッシュボード / BI / データ分析 | レポート分析、データ可視化、指標監視、ログや業務データの可視化 | Grafana、Metabase、Apache Superset、Lightdash、NocoBase |

1. 内部アプリと業務システム構築

NocoBase

- 公式サイト:https://www.nocobase.com/

- GitHub:https://github.com/nocobase/nocobase

- GitHub Stars:22.1k

- 公式ドキュメント:https://docs.nocobase.com/

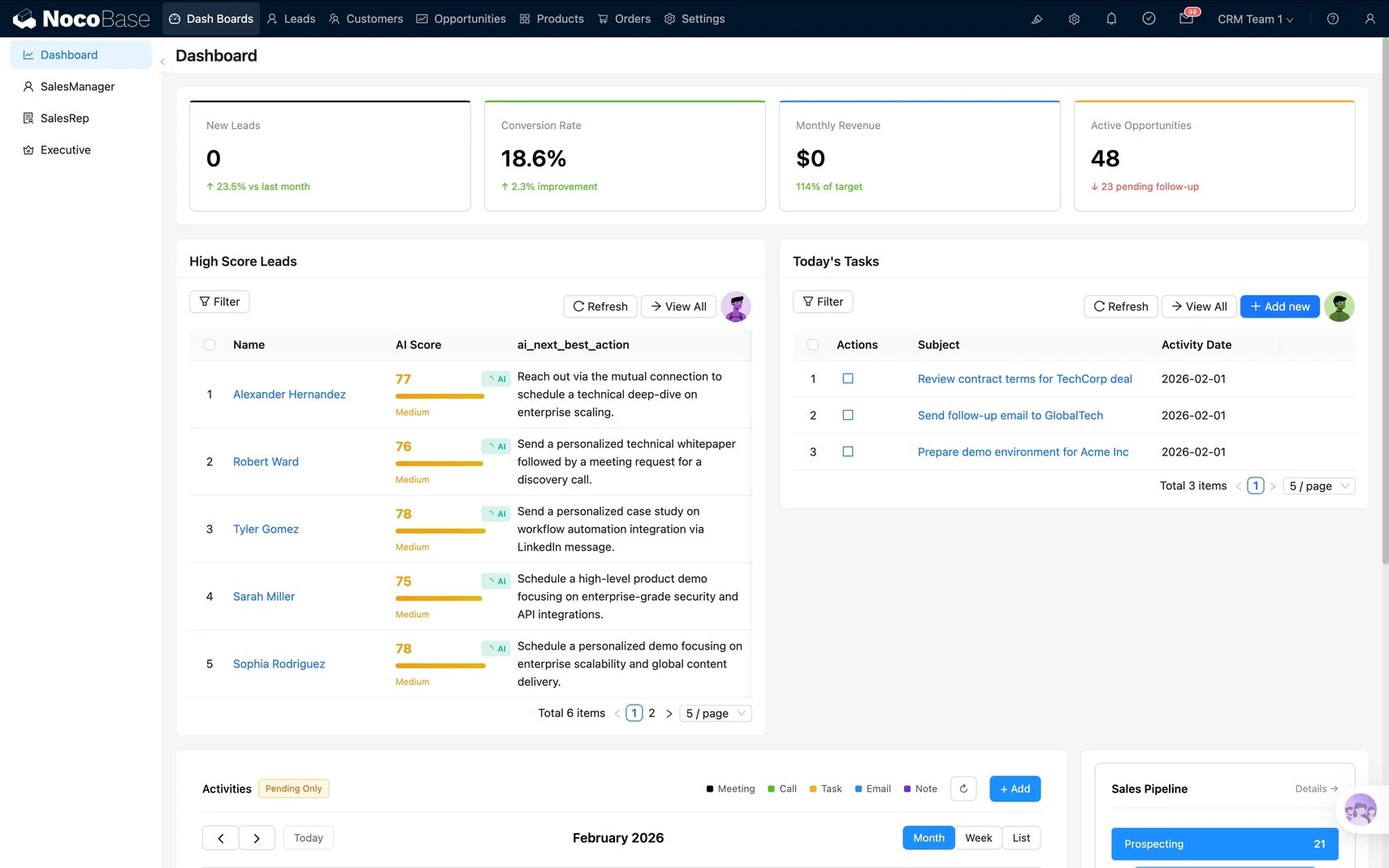

位置づけ:企業向けアプリ、内部ツール、各種業務システムの構築に対応するセルフホスト型 AI ノーコード / ローコードプラットフォームです。CRM、ERP、プロジェクト管理、承認、チケット、台帳、ポータルなど幅広い業務システムを構築でき、データモデル、権限、ワークフローを長期的に拡張していきたい企業の IT チーム、DX チーム、導入・連携チームに向いています。

主なポイント:

- インフラ:プライベート環境への導入に対応しており、MySQL、PostgreSQL、MongoDB、REST API、GraphQL など複数のデータソースに接続できます。Docker、Kubernetes、マルチクラウド環境での展開にも対応しているため、企業が自社インフラに合わせて導入しやすいです。

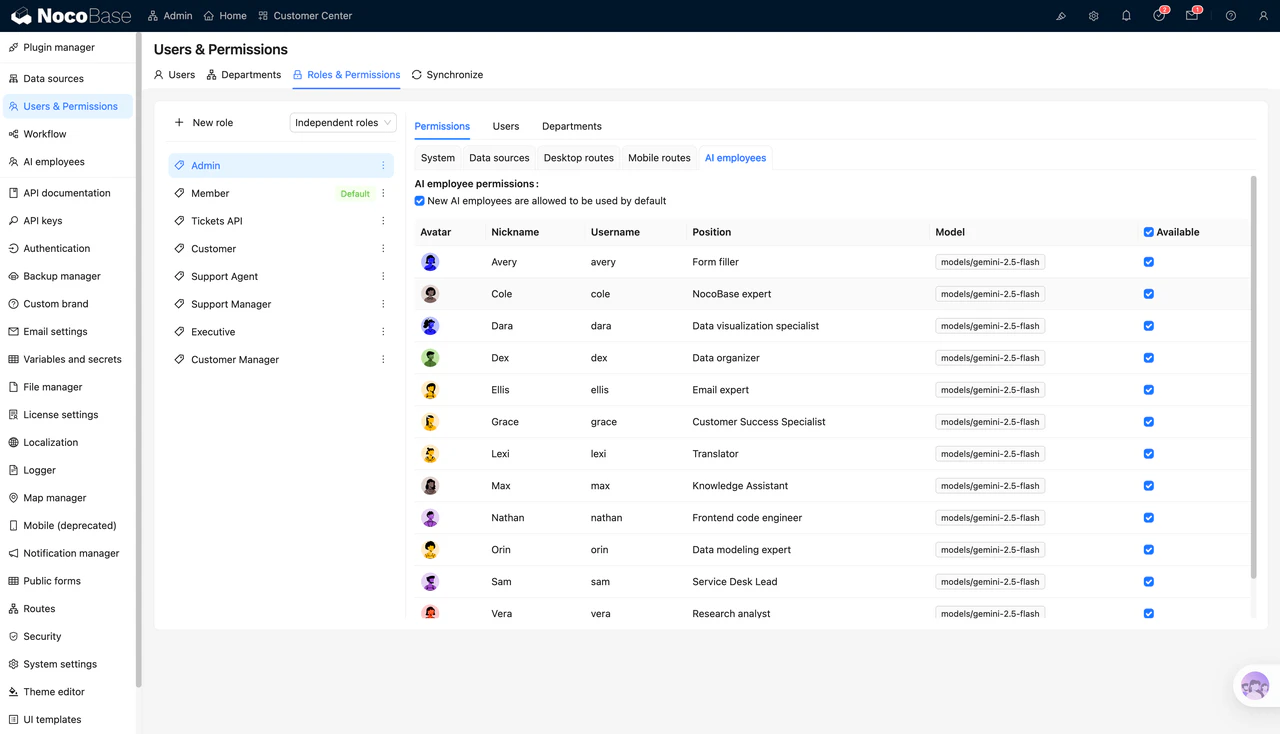

- アクセス権限:権限制御の粒度が細かく、ロール単位だけでなく、レコード単位、フィールド単位、操作単位まで設定できます。複数部門・複数ロールが関わる複雑な業務シーンに向いています。

- 監査とコンプライアンス:監査ログに対応しており、管理者操作の記録や追跡が必要な企業環境に適しています。

- データセキュリティと復旧:データは企業のサーバー内に保持され、コードもオープンソースで監査可能です。データベースの通信暗号化や保存時の保護にも対応しており、既存のセキュリティ・復旧体制に組み込みやすいです。

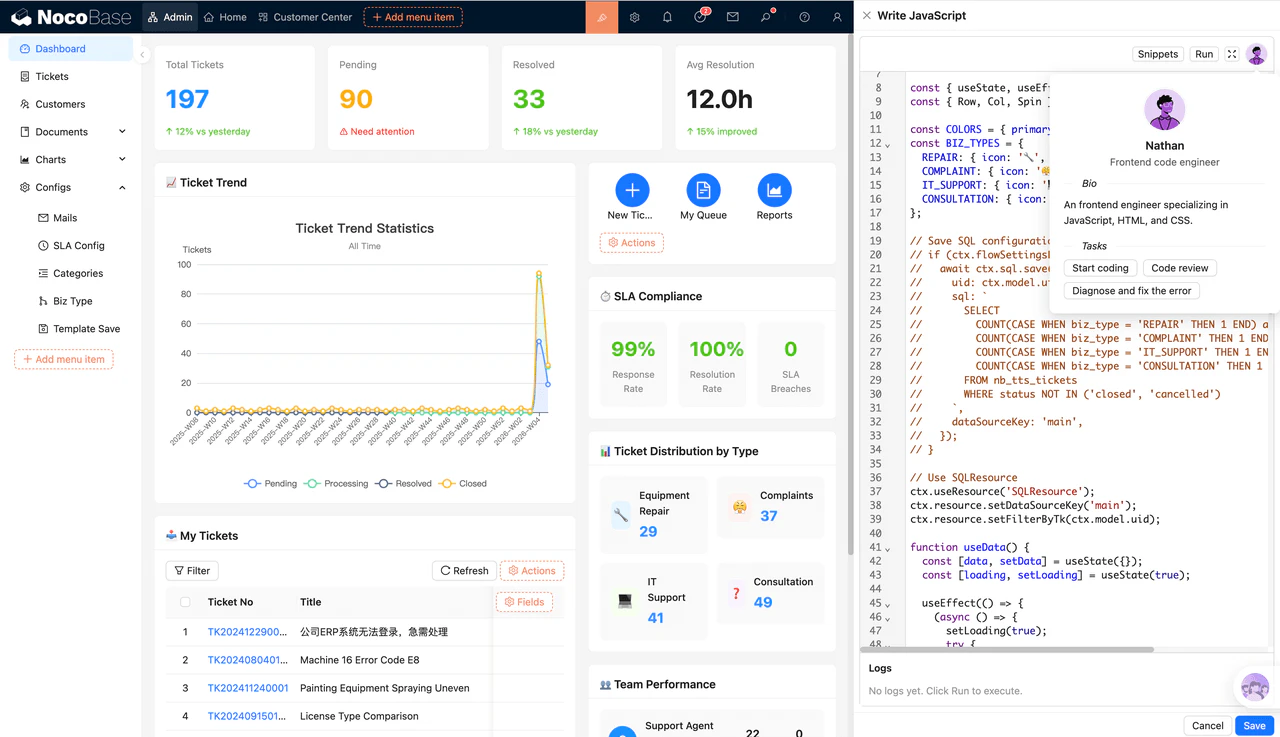

- 長期保守:データモデル駆動アーキテクチャを採用し、データ構造と画面表示を分離しています。さらに、プラグインでフィールド、ブロック、ワークフロー、権限、連携機能を拡張できるため、継続的に進化する業務システムに適しています。

- AI 機能への適合性:ネイティブの AI 従業員を内蔵しており、構築支援だけでなく、利用段階でも現在のページ、データ、テーブル構造をもとに文脈を理解し、データベースの検索、フォーム入力、データ更新などの実務操作を直接実行できます。AI を本格的に業務フローへ組み込みたい企業に向いています。

Appsmith

- 公式サイト:https://www.appsmith.com/

- GitHub:https://github.com/appsmithorg/appsmith

- GitHub Stars:39.6k

- 公式ドキュメント:https://docs.appsmith.com/

位置づけ:開発者フレンドリーな内部ツール構築プラットフォームです。管理画面、承認ツール、データベースのフロントエンド、カスタマーサポートツール、データダッシュボードをすばやく構築でき、内部アプリを短期間で提供しつつ、コードレベルでの制御も確保したい技術チームに向いています。

主なポイント:

- インフラ:セルフホストに対応し、air-gapped 環境にも導入できます。デプロイ、アップグレード、移行のドキュメントも整っており、企業のインフラ環境に組み込みやすいです。

- アクセス権限:SAML、OIDC、SCIM、および細かな権限制御に対応しており、アプリ、ワークスペース、クエリなどのリソース単位の権限をカバーできます。

- 監査とコンプライアンス:監査ログを備えており、アプリ作成、編集、ログイン、権限変更、データソース更新などの主要操作を追跡できます。

- データセキュリティと復旧:バックアップと復旧の手順が明確で、appsmithctl によるインスタンスバックアップ、データベースバックアップ、復旧にも対応しています。監査ログのエクスポートによる監視や分析も可能です。

- 長期保守:Git によるバージョン管理、環境ブランチ、アプリ移行に対応しており、継続的な改善や複数人での保守に向いています。

- AI 機能への適合性:内蔵の Appsmith AI に加え、OpenAI、Anthropic、Google AI などのモデル接続にも対応しており、AI による検索や自動化機能を内部アプリに組み込みやすいです

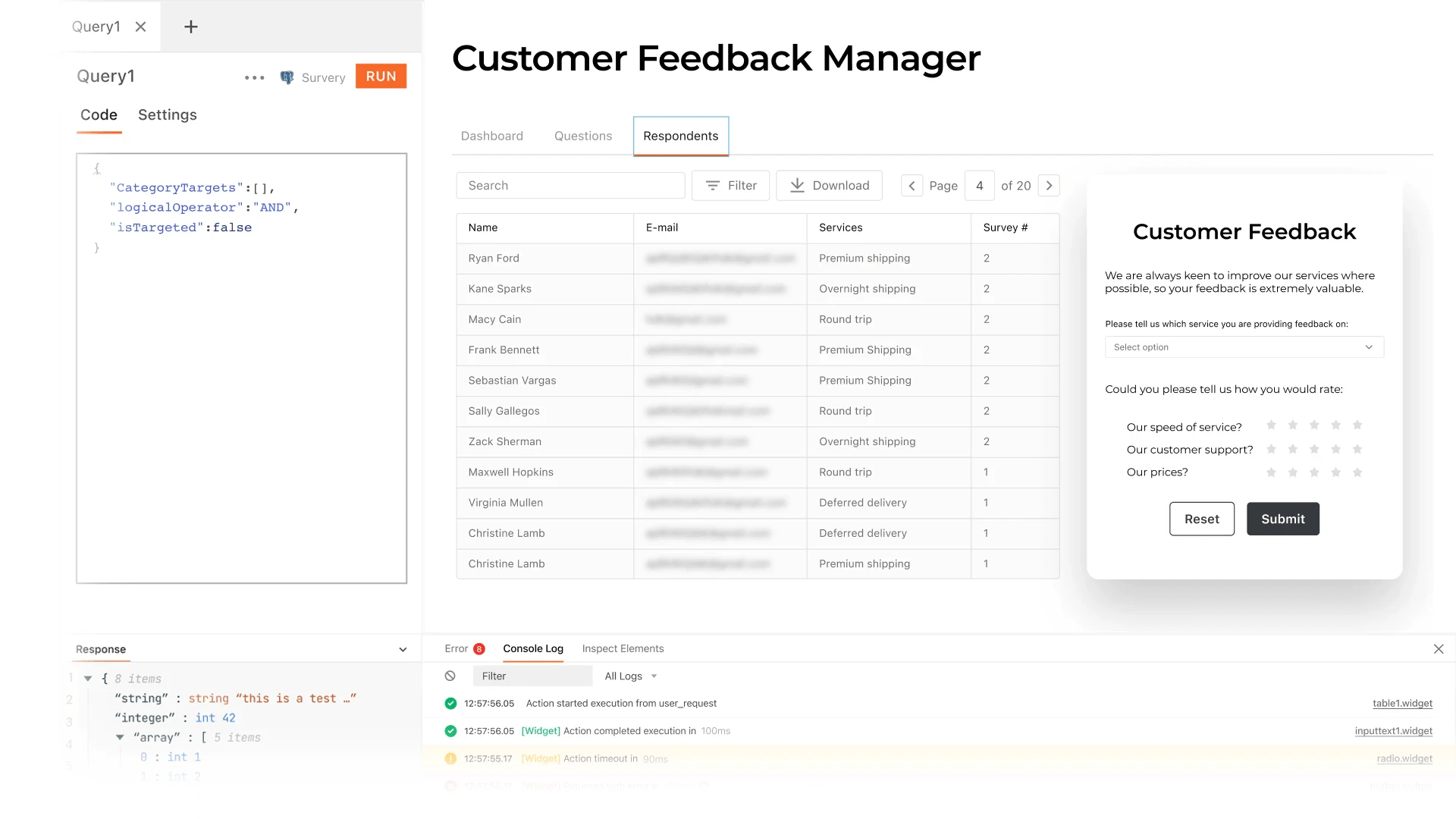

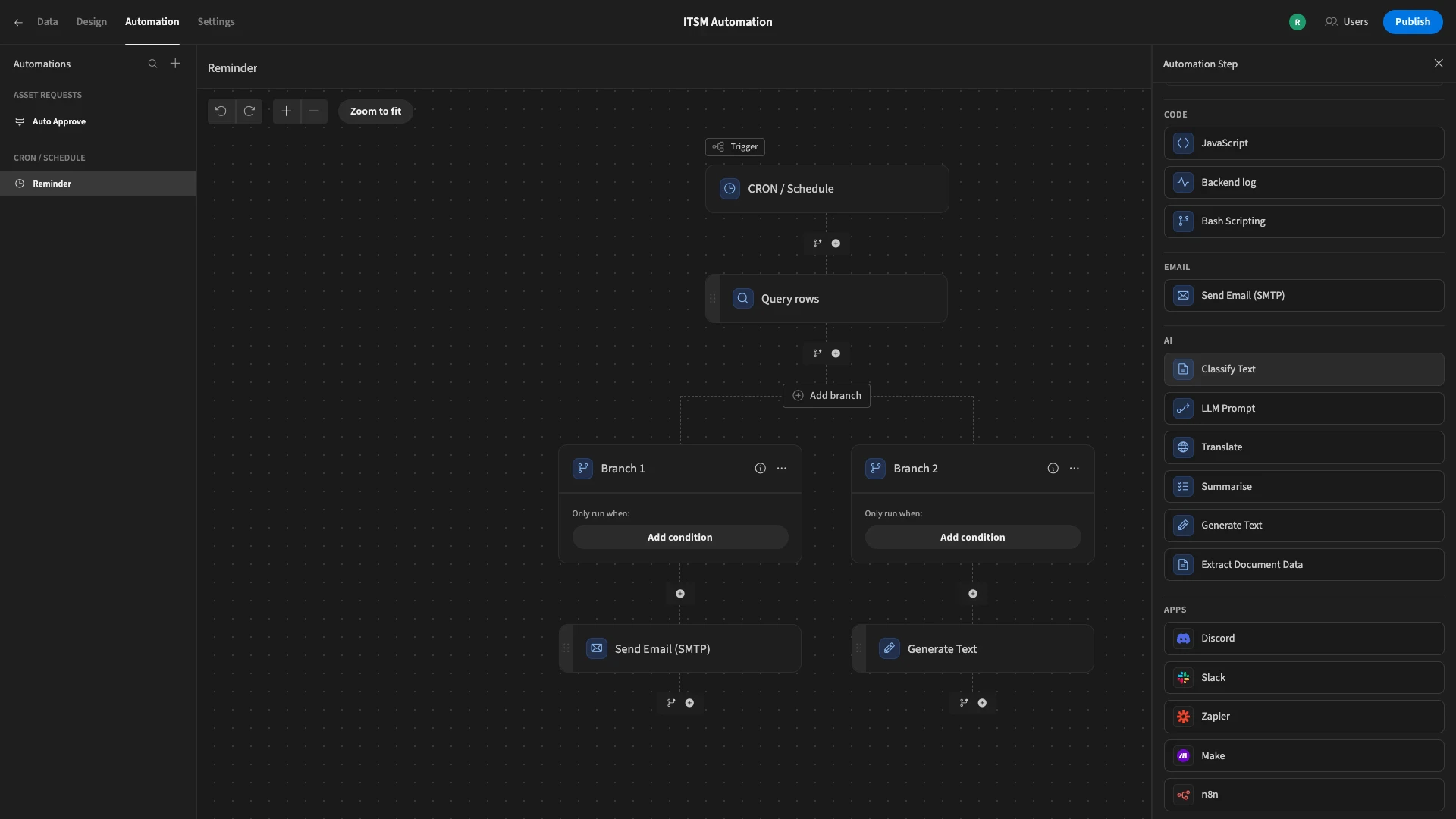

ToolJet

- 公式サイト:https://www.tooljet.ai/

- GitHub:https://github.com/tooljet/tooljet

- GitHub Stars:37.7k

- 公式ドキュメント:https://docs.tooljet.com/

位置づけ:内部ツール、業務アプリ、ワークフロー構築向けのセルフホストプラットフォームです。管理画面、承認ツール、データアプリ、自動化フローの構築に適しており、内部アプリ開発と AI ワークフローを組み合わせたい技術チームに向いています。

主なポイント:

- インフラ:セルフホストで導入でき、Docker、Kubernetes、AWS、GCP、Azure などの環境に対応しており、デプロイの柔軟性が高いです。

- アクセス権限:SSO、RBAC、細かなアクセス制御を備えており、多ユーザー・多ロールの組織利用に適しています。

- 監査とコンプライアンス:監査ログを提供し、SIEM などの集中型セキュリティ管理基盤にも接続しやすいため、操作記録や追跡性を重視する企業に向いています。

- データセキュリティと復旧:データソース認証情報を暗号化でき、企業既存のデータベース、ログ、運用基盤に組み込みやすい構成です。

- 長期保守:データベース、API、SaaS アプリ、オブジェクトストレージに接続でき、拡張余地が大きく、内部ツールや業務アプリを継続的に改善していくのに適しています。

- AI 機能への適合性:アプリ生成、クエリ構築、デバッグ、AI エージェント活用などに利用でき、AI を内部ツール構築やワークフロー自動化に取り入れたいチームに向いています。

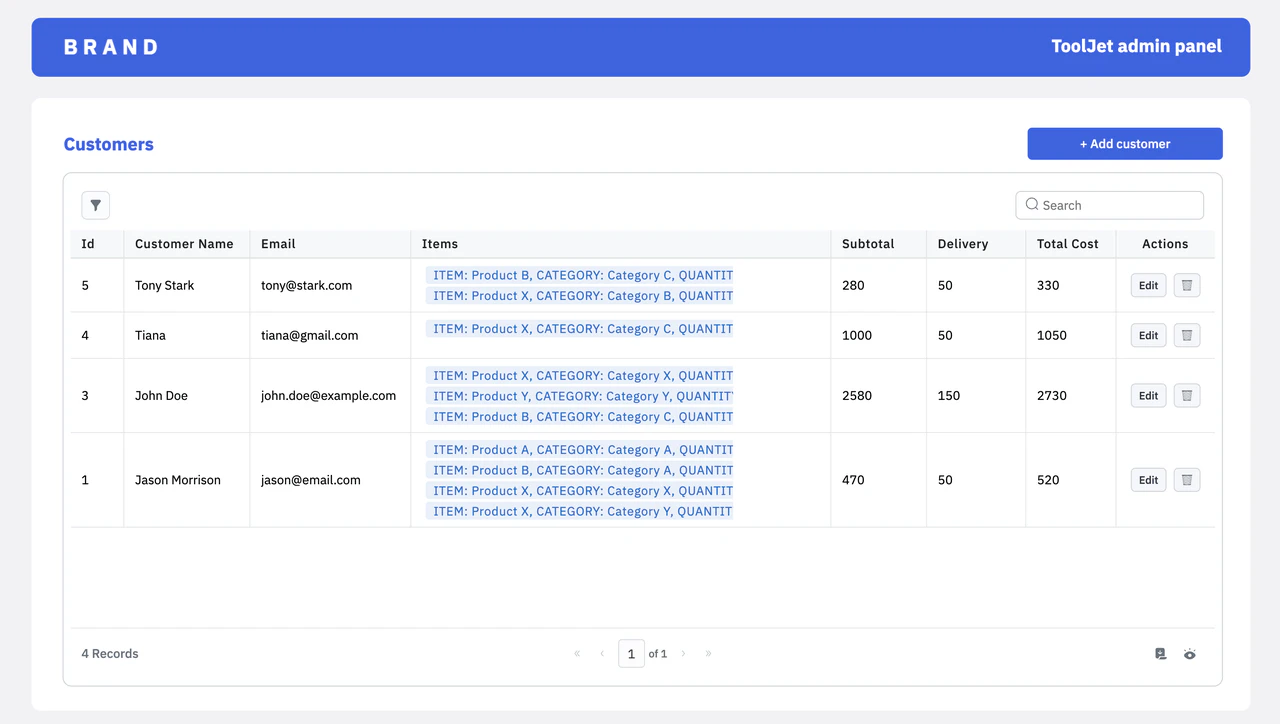

Budibase

- 公式サイト:https://www.budibase.com/

- GitHub:https://github.com/Budibase/budibase

- GitHub Stars:27.8k

- 公式ドキュメント:https://docs.budibase.com/

位置づけ:セルフホスト型の内部ツール構築プラットフォームです。運用、ワークフロー、軽量な業務システムのシーンに適しており、より低いハードルでアプリ、自動化、AI を組み合わせたいチームに向いています。

主なポイント:

- インフラ:Docker、Kubernetes、DigitalOcean などの環境にデプロイでき、導入手順も比較的分かりやすいです。

- アクセス権限:SSO、OIDC、強制 SSO、ユーザー管理、グループ管理をカバーしており、組織利用に適しています。

- 監査とコンプライアンス:監査ログを備え、主要イベント、実行ユーザー、発生元アプリを追跡できます。

- データセキュリティと復旧:バックアップと復旧に対応しており、アプリ公開時には自動でバックアップも生成されるため、日常的な保護やロールバックがしやすいです。

- 長期保守:内蔵データベースにも外部データソース、REST API、自動化フローにも接続でき、業務の変化に応じて継続的に拡張できます。

- AI 機能への適合性:自動化ステップ、テキスト分類、要約、翻訳、文書情報抽出、プロンプト処理などのシーンで AI を活用できます。

2. CRM / ERP / 運営管理

企業が自社の業務フローに合わせて、より柔軟にフィールド、権限、フローを設計したい場合は、業務システム構築プラットフォームを使って、CRM、販売・在庫管理システム、その他のカスタム業務システムを構築することもできます。

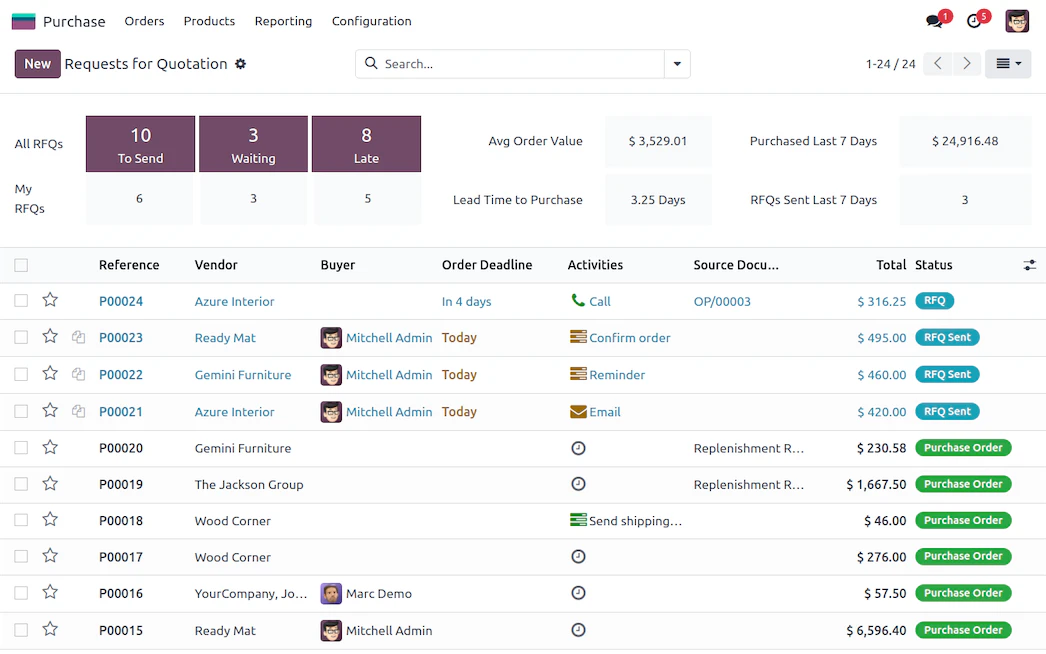

Odoo

- 公式サイト:https://www.odoo.com/

- GitHub:https://github.com/odoo/odoo

- GitHub Stars:50k

- 公式ドキュメント:https://www.odoo.com/documentation/19.0/

位置づけ:幅広いモジュールを備えた統合型の企業向け業務スイートです。CRM、営業、EC、在庫、財務、人事、プロジェクトなど多くの領域をカバーでき、できるだけ一つのシステムで複数の業務モジュールをまとめて運用したい企業に向いています。

主なポイント:

- インフラ:オンプレミス展開が可能で、インストール、本番導入、アップグレードの手順も成熟しています。すでに運用体制があり、基幹業務システムを長期運用したいチームに適しています。

- アクセス権限:権限体系が充実しており、API 呼び出しでもアクセス権限、レコードルール、フィールドアクセス制御が適用されます。多ロールで協業する業務シーンに向いています。

- 監査とコンプライアンス:管理・運用面では、管理者アクティビティログや端末ログイン記録などの機能があり、操作追跡に役立ちます。

- データセキュリティと復旧:バックアップとアップグレードの流れが明確で、クラウド環境では日次バックアップやダウンロード用バックアップにも対応しています。企業独自のデータ保護フローにも組み込みやすいです。

- 長期保守:モジュール化が非常に進んでおり、単体利用にも複数モジュール連携にも対応できます。ただし、カスタマイズが多い場合は、バージョン間アップグレードや互換性管理を事前に計画しておくことが重要です。

- AI 機能への適合性:ネイティブ AI アプリや Ask AI があり、OpenAI、Gemini などのモデル設定にも対応しています。Q&A、コンテンツ最適化、フィールド生成などの用途で AI を活用できます。

ERPNext

- 公式サイト:https://erpnext.com/

- GitHub:https://github.com/frappe/erpnext

- GitHub Stars:32.8k

- 公式ドキュメント:https://docs.erpnext.com/

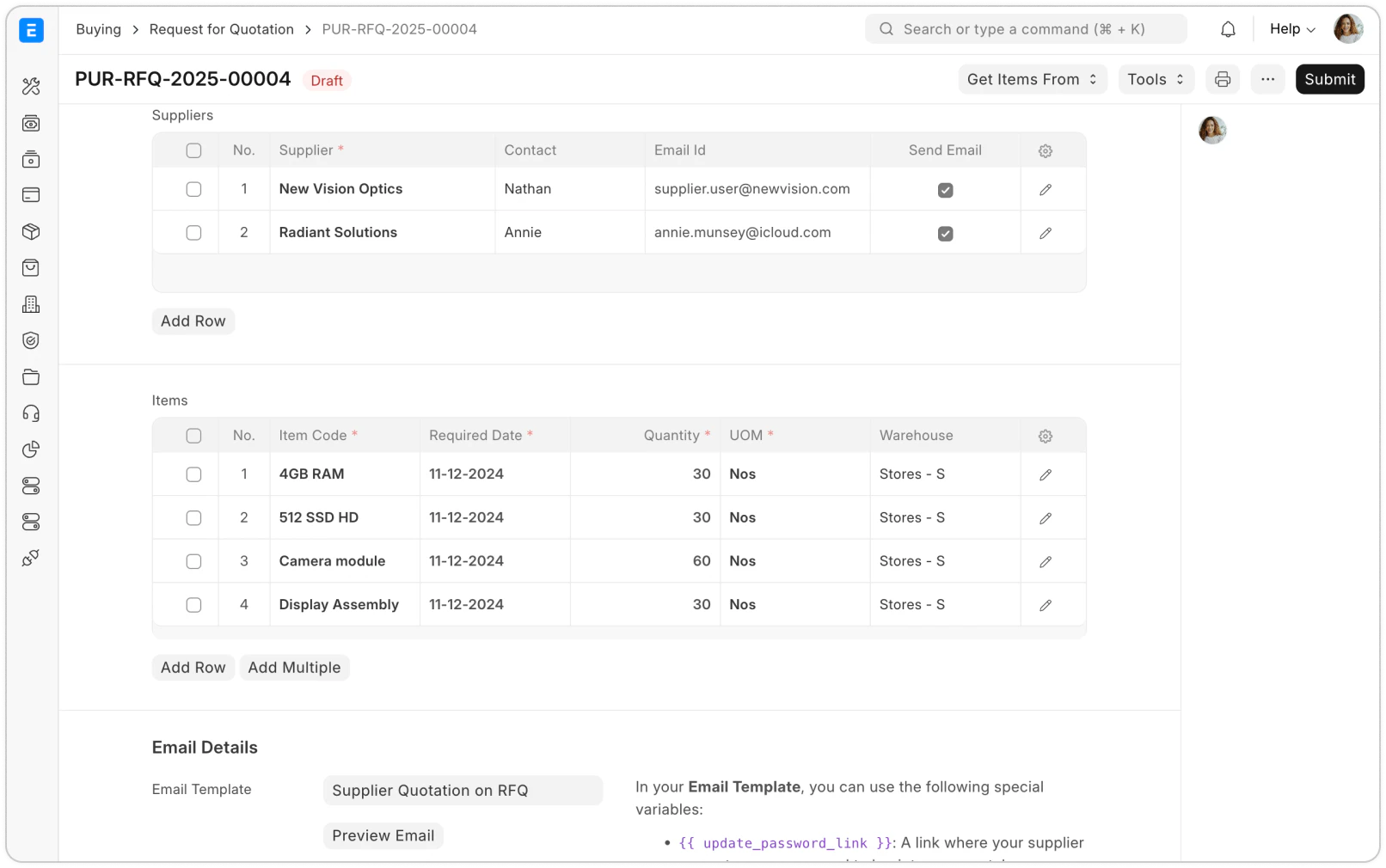

位置づけ:オープンソース ERP で、財務、在庫、調達、営業、プロジェクト、人事などの主要業務モジュールに対応できます。中小企業や、オープンソースフレームワークを土台に継続的なカスタマイズを進めたいチームに向いています。

主なポイント:

- インフラ:セルフホストにも対応し、本番環境向けの導入手順も比較的成熟しています。公式としては、本番環境ではより Docker ベースの展開を推奨しています。

- アクセス権限:ロール権限、ユーザー権限、ページ権限、レポート権限が充実しており、OAuth や LDAP などの認証体系にも接続できます。

- 監査とコンプライアンス:アクセスログ、アクティビティログ、エラーログ、定期タスクログなどを標準で備えており、調査や記録保持に役立ちます。

- データセキュリティと復旧:ログ、バックアップ、復旧、スナップショットの仕組みが明確で、長期運用する業務環境に適しています。

- 長期保守:Frappe Framework 上に構築されており、二次開発、フォーム、ワークフロー拡張の余地が大きく、継続的な業務改善を進めるチームに向いています。

- AI 機能への適合性:AI の業務データ基盤や連携先として使いやすく、REST API からデータやメソッドを直接公開できるため、外部 AI、自動化、インテリジェントなフローと接続しやすいです。

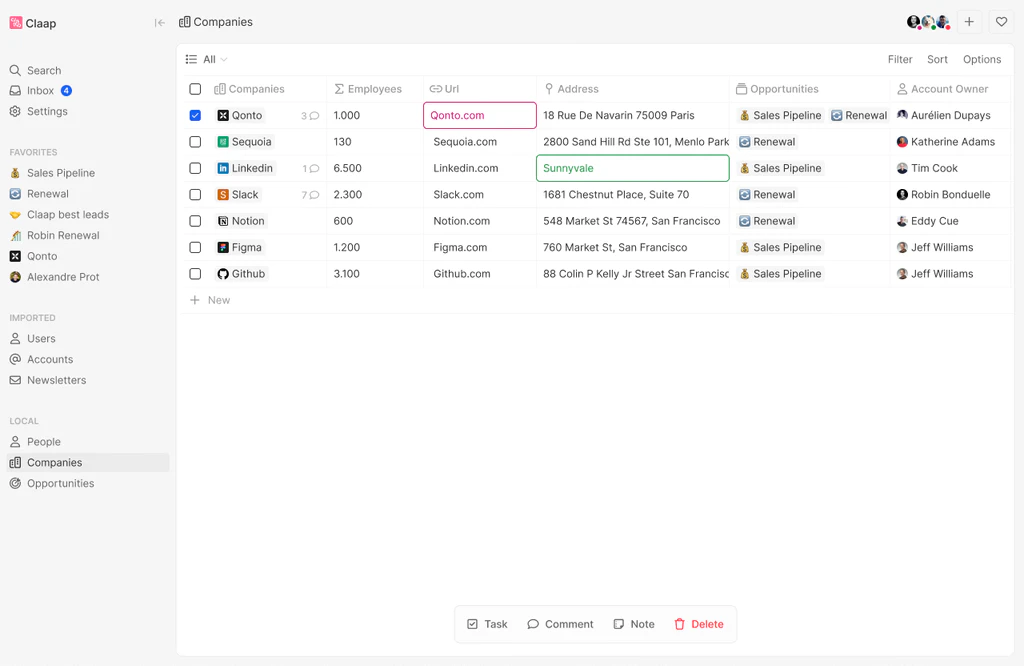

Twenty

- 公式サイト:https://twenty.com/

- GitHub:https://github.com/twentyhq/twenty

- GitHub Stars:43.7k

- 公式ドキュメント:https://docs.twenty.com/

位置づけ:モダンなオープンソース CRM で、営業リード管理、顧客関係、ワークフロー自動化、カスタマイズ型 CRM のシーンに適しています。セルフホスト型のモダン CRM を導入したく、UI 体験や将来の拡張性も重視したいチームに向いています。

主なポイント:

- インフラ:セルフホストの手順が比較的シンプルで、Docker Compose による導入方法が用意されています。単一ワークスペースと複数ワークスペースの両方に対応しています。

- アクセス権限:ロール権限体系を備え、SAML、Google Workspace、Microsoft Entra ID などの SSO にも対応しているため、組織利用に向いています。

- 監査とコンプライアンス:権限管理、SSO 連携、ワークスペース管理は比較的明確ですが、よりモダン CRM の組織権限機能として捉えるのが適切で、強いコンプライアンスを主眼にしたプラットフォームではありません。

- データセキュリティと復旧:セルフホストドキュメントにはバックアップ、復旧、日次自動バックアップの提案が含まれており、重要な設定も環境変数にまとめて管理できます。

- 長期保守:CRM 本体に加えて Apps による拡張もあり、カスタムオブジェクト、フィールド、ロジック関数、フロントエンドコンポーネント、AI skills まで広げられるため、拡張性が高いです。

- AI 機能への適合性:すでに AI ワークフロー、AI actions、AI agents があり、データ補完、分類、要約、複数ステップのタスク実行に活用できます。AI Chatbot も開発が進んでいます。

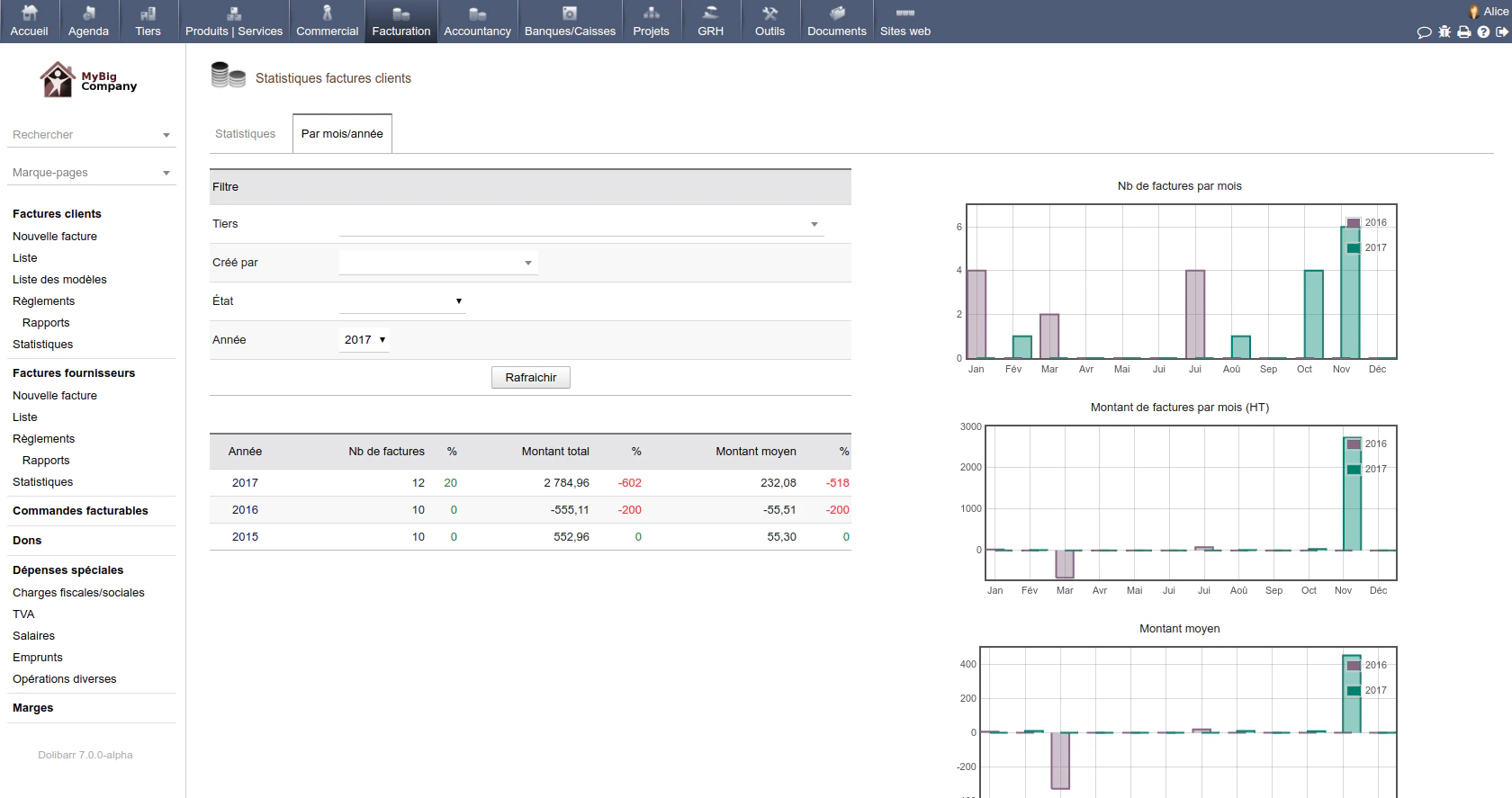

Dolibarr

- 公式サイト:https://www.dolibarr.org/

- GitHub:https://github.com/Dolibarr/dolibarr

- GitHub Stars:7.1k

- 公式ドキュメント:https://wiki.dolibarr.org/

位置づけ:やや伝統的な統合型 ERP + CRM スイートです。予算が限られていて、連絡先、見積、注文、請求書、在庫などを比較的シンプルに管理したい中小企業に向いています。

主なポイント:

- インフラ:セルフホストに対応し、Docker の手順も明確で、インストールやアップグレードの説明も比較的充実しています。導入環境を自分たちで管理したいチームに適しています。

- アクセス権限:ユーザー、ユーザーグループ、権限が基本機能であり、LDAP、OAuth、HTTP 認証にも対応しているため、基本的な組織権限管理に向いています。

- 監査とコンプライアンス:比較的ベーシックな構成で、重点はユーザー権限、ログ、一部のアーカイブ関連モジュールにあります。企業のコンプライアンス記録要件が高い場合は、追加の補強が必要になることが多いです。

- データセキュリティと復旧:バックアップ、復旧、移行の手順が詳しく書かれており、データベースと文書ファイルを分けて扱えます。基礎的なデータ保護に向いています。

- 長期保守:モジュール化の考え方が明確で、REST API、Webhook、外部システム連携にも対応していますが、全体としてはやや伝統的な ERP / CRM の継続保守スタイルです。

- AI 機能への適合性:ネイティブ AI は中心機能ではありませんが、AI Suite モジュールがあり、内蔵 REST API を通じて AI、自動化プラットフォーム、外部フローを接続できます

3. プロジェクト管理 / チケット / サービスフロー

チームがプロジェクト協業、課題フロー、サポート対応をすばやく形にしたい場合は、成熟したプロジェクト管理システムやチケットシステムをそのまま導入できます。承認、顧客情報、資産台帳、部門横断フロー連携まで必要な場合は、業務システム構築プラットフォームを使って対応するチケットシステムやプロジェクト管理システムを構築することもできます。

⭐包括的な開発プロジェクト管理ソリューション - NocoBase

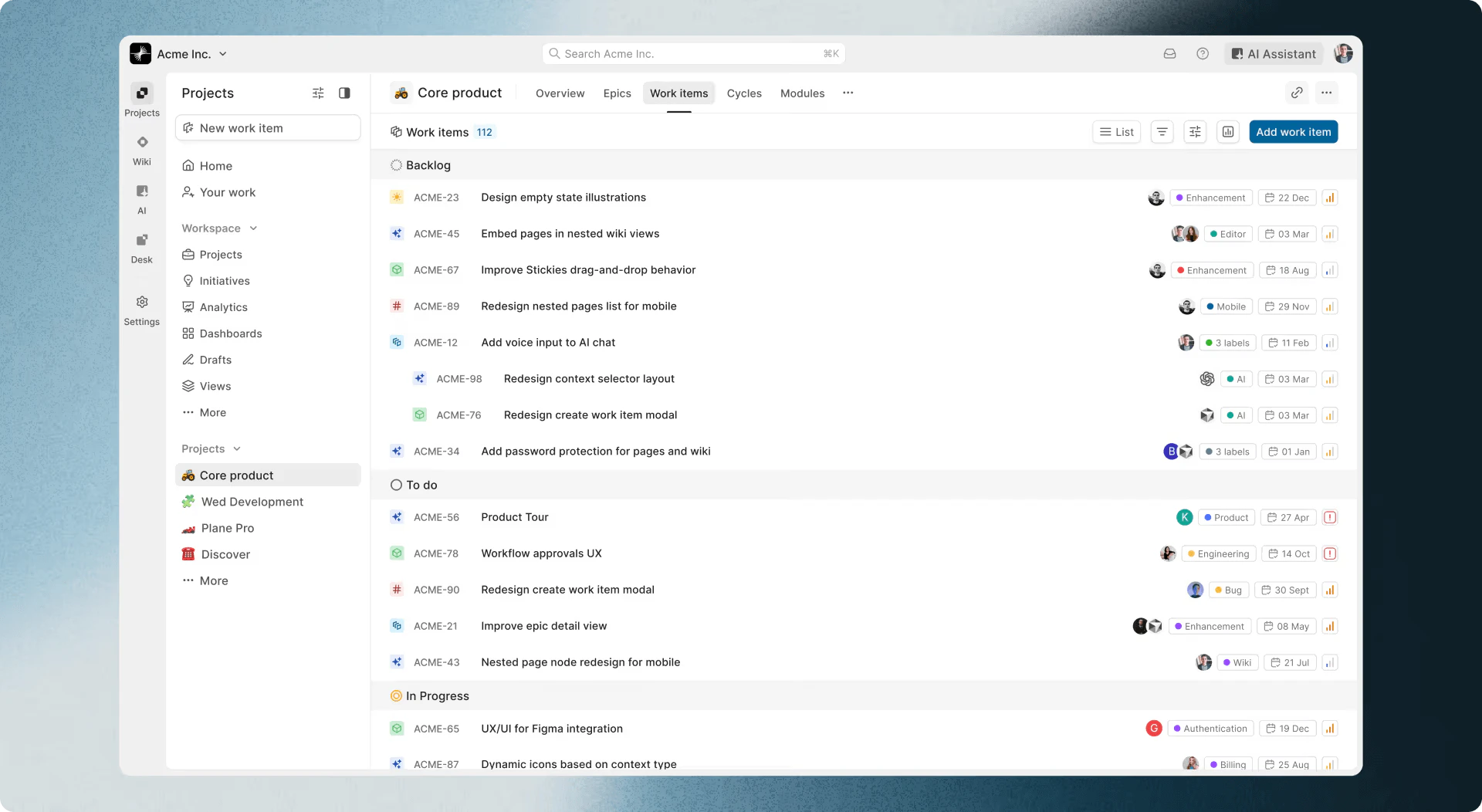

Plane

- 公式サイト:https://plane.so/

- GitHub:https://github.com/makeplane/plane

- GitHub Stars:47.5k

- 公式ドキュメント:https://docs.plane.so/

位置づけ:モダンなプロジェクト管理・協業プラットフォームです。プロダクト、開発、プロジェクト推進、ナレッジ協業、タスク管理のシーンに対応でき、使いやすさ、セルフホスト性、今後の自動化拡張性を両立したいチームに向いています。

主なポイント:

- インフラ:セルフホストに対応し、Docker、Kubernetes、air-gapped 環境にも適合します。CLI によりアップグレード、監視、日常運用も行えます。

- アクセス権限:SSO、RBAC、SCIM、LDAP などの組織向け機能を備えており、複数チーム・複数ワークスペースの利用に適しています。

- 監査とコンプライアンス:監査ログ、暗号化、安全性に関するドキュメントを提供しており、Enterprise 版ではガバナンスやコンプライアンス要件への対応がさらに充実しています。

- データセキュリティと復旧:明確なバックアップ・復旧ドキュメントがあり、CLI でバックアップ、監視、ログ確認も行えるため、運用しやすい構成です。

- 長期保守:プロジェクトや文書本体に加え、自動化、承認フロー、開発者向けドキュメントもカバーしており、内部のプロジェクト管理体制を継続的に整えていくのに適しています。

- AI 機能への適合性:AI はすでにプロジェクト、ページ、ワークフローに組み込まれており、構造化タスク、コンテンツ生成、リアルタイムデータに基づく回答、文脈に沿ったエージェント協働に利用できます。

💡 関連記事:GitHub で人気の高いオープンソース AI プロジェクト管理ツール 5 選

OpenProject

- 公式サイト:https://www.openproject.org/

- GitHub:https://github.com/opf/openproject

- GitHub Stars:14.8k

- 公式ドキュメント:https://www.openproject.org/docs/

位置づけ:成熟したプロジェクト管理手法に寄せたオープンソースプラットフォームです。クラシック、アジャイル、ハイブリッド型のプロジェクト管理に適しており、ガントチャート、タスク協業、時間管理、コスト管理が必要な組織に向いています。

主なポイント:

- インフラ:オンプレミスサーバーや Docker 環境に導入でき、インストール、アップグレード、本番運用のドキュメントも充実しています。

- アクセス権限:ロールと権限の体系が成熟しており、管理者権限、プロジェクト権限、組織権限の境界も比較的明確です。

- 監査とコンプライアンス:堅実な企業向け協業プラットフォームに近く、ログ確認、GDPR、ウイルススキャン、外部ファイルストレージなどの管理機能にも対応しています。

- データセキュリティと復旧:バックアップ対象が非常に細かく、データベース、設定ファイル、添付ファイル、コードリポジトリまで公式推奨の対象に含まれます。管理画面から直接バックアップを実行することもできます。

- 長期保守:バージョン更新が安定しており、Community 版と Enterprise 版の位置づけも明確なため、プロジェクト管理システムを長期基盤として維持しやすいです。

- AI 機能への適合性:MCP や API を通じて AI をプロジェクト環境に接続する用途に向いており、現時点では連携や補助的な利用が中心です。

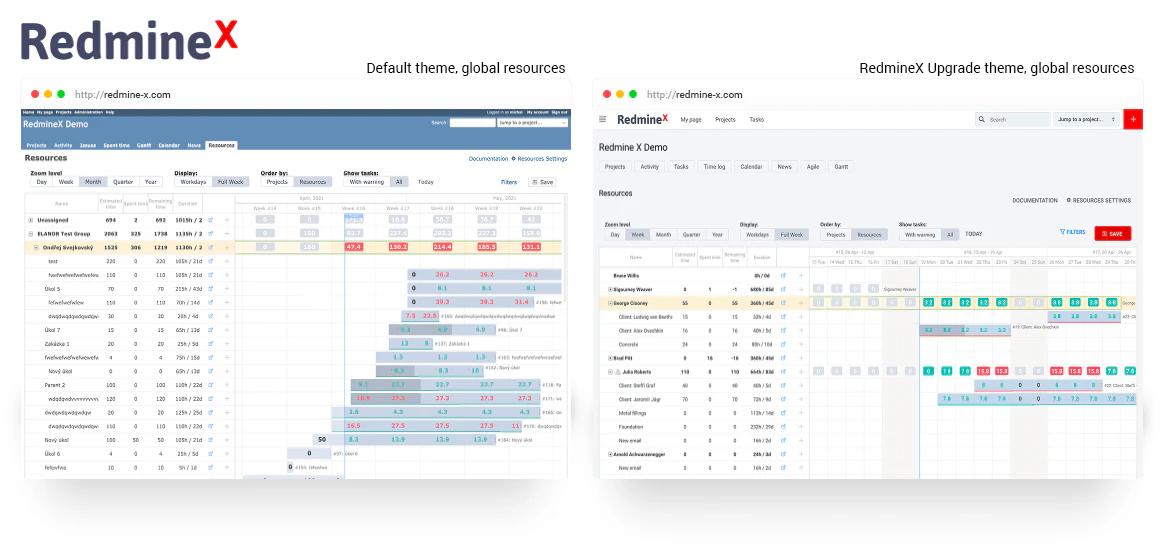

Redmine

- 公式サイト:https://www.redmine.org/

- GitHub:https://github.com/redmine/redmine

- GitHub Stars:5.9k

- 公式ドキュメント:https://www.redmine.org/projects/redmine/wiki

位置づけ:老舗で安定しており、プラグインエコシステムが豊富なプロジェクト管理・課題追跡ツールです。開発協業、課題管理、工数記録、従来型のプロジェクト管理に適しており、安定性とカスタマイズ性を重視する技術チームに向いています。

主なポイント:

- インフラ:クロスプラットフォームかつ複数データベース対応で、全体のデプロイ方法は比較的伝統的です。Ruby on Rails の保守経験があるチームに向いています。

- アクセス権限:ロール権限体系が主要機能の一つであり、ワークフローを通じてフィールドの読み取り専用化や必須設定も行えます。

- 監査とコンプライアンス:プロジェクト管理そのもののロールとフロー制御に重きがあり、企業レベルの監査記録を重視する場合は、プラグインや外部システムと組み合わせて補う必要があります。この判断は、公式資料が主にロール、ワークフロー、プラグイン拡張を重視しており、組み込みの企業監査機能を前面に出していないことに基づきます。

- データセキュリティと復旧:バックアップと復旧の手順は明確で、主にデータベース、添付ディレクトリ、設定ファイルが対象です。アップグレード前にはバックアップも明確に推奨されています。

- 長期保守:長期保守の強みは、成熟したコミュニティと豊富なプラグインエコシステムにあります。自社フローに合わせて徐々に磨き込めますが、アップグレードやプラグイン互換性はチーム側で管理する必要があります。

- AI 機能への適合性:ネイティブ AI は主要な方向ではなく、REST API、プラグイン、外部自動化ツールを通じて既存フローに AI を接続する使い方が中心になります。

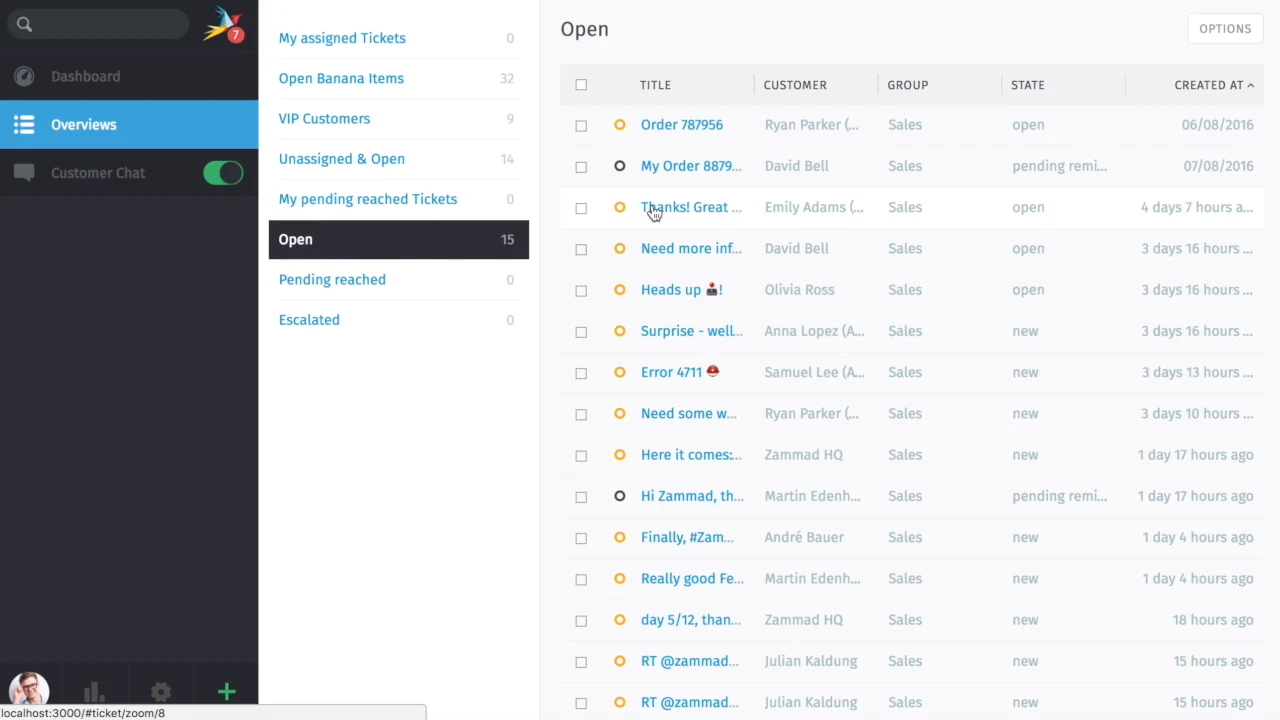

Zammad

- 公式サイト:https://zammad.com/

- GitHub:https://github.com/zammad/zammad

- GitHub Stars:5.5k

- 公式ドキュメント:https://docs.zammad.org/

位置づけ:オープンソースのカスタマーサポート・チケットプラットフォームです。アフターサポート、顧客対応、マルチチャネルのチケットフロー、サービスデスク運営に適しており、メール、チャット、電話、ナレッジベースを一つのシステムに集約したいチームに向いています。

主なポイント:

- インフラ:セルフホストに対応し、Docker に加えて Helm Chart やパッケージインストール方式もあり、導入形態が揃っています。

- アクセス権限:ロール、グループ権限、ユーザー権限の体系が明確で、Kerberos などのシングルサインオンにも対応しています。サポート組織の階層管理に向いています。

- 監査とコンプライアンス:サポートフロー内のロール管理、会話情報、ログ、データ保持設定に重点があり、サービス運用の記録保持やガバナンスに適しています。

- データセキュリティと復旧:バックアップと復旧のドキュメントが非常に充実しており、パッケージ版と Docker 版でそれぞれ独立した説明があります。新しいホストへの移行手順も明確です。

- 長期保守:コアのチケット機能に加え、REST API、ナレッジベース、連携、環境変数設定のドキュメントもあり、サポートシステムの継続運用に向いています。

- AI 機能への適合性:すでに AI 機能が導入されており、要約、感情認識、自動ルーティング、文章支援、AI agents に利用できます。モデル選択の自由度も比較的高いです。

4. ナレッジベース / ドキュメント / Wiki

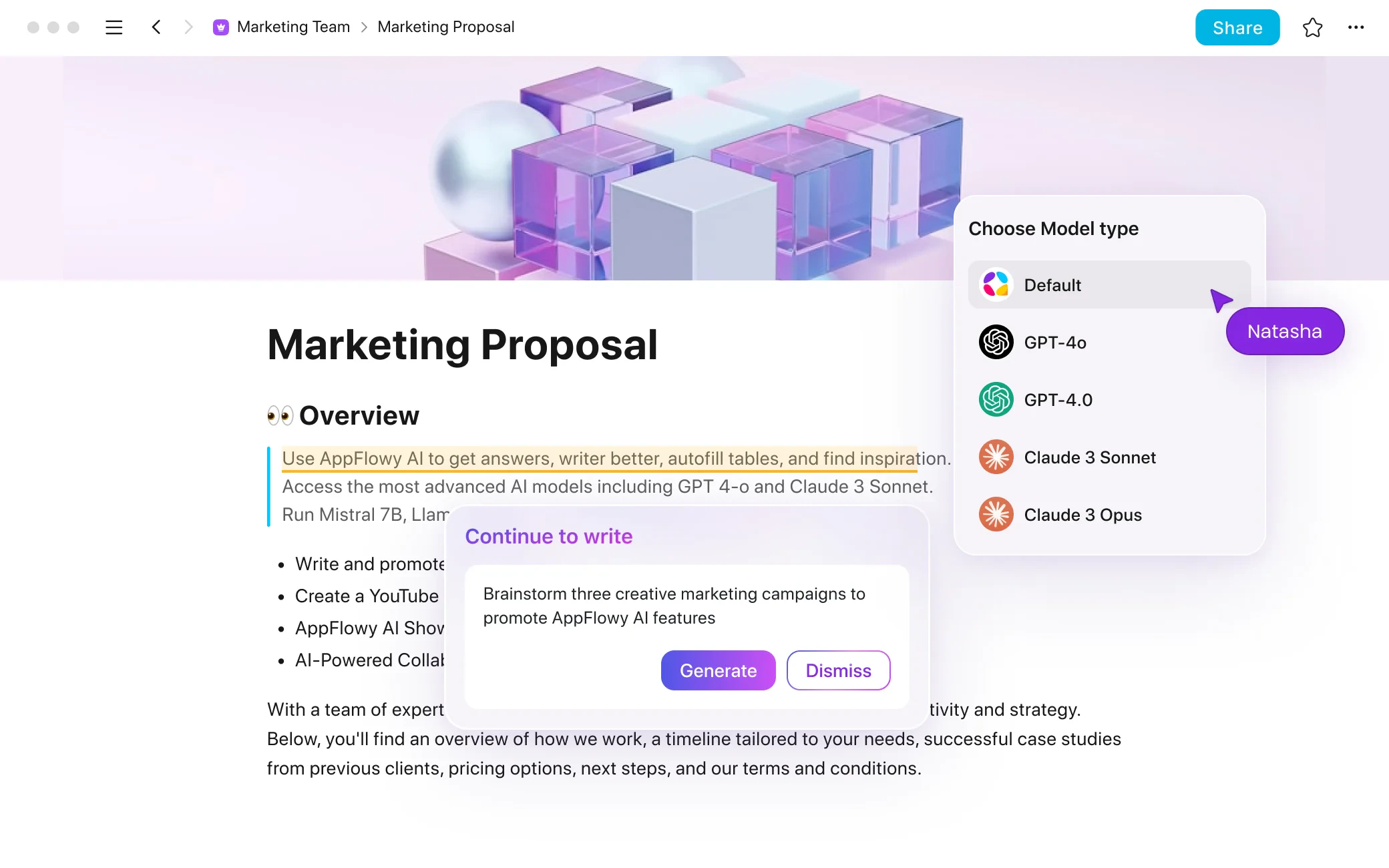

AppFlowy

- 公式サイト:https://appflowy.com/

- GitHub:https://github.com/AppFlowy-IO/AppFlowy

- GitHub Stars:69.4k

- 公式ドキュメント:https://appflowy.com/docs/

位置づけ:協業ワークスペース寄りのオープンソース文書・ナレッジプラットフォームです。プロジェクト、タスク、Wiki、チーム協業のシーンに対応でき、データ管理、ローカル導入、ローカル AI を重視するチームに向いています。

主なポイント:

- インフラ:セルフホストに対応し、ローカル導入、クラウドセルフホスト、AWS EC2、Coolify などの導入ルートがあります。導入環境を自分たちで管理したいチームに向いています。

- アクセス権限:チーム協業機能と外部認証はすでに備わっており、SAML ログインにも個別の設定手順があります。ただし、非常に複雑な企業向けの細かな権限粒度を重視する場合は、このグループの中で最もそこを強く打ち出している製品ではありません。

- 監査とコンプライアンス:データの自主管理とプライベートコントロール寄りで、コンプライアンス機能は主にセルフホスト、データのローカル化、認証連携の上に成り立っています。

- データセキュリティと復旧:セルフホスト構成ではデータをチーム自身が管理することを重視しており、ローカル導入とプライベートクラウド導入の手順も明確です。自社のデータ保護体制に組み込みやすいです。

- 長期保守:オープンソースでカスタマイズ可能であり、自社インフラ上で長期運用できるため、ナレッジや協業コンテンツを継続的に蓄積するワークスペースとして適しています。

- AI 機能への適合性:内蔵 AI は大きな特長の一つで、ローカル AI 接続にも対応しており、プライベートワークスペース内でのファイル QA、RAG 検索、コンテンツ生成、チャットに活用できます。

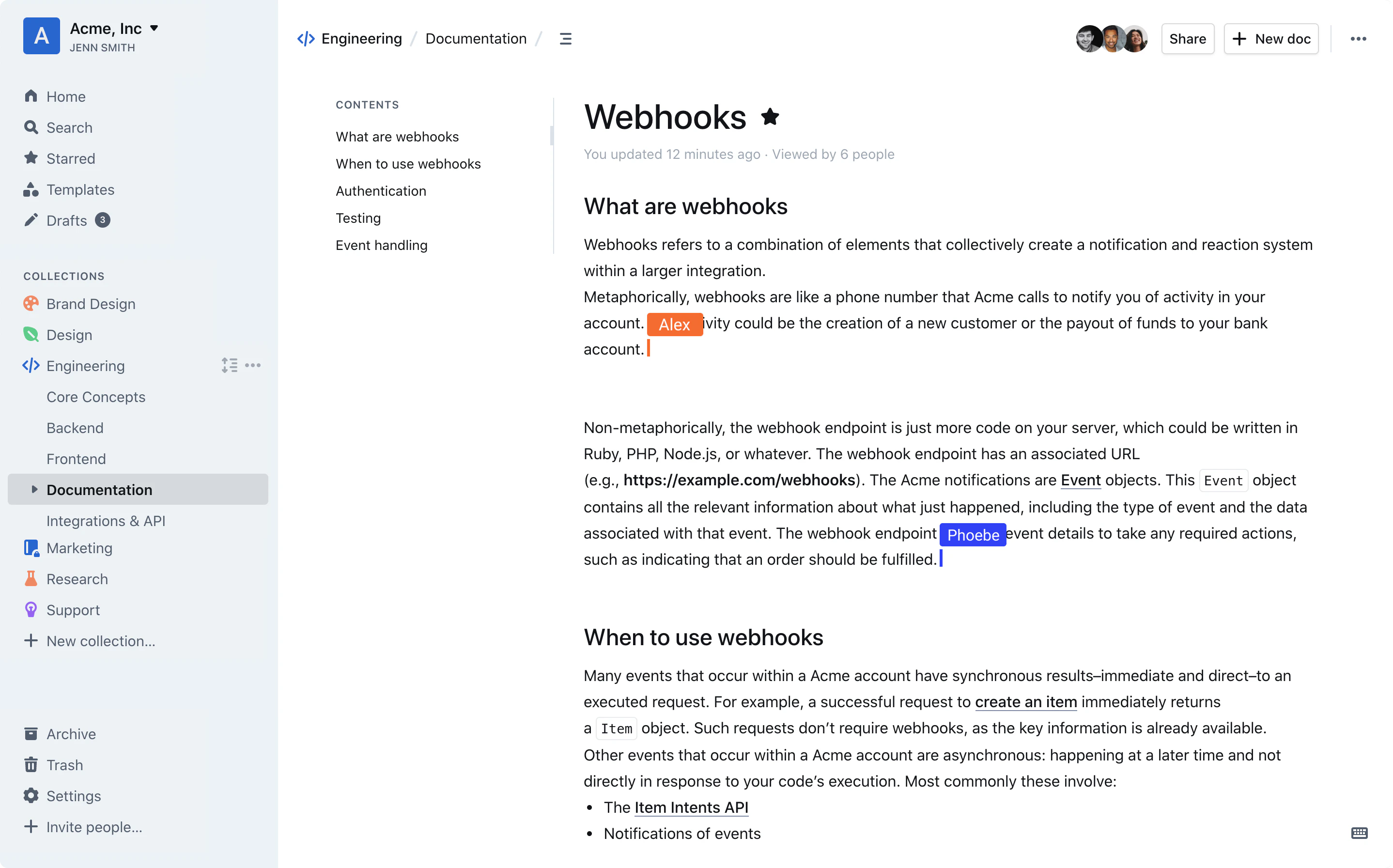

Outline

- 公式サイト:https://www.getoutline.com/

- GitHub:https://github.com/outline/outline

- GitHub Stars:38k

- 公式ドキュメント:https://docs.getoutline.com/

位置づけ:モダンなチーム向けナレッジベースおよび Wiki プラットフォームです。内部文書、SOP、プロジェクト資料、チーム知識の蓄積に適しており、執筆体験、協業効率、すっきりした UI を重視するチームに向いています。

主なポイント:

- インフラ:セルフホストにも対応し、インストールと設定のドキュメントも充実しています。GNU/Linux や AWS などの環境で運用できます。

- アクセス権限:権限の境界は主にコレクション、文書、ユーザー、グループを中心としており、OIDC、SAML などの認証方式にも対応しています。チーム単位のナレッジ管理に向いています。

- 監査とコンプライアンス:文書のバージョン履歴と権限体系が明確で、コンテンツ変更の記録をしっかり残せます。より強い監査ログや SSO は上位バージョンでさらに充実しています。

- データセキュリティと復旧:エクスポート、移行、インスタンス間移転の手順が明確で、コレクション単位でもワークスペース全体でもエクスポート可能です。JSON は移行にも向いています。

- 長期保守:API、連携機能、セルフホストドキュメントも成熟しており、ナレッジベースを長期的な協業システムとして維持しやすいです。

- AI 機能への適合性:すでに AI Answers があり、回答は現在のユーザー権限の範囲に厳密に従います。企業ナレッジベース内で安全な範囲のインテリジェント QA を行うのに向いています。

Wiki.js

- 公式サイト:https://js.wiki/

- GitHub:https://github.com/requarks/wiki

- GitHub Stars:28.1k

- 公式ドキュメント:https://docs.requarks.io/

位置づけ:技術文書と組織ナレッジ管理向けのオープンソース Wiki です。制度文書、技術文書、チームナレッジベース、内部サイトに適しており、導入の柔軟性と従来型 Wiki 機能を重視するチームに向いています。

主なポイント:

- インフラ:Linux、macOS、Windows 上で動作し、Docker、Kubernetes、Heroku にも対応しているため、導入形態の自由度が高いです。

- アクセス権限:認証モジュールが豊富で、LDAP / AD、Keycloak OIDC、SAML 2.0、CAS などに対応し、2FA も有効化できます。組織的なログイン管理に向いています。

- 監査とコンプライアンス:権限と認証管理そのものに重点があり、企業レベルの監査記録を重視する場合は、外部ログ基盤と組み合わせて対応する必要があります。これは公式資料が認証、ストレージ、設定を重視しており、内蔵のコンプライアンススイートを前面に出していないことに基づきます。

- データセキュリティと復旧:通常のデータベース方式に加え、コンテンツを Git リポジトリに同期することもできるため、文書のバージョン管理、バックアップ、外部ストレージを組み合わせて運用できます。

- 長期保守:設定項目、導入ドキュメント、アップグレード手順が明確で、高可用性シーンにも対応しているため、長期運用に向いています。

- AI 機能への適合性:ネイティブ AI は主要な方向ではなく、API、検索、外部自動化ツールを通じて既存の Wiki 体系に AI を接続する使い方が中心です。この点は、現時点の公式資料でネイティブ AI 機能が強調されていないことに基づきます。

BookStack

- 公式サイト:https://www.bookstackapp.com/

- GitHub:https://github.com/BookStackApp/BookStack

- GitHub Stars:18.6k

- 公式ドキュメント:https://www.bookstackapp.com/docs/

位置づけ:シンプルで直感的、導入しやすいセルフホスト型ドキュメント / Wiki プラットフォームです。SOP、制度文書、研修マニュアル、内部知識の蓄積に向いており、複雑すぎるシステム構造を持ち込みたくないチームに適しています。

主なポイント:

- インフラ:手動インストール、Docker、Ubuntu スクリプト、高可用性など複数の導入方法があり、全体として導入ハードルは低めです。

- アクセス権限:ロール権限を備え、LDAP、OIDC、SAML、サードパーティ OAuth にも対応し、MFA も有効化できます。基本レベルから中程度の複雑さまでの組織権限管理に向いています。

- 監査とコンプライアンス:アカウントセキュリティと権限管理そのものに重点があり、一般的なナレッジベース運営には適しています。より細かな監査や強いコンプライアンスフローを重視する場合は、追加機能が必要になることが多いです。

- データセキュリティと復旧:バックアップと復旧のドキュメントは分かりやすいですが、基本的にはコマンドラインでデータベースとファイルを処理する方式で、ワンクリック復旧の仕組みは内蔵されていません。

- 長期保守:プロジェクトの目的は明確で、文書管理をしっかり行うことにあります。アップグレードの流れも安定しており、保守も比較的シンプルなため、軽量なナレッジベースとして長く使いやすいです。

- AI 機能への適合性:ネイティブ AI は主要機能ではなく、API、外部自動化フロー、サードパーティモデルを通じて既存の文書体系に AI を接続する使い方が中心です。BookStack は現在、シンプルな文書プラットフォームとしての位置づけがより強いです

5. ダッシュボード / BI / データ分析

Grafana

- 公式サイト:https://grafana.com/

- GitHub:https://github.com/grafana/grafana

- GitHub Stars:73.1k

- 公式ドキュメント:https://grafana.com/docs/grafana/latest/

位置づけ:監視、ログ、トレーシング、技術指標の可視化を行えるプラットフォームです。運用ダッシュボード、可観測性分析、アラート、複数データソースの統合表示に適しており、技術チームやプラットフォームチームに向いています。

主なポイント:

- インフラ:セルフホストに対応しており、ローカル展開の Grafana インスタンスとしても運用でき、成熟した Kubernetes 管理手順もあります。企業の既存インフラ体系に組み込みやすいです。

- アクセス権限:権限体系が明確で、サーバーレベル、組織レベル、ダッシュボードレベル、フォルダレベルの権限をカバーしており、多チームでの協業に向いています。

- 監査とコンプライアンス:運用ガバナンスとアクセス制御寄りで、Enterprise 版ではセキュリティ機能がさらに充実しています。業務監査そのものを重視する場合、このグループの中で最もそこを強く打ち出している製品ではありません。

- データセキュリティと復旧:バックアップ対象が明確で、設定ファイル、プラグインデータ、Grafana データベースはいずれも公式推奨の対象に含まれます。

- 長期保守:プラグインエコシステムと API が成熟しており、Git Sync、Operator、as-code の方法でダッシュボードやリソースを継続的に管理できます。

- AI 機能への適合性:ネイティブ AI は現在 Grafana Cloud の Grafana Assistant が中心です。セルフホスト環境では、HTTP API、プラグイン、外部のインテリジェント運用フローを通じて接続する使い方が中心になります。

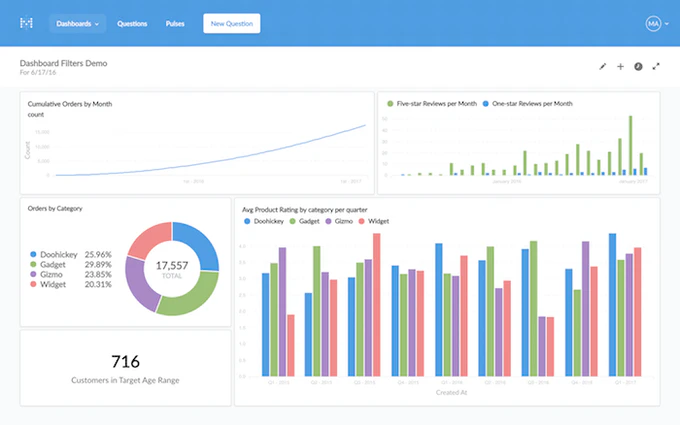

Metabase

- 公式サイト:https://www.metabase.com/

- GitHub:https://github.com/metabase/metabase

- GitHub Stars:46.8k

- 公式ドキュメント:https://www.metabase.com/docs/latest/

位置づけ:使い始めやすい BI と埋め込み分析のプラットフォームです。運用レポート、セルフサービス分析、ダッシュボード、埋め込み型データアクセスに適しており、非技術ユーザーにもデータを広く活用してほしいチームに向いています。

主なポイント:

- インフラ:セルフホストの手順が成熟しており、単独導入にも本番環境向け構成やアップグレード説明にも対応しています。

- アクセス権限:権限体系が充実しており、コレクション権限とデータ権限の両方があります。行レベル・列レベルのセキュリティにも対応できますが、より Pro / Enterprise 向けです。

- 監査とコンプライアンス:データガバナンスと権限境界の制御に重点があり、特に埋め込み分析やマルチテナントでのデータ分離に向いています。

- データセキュリティと復旧:バックアップの考え方は比較的シンプルで、主にアプリケーションデータベースのバックアップが中心です。アップグレード前後の復旧や運用の考え方も明確です。

- 長期保守:API、埋め込み分析、バージョン付きドキュメントが成熟しており、長期運用するデータ分析の入口として適しています。

- AI 機能への適合性:すでに Agent API を提供しており、Metabase のセマンティックレイヤーを基にヘッドレスな agentic BI アプリを構築できます。同時に API や埋め込み方式を通じて外部 AI を接続することもできます。

💡 関連記事:オープンソース AI ダッシュボードツール 6 選

Apache Superset

- 公式サイト:https://superset.apache.org/

- GitHub:https://github.com/apache/superset

- GitHub Stars:72.3k

- 公式ドキュメント:https://superset.apache.org/docs/intro

位置づけ:データチーム向けのモダン BI プラットフォームです。複数データソース分析、複雑なグラフ、SQL 探索、大規模可視化に適しており、分析エンジニアリングやデータ基盤の能力を持つチームに向いています。

主なポイント:

- インフラ:クラウドネイティブ志向が明確で、Docker Compose は公式でよく使われる運用方法の一つです。拡張性と大規模運用も重視されています。

- アクセス権限:権限と認証体系が強く、細かなロール設定と認証オプションを備えているため、多チーム・複雑なデータアクセスに向いています。

- 監査とコンプライアンス:企業向けのセキュリティ設定とアクセスガバナンス寄りで、管理者ロール、権限境界、安全設定のドキュメントも充実しています。

- データセキュリティと復旧:バックアップと復旧はデータベース層や運用基盤に依存する部分が大きく、公式でもメタデータベースや関連インフラは成熟した DB サービスや既存のバックアップ戦略に委ねることを推奨しています。

- 長期保守:SQL Lab、セマンティックレイヤー、拡張フレームワーク、API が成熟しており、長期的なデータ探索・可視化プラットフォームとして運用しやすいです。

- AI 機能への適合性:すでに MCP を通じて AI アシスタントと接続でき、自然言語でデータ探索、グラフ作成、ダッシュボード作成、SQL 実行が可能です。拡張ポイントを通じて AI 機能をさらに強化することもできます。

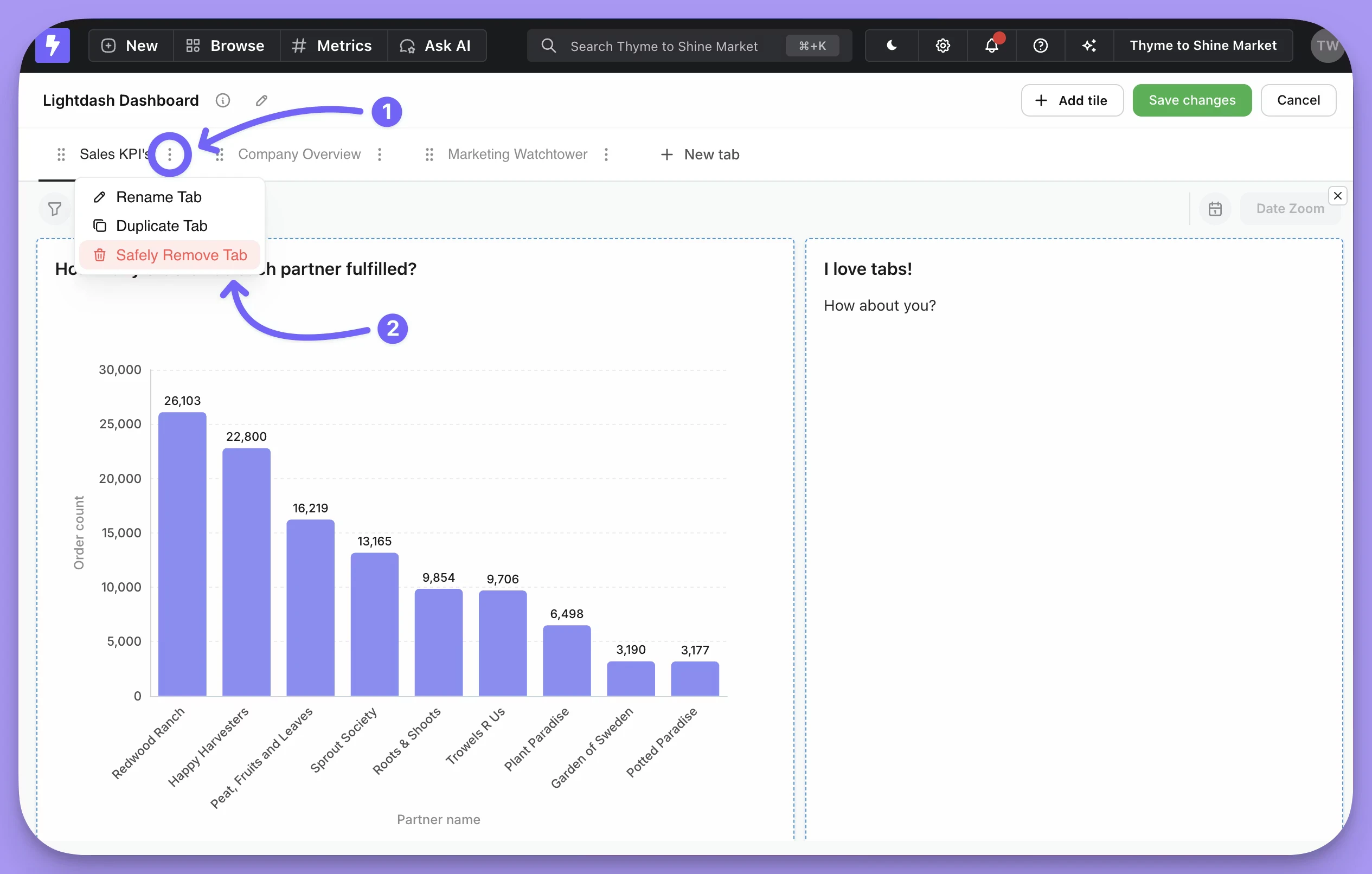

Lightdash

- 公式サイト:https://www.lightdash.com/

- GitHub:https://github.com/lightdash/lightdash

- GitHub Stars:5.7k

- 公式ドキュメント:https://docs.lightdash.com/

位置づけ:dbt ベースのセルフサービス分析プラットフォームです。指標定義の統一、セマンティックレイヤーの管理、業務チーム向けのセルフサービス分析に適しており、すでに dbt を活用しているモダンなデータチームに向いています。

主なポイント:

- インフラ:セルフホストに対応し、ローカル実行の手順はシンプルで、本番環境向けの Kubernetes ガイドもあります。オブジェクトストレージはセルフホスト構成の重要な要素です。

- アクセス権限:スペース権限、ロール、SSO、SCIM、ユーザー属性が明確で、ユーザー属性ベースの行レベルフィルタリングも行えます。

- 監査とコンプライアンス:指標ガバナンス、権限境界、組織的なアクセス制御に重点があり、統一された指標定義と業務上の閲覧範囲を重視するチームに向いています。

- データセキュリティと復旧:セルフホスト時には結果ファイルやエクスポートファイルなどを S3 互換オブジェクトストレージに保存するため、企業の既存ストレージや運用体系に組み込みやすいです。

- 長期保守:dbt と深く連携しており、指標、ディメンション、業務ロジックを dbt プロジェクト側に戻して一元管理できます。CLI、GitHub 連携、API を通じて継続的に発展させることも可能です。

- AI 機能への適合性:AI はすでに製品の主要フローに組み込まれており、Q&A、データ探索、セマンティックレイヤー構築、信頼できる指標体系の上での AI agents 活用に利用できます。

FAQ

単に CRM が欲しいだけなら、CRM 製品を直接選べば十分ですか?

ニーズが比較的明確で、主に顧客管理と営業フローだけであれば、CRM 製品を直接選ぶ方が手間は少なくて済みます。

ただし、今後さらに承認、チケット、ポータル、部門横断フローまで広げる予定があるなら、より柔軟な構築型プラットフォームを早めに検討しておくのも有効です。

開発チームが比較的強い場合、構築プラットフォーム系の製品の方が向いていますか?

通常はそうです。開発チームの力が強いほど、構築プラットフォームが持つデータモデル、権限、フロー、連携面の強みを活かしやすくなります。

内部システムを長期的に改善していきたい場合は、NocoBase のような 柔軟性の高い プラットフォームを優先的に検討する価値があります。

チームの技術力がそれほど高くない場合、どの種類の製品を優先的に検討すべきですか?

通常は、CRM、ERP、チケット、Wiki、BI などの成熟した既製システムを優先的に検討する方が適しています。こうした製品は導入が速く、理解コストも低いため、まずは個別の業務課題を解決するのに向いています。

どの程度までアクセス権限が整っていれば、企業利用に適していると言えますか?

企業にとって、権限は単なるログイン機能ではありません。ロール権限、部門権限、レコード単位の権限、フィールド単位の権限、さらにシングルサインオンに接続できるかどうかも確認する必要があります。

システムが顧客情報、承認、財務、部門横断協業を扱う場合、権限粒度は細かいほど望ましいです。NocoBase のようなプラットフォームでは、権限粒度を レコード単位、フィールド単位、操作単位 まで設定できるため、顧客管理、承認、財務、部門横断協業のような複雑なシーンに向いています。

監査ログやコンプライアンス機能は、大企業だけが考えればよいものですか?

いいえ。システムの中に顧客データ、承認記録、複数人での協業コンテンツが入り始めた時点で、監査や記録保持には十分な意味があります。

多くの製品が提供しているのは システムログ、アクティビティ記録、コンテンツ履歴 であり、基本的な調査には向いています。NocoBase のようなプラットフォームは 完全な操作監査ログ を提供しており、管理者操作の記録、責任の明確化、コンプライアンス管理が必要な企業環境に向いています。

AI 機能はどう見るべきですか。AI があれば必ず良い選択と言えますか?

必ずしもそうではありません。重要なのは、AI が本当に業務シーンに入り込み、データ、権限、ページの文脈、フローと結びついて実際の利用に参加できるかどうかです。

すでに ERP / CRM がある場合でも、内部ツール構築プラットフォームは必要ですか?

多くの場合、やはり必要です。ERP や CRM は標準化されたモジュールを担うのに向いていますが、企業内には承認、ポータル、台帳、システム横断フローなど、まだ十分にカバーできていない領域がよくあります。

こうしたニーズは、内部ツール構築プラットフォーム、たとえば(NocoBase、Appsmith)で補う方が適していることが多いです。

本記事が考え方の整理や実務上の参考になれば幸いです。周りにもこの種のツールに関心を持っている人がいれば、ぜひ共有してください

関連読み物:

- Excel データをすばやく Web アプリ化する 4 つの方法を比較

- PostgreSQL だけじゃない 外部データベース対応のノーコード/ローコードプラットフォーム 5 選 비교

- オープンソースのプロジェクト管理ツール比較・選定ガイド(2026年最新版)

- PostgreSQL を使って独自の CRM を構築する方法

- 2026年に注目すべき20のGitHub AIプロジェクト:OpenClawだけではない

- GitHubで注目されるオープンソースCRMのAI機能を徹底解説:NocoBase vs Twenty vs Krayin CRM

- GitHub における 3 つのオープンソース AI ERP 比較:NocoBase、Odoo、ERPNext

- GitHubで人気の高いオープンソースAIプロジェクト管理ツール5選

- 注目のオープンソース AI 工单システム 6選