Copilot Studio の MCP 利用におけるセキュリティ対策

はじめに

これまで沢山の Copilot Studio の記事を書いてきました。その中で、以下記事で触れた通り、Copilot Studio でエージェントを作成する際、MCP サーバーをツールとして利用することができ、日々連携できる MCP サーバーは増えている状況です。

そのような中で、IT の管理者からすると、セキュリティ対策に悩まれている方もいると思います。そのため、今回は、その観点で簡単に対策を整理いたします。

事前構築済みの Microsoft MCP サーバーに対するセキュリティ対策

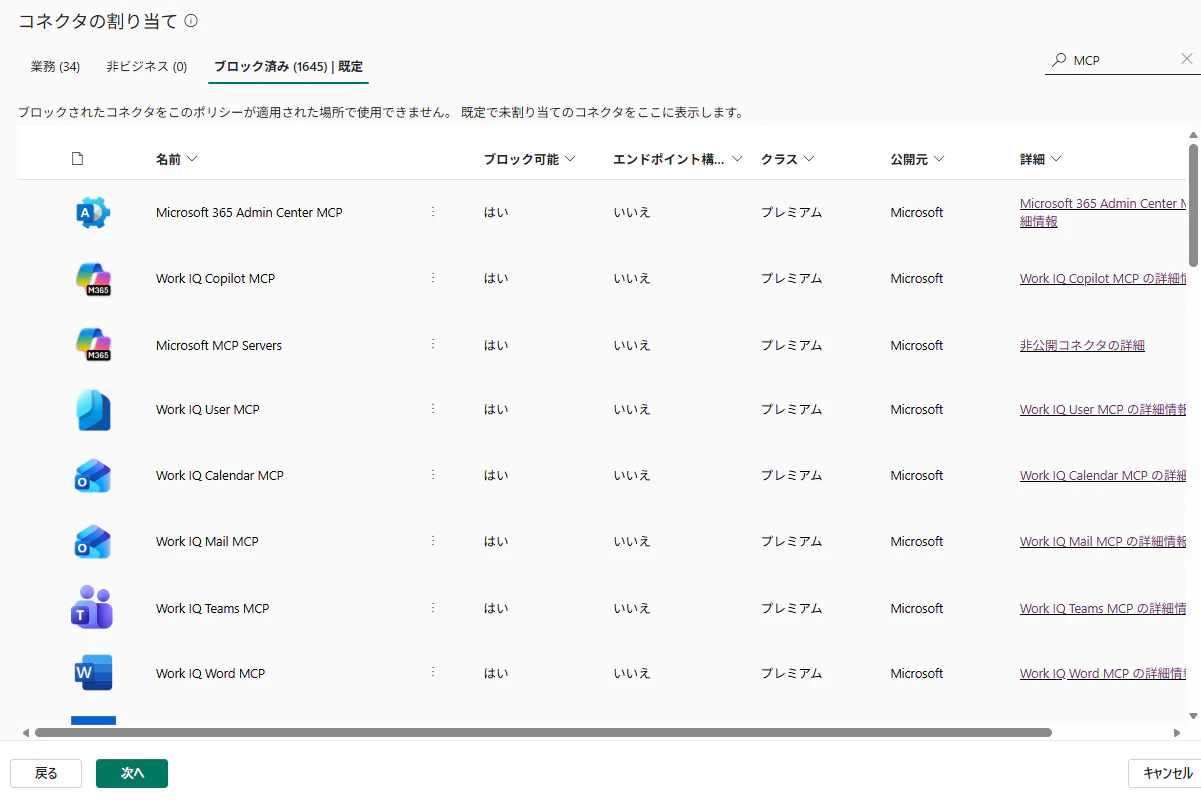

上記赤枠で囲まれたものを指します。個人的に、日々新しいものが追加されたり、名称が変わったり、置き換わったりしている印象があります。

以下記事を見ると、事前構築済みの Microsoft MCP コネクタ (以後そのように表記します) という記載がありますね。Power Automate のフローなどからも利用できることから、コネクタという名称にしているのかもですね。

こちらのセキュリティ対策は、Power Platform の従来のコネクタと同様に DLP ポリシーで制御可能です。

最近、DLP ポリシー上に続々とコネクタの一覧に追加されております。ちょっと悩ましいのが、アップデートが早いため、Copilot Studio を利用する環境では、ポリシーの変更サイクルが早くなるかもしれません。例えば、最近、「Work IQ 〇〇 MCP」が沢山追加されたため、これらを試したい場合は、ビジネスに移動させる必要があります。

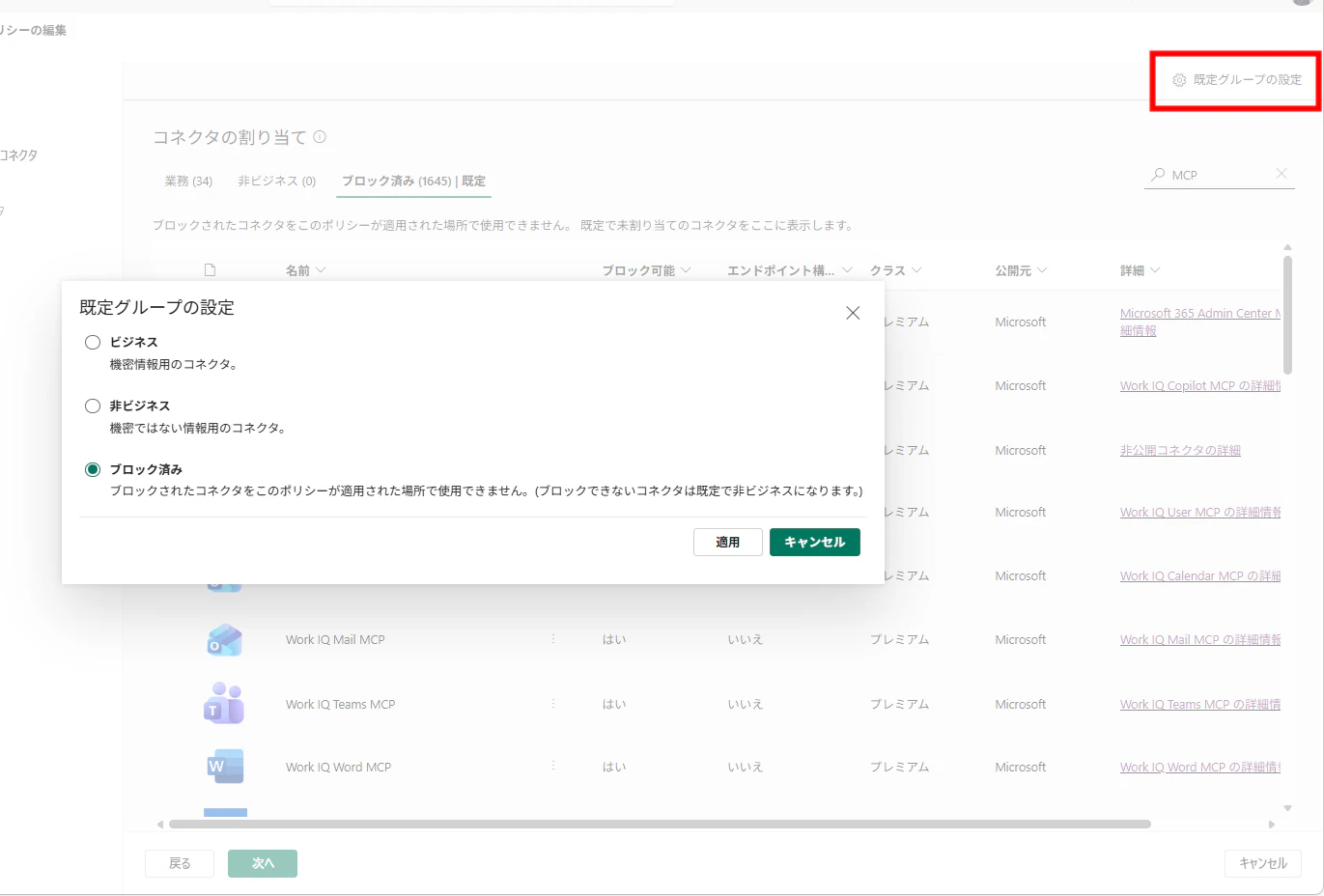

新しいコネクタが追加された際の既定グループの設定が「ブロック済み」となっている組織もあると思います。そのため、試してみたい新しい MCP コネクタが追加された際は、ビジネスに移動してあげる必要が出てくると思います。

※既定グループが「非ビジネス」の場合もそうなると思います

個人的に、Copilot Studio を利用する想定の環境以外 (例えば、Power Apps、Power Automate を Microsoft 365 のライセンスの範囲内で利用する環境)では、これらの MCP コネクタは一旦既定のまま (例えばブロックのまま) でも特に問題はないかと思います。そのため、Copilot Studio を利用する環境に割り当てられている DLP ポリシーについてのみ、MCP コネクタ観点での制御作業が追加で発生してくると思います。

※それ以外にも Copilot Studio を利用する場合、展開先のチャネル、利用可能なナレッジソースなどの観点の DLP ポリシーが存在しますが、そちらについての説明は割愛します

カスタムの MCP サーバー

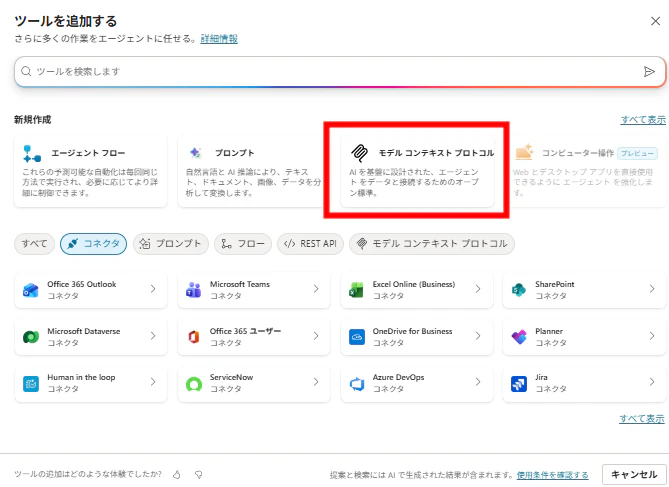

上記とは別にカスタムの MCP サーバーをツールとして組み込むことが可能です。

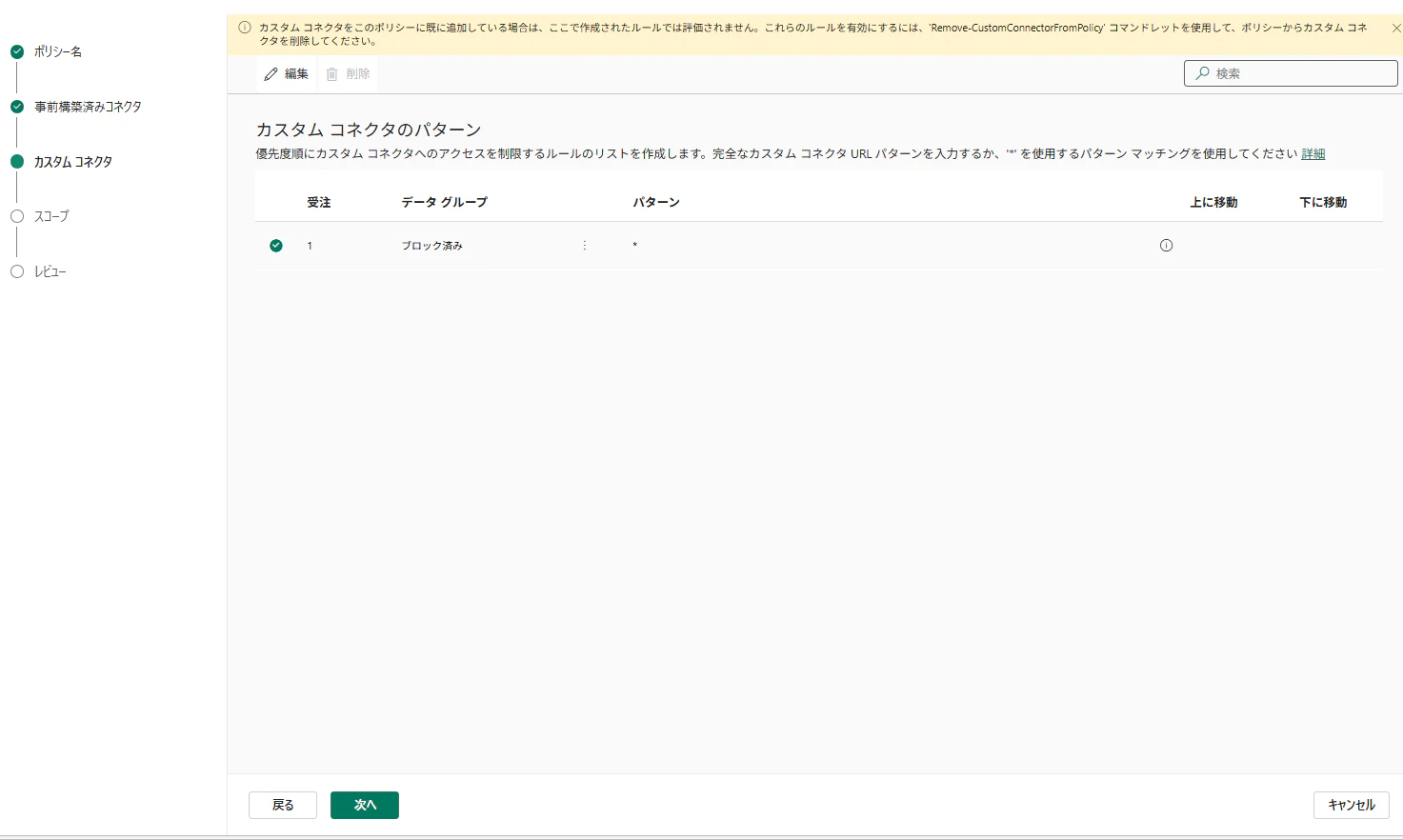

恐らく多くの Power Platform 管理者からすると、一旦こちらは全て利用不可として、個別申請があれば、そちらの URL に限って許可したい、必要に応じて環境を分けるなどの対策を取りたいと思います。ただ、こちらを制御する設定どこにあるの?どのコネクタで制御するの?という疑問を感じると思います。

実はこちら、裏ではカスタムコネクタとして動作するため、カスタムコネクタ側の設定で制御します。

こちらについて、上記のように一旦全てブロックとしている場合は、以下の通り接続しようとした際に DLP ポリシーでブロックされます。そのため、カスタムコネクタの利用について、既に Power Apps や Power Automate を利用した市民開発時に、既定ではブロックしており、個別申請があれば審査してその URL だけ利用可能、必要に応じて環境を分けるような運用をしていれば、管理者が気づかないところで、知らない MCP サーバーに接続されることは防げますし、利用したい際は、カスタムコネクタ利用する際と同じような運用で問題ないと思います。

必要に応じて、Copilot Studio を利用する想定の環境についても、カスタムコネクタの利用が制限されているか、念のため確認いただけたらと思います。

まとめ

Copilot Studio の MCP 利用におけるセキュリティ対策について、ポイントを整理します。

- 事前構築済みの Microsoft MCP コネクタ:従来のコネクタと同様に DLP ポリシーで制御可能。アップデートが早いので、ポリシーの見直しサイクルも早めになる点に注意。

- カスタムの MCP サーバー:裏側はカスタムコネクタとして動作するため、カスタムコネクタ側の DLP 設定で制御可能。既存のカスタムコネクタ審査運用をそのまま流用できる。

新しい仕組みではありますが、結局のところ既存の DLP ポリシーとカスタムコネクタ運用の延長で対策できるので、過度に身構える必要はないかなと個人的に思っております。