「医療情報システム安全管理責任者に任命されたけど何をすればいい?」「医療機器管理責任者と兼任になりそうでしんどい…」「なぜChatGPTに患者情報を入れてはいけないの?」「AI使って楽にしたい」「補助金は?」— この記事でまとめて解決します。

1. そもそも「医療情報システム安全管理責任者」って何者?

一言でいうと、病院の電子情報を守る最高責任者です。カルテ・検査結果・処方情報など、医療現場ではあらゆる情報がデジタル化されています。これらが漏れたり壊れたりしたとき、患者さんの人生に直接影響します。

厚生労働省の「医療情報システムの安全管理に関するガイドライン(第6.0版)」では、すべての医療機関に安全管理責任者の設置を求めています。

名称について:ガイドラインでの呼び方の変遷

ガイドライン上の正式名称の変遷

第5.2版(旧版):「医療情報システム安全管理責任者」が正式名称として本文に登場

第5.2版 本編 PDF(厚労省): https://www.mhlw.go.jp/content/10808000/000936160.pdf

第5.2版 配布ページ(厚労省): https://www.mhlw.go.jp/stf/shingi/0000516275_00002.html

第6.0版(現行):本文では「企画管理者」に統一。ただし厚労省の研修・フローチャート・パブコメ回答では引き続き「医療情報システム安全管理責任者=経営層が担う役職」として使われている

第6.0版 意見募集結果 PDF(「安全管理責任者及び企画管理者を設置すること」「兼務は妨げられない」と明記): https://www.mhlw.go.jp/content/10808000/001100090.pdf

令和7年度版 チェックリストマニュアル PDF・最新(「経営層が安全管理責任者に就くことが望ましい」と明記): https://www.mhlw.go.jp/content/10808000/001490745.pdf

根拠:厚生労働省ガイドライン 第6.0版(2023年5月)および関連通知

医療機関に対して安全管理責任者(経営層)と企画管理者(実務担当者)の設置・役割分担を求めています。医療法施行規則第14条第2項により、病院・診療所の管理者がサイバーセキュリティ確保の措置を講じることは法律上の義務です(2023年4月施行)。

第6.0版 一覧ページ(厚労省): https://www.mhlw.go.jp/stf/shingi/0000516275_00006.html

第6.0版 経営管理編 PDF(医療法施行規則第14条第2項の根拠記述あり): https://www.mhlw.go.jp/content/10808000/001102573.pdf

第6.0版 企画管理編 PDF: https://www.mhlw.go.jp/content/10808000/001102575.pdf

第6.0版 概説編 PDF: https://www.mhlw.go.jp/content/10808000/001102570.pdf

2. 【重要】ガイドライン第6.0版とは何か?

📖 ガイドラインとは?

国(厚生労働省)が医療機関に向けて定めた「情報セキュリティの教科書・守るべきルール集」です。法律そのものではありませんが、これに違反して情報漏洩などが起きた場合、行政指導・損害賠償の対象になりえる重要な基準です。2005年に初版が作られ、2023年5月に第6.0版へ改定されました。

第6.0版が作られた背景

近年、病院へのサイバー攻撃(=インターネット経由でのシステム乗っ取り・破壊)が急増しています。実際に2021年には徳島県の病院がランサムウェア(=データを人質にして身代金を要求するウイルス)に感染し、約2か月間電子カルテが使えなくなりました。

こうした状況を受け、「IT担当者だけに任せていればいい」という時代が終わり、院長などの経営層も責任を持つ構造に変わったのが第6.0版の最大のポイントです。

ガイドラインの構成(4つの冊子に分かれている)

編主な読者内容のポイント概説編全員ガイドライン全体の考え方・前提の説明経営管理編院長・理事長など経営層経営者として果たすべき責任・意思決定事項企画管理編安全管理責任者・IT担当者実務担当者が整備すべきルール・体制・ベンダー管理システム運用編システム運用担当者日常の運用手順・技術的な対策の具体例

ポイント:「院長はIT音痴でOK」の時代は終わった

第6.0版では経営層向けの「経営管理編」が独立して作られました。「システムのことはよくわからないから担当者に任せている」という状態は、ガイドライン上は経営者の義務不履行とみなされます。

ガイドラインが定める「3つの役割」

第6.0版では、医療機関の中の役割を3層に整理しています。

┌─────────────────────────────────┐

│ 経営層(院長・理事長) │

│ → 方針を決め、全体に責任を持つ │

├─────────────────────────────────┤

│ 企画管理者(安全管理責任者) │

│ → ルールを作り、現場を管理する │

├─────────────────────────────────┤

│ システム運用担当者 │

│ → 日々の運用・点検・対応を行う │

└─────────────────────────────────┘

安全管理責任者は**真ん中の「企画管理者」**に相当します。経営層の意思決定を受けながら、実際のルール整備・ベンダー管理・職員教育を担います。

第6.0版の主な改定ポイント(わかりやすく)

① 「クラウド利用」への対応が明確化された

クラウドとは、インターネット経由で使える外部のコンピューター・サービスのことです(例:電子カルテをネット上のサービスとして使う)。第6.0版では、クラウドを使う場合に「どこまでが医療機関の責任で、どこからがクラウド業者の責任か」を書面で明確にするよう義務付けました。

責任分界点(せきにんぶんかいてん)とは?

システムの問題が起きたとき、「医療機関側」と「ベンダー(IT業者)側」のどちらが対応・賠償するかの境界線のことです。曖昧なまま契約すると、トラブル発生時に「うちは関係ない」と押し付け合いになります。

② 「ゼロトラスト」という考え方の導入

従来は「院内のネットワークは安全、外部は危険」という前提で守っていました。しかし第6.0版では**「院内・院外問わず、すべてを疑う」**という考え方(ゼロトラスト)に基づいた対策を求めています。

なぜか? 院内の職員がUSBメモリでウイルスを持ち込んだり、テレワーク端末から侵入されるケースが増えたためです。

③ サイバーインシデント対応の義務化

サイバー攻撃を受けたときの具体的な対応手順(誰が何をするか、いつ報告するか)を事前に文書化して整備しておくことが求められました。

医療法施行規則の改正(2023年)により、病院・診療所の管理者はサイバーセキュリティの確保が法律上の遵守事項になっています。

④ 委託先(ベンダー)の管理責任の明確化

電子カルテや医療システムを外部のIT企業に委託している場合、その企業が適切なセキュリティ対策をしているかを医療機関側が確認・監督する義務があることが明記されました。「ベンダーに任せているから知らない」は通りません。

3. 主な6つの仕事

4. 個人情報保護法との関係

患者の診療情報は「要配慮個人情報(センシティブ情報)」に分類され、一般の個人情報よりも厳しいルールが適用されます。

要配慮個人情報とは(法第2条第3項)

病歴・診療記録・処方情報・健康診断結果など。取得・第三者提供には原則として本人の明示的な同意が必要です。

5. なぜ ChatGPT に患者情報を入れてはいけないのか

気持ちはわかります。でも患者情報の入力は複数の理由から NG です。

理由① 外国の第三者への「提供」になる

ChatGPTのサーバーは米国にあります。入力した瞬間、OpenAI社(米国)にデータが送られます。これは個人情報保護法第24条が定める「外国にある第三者への提供」に該当します。

重要

米国は日本の個人情報保護法が「同等水準」と認定した国ではありません。患者の個別同意なしに送信することは法律違反になる可能性があります。

理由② 要配慮個人情報の無断提供

診療情報は「要配慮個人情報」。外来でそんな同意を取っていないはずです。

理由③ 学習・保存リスク

APIと一般UIの違い

OpenAI APIはデフォルトで学習に使用しないとされていますが、いずれもデータは米国に送信されます。一般のChatGPT UIでは設定によって学習に利用される場合があります。

理由④ 厚労省ガイドラインへの不適合

クラウドサービス選定時は「三省ガイドライン(総務省・経産省・厚労省)」への準拠が求められます。ChatGPTはこれを保証していません。

理由⑤ 守秘義務違反

医師・看護師には法律上の守秘義務があります(医師法・保健師助産師看護師法等)。患者の同意なく外部AIにデータを送ることは職業倫理上も問題です。

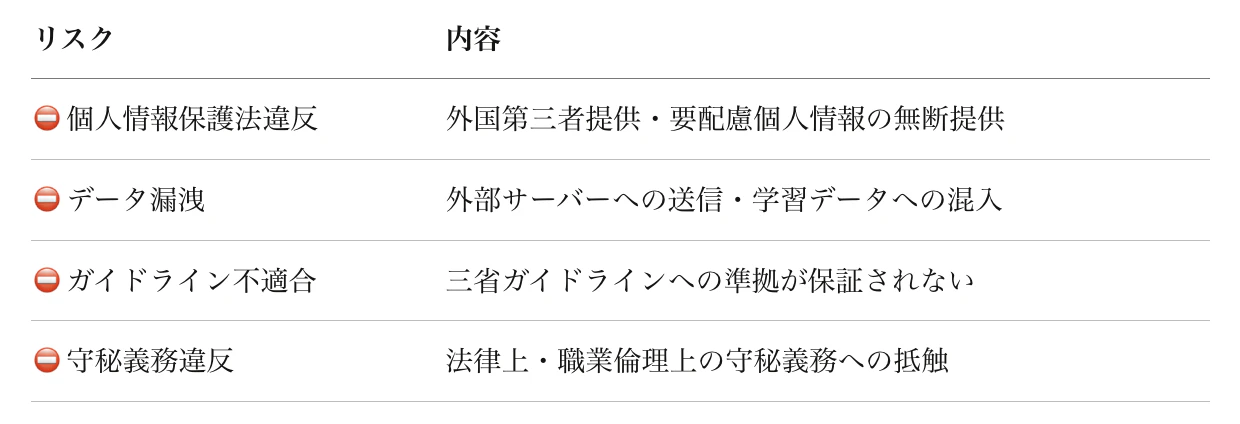

リスクまとめ

6. 医療機器管理責任者と兼任するとどうなる?

小規模病院・クリニックでは1人で兼任するケースが出てくるかもしれません

それぞれの業務を並べると、こうなります。

🔴 毎日 🟡 毎月 🔵 年1回〜/随時

兼任したときのしんどいポイント

年度末・年度初めに両方の「年次見直し」が重なる(3〜4月が最も過重)

インシデント発生時(機器故障+サイバー攻撃が同時)に対応が1人に集中する

研修資料が2本立てになり、準備工数が倍増する

ベンダー対応窓口が集中して日常業務が止まりやすい

厚労省・経産省の両方の法令知識を継続的にアップデートする必要がある

兼任の実態は「1人で2役分の判断責任を背負う」状態です。属人化・バーンアウトリスクが高まります。だからこそ、ルーティン業務のAI化が有効です。

7. AIで効率化できる範囲

安全性の高い国内サーバー利用・匿名化処理を前提とした場合の活用例です。

⚠️ 要注意患者情報の直接処理個人情報保護法上NG。匿名化・仮名化するか、院内オンプレAIが必要

院内オンプレAIという選択肢

Ollama + Llama3 / Qwen2.5 などを院内サーバーで動かせば、データが外部に出ないため法的リスクを大幅に下げられます。IT導入補助金の対象にもなりえます。

🏥 安全管理責任者が「病院に利益をもたらす人材」になるチャンス

ここで少し視点を変えます。

エンジニアや営業職では、「自分の給料以上の価値を会社に提供できるかどうか」 が、その人の安定した立場を決める大きな要素です。これは医療機関のIT担当・安全管理責任者にも同じことが言えます。

「院内のセキュリティを守るだけ」から一歩進んで、

「病院長・事務長に補助金と院内AIをセットで提案できる人材」 になれると、あなたの存在価値は一気に上がります。

実践的な提案の流れ(病院長・事務長への営業イメージ)

Step 1:補助金情報を持ち込む

「院長先生、今年からIT導入補助金が

『デジタル化・AI導入補助金2026』に変わりまして、

AI導入が審査で加点対象になりました。

最大450万円、補助率1/2〜4/5で使えます。

うちで申請できるか、一度試算してみていいですか?」

病院長・事務長の立場では、補助金情報は「提案してもらうもの」 です。自分から調べる時間はありません。あなたが先回りして持ち込むだけで、一気に頼られる存在になります。

Step 2:個人情報保護法の範囲内で動くミニシステムを作る

補助金を取る前でも、まず小さく動くものを見せるのが最速です。患者情報を一切使わず、匿名化・仮名化したデータや院内の非個人情報(在庫・シフト・FAQ等)を対象に試作できます。

患者情報を含む業務にAIを使う場合は、データが外部に出ない院内オンプレAI環境(Ollama等)の構築が前提です。クラウドAIへの送信は個人情報保護法違反になります。

Step 3:「削減できたコスト・時間」を数字で見せる

経営者が動くのは「感覚」ではなく「数字」です。

例:職員10名 × 毎日15分のログ確認作業

→ AIで自動要約 → 1日あたり150分(2.5時間)削減

→ 年間で約600時間 → 時給2,000円換算で 約120万円/年 の削減効果

「この削減効果に対して、補助金を使えばシステム導入費は

実質○○万円で済みます」

このように 「投資対効果(ROI)」 を示せると、経営判断がしやすくなります。

この動きができる人材が病院で重宝される理由

まとめると:

安全管理責任者という立場は、法令・セキュリティ・AIの3つを熟知している珍しいポジションです。ここに「補助金獲得支援」を加えると、自分の給与をはるかに上回る価値を病院に提供できる人材になれます。そしてそれが、自分の立場の安定にもつながります。

8. 使える補助金・支援制度(2025〜2026年)

医療法人でも補助金は使えます

医療法人が対象となる根拠は「従業員規模(常時使用する従業員数が300人以下)」で、資本金の額は問われません。

医療法人・社会福祉法人・学校法人などの非営利法人も対象です(公式サイト 申請対象者)。

なお、IT導入補助金2025は全募集が終了しており、2026年度は「デジタル化・AI導入補助金」へ名称変更して継続予定です。

制度名補助額の目安使えるポイントIT導入補助金(経産省・中小企業庁)

申請の基本ステップ

gBizIDプライム取得

SECURITY ACTION 宣言

IT導入支援事業者と共同申請

採択率は30〜50%程度。事業計画書に「AI活用」「セキュリティ強化」を盛り込むと加点されやすくなります。

※補助金情報は2026年3月時点。年度・予算枠により変動します。最新情報は各省庁公式サイトでご確認ください。

9. じゃあ生成AI、どう使えばいい?

安全に活用するための3原則

患者情報を含まない形で使う(匿名化・仮名化してから入力)

国内サーバー運用 or 委託契約を締結した事業者を選ぶ

三省ガイドラインに準拠したサービスを選定する

📖 専門用語集

この記事に登場した専門用語を、IT非専門者向けにまとめました。

サイバー攻撃

インターネットを通じて、外部からコンピューターやシステムに不正に侵入・破壊・盗聴を行うこと。病院の電子カルテシステムが標的になるケースが増えています。

ランサムウェア

「ransom(身代金)」+「software(ソフトウェア)」の造語。感染するとパソコン内のデータが暗号化され、「お金を払わないと復元しない」と脅迫されるウイルスです。2021年の徳島県病院事例が有名です。

クラウド / クラウドサービス

自院のサーバーを持つのではなく、インターネット経由で外部のコンピューターを借りてシステムを使う仕組みです。電子カルテのクラウド版がその代表例。コスト削減になる反面、セキュリティの責任分界を明確にする必要があります。

オンプレミス(オンプレ)

クラウドの反対語。院内にサーバーを設置して自前で運用する形態のことです。「on-premises(敷地内)」の略。データが外部に出ないのでセキュリティ管理しやすいですが、導入・維持コストが高くなります。

ゼロトラスト

「すべてを信頼しない」を前提にしたセキュリティの考え方です。従来は「院内ネットワーク=安全」と考えていましたが、USB経由のウイルス持ち込みや内部不正が増えたため、院内・院外を問わず常に認証・検証を行う考え方が主流になっています。

アクセス制御 / アクセス権限

「誰が・どの情報に・どこまでアクセスできるか」を管理する仕組みです。たとえば「看護師はカルテを見られるが経理情報は見られない」「外来スタッフは入院記録を編集できない」のように、職種ごとに権限を設定します。

ログ

システムの操作履歴・アクセス記録のことです。「誰が・いつ・どのファイルを見たか」を記録しておくことで、不正アクセスや情報漏洩を後から調査できます。日本語では「操作ログ」「アクセスログ」とも言います。

リスクアセスメント

「どんな危険があるか」を洗い出し、その重大さと発生確率を評価するプロセスです。ガイドラインでは年1回以上の実施が求められています。「うちは大丈夫だろう」という思い込みを排除するための手順です。

インシデント

ITの文脈では「セキュリティ上の問題が起きた出来事」を指します。情報漏洩・不正アクセス・システム障害などが該当します。「インシデント対応」とは、問題発生時の初動・報告・復旧・再発防止の一連の行動です。

フィッシング詐欺

実在する企業・機関を装った偽メール・偽サイトで、IDやパスワード・個人情報を騙し取る手口です。「○○銀行からのご連絡です」「厚生労働省より」などと称して偽サイトに誘導します。医療機関の職員も標的になります。

マルウェア

「malicious(悪意のある)+software」の造語。ウイルス・ランサムウェア・スパイウェアなどの総称です。メールの添付ファイルやUSBメモリ経由で感染することが多いです。

暗号化

データを第三者が読み取れない形式に変換する技術です。暗号化されたデータは、正しい「鍵」を持つ人だけが復元して読めます。患者情報をクラウドに保存する場合、暗号化は必須の安全措置です。

責任分界点(せきにんぶんかいてん)

システムのトラブル発生時に「医療機関側」と「ベンダー(IT業者)側」のどちらが対応・費用負担するかの境界線です。契約書で明確にしておかないと、問題発生時に責任の押し付け合いになります。

ISMS(アイエスエムエス)

**Information Security Management System(情報セキュリティマネジメントシステム)**の略。情報セキュリティを組織的・継続的に管理するための仕組み・体制のことです。「ISO 27001」という国際規格で認証を受けた業者は、一定水準のセキュリティ体制を持つと判断できます。

SLA(エスエルエー)

**Service Level Agreement(サービスレベル合意書)**の略。ベンダーとの契約時に「システムの稼働率は99.9%以上」「障害発生時は4時間以内に復旧」など、サービスの品質基準を書面で合意したものです。

三省ガイドライン

厚生労働省・総務省・経済産業省の3省が連携して定めた、医療情報を扱うクラウドサービス事業者向けのガイドラインです。医療機関がクラウドサービスを選ぶ際の「信頼できる業者かどうかの判断基準」として使われます。

匿名化 / 仮名化

匿名化:氏名・生年月日・住所など、個人を特定できる情報をすべて削除・変換し、誰のデータかわからなくすること。

仮名化:氏名などを別のIDに置き換えて直接特定できなくすること(元データと対照表があれば復元可能)。AIで処理する際は、最低でも仮名化してから使うことが推奨されます。

10. 【原文解説】ガイドラインが定めるクラウド利用の考え方

このセクションは、厚生労働省「医療情報システムの安全管理に関するガイドライン 第6.0版 概説編」の内容をわかりやすく噛み砕いたものです。専門用語はすべて後の用語集に解説があります。

クラウドを使う前に「自分の施設はどのパターン?」を確認しよう

ガイドラインは、医療機関の規模・体制に応じて 4つの参照パターン を用意しています。まず自施設がどれに当てはまるかを確認することがスタートです。

パターン

Ⅰシステム担当者運用形態一言でいうとⅠ専任がいる院内サーバー(オンプレ)大病院・病院情報システム担当がいる

Ⅱ専任がいるクラウド型IT担当者がいてクラウド電子カルテを使う

Ⅲ専任がいない院内サーバー(オンプレ)院長やMSWが兼任でオンプレ管理

Ⅳ専任がいないクラウド型小規模クリニックの多数派。担当者なしでクラウドを使う

小規模クリニックはほぼ「パターンⅣ」

専任のIT担当がおらず、クラウド型の電子カルテを使っているケースがほとんどです。このパターンでも、経営管理編はすべて読む必要があります。「クラウド業者に任せているから大丈夫」は通りません。

クラウドを使うと何が「楽になる」のか?(ガイドライン原文より)

ガイドラインは、クラウド(外部保存)を適切に活用することで、むしろセキュリティが向上する場合があると明記しています。

「医療情報システム・サービス事業者に一部の業務を委託する方が、結果としてより安全な情報セキュリティ対策を講じることが可能となることも想定される。加えて、情報システム等の運用に係る要員などの負担軽減にもつながることがある。」

―― ガイドライン第6.0版 概説編 4.7 より

つまり:

専門業者が24時間365日セキュリティを管理してくれる

院内でサーバーを維持・保守する人員が不要になる

バックアップや障害対応もベンダーが担う

ただし、これはあくまで「適切な業者を選んだ場合」の話です。

クラウドを使うときに医療機関がやるべきこと

「クラウド業者に丸投げ」はNGです。ガイドラインは医療機関側に以下を求めています。

① 業者選定:三省ガイドラインに準拠しているか確認する

「本ガイドライン、総務省・経済産業省が定めている『医療情報を取り扱う情報システム・サービスの提供事業者における安全管理ガイドライン』等に掲げる基準を満たした事業者を選定すること」

―― ガイドライン第6.0版 概説編 4.4 より

チェックポイント:

「三省ガイドライン準拠」を明示しているか?

ISMS(ISO 27001)等の認証を取得しているか?

「サービス仕様適合開示書」を提出してもらえるか?

② 責任分界点を契約書に明記する

「どこまでが業者の責任で、どこからが自院の責任か」を書面で明確にすることがガイドラインの要件です。口頭での取り決めは認められません。

項目確認すべき内容データ保管場所国内サーバーか? 海外か?障害時の対応何時間以内に復旧するか(SLA)?漏洩時の責任通知・報告は誰が行うか?契約終了時データはどう返却・削除されるか?再委託業者がさらに別業者に委託していないか?

③ 業者を定期的に「監査」する

契約を結んで終わりではありません。ガイドラインは業者の管理状況を定期的に確認することも義務としています。少なくとも年1回、以下を確認しましょう。

ガイドライン準拠状況に変化はないか?

セキュリティインシデントは発生していないか?

担当者の連絡先・エスカレーション先は最新か?

セキュリティの3要素(CIA)とクラウドの関係

ガイドラインは、情報セキュリティを守るべき3つの要素(CIA)として定義しています。クラウドを使う場合も、この3つのバランスが崩れないか確認が必要です。

要素意味クラウドで起きうるリスク🔐 機密性許可された人だけがアクセスできるアクセス権限の設定ミス・不正ログイン✅ 完全性データが正確・完全な状態で使える通信エラーによるデータ破損・改ざん⚡ 可用性必要なときにシステムが使えるクラウド障害による電子カルテの停止

可用性の観点で重要:オフライン対策も必要

クラウド型電子カルテは、インターネットが止まると使えなくなります。通信障害時の「紙運用ルール」や「ダウン時手順書」の整備もガイドラインが求める安全管理の一つです。

「外部保存(クラウド)OKの条件」をガイドラインはどう定めているか

診療録などをクラウド(外部)に保存することは、以下の条件を満たせば法的に認められています。

クラウド外部保存が認められる3条件(ガイドライン 4.7 より)

1. 見読性(けんどくせい)

→ 保存した情報を必要なときに画面・印刷で正確に確認できること

2. 真正性(しんせいせい)

→ 誰が・いつ・何を記録したかが証明でき、改ざんされていないこと

3. 保存性(ほぞんせい)

→ 法定保存期間(診療録は5年)を通じてデータが消えず保持されること

クラウド業者を選ぶ際は、この3条件への対応状況を必ず確認してください。

「見読性・真正性・保存性に対応しています」と明示している業者を選ぶことがポイントです。

参考リンク

医療情報システムの安全管理に関するガイドライン 第6.0版(厚生労働省)

https://www.mhlw.go.jp/stf/shingi/0000516275_00006.html

個人情報の保護に関する法律(e-Gov法令検索)

https://laws.e-gov.go.jp/law/415AC0000000057

生成AIサービスの利用に関する注意喚起等について(個人情報保護委員会・2023年6月2日)

https://www.ppc.go.jp/news/careful_information/230602_AI_utilize_alert/

デジタル化・AI導入補助金2026

https://it-shien.smrj.go.jp/

医療DXについて(厚生労働省)

https://www.mhlw.go.jp/stf/iryoudx.html