はじめに

AWSのサービスでフロンティアエージェントに分類されるサービスには「Kiro AutonomousAgent」「AWS Security Agent」と「AWS DevOps Agent」があります。

私はまだ「Kiro AutonomousAgent」にアクセスできないため、本記事では、「AWS Security Agent」と「AWS DevOps Agent」の2つのサービスを使い始めるまでのセットアップ手順を解説します。

AWS Security Agent と AWS DevOps Agent は、開発から運用までのセキュリティと信頼性を AI エージェントが自律的にサポートするサービスです。

これらの2つのサービスを使うことで、「Security Agent」によるGitHubのPRを自動レビューする構成、「DevOps Agent」によりインシデントを監視・調査できる構成が構築できます。

AWS Security Agent / DevOps Agent とは

フロンティアエージェント

AWS Security Agent と DevOps Agent は、AWS が提供する「フロンティアエージェント」に分類されるサービスです。フロンティアエージェントとは、従来の AI アシスタントとは異なる、より高度な自律性を持つ AI エージェントの新しいカテゴリで、以下の3つの特徴があります。

- 自律的: ゴールを指示すれば、達成方法をエージェント自身が判断する

- スケーラブル: 複数のタスクを同時に実行し、作業を分散できる

- 独立稼働: 数時間〜数日間、人の介入なしに動作できる

現在、AWS は3つのフロンティアエージェントを提供しています。

| エージェント | 役割 |

|---|---|

| AWS Security Agent | 開発ライフサイクル全体のセキュリティ検証 |

| AWS DevOps Agent | インシデント対応・予防、運用改善 |

| Kiro Autonomous Agent | 開発タスクの自律実行 |

本記事では、このうち Security Agent と DevOps Agent のセットアップ手順を解説します。

AWS Security Agent

AWS Security Agent は、開発ライフサイクル全体を通じてアプリケーションのセキュリティを自動的に検証するサービスです。主に3つの機能があります。

- 設計セキュリティレビュー: コードを書く前に、設計ドキュメントを組織のセキュリティ要件に照らして検証する

- コードセキュリティレビュー: GitHub の PR を自動的に分析し、脆弱性の指摘を PR コメントとして提供する

- ペネトレーションテスト: デプロイ済みのアプリケーションに対してオンデマンドで攻撃シナリオを実行し、脆弱性を発見・修正 PR を自動生成する

AWS DevOps Agent

AWS DevOps Agent は、インシデントの解決と予防を自律的に行うサービスです。主に3つの機能があります。

- 自律型インシデント対応: アラート発生時に即座に調査を開始し、根本原因を特定する

- 予防レコメンデーション: 過去のインシデントパターンを分析し、オブザーバビリティ・インフラ・パイプラインの改善を提案する

- アプリケーショントポロジー: リソース間の依存関係を自動マッピングし、可視化する

GitHub との連携イメージ

両サービスとも GitHub と連携して動作します。セットアップ後の流れは以下のようになります。

開発者が GitHub に PR を作成

↓

Security Agent が PR を自動検知

↓

脆弱性の指摘を PR コメントとして投稿

↓

開発者が修正してマージ・デプロイ

↓

DevOps Agent がデプロイを検知し、

コード変更とメトリクスを相関分析して監視

Security Agent は GitHub App として動作し、PR へのコメントや修正 PR の自動生成を行います。DevOps Agent も GitHub App として動作しますが、こちらは読み取り専用で、コード変更やデプロイ履歴をインシデント調査の材料として使います。

本記事では、この連携を実現するためのセットアップ手順を解説します。

AWS Security Agent のセットアップ

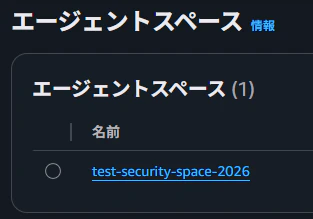

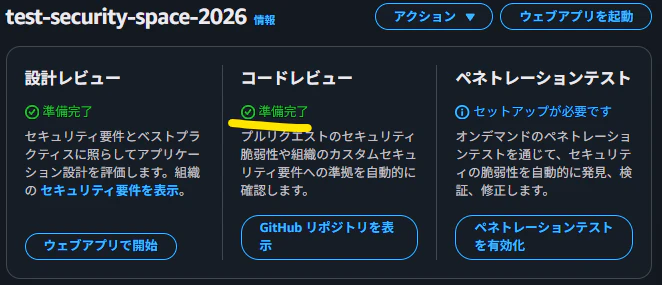

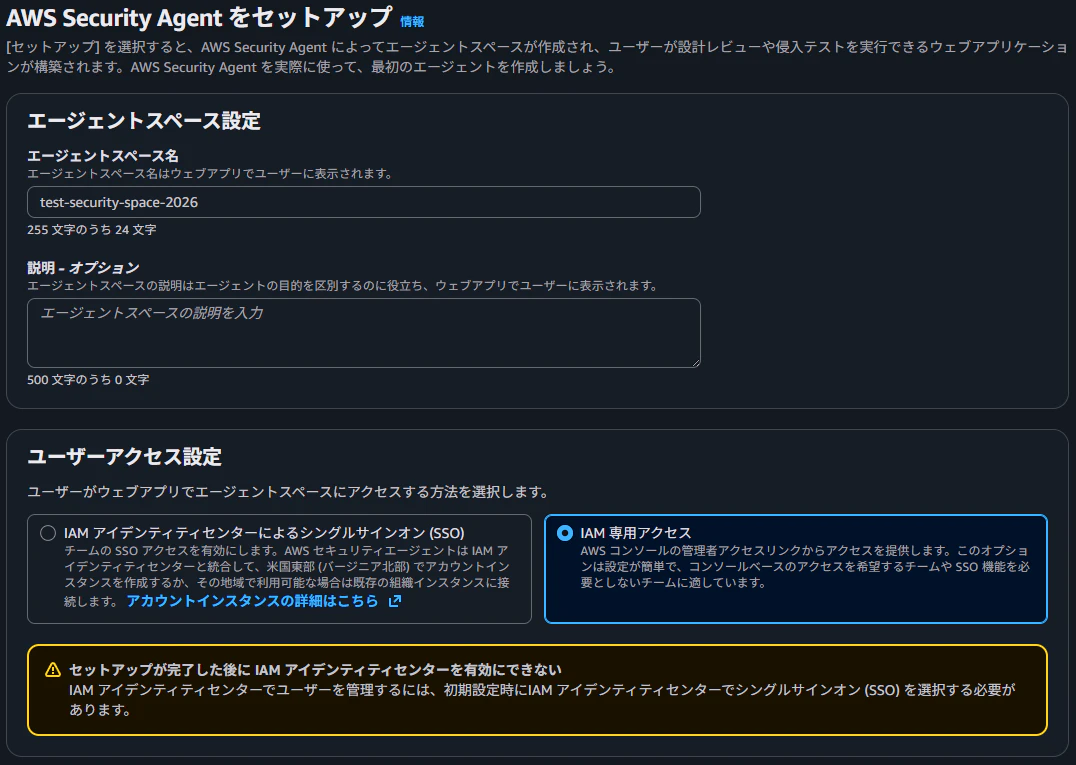

Agent Space の作成

まず、Security Agent の Agent Space を作成します。Agent Space は、Security Agent がアクセスできるリポジトリや設定をまとめる論理的なコンテナです。

1. AWS マネジメントコンソールで「AWS Security Agent」を開く

※2026年3月29日時点では「米国(バージニア北部)」で利用可能

※初回の画面では「AWSSecurityAgentをセットアップ」を選択

3. Agent Space の名前を入力(例: test-security-space-2026)

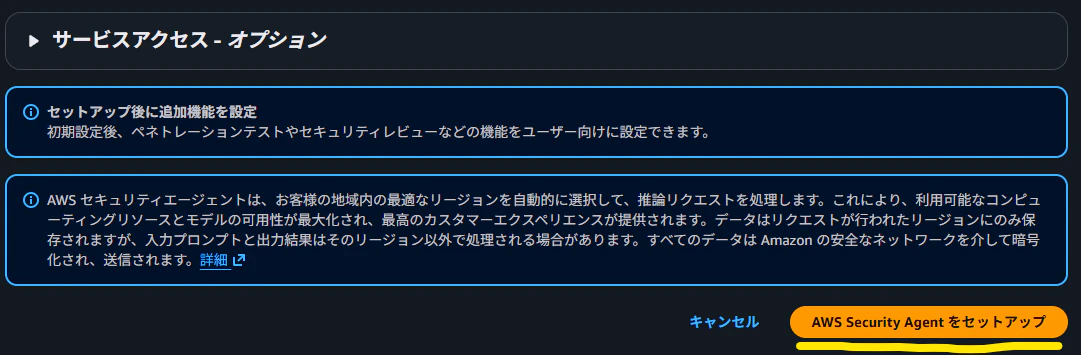

4. 「AWS SecurityAgentをセットアップ」を選択して作成を完了

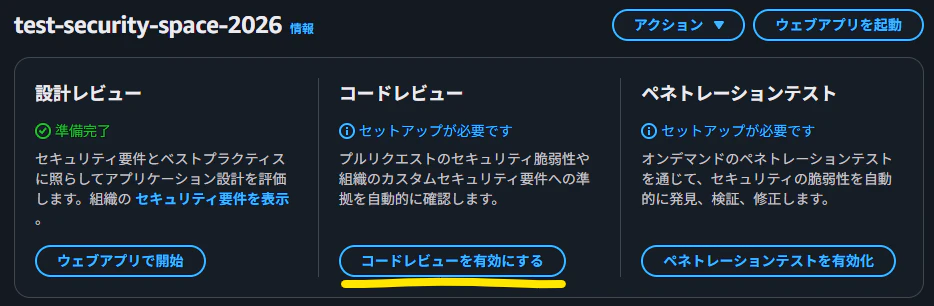

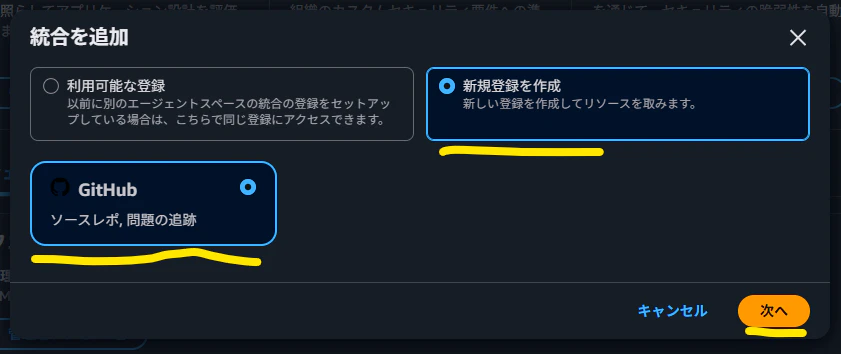

GitHub 統合の追加

次に、Security Agent と GitHub を接続します。

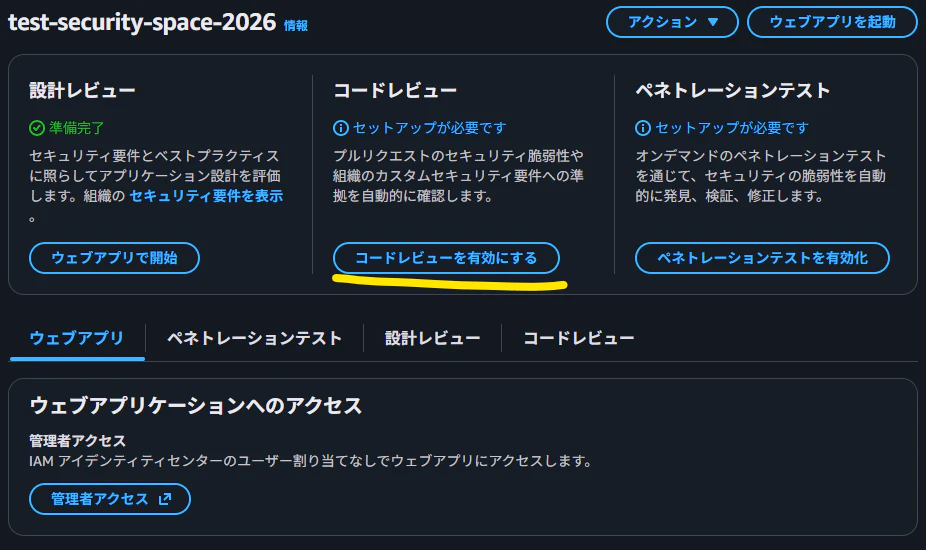

1. 作成した Agent Space を選択

2. 「コードレビューを有効にする」を選択

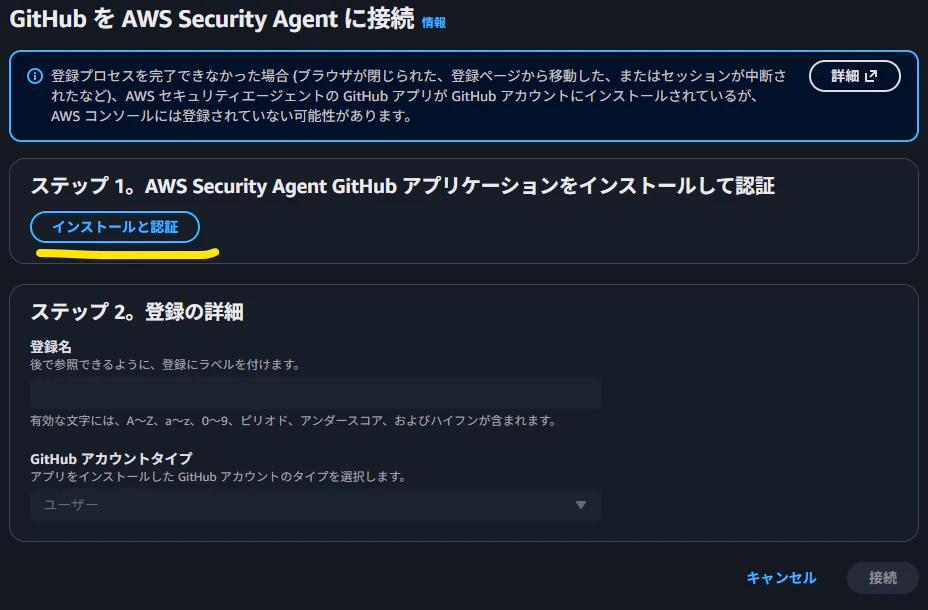

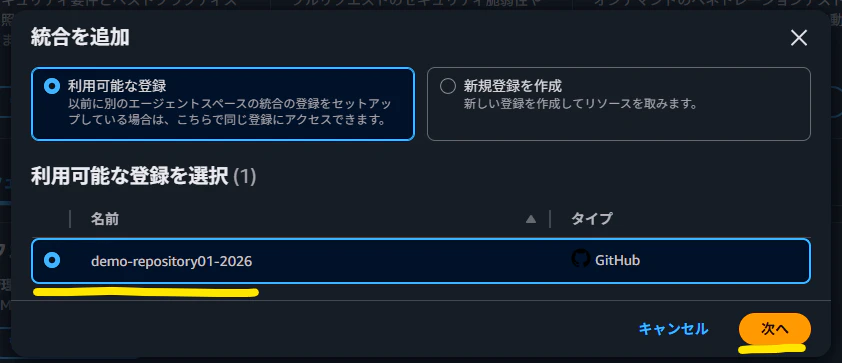

3. 「新規登録を作成」から「GitHub」を選択して「次へ」を選択

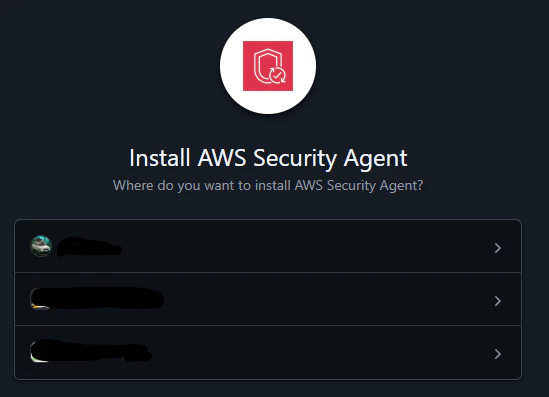

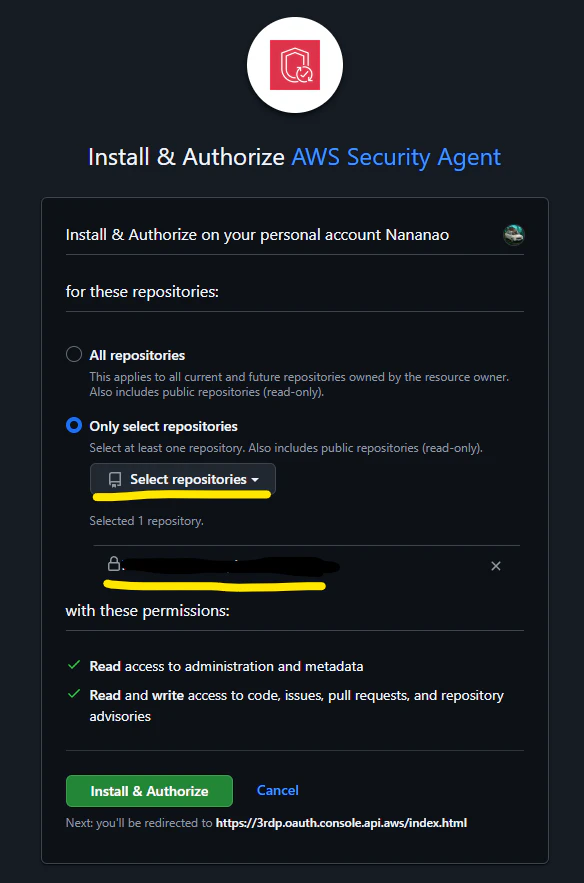

4. 「インストールと認証」をクリックすると、GitHub にリダイレクトされる

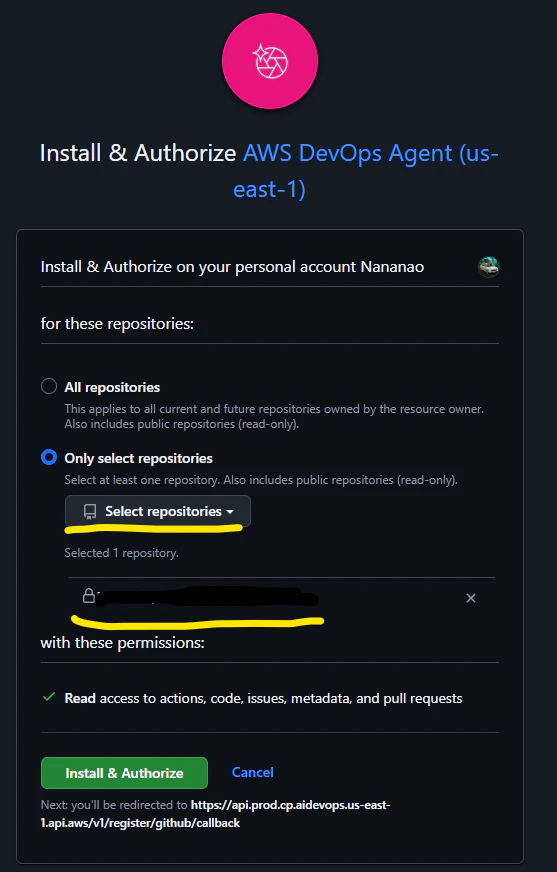

5. GitHub 側で、AWS Security Agent GitHub App をインストールするアカウントまたは Organization を選択

6. アクセスを許可するリポジトリを選択:

- 「All repositories」: 全リポジトリにアクセスを許可

- 「Only select repositories」: 特定のリポジトリのみ選択(こちらが推奨)

7. 「Install and authorize」を選択

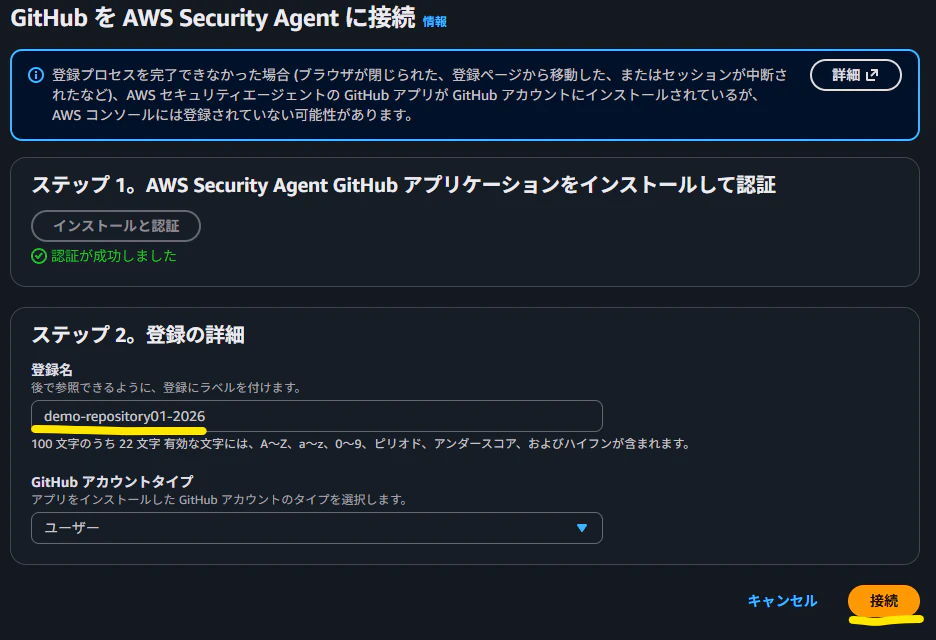

8. AWS コンソールにリダイレクトされるので、登録名を記載して接続を選択

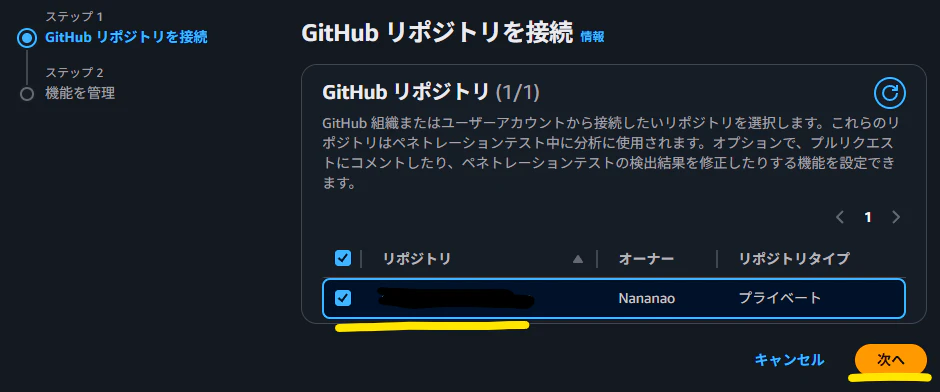

コードレビューの有効化

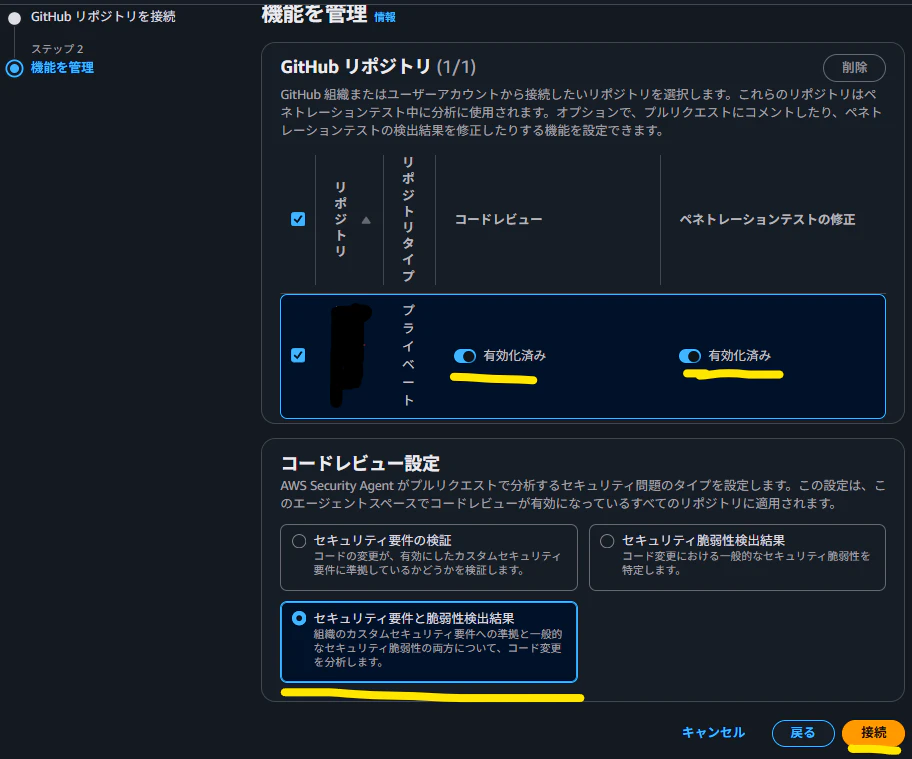

GitHub 統合が完了したら、コードレビューを有効にします。

1. Agent Space の「コードレビューを有効にする」を選択

2. 接続済みの GitHub Organization またはユーザーを選択

3. コードレビューを有効にするリポジトリを選択(チェックボックスで選択)して「接続」を選択

4. コードレビュー設定を選択:

- Security requirement validation: カスタムセキュリティ要件への準拠をチェック

- Security vulnerability findings: 一般的なセキュリティ脆弱性を検出

- Security requirements and vulnerability findings: 両方をチェック(推奨)

5. コードレビューが準備完了になったことを確認

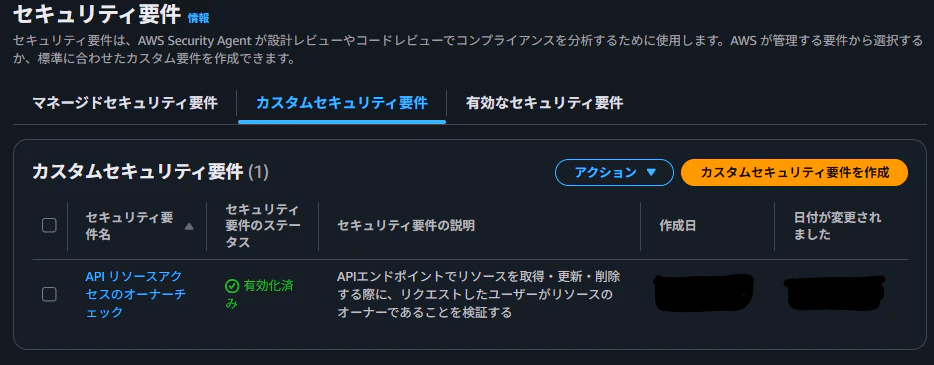

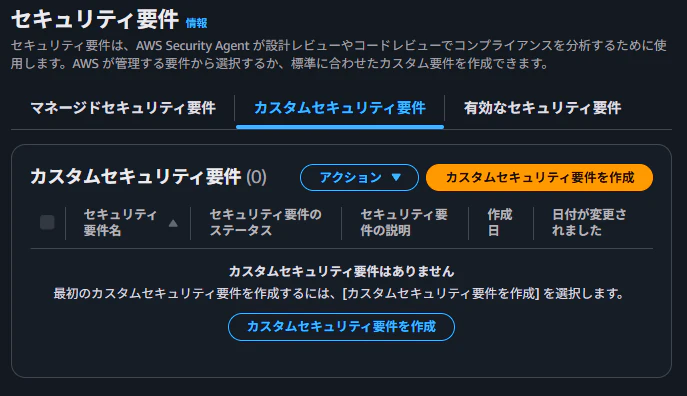

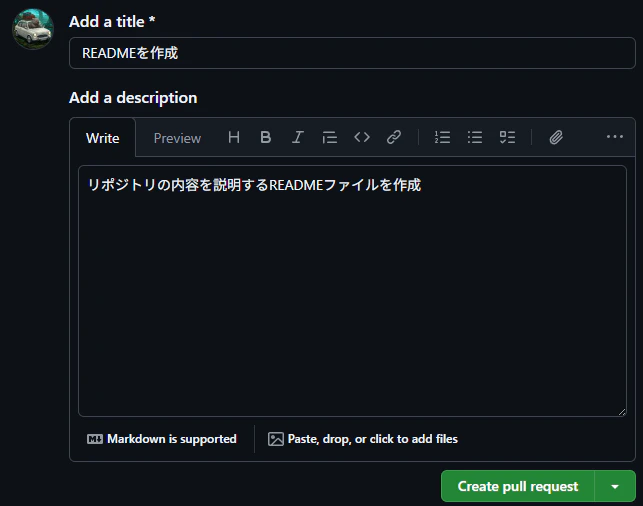

組織セキュリティ要件の設定(任意)

Security Agent のコードレビューをより効果的にするために、組織固有のセキュリティ要件を定義できます。

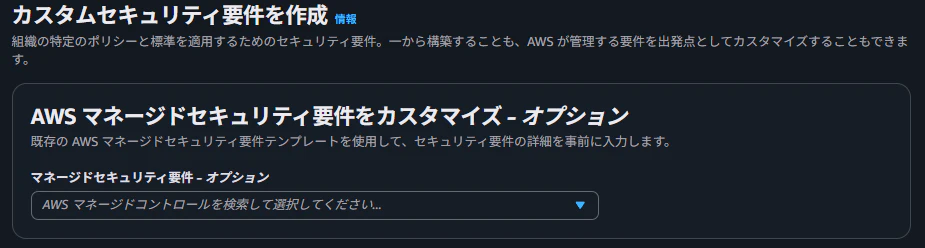

2. カスタム要件を追加(例: 「API リソースアクセスのオーナーチェック」)

上記キャプチャの例では、以下のような定義を行いました

セキュリティ要件名:

API リソースアクセスのオーナーチェック

説明:

APIエンドポイントでリソースを取得・更新・削除する際に、リクエストしたユーザーがリソースのオーナーであることを検証する

適用性:

ユーザーごとにデータを管理するすべてのAPIエンドポイントに適用する。特に、パスパラメータでリソースIDを指定して個別のリソースにアクセスするエンドポイント(GET /resources/{id}、PUT /resources/{id}、DELETE /resources/{id} など)が対象。

コンプライアンス条件:

コンプライアンス遵守: リソースの取得・更新・削除を行うハンドラーで、認証済みユーザーのIDとリソースのオーナーIDを比較し、一致しない場合は403 Forbiddenを返すこと。

コンプライアンス違反: パスパラメータのリソースIDのみでデータベースからリソースを取得し、オーナーの検証なしにレスポンスを返す実装。

是正ガイダンス:

リソース取得後にuserId(オーナーID)と認証済みユーザーのIDを比較するチェックを追加してください。一致しない場合は403 Forbiddenレスポンスを返してください。

この設定は任意ですが、設定しておくと Security Agent がチームの基準に沿ったレビューを行ってくれるようになります。

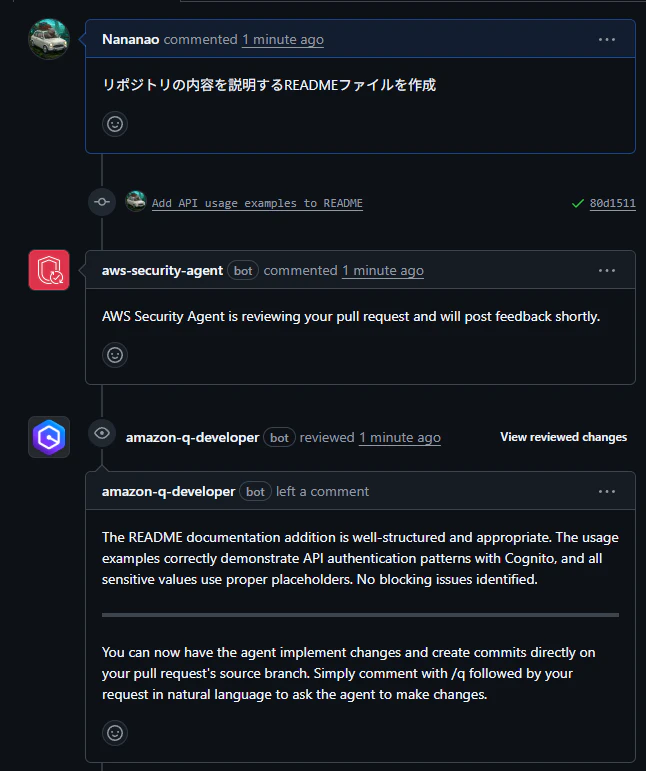

動作確認

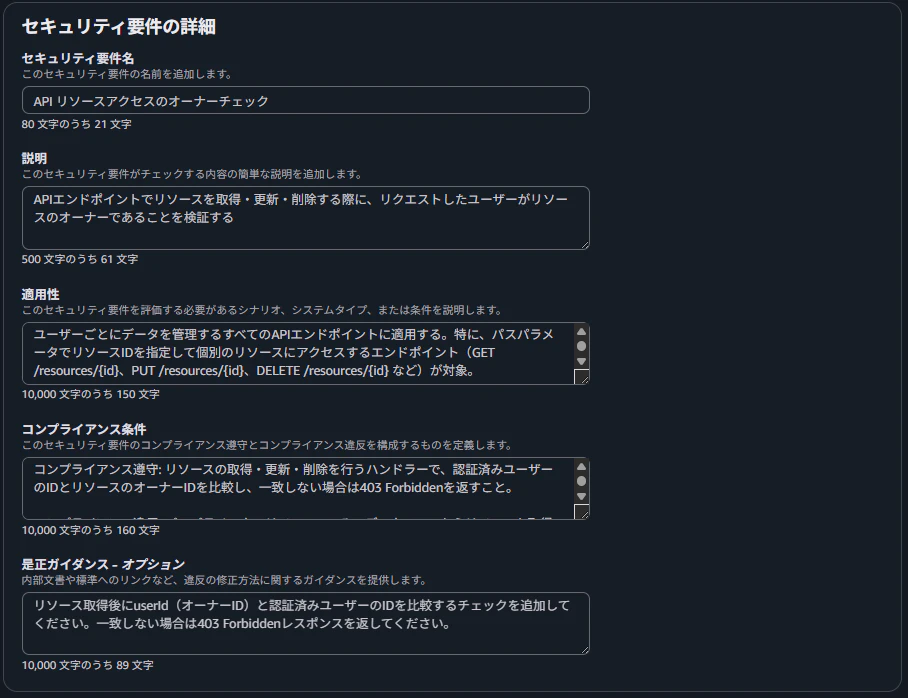

セットアップが正しく完了したか確認するために、テスト用の PR を作成してみましょう。

1. 対象リポジトリでフィーチャーブランチを作成

2. 何らかのコード変更を加えて PR を作成

SecurityAgentはPRに対してレビューを行うため、何かしらの変更を加えます。

今回はすでにコードをブランチに上げていたので、READMEファイルを加える変更を行いました。

3. Security Agent が PR にコメントとしてレビュー結果を投稿するか確認

PRに対してSecurityAgentとAmazonQが自動でレビューを行います。

★私の環境ではAmazonQDeveloperforGitHubが入っているので、AmazonQもレビューしてくれています

SecurityAgent「AWS Security Agent がプルリクエストを審査中です。まもなくフィードバックを投稿します。」

↓

AmazonQ「READMEドキュメントの追加内容は、構成が適切で適切です。使用例はCognitoを使用したAPI認証パターンを正しく示しており、機密情報はすべて適切なプレースホルダーで保護されています。重大な問題は確認されていません。」

↓

SecurityAgent「問題は確認されませんでした。」

という流れでレビューが行われました

Security Agent のコメントが表示されれば、セットアップは完了です。

人間もレビューを実施し、問題がなければPRをマージしてください。

※ブランチにはあえて脆弱性のあるコードを事前に含ませておきましたが、レビュー対象は今回のPRの内容のみでした。

AWS DevOps Agent のセットアップ

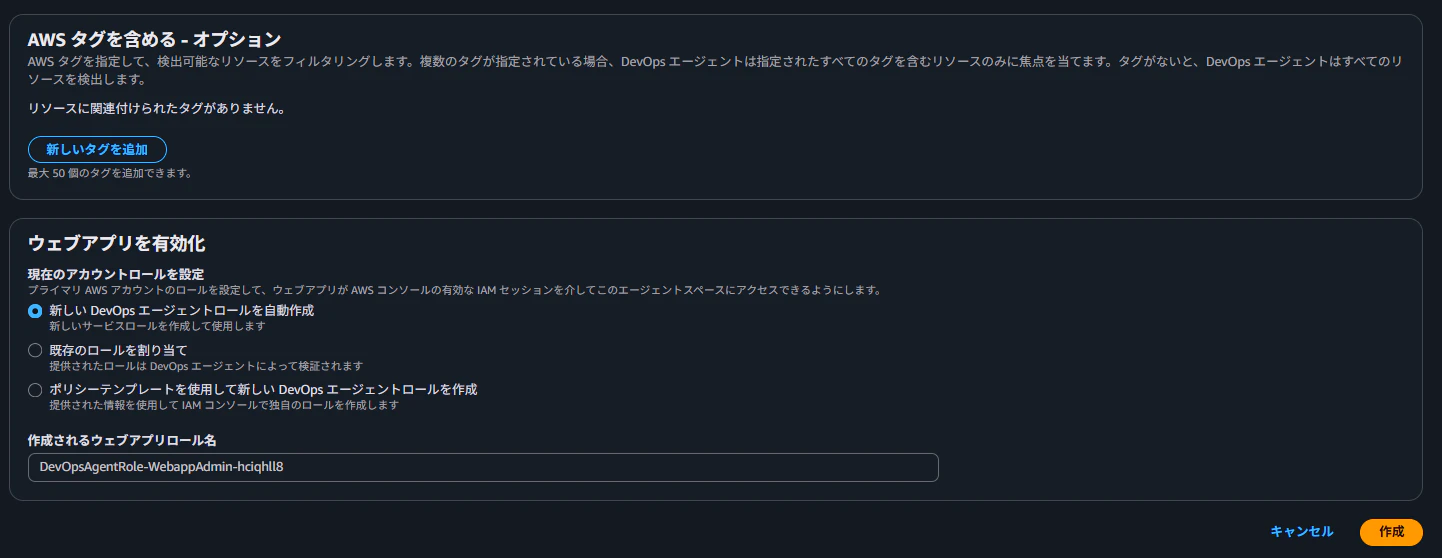

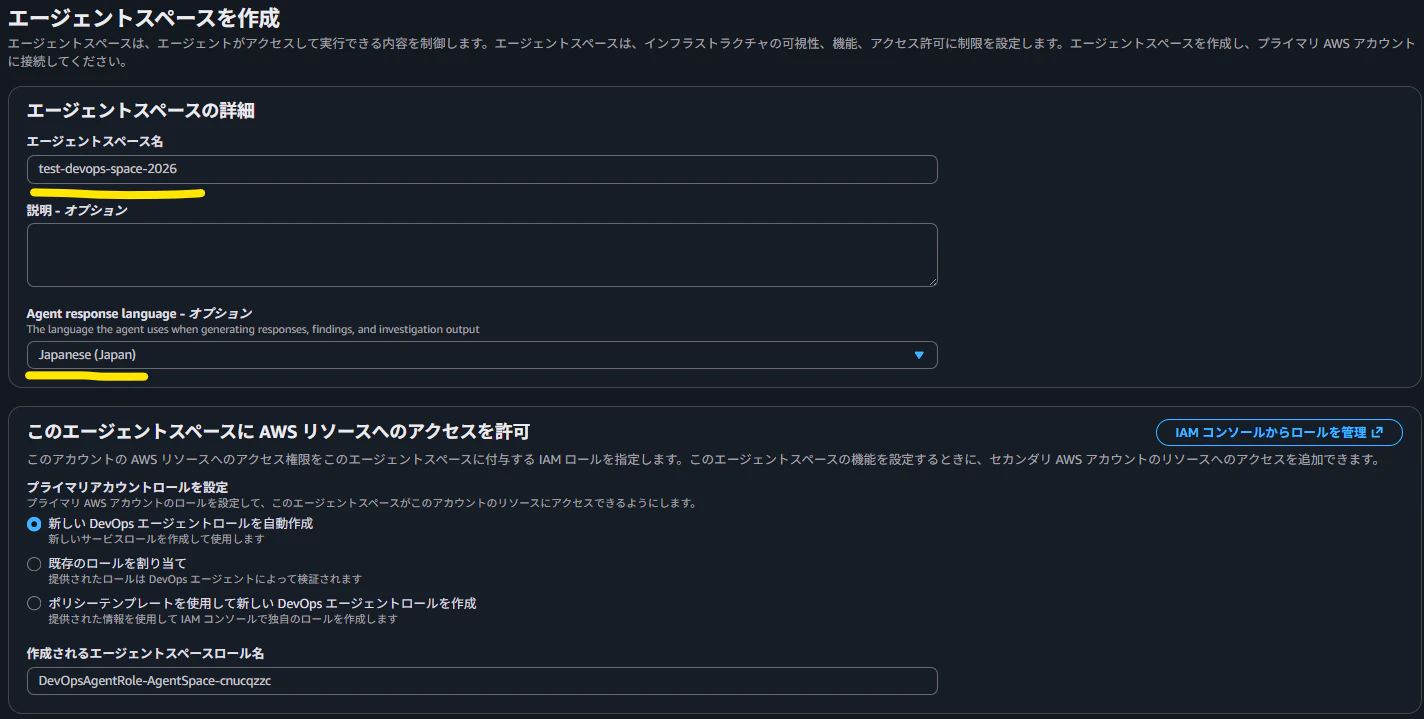

Agent Space の作成

DevOps Agent でも Agent Space を作成します。DevOps Agent の Agent Space は、監視対象の AWS アカウント、ツール統合、アクセス権限を定義するコンテナです。

1. AWS マネジメントコンソールで「AWS DevOps Agent」を開く

2. 「エージェントスペースを作成」(初回は「セットアップを開始」)を選択してAgent Space を作成する

Agent response languageは私が日本人なので「Japanese」を選択して調査結果が日本語で返してもらえるようにしています。

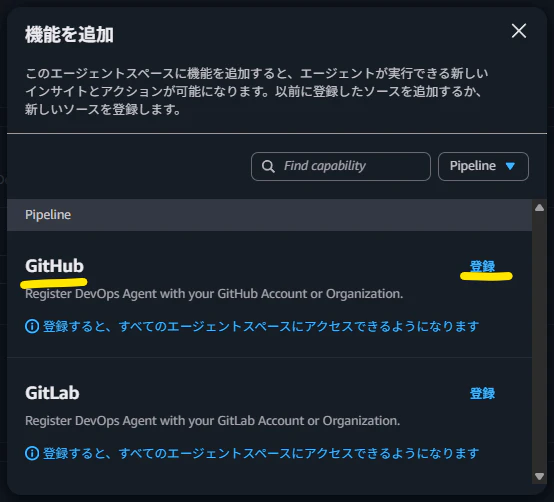

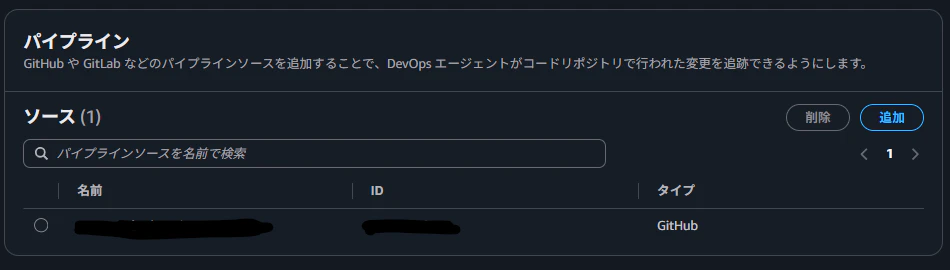

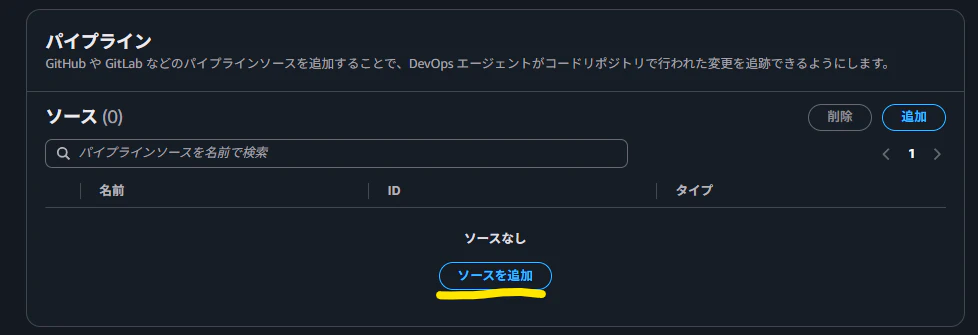

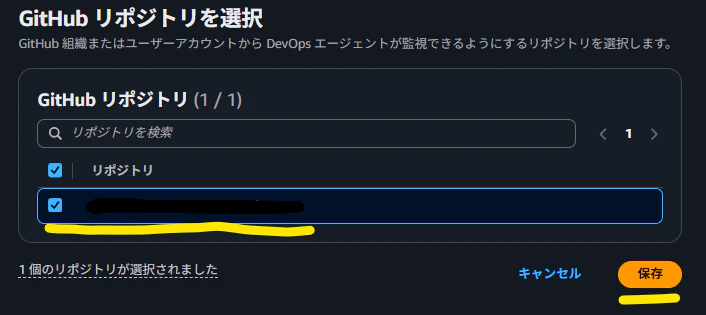

GitHub 統合の追加

DevOps Agent と GitHub を接続します。DevOps Agent の GitHub 統合は AWS アカウントレベルで登録され、複数の Agent Space で共有できます。

1. 作成したDevOpsAgentの詳細画面で「機能」タブを開く

2. 「パイプライン」セクションの「ソースを追加」をクリック

3. 「GitHub」の「登録」を選択

4. 接続タイプを選択:

- User: 個人の GitHub アカウント

- Organization: GitHub Organization

5. 「送信」をクリックすると GitHub にリダイレクトされる

6. AWS DevOps Agent GitHub App をインストールするアカウントを選択

8. パイプラインに登録したリポジトリが表示されていることを確認

Security Agent との違い: DevOps Agent の GitHub App はリポジトリへの読み取り専用アクセスです。デプロイイベントやコード変更を受信して、インシデント調査時の相関分析に使います。

オブザーバビリティツールについて

DevOps Agent は、同じ AWS アカウント内の Amazon CloudWatch には Agent Space 作成時に自動的にアクセスできるようになります。プライマリアカウントのロール設定に CloudWatch へのアクセス権限が含まれているため、追加の接続設定は不要です。

Datadog、New Relic、Dynatrace、Splunk などのサードパーティツールを使用する場合は、別途接続設定が必要です。DevOps Agent の「機能」タブから追加できます。

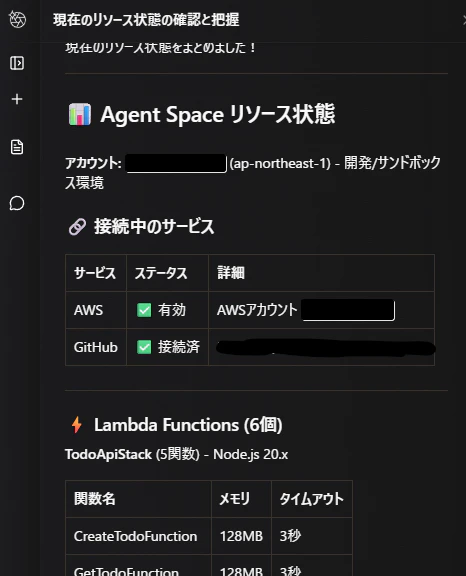

動作確認

セットアップが正しく完了したか確認します。

前提条件: DevOps Agent のトポロジーやリソース状態を確認するには、AWS アカウント内に何らかのアプリケーションがデプロイされている必要があります。まだデプロイしていない場合は、先にアプリケーションをデプロイしてください。DevOps Agent は現在米国リージョンで動作しますが、東京リージョンなど他のリージョンにデプロイされたアプリケーションのリソースも認識できます。

1. DevOps Agent の Web App でトポロジーが構築されていることを確認

2. DevOps Agent Chat で簡単な質問をしてみる(例: 「現在のリソースの状態を教えて」)

トポロジーが表示され、Chat で応答が返ってくれば、セットアップは完了です。

DevOps Agent でできること

このチャットではデプロイされている構成についていろいろとAIと確認することができます。

システムの内容の確認や改善点発見に有効な使い方ができそうです。

例えば以下のようなことができます

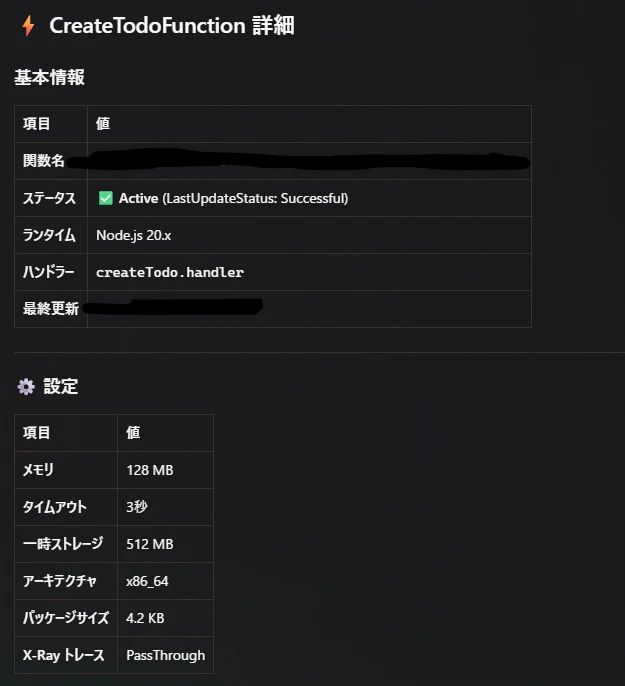

リソースの詳細について確認

「Lambda関数【Lambda名】について教えてください」と聞くと、以下のようにそのリソースの詳細を教えてくれます

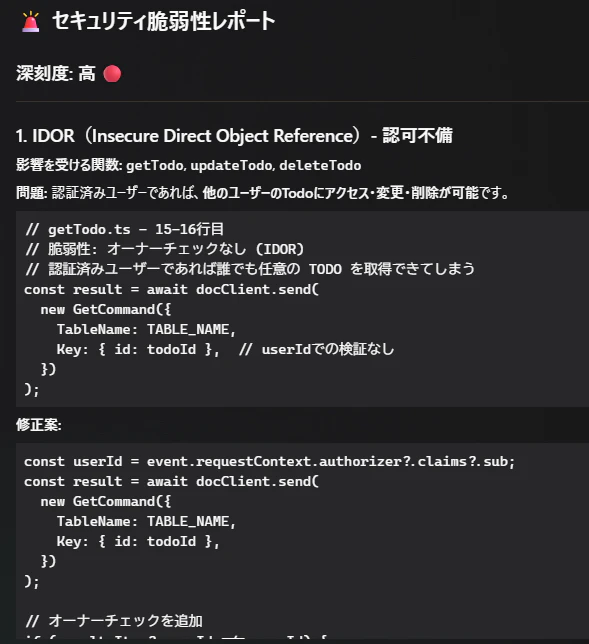

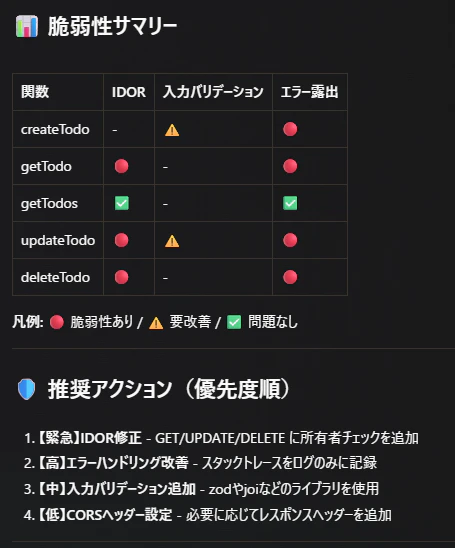

脆弱性診断

「Lambda関数のコードに脆弱性はありますか?」のように聞くと、脆弱性診断結果をレポートしてくれます。

まとめ

本記事では、AWS Security Agent と DevOps Agent のセットアップ手順を解説しました。

今回のセットアップで Security Agent により GitHub の PR を自動的にレビューし、脆弱性を指摘してくれる構成と、DevOps Agent によりアプリケーションのトポロジーを構築し、構成の確認やインシデントの監視・調査ができる構成ができました。

成果物のセキュリティ診断と運用監視について、SecurityAgentとDevOpsAgentを応用することでさらなる効率化ができそうです。今後の記事でもFrontierAgentsについて発信していきます。

英語版記事

参考URL

What is AWS Security Agent?

About AWS DevOps Agent

Review code security findings in GitHub

Public preview pricing and limits - AWS DevOps Agent

AWS Security Agent FAQs