概要

2023/10/3にcurlの開発者であるDaniel Stenberg氏がX(旧twitter)で、

10/11に深刻度がHIGHのCVEの修正を含むcurl 8.4.0をリリースすると発表。

深刻度がHIGHのものは、curlで見つかった過去最悪のセキュリティ上の欠陥とのこと。

私たちはリリースサイクルを短縮し、深刻度HIGHのCVEの修正を含むcurl 8.4.0を10月11日にリリースする予定です。

GitHub Discussionsでのコメント

バージョン 8.4.0では、深刻度がHIGHのものと深刻度がLOWの2つの脆弱性が修正される。

詳細は10/11まで公開できないとのこと。日本時間だと10/11(水)15:00頃に公開予定。

私たちはリリース・サイクルを短縮し、10月11日にcurl 8.4.0をリリースする予定です。HIGHと評価されたものは、おそらく長い間、最悪のcurlのセキュリティ欠陥です。

新しいバージョンと2つのCVEに関する詳細は、リリース日のUTC 6:00頃に公開される予定です。

・CVE-2023-38545: 深刻度 HIGH (libcurl と curl ツールの両方に影響)

・CVE-2023-38546: 深刻度 LOW (libcurl のみに影響し、ツールには影響しません)

今後リリースされるcurlにはAPIやABIの変更はありません。

どのバージョン範囲に影響があるかについては、非常に高い精度で問題(領域)を特定するのに役立つため、前もって情報を開示することはできません。

ここ数年のバージョンは、私が知りうる限り具体的なものです。

私たちはディストロのメーリングリストに通知し、メンバーであるディストリビューションがパッチを準備できるようにしています。(サポート契約と正当な理由がない限り、10月11日以前にこれらの問題の詳細を知ることはできません)。

これでおわかりでしょう。それに従って計画を立ててください。

10/11 公開情報

以下にて詳細情報が公開されました。

-

開発者Daniel Stenberg氏のブログ

- CURL 8.4.0:

https://daniel.haxx.se/blog/2023/10/11/curl-8-4-0/ - HOW I MADE A HEAP OVERFLOW IN CURL:

https://daniel.haxx.se/blog/2023/10/11/how-i-made-a-heap-overflow-in-curl/

- CURL 8.4.0:

-

curlドキュメント

- CVE-2023-38545:https://curl.se/docs/CVE-2023-38545.html

- CVE-2023-38546:https://curl.se/docs/CVE-2023-38546.html

CVE-2023-38545:SOCKS5 heap buffer overflow

この欠陥は、SOCKS5 プロキシのハンドシェイクにおいて、

curlがヒープベースのバッファをオーバーフローさせます。

影響を受けるバージョン: libcurl 7.69.0から8.3.0まで

影響を受けないバージョン: libcurl < 7.69.0 および >= 8.4.0

2020年2月14日、私はこの変更のメインコミットをmasterに行った。

7.69.0はこの機能拡張を搭載した最初のリリースとして出荷された。

ひいては CVE-2023-38545 に脆弱な最初のリリースでもあります。

CVE-2023-38546:cookie injection with none file

この欠陥により、特定の一連の条件が満たされた場合、

攻撃者は libcurl を使用して実行中のプログラムに任意でcookie を挿入することができます。

影響を受けるバージョン: libcurl 7.9.1から8.3.0まで

影響を受けないバージョン: libcurl < 7.9.1 および >= 8.4.0

その他の情報

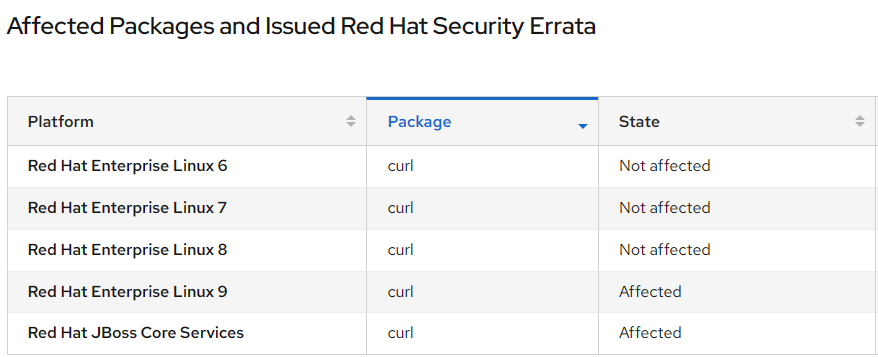

この欠陥は、Red Hat Enterprise Linux 6、7、および 8 に同梱されている

curl のバージョンには影響しません。

-

Ubuntu

-

Amazon Linux Security Center

-

MITRE

- CVE-2023-38545:https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2023-38545

- CVE-2023-38546:https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2023-38546