はじめに

クラウド環境でのセキュリティ対策は、企業にとって常に重要なテーマです。特に、インバウンド/アウトバウンド通信の制御は、データ漏洩や不正アクセスを防ぐ上で欠かせません。

システムを構築するとき、「インバウンド通信は外部からの攻撃を防ぐために制御が必要」とすぐにイメージできますが、「アウトバウンド通信も制御する必要があるの?」と感じる方は多いかもしれません。

(私自身も最初は「インバウンドさえ守れば十分では?」と思っていました。![]() )

)

そこで登場するのが AWS Network Firewall です。これは、アウトバウンド通信を含むネットワークトラフィックを柔軟に制御できる強力なサービスです。

本記事では、アウトバウンド通信を制御する理由と、AWS Network Firewallの使用例について解説します。

そもそも何のためにアウトバウンド通信を制御するの?

結論から言うと、アウトバウンド通信を制御する目的は、内部ネットワークから外部への「不正な通信」や「データ漏洩」を防ぐためです。

マルウェア感染や不正アクセス、内部不正が起きても、「外に出ていく通信」をしっかり制御できていれば、被害の拡大を防ぐことができます。

【アウトバウンド通信を制御しなかった場合に起こり得る事故例】

- 例1:攻撃者によるデータ持ち出し

攻撃者が何らかの方法で企業システム内部に侵入した場合、外部への通信が自由に許可されていると、侵入後に内部データを外部にコピー・送信してしまう可能性があります。

![]() このようなケースでは、「侵入されたこと」よりも「データを持ち出せてしまったこと」が致命的な被害につながります。

このようなケースでは、「侵入されたこと」よりも「データを持ち出せてしまったこと」が致命的な被害につながります。

- 例2:内部者による情報流出

退職予定者などの内部者が、社内のファイルを個人のメールアドレスや外部ストレージサービスに送信し、機密情報が流出するケースも想定されます。

![]() もし外部宛の送信やファイルアップロードといったアウトバウンド通信を監視・制限していれば、防げた可能性があります。

もし外部宛の送信やファイルアップロードといったアウトバウンド通信を監視・制限していれば、防げた可能性があります。

- 例3:マルウェアによる外部通信

マルウェアに感染した端末が、攻撃者の指令サーバーと通信して情報を送信するケースもあります。

![]() たとえ社内ネットワーク内の端末であっても、アウトバウンド通信を制御していなければ、外部へのデータ送信を止めることはできません。

たとえ社内ネットワーク内の端末であっても、アウトバウンド通信を制御していなければ、外部へのデータ送信を止めることはできません。

これらの事例から分かるように、攻撃の初期段階では「外部から侵入(インバウンド)」が注目されがちですが、実際には「外へ出す(アウトバウンド)」通信こそ、攻撃者が最も重視するフェーズです。

侵入を完全に防ぐことは難しいですが、仮にマルウェアに感染したとしても、アウトバウンド通信を制御していれば「そこから先の被害」を食い止めることができます。

また、出ていった通信を「あとから知る」では遅く、リアルタイムに異常を検知・遮断できれば、被害の拡大を最小限に抑えることができます。

そのためにも、監視の対象をインバウンドだけでなくアウトバウンドにも広げることが不可欠です。

AWS Network Firewallとは?

アウトバウンド通信を制御する重要性が分かったところで、次は「AWS上ではどうやってそれを実現するのか?」を見ていきましょう。

AWSには、アウトバウンド通信を制御・監視できるサービスとしてAWS Network Firewall が用意されています。

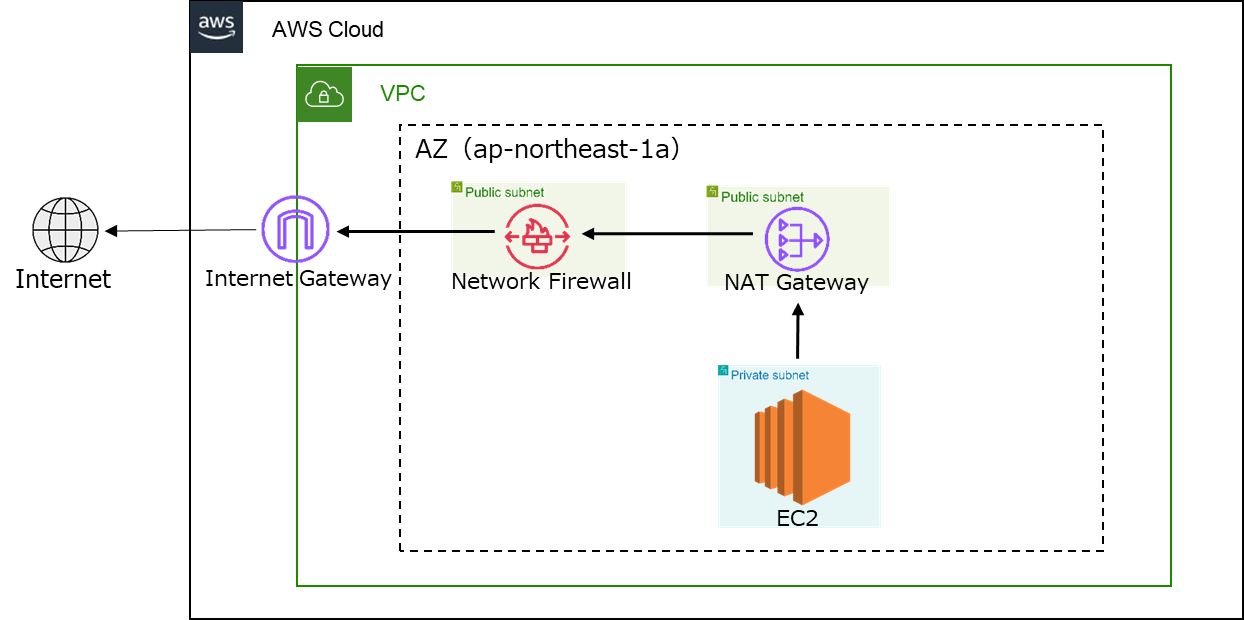

イメージとしては、VPC内のインターネット通信経路(Internet GatewayやNAT Gatewayなど)と外部ネットワークの間に設置するファイアウォールです。

VPCに出入りする通信に対して、以下のような制御・監視を行うことができます。

- ステートレス/ステートフルなパケットフィルタリング

- アウトバウンド通信の可視化とログ取得

- 送信先ドメイン名(FQDN)を基にしたHTTP/HTTPSアクセス制御

つまり、一般的なファイアウォールとしてのセキュリティ機能に加えて、

「どこへ出ていく通信なのか」を可視化し、必要に応じて制限・監視できるのが特徴です。

また、セキュリティグループとの違いとしてIPアドレスではなくドメイン名ベースで通信制御できる点も重要です。これにより、「宛先のIPが変わるSaaS」などにも柔軟に対応できます。

AWS Network Firewallでできること

ここからは、AWS Network Firewallを使うことでどんな課題を解決できるのかを、実際のユースケースを交えながら紹介していきます。

システム構築時に考慮すべきポイントと照らし合わせながら見ていきましょう。

1. セキュリティの強化と脅威の防止

内部ネットワークから外部への不正な通信を防ぎ、攻撃の初期段階から被害拡大までを抑止できます。

マルウェア感染や攻撃者の侵入を完全にゼロにするのは難しくても、「外に出させない」対策で大きな被害を防ぐことができます。

【想定ユースケース】

社内端末がマルウェア感染した場合でも、AWS Network Firewallにより悪意のあるIPアドレスへの通信をブロックするポリシーを設定しておくことで、感染した端末が攻撃者と通信する前に情報流出を防ぐことができます。

2. コンプライアンスの遵守

多くの業界では、外部通信の監視・制御が規制上の要件になることがあります。

AWS Network Firewallを活用すれば、送信ルールを明確に定義し、通信ログを監査可能な形で保存できます。

【想定ユースケース】

例えば、金融機関などで「顧客データの外部送信を禁止する」規制がある場合、Network Firewallで送信先ドメインや通信ポートを制限することで、外部への誤送信や不正なデータ送出を防ぐことが可能です。

これにより、コンプライアンス要件を満たしつつ、リスクを最小限に抑えられます。

3. トラフィックの可視化

どのアプリケーションが、どの宛先に通信しているかをリアルタイムで監視できます。

「何が、どこに、どれだけ通信しているのか」を把握できることで、運用の透明性が高まります。

【想定ユースケース】

特定のアプリケーションから異常な外部通信が発生している場合、検知することができます。データの不正送信を発見して被害拡大を防止することができます。

最近のアップデートで、 AWS Network Firewallでファイアウォールモニタリングダッシュボードが利用できるようになったので、さらに監視の効率が図れます。

4. 通信ポリシーの最適化(制御とコスト削減)

アプリケーションやサービスに対して通信を許可するかを細かく制御できます。

これにより、業務上必要な通信だけを通し、不要な外部通信をブロックすることで、セキュリティ・効率・コストのすべてを最適化できます。

【想定ユースケース】

企業内でAWS Network Firewallを使用して業務用アプリ(CRMや社内SaaSなど)のみ通信を許可し、動画配信サイトやストレージサービスへのアクセスを制限することで、不要な通信を抑制しつつ、業務効率の維持とデータ転送料金の削減が可能になります。

まとめ

ここまで見てきたように、アウトバウンド通信の制御は、クラウド環境におけるセキュリティ対策の中でも非常に重要な要素です。侵入を完全に防ぐことは難しくても、「外に出させない」仕組みを持っておくことで、被害を最小限に抑えることができます。

AWS Network Firewallを活用すれば、このアウトバウンド通信の監視・制御を柔軟に実現できます!具体的な例を通じて、その効果を理解していただけたでしょうか。

もしAWS Network Firewallのコスト面が気になる方は、下記の記事を読んでください。ランニングコストや運用コストも含めてAWS Network Firewallを利用するコストについて詳しく言及されています。

注意事項

本ブログに掲載している内容は、私個人の見解であり、

所属する組織の立場や戦略、意見を代表するものではありません。

あくまでエンジニアとしての経験や考えを発信していますので、ご了承ください。