免責事項

本サイトおよび対応するコメントにおいて表明される意見は、投稿者本人の個人的意見であり、シスコの意見ではありません。本サイトの内容は、情報の提供のみを目的として掲載されております。

Merakiクラウド ソリューションについて

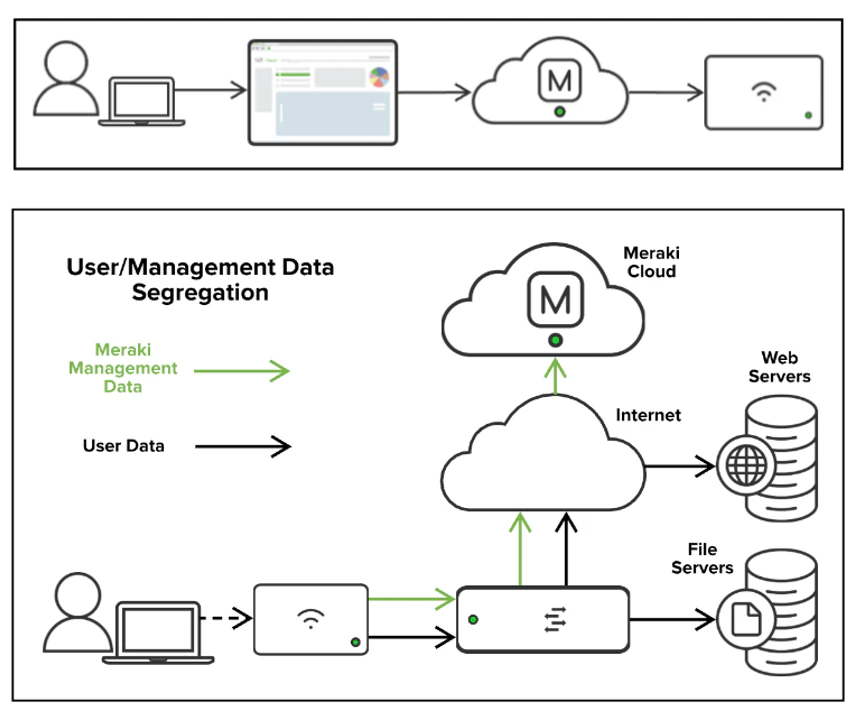

Merakiクラウド ソリューションは、ユーザがすべてのMerakiネットワーク デバイスをシンプルかつセキュアな単一プラットフォームから管理できる一元管理サービスです。

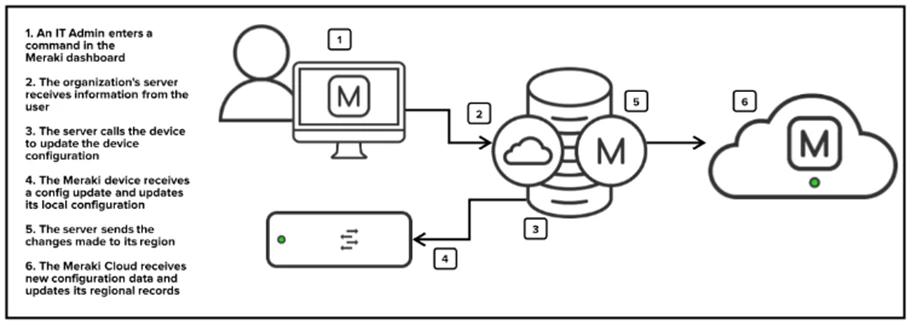

ユーザはMerakiダッシュボードWebインターフェースまたはAPIを介してMerakiデバイスを展開、監視、および設定できます。ユーザが設定変更を行うと、変更要求はMerakiクラウドに送信され、Merakiクラウドから関連するデバイスにプッシュされます。

Merakiクラウド アーキテクチャ

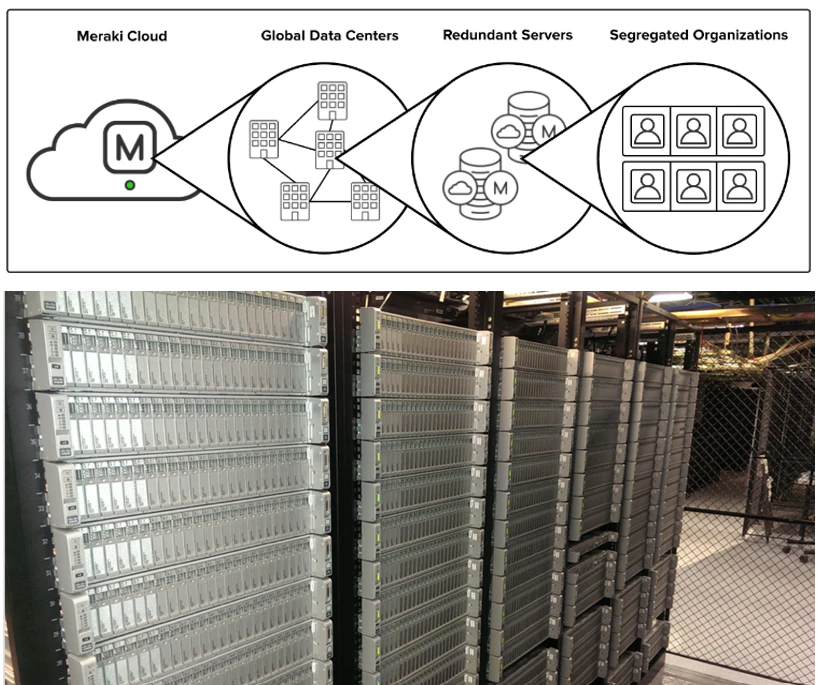

MerakiクラウドはMeraki管理ソリューションの基盤です。この「クラウド」は、世界中のMerakiデータセンターに戦略的に配置された信頼性の高いマルチテナント サーバーを集めたものです。これらのデータセンターのサーバーは、多くの別個のユーザ アカウントからなる強力なホスティング コンピュータです。これらのサーバーは、すべてのアカウントがホスト(サーバー)上のコンピューティング リソースを(平等に)共有するため、「マルチテナント」サーバーと呼ばれます。これらのアカウントがリソースを共有してはいますが、Merakiでは、アカウント認証に基づいてオーガナイゼーション アクセスを制限したり、ユーザ パスワードやAPIキーなどの認証情報をハッシュ化したりすることによって、顧客情報のセキュリティを保持します。

Meraki データセンター

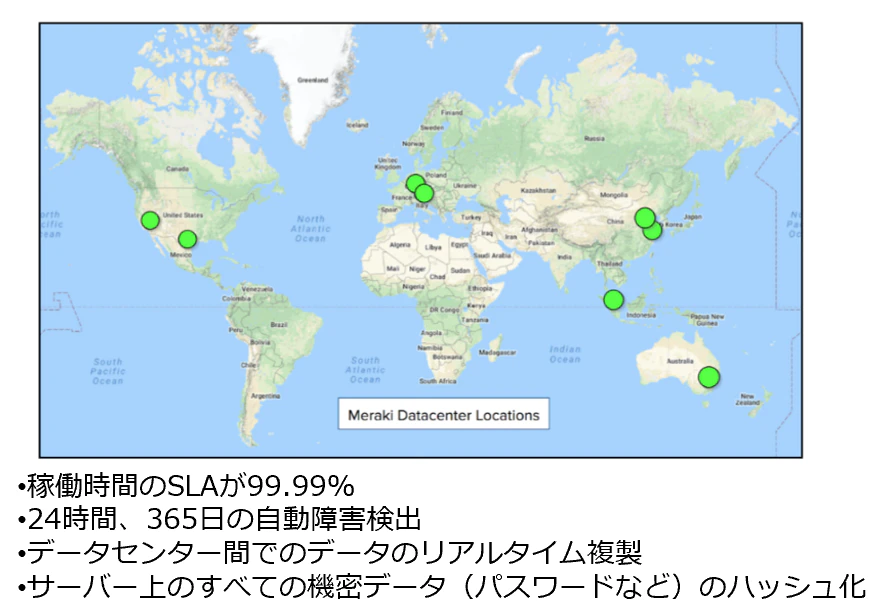

Merakiの管理データは、独立した同一地域のデータセンター全体にリアルタイムで複製されます。これらの同一データは、自動夜間アーカイブ バックアップで地域内のサードパーティ クラウド ストレージ サービスに複製されます。 Merakiクラウドは顧客ユーザのデータを保管しません。すべてのMerakiサービス(ダッシュボードおよびAPI)も、複数の独立したデータセンター全体で複製されるため、災害によりデータセンターに障害が発生した場合にこれらを速やかにフェールオーバーできます。Merakiのデータセンターは世界中に配置されており、機密性の高い国や地域におけるデータの主権を守るための高可用性のローカルデータ格納と、信頼性の高いクラウド管理通信を促進するための高速接続を可能にしています。これらのデータセンターはPCI、SAS70 Type II/SSAE、PCI、ISO27001などの認証を取得しています。

データセンターロケーション

各地域(北米および南米、欧州、アジア、中国、カナダ、インド)には、エンドポイントのプライマリMerakiサーバーが配置される、地理的に一致するデータセンターが、少なくとも1ペア((フェールオーバー用))用意されています。

アカウントを作成するとき、お客様のデータがホストされる地域を選択できます。世界中に拡がるネットワークお持ちの場合、データ保存地域(米国、EU、アジア、中国、カナダ、インド)ごとに別々のオーガナイゼーションを作成する必要があります。アカウントごとのホスティング地域は、ユーザがサインインしたときにMerakiダッシュボード ページの一番下に表示されます。

データセンター信頼性と可用性

Merakiでは高い保守性をお客様に保証するために、複数の方法による高可用性(HA)アーキテクチャを実現しています。Merakiのデータセンターを通過するネットワーク接続は高帯域で、高い回復力を備えています。共有型のHA構造により、局所的な障害が発生してもデータを利用でき、データセンターのバックアップ アーキテクチャにより、管理データは壊滅的な障害が発生しても常に利用できます。これらのバックアップは、サードパーティのクラウドベースのストレージ サービスに保管されます。また、これらのサードパーティ サービスは、地域のデータ保管規制に準拠するために、地域ごとにMerakiデータを保管します。

データセンターのアップリンク接続の高可用性

データセンターのアップリンク接続の高可用性

Merakiではデータセンターからの複数の高速接続を使用し、接続の完全性を常に監視しています。Merakiのネットワーク接続ではDNSの到達可能性をテストして完全性を判別し、データセンターはリンクの品質が低下した場合に第2のリンクにフェールオーバーします。

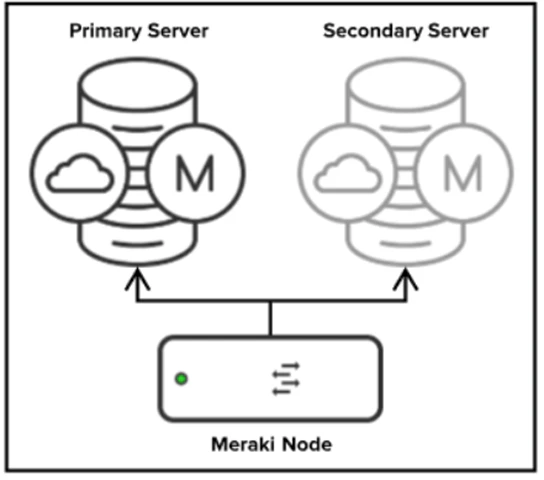

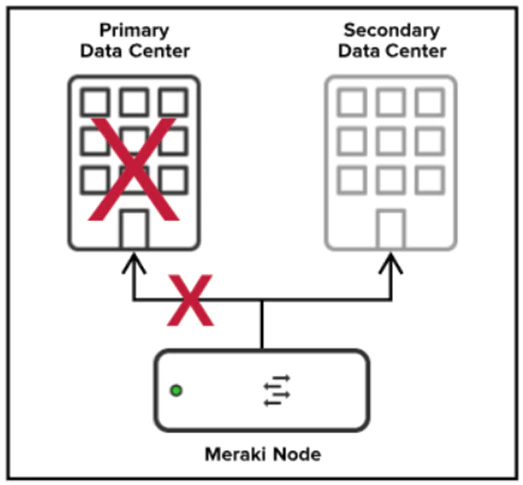

Merakiサーバーの高可用性

単一のデバイスが同時に複数のMerakiサーバーに接続するため、フェールオーバーが必要な場合でもすべてのデータが最新状態に保たれます。この第2のMerakiサーバー接続により、Merakiサーバー障害が発生した場合にデバイス設定の完全性と過去のネットワーク使用データが保たれます。

サーバー障害や接続障害が発生した場合、ノード接続はセカンダリ サーバーにフェールオーバーします。プライマリ サーバーが復旧すると、接続中のノードが目に見えた影響を及ぼすことなく接続が再確立されます。

データセンター バックアップの高可用性

Merakiでは、有効な管理データを同じ地域内のプライマリ データセンターおよびセカンダリ データセンターに保持します。これらのデータセンターは、同じ地域に影響を及ぼすおそれがある物理的な災害や停電を回避するために、地理的に離されています。これらのデータセンターに保管されたデータはリアルタイムで同期されます。データセンターに障害が発生した場合、プライマリ データセンターは、最新の設定が保管されているセカンダリ データセンターにフェールオーバーされます。

災害復旧計画

管理データの保管とそのダッシュボードおよびAPIサービスの信頼性は、Merakiの主要な優先事項です。いずれかのMerakiデータセンターで災害が発生したときにデータ損失を防ぐために、Merakiには複数の主要な障害点があります。それぞれのMerakiデータセンターは、同じ地域の別のデータセンターとペアになっています。片方のデータセンターが完全に壊滅した場合、バックアップを地域内のもう片方のデータセンターに数分で展開できます。また、両方のデータセンターに影響が及んだ場合、2つの異なるサードパーティのクラウド ストレージ サービス(それぞれが独自の物理的な保管の冗長性を持つ)にホスティングされている夜間バックアップを使用して、データを復旧できます。

データ セキュリティ

Merakiデバイスおよびサーバーとの間で転送されるすべてのデータは、独自仕様のセキュアな通信トンネル経由で転送されます。通信データはこのトンネル経由での伝送中に暗号化されます。Merakiクラウドへのすべてのクライアント管理接続(ダッシュボードおよびAPI)には、すべてのアプリケーション トラフィック用のセキュアなTLS暗号が用意されています。また、MerakiデータのバックアップはAES256を使用して完全に暗号化されており、アクセスが制限されています。

データプライバシー

クラウド ソリューションへの接続では、使用とアクセスを簡単にするための特定のデータの保管が伴います。完全性およびセキュリティを維持するために、クラウド インフラストラクチャではそのデータの機密性および法令遵守のルールを考慮する必要があります。 特定の業界および地域では、Merakiが柔軟なクラウド インフラストラクチャを通じて扱うユーザ データを保護するための法令が存在します。Merakiでは実務のみならず、その製品と機能の開発にもプライバシーの考え方を意図的に組み込んでいます。プライバシーはMerakiの設計プロセスに欠かせない一部であり、初期の製品設計から製品の実装に至るまでの考慮事項です。Merakiは世界中のすべてのお客様に、プライバシーへの考慮から生み出された一連の機能を提供しています。

PCI

Merakiでは、レベル1 PCI監査(最も厳しい監査レベル)の厳格な基準を保持するPCI準拠環境を実現するための包括的なソリューションを提供しています。一連の豊富なセキュリティ機能により、すべてのPCIデータ セキュリティ基準に対応し、お客様がセキュアなネットワークを構築および維持し、脆弱性管理プログラムを運用し、強力なアクセス制御手段を実施し、ネットワーク セキュリティを監視することを支援します。

物理面および運用面での内部セキュリティ

Merakiのすべて従業員に強制的な業務セキュリティ研修を課すことによって、ユーザ セキュリティの維持に取り組んでいます。正式な情報セキュリティ意識啓発プログラムをすべての従業員向けに用意しています。さらに、すべての従業員および契約社員は、Ciscoの身元調査指針に従う必要があり、Merakiの情報セキュリティ指針および業界標準の秘密保持契約に従う義務があります。

Merakiサーバーへのリモート アクセスは、IPSec VPNおよびSSHによって実行されます。アクセスは、業務ニーズに対する厳格なルールに基づき、社内のセキュリティ チームおよびインフラストラクチャ チームによって範囲が指定され、制限されます。

Merakiクラウド サーバー、データベース、およびコードへのアクセスについては、ユーザ アクセスのためのロールベースのアクセス モデルおよび特定の権限が用意されています。これらのシステムにアクセスする社内およびリモートのすべてのユーザに、二要素認証が強制されます。

Merakiクラウド インフラストラクチャへの物理的なアクセスは、守衛巡回サービスによって毎日24時間態勢で警護され、屋外および屋内の監視カメラでリアルタイム監視されます。物理アクセスについては、すべてのデータセンターには高度なセキュリティ キー カード システムおよび生体認証用の読取装置が備えてあります。これらのデータセンターへのMerakiの職員によるアクセスは、業務上のニーズのあるユーザにのみ付与され、PKIおよび二要素認証が身元確認に使用されます。このアクセスは、ごく少数の従業員に限定されています。このユーザ アクセスは、不要なアクセスをなくすために月次で監査されます。

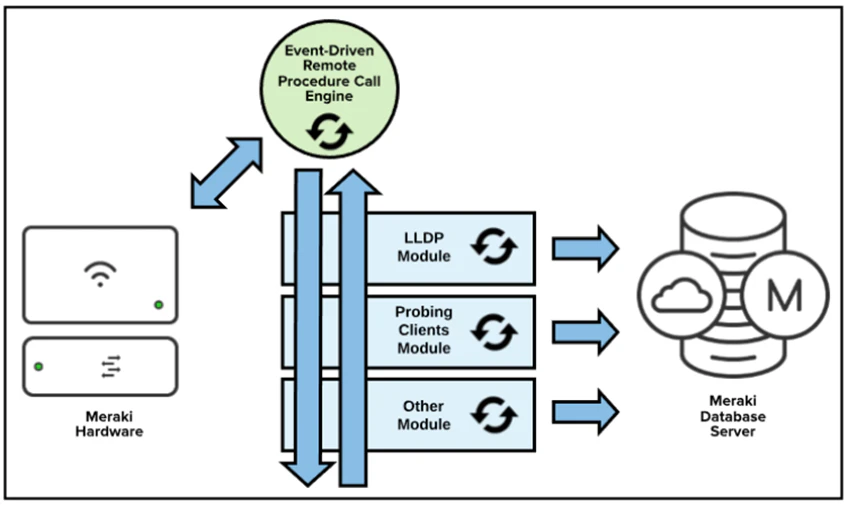

Merakiデバイスとクラウドの通信

MerakiデバイスがMerakiダッシュボードと通信し、Merakiサーバーがデータを送受信するために、イベント駆動型のリモート プロシージャ コール(RPC)エンジンが使用されています。Merakiハードウェア デバイスは、Merakiクラウドがデータ収集および設定展開のためにデバイスへの呼び出しを開始したとき、サーバー/受信側の役目を務めます。クラウド インフラストラクチャが起動側であるため、デバイスが実際にオンライン状態になる前に(あるいは物理的に配備される前に)設定を実行できます。

クラウド接続が失われた場合(ほとんどの場合はローカルのISPまたは接続の障害によって発生します)、Merakiハードウェア デバイスは、クラウド接続が復元されるまで、最後に認識した設定を使用して稼働し続けます。

通信プロセス

デバイスがオフライン状態の場合、接続されるまで、Merakiクラウドへの接続の試行を続けます。デバイスはオンライン状態になると、Merakiクラウドから最新の設定を自動的に受信します。デバイスがオンライン状態のときにデバイス設定が変更された場合、デバイスはこれらの変更を自動的に受信して更新します。これらの変更は、通常はわずか数秒でデバイスで利用できるようになります。ただし、変更が大量にある場合は、デバイスに到達するまでに著しく時間がかかる場合もあります。ユーザによる設定変更がない場合、デバイスは設定が最新のものに更新されているか定期的な検査を自動的に継続します。

デバイスはネットワーク上で稼働しながら、デバイスおよびネットワークの使用状況の分析情報をMerakiクラウドに送信します。この情報に基づくグラフやチャート形式のダッシュボード分析情報はMerakiクラウド内で定期的に更新され、ダッシュボードに表示されます。

設定コンテナ

デバイス設定はMerakiバックエンドにコンテナとして保存されます。デバイス設定がアカウント管理者によってダッシュボードまたはAPI経由で変更された場合、コンテナが更新され、コンテナが関連付けられているデバイスに、セキュアな接続を介してプッシュされます。さらにコンテナは、フェールオーバーおよび冗長性のために設定変更をMerakiクラウドに送信します。

セキュアなデバイス接続

デバイスがクラウドと通信するために、Merakiでは管理データの伝送中にAES256暗号化を使用した自社独自の軽量暗号化トンネルを活用します。 そのトンネル自体の内部で、Merakiはセキュアで効率的なソリューションのためにHTTPSおよびProtocol Buffersを活用します。デバイスがアクティブに管理されていないときはデバイスあたり1 kbpsに制限します(MVカメラは50kbps)。

まとめ

本記事では、問い合わせが多いMerakiクラウドアーキテクチャについて解説しました。

参考ドキュメントには、上記に記載のない内容もございますので、是非参考ドキュメントも参照頂ければと思います。

本記事が少しでもみなさまのお力添えになれましたら幸いです。

参考ドキュメント