はじめに

フィッシングは一般的なソーシャルエンジニアリング攻撃です。

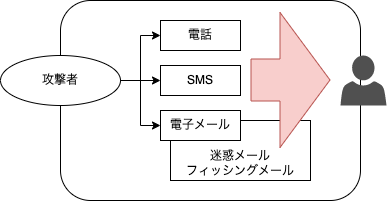

攻撃者1が行うソーシャルエンジニアリング攻撃のベクトルは、電話、SMS(Short Message Service)2、電子メールを手段として利用します。

本記事では電子メールに焦点を当てています。近年増加しているフィッシングメールに対する正しい考え方を持つことを目的に、フィッシングメールの見分け方や、分析方法などについて記載しています。この記事がフィッシングメールによる被害を減らせることに少しでもお役にたてれば幸いです。

フィッシングの手口の概要はフィッシング対策協議会が公開しているフィッシングとはを参照。

フィッシングメールについて

何故、フィッシングメールが増加しているか

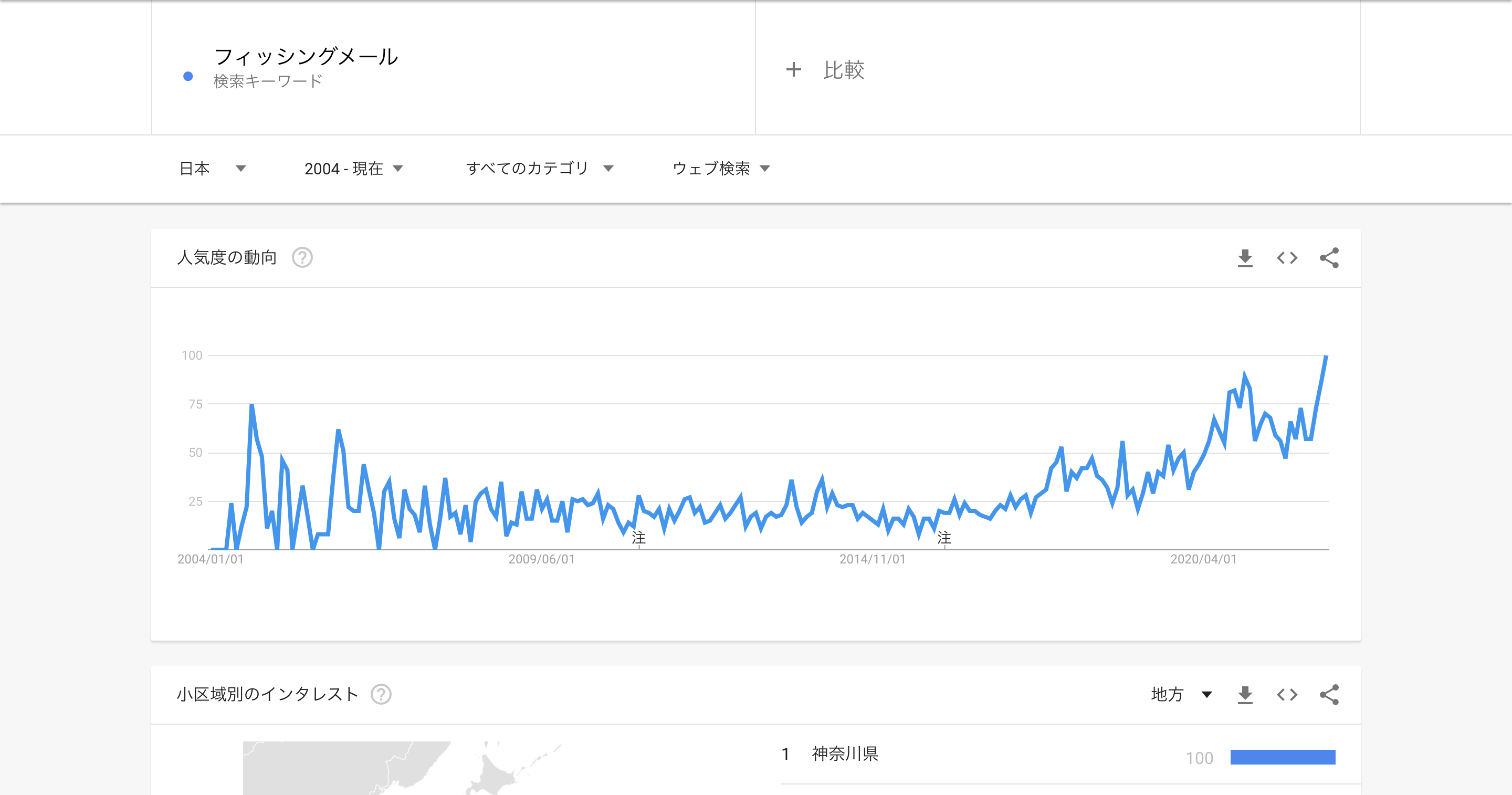

Google TrendsはGoogleを利用しているユーザーがリアルタイムで何を検索しているかなど、人気の高いキーワードをすばやく見つけることができるサービスです。

主な用途はマーケティングなど、インターネットを利用している人々の関心毎を調べるのに役立ちます。

以下はフィッシングメールをキーワードにした2004年〜2022年4月(本記事執筆時点)までのトレンドです。

グラフを見て分かる通りに2020年頃からフィッシングメールのトレンドが上昇しています。対象の地域を世界にしても同様です。

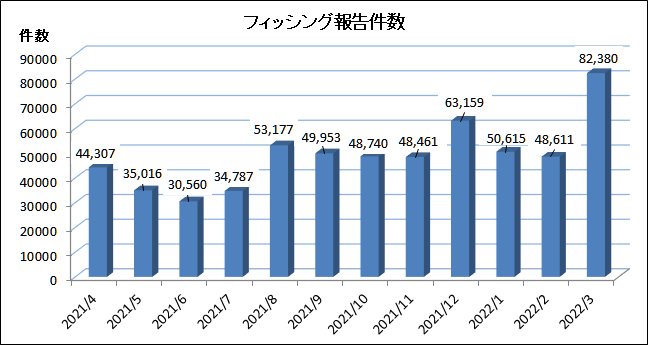

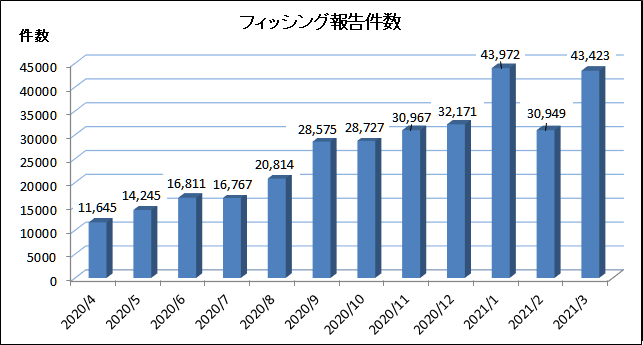

フィッシング対策協議会が公開している2022/03 フィッシング報告状況では年度末にあたる3月は2月に比べて前月比169%と大幅に増加しています。また、去年の2021/03 フィッシング報告状況と比べても、前年度に比べて発生した報告件数は増加傾向であることが確認できます。

フィッシングメールが増加してる背景として世界中で発生したパンデミックによる影響は見過ごせません。

2020年以降、先進国である日本やアメリカのホワイトカラーに従事する人々の生活は大きく代わりました。

在宅で過ごす時間の増加や、ECサイトの利用も増えたことで宅配物が増え攻撃者に多くの機会を与えることに寄与しています。

セキュリティベンダーのSOPHOSが公開しているフィッシングインサイト 2021を見てもパンデミックの影響でフィッシング攻撃が大幅に増加したことが明らかになっています。

フィッシングメールの種類

ソーシャルエンジニアリング攻撃として、悪意のある電子メールによる攻撃手法はスパムやフィッシングメールに分類できます。

スパムは不特定多数をターゲットとし、一方的に無差別かつ大量に送信されるメール(迷惑メール)です。最初のメールは1978年5月1日まで遡り、DigitalEquipmentCorporation(DEC)という会社が、コンピューター製品を宣伝する目的で大量の電子メールを送ったのが始まりと言われています。Reaction to the DEC Spam of 1978より、当時の状況を知ることができます。また、スパムより悪意のある亜種は、MalSpam3として知られています。

フィッシングメールの種類について以下に記載します。

| 名称 | 概要 |

|---|---|

| Phishing | ソーシャルエンジニアリングを利用して機密情報を盗むために、信頼できるエンティティから送信されたように送信される電子メール。一般的なフィッシングメールをさす。 |

| Spear phishing | 特定の個人または組織を標的にしているフィッシングメール。スピアフィッシングと呼ばれる。 |

| Whaling | スピアフィッシングに似ているが、特に経営幹部レベルの高位の個人(CEO、CFOなど)を対象とし、大物を釣るような意味のニュアンスで使われる。 |

| Smishing | モバイルデバイスを持つユーザーを標的にし、特別に細工されたテキストメッセージをメールなどで行うフィッシング行為。 |

| Vishing | スミッシングに似ているが、ソーシャルエンジニアリング攻撃にテキストメッセージを使用する代わりに、音声通話を利用したフィッシング行為。 |

フィッシングメールの特徴

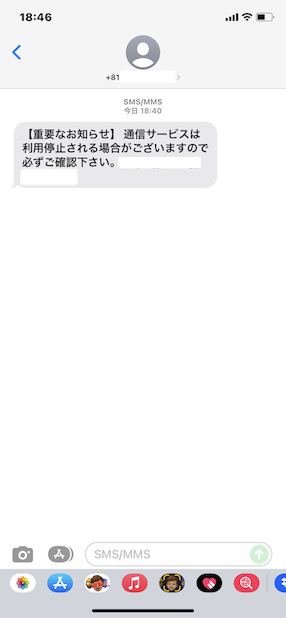

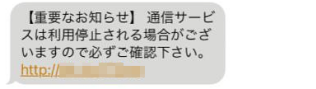

SMSで実際に受信したフィッシングメールのキャプチャを下記に記載します。

インターネットの二時情報を基に調査すると、同様なフィッシングメールが多発していることが確認できました。リンク先のURLを開いた場合、au IDのログイン画面が表示され、クレジットカードの情報などの入力を求めれるとのことです。

また、auの公式サイトより【迷惑メール・SMS】最近多い迷惑メール・詐欺メールの事例と特徴が知りたいにて、同様のメッセージが確認できました。

フィッシングメールの特徴について下記に記載します。

- 電子メールのなりすましにより、ヘッダFromに指定する差出人の「名前」と「メールアドレス」を詐称している。

- 宛先を

undisclosed-recipients:;としている場合がある。 - ターゲットの関連を装い、注意(高額な請求書、通信キャリアなどの一時停止等)を引くような電子メールの件名および、本文(テキスト)で構成されている。

- メール本文(HTML)に信頼できるエンティティ(Amazonなど)を語っている。

- メール本文(HTML)のフォーマットが正規サイトに比べて不十分だったり、日本語の場合、不自然な日本語の表現が多い。

- ドメインを注視注視してするとスペルミスが存在するため、正規のドメインではないことが確認できる。

- 短縮URLを使用して怪しまれないように隠蔽している。

- 正当な文書を装った悪意のある添付ファイルを添付している場合がある。

攻撃者は注意を引くだけでなく、ミスディレクションのようなテクニックも使用します。

例えば、特殊詐欺の手口はターゲットに電話する際、ターゲットに関係が近い人物にも事前に電話をかけるなどして、電話が繋がらないようにして信じ込ませるための工夫しています。

攻撃者は正しい思考や選択ができないように、緊迫感を持たせてターゲットを心理的に追い詰めます。

フィッシングメール対策

パソコン(PC)にはアンチウイルスソフトウェアを導入し、パターンファイルは常に最新の状態に更新しましょう。

メールソフトやキャリアが提供するフィルタリング機能を活用し、悪意のある電子メールを受信しないしないようにして、脅威を遠ざけましょう。

Webサイトを運営している場合、スパム対策としてホームページに表示するメールアドレスをmailto:で記載せずに画像にしたり、ダミー文字を入れたりすることでクローラーなどにメールアドレスの自動収集をさせないようにするなど対策を講じることができます。

フィッシングメール対策については、第一に怪しいと思うメールが届いた場合、URLは絶対に開かないようにしましょう。最近はフィッシングサイトの見分けが難しくなってきているため、注意が必要です。

特に組織の場合は、統制の観点からソーシャルエンジニアリング攻撃に対する訓練が重要です。また、多要素認証(MFA)を有効にしたり、メールセキュリティ製品を導入するなど多重防御の考えを適用し、万が一情報が流出した場合に備えてできるだけリスクを低減するための取り組みが求められます。

本質的にはフィッシングに対する正しいリテラシーを持つことが重要です。例えば、人間は出来事に対して思考が働きます。言い方を変えると、ある出来事をどう解釈するかによって、思考が働き感情が生まれます。認知行動療法と呼ばれる心理学の心理療法による考え方ですが、セキュリティにも通用します。

人間は感情的な生き物です。疲れているときや忙しいときこそ、思考や判断力が停止します。

エンジニアやセキュリティに対する意識が高い人でも、フィッシングメールにひっかかる可能性はあります。大企業のセキュリティエンジニアなのに詐欺にだまされかけた話が参考になります。

フィッシング対策協議会よりガイドラインが公開されています。利用者向けと、運営者向けそれぞれの観点からフィッシング詐欺対策の記載があります。

要約すると、人は出来事そのものではなく、出来事への自分の解釈に反応します。フィッシングメールを受信した場合、適切な行動を取るためにはフィッシングに対する適切な考え方を身につけておくことが重要です。

インサイダー脅威にも注意が必要です。インサイダー脅威は外から侵入してくる場合もあれば、内部の人間がインサイダー脅威に変わる可能性もあります。

分析方法

情報漏洩

怪しいメールを受信した場合、情報漏洩などを疑う場合に調べるための方法を以下に記載します。

Have I Been Pwned (HIBP)はメールアドレスか電話番号を入力すと、メールアドレスなどの情報漏洩を確認することができます。サイバーセキュリティ専門家のTroy Huntという方が運営しているサイトです。

上記はメールアドレス入力後、データ侵害が確認されて情報が漏洩している場合に表示される画面例です。

リンクのHacker leaks the user data of event management app Peatixを読むと、下記の通りにPeatixはデータ侵害により漏洩していることが確認できます。

Peatix:2019年1月、イベント組織プラットフォームPeatixはデータ侵害に見舞われました。この事件により、420万の電子メールアドレス、名前、および塩漬けのパスワードハッシュが公開されました。データはdehashed.comによってHIBPに提供されました。

上記以外でもNortonなどは診断ツールを公開しています。また、有償プランのオプションによってはダークウェブ モニタリングを利用することができ、ダークウェブに流出した電話番号や銀行口座番号など個人情報を監視することができます。

フィッシングメールにひっかかりクレジットカードの情報を入力してしましった場合は、その情報は攻撃者の手にあたり、行き着く先はダークウェブに流れて売買されます。

ヘッダーチェック

メールがどのような経路で送信されているのか調べることは簡単にできます。

例えば、Gmailの場合、Messageheaderから簡単にチェックできます。

詳細については完全なヘッダーからメールの経路を確認するを参照。Outlookなど他のメールサービスのヘッダーをチェックする方法についても記載があります。

おわりに

ソーシャルエンジニアリングを完全に防ぐ手段はありません。

セキュリティの原理・原則を踏まえて、リスク低減を行うための考え方を身につけ、初歩的な対策を怠らないことが重要です。

参考

- ソーシャルエンジニアリング:ヒトのココロをハッキングする

- 迷惑メール

- Phishing Attacks

- 5 ways to detect a phishing email – with examples

- 10 Phishing Email Examples You Need to See

- Can you spot when you’re being phished?

- 最新フィッシングメール動向:業務関連フィッシングメールが前四半期に続き、全体の24%を占め、第1位

- 2021年に報告されたフィッシングサイトの傾向と利用されたドメインについて