概要

今回は再びLinuxでOpenAMを構築し、データストアにADを指定する構成にしたいと考えています。

OpenAMの構築~前提作業~

まずは前回掲載した記事を参考にしてOpenAMをインストールしていきます。

<【仕事メモ】OpenAM (ver13) 超簡単インストール方法>

https://qiita.com/Blue2012/items/df9a790a73b72dd3724c

※すごく基本的な部分になるので、私以外はあたりまえだろってなるかもしれませんが…上記の記事で記載している手順において重大な注意点として、ホスト名はインターネットからも名前解決可能なドメイン名に設定するようにしてください。でないと、外部のWebサービスとSAML連携する際にエンドポイントが見つからずにSAMLの認証連携がエラーとなります

というわけで改めて、改訂した手順を記載していきます。

まずは前回と同様ですが、前提作業として以下の作業を完了させます。

1.SELinuxの無効化

2.Tomcatフォルダのパーミッション変更

3.ホスト名の設定

ここまでは前回通りなので実行するコマンド等は以前、掲載した記事を参照してください。

ではここからは一応、前回のおさらいも行いつつという形で記事を掲載していきたいと思います。

OpenAMの構築~インストール作業~

前回の記事で記載した通り、ForgeRock社からダウンロードしたOpenAMのwarファイルをtomcatの所定フォルダにコピーして、

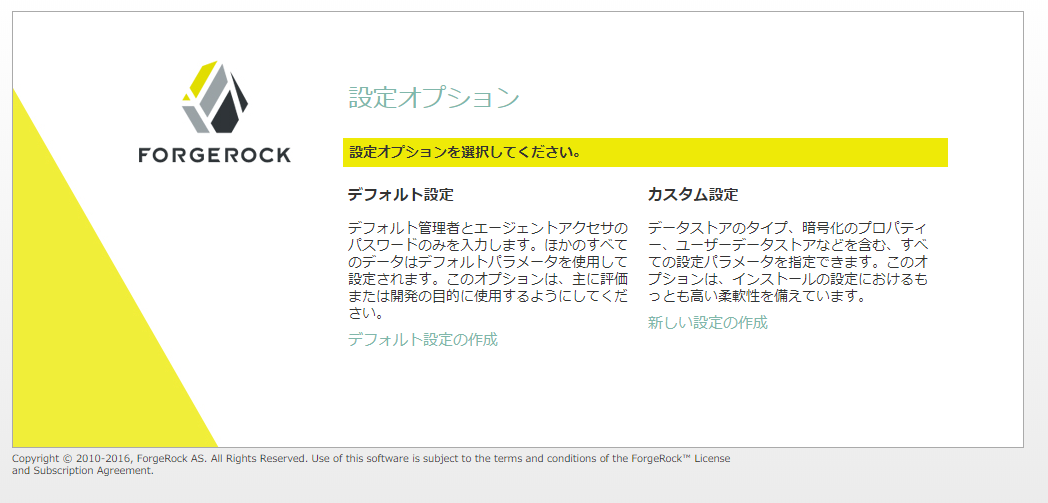

ファイルのパーミッションをtomcat:tomcatに変更し、サービスを起動させてhttp:~:8080でアクセスすると以下のページが表示されます。

↑のページは最初にインストールした際には表示されなかったんだけどなぁ…

と思ってサーバを調べてみるとtomcatのパーミッション設定に誤りがありました。

前回、自分が掲載していた記事のコマンドが「chown -R tomcat.tomcat」となっておりましたorz

正解は「chown -R tomcat:tomcat」です。記事も修正しております…

というわけで取り直して以下のコマンドを実行して、再度tomcatのサービスを起動しなおします。

※サービスの再起動は必要ないかもしれないですが、気持ち悪いので念のため再起動しておこうかなと…

chown -R tomcat:tomcat /usr/share/tomcat

systemctl restart tomcat

ちなみにページには「設定は可能で」と記載されているのでそのままウィザードを進めることも可能なのですが、

画面下のほうに表示されている一文が不気味であるため、tomcatのサービスを再起動します。

ただし、Webコンテナが再起動された場合は、設定にアクセスできなくなります。

っておい、再起動してもでんのかい!汗

まぁ、フォルダのアクセス権もすべて確認してtomcat:tomcatになっていることは確認済みですので、

少し不安は残りますがウィザードを先に進めていくことにします。

というわけで「新しい設定の作成」をクリックします。

そして、この時点でも少し感じるのですが、ページが日本語で表示されています。

前回の作業時は英語で表示されたのですが、どうやらブラウザの言語設定に応じて、動的に表示言語が変わる仕組みのようです。

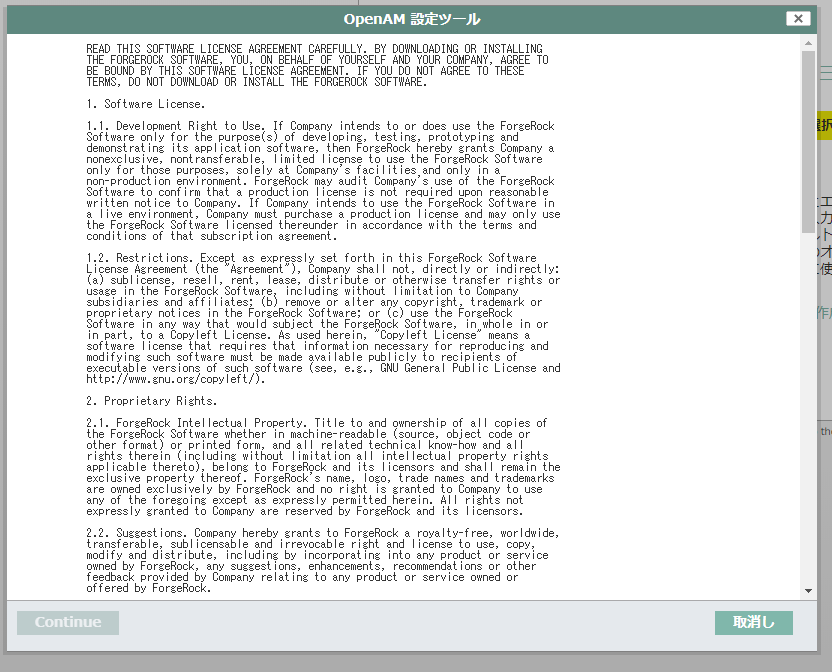

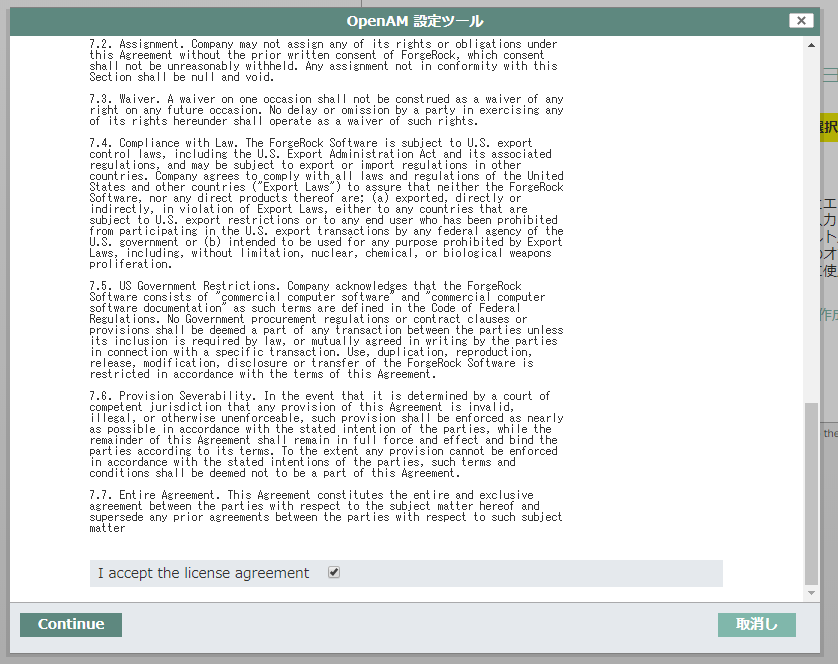

お決まりの規約同意書が表示されますので一番下の「I accept the license agreement」にチェックを入れ「Continue」をクリックします。

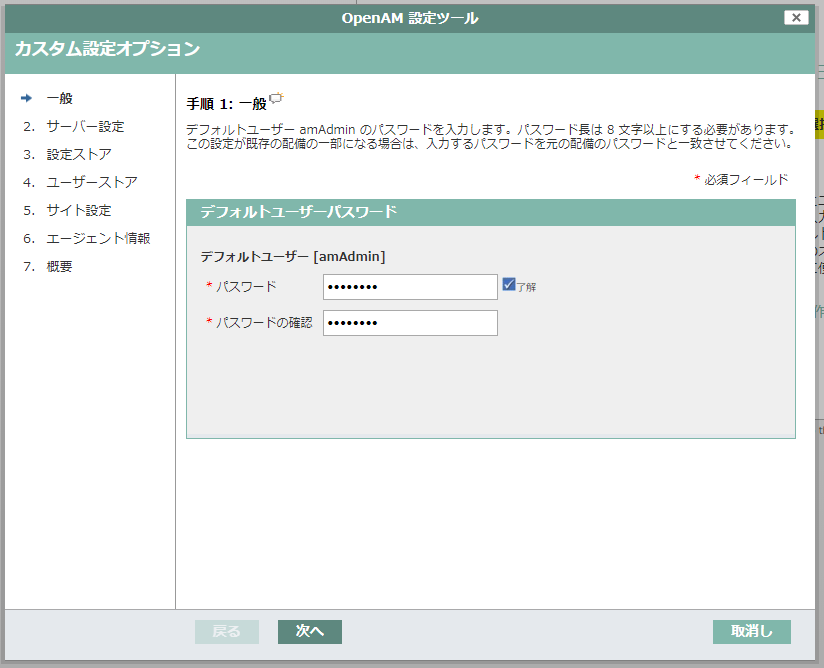

管理者ユーザーアカウントのパスワードを設定します。

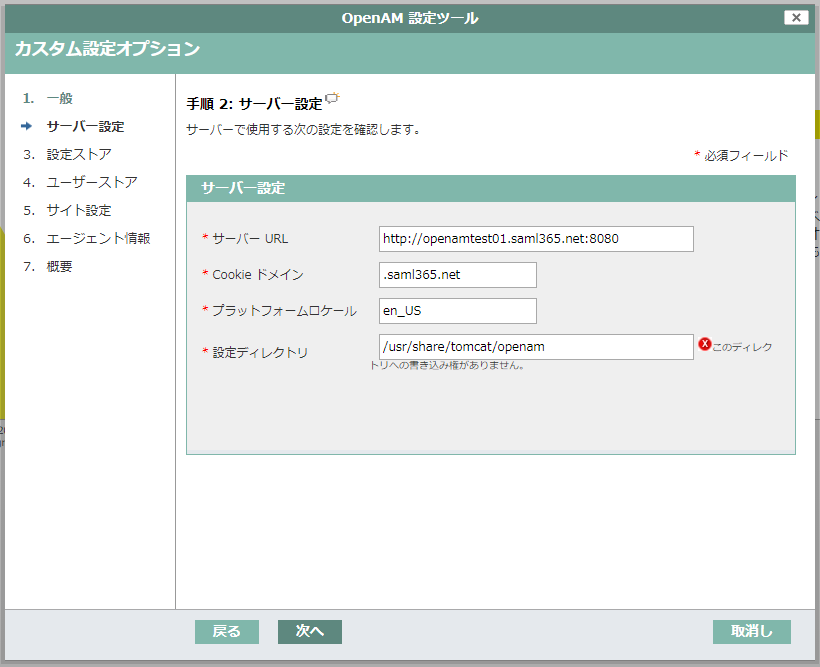

さぁ、ここが問題(のように見えるんですが)なんですが、例の書き込み権限がありませんとかなんとかが表示されますが、

気にせずにそのまま「次へ」をクリックします。※問題にはすでに対処を行っていますので。

そうすると、また、前回と違うパターンのや~つが表示されます。

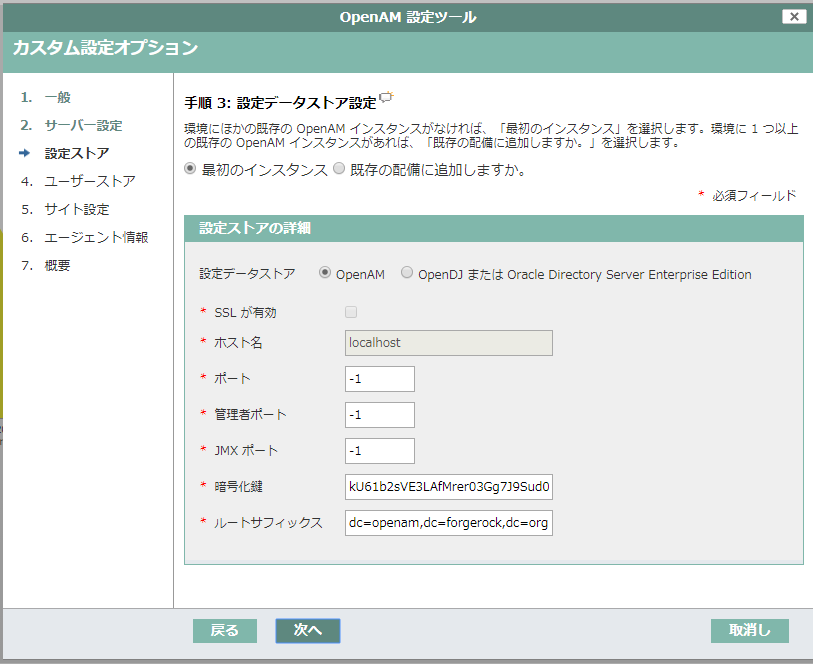

ポート番号に-1とか絶対おかしいです(笑)

というわけで前回の記事を参考にしつつ、ポート番号を設定しなおします。

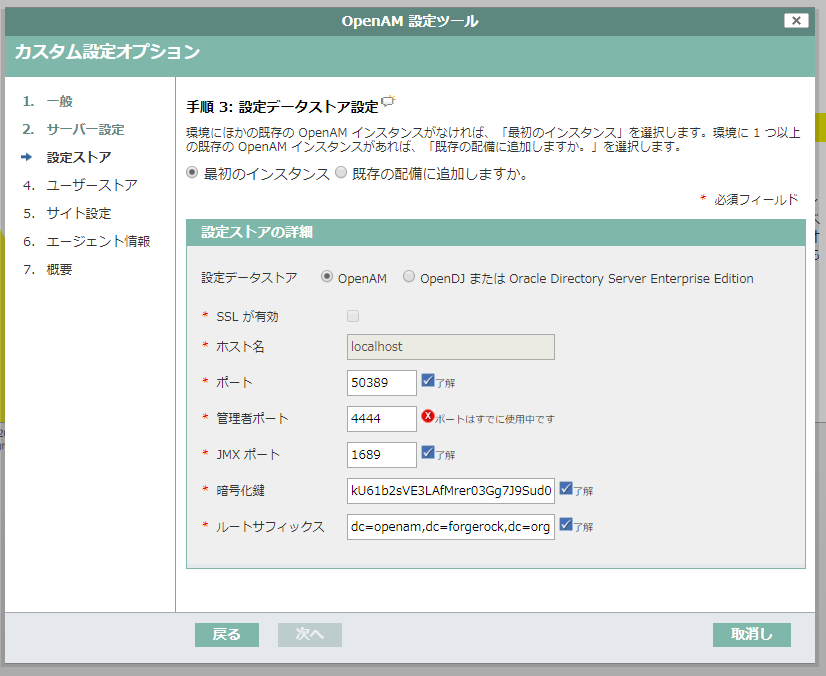

で謎がもう一つなんですが、「4444」ポートが使用中という表示がでてきて先に進めなくなる事象が発生しました。

netstatコマンドを実行しても使用している形跡は見られませんし、全く謎な状態です。

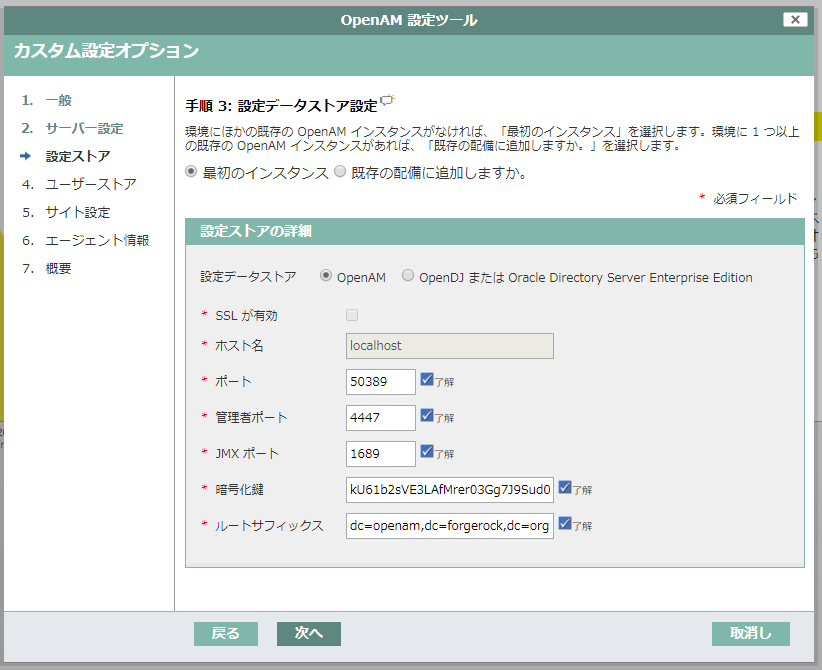

とりあえず、適当に競合しないポート「4447」を見つけたのでそちらで設定します。

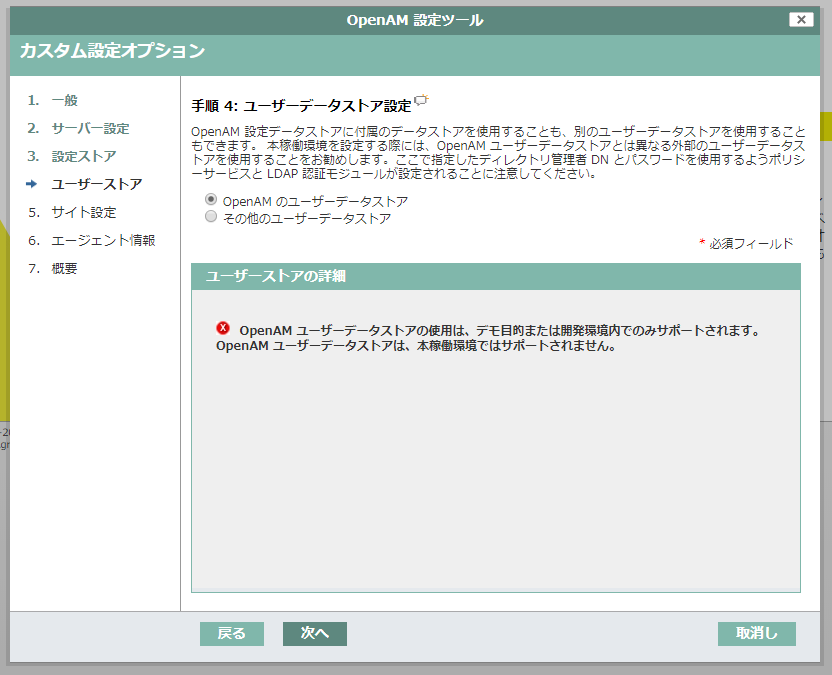

データストアの設定は後ほど行うため、とりあえず「OpenAMのユーザーデータストア」を選択し、インストールを完了させます。

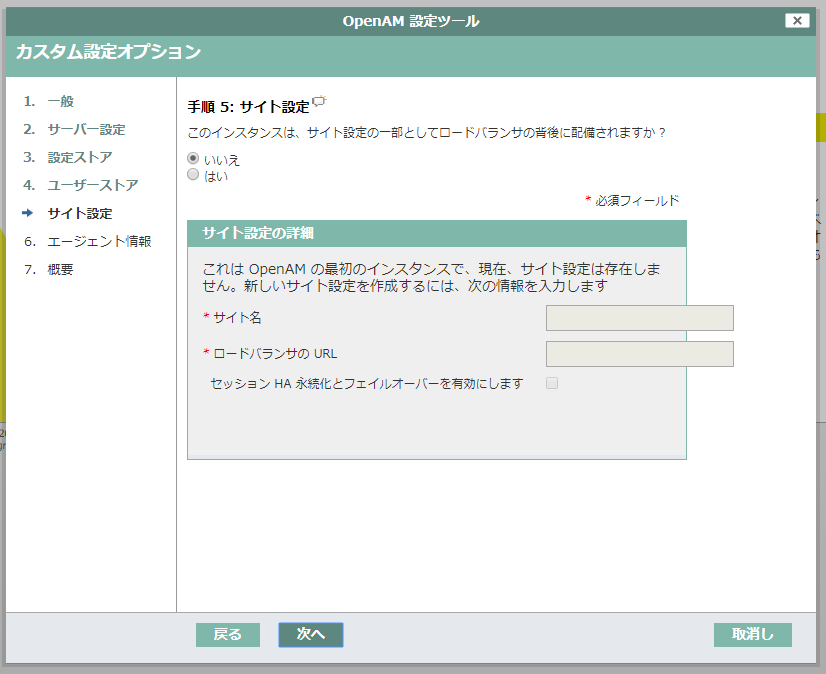

今回、構築するOpenAMはシングル構成ですので、前回同様にここも「いいえ」を選択して「次へ」をクリックします。

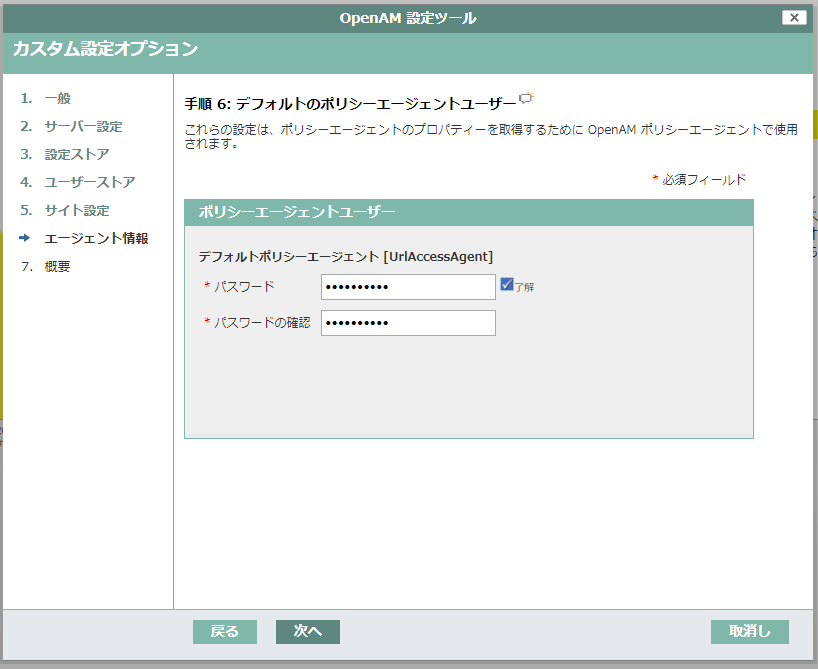

先ほど管理者に設定したパスワードとは異なる値でポリシーエージェントユーザーのパスワードを設定します。

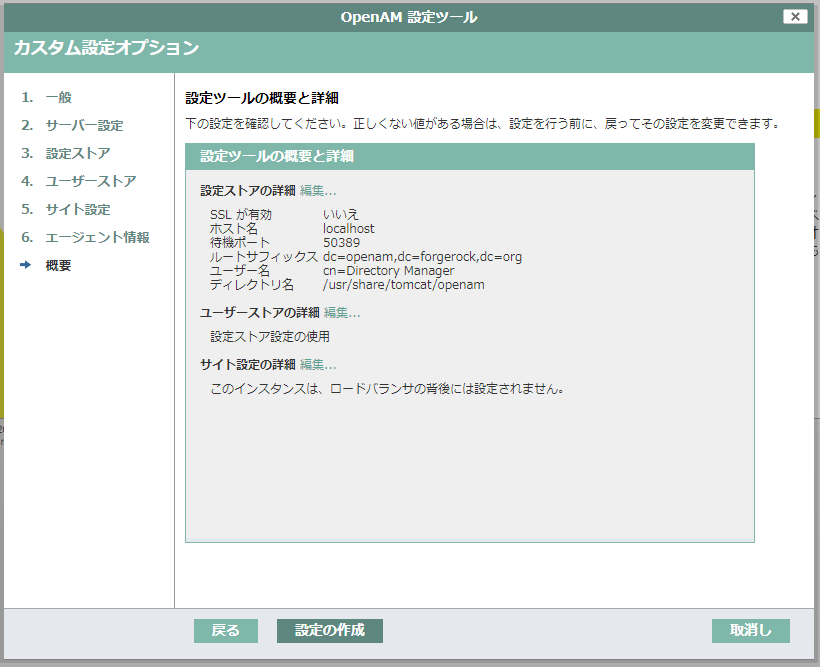

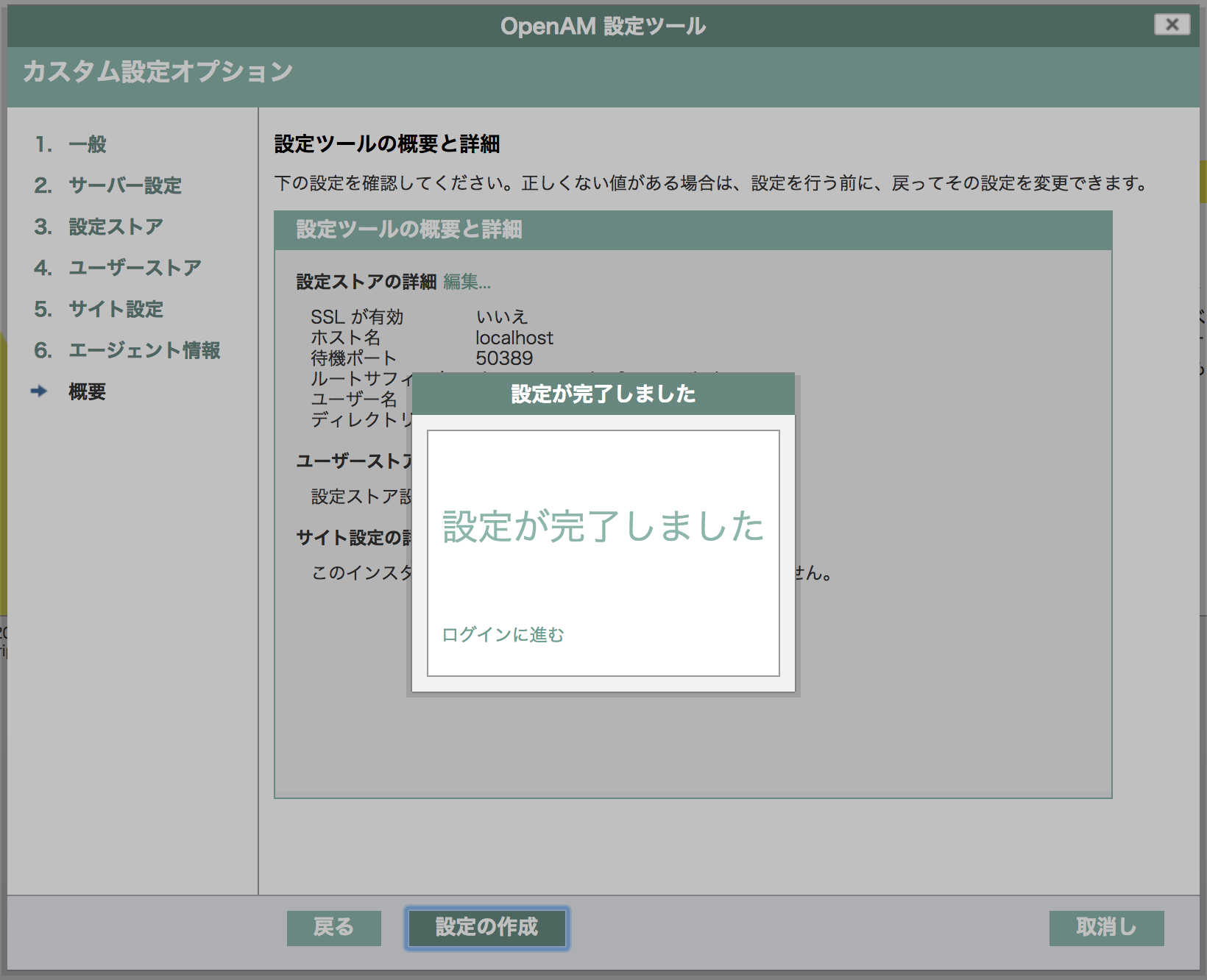

最後に概要が表示されるので特に問題はないので「設定の作成」をクリックします。

…で、上記の設定でインストールを実行したんですけど、インストールはいつまで経っても完了しなかったため、

新規でインスタンスを立て直して、外部の名前解決ではなく、hostsファイルでアクセスできるように設定を変更したところ、無事にインストールが完了しました。

※要注意な点として外部での名前解決を有効にした状態でサフィックスの作成が行われるとEC2インスタンスで構築していた場合、「ConnectError」なるものが発生します…

正直言って原因不明なのですが、一つ可能性として考えられることは、これは外部の名前解決でアクセスされるため、インストーラがEC2のグローバルIPアドレスにて接続しようとすることに起因していたと考えられます。

私が設定ストアの設定にて既定値である「localhost」の値を接続先に指定していたため、「localhost」のIPアドレスとEC2のグローバルIPアドレスに紐付きがなかったため、そのようなことが発生したのではないかと推測します。

まぁ、なんだかんだで苦戦してしまったのですが、インストールは完了です。

OpenAMとADとのデータストア連携

では、ADをOpenAMのデータストアとして設定する手順を記載します。

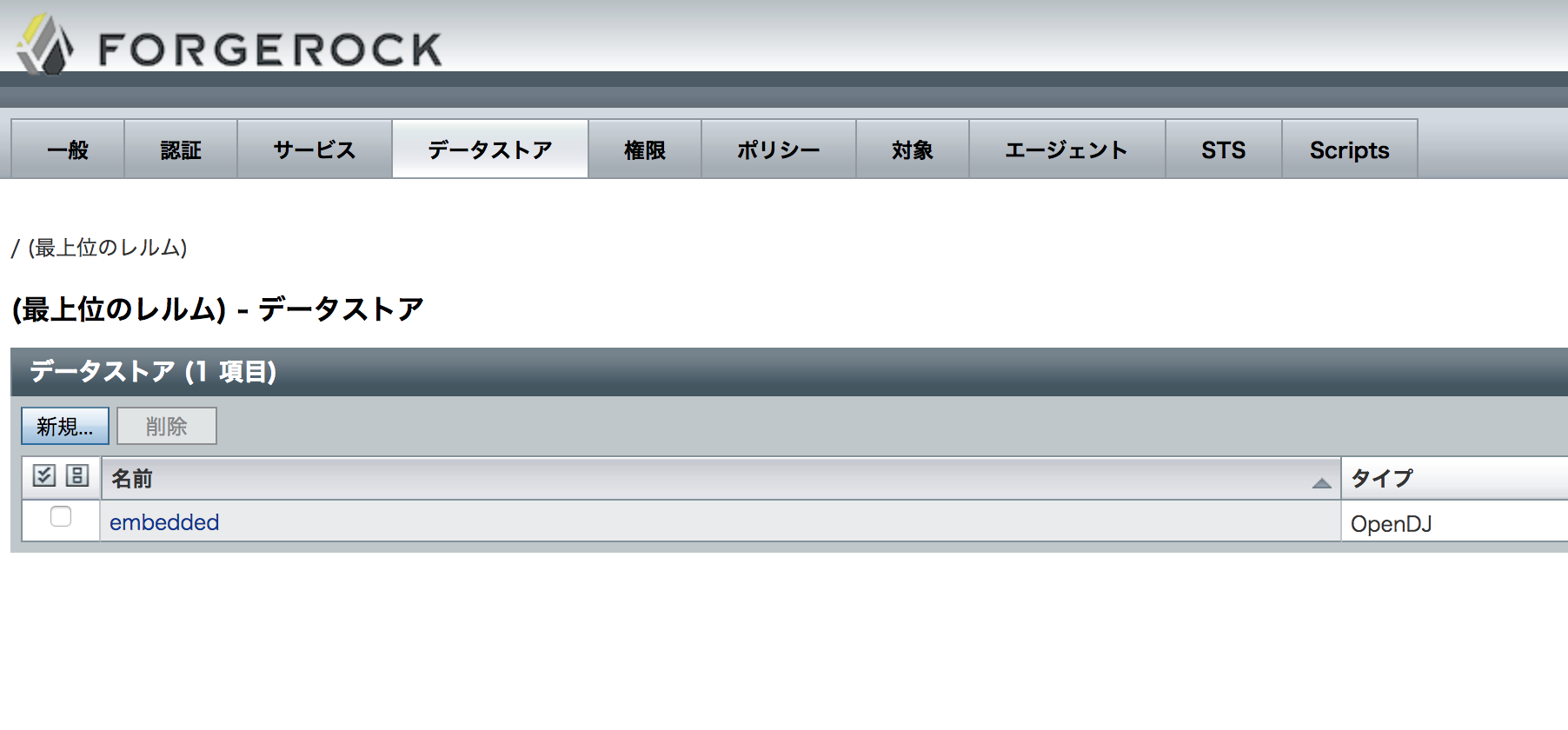

まずはトップ画面から「TOP LEVEL REALM」を選択して、「DataStores」を選択します。

すると↓の画面が表示されるので「新規」を選択します。

新規のデータストアタイプに「ActiveDirectory」を指定し、「名前」には任意の名称を入力して、「次へ」を選択します。

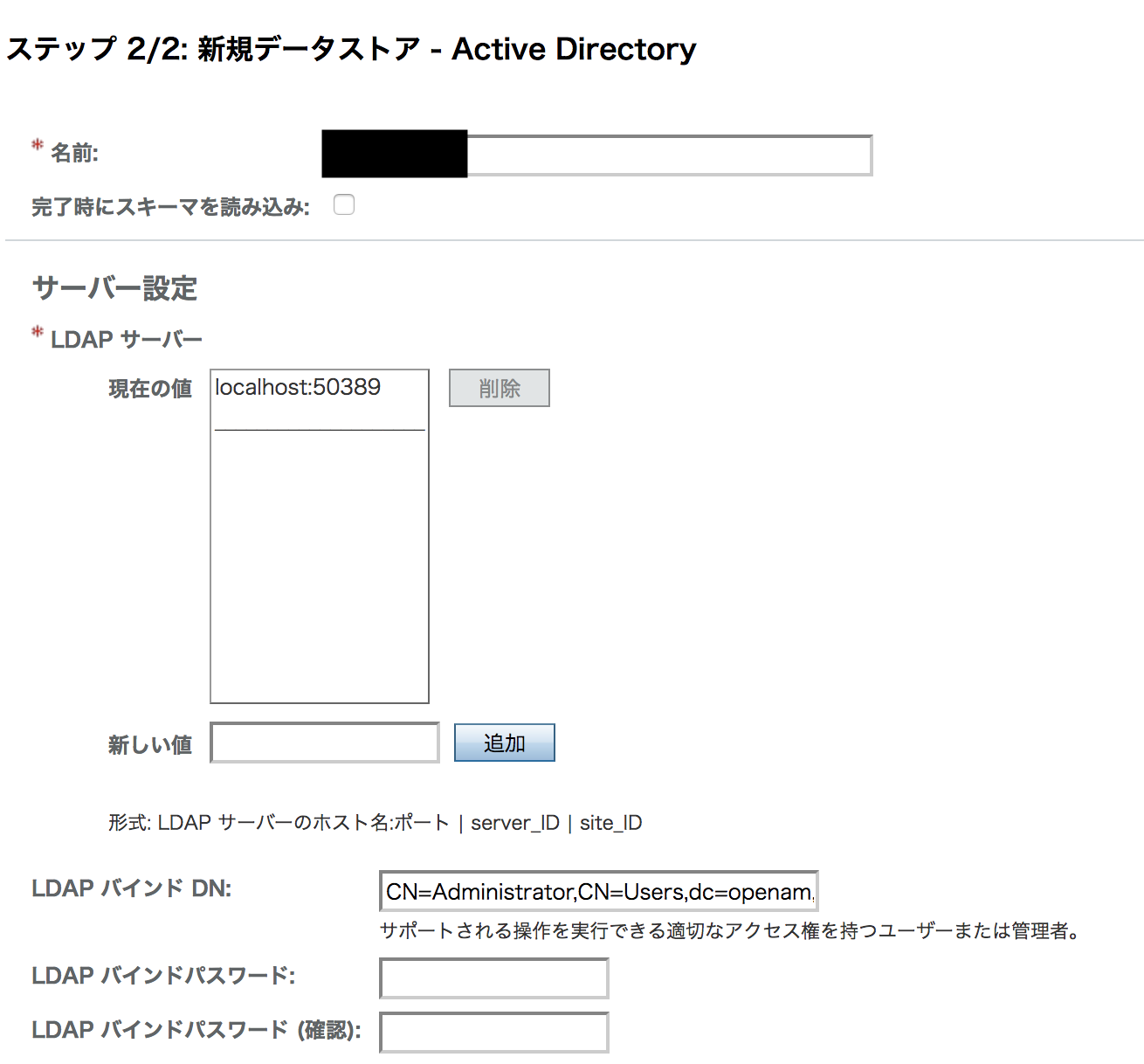

※画像ではポートが50389となっていますが検証では389を指定しました。

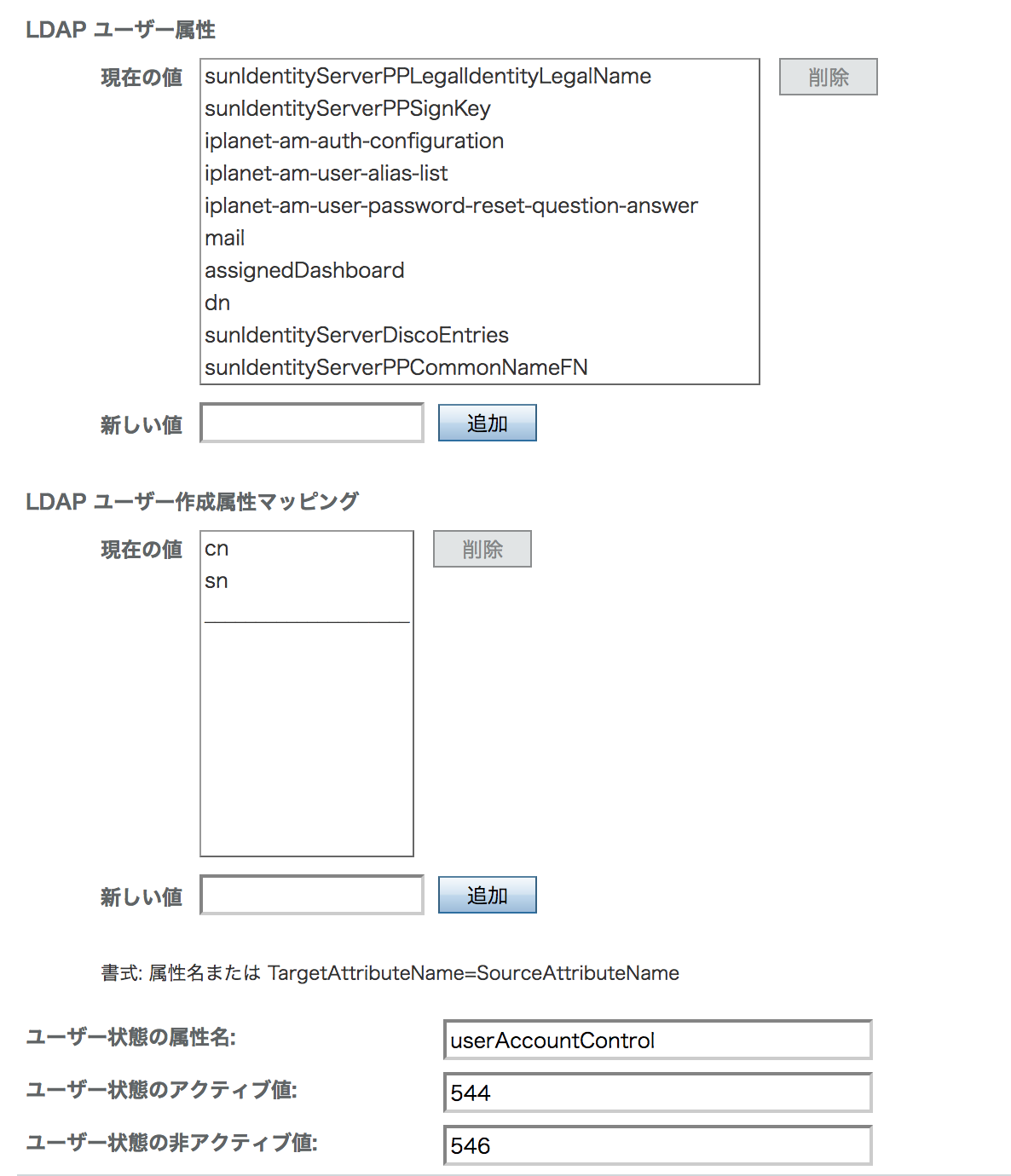

例のごとく、数多くの設定項目が並ぶ画面が表示されるのですが、一つ一つ見ていきましょうか。

まずは接続先ホストの指定が表示されているので連携先となるADサーバを指定します。

LDAPバインドユーザーのDNとユーザーのパスワードを入力して、組織のDN(ドメインのDN)を指定します。

次にLDAP接続モードの指定や、接続に際してのオプション設定がつら〜と並びますがそのまま既定値とします。

次にプラグインの指定ですが、これもそのまま既定値を使用します。

そして、ここは変更点になるのですが、「LDAPユーザー検索属性」は「SamAccountName」にします。

後の設定はいじらず既定値のままにします。

認証ネーミング属性もやはり「SamAccountName」に指定します。

続く、グループ設定は全て既定値のままにします。

そして、接続検索ベースDNは検索対象となるルートのDNを指定し、あとの設定は全て既定値のままにします。

全ての設定値を指定し終えたら、「完了時にスキーマを読み込み」にチェックを入れて、「終了」を選択します。

ここで通信エラー等含め何も起きなければ、データストアのメニュー画面に戻り、先ほど設定したADのデータストアがタイプ「ActiveDirectory」として一覧上に表示されます。

※表示されているということは連携がうまくいったことを意味し、エラーが発生する場合はそもそも設定画面でエラーが表示されます。

ではここで連携されたことを確認するためにADで作成したユーザーがOpenAMに連携されることを確認します。

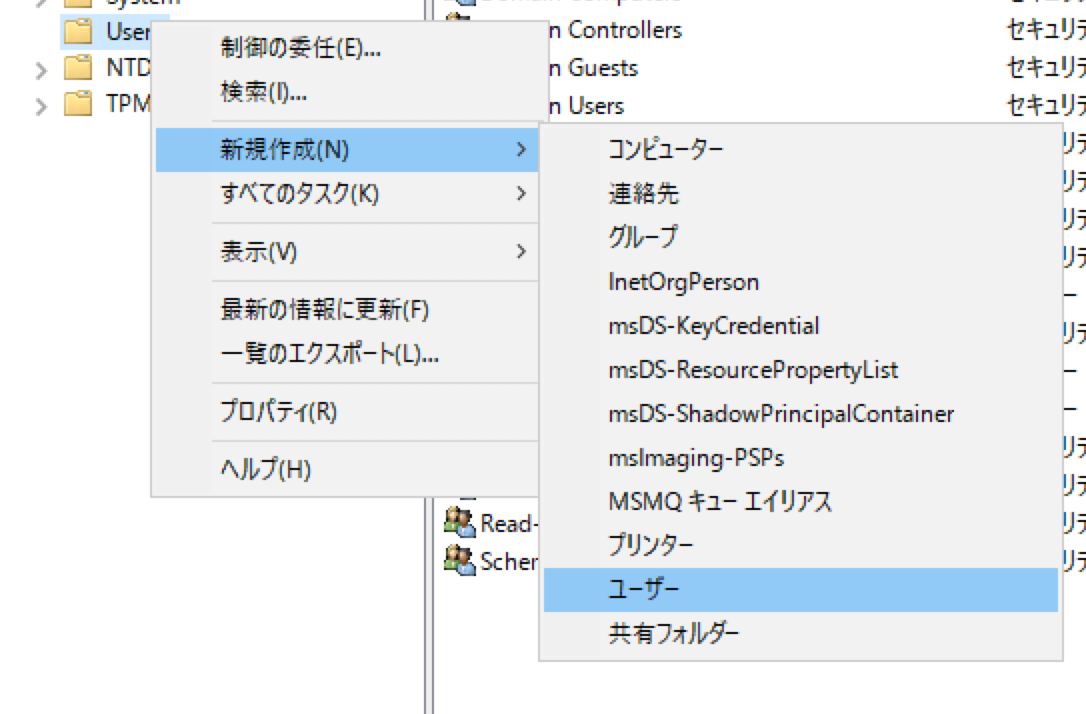

AD上で新規にユーザーを作成します。

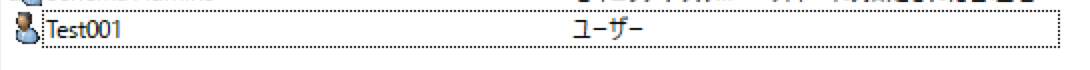

AD上ではユーザーが作成されました。

ではOpenAM上のユーザー情報を更新して見ます。

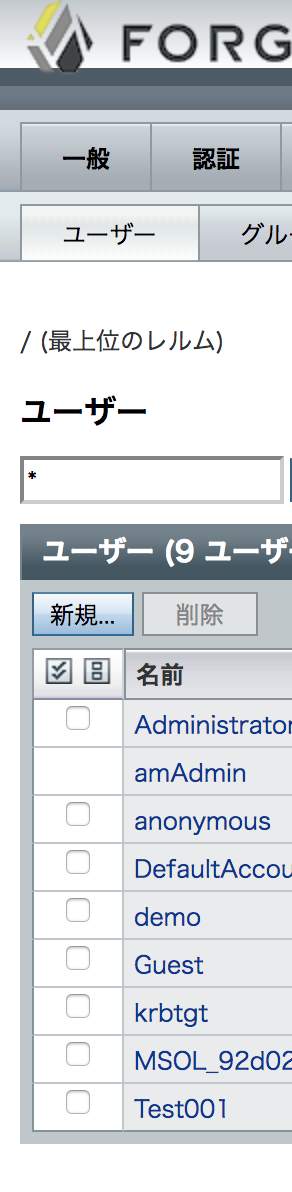

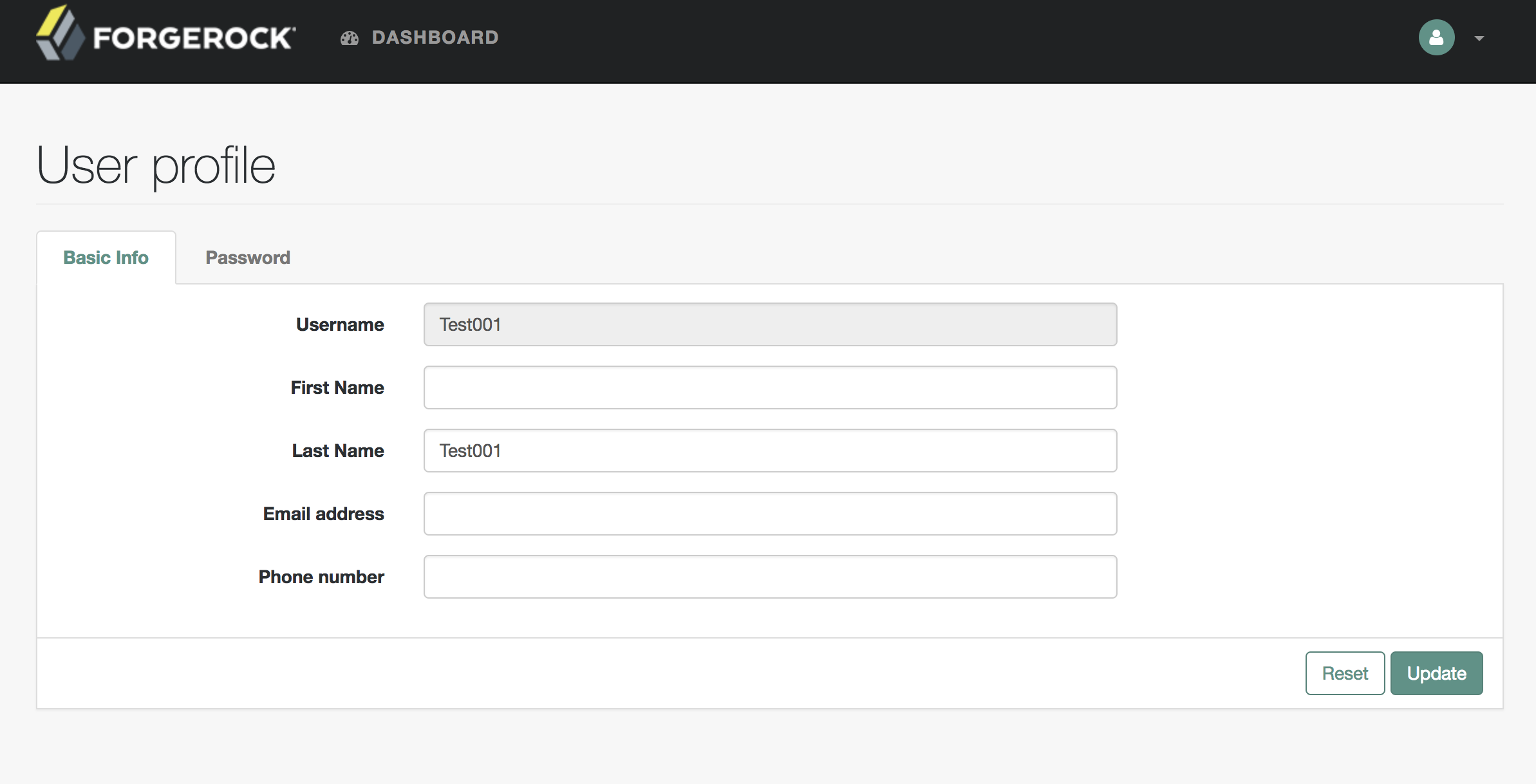

設定項目から「対象」を選択して、登録されているアカウントの一覧を確認するとテストでADから作成したユーザーである「Test001」が表示されることを確認できます。

次にOpenAMの管理コンソールへADユーザーでログインできることを確認して見ます。

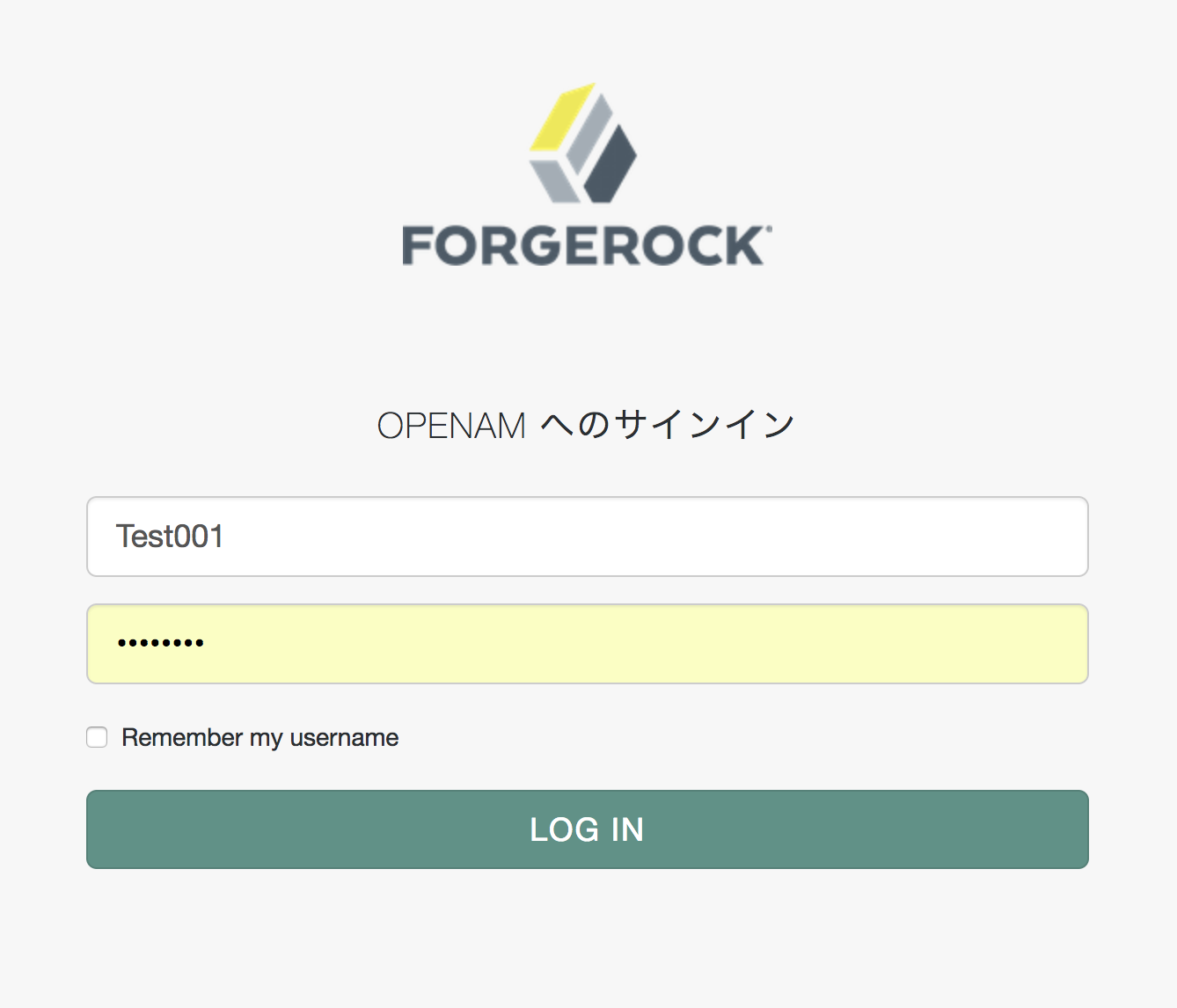

ログイン画面を開いて、AD上で設定した「Test001」のパスワード情報を利用して、ログインできることを確認します。

ログインできました。これでOpenAMとADおよびAADCまでのデータストア連携が完了したことになります。

次回予告

ここまででOpenAMとADおよびAADCの連携が完了したので、次は実際にSAML連携を再度、実施していきます。