はじめに

Oracle AI Database@Azureの環境でAutonomous AI Database Serverless(ADB-S)を利用する際に、ネットワークの観点でおさえておくべきポイントをまとめました。

注意

こちらの記事の内容はあくまで個人のメモ的な内容のため、こちらの内容を利用した場合のトラブルには一切責任を負いません。

また、こちらの記事の内容を元にしたOracleサポートへの問い合わせはご遠慮ください。

なお、この記事は2026年3月時点の情報です。

ポイント1:「高度なネットワーク機能」の有効化

Azureの「高度なネットワーク機能」でサポートされる機能を使用するためには、委任サブネットを作成する前に、AzureポータルのCloud Shell(PowerShellモード)で以下のコマンドを実行して、「高度なネットワーク機能」を有効化する必要があります。

(「高度なネットワーク機能」の有効化はAzureのサブスクリプション単位での操作)

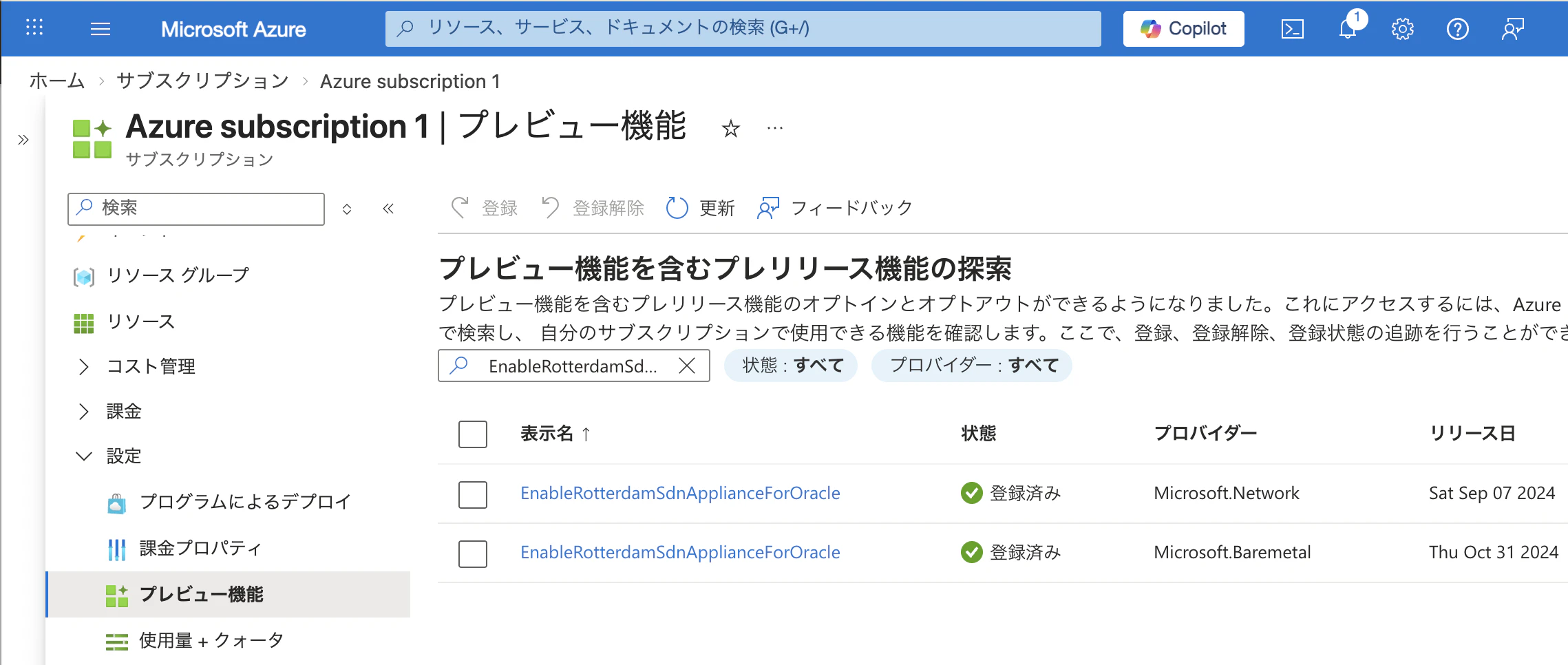

Register-AzProviderFeature -FeatureName "EnableRotterdamSdnApplianceForOracle" -ProviderNamespace "Microsoft.Baremetal"

Register-AzProviderFeature -FeatureName "EnableRotterdamSdnApplianceForOracle" -ProviderNamespace "Microsoft.Network"

「高度なネットワーク機能」および「高度なネットワーク機能」でサポートされる機能の詳細は、こちらのマニュアルを参照してください。

サブスクリプションで「高度なネットワーク機能」が有効になっているかどうかは、サブスクリプションの「設定」→「プレビュー機能」で"EnableRotterdamSdnApplianceForOracle"を検索することで確認できます。

なお、「高度なネットワーク機能」を有効化する前に作成された委任サブネットでは、「高度なネットワーク機能」を有効化しても「高度なネットワーク機能」でのみサポートされる機能は使用できませんのでご注意ください。

ポイント2:Autonomous AI Databaseのエンドポイントにアタッチされるネットワーク・セキュリティ・グループ

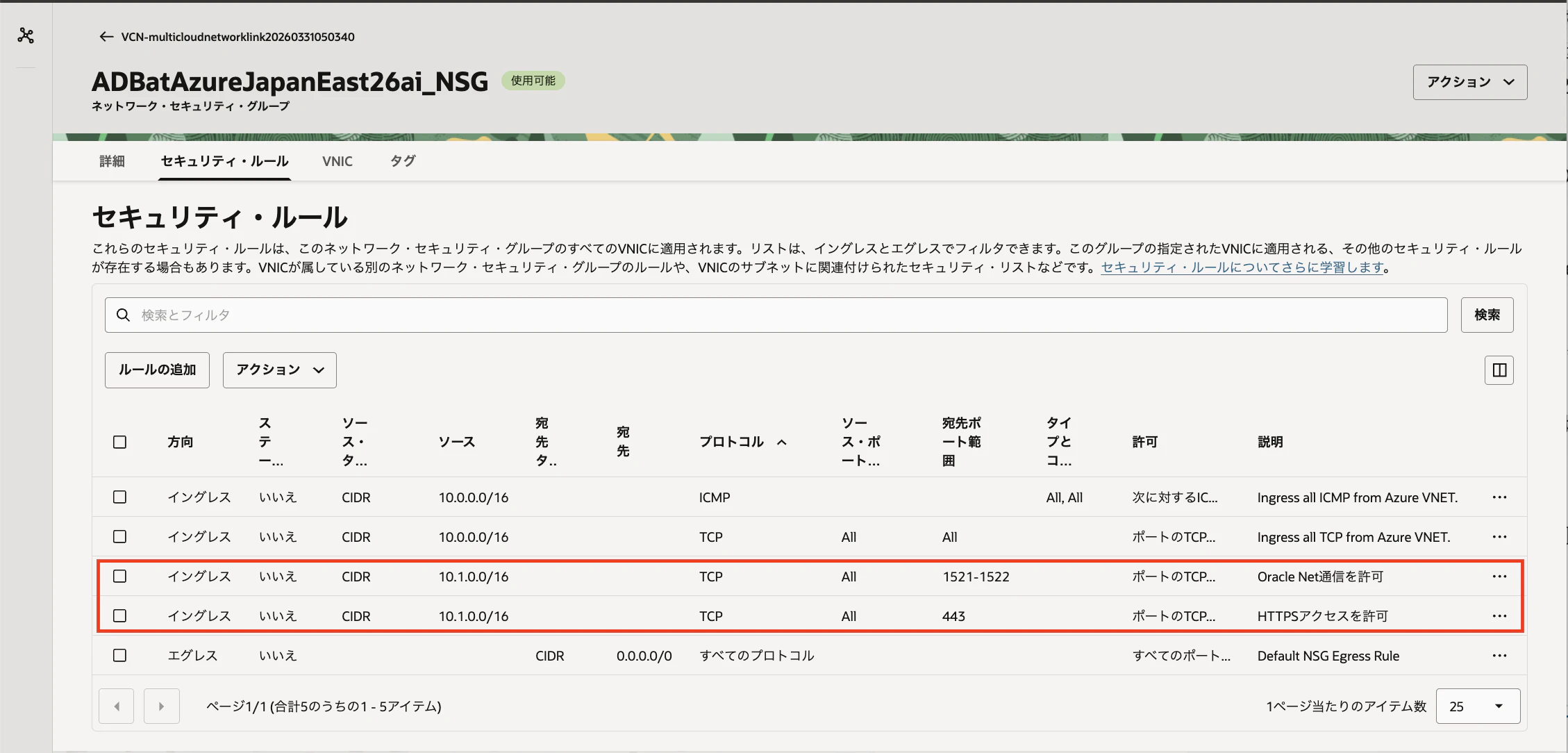

Oracle AI Database@Azure環境でプライベート・エンドポイント構成(Oracle AI Database@Azureでは「管理対象プライベート仮想ネットワークIPのみ」)のADB-Sをプロビジョニングすると、自動的にVCN内(OCI側)にネットワーク・セキュリティ・グループ(NSG)が作成され、ADB-Sのプライベート・エンドポイントにアタッチされます。

このNSGのイングレスのセキュリティ・ルールには、ADB-Sのプライベート・エンドポイントを配置した委任サブネットがあるVNetのCIDR(アドレス空間)をソースとするTCPプロトコル、ICMPプロトコルの全ての通信を許可するルールのみが設定されています。

そのため、プロビジョニング直後の状態では、ADB-Sのプライベート・エンドポイントを配置した委任サブネットがあるVNet以外の場所(たとえばピアリングされたVNet内にあるクライアント)からADB-Sにアクセスすることはできません。

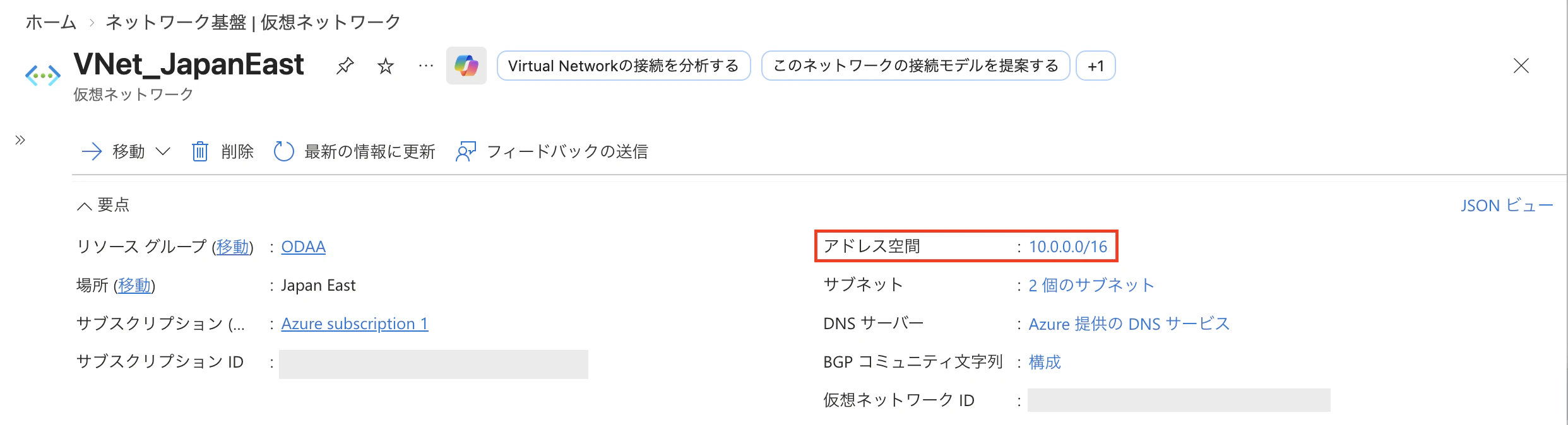

例えば、こちらのADB-Sのプライベート・エンドポイントはVNet_JapanEastというVNet内にある委任サブネットADB_Subnetに配置されています。

このVNet_JapanEastのCIDR(アドレス空間)は、10.0.0.0/16です。

OCI側でADB-SにアタッチされているNSGには、VNet_JapanEastのCIDR(アドレス空間)である10.0.0.0/16からのTCPアクセス、ICMPアクセスを許可するイングレスのセキュリティ・ルールが設定されています。

ADB-Sのプライベート・エンドポイントを配置した委任サブネットがあるVNet以外の場所(例:委任サブネットがあるVNetとピアリングされたVNet)にあるクライアントからADB-Sにアクセスするには、OCI側でADB-Sのプライベート・エンドポイントにアタッチされているNSGにセキュリティ・ルールを追加する必要があります。

例えば、ADB-Sのプライベート・エンドポイントを配置した委任サブネットがあるVNetとピアリングされているVNet(CIDR/アドレス空間が10.1.0.1/16)にあるクライアントからのアクセスを許可するには、NSGに以下のようなセキュリティ・ルールを追加します。

ポイント3:Autonomous AI Databaseからのアウトバウンド通信(DBMS_CLOUDパッケージ、外部表、DBリンク等)

Oracle Database@Azure環境でプロビジョニングされたプライベート・エンドポイント構成のADB-Sであっても、プロビジョニング直後の状態では、すべてのアウトバウンド通信(DBMS_CLOUDパッケージ、外部表、Data Pump)はサービスVCN(OCI側)のNATゲートウェイを介してルーティングされます。

(この動作は、OCIのAutonomous Database Serverlessと同じです。)

ADB-Sからのすべてのアウトバウンド通信をプライベート・エンドポイント経由にするには、以下のSQLを実行して、データベース・プロパティROUTE_OUTBOUND_CONNECTIONSをENFORCE_PRIVATE_ENDPOINTに設定する必要があります。

ALTER DATABASE PROPERTY SET ROUTE_OUTBOUND_CONNECTIONS = 'ENFORCE_PRIVATE_ENDPOINT';

上記の設定がされている場合、ターゲット・ホストへのすべてのアウトバウンド接続は、プライベート・エンドポイントにルーティングされ、プライベート・エンドポイントのエグレス・ルールの対象となります。これらのエグレス・ルールは、ADB-Sのプライベート・エンドポイントに関連付けられたNSGまたはVirtual Cloud Network (VCN)のセキュリティ・リストで定義します。

また、ADB-Sからのアウトバウンド通信時にターゲット・ホストを指定する際、FQDNの使用が必須となります。

(IPアドレスは使用できません。)

その際、ADB-Sはアウトバウンド通信時の名前解決にOCI側のVCNのプライベートDNSリゾルバを使用します。

(Azure VNetのDNSを直接参照することはできません。)

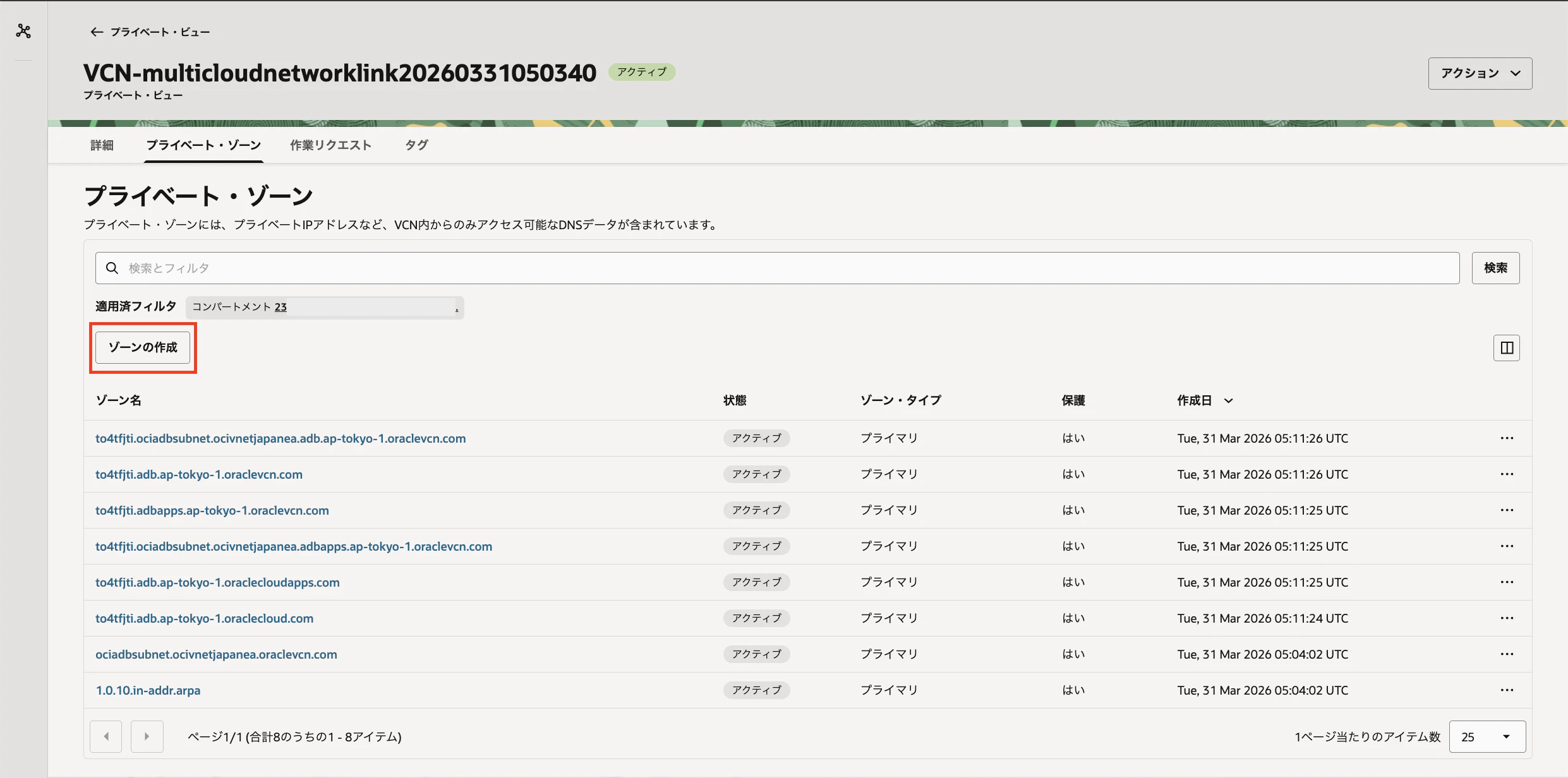

そのため、Azure側リソースのプライベート・エンドポイントに対するADB-Sからのアウトバウンド通信をプライベート・エンドポイント経由で行うには、VCN(OCI側)のデフォルト・プライベート・ビューにDNSゾーンを追加し、追加したDNSゾーンにDNSレコードを追加する必要があります。

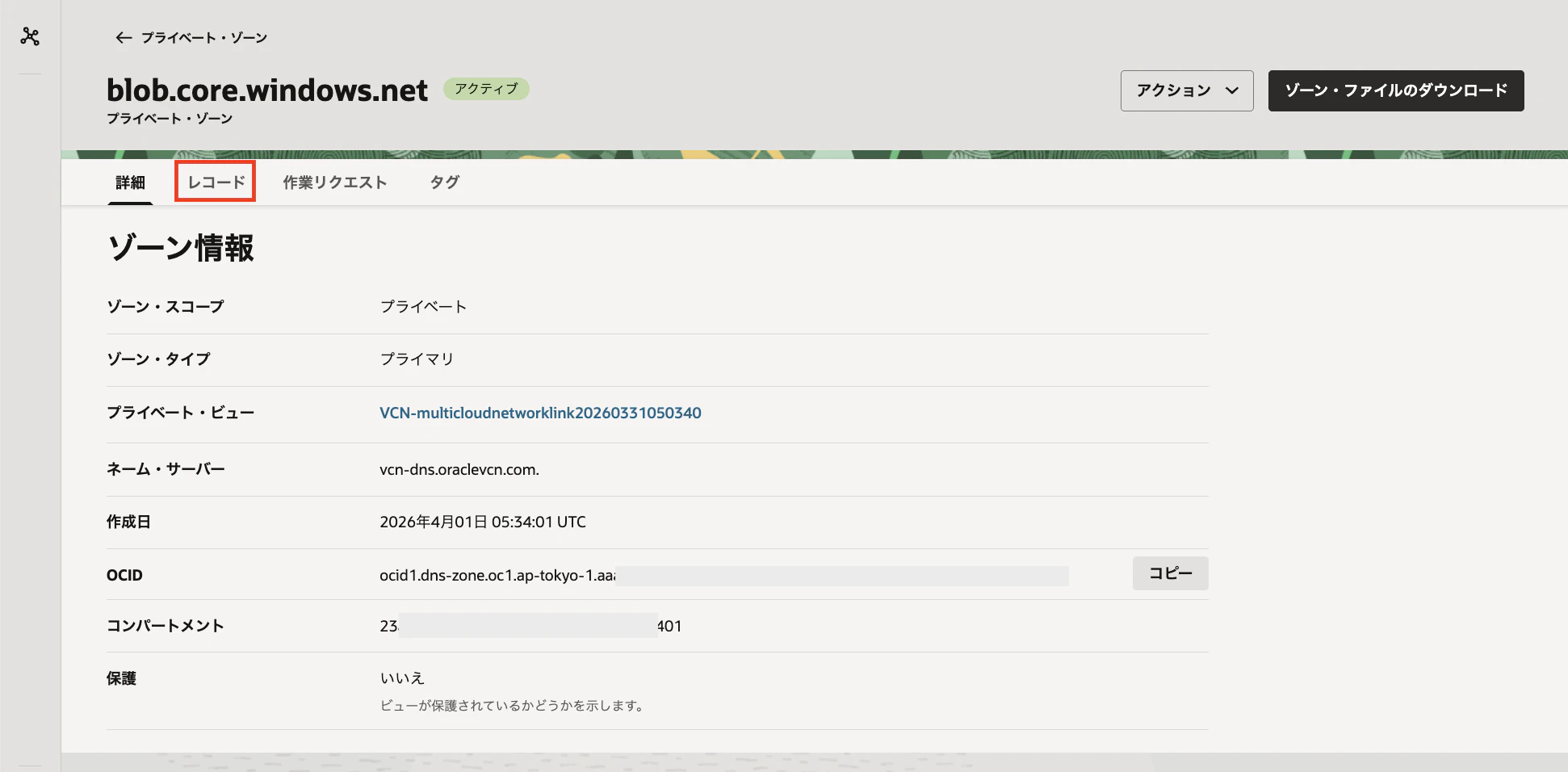

例えば、ADB-Sからblobstorage4adbという名前のストレージ・アカウントのプライベート・エンドポイントにアクセスするには、VCNのデフォルト・プライベート・ビューにDNSゾーンblob.core.windows.netを追加し、DNSゾーンblob.core.windows.netにblobstorage4adbに対するDNSレコードを追加します。

DNSゾーンおよびDNSレコードの追加のおおまかな手順は以下の通りです。

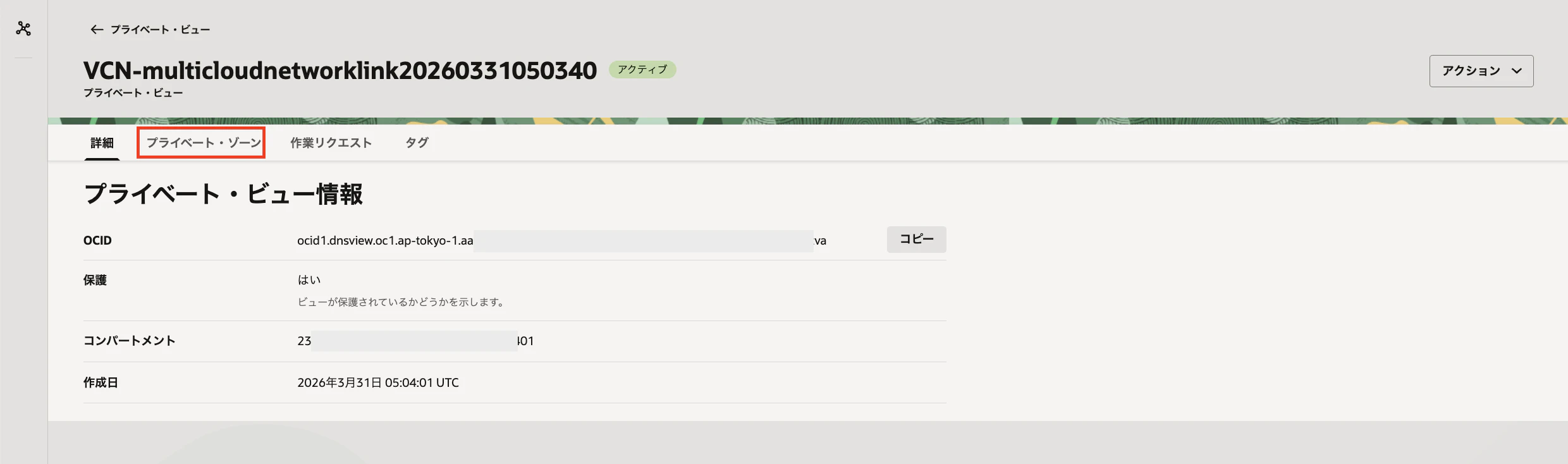

VCNの詳細タブの「DNSリゾルバ」の名前をクリックします。

「デフォルト・プライベート・ビュー」の名前をクリックします。

ゾーン名を入力して、「作成」をクリックします。

ここではゾーン名にblob.core.windows.netを入力しています。

ゾーンが作成されました。

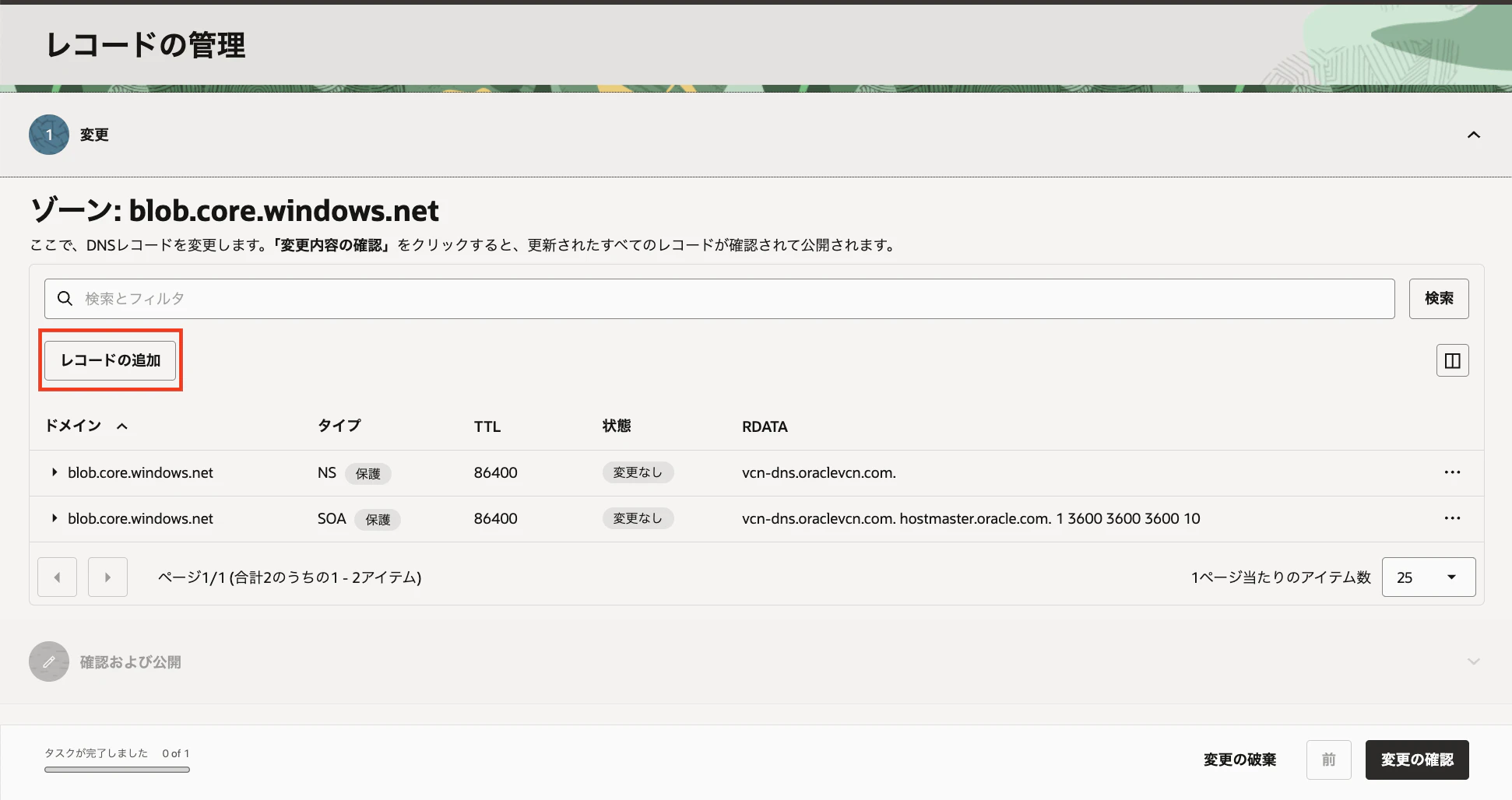

以下の情報を入力して、「変更の保存」をクリックします。

・「名前」:ホスト名を入力(ここではblobstorage4adb)

・「レコード・タイプ」:「A - IPv4アドレス」を選択

・Address(アドレス):アクセスするAzureサービスのプライベート・エンドポイントのIPアドレス

追加したDNSレコードの内容を確認して、「変更の確認」をクリックします。