はじめに

AWSのアカウントを作成してまず最初に行うべき設定について簡単にまとめてみました。

ぜひ最後までご覧下さい。

本記事の内容

0. AWSアカウントの作成

1. CloudWatchでで料金アラートを設定

2. IAMで作業用ユーザーを作成

3. CloudTrailで操作ログを記録

4. 最後に

5. 参照サイト

0. AWSアカウントの作成

初期設定を行う前に、まずはアカウントを作成しないと何も始まらないので、AWSアカウント作成の手順やアカウント作成で必要な用語を簡単に説明していきます。

AWSアカウント

AWSを利用するためのアカウントのことを**「AWSアカウント」**と呼びます。

アカウントの登録には、

- メールアドレス

- パスワード

- 連絡先(住所/電話番号)

- 決済に用いるクレジットカード情報

が必要になります。

またAWSアカウントは、全ての操作が可能な管理者権限を持つユーザーであることから**「ルートユーザー」**とも呼ばれます。

##AWSマネジメントコンソール

AWSは、ブラウザ上から操作できます。そして、ブラウザを使って操作する画面のことを**「AWSマネジメントコンソール」**と言います。

ちなみにコンソールというのは、**「コンピュータやシステムと意思疎通を図るために使う道具」**と考えてもらったら結構です。

なのでAWSマネジメントコンソールは、**「AWSを管理するために、AWSのシステムと意思疎通を図れる道具」**という意味になります

AWSアカウント作成の手順

では次にAWSアカウント作成の具体的な手順について見ていきましょう。

と、その前に先ほども少し触れましたが、AWSアカウント作成には、以下の情報が必要になりますので、事前に準備しておいてください

-

メールアドレス

-

コールバック用の電話番号

これは、AWSアカウントの登録手順の途中で、本人確認のため、AWSのシステムからの電話を受けて、登録画面に表示されている4桁の数字をプッシュボタンで入力しなければならない場面があるため必要となります。

またこのため、プッシュボタンがあるスマホなども必要です -

決済用のクレジットカード

利用料金を支払う決済用のクレジットカードが必要になります。しかし、AWSには無料使用期間が存在し、**アカウント作成から12ヶ月間、様々なサービスをある使用量までは無料で利用できます。**そして、個人で作成するアプリケーションで使われるレベルであれば、料金がかかる心配はほぼないため、クレジットカードは登録のために必要であるくらいに思ってもらえれば結構です。

では実際にアカウント作成の手順を見ていきましょう 大きく7つのステップに分かれます。

1 サインアップボタンを押す

まずは、こちらをクリックしてAWSのサイトにアクセスしましょう。

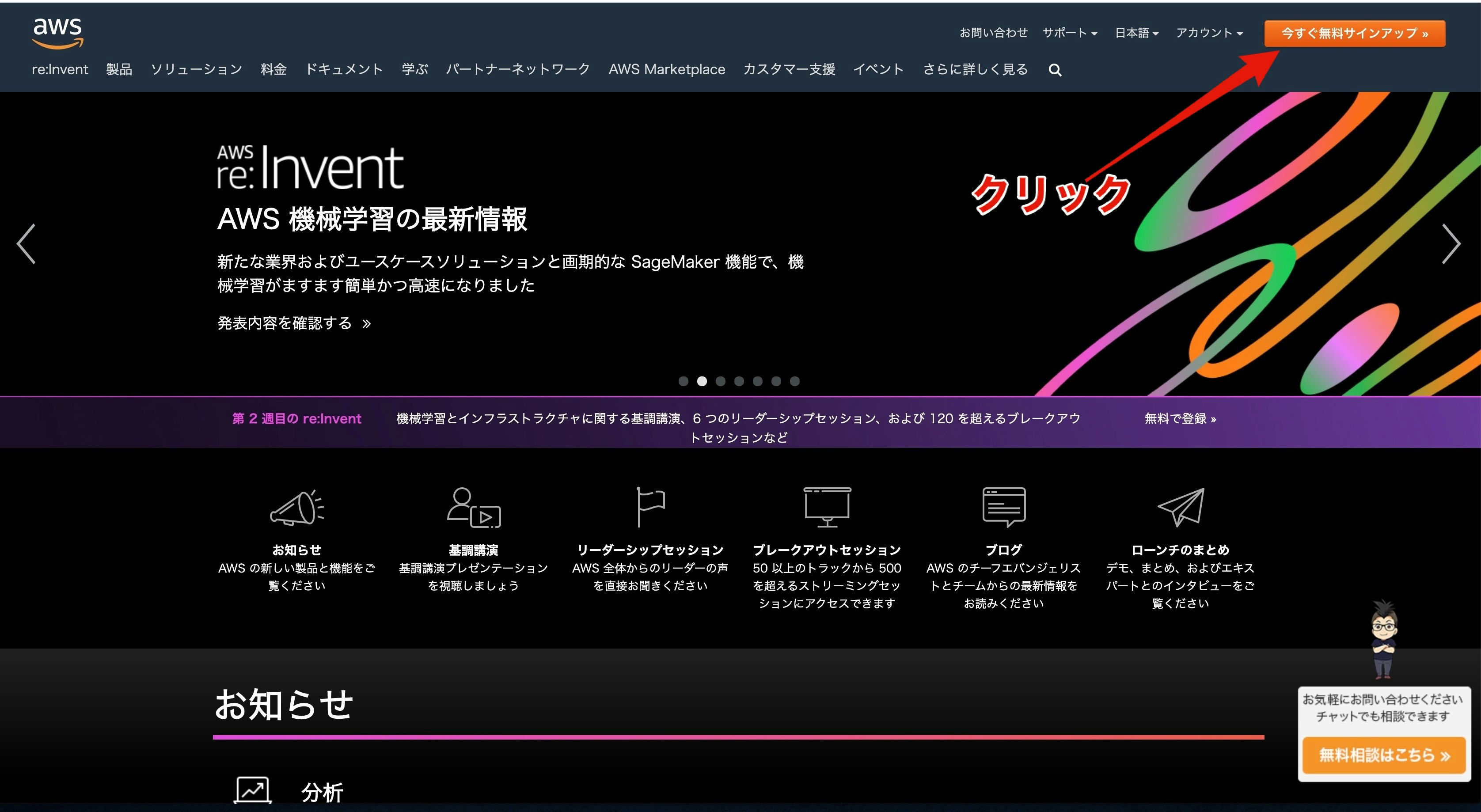

トップページに遷移すると、以下の画像のように、右上に**「無料サインアップ」**と書かれたボタンがあるので、そちらをクリックしましょう。

##2 メールアドレス、パスワードなどを入力

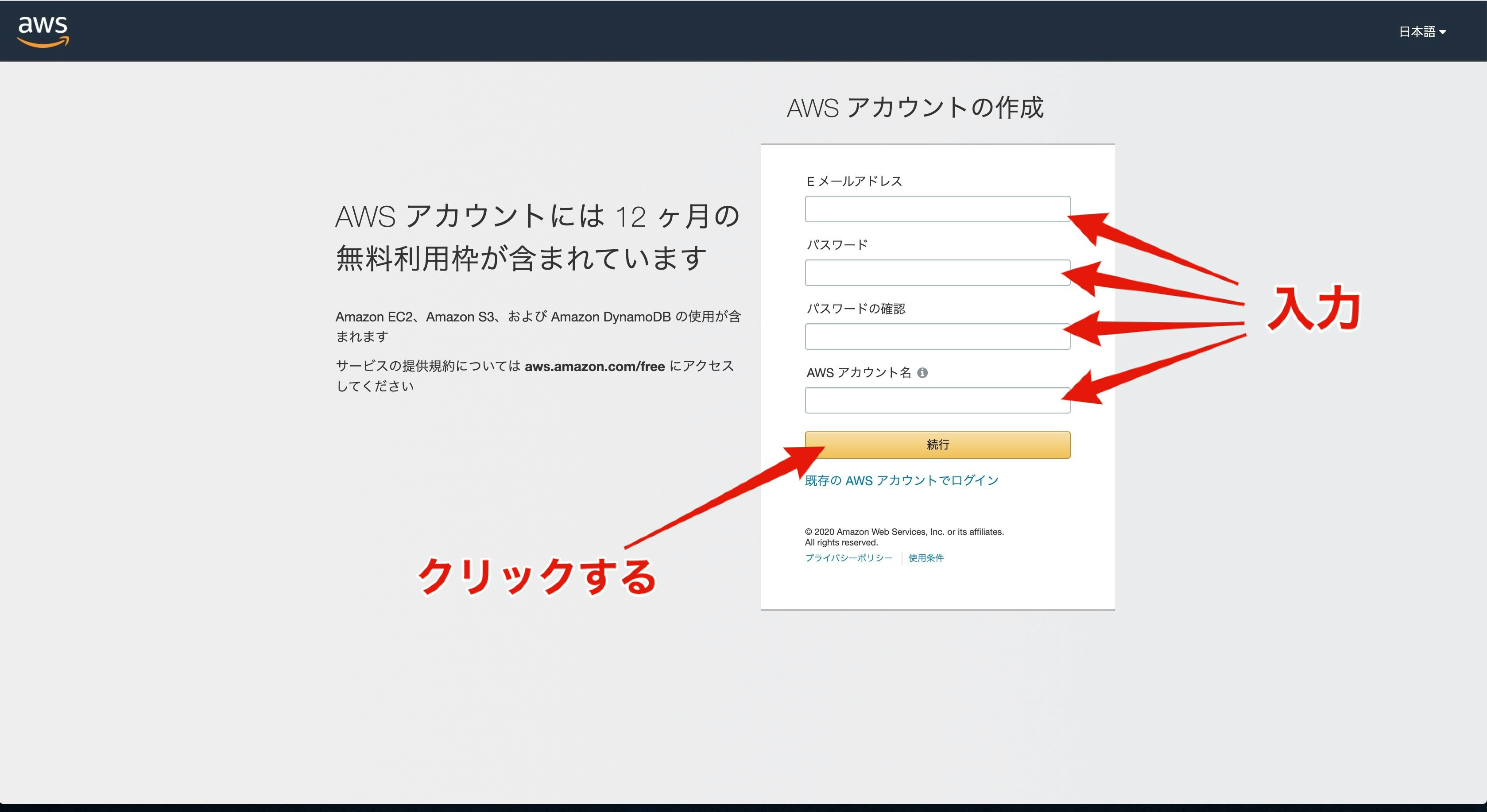

サインアップボタンをクリックすると以下のようなページに遷移するので、次の情報を入力して**[続行]ボタン**をクリックします。

① Eメールアドレス

メールアドレスを入力してください。

② パスワード

設定したいパスワードを入力してください。以下の条件を満たす必要があります。

・8文字以上

・英大文字、英小文字、数字、記号のうち、3種類以上を含む

・EメールアドレスまたはAWSアカウント名と同じでない

③ パスワードの確認

パスワードの確認用の入力欄です。

[パスワード]に入力したものと同じものを入力してください。

④ AWSアカウント名

アカウントの名前です。自分の名前など、アカウントと紐づける名前を入力してください。

3 連絡先情報を入力

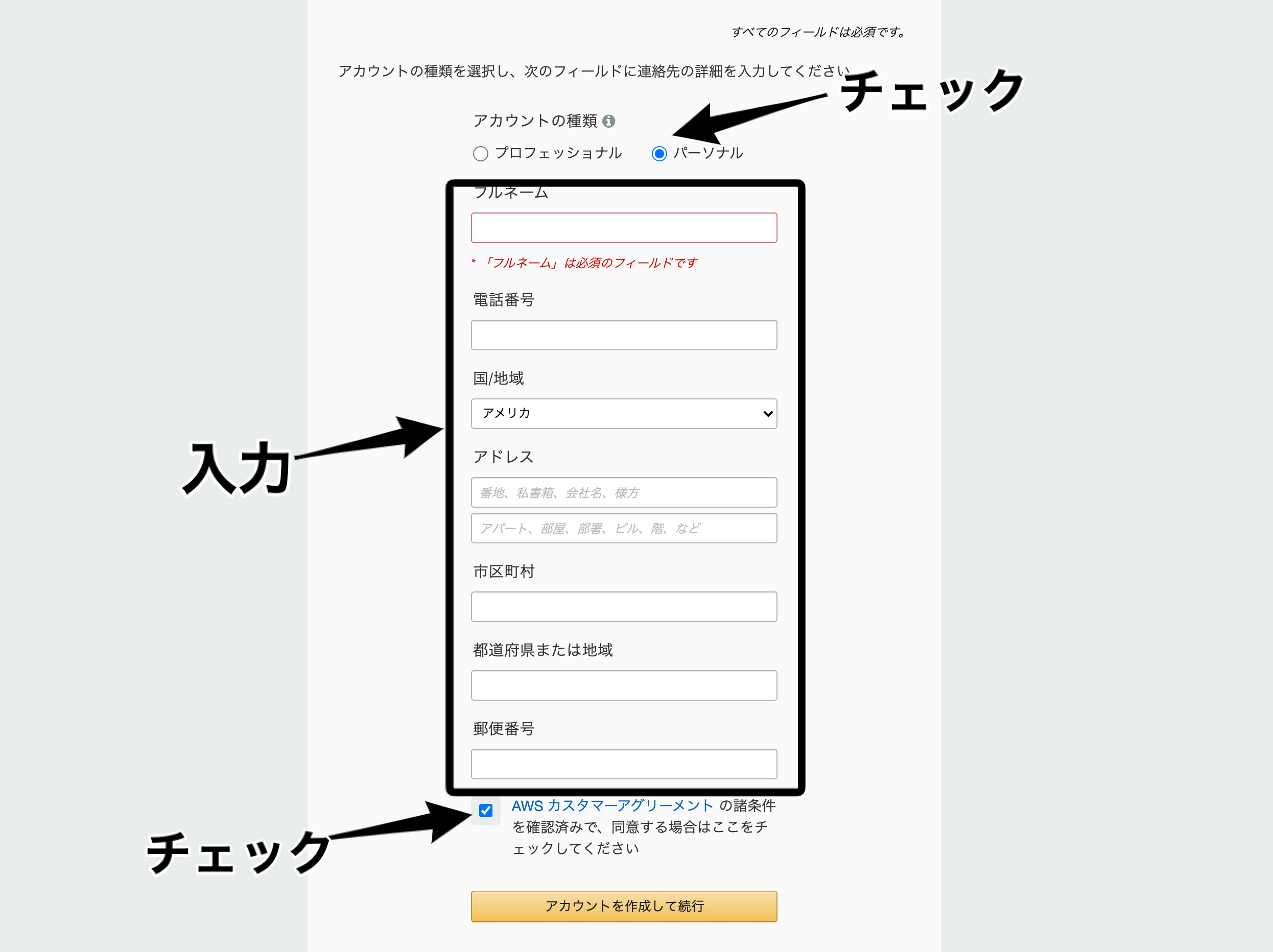

次に、電話番号や住所などの連絡先情報を入力し、[アカウントを作成して続行]をクリックします。

それぞれの入力内容は、下記の通りです。

① アカウントの種類

[プロフェッショナル]か[パーソナル]かを選びます。法人化か個人かの区別です。

[プロフェッショナル]を選ぶと会社の入力欄がありますが、[パーソナル]を選んだときはありません。

初めて使う方の場合は[パーソナル]を選択しましょう。

② フルネーム

自分のフルネームを入力します。

③ 電話番号

電話番号を入力します。

④ 国/地域

国や地域情報です。日本で利用するのなら、[日本]を選択します。

⑤ アドレス

住所の番地以降を入力します。

マンションなどのように建物名や部屋番号がある時は、それらも記載します。

⑥ 市区町村

市区町村を入力します。

⑦ 都道府県または地域

都道府県名を入力します。

⑧ 郵便番号

郵便番号を入力します。

⑨ AWSカスタマーアグリーメントへの同意

AWSカスタマーアグリーメントと呼ばれる利用規約に同意するかどうかの設定です。

同意しないとAWSを利用できないので、チェックをつけましょう

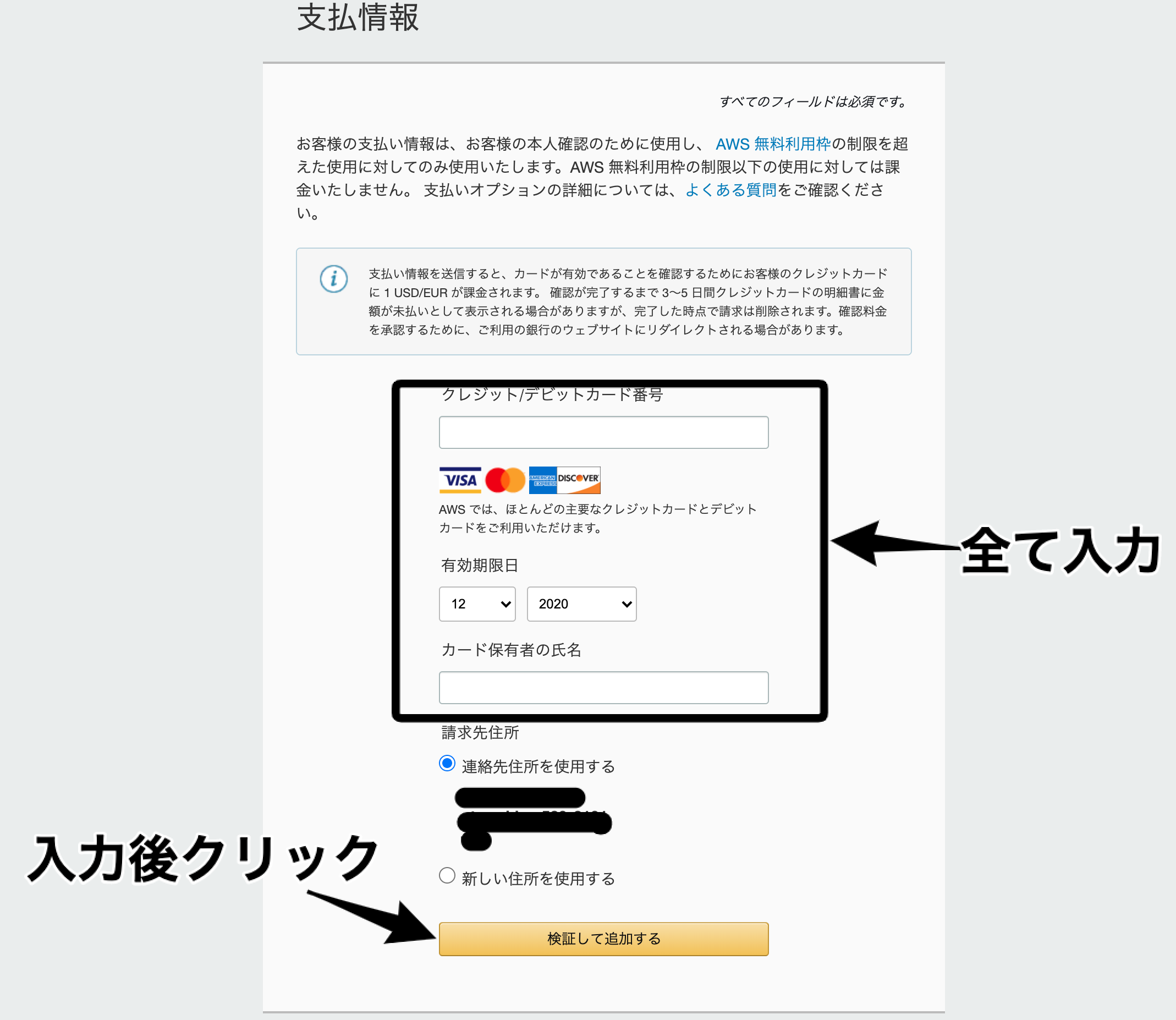

4 クレジットカード情報の入力

決済に用いるクレジットカード情報を入力し、[検証して追加する]ボタンをクリックしましょう。

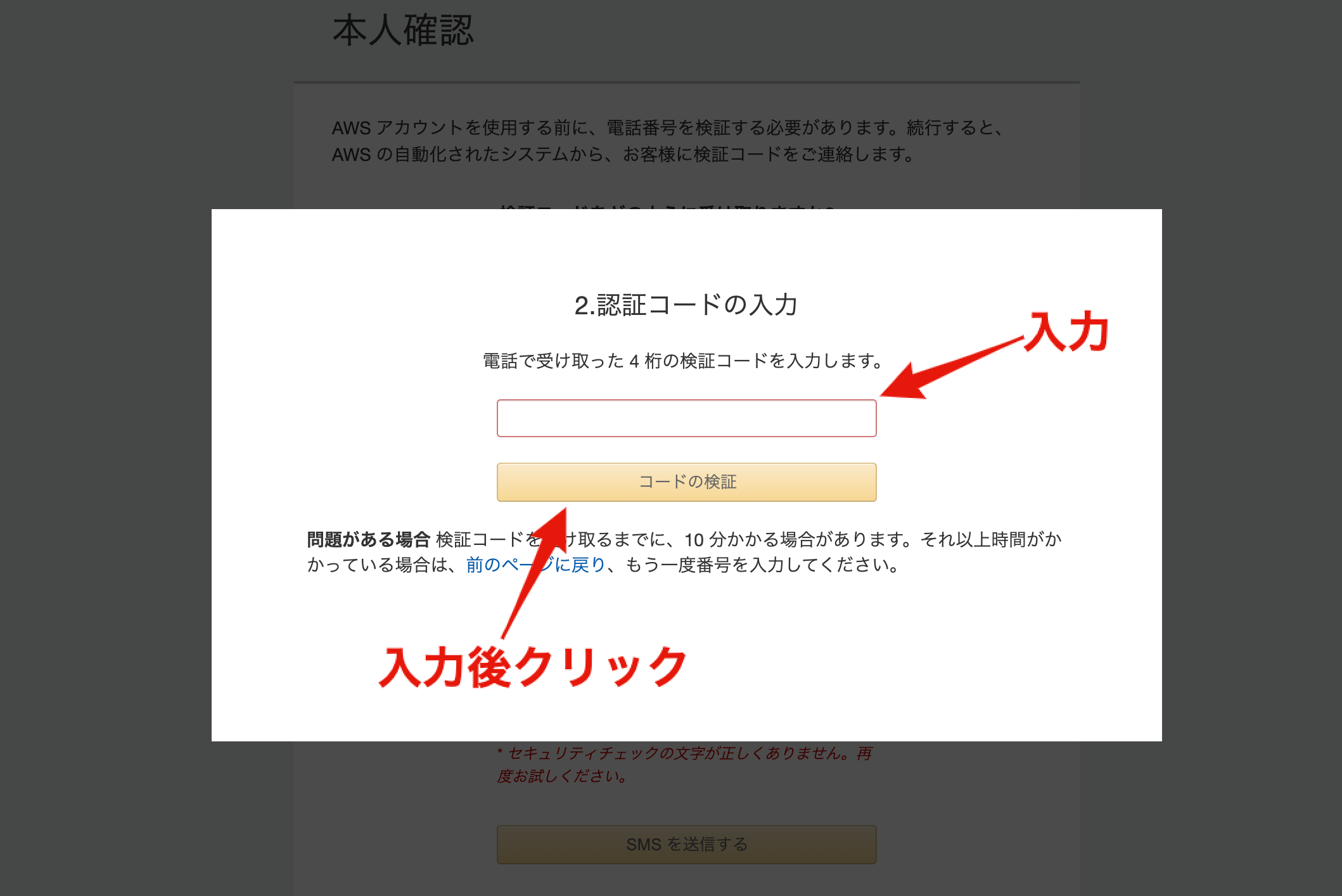

5 本人確認

次に本人確認をしましょう。以下のような本人確認ページに遷移しますので、情報を入力しましょう。

なお、**検証コードをどのようにして受け取りますか?**の欄には、[テキストメッセージ(SMS)]をチェックしましょう。

入力を終えたら、[SMSを送信する]ボタンをクリックしましょう。

画面遷移後、しばらくするとショートメールが届くので、画面に表示されるPIN番号を入力します。

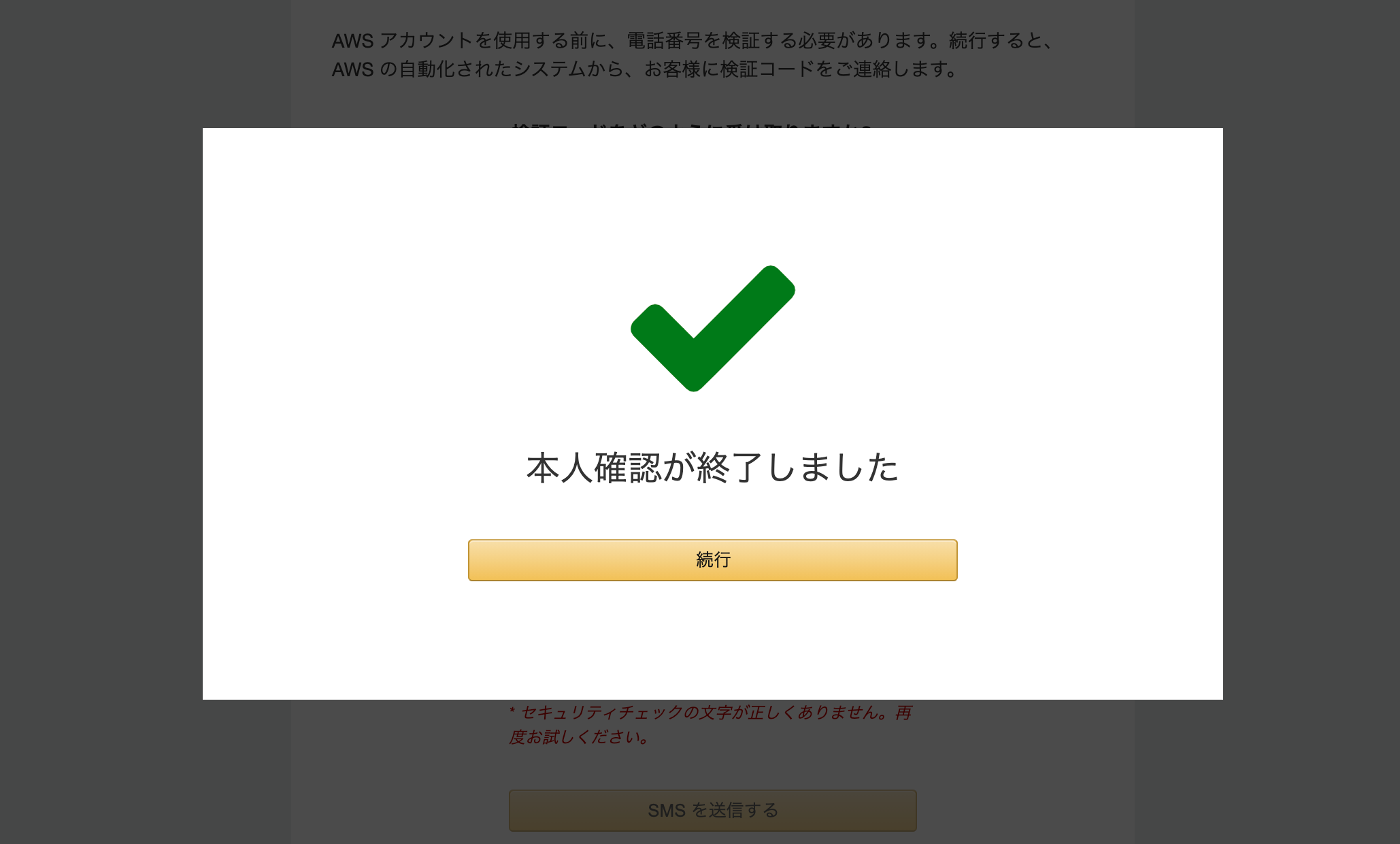

成功すれば、下記のような画面に遷移します。

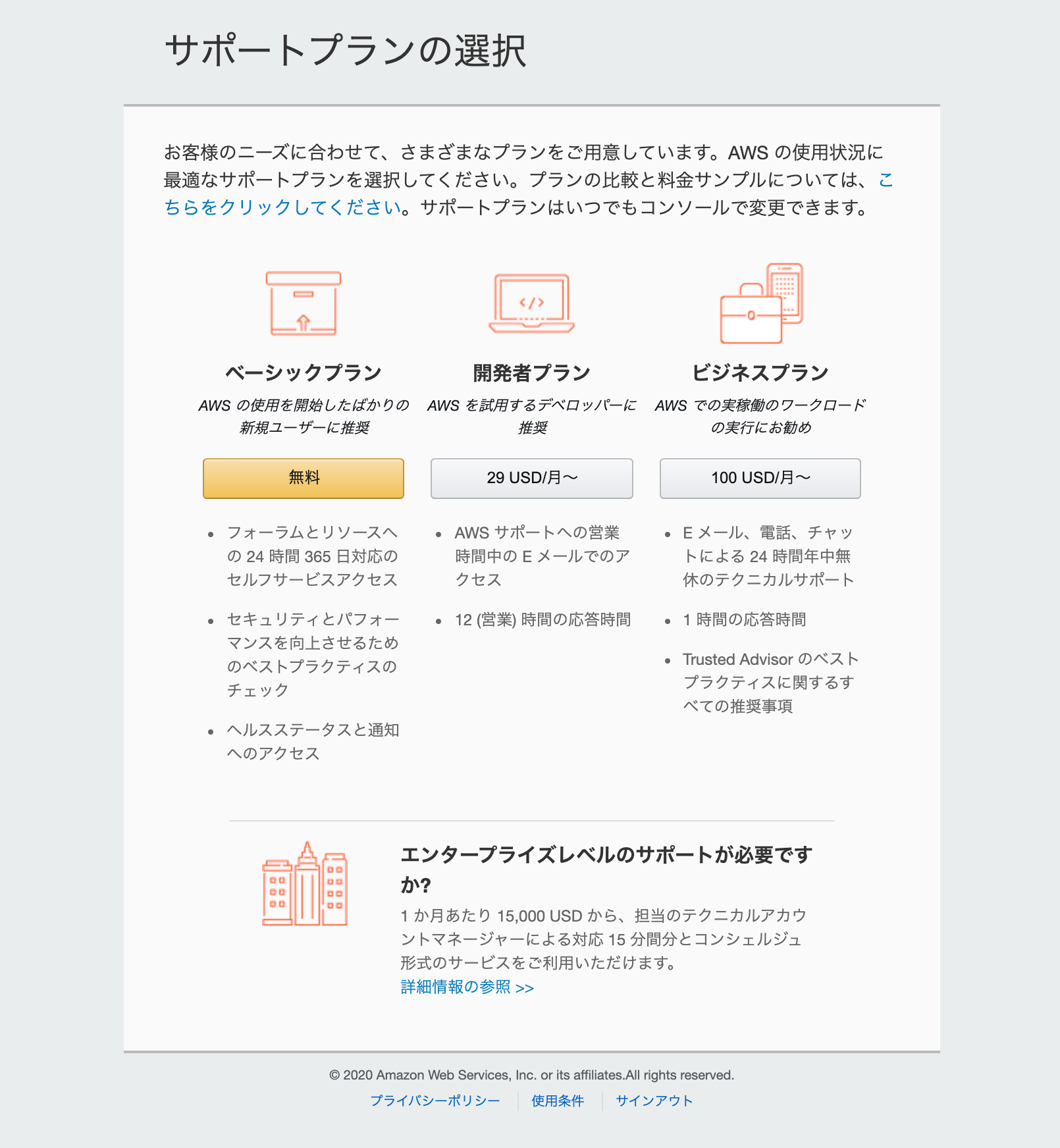

6 サポートプランの選択

最後にサポートプランを選択しましょう。

無料のベーシックプランから、開発者向けのサポートをする開発者プラン、商用利用を目的としたサポートをするビジネスプランから選べます。

初めて使う方の場合は、ベーシックプランをおすすめします。

7 アカウントの作成の完了

これでアカウント作成が完了しました。引き続き、AWSに関する、いくつかの操作をしていくので、[コンソールにサインイン]ボタンをクリックしましょう。

1. CloudWatchで料金アラートを設定

さていよいよ初期設定に入っていきます。

AWSは従量課金なので、「気づかずにいろいろな機能を使用してしまい、大量の料金が発生してしまった」ということが起こり得ます。

そのような事態を防ぐために、まずは一定の料金額を超えたら、通知がいくようにしましょう。

以下の3ステップで行います。

- AWSアカウントでサインインする

- 請求ダッシュボードで請求アラートを受け取れるように設定する

- CloudWatchで料金アラートを設定する

1 AWSアカウントでサインインする

先ほどの続きから行っていきましょう。

[コンソールにサインイン]ボタンをクリックすると、サインイン画面に移るので、登録したメールアドレスとパスワードを入力してサインインを行っていきましょう。

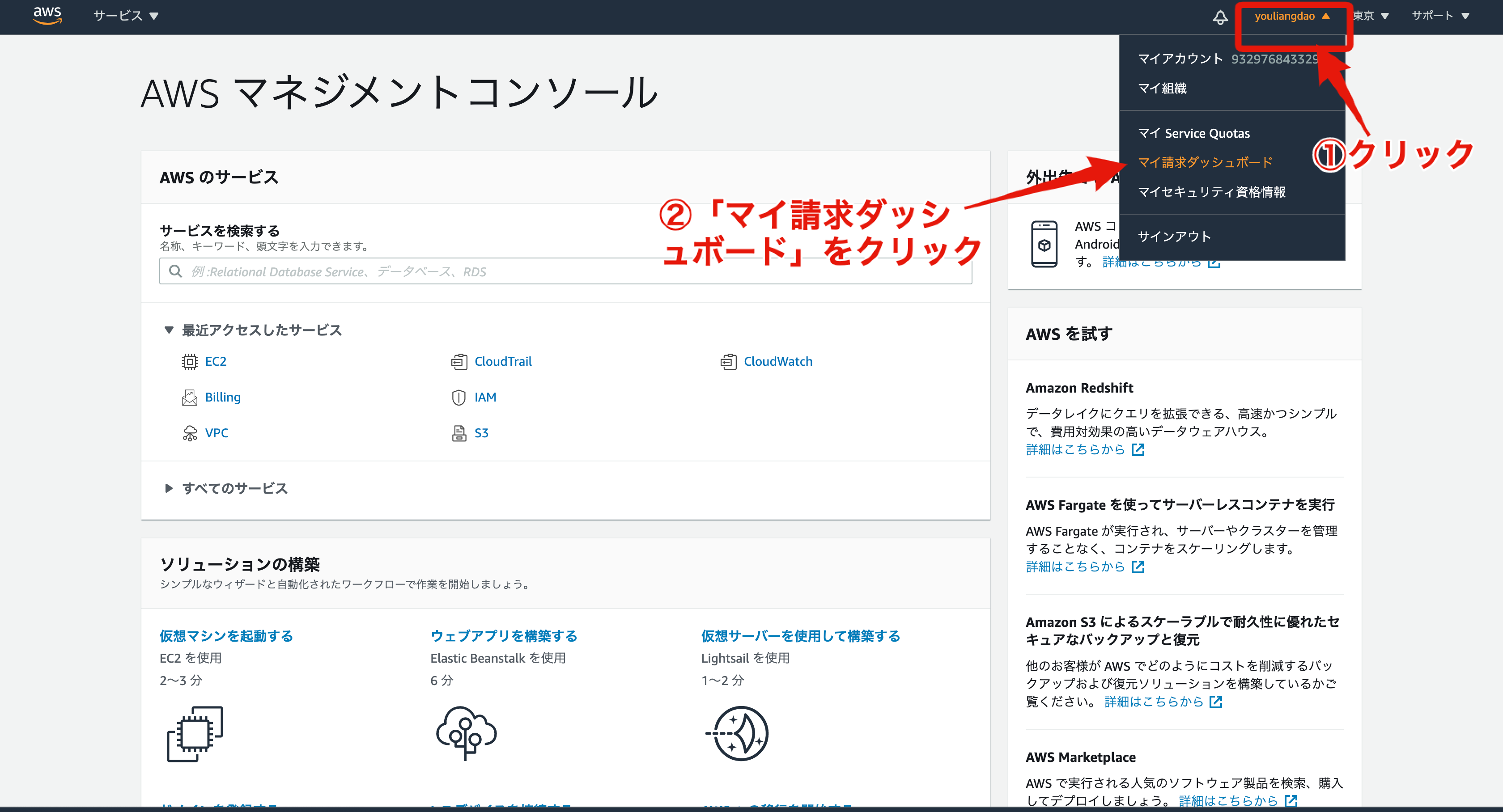

以下のような画像が表示されたら、正しくサインインできています。

2 請求ダッシュボードで請求アラートを受け取れるように設定する

サインインしたら、まずは右上にあるアカウント名をクリックして、メニューの中から[マイ請求ダッシュボード]を選択します。

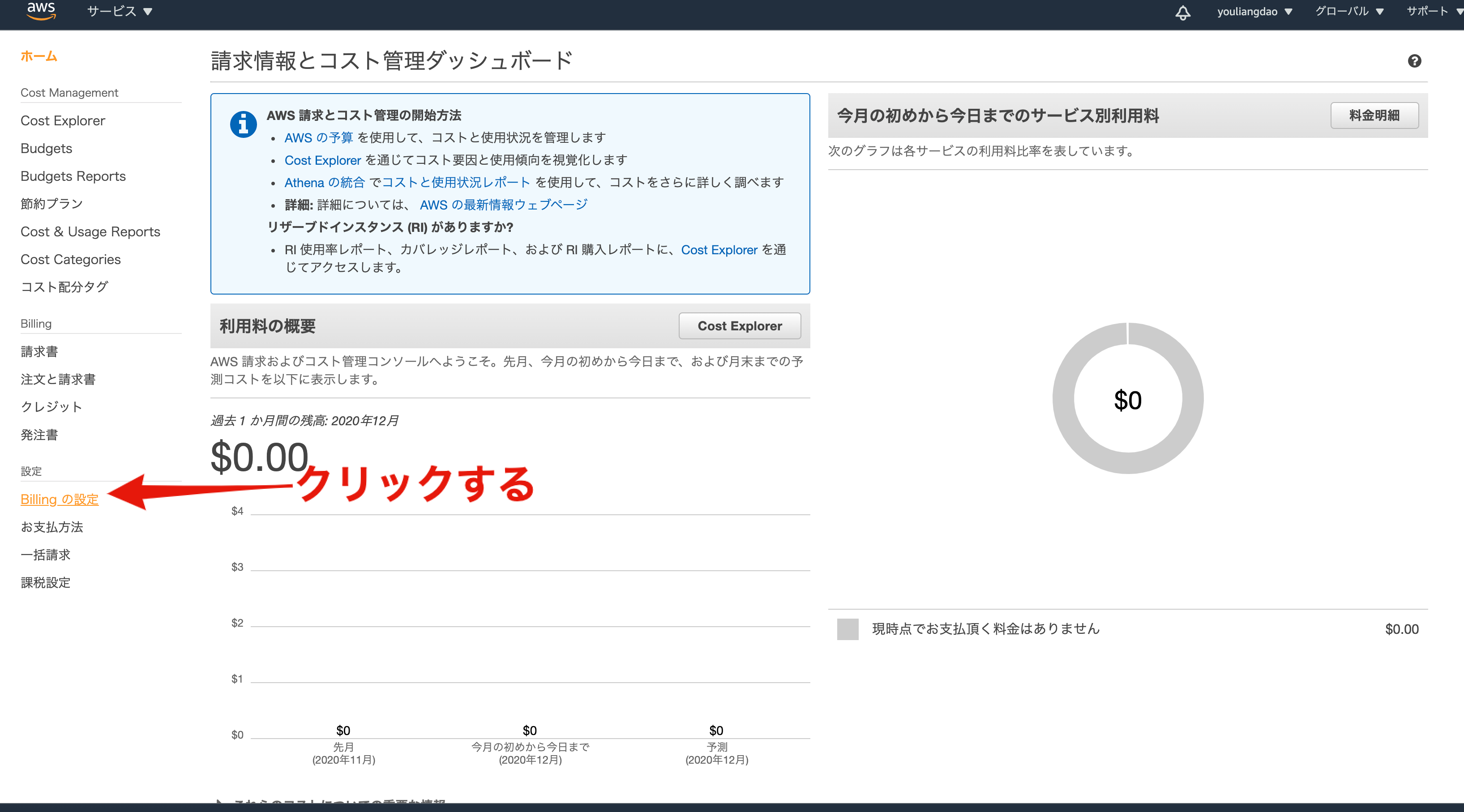

すると、以下のような請求情報を管理している画面に遷移するので、次に左側の設定一覧からBillingの設定をクリックします。

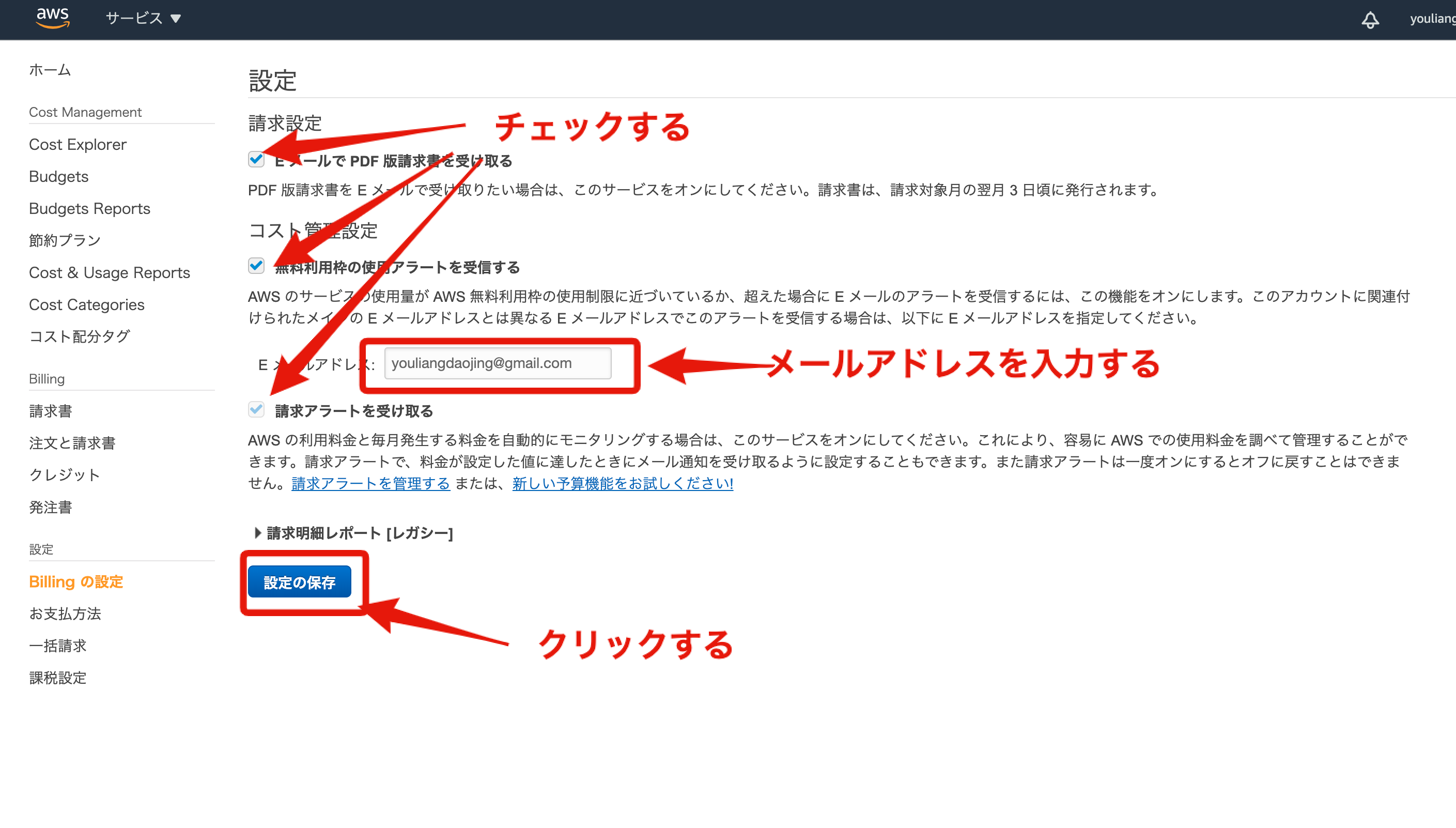

そして遷移先の画面で、請求アラートを受け取れるように設定していきます。

下図のように、チェックを入れて[設定の保存]ボタンをクリックしましょう。

ボタンをクリックしたら、請求アラートを受け取れるように設定が保存されます。

##3 CloudWatchで料金アラートを設定する

最後に、CloudWatchというサービスを用いて、料金アラートを設定していきましょう。

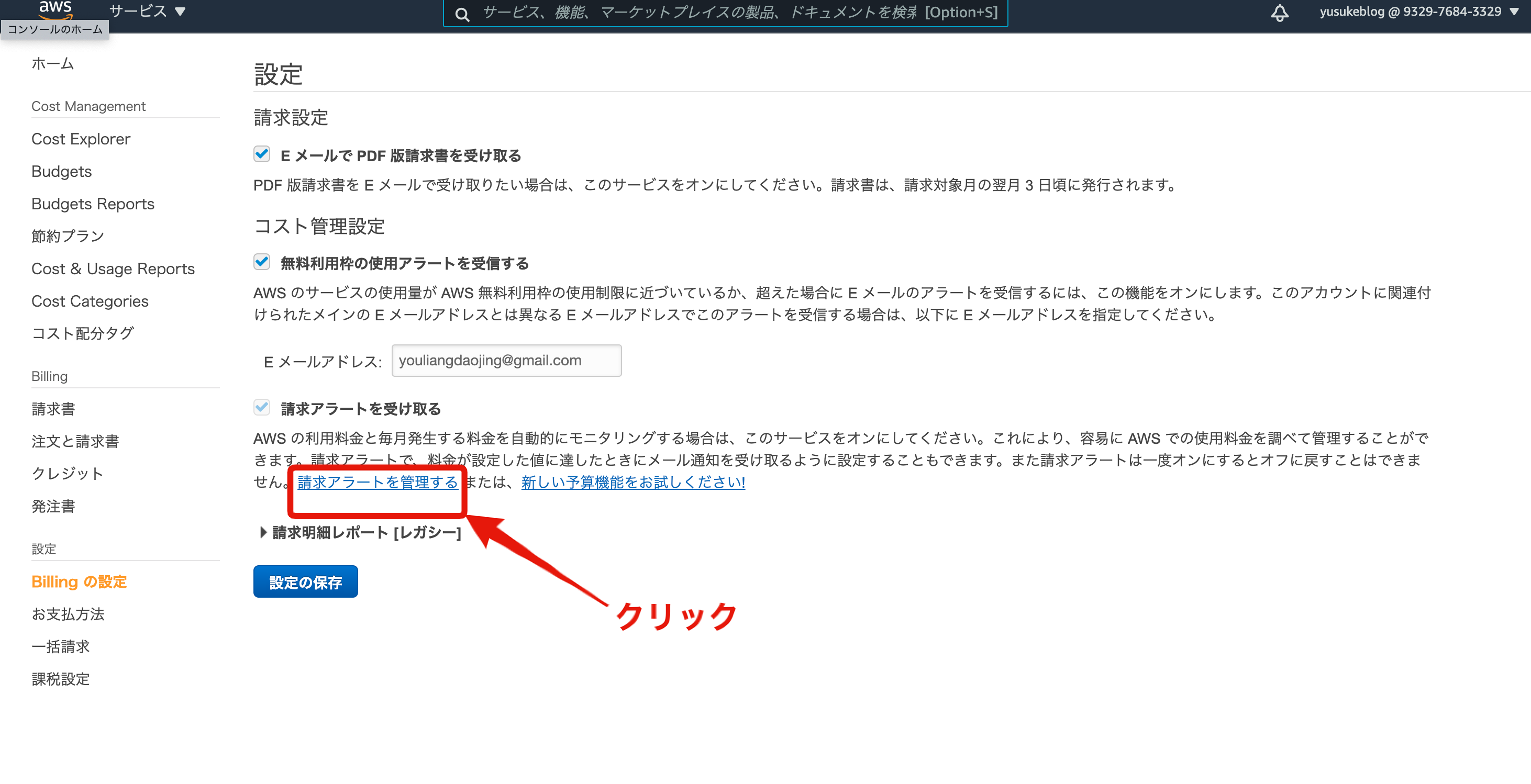

まず、先ほどの画面で**「請求アラートを管理する」**というボタンを押しましょう。

するとCloudWatchの画面にくるので、ここから具体的に設定をしていきましょう。

まず、左側のメニューから**「請求」**をクリックしてください。

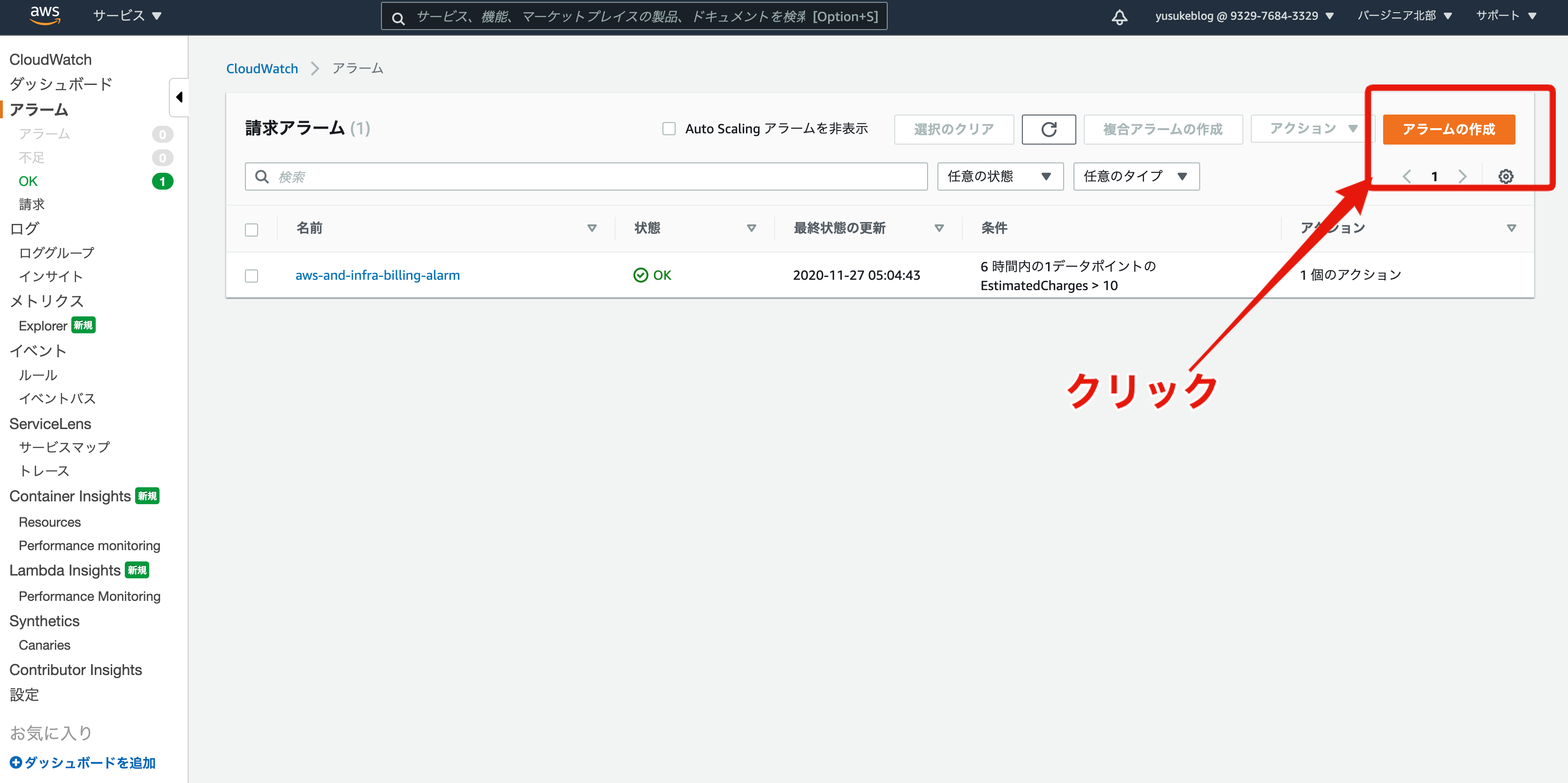

次に遷移先の画面で、**「アラームの作成」**をクリックしましょう

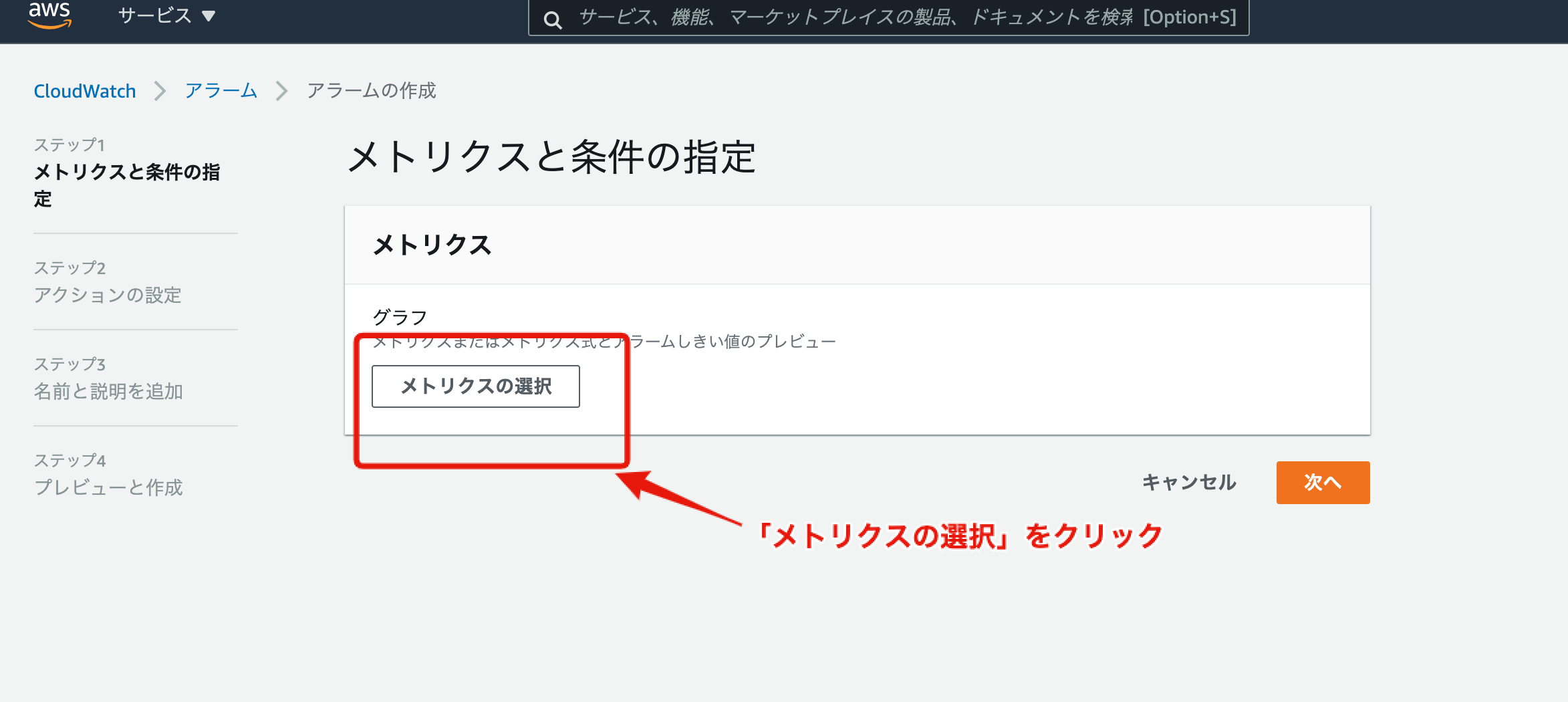

そして、**「メトリクスの選択」**をクリックします。

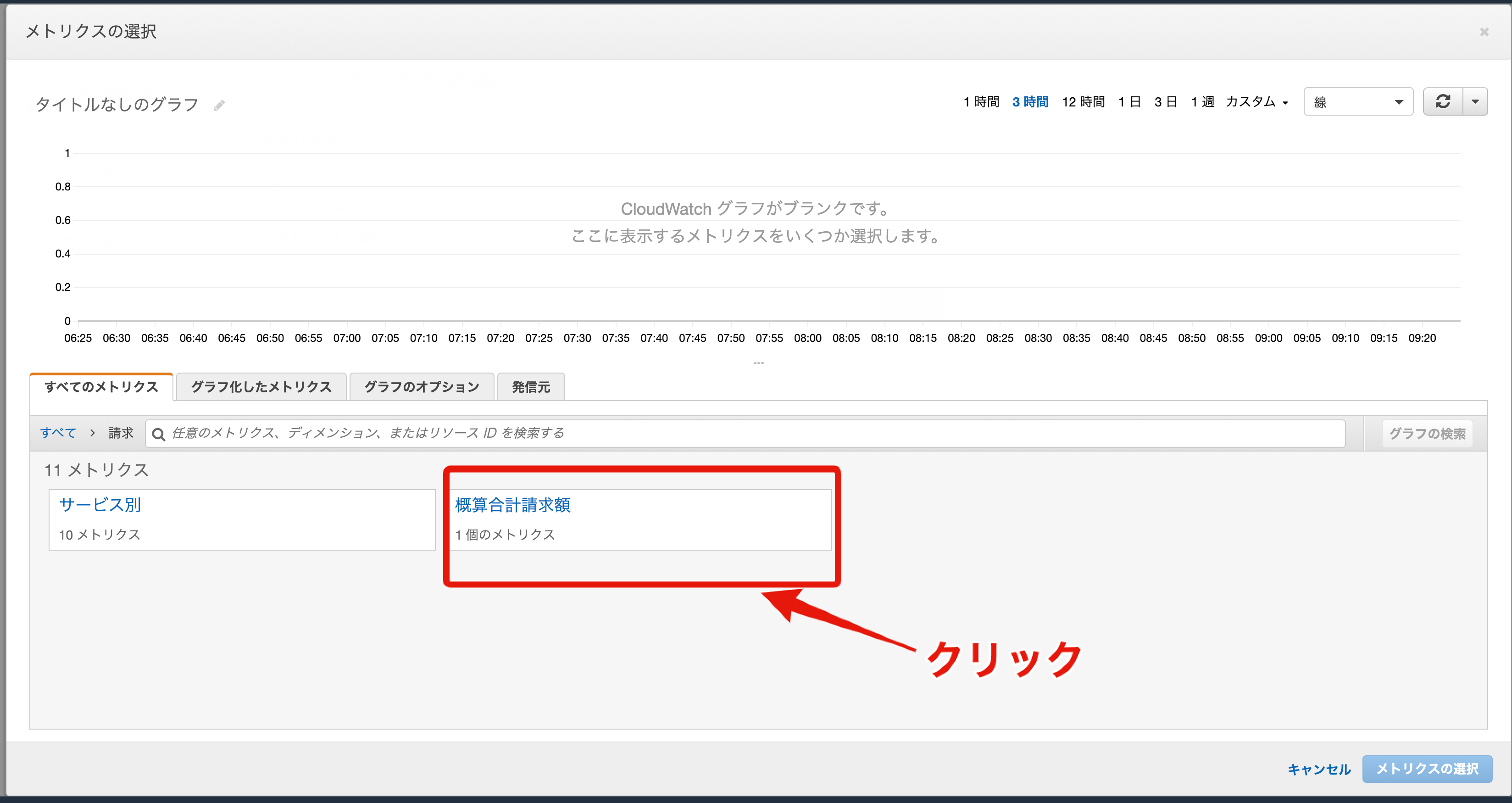

次は「請求」をクリックしましょう。

そして、「概算合計請求額」を選択します。

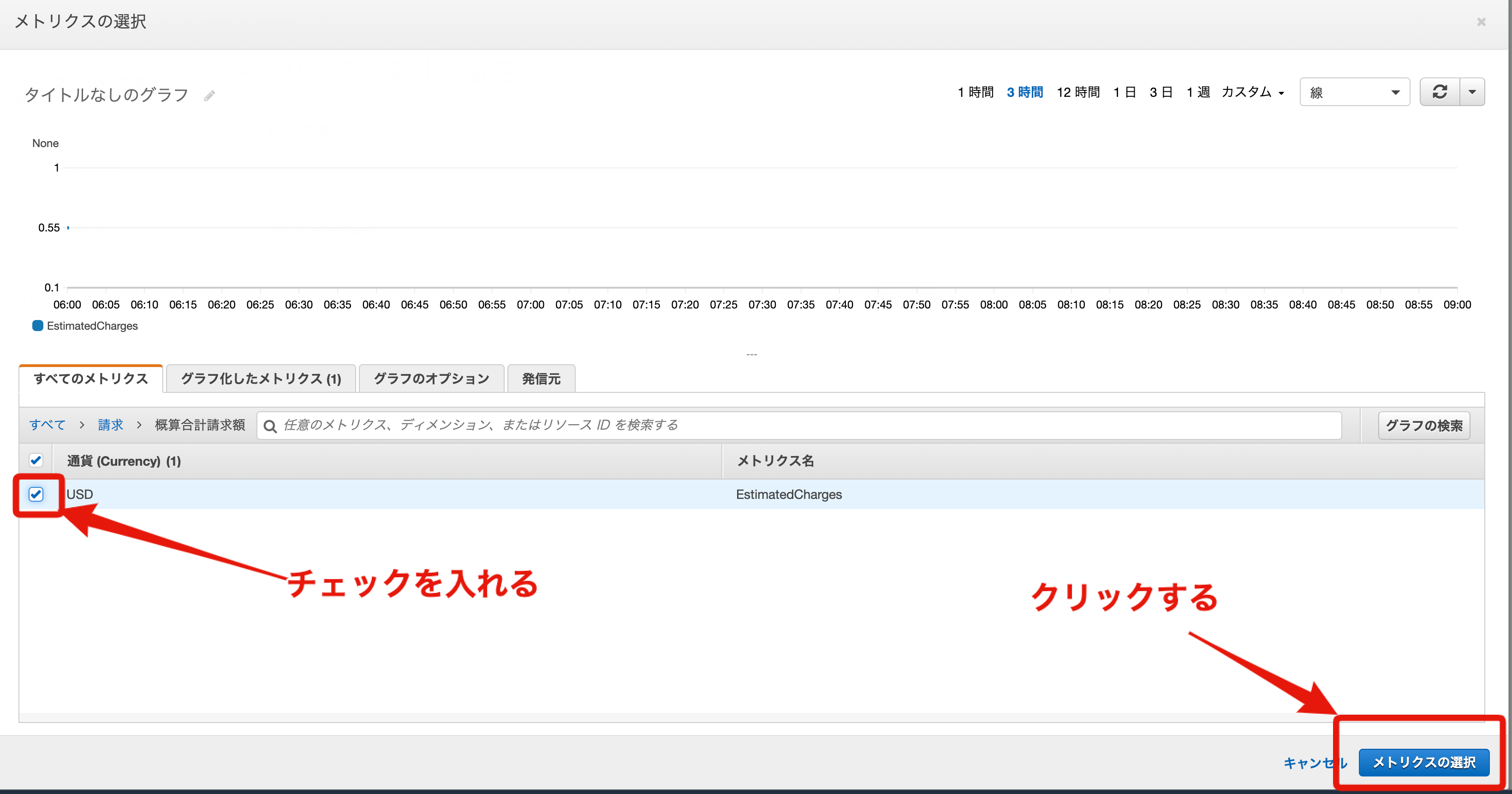

選択できたら、USDにチェックを入れ、メトリクスの選択をクリックをしましょう

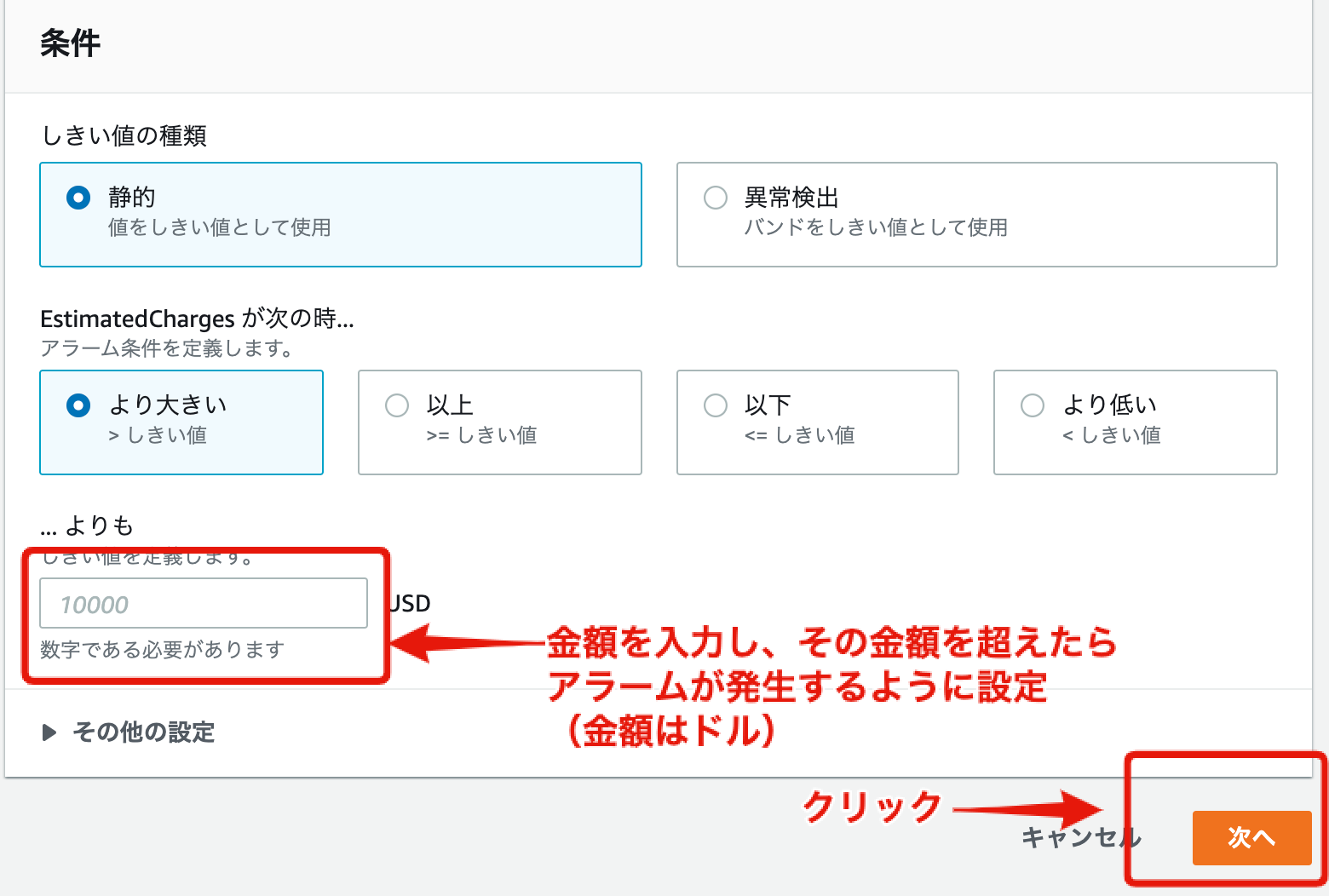

上の操作が終了したら、次は具体的な金額を設定していきます。

画面が遷移したら、下にスクロールしていきましょう。すると、金額を入力するフォームが出てくるので、そこで金額を入力しましょう。

金額が入力できたら、「次へ」をクリックしてください。

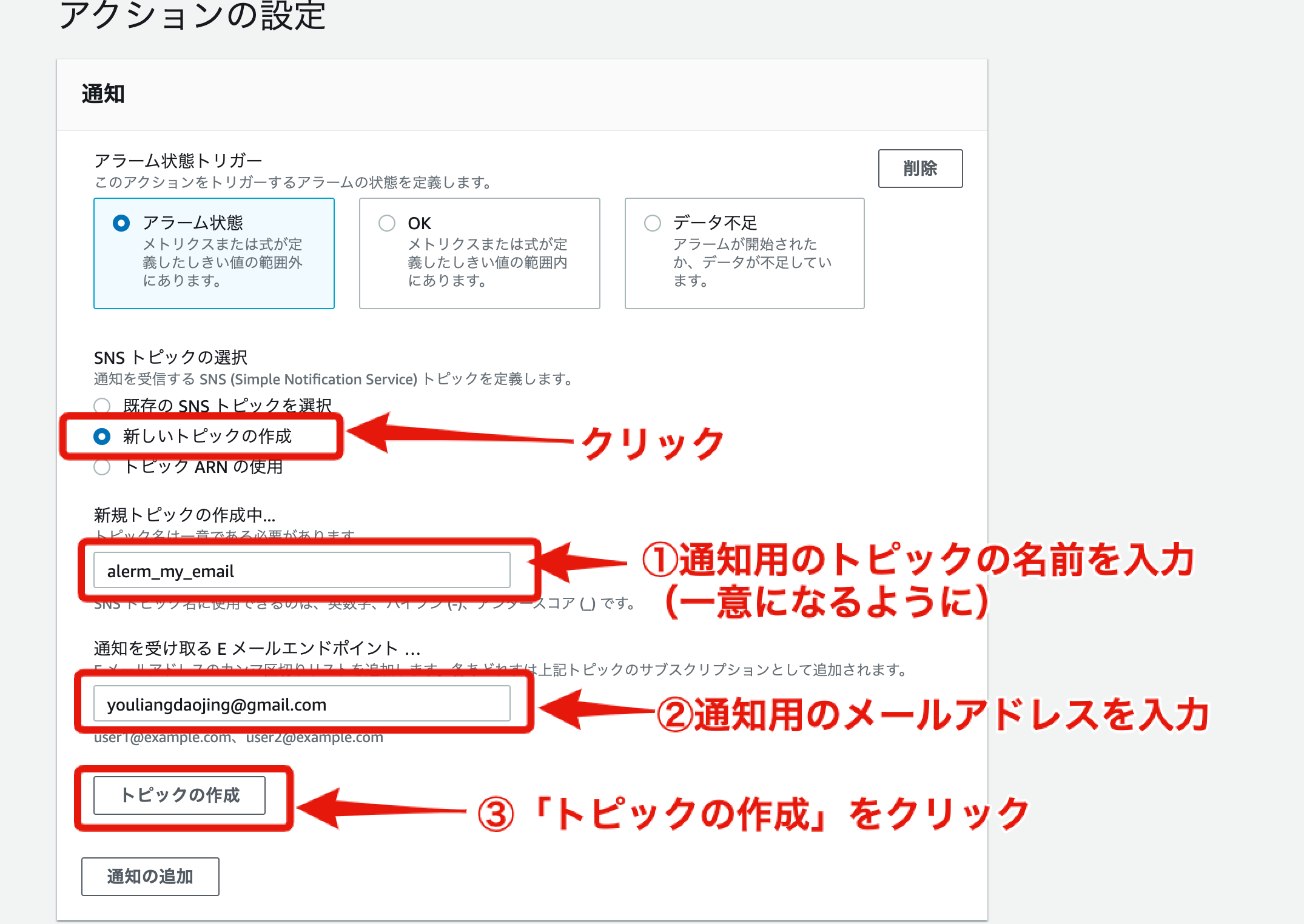

すると、「アクションの設定」という画面に移るので、「SNSトピックの選択」の欄で**「新しいトピックの作成」**を選択しましょう。

選択できたら、

①通知用のトピックの名前を入力(一意になるように設定する)

②通知用メールアドレスを入力

③「トピックの作成」をクリック

の順で、設定を行っていきましょう。

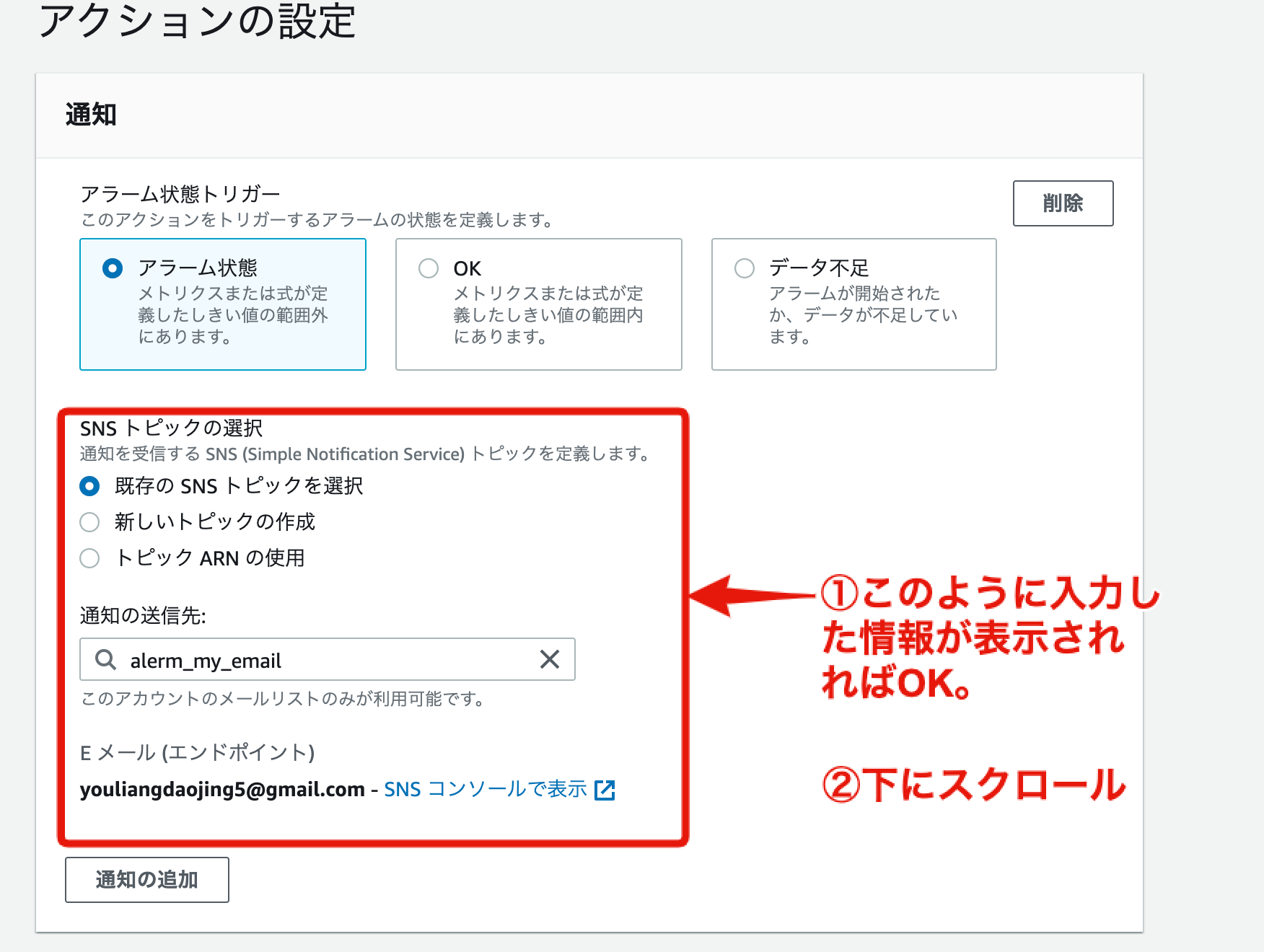

すると下のような画面に変わるので、先ほど入力した内容が表示されるかどうか確認し、確認できたら下にスクロールして「次へ」をクリックしましょう。

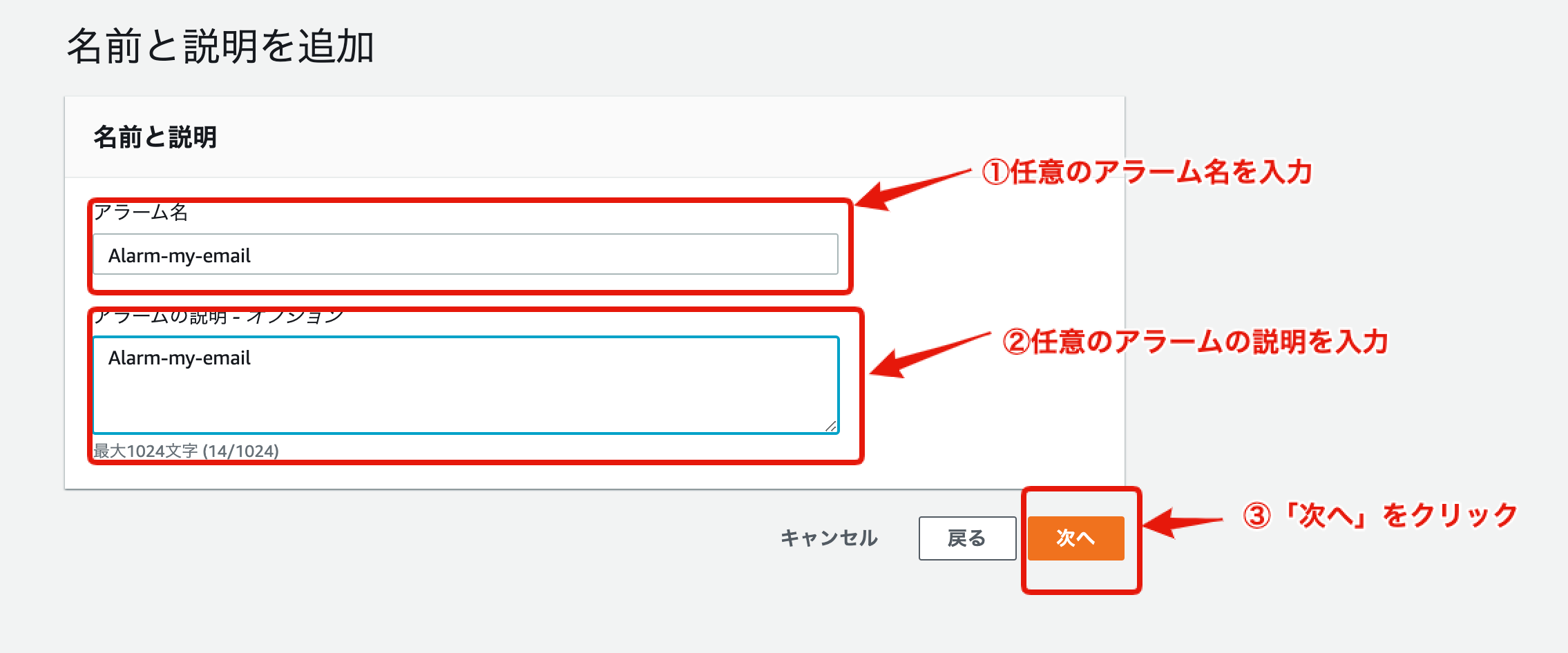

すると以下のような画面に進むので、画像の通りに設定を進めましょう。

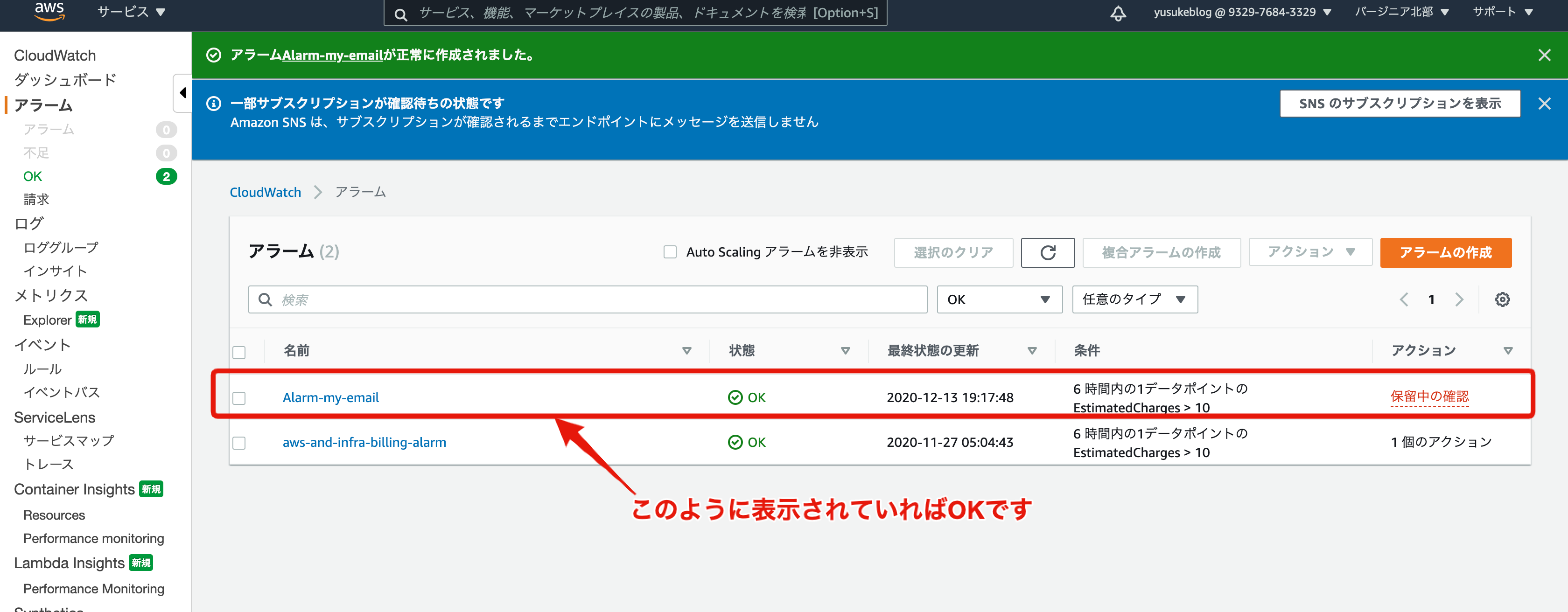

できたら、遷移先の画面で下にスクロールしていき、設定内容を確認し、「アラームの作成」をクリックしましょう

最後にアラーム一覧にしっかりと反映されているか確認しましょう。

また確認用のメールが届いているので、認証リンクをクリックしておきましょう。

以上でCloudWatchの設定は終了です。

2. IAMで作業用ユーザーを作成

現在ログインしているAWSアカウント(ルートユーザー)は、AWSに対する全ての操作のほか、支払い方法の変更や解約など、契約に関する操作もできる、強力なアカウントとなっています。

そのため、このアカウント情報が万が一、漏洩すると被害が大きくなってしまいます。

そこで、このルートユーザーは普段は使わず、作業用のIAMユーザー(アイアムユーザー)をユーザー毎に作成し、使用するのがAWSのベストプラクティスとなっています。

では早速IAMユーザーを作成していきましょう!!と言いたいところですが、その前にIAMユーザー作成の際に必要な用語や仕組みについて抑えておきましょう。

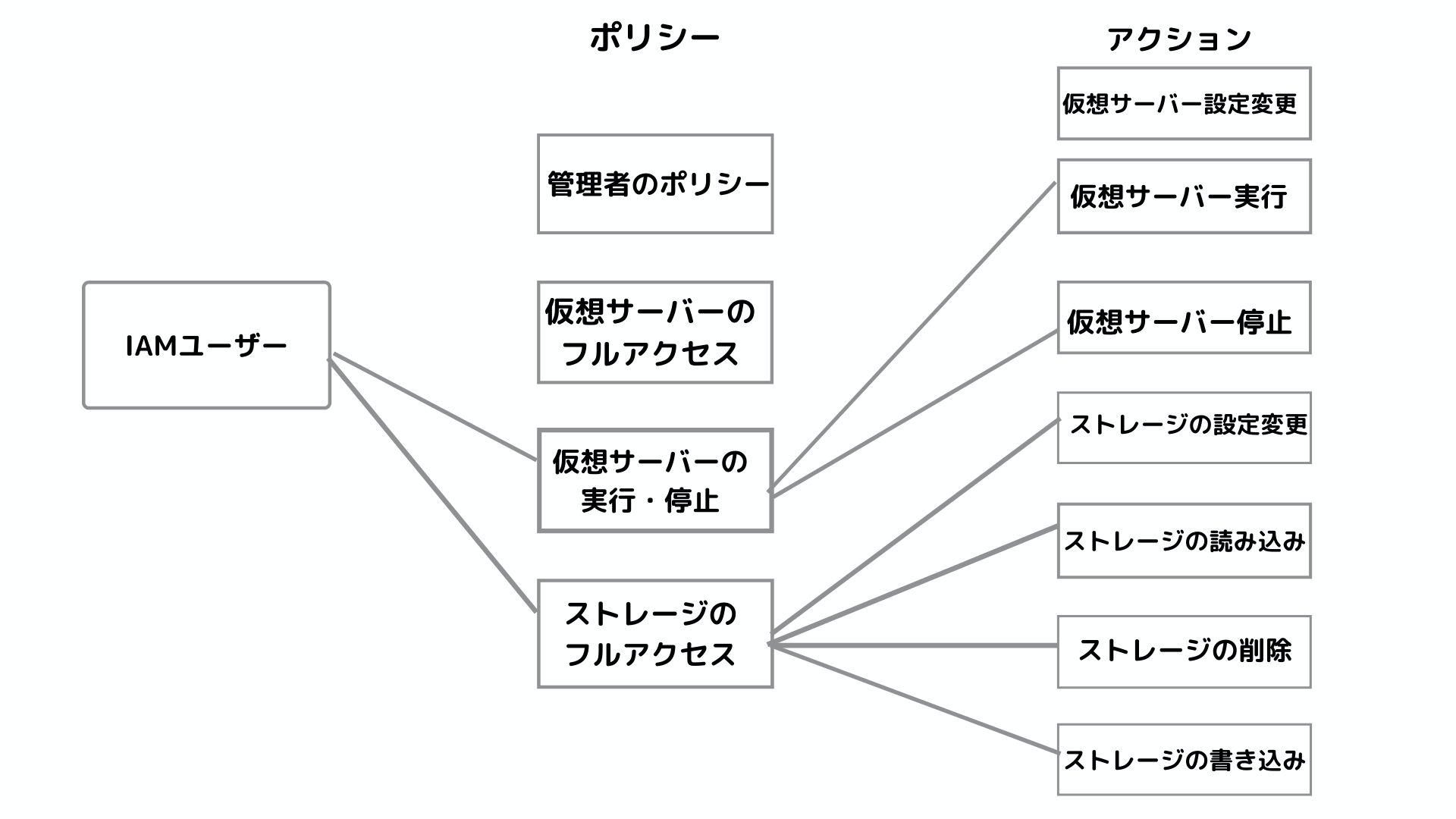

アクション

AWSにおける各種操作は**「アクション」**と呼ばれる単位で構成されています。

例えば、「仮想サーバーを作成できるアクション」「仮想サーバーを実行できるアクション」「ストレージを読み込みできるアクション」「ストレージを読み書きできるアクション」などです

しかし、このアクションはとても数が多く、一つ一つ設定すると複雑になってしまい、しかも設定漏れも生じやすくなってしまいます。

ポリシー

そこで、AWSでは、一つ一つ権限を設定するのではなくて、あらかじめ目的毎にアクションをグループ化した「ポリシー」と呼ばれるものをIAMユーザーに適用することで、ユーザーが操作可能な権限を付与します。

このポリシーは自分で作ることもできますが、既存のポリシーがたくさん用意されています。

例えば

「仮想サーバーに関する全ての操作ができるポリシー」

「仮想サーバーの新規作成や削除、設定変更などはできないが、実行や停止はできるポリシー」

「ストレージに関する全ての操作ができるポリシー」

「ストレージに関する読み書きができるポリシー」

などです。

IAMユーザーに対して、こうしたポリシーを複数適用すると、それらのポリシーで許可されているアクションが操作できるようになります。

では本題のIAMユーザーを作成していきましょう。大きく以下の10のステップに分かれます。

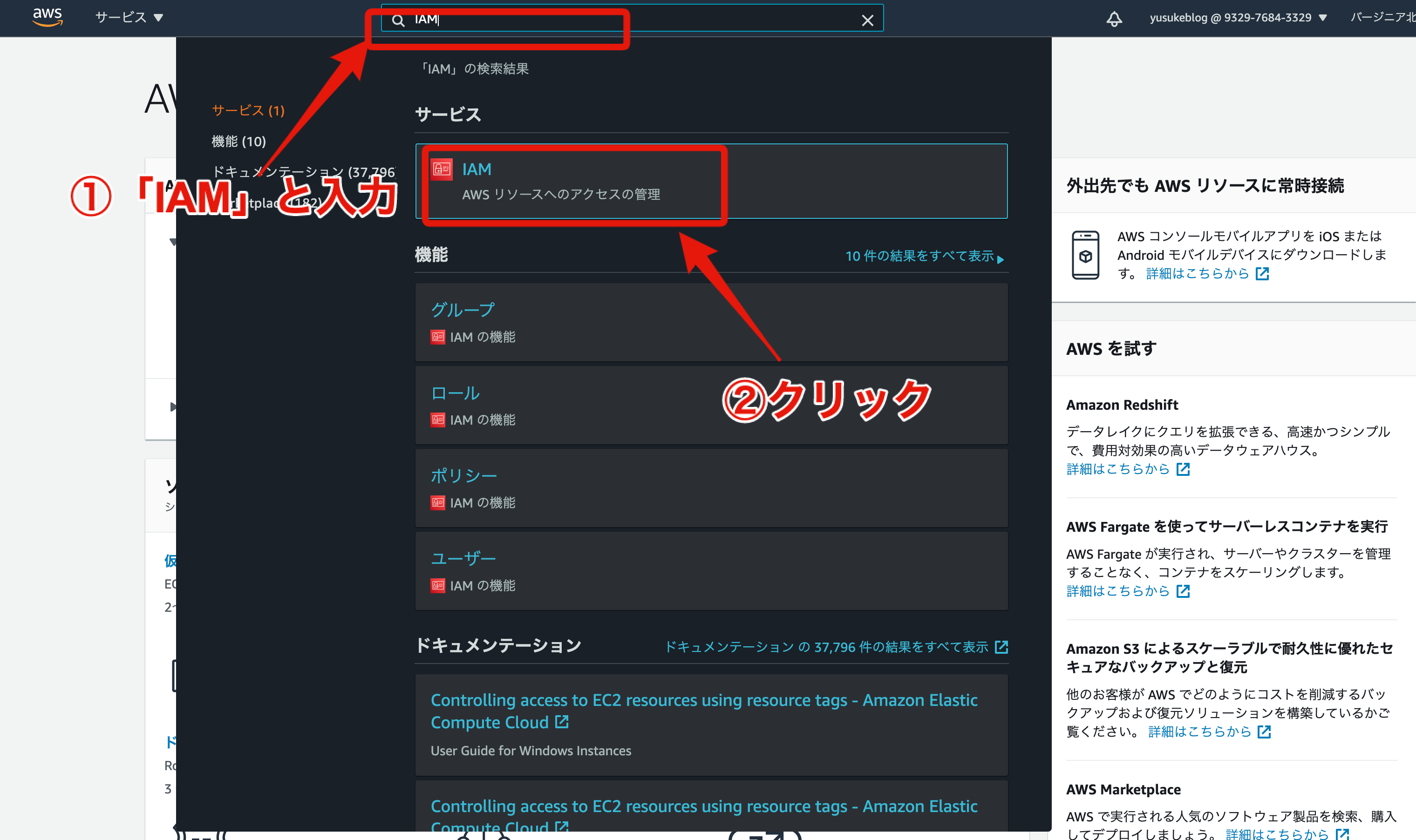

1. IAMサービスのリンクを開く

ルートユーザーでログイン後、以下のページの検索フォームに**「IAM」**と打ち込み、出てきた検索結果からIAMのページに飛んでください。

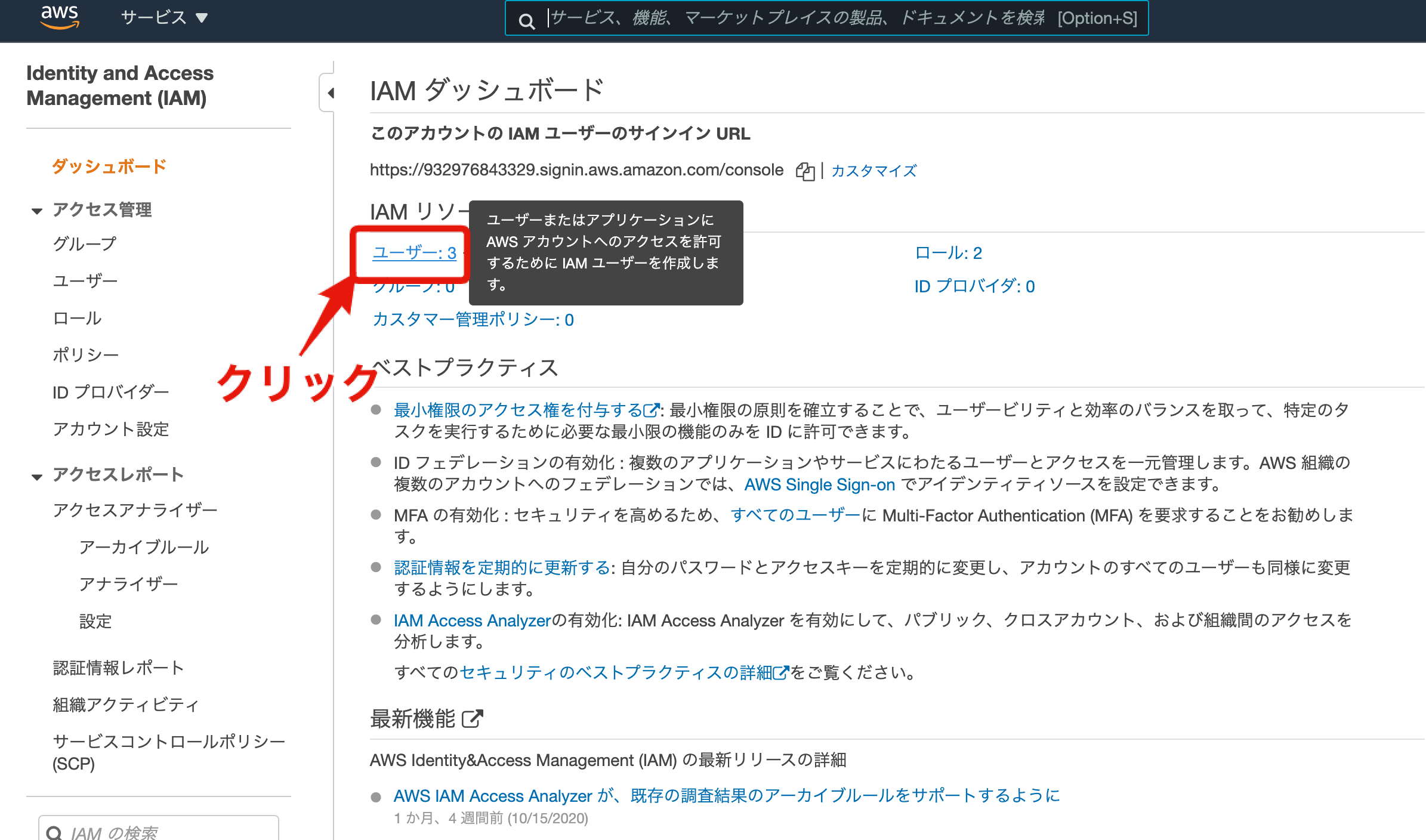

2. ユーザーメニューを開く

次に遷移先のページで**「ユーザー」**をクリックしましょう。

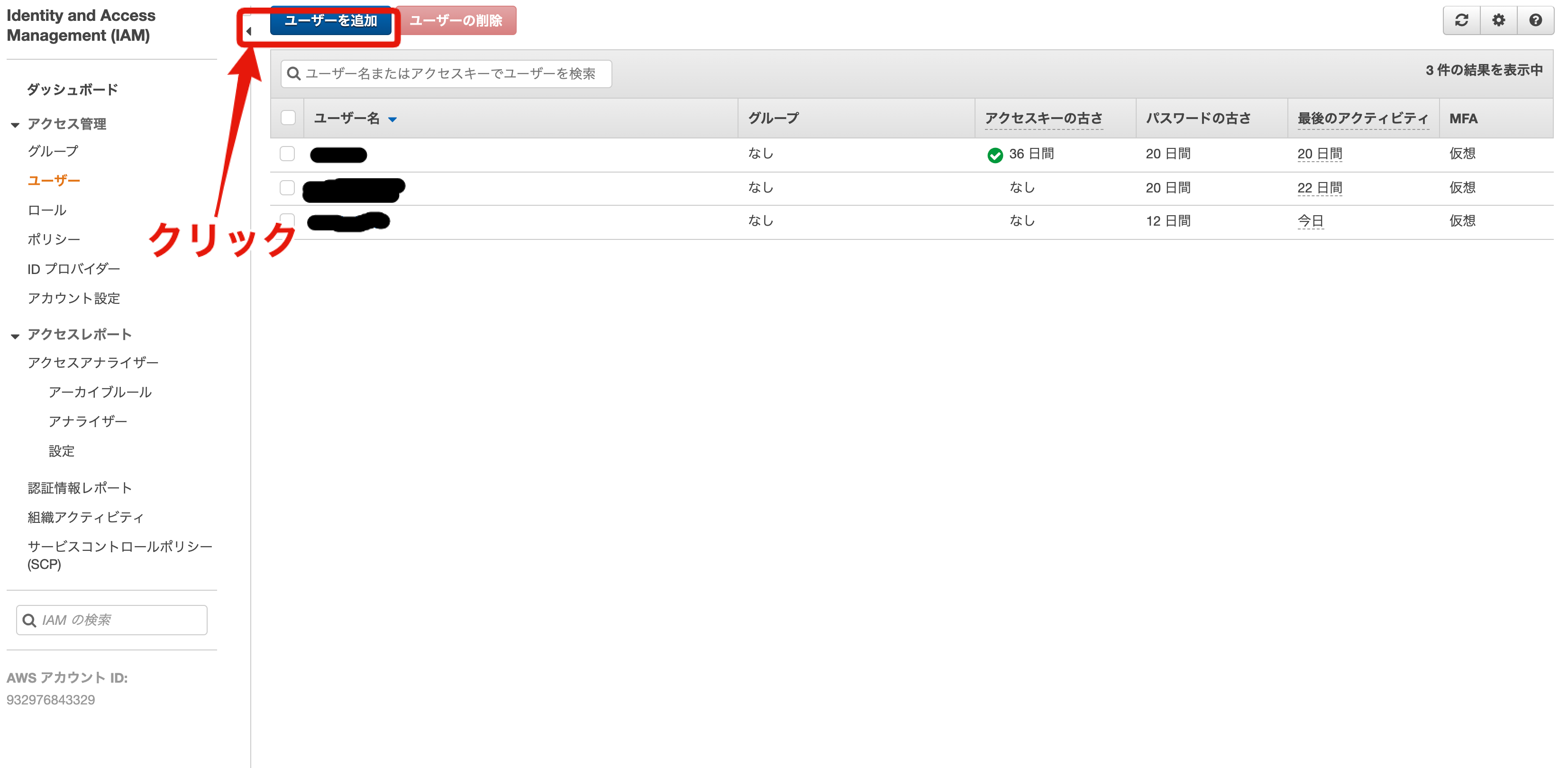

3. IAMユーザーの作成を開始する

次に左上の「ユーザー追加」を選択してください。

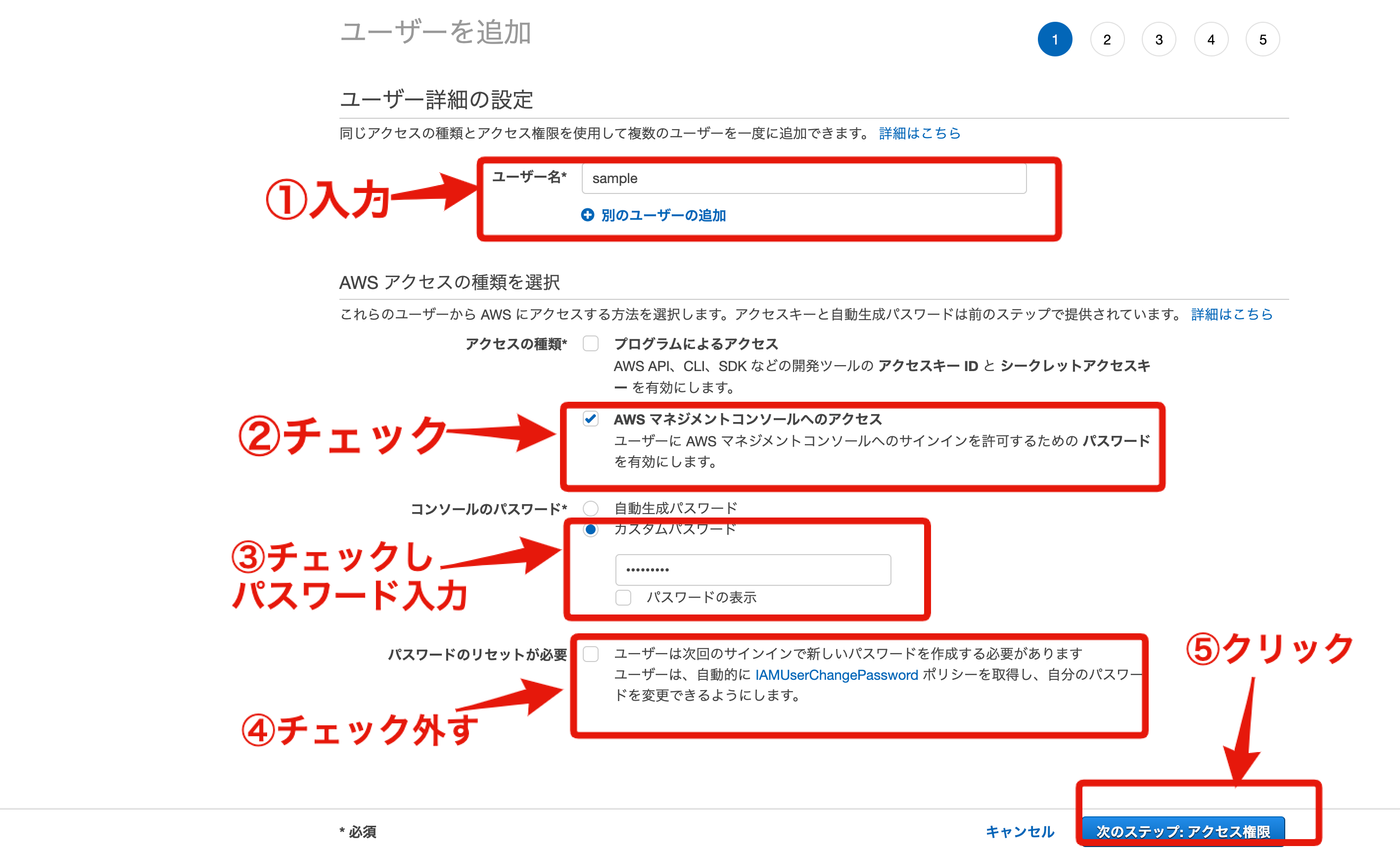

4. ユーザー名とアクセスの種類を選択する

ユーザー名を入力していきましょう。

またこの時アクセスの種類も選択します。

「プログラムによるアクセス」と「AWSマネジメントコンソールへのアクセス」の2種類がありますが、最初のうちは後者のAWSマネジメントコンソールによるアクセスを選択することをおすすめします。

プログラムによるアクセスとはターミナルなどのCLIを用いて、AWSにアクセスすることを指し、AWSマネジメントコンソールによるアクセスとは、その名の通りAWSマネジメントコンソールを用いてアクセスすることを指します。

これらができたら、下に**「コンソールのパスワード」と「パスワードのリセットが必要」**の選択肢が現れます。

ここでは、以下のように、**「カスタムパスワード」**にチェックを入れ、自身でパスワードを設定していきましょう。

また**「パスワードのリセットが必要」**の選択肢についてですが、もし他のユーザーの作業用ユーザーを作る場合はここはチェックを入れておいた方が良いです。

他のユーザーが使用する場合は、その人自身がパスワードを設定した方が保守性が保たれますし、わかりやすいからです。

5. アクセス権限を設定する

アクセス権限を設定します。主に次の3つの方法があります。

①ユーザーをグループに追加

あらかじめ必要な権限を設定しているIAMグループにIAMユーザーを属させることで、そのIAMユーザーの権限を間接的に設定します。

②アクセス権限を既存のユーザーからコピー

既存のユーザーを選択し、それと同じアクセス権限を設定します。IAMユーザーがいて、それと同じでいい時は、この方法が簡単です。

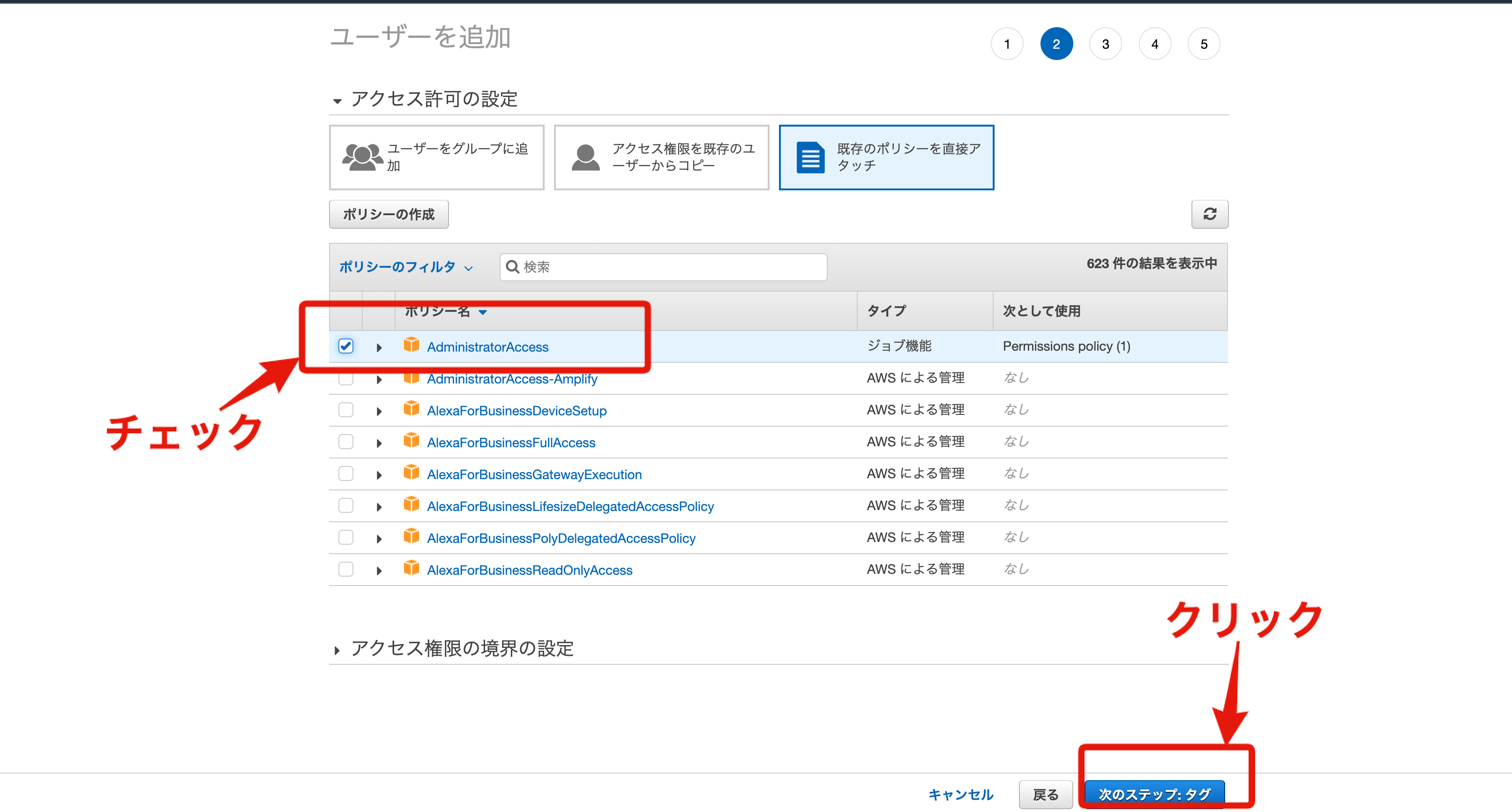

③既存のポリシーを直接アタッチ

IAMユーザーに対しポリシーを適用することで、アクセス権限を設定します。

ここでは、まず最初のIAMユーザーとして管理者の権限が設定されているポリシーを適用し、管理者としての機能が使えるようにしていきます。

そのため、③の**「既存のポリシーを直接アタッチ」**をクリックしてください。

6. ポリシーを選ぶ

ポリシーの一覧が表示されます。ポリシーは300以上あります。

ここでは一番上に表示されている**「AdministratorAccess」**が、AWSサービスに関する全権限(ただし契約内容に関するものは除く)を有するポリシーで、管理者に相当するものです。

なのでこのポリシーにチェックを付けてから、**「次のステップ:タグ」**ボタンをクリックしてください。

7. タグの追加

ユーザーに対してそのユーザーがどういう役割なのか?といったことがタグづけできる機能です。

ユーザーに対するメモ書きで、今回は必要ないのでスキップします。

8. 作成の確認

ユーザー作成の確認画面が表示されます。「ユーザーの作成」をクリックすると、ユーザーが作成されます。

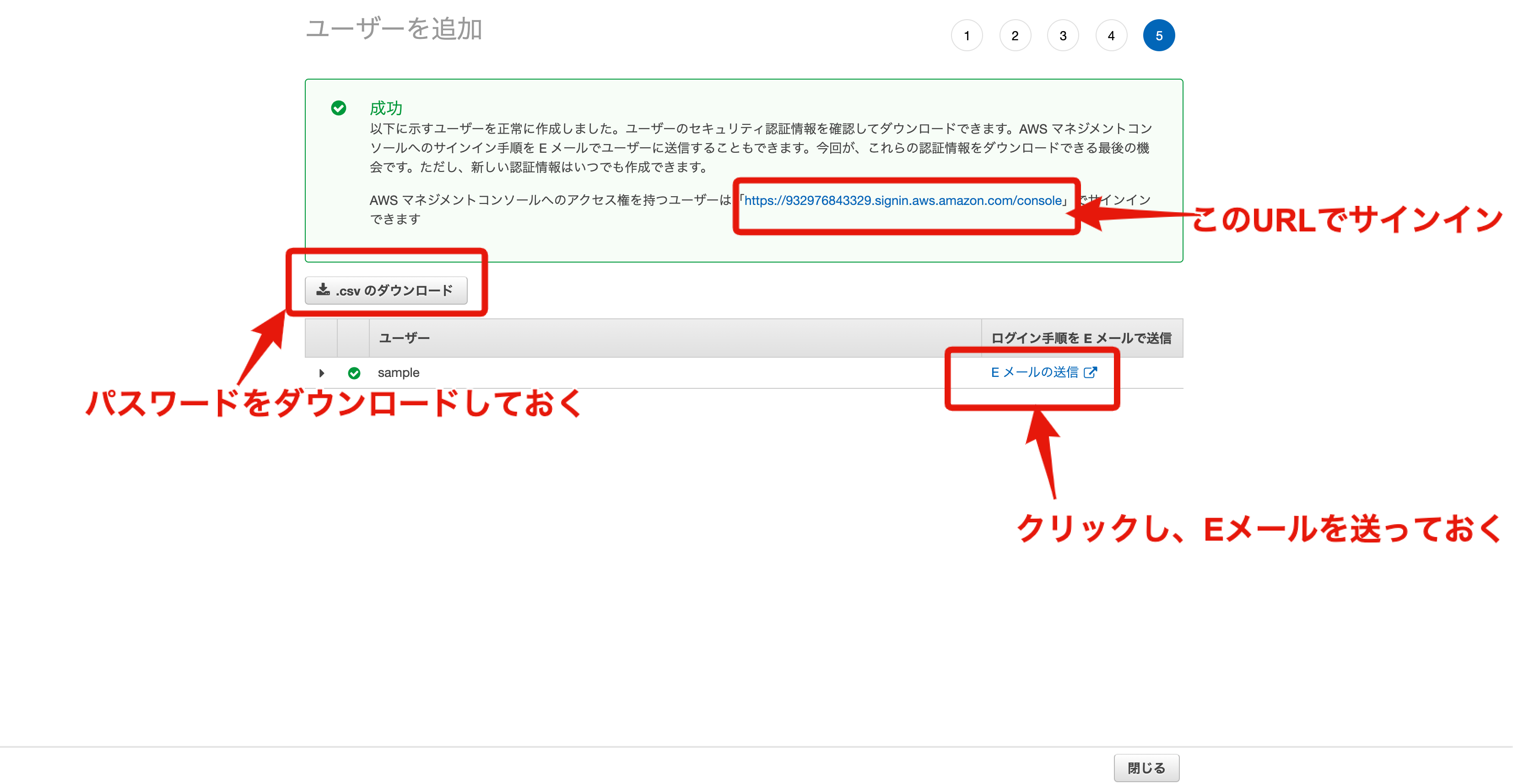

9. パスワードとサインインのURLの確認

パスワードの確認画面が表示されます。

「.csvのダウンロード」をクリックし、自身のパスワードをしっかりと控えておきましょう。

この画面を閉じると、パスワードを再確認することはできませんので、ご注意ください。

またこの時、画面にサインインのURLが表示されているので、確認しておきましょう。

IAMユーザーでサインインするときは、このURLを使いましょう。

あと万が一ログインの手順がわからなくなった時に備えて、「Eメールの送信」をクリックし、自身のメールアドレスにEメールを送っておきましょう。

10. 作成したIAMユーザーでサインインする

先ほどのサインインのURLをクリックし、ログイン画面に遷移しましょう。

遷移先の画面で、先ほど作成した「ユーザー名」と「パスワード」を入力し、サインインしましょう。

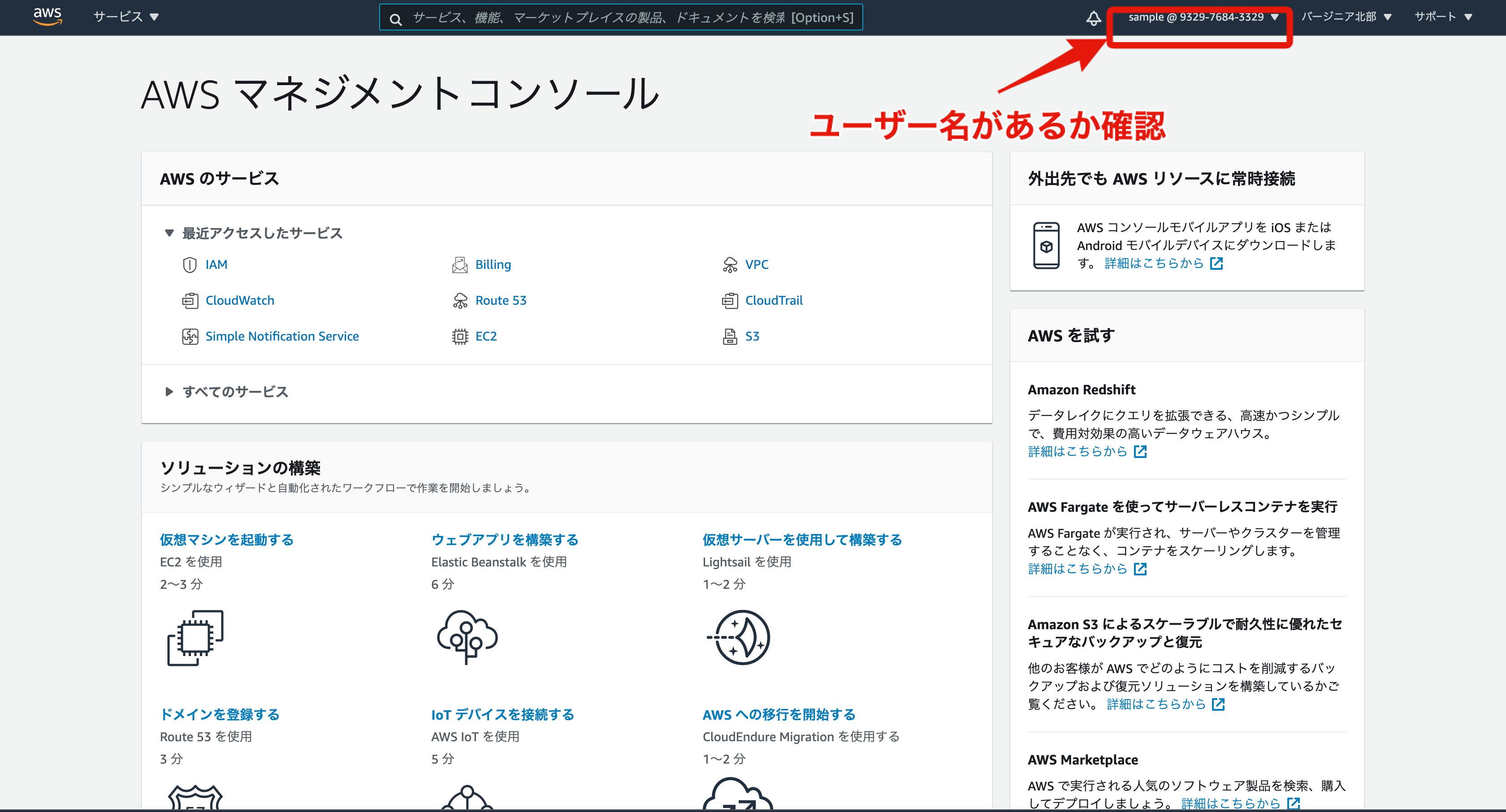

すると、次のような画面に遷移するので、右上のユーザー名に正しくユーザー名が記載されているか確認しましょう。

お疲れ様でした。以上でIAMユーザーの作成は終了です。

今後基本的な作業を行っていく際は今回作成したIAMユーザーを用いていきましょう。

3. CloudTrailで操作ログを記録

最後に操作ログの記録を保存できるように設定していきましょう。

これは**「AWSのサービスを利用する際にいつ誰が何をしたのか」**を記録しておくことで、不正アクセスや不正操作があった時にチェックできるようになるからです。

個人開発においてはあまり重要ではありませんが、エンタープライズですと、このようにログを残しておくことは重要になります。

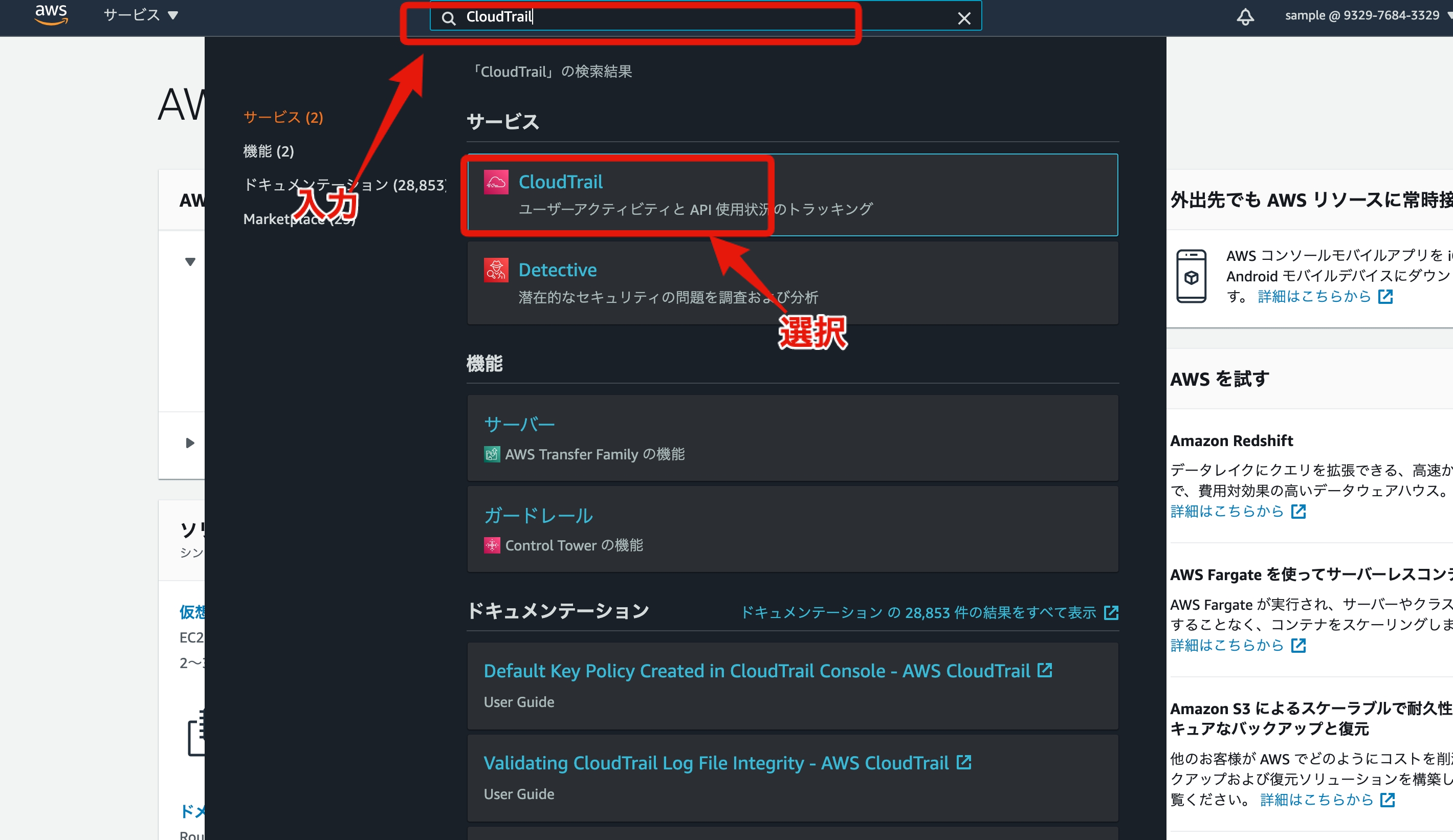

そしてこの操作ログの記録をするためにはCloudTrailというサービスを用いていきます。

CloudTrail

CloudTrailは、AWSユーザーの操作を記録するサービスです。

そしてこれはデフォルトで有効になっていますが、デフォルトですと保存期間は90日のみとなっています。

なので、永久的に保存されるように仕様を変更しておく方が望ましいです。

ここでは、S31というAWSサービスに操作ログを保存するようにしていきます。

またこの時一つ注意して欲しいのが、CloudTrail自体は無料ですが、S3を利用するには料金がかかってきてしまうという点です。

しかし、S3自体は非常に安価なサービスであるため、操作ログの記録を保存しておくくらいなら、何の問題もありません。

料金がかかってしまうのがどうしても嫌だという方は以下の設定は省いていただいても大丈夫です。

それでは設定をしていきましょう。

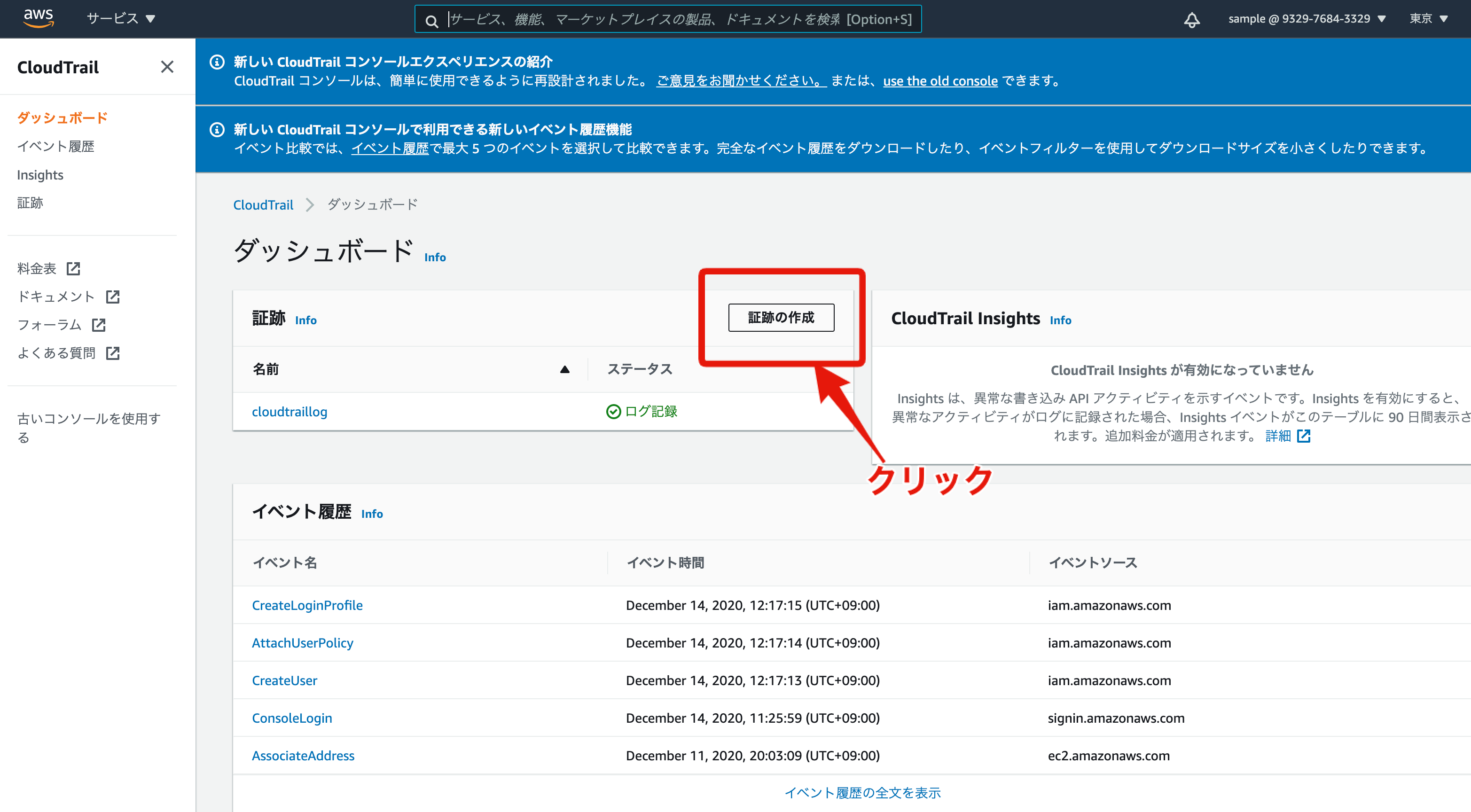

まず、先ほどの作業用ユーザーでAWSマネジメントコンソールにアクセスしていきましょう。そして、画面上部の検索窓で**「CloudTrail」**と入力しましょう。

そして以下のように、CloudTrailと書かれたサービス名をクリックします。

遷移先の画面で、「証跡の作成」ボタンをクリックしましょう。

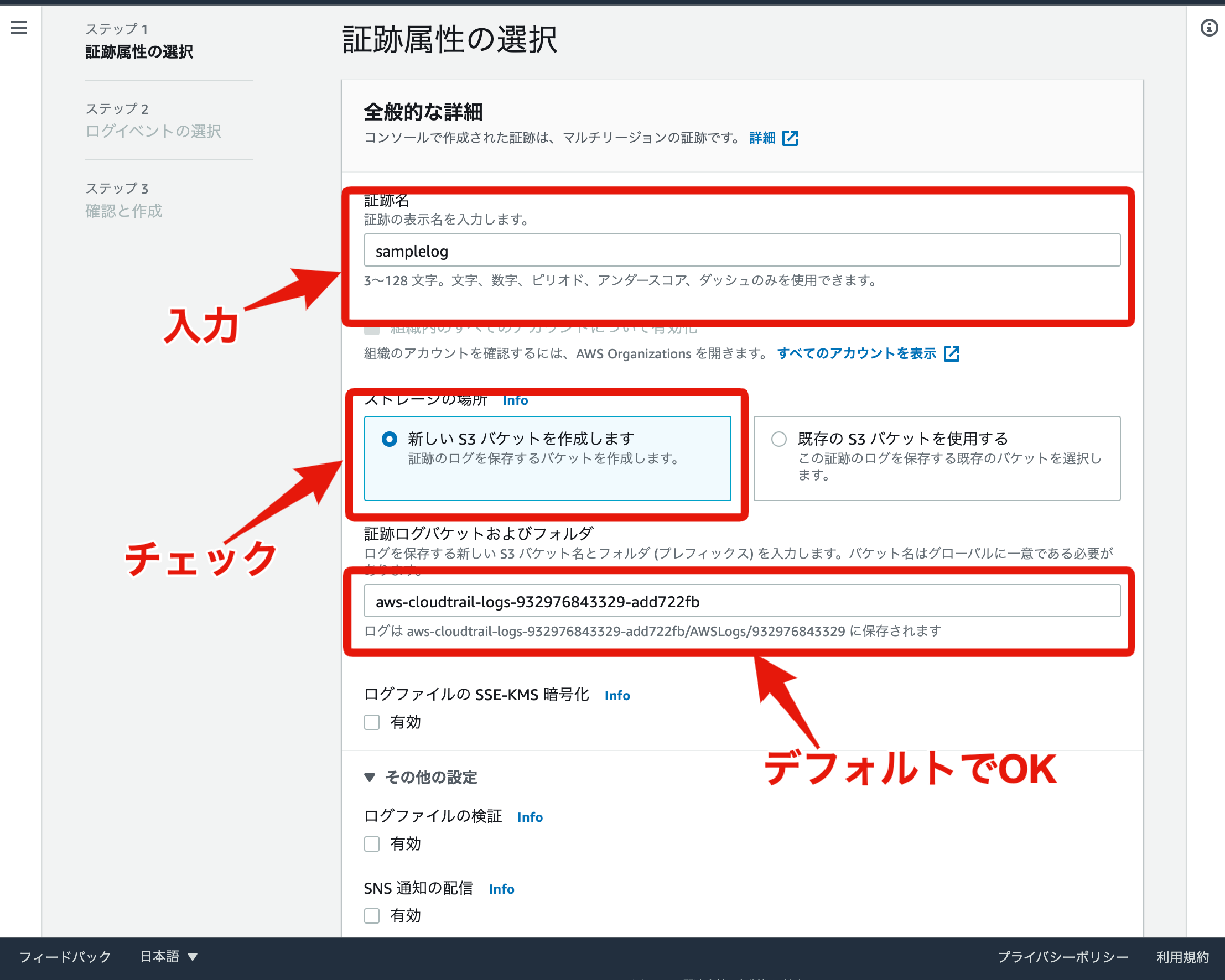

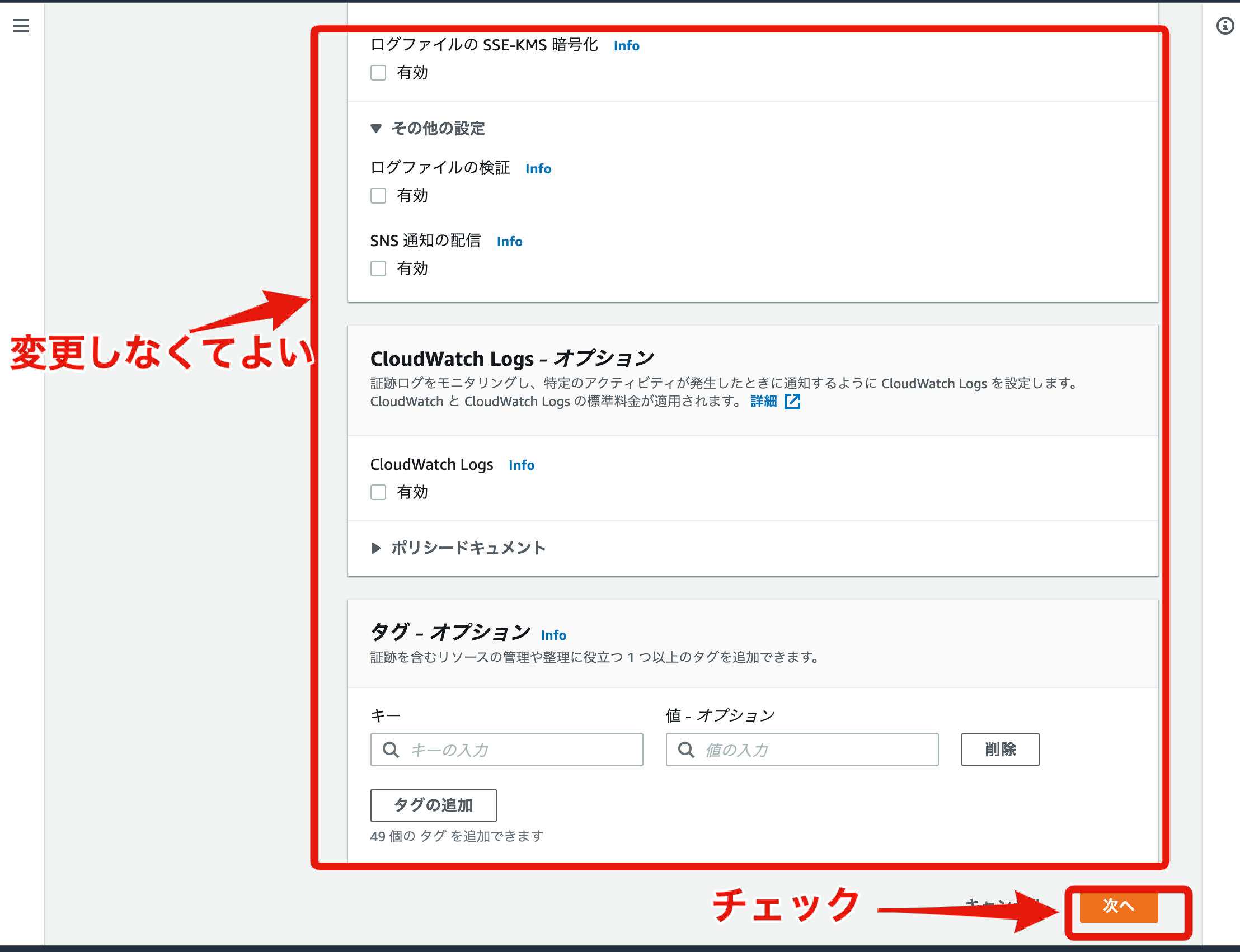

次に、

- 任意の証跡名を入力

- 「新しいS3バケットを作成します」にチェック

- 証跡ログバケットおよびフォルダはデフォルトのままでOK

- 他のチェック欄は全て外しておいてOK

を行い、画面最下部の「次へ」ボタンをクリックしましょう。

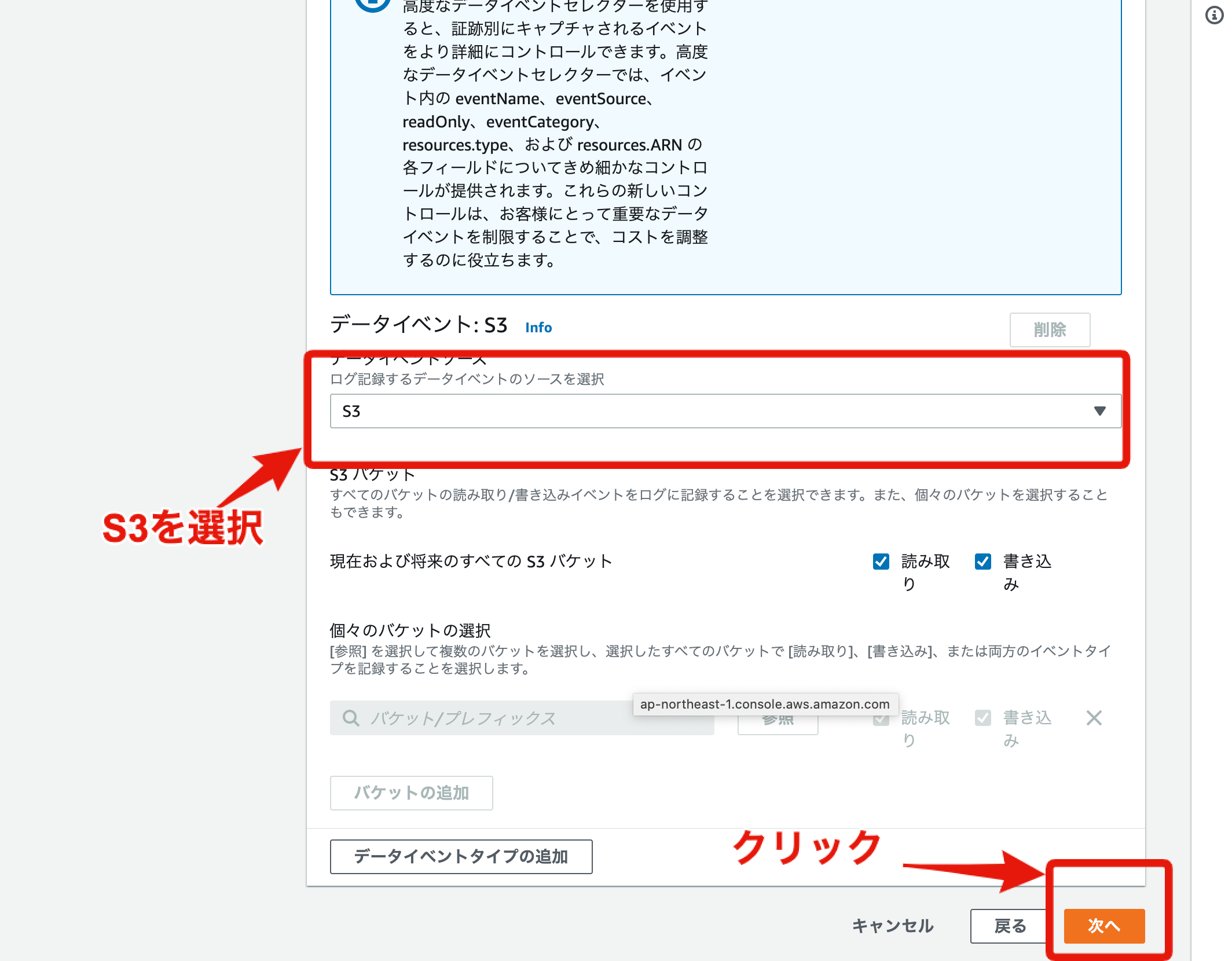

続いて、ログイベントの選択ですが、デフォルトでは管理イベントのみにチェックがついています。

この管理イベントとは簡単にいうと、S3やLambdaなどのデータ操作以外の操作を指します。

例えばEC2インスタンスやS3バケットの作成などの操作が管理イベントにあたります。

そのため、データ操作に関するイベントなどを記録する場合は、データイベントやインサイトイベントにもチェックを付けましょう。

今回はデータイベントのみにチェックを付けておきます。またデータイベントソースはLambdaを使うつもりはないので、今回はS3を選択しておきましょう。

内容が確認できたら、遷移した先のページで以下のように**「証跡の作成」**ボタンをクリックしましょう。

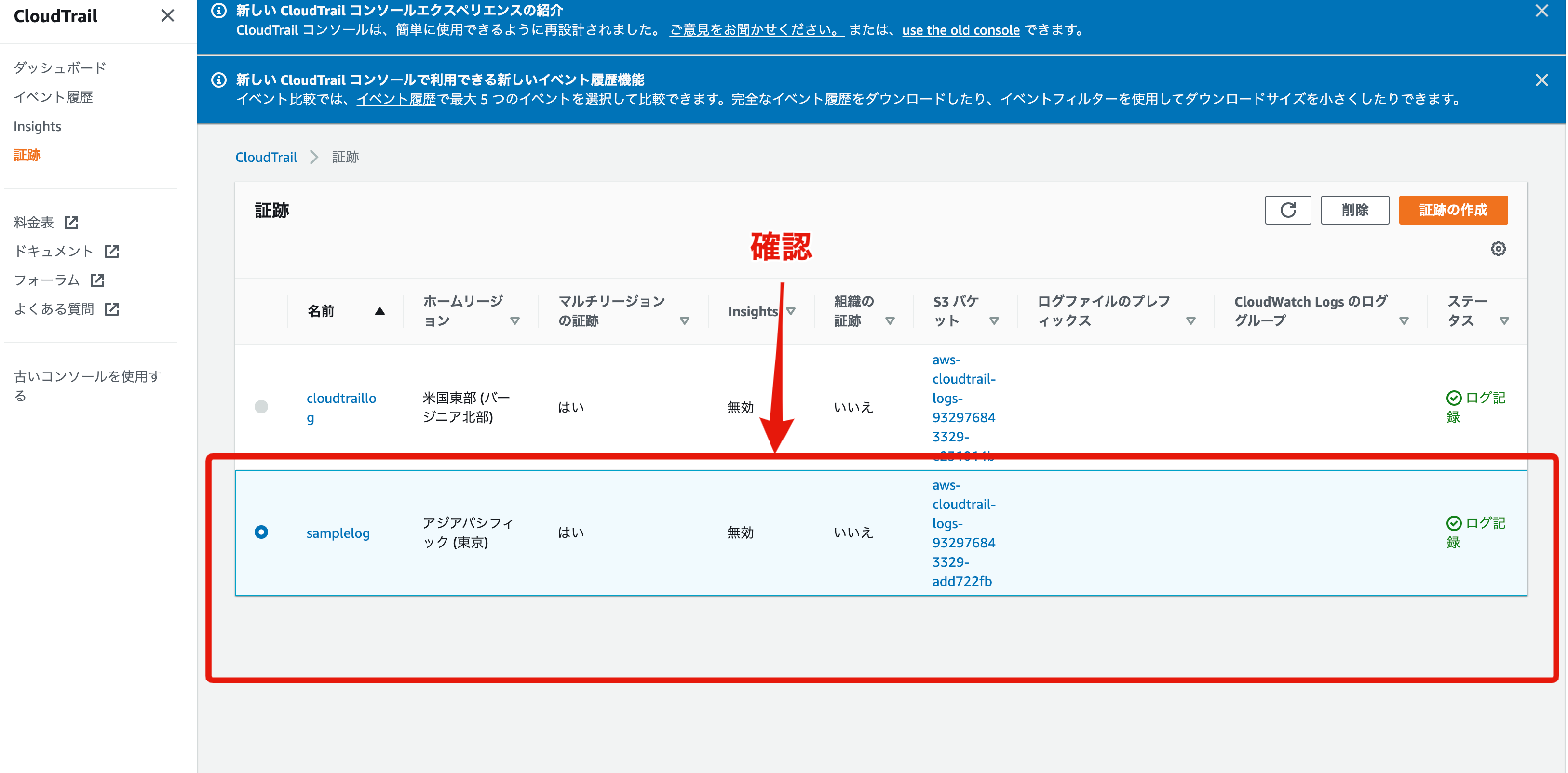

作成できたら、以下の画面のようにしっかりと設定内容が保存されているか確認しておきましょう。

これで操作ログの記録がS3に保存されるようになりました。

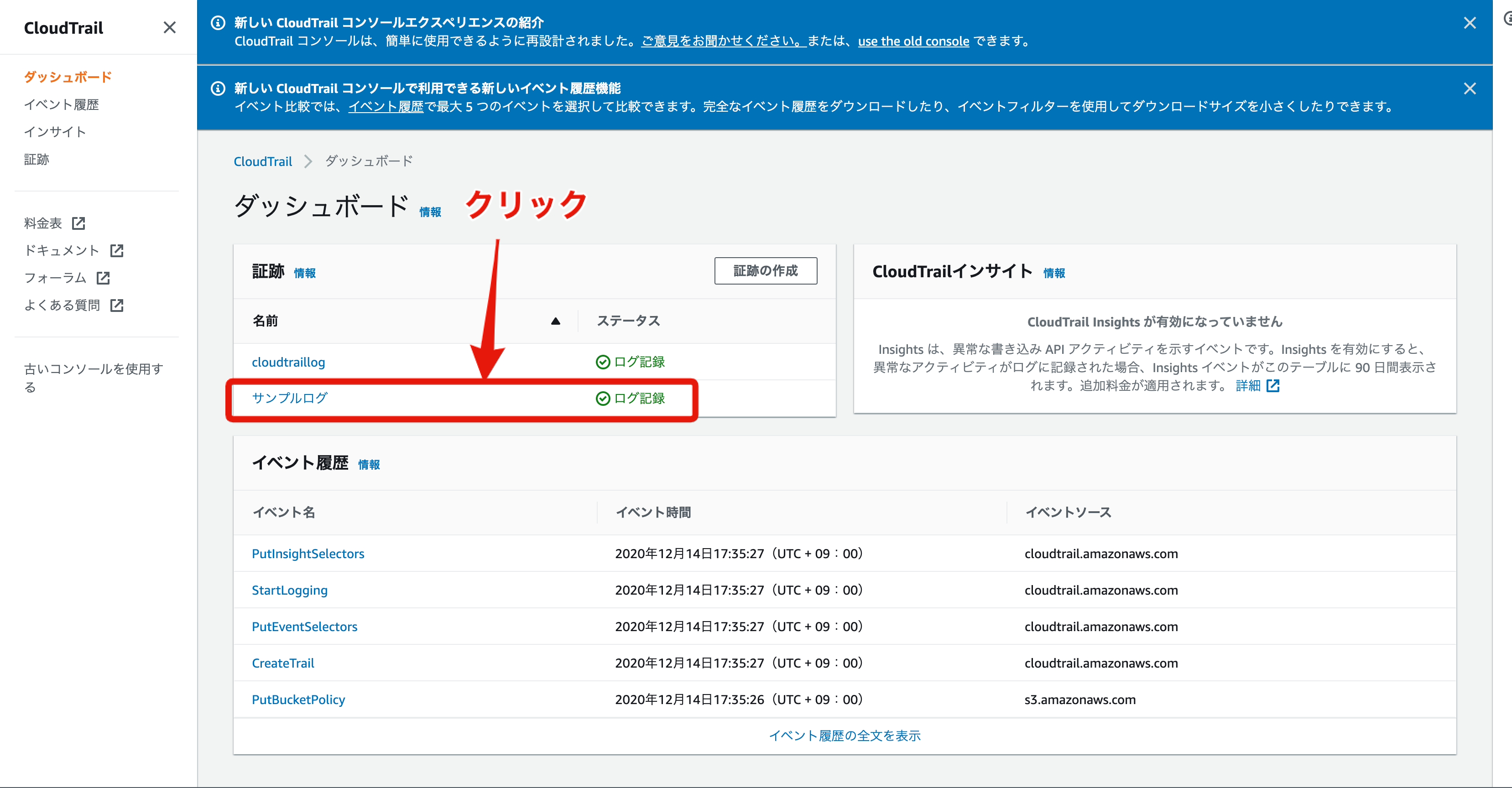

では最後に、**操作ログがCloudTrailとS3にどのように保存されるのかを確認していきましょう。**

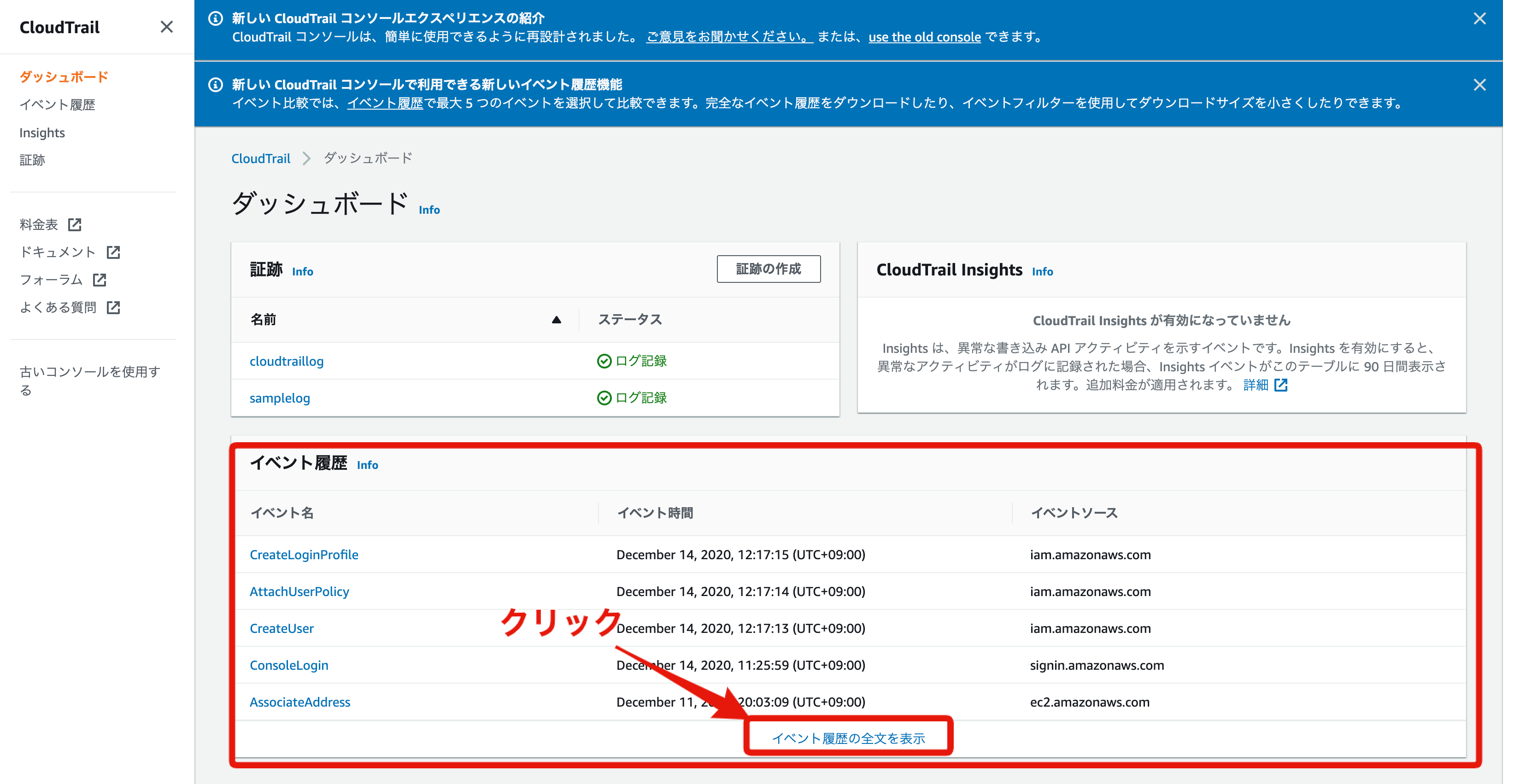

まず、CloudTrail上に保存される場合ですが、CloudTrailのダッシュボードにいくと、下の方にイベント履歴一覧があると思います。

その中の**「イベント履歴の全文を表示」**をクリックしましょう。

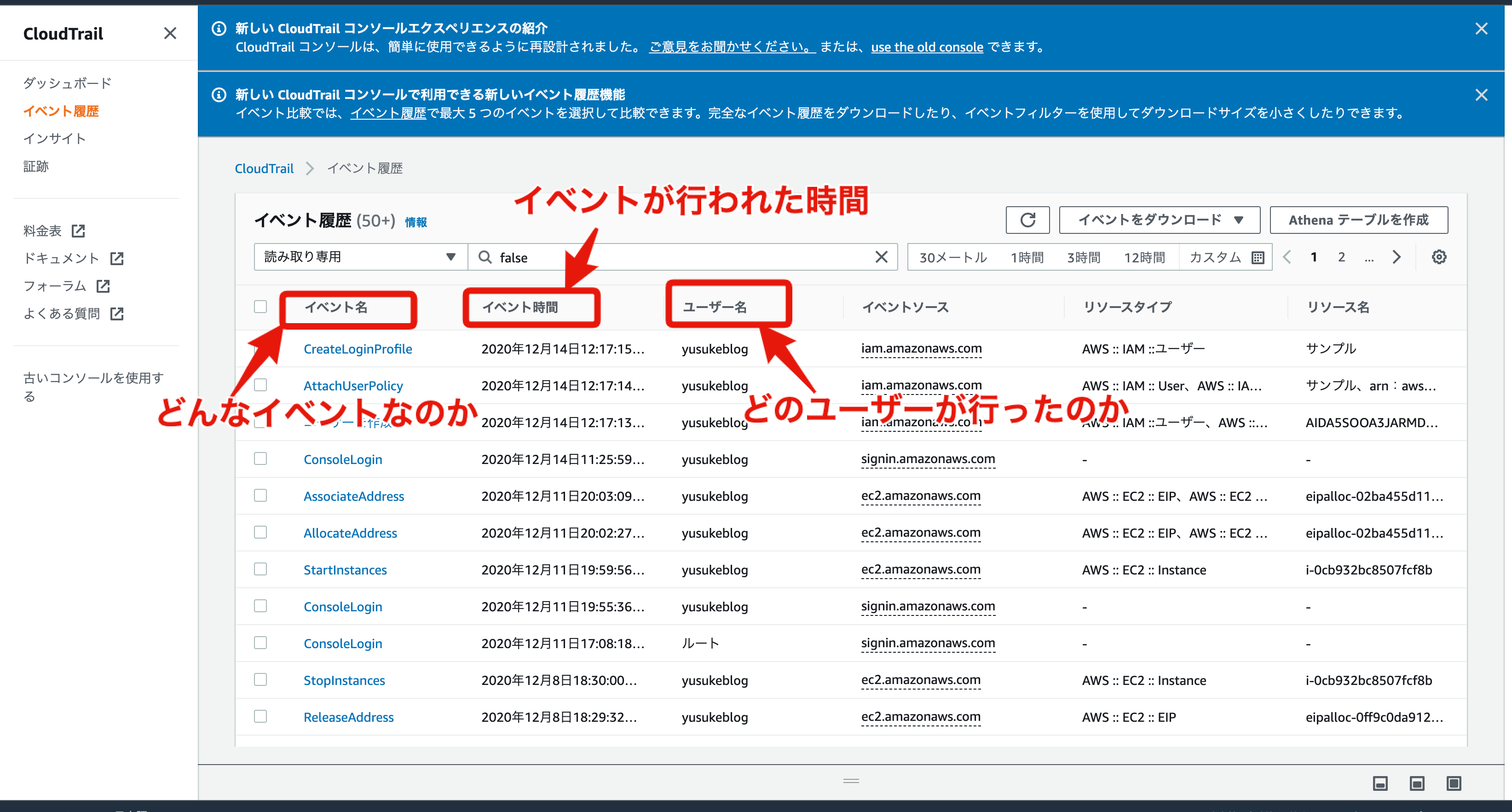

すると、**「どのようなイベントを」「いつ」「どのユーザーが」**行ったのか?ということなどがしっかりと保存されているのがわかります。2

また、S3にどのように保存されているのか確認するには、CloudTrailのダッシュボードにある証跡一覧からいくつかの操作をすることで可能です。

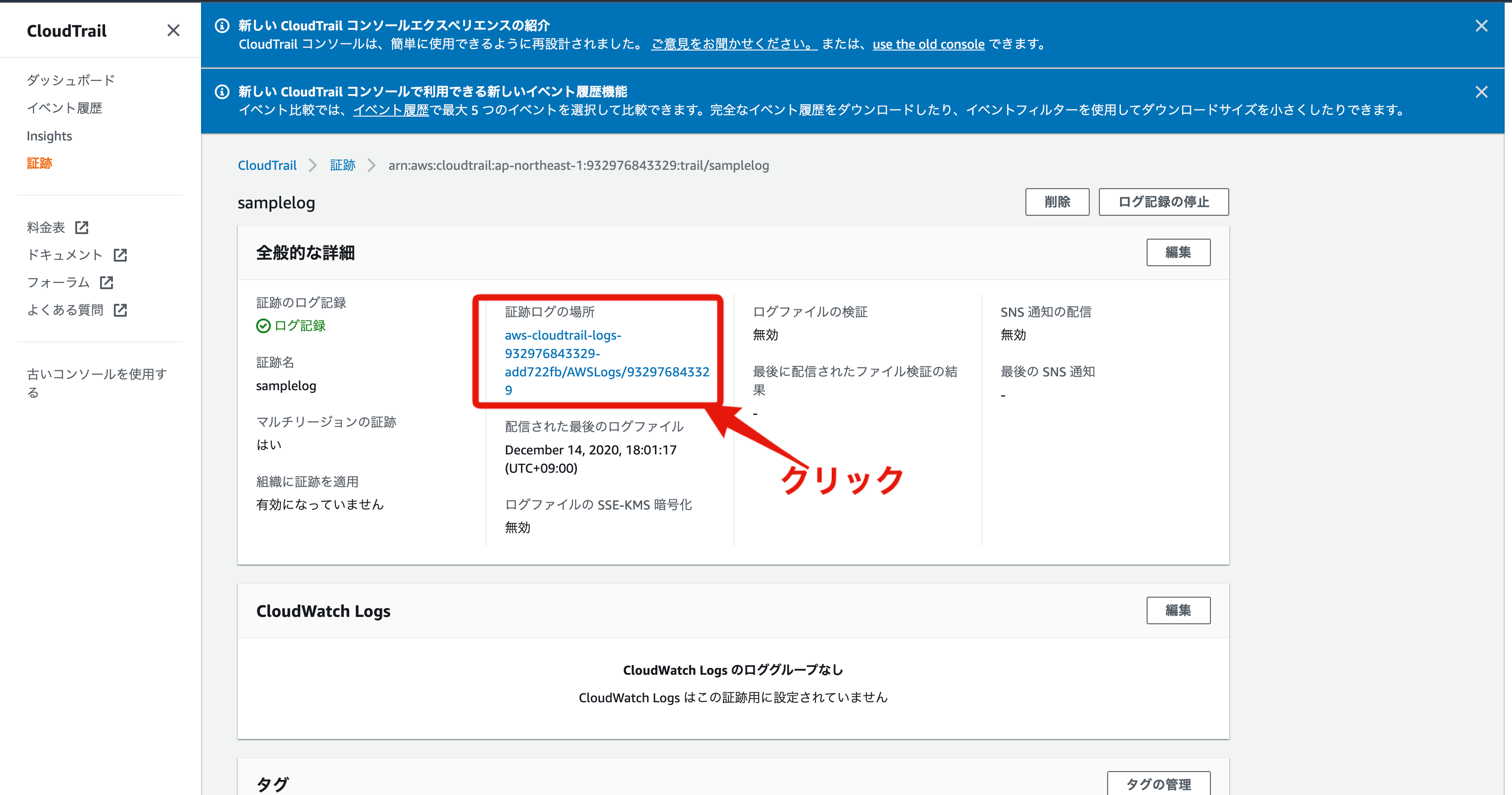

まず証跡一覧にある確認したいバケット名をクリックしてみましょう。

次に、「証跡ログの場所」にあるバケット名をクリックしましょう。

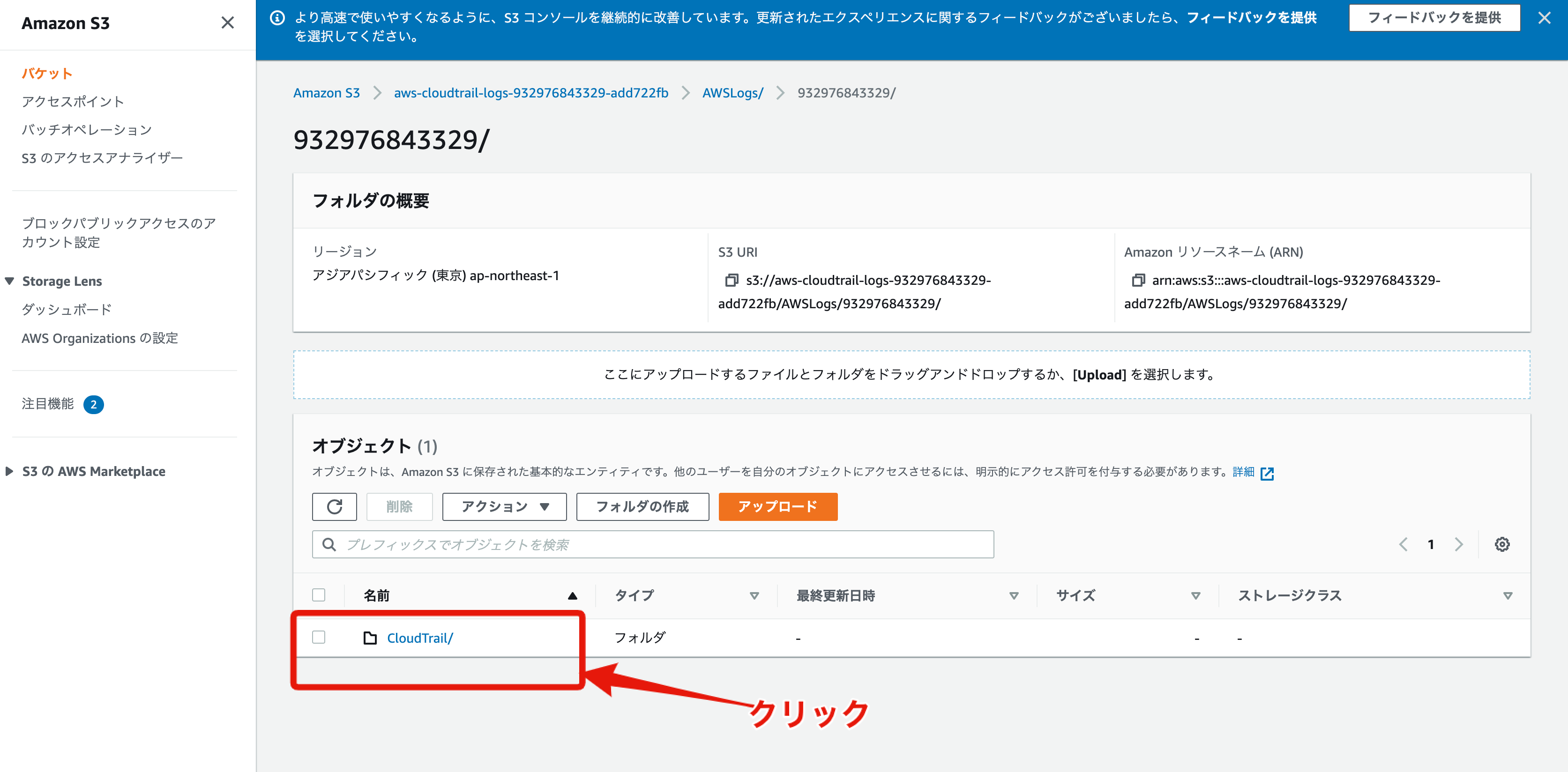

すると以下のような画面に遷移するので、下の方にあるオブジェクト一覧の**CloudTrail/**をクリックしましょう。

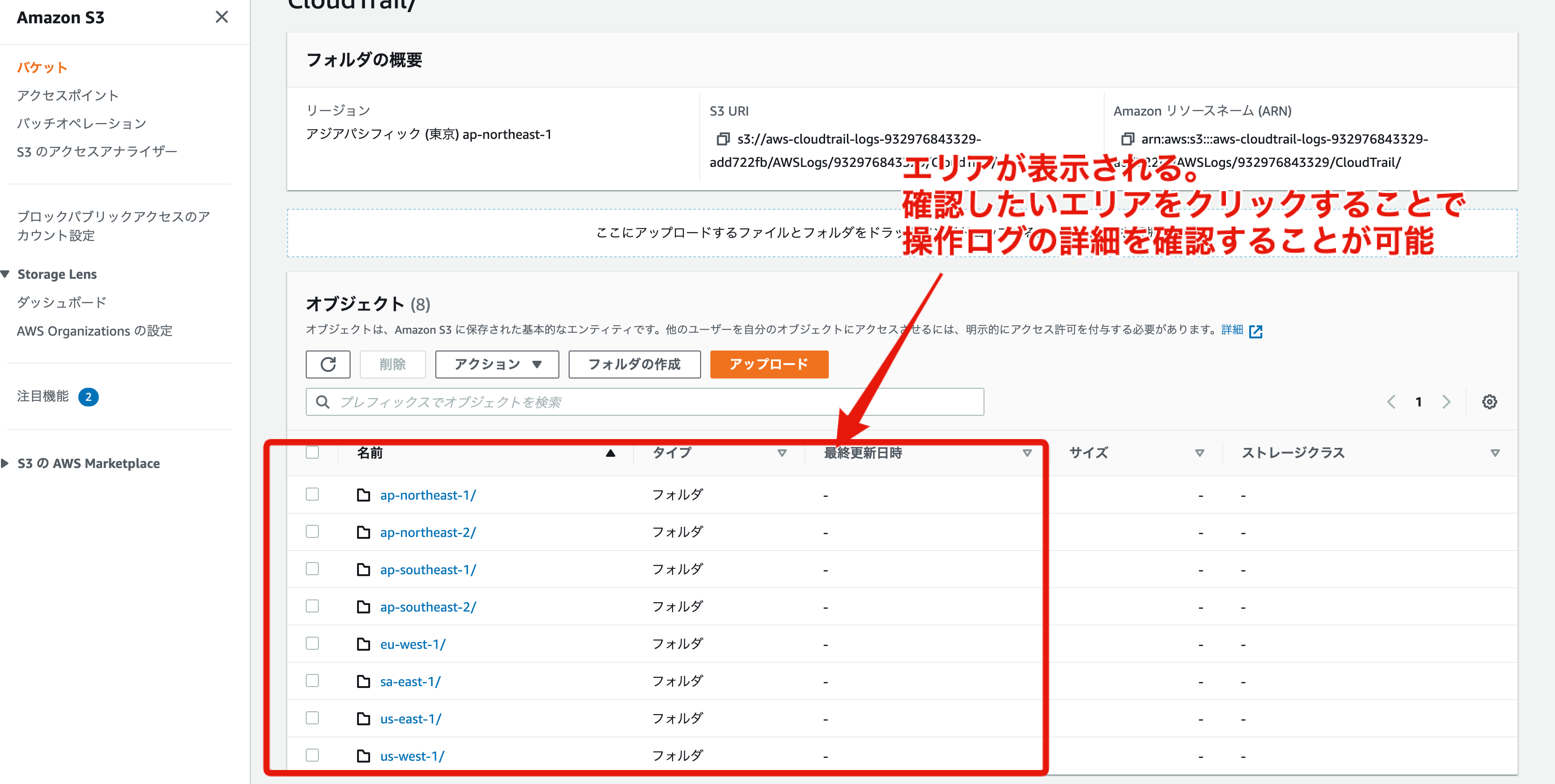

遷移先のオブジェクト一覧では、次のようにイベントのエリアが表示されます。

そのエリアをクリックし、さらに遷移先の画面で日付をクリックしていくことでCloudTrail上と同じように、操作ログをみることができるようになります。

**以上で最低限行うべき初期設定は終了です。お疲れ様でした。**

4. 最後に

本記事の内容だけでは、どうしてもわからない部分が出てくると思いますので、その際はAWSの公式ドキュメントを読んでみてください。

参照サイトの場所に今回説明した内容にあたる公式ドキュメントを添付しておきますので、ぜひ参考にしてください。

最後までご覧いただきありがとうございました。

5. 参照サイト

AWS公式ドキュメント

AWSアカウント作成の流れ

CloudWatch ユーザーガイド

IAM ユーザーガイド

CloudTrail ユーザーガイド

AWSアカウントを取得したら速攻でやっておくべき初期設定まとめ

Udemy講座 ゼロから実践するAmazon Web Services。手を動かしながらインフラの基礎を習得

書籍 ゼロからわかる Amazon Web Services超入門 はじめてのクラウド かんたんIT基礎講座