この記事について

近年、経済社会のデジタル化が進み、それに伴いIT業界の市場規模も拡大し続けています。ここ最近では、クラウド上でのシステム管理や、5G、大量のデータを分析して傾向を把握するビッグデータ、AI(人工知能)といった新たな技術が次々と登場。こうした先端技術を駆使したサービスの実用化も増えており、IT業界の市場は今後も間違いなく進化し続けます。特に、2020年からのコロナ禍により、世界中で人と人の接触が制限され、テレワークやオンライン無料通話などの普及が進み、これまで以上に経済・社会のデジタル化の重要性がより明らかになりました。

その結果、企業のクラウド活用や、DX(デジタルトランスフォーメーション)の流れが一気に加速しました。DXがあらゆるビジネスを変革していくなか、企業が扱うデータ量は爆発的な増加を続けています。そこで昨今よく耳にするのがランサムウェア被害によるデータの損失です。ランサムウェア攻撃を受けると、企業の重要データがすべて消去されたり、暗号化されたりする恐れがあります。さらに、ハッカーが暗号化の前にデータを窃取し、「インターネット上にデータを公開するぞ」という二重の脅迫(Double Extortion)が一般化しつつあるため、この種の攻撃を防ぐ新たなツールが必要になってきます。

パソコンやサーバーにおける検知と対応をするツール(EDR)は市場にたくさん出回っています。しかしながら、ストレージ装置については、このようなソフトウェアをインストールすることはできません。一方で、ストレージ装置はデータをまとめて保管しているエンドポイントであり、悪意ある攻撃から保護する積極的な対策が行われるべきデバイスです。スナップショット バックアップなど従来から存在するストレージ・テクノロジを保護手段と位置付けているベンダーも多いですが、ランサムウェア対しては後手に回る想定なので積極的な策とは言えません。そこで、最近巷に出回っている「サイバーストレージ」なる用語について考えてみます。

サイバーストレージとは?

弊社記事からの引用ですが、サイバーストレージは以下のようなものとされています。

Cyberstorage is a data-centric approach to implementing the zero trust security model in your storage systems. Combining the capabilities of a number of different technologies, cyberstorage tightly integrates storage and security into a unified data protection solution that's designed around the data estate itself.

引用元:Cyberstorage: Data-Oriented Security Designed for Ransomware Protection

要約するとサイバーストレージとは、ゼロトラストモデルを実装し、ストレージとセキュリティが統合されたデータ保護ソリューションということです。これを踏まえて、自分なりにサイバーストレージが有していなければいけない機能をもう少し具体的にまとめてみました。

攻撃者がすでにネットワーク内にいると仮定することはゼロトラスト手法の特徴ですが、サイバーストレージが異なる点は、データが実際に存在する場所で保護を提供することです。脆弱性スキャン、アクティビティ監視、複数管理者認証などのさまざまな機能を組み込むことで、構造化データ・非構造化データの両方に対するランサムウェアや内部関係者による攻撃の損害から積極的にデータを保護することが求められます。

では既存の手法であるバックアップは含まれないのかというと、そうではありません。バックアップは依然としてランサムウェア攻撃に対する最後の防衛線と見なされており、サイバーストレージの一部です。脆弱性スキャン、アクティビティ監視といったプロアクティブな手法と、リアクティブな手法であるバックアップを組み合わせることで、攻撃に対して複数の防衛線を張ることが出来ます。

このような考え方の起点となっているのが、次に紹介するNISTのガイドラインです。

NISTのガイドライン

昨今のランサムウェア被害の増加に伴い、米国国立標準技術研究所 (NIST) がサイバーセキュリティ・フレームワーク (CSF) を策定しました。

サイバー攻撃の防止∕検知∕対応方法に関する推奨事項をまとめた、SpecialPublication (SP) 800-209「Security Guidelines for Storage Infrastructure」として2020年10月に発表しています。

NIST CSFの構成

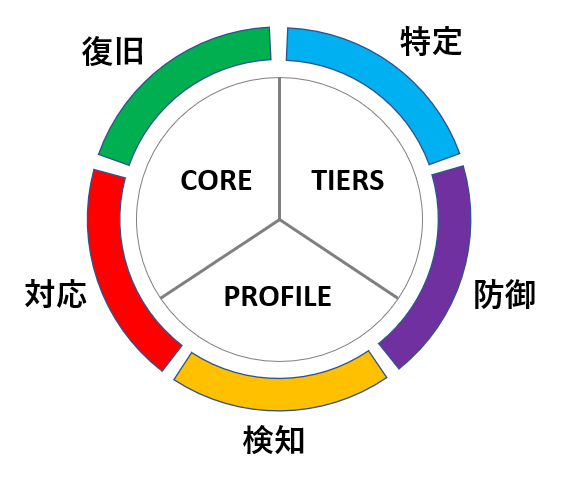

NISTのフレームワークは、「コア」「ティア(実装階層)」「プロファイル」の3つの基礎要素から構成されています。

3要素を活用することで、組織はサイバーセキュリティ対策状況の「現状」と「目標」のギャップ分析がしやすくなります。

コア

業種・業態を問わず、重要インフラ部門に共通するサイバーセキュリティ活動と望ましい成果が示されており、経営レベルから実装/運用レベルまで、組織全体でサイバーセキュリティ活動と成果を伝達できるようになっています。「識別」「保護」「検知」「対応」「回復」という5つの機能で構成されていて、これらの機能を組み合わせて考えることで、組織のサイバーセキュリティリスク管理のライフサイクルを戦略的に見ることができます。

ティア

ティアでは組織の対策状況を成熟度評価基準(4段階)で評価するので、数値化して現状確認することが出来ます。

1.Partial:部分的に対策できている

2.Risk Informed:上層部に承認は得ているが、全社的に活用できてはいない

3.Repeatable:全社的にセキュリティー対策が認知され、繰り返しアップデートと順応が行われている

4.Adoptable:繰り返しセキュリティー対策を見直すことで、自社ビジネスや変化に柔軟・タイムリーに対応できるようになっている

プロファイル

組織のサイバーセキュリティ対策の現在の状態(As-Is)と目指す目標の状態(To-Be)を記述するのに使用します。汎用的な定義・内容であるコアやティアとは異なり、プロファイルは各企業や組織毎の特性・戦略が大きく影響します。NIST CSF では、プロファイルの考え方に関する記述はありますが、ひな形などは提供されていませんので、セキュリティ担当者のアレンジ力や応用力が問われます。

サイバーストレージに求められるもの

NISTのセキュリティフレームワークを紹介したところで、具体的にサイバーストレージにおいて、どんな機能が必要か5つのコア機能を基準に考えてみます。NISF CSFに対応した機能なので、根拠などの詳細を知りたい方は公式のドキュメントをご覧ください。

特定

・脆弱性スキャン:サイバー攻撃の予防・管理措置として、ベスト・プラクティスや、誤設定された項目、オープン・アクセス、単純なパスワード、ユーザー認証情報、セキュリティ・パッチなどのセキュリティ認証情報を検証可能にして、リスクを最小化する。

防御

・ゼロトラスト・アーキテクチャ:権限の変更、システムの削除などの望ましくない重大なシステム管理アクティビティを防ぐための多要素∕複数人認証。管理者による不適切なアクセスを防ぐため、システム管理とデータ・アクセスについて管理者とユーザー間の役割を完全に分離する。

・システム内の論理的エアギャップ:システム内からユーザー・データにアクセスする、もしくはユーザー・データを変更しようとする、望ましくない操作へのアクセスを防ぐ。

・詳細ログ:モニタリングや分析用に、すべてのユーザー∕管理者∕システム・アクティビティをログに記録する。

・インテリジェント・ファイル・インデックス:すべてのファイルにインデックスを付け、バージョン追跡やスナップショットによるファイル復元を可能にする。

・スマート・イミュータブル・スナップショット:インテリジェント・リカバリ用に、イミュータブル・スナップショットを作成する。イミュータブル・スナップショットはランサムウェア検知の検知∕リカバリ部分と統合されるため、デフォルトのスナップショットと同一ではない。

検知

・レポート:レポート機能はコンプライアンスの証拠になり、どのようなアクションを取るべきかを示す。ヒートマップ、アクセス・パターン、構成管理内の疑わしい変更などの具体的な可視化を含む、サイバー行為に関する高度なレポート機能を提供する。

・異常検知:すべてのシステム・モニタリング・アクティビティを相関付けることで、システムの疑わしい動作を検知する。

・ランサムウェア検知:暗号化を検知し、ランサムウェアを特定する。

・マルウェア検知:ファイルに添付されたマルウェアを検知および特定する。

・データ窃取検知:情報漏洩を検知し、ハッカーが暗号化の前にデータを盗むデータ窃取を防止する。

対応

・アラート:セキュリティ責任者とITオペレーション部門に、サイバーアクティビティに関するアラートを出す。

・セッション・ブロック:システム全体ではなく、アクティブなランサムウェア・セッションをブロックする。

復旧

・フォレンジック分析:サイバー攻撃を受けた後にディープ∕スマート・アナリティクスを利用して、システムに対する攻撃の範囲を特定し、根本原因を分析する。

・スマート・リカバリ:インデックスやスナップショットとの統合によってデータのリカバリを簡素化し、受けた (最小限の) 被害を自動的に回復する。

これらの機能の一部、又はすべてを提供できる製品がサイバーストレージとしての目的を達成できると思います。

サイバーストレージのメリット

サイバーストレージソリューションのメリットは主に、データの被害が広がる前に攻撃をブロックできることです。データの暗号化・削除をされると、企業的には壊滅的な損害となり、平常状態に戻るためにフォレンジックとリカバリに相当な労力を費やします。また、不審なデータの読み取りを検知できるので、二重の脅迫についても対応可能です。

加えて、不審な挙動を検知した際のエスカレーションプランを確立したり、自動的に対応できる機能を含んだサイバーストレージソリューションであれば、IT部内のセキュリティ担当者の負荷を大幅に軽減することが可能です。

サイバーストレージのこれから

サイバーストレージの浸透度は現状非常に低く、Gartnerの試算では市場の1~5%の対象ユーザーにしか浸透しておりません。実際日本のランサムウェア対策は遅れ気味です。そもそもセキュリティに詳しい人材の不足に始まり、サイバーストレージを実現するための製品群や、新興企業へ対応は利用者としての負担が大きく、実現しない場合もあります。

しかし、企業の保有するデータの量は日夜増え続けており、2024年には2020年時の3倍のデータ量にまで膨らむと予想されています。データの増加に伴い、ビジネスに必要不可欠なデータの保護に関する興味と需要は必ず高まります。更に、頻繁に起こるランサムウェア被害のニュースを見ていくうちに、現状ほとんどの社用PCにインストールされているエンドポイント保護製品では、データを守るには足りないと気付き始める人はもういるのではないでしょうか?

NetAppでなにができるのか?

以上を踏まえて、弊社の商品でどうサイバーストレージを実現できそうか考えました。システムのデータの保護力を弊社では"Cyber Resilience"と呼んでおり、その実現方法として主力となっているのがCloud Insights Security(旧称 Cloud Secure) + ONTAPのソリューションになります。

Cloud Insights Security

Cloud Insightsは、オンプレミス、プライベートクラウド、AWS、Azure、Google Cloudなどのパブリッククラウド環境に対応したSaaS型のインフラストラクチャおよびサービス監視ソリューションです。データアクセスのパターンを分析し、ランサムウェア攻撃によるリスクを特定できます。

「データアクセスのパターンを分析」ということで、Cloud Insights Securityはリアルタイムでデータのアクセス・操作を監視し、機械学習を用いて異常な挙動をブロックします(異常検知、ランサムウェア検知、データ窃取検知、セッション・ブロック)。また、攻撃を検知した際システム管理者含め任意の連絡先にアラートを飛ばすことが出来ます(アラート)。アラートの中には、どのアカウントが攻撃を行ったかなどの概要が書いており、Cloud Insights Securityへのリンクを押すと、その攻撃に関する詳細情報を可視化できます(フォレンジック分析、詳細ログ)。

ONTAP OS

ONTAPはNetApp独自のストレージOSなので、簡単にはウイルスに侵されません(過去の発生報告ナシ)。これだけでも防御力の高いサイバーストレージのイメージにぴったりですが、頼もしい機能が沢山あります。NetAppのスナップショットはイミュータブルなので、管理者権限があったとしても変更はできません(スマート・イミュータブル・スナップショット)。また、スナップショットはデータをそのままコピーするのではなくポインターの差分を残していく方式ですので、リカバリが一瞬。ファイルエクスプローラーやBlueXPといったNetAppのクラウドコントロールプレーン(ブラウザ)から簡単に復旧できます(スマート・リカバリ)。ファイルエクスプローラーからの操作では、ファイルごとの復元も可能ですので、復旧作業において細かな調整が可能です(インテリジェント・ファイル・インデックス)。スナップショットやボリュームの削除など、システムに与える影響が強い特定の操作に対して、複数管理者認証を有効化することもできます(ゼロトラスト・アーキテクチャ)。

以上のように、これらの機能を組み合わせることでサイバーストレージソリューションは実現できると考えます。ONTAPに限っては、ストレージを導入するだけで機能が使えるので、セキュリティ対策としては非常にクイックといえます。

まとめ

本記事を読んでいただきまして、ありがとうございます。今回はサイバーストレージについて、色々な文献を読みながら自分なりにまとめてみました。現状のセキュリティ対策では不十分、これからはストレージシステム自体にセキュリティ対策機能を埋め込んだサイバーストレージがビジネスを守るために重要になってきます。本記事を読んで、サイバーストレージのおおまかな機能、役割、将来性について理解していただけたら幸いです。この記事をきっかけに、ご自身の使われているシステムの安全性を再確認してはいかがでしょうか?

参考記事

Cyberstorage: Data-Oriented Security Designed for Ransomware Protection

https://bluexp.netapp.com/blog/cyberstorage-data-oriented-security-designed-for-ransomware-protection

NIST「NIST Special Publication 800-209 Security Guidelines for Storage Infrastructure」

https://csrc.nist.gov/publications/detail/sp/800-209/final