間違ってたらごめんね(´・ω・`)

基本UI

操作を間違えやすい

popupダイアログが固定なところが多くて見にくい

各種制限について

VPC・インスタンス・グローバルIPの制限は公表通り

問題はAWSのように申請したら上限突破させてくれるわけではない

アカウントID毎に紐付いているので

サブアカウントを使ってなんちゃって上限を増やす必要がある

VPCはすぐ制限(上限5)に引っかかるので注意

システム毎にサブアカウントを切ったほうが請求が見やすいのでオススメ

契約アカウント【5VPC:MAX100】【20GIP:1VPCにつき1IP使用】

|ーサブアカウント【5VPC】【20GIP:1VPCにつき1IP使用】

|ーサブアカウント【5VPC】【20GIP:1VPCにつき1IP使用】

|ーサブアカウント【5VPC】【20GIP:1VPCにつき1IP使用】

|ーサブアカウント【5VPC】【20GIP:1VPCにつき1IP使用】

※但し、契約アカウント上での一元管理はできない

Compute

Linux系OSのrootドライブは必ず15GB

VM管理系は遅い・重い

KVM仮想基盤

よく詰まっているが削除処理だけは速い

スナップショット周りはVM自体を停止する必要がある

OSからshutdownは不可能

ISO持ち込み

linuxインスタンスはroot15GBしか選択肢がない

100GBのインスタンスを作りたいときは 起動後に diskアタッチでLVMで足す

ISO持ち込みをした場合は最初から100GBインスタンスが作成できるが

NMとかDHCPとか仮想ルータとの相性が悪いのかネットワーク設定が正常に行われなかった

10回ほどやり直したらできた のでオススメしない

そもそもサポート対象外

Compute Security

FLAT・VPC OpenNW で使用可能

ホスト単位で初期費用月額が発生/仮想パッチ・ウイルス対策の設定がそれぞれ必要

グローバルIPが必須

使用可能なOSのバージョンが固定されてるので注意が必要

リビジョンが0.0.1でも違うと対象外と言われる

yum update --exclude=kernel*

Linuxではウイルスのリアルタイム検索が不可能

VPC

1アカウントに5つまで作成可能(最大20)

5つ以降はサブアカウントを作成することで回避(一元管理は不可)

VPC単位で子アカウント切っておくと足りなくなることを回避しやすい

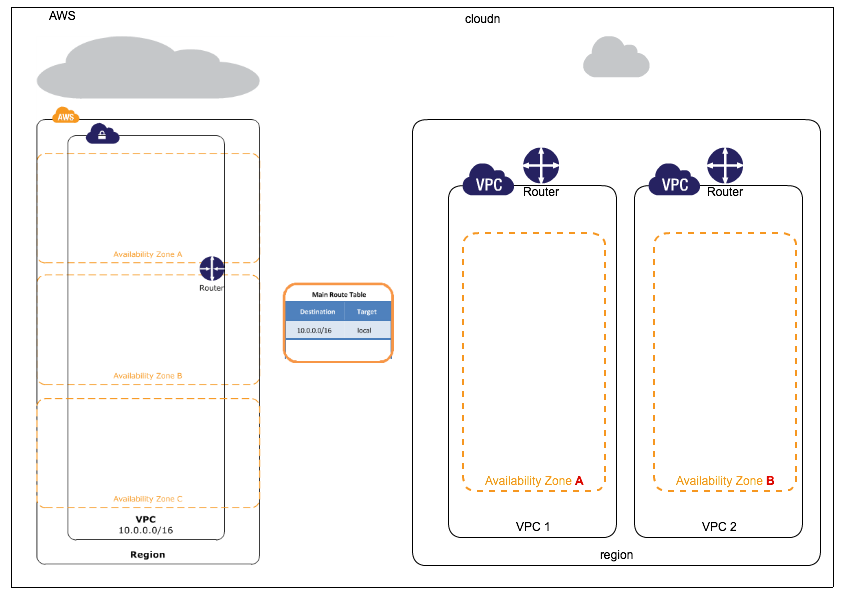

VPC1つ作成するとグローバルIPがVPC自体に一つ付与される(仮想ルータ(GW))

VPC1つで付与可能なグローバルIPは20個(VPCのGIP含む)

20以降はサブアカウントを作成することで回避(一元管理は不可)

ゾーン(AZ)をまたいだVPCは作成できない(VPCが2つ必要)

VPC間通信はグローバルIP経由(一応NTTcomネットワーク内)

computeインスタンス上でのdbのMulti-AZは上記での通信になる

以下AWSとの比較

ACL

AWSのSecurityGroupとは違う(デフォルトALLdenyのホワイトリスト形式ではない)

ルータ・SW・FWのように最後にdenyが必要な模様

RDB

FLATのみで提供(VPCなし)

そのためグローバルIPが必ずついてくる

LBA

1LBにつき同時接続数は200まで

スケールは自動でするが時間がかかるので、LBを事前に複製して運用しておいて欲しいと公式見解(複製で課金)

DNSサービスも使って無いと恩恵が受けられ無い?(AutoScalling)

Diffie-Hellman parametersは1024bitに固定(2016.02)(公式回答)

なのでSSLテストでkey exchange項の上限はBになる

※AWS ELBではデフォルトで2048bitの模様

AWS Developer Forums: Announcing ELB security update to disable Diffie-Hellman key agreement

また1024bitへの変更も可能

CDN

HTTPSはサポートしていない

Monitoring

謎の数字を取っている

ほとんど役に立たない

Adanced Support

ノーマルサポートでは

平日の9−17時にしか処理してくれないが

お金を払うと24時間処理をしてくれる(すぐ返事をくれるわけではない)