AzureADでLINE WORKSへSSOする方法について、簡単にまとめてみたいと思います。

はじめに

LINE WORKSでは、SSOはSAML2.0とOAuth2.0の2つに対応しています。

公式ドキュメントは**こちら**!

1. AzureAD側の設定

1−1. AzureADにLINE WORKSのアプリケーションを登録する

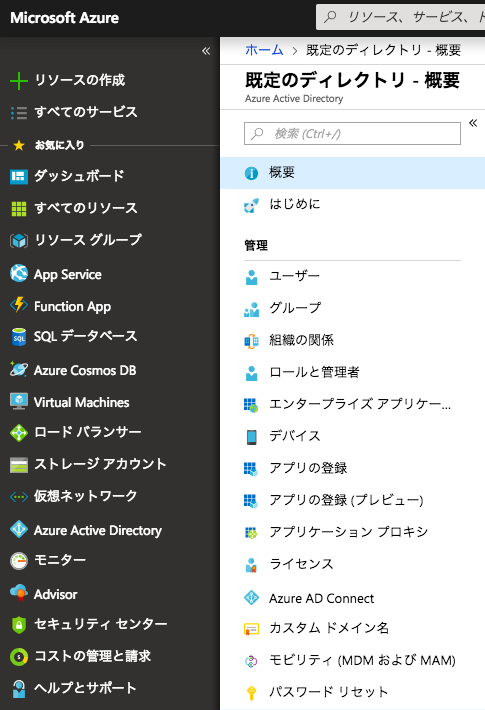

① https://portal.azure.com/アクセスし、全体管理者でログイン。

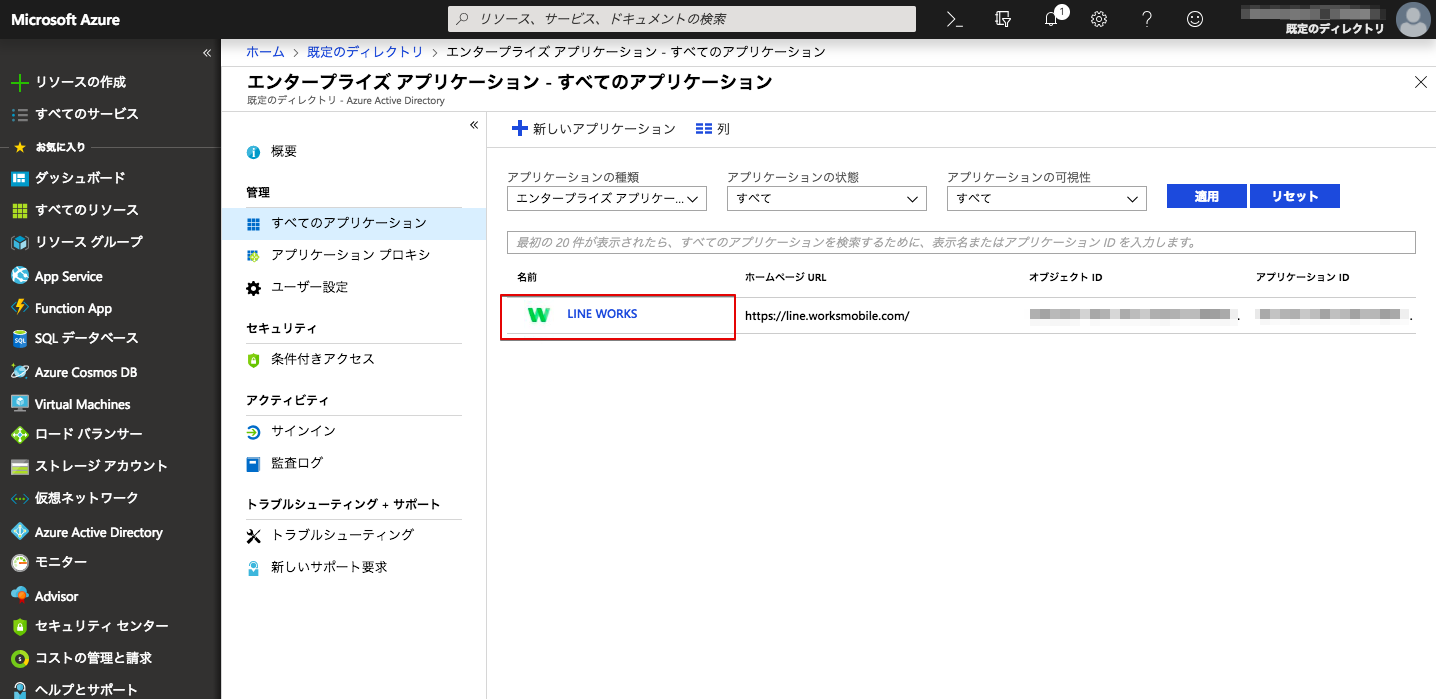

② 左メニューの[Azure Active Directory]をクリックし、[エンタープライズアプリケーション]をクリックします。

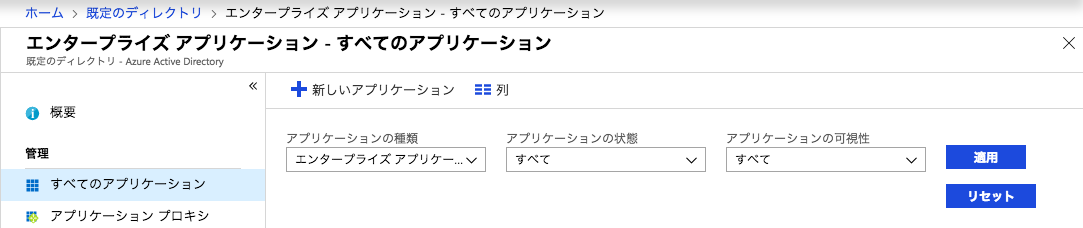

③上部メニューの[+新しいアプリケーション]をクリックします。

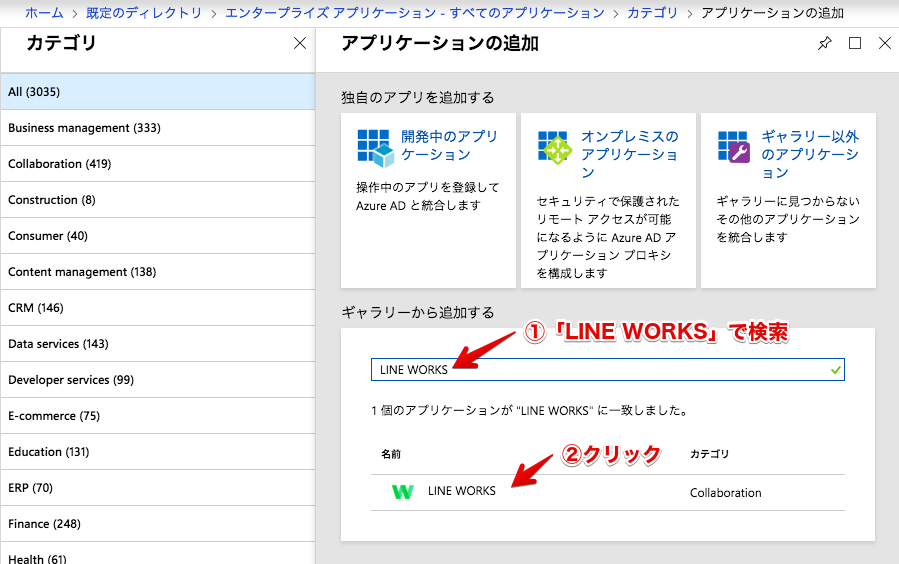

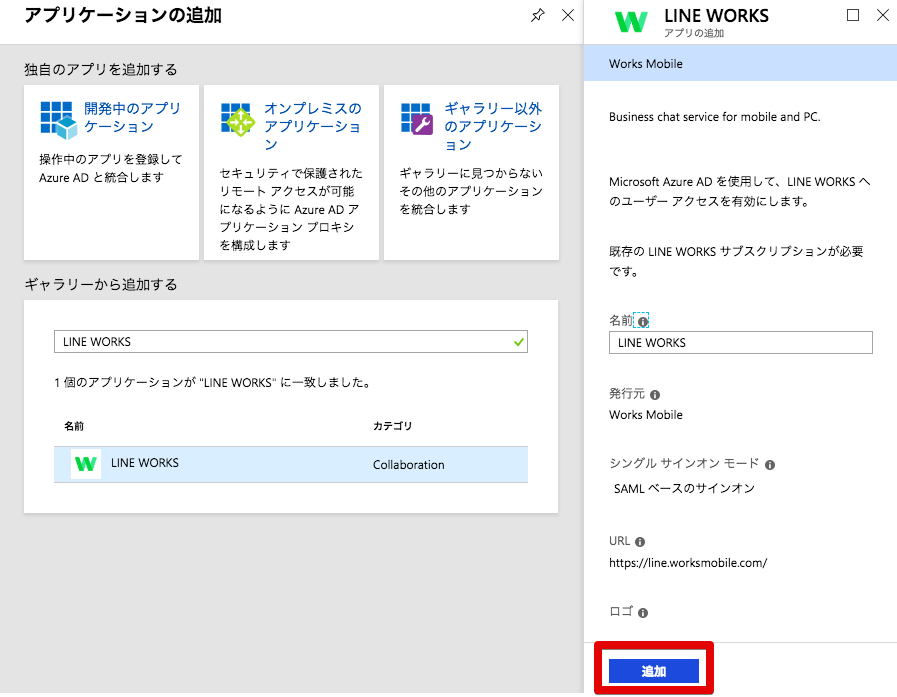

④[ギャラリーから追加する]欄で「LINE WORKS」アプリを検索します。アプリケーションが見つかったら、それをクリックします。

⑤[追加]をクリックしアプリケーションを追加します。

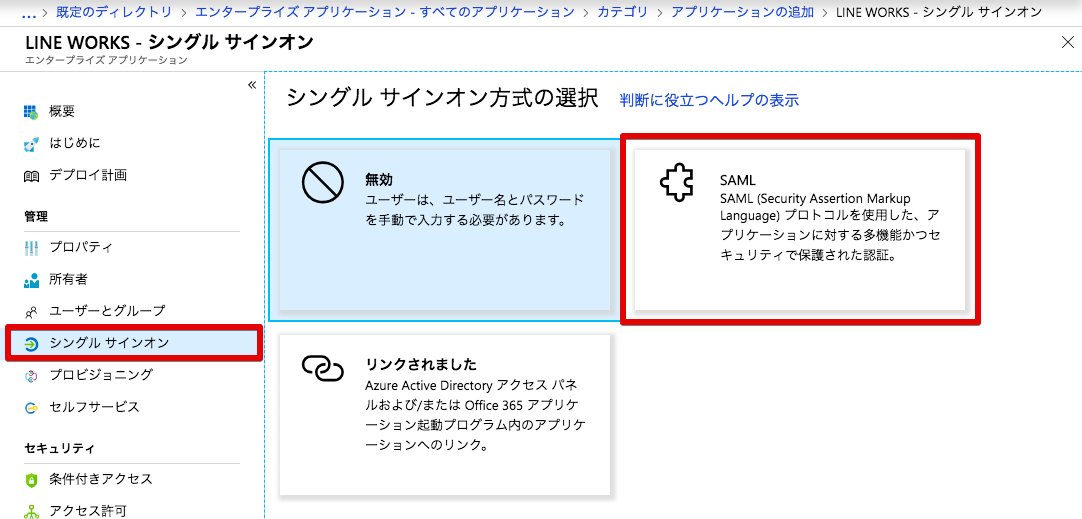

⑥左のメニューの[シングルサインオン]をクリックし、シングルサインオン方式の選択画面で[SAML]をクリックします。

1−2. AzureADでシングルサインオンを構成する

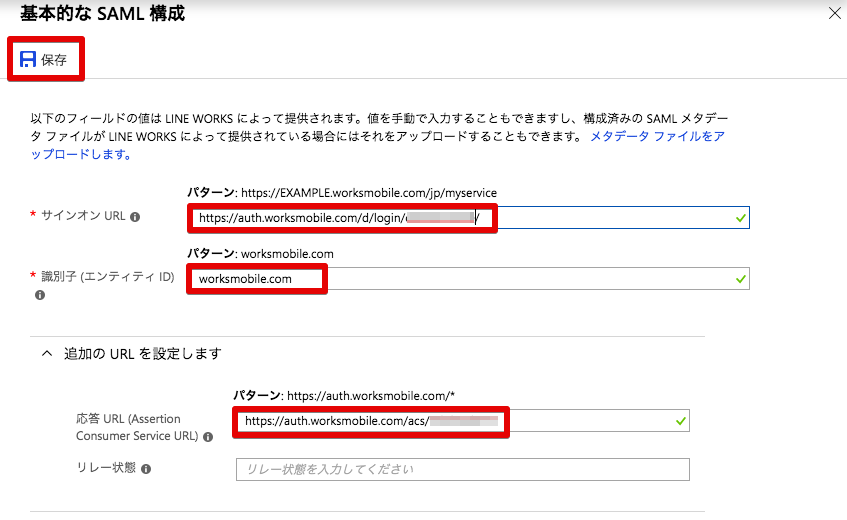

① [基本的なSAML構成]から設定していきます。メニュー横の鉛筆マークをクリックします。

② 下記のように設定し、完了したら[保存]をクリックし、設定を保存します。

| 項目 | 設定内容 | 参考情報 |

|---|---|---|

| サインオンURL | https://auth.worksmobile.com/d/login/{ドメイン名} | 公式ドキュメント |

| 応答URL(Assertion Consumer Service URL) | https://auth.worksmobile.com/acs/{ドメイン名} | 公式ドキュメント |

| 識別子(エンティティID) | worksmobile.com | 公式ドキュメント |

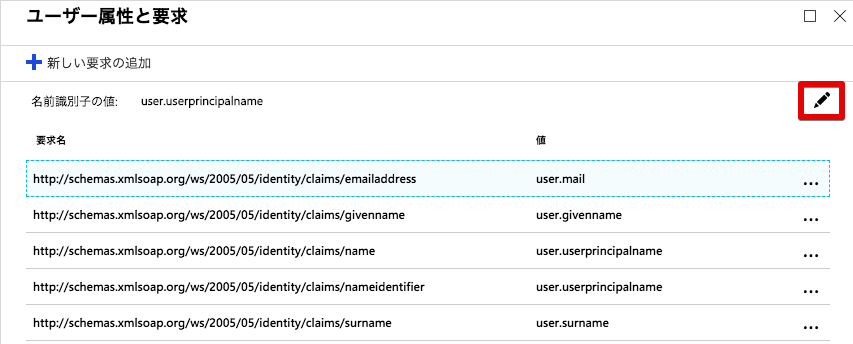

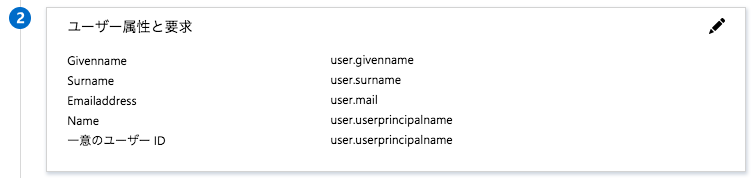

③ [ユーザー属性と要求]は、デフォルト設定のままにしておきます。

補足

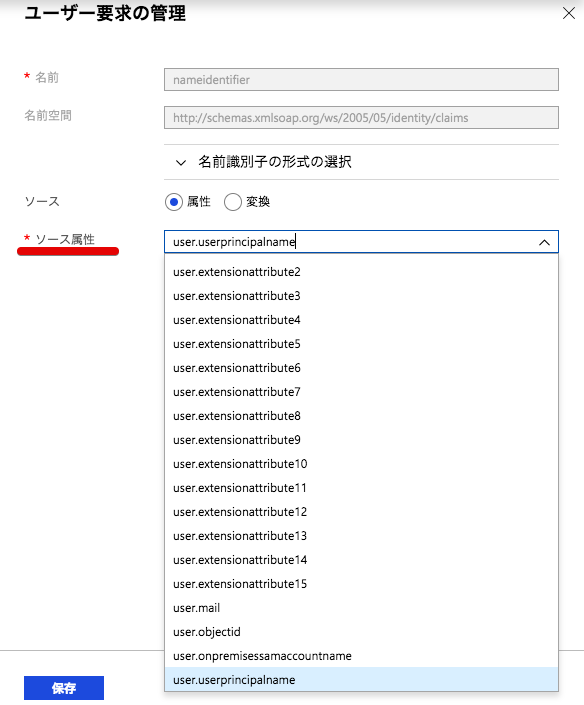

SP(LINE WORKS)へ渡す属性値(IdPとSPでユーザーを紐付けする一意の値)を変更する場合、[ユーザー属性と要求]メニュー横にある編集ボタンをクリックし[ユーザー属性と要求]画面にて「名前識別子の値」を変更します。

例えば、メールアドレスに変更する場合は、[ユーザー要求の管理]画面にて[ソース属性]で「user.mail」を選択します。

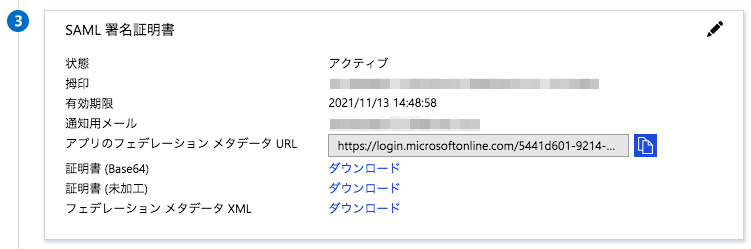

④ [SAML署名証明書]にて、「証明書(Base64)」をダウンロードします。ダウンロードした証明書の拡張子を「.cer」から「.pem」へ変更します。

LINE WORKSへ登録するときに、「.pem」拡張子である必要があります。

⑤ [LINE WORKSのセットアップ]画面に表示されている情報は、「2. LINE WORKS側の設定」で使うので確認しておきましょう。

1-3. AzureADのユーザーにLINE WORKSのSSOが利用できるように設定する

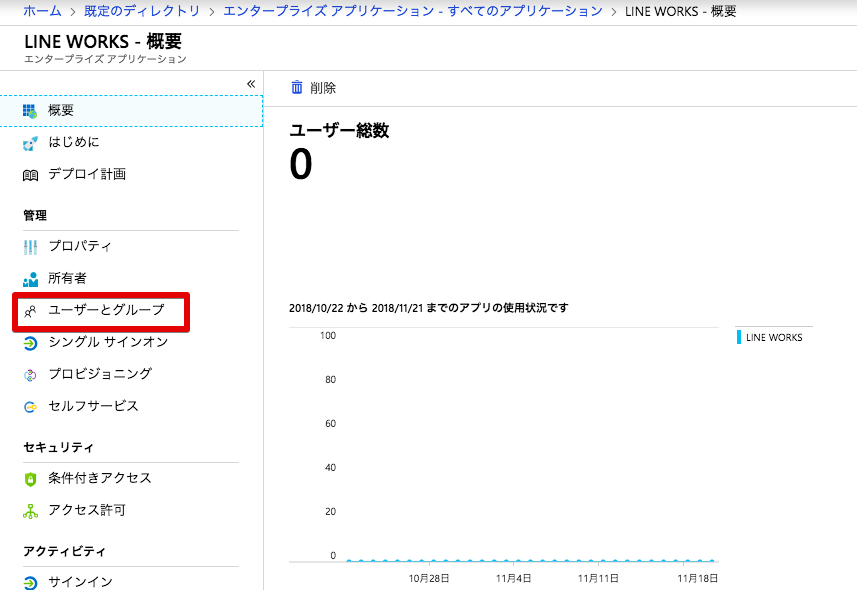

① 左メニューの[Azure Active Directory]をし、[エンタープライズアプリケーション]をクリックします。

② 1−2.で登録した[LINE WORKS]アプリケーションをクリックします。

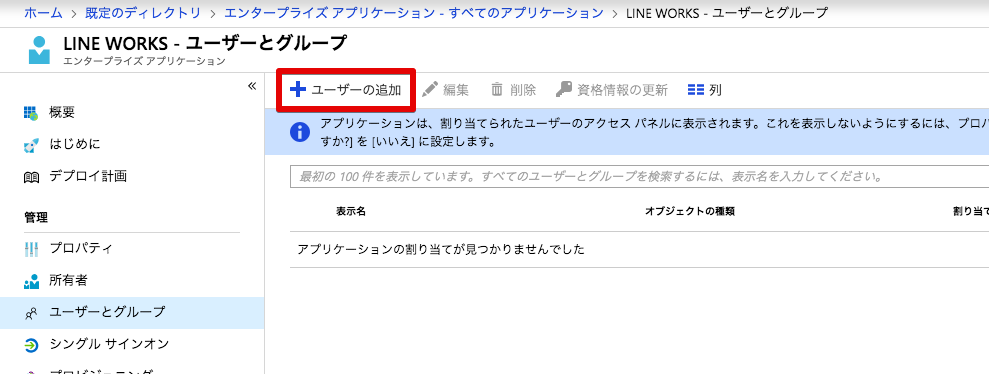

③ [ユーザーとグループ]をクリックします。

④ [+ユーザーの追加]をクリックします。

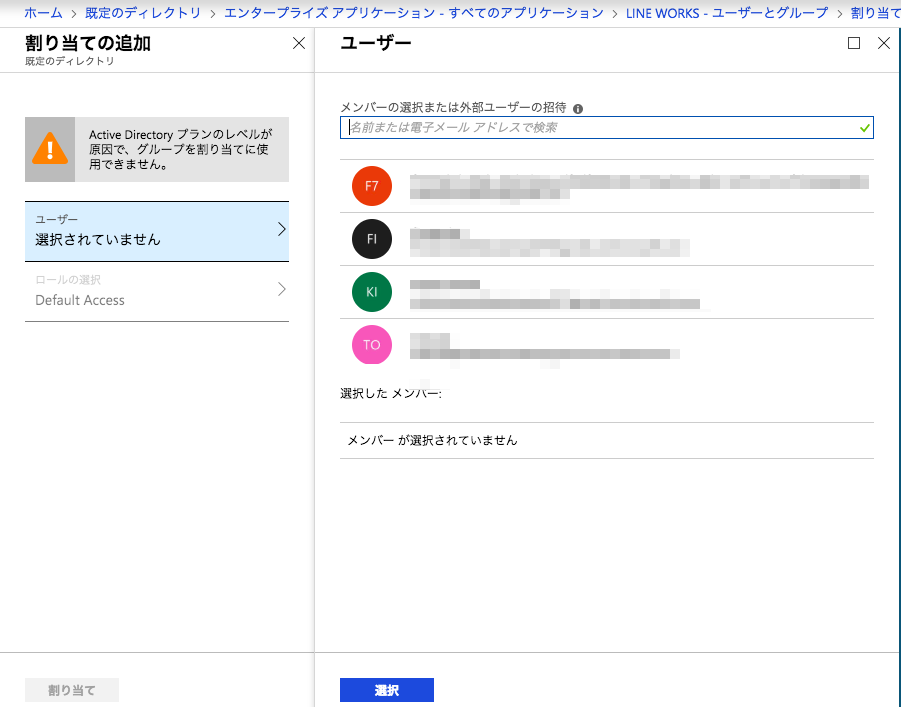

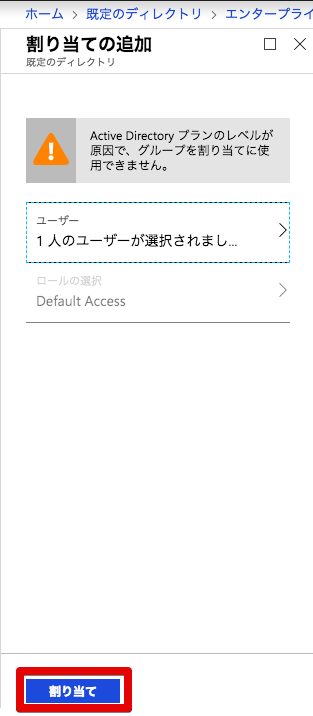

⑤ ユーザーを検索し、SAML SSOを使わせたいユーザーを選択します。

⑥ ユーザーを選択したら、画面下の[割り当て]ボタンをクリックし、利用権限の割り当てを行います。

2. LINE WORKS側の設定

2-1. SSOの設定を有効にする

① Developer Consoleへログインします。

https://developers.worksmobile.com/jp/console/openapi/main

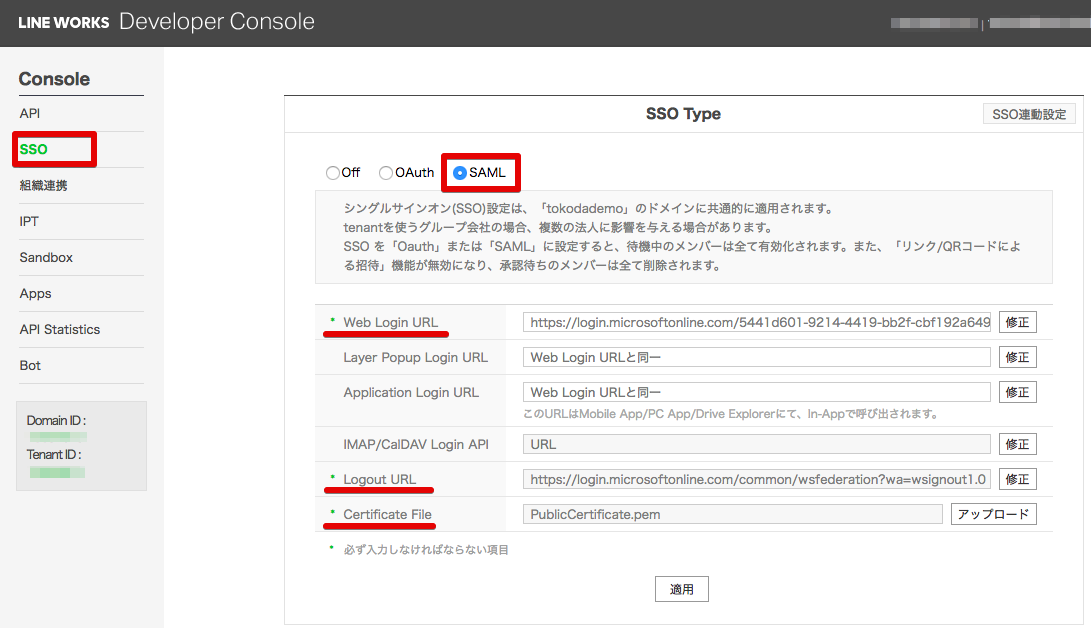

② 左のメニューで[SSO]をクリックします。

③ [SSO Type]画面で、[SAML]を選択します。

④ 下記項目を、Azureの設定画面からコピーして記入します。

| LINE WORKS側のラベル名 | Azure AD側のラベル名 |

|---|---|

| Web Login URL | ログインURL |

| Logout URL | ログアウトURL |

| Certificate File | 1-2の④でダウンロードした.pem拡張子のファイル |

⑤ 全て設定が完了したら[適用]ボタンをクリックして保存します。

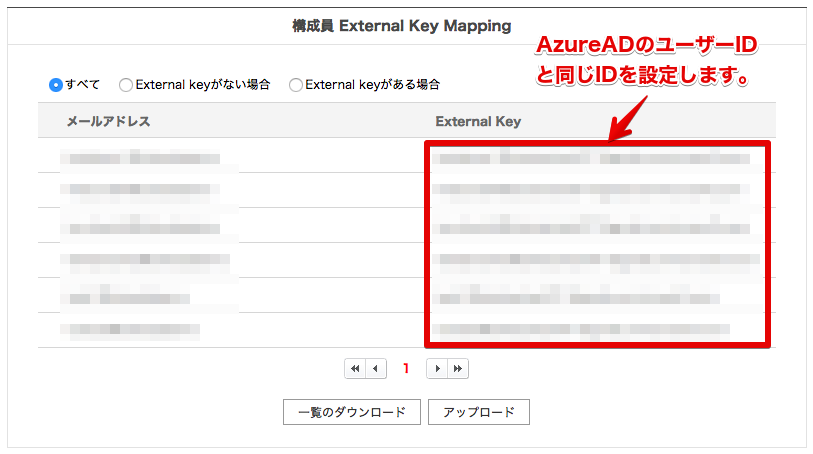

2-2. External Keyを設定する

AzureADのユーザーIDとLINE WORKSのメンバーの ExternalKey は同一の値である必要があります。メンバーの ExternalKey は Developer Console の SSO 設定ページにある 「構成員 External Key Mapping」で確認、編集できます。

3. テスト

さあ、テストしてみましょう!

3-1. LINE WORKSからログイン

① 下記のログインURLにアクセスします。

https://auth.worksmobile.com/login/myService

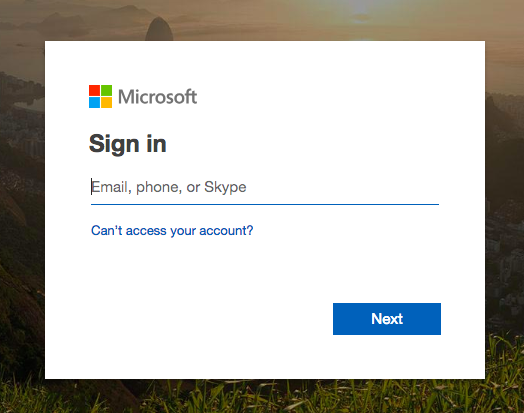

② ID(xxx@ドメイン名)を入力すると、AzureADへリダイレクトされます。

③ AzureADのIDとパスワードを入力しSign inします。

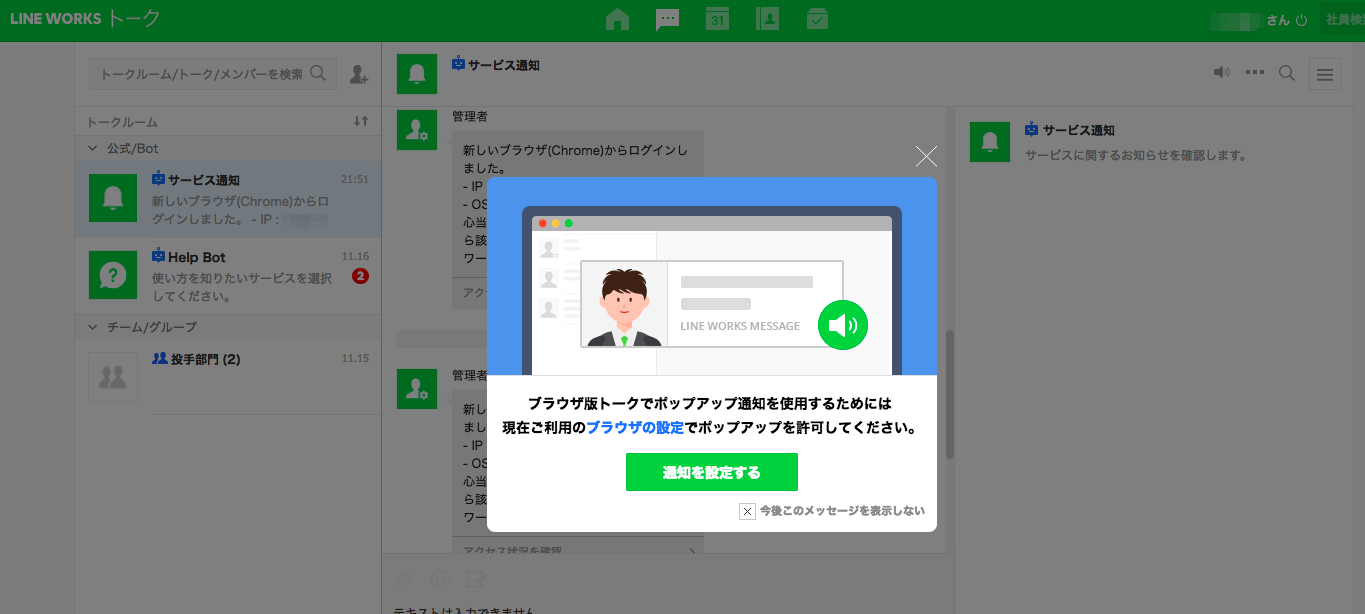

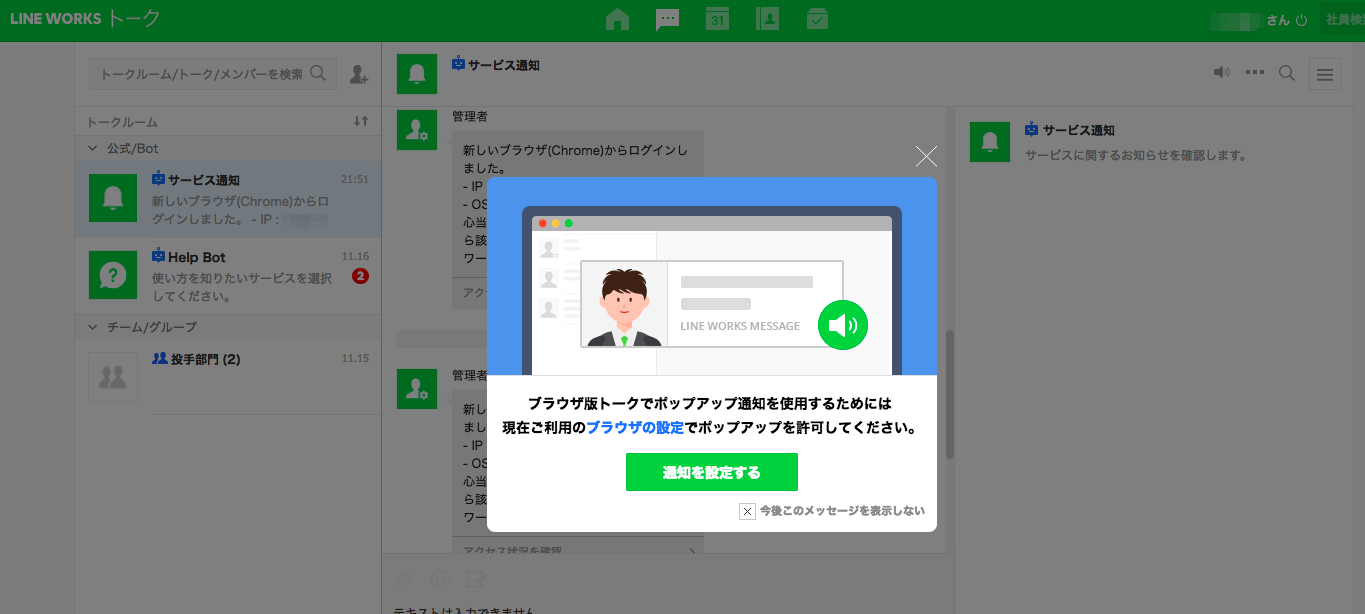

④ 下記のようにLINE WORKSへリダイレクトされログイン出来ていたら成功です!!

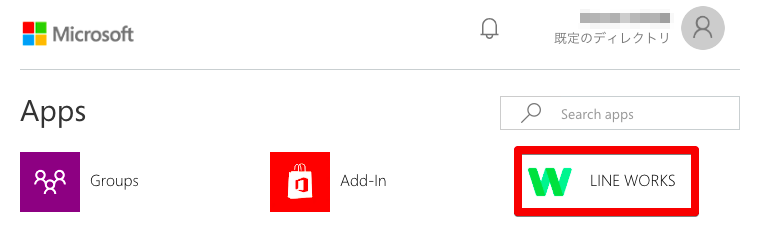

3-2. AzureADからログイン

① アクセスパネルへアクセスします。

② LINE WORKSをクリックします。

③ 下記のようにLINE WORKSへリダイレクトされログイン出来ていたら成功です!!

手順は以上になります。