実際に通信内容を可視化し、通信内容の確認までをこの記事で行なっていきます。

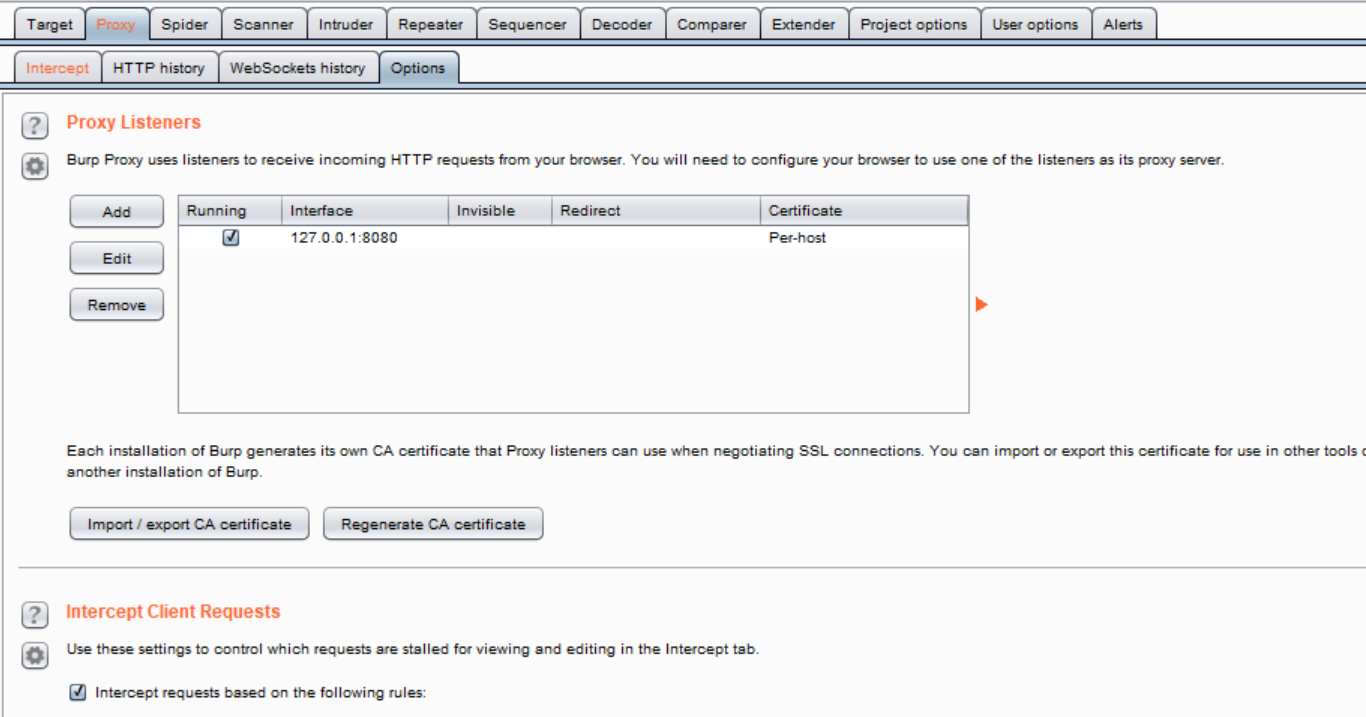

Proxyタブを開いてください。

Optionsタブを開き 傍受する プロキシアドレスを確認してください。

前回プロキシの設定で行ったlocalhost(127.0.0.1) Port 8080であることを確認してください。

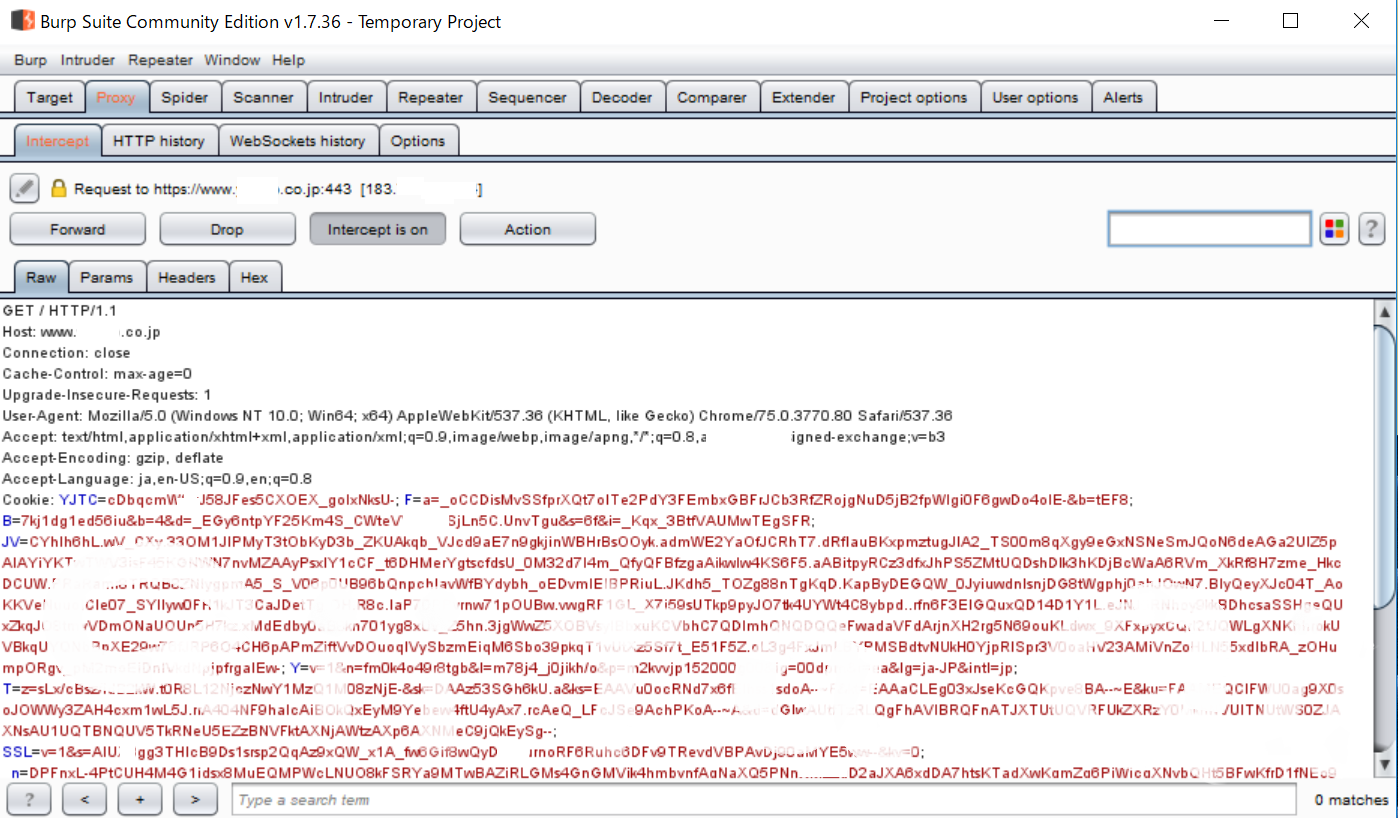

次にInterceptタブを開きます。

Intercept is OFFとなっているのでこれをクリックしONにします。

Webブラウザを操作し適当なWebサイトにアクセスしてください。

ページがロード中のまま ブラウザがフリーズしたような状態になります。

BurpSuiteの画面をみると Intercepの下のRawタブの中に大量の文字が入ってることがわかります。

これがBurpSuiteがキャッチした通信内容です。

Forwardを押すとそのままの状態で通信を進めます。(Dropは通信の遮断を行います)

このとき、Rawはテキストフォームになっており内容を書き換えることもできます。(変えた状態でForwardすること通信内容の改ざんができます)

次に通信内容をみてみたいと思います。

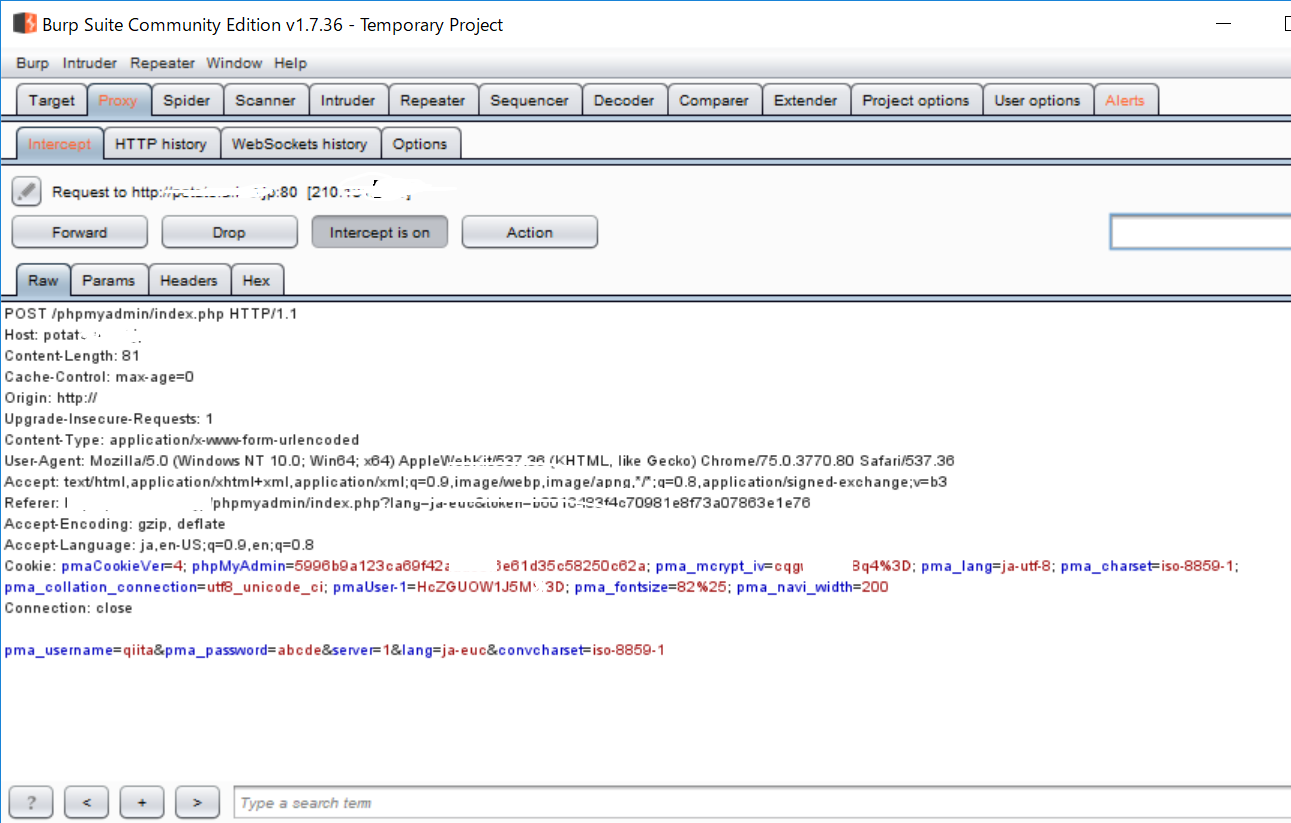

データベース管理ツールであるPhpMyAdminのログイン時を入力した値をBurpでみてみたいとおもいます。

便宜上HTTP通信で行います。

ユーザー名にqiita , パスワードにabcde と入力します。

そしてこちらがBurpSuiteの傍受画面です。

入力フォームの内容がキャッチされていることが確認できます。