GCPのセキュリティについて調べたので、その概要を記載。

1.暗号化

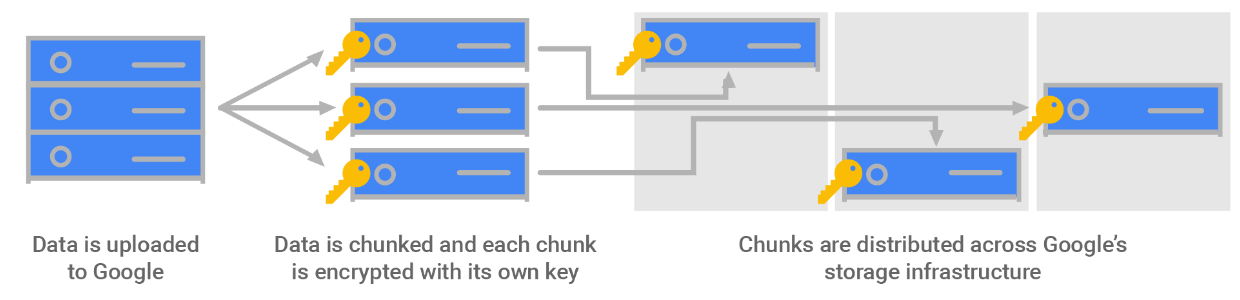

1.1. データの暗号化

Google Cloud Platform はデータを保存する際にデフォルトで暗号化する。データはストレージ用にサブファイルのチャンクに分割され、各チャンクは個別の暗号鍵(データ暗号鍵(DEK))でストレージレベルで暗号化される。DEK自体も鍵暗号鍵(KEK)で暗号化されている。

DEKを保護するKEKを管理する鍵管理ソリューションは顧客が選択(Default, Cloud KMS, CSEK)できる。

https://cloud.google.com/security/encryption-at-rest/

ストレージレベルでは暗号化アルゴリズムにAES256 または AES128 を使用。

https://cloud.google.com/security/encryption-at-rest/default-encryption/

1.2.通信経路の暗号化

全てSSL/TLSで暗号化されている。

https://cloud.google.com/security/?hl=ja

2.ファシリティ

生体認証、金属検知、カメラ、車両障害物、レーザーを使った侵入検知システムを利用してデータセンターのフロアを保護している。

また侵入者を検知し追跡できるカメラを屋内と屋外に設置して24時間365日監視し、インシデントがあればこれらのデータを利用可能である。

データセンターでは、厳正な身元調査とトレーニングを受けた経験豊富な警備員が定期的にパトロールを行っている。

https://cloud.google.com/security/security-design/#security_of_physical_premises

https://cloudplatform.googleblog.com/2016/03/Google-shares-data-center-security-and-design-best-practices.html

2.1.ハードウェアのトラッキングと廃棄

データセンター内の全ての機器はバーコードやアセットタグを使用して追跡しており、金属探知機や動画監視システムにより持ち出せれないようにもしている。

ディスクは破砕機でドライブを変形させ、シュレッダーでドライブを細かく砕いて破壊する。

https://cloud.google.com/security/whitepaper#hardware_tracking_and_disposal

3. 不正アクセス防止

多層防御の原則に基づいている。

https://cloud.google.com/security/whitepaper#technology_with_security_at_its_core

4. データアクセスと制限

- 顧客のデータはそれぞれ論理的に隔離されている。

- 顧客のプライバシーを保護し、過剰な要求を抑えているが、一方で司法当局が定める義務は遵守してる。

https://cloud.google.com/security/whitepaper#data_access_and_restrictions

5. インシデント管理

インシデントが発生した場合、セキュリティチームがインシデントを記録して、重大度に応じて優先順位を設定する。

セキュリティインシデント管理プログラムは、NIST ガイダンス(NIST SP 800-61)に基づいている。セキュリティチームは、24時間体制で問い合わせに対応できるようにしている。

インシデントで顧客データが影響を受ける場合、Google またはそのパートナーは顧客にその旨を通知し、Google のサポートチームを通じて調査活動に協力する。

https://cloud.google.com/security/whitepaper#incident_management

6. ルール/文化

採用活動や新人教育の段階からセキュリティ教育を行い、従業員全員がセキュリティに高い意識がある。

- 従業員に対してバッググランドのチェック行っている。

- 全従業員に対してセキュリティ研修を行っている。

- セキュリティとプライバシーを向上させるために議論するイベントを定期的に行っている。

- セキュリティ専任のチームが品質を保証するための活動(ペネトレーションテスト、脆弱性チェック、新しいセキュリティ研究など)を行っている。

- 製品開発部門やセキュリティ組織とは独立したプライバシー専任のチームがレビューに参加しプライバシー要件を満たしているかチェックしている。

- 監査専任のチームがコンプライアンスをチェックしている。

https://cloud.google.com/security/whitepaper#google_has_a_strong_security_culture

https://abc.xyz/investor/other/google-code-of-conduct.html

7. 第3者機関の監査など

- SSAE16 / ISAE 3402 Type II

- ISO 27001、ISO 27017,ISO 27018

- PCI DSS v3.1

- FedRamp ATO for Google App Engine

- HIPAA

- CSA STAR

- Google Cloud Platform と EU データ保護指令

- 個人情報及びマイナンバーの保護

- FISC 安全対策基準

対応状況の詳細が以下に記載されている。

https://cloud.google.com/files/FISC_guide_JP.pdf - MPAA

https://cloud.google.com/security/compliance