はじめに

こんにちは。すぎもんです![]()

次世代HULFTということでコンテナ環境で利用可能なHULFTが近々出るということで、本番リリース前に勉強がてら触ってみました。「HULFTがコンテナ化」するということで、これまでオンプレやIaaS上にインストールして利用してきたHULFTとは技術的に大きく異なりそうです。

…実はその前段として、コンテナについて調べてみたの記事の通り、少しだけコンテナ周りの知識整理をしていたのです。

今回やること

HULFT10 for Container Servicesの「環境構築」をしていきます。今回の新たなHULFTは、AWSのMarketplaceから利用するということで、そこら辺の確認もしていきます。

①AWS MarketplaceからHULFT10 for Container Servicesをサブスクライブ

②関連するAWSリソース設定

③HULFT10 for Container Servicesの管理画面からログイン

本記事で環境構築したのは【開発者版】です。

【正式版】とは画面詳細が異なる場合がある点、ご留意ください。

HULFT10 for Container Servicesの環境構成

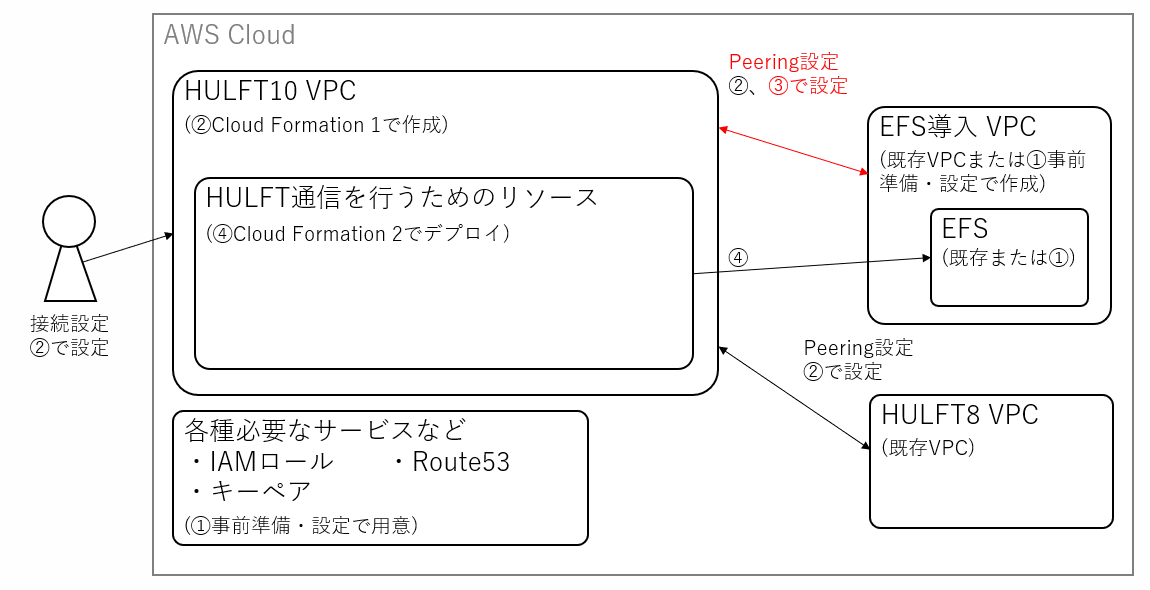

HULFT10 for Container Servicesの環境は、AWS CloudFormationを利用して構築をします。

コンテナを管理する(コントロールプレーン)は「AWS ECS」というフルマネージドサービス、コンテナが稼働する環境(データプレーン)は「EC2」という環境構成になっています。

※2024年2月時点の情報です。今後環境構成に変更がある可能性があります。

HULFT10 for Container Servicesの環境構築手順

HULFT10 for Container Servicesの環境は、大きく4つの設定プロセスを実施することで簡単に構築できます。

HULFT10 for Container Servicesの環境構築ステップ

★① 事前準備・設定

・HULFT 10 for Container Servicesの導入に必要な情報の確認及び決定。

(AWSの各種サービスの設定もあります)

★② Cloud Formation 1

・AWSのMarketplaceからのHULFT 10 for Container Servicesのサブスクライブ。

・Cloud Formation 1の実行。

★③ EFS導入VPC設定

・Cloud Formation 1 で作成したVPCとの接続設定。

★④ Cloud Formation 2

・Cloud Formation 2 の実行とHULFT管理画面へのログイン。

オンラインマニュアルと製品サイトのダウンロード資料を参考にして、上記4つの設定プロセスを進めてみます。

①事前準備・設定

HULFT10 for Container ServicesをAWS Marketplaceからサブスクライブするには、事前準備が必要です。

(※下図の赤字部分が、事前に用意して置くべきものです)

製品サイトのダウンロード資料や、公式マニュアル内の「スタートアップガイド」-「AWS Marketplaceからの環境構築」-「1.1.2 事前準備」に記載された内容を参考にします。

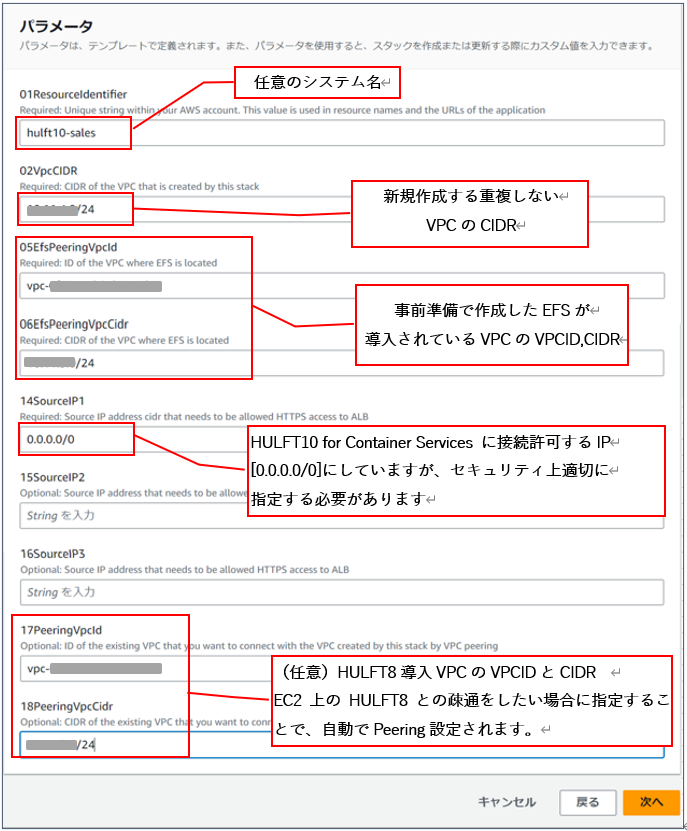

HULFT10 for Container Services をサブスクライブすると、Cloud Formationの設定に移ります。CloudFormationの実行には、パラメータを設定する必要があります。

公式のスタートアップガイドから、パラメータとして必要な値をメモできるcsvファイル(CloudFormation_parameters.csv )をダウンロードできます。

★CloudFormation1実行に必要なパラメータはこちら

サブスクライブする前に必要な事前準備を行うことで、環境構築がスムーズです!

また、Cloud Formationのパラメータではありませんが、下記情報も「EFS導入済みVPCの設定」で利用するのでメモしておきます。

- EFS導入VPCの設定で作成したサブネット

- EFS導入VPCのインスタンス作成で選択したセキュリティグループ

②Cloud Formation Template 1の実行

HULFT10 for Container ServicesをAWS Marketplaceからサブスクライブした後に、Cloud Formation1を実行します。(※下図の赤字部分が、Cloud Formation1で設定されるAWSリソースです。)

それでは、早速やっていきます。

■HULFT10のサブスクライブ

本記事で環境構築したのは【開発者版】です。

【正式版】とは画面詳細が異なる場合がある点、ご留意ください。

AWS Markecplace から「HULFT10 for Container Services」をサブスクライブします。

「HULFT10 for Container Services」 をクリックして以下のように進めます

「Product Overview」 ⇒ 「Subscribe to this software」 ⇒ 「Configure this software 」⇒「Launch this software 」

振り返り 環境構築手順は下記の通り。まずはCloud Formation1の実行です。

- Cloud Formation Template 1の実行

- EFS導入VPCの設定

- Cloud Formation Template 2の実行

■Cloud Formation Template1の実行

Cloud Formation Template 1をクリックすると「スタック作成」の画面に遷移します。

Cloud Formationを利用する際、関連リソースは 「スタック」 と呼ばれる単一のユニットで管理されるためです。

設定パラメータは下記の通りです。(※前述したパラメータシートを使いました。)

→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→

スタックの作成は、4つのステップで作成します。

★ステップ1:スタックの作成

下記を選択します。

〇テンプレートの準備:テンプレートの準備完了

〇テンプレートソース:Amazon S3 URL

★ステップ2:スタックの詳細の指定

スタック名とパラメータを指定します。

〇スタック名:HULFT10-Cfm1(任意の名前)

〇パラメータ:事前準備・設定で確認、取得している値を設定します

スタック名の末尾の「1」はCloudFormation1の略称で付与しています。

後の工程で、CloudFormation2と判別できるようにしました。

★ステップ3:スタックオプションの設定

タグとアクセス許可の設定を行います

〇タグの追加:キー[Name]、値[CFm1(任意)]

〇アクセス許可:事前準備・設定で作成したCloudFormation用の実行ロール

★ステップ4:レビューHULFT10-CFm1(ステップ1で指定したスタック名)

ステップ1~3の設定内容を確認します。

問題なければ、下記のようにチェックを入れて[送信]をクリックします。

(間違えて設定している箇所は、設定しているステップに戻って修正します。)

→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→→

スタックの作成が始まります。10分ほど待ちます。

スタック名で指定したスタックのステータスが「CREATE_COMPLETE」で成功です。

このスタックの出力タブの情報(VPCPeeringConnectionEFS)を次のEFS導入VPCの設定で使用するので控えておいてください。

「ROLLBACK_COMPLETE」となっている場合は、エラーメッセージを確認し、対処が必要です。万が一、Cloud Formationの再実行をしたい場合は、ロールバックされたスタックを削除した後に、再度「CloudFormation Template1」を実行して、スタックを再作成します。

③EFS導入VPCの設定

EFSが導入されている既存VPC側のリソースからECSが稼働している新規VPCにアクセスできるように、ルートテーブル及びセキュリティグループの設定を行います。(下図の赤字部分)

■ルートテーブルの設定

以下の手順でEFSが導入されているVPCのサブネットが使用しているルートテーブルの設定を行います。

① 事前準備で作成したサブネット(※EFS導入VPCの設定で作成したサブネット)の「ルートテーブル」タブのから[ルート編集]を押下

② [ルートを編集]画面で下記の通り、ルートを追加

〇送信先 : 02VpcCIDRで指定の値(新規作成したVPCのCIDR)

〇ターゲット: ピアリング接続を選択しスタックのVPCPeeringConnectionEFSの出力値

以上で、EFSが導入されているVPCのサブネットが使用しているルートテーブルの設定は完了です。

CIDRは、「/24」にすることでサブネットに256個のIPアドレスが割り当てられるため判別しやすいのでおススメです。「192.168.4.0/24」だと、配下が「192.168.4.1~192.168.4.254」になりますね。

■セキュリティグループの設定

以下の手順でEFSが導入されているVPCのネットワーク設定のセキュリティグループのインバウンドルールの設定を行います。

①事前準備で選択したセキュリティグループ(EFS導入VPCのインスタンス作成で選択したセキュリティグループ)のセキュリティグループIDを選択

②[インバウンドルールを編集]を押下

③ルールを追加

〇タイプ : すべてのトラフィック

〇ソース : カスタムを選択し02VpcCIDRで指定の値(新規作成したVPCのCIDR)

以上で、EFSが導入されているVPCのネットワーク設定のセキュリティグループのインバウンドルールの設定は完了です。

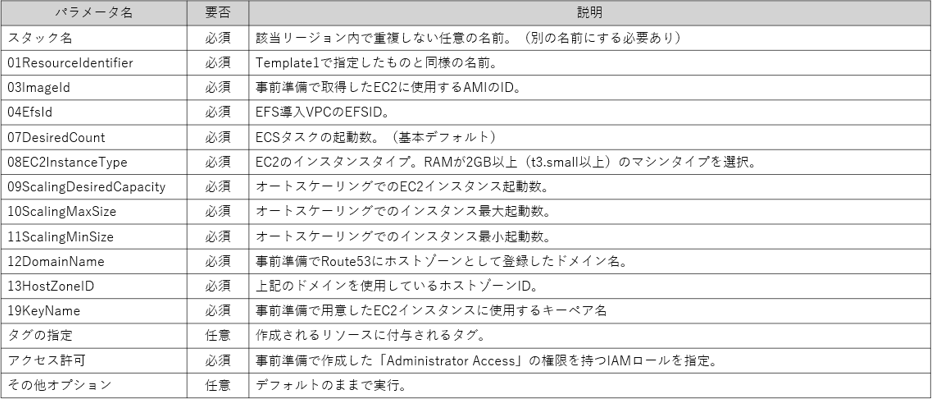

④Cloud Formation Template 2の実行

大きな4つの設定プロセスの中の最後です。Cloud Formation2を実行することで、HULFT10 for Container Servicesをデプロイします。(赤字の部分)

■CloudFormation Template2

「Cloud Formation Template1の実行」と「EFS導入VPCの設定」の後に、Cloud Formation Template2を実行します。

作成工程は、CloudFormation Template1と同様です。

★ステップ1:スタックの作成

下記の通りに選択し、[次へ]をクリック

〇前提条件-テンプレートの準備:テンプレートの準備完了

〇テンプレートの指定:Amazon S3 URL

※CloudFormation Template1と指定内容は同様

★ステップ2:スタックの詳細の指定

スタック名とパラメータを指定します。

〇スタック名 : HULFT10-Cfm2

〇パラメータ : 事前準備・設定で確認、取得している値を設定します

スタック名「HULFT10-Cfm2」は、前工程でCloud Formation1で作成したスタック「HULFT10-Cfm1」に併せて命名しています。

★ステップ3:スタックオプションの設定

タグとアクセス許可の設定を行います

〇タグの追加 : キー[Name]、値[CFm2(任意)]

〇アクセス許可 : 事前準備・設定で作成したCloudFormation用の実行ロール

「アクセス許可」はCloudFormation Template1と同様の指定内容です。

★ステップ4:レビューHULFT10-CFm2(ステップ1で指定したスタック名)

ステップ1~3の設定内容を確認後、チェックボックスをチェックして[送信]を押下します。問題が無ければ、30分ほどで実行が完了します。

CloudFormation Template1と同様に、スタックのステータスが「CREATE_COMPLETE」になっていれば、成功です。

このスタックの出力タブの下記の情報を「HULFT管理画面の起動とログイン」で使用するので控えておいてください。

- ControlURL HULFT管理画面のアクセスURL

- ControlRootPassword 「root」ユーザのパスワード取得で使用

■HULFT管理画面の起動とログイン

HULFT管理画面にログインするためのrootユーザのパスワードを取得します。

- AWS Secrets Managerのシークレット名を確認する(ControllRootPasswordの出力値)

- AWS Secrets Managerのシークレットを選択する(上記と名前が一致)

- rootのパスワードを取得する(シークレットの値)

スタック(CFm2)のControURLにアクセスするとHULFT管理画面のログイン画面が表示されるので、以下を入力し、ログインを押下します。

〇ユーザID : root

〇パスワード : AWS Secrets Managerのシークレットから取得した値

ここまでが、今回実施した内容です。無事、管理画面にログインできました![]()

最後に

いかがでしたでしょうか。まずはHULFT10 for Container Servicesの環境構築をしてみました。

HULFT10 for Container Servicesの環境構築は、AWS CloudFormationによる効率的なリソース設定により、簡単でシンプルな手順で進められました。事前準備・設定で決めるべきこと、確認することを正しく行うことで、問題なく進められると思います。

AWSの操作に慣れていない場合は、ちょっとした手順で迷ってしまったりすることがあるかもしれませんが、オンラインマニュアルや公式サイトのダウンロード資料をベースに比較的簡単に進められると思います。

HULFT10 for Container Servicesですが、これまでのHULFTとは全く違いますね。機能ではどんな違いがあるのか・・・それはまた触ってみて、記事を書いてみようと思います。

このブログでは、今後も様々なTopics記事や接続検証等、皆さんの役に立つような記事を投稿していきたいと思います!

ここまで読んでいただきありがとうございました。それでは、また!