こんにちは。トレンドマイクロの中村です。

法人のお客さまに対してセキュリティ強化提案を行ったり、インシデントレスポンスを支援したりするエンジニアをやっています。

この記事では、ここ数年で急増したテレワークにまつわるセキュリティインシデントと対策について紹介したいと思います。

いまやパソコンにSIMカードが挿せる時代に

新型コロナウイルスの影響で急速に増えたテレワーク、オフィスへ出社せず自宅やカフェなど好きな場所で仕事ができるのでとても便利ですよね。インターネット環境さえ整っていればいつでもどこでも仕事をすることができます。

トレンドマイクロもほとんどの社員がテレワークを実施しており、私自身も週2~3日は自宅で仕事をしています。子供の保育園送迎などもあるので、自宅で仕事ができるのは本当に便利です。

さて、テレワークを円滑に進めるために最も重要なインフラといえばインターネット環境ですよね。自宅のインターネット回線、モバイルルーター、スマートフォンのテザリングなどパソコンをインターネットに接続させる方法はいくつかありますが、中でも近年普及しているのがセルラーモデルのパソコンを使う方法です。

セルラーモデルとはSIMカードを挿入できるスロットが用意されており、自分や会社で用意したSIMカードを指すことでインターネット接続が可能になるデバイスのことです。この方法ではスマートフォンと同様に、パソコン起動時に即インターネット接続ができるため、Wi-Fiへの接続を待つ必要がありません。

自宅や会社以外にも、外回りの隙間時間や距離移動時間にもパソコンを開いて仕事をしたい人にとって(まさに私・・・)、非常に便利なインフラです。

しかし、このセルラーモデルのモバイルパソコンを狙ったサイバー攻撃が増えているのです。

そのモバイルパソコン、狙われています

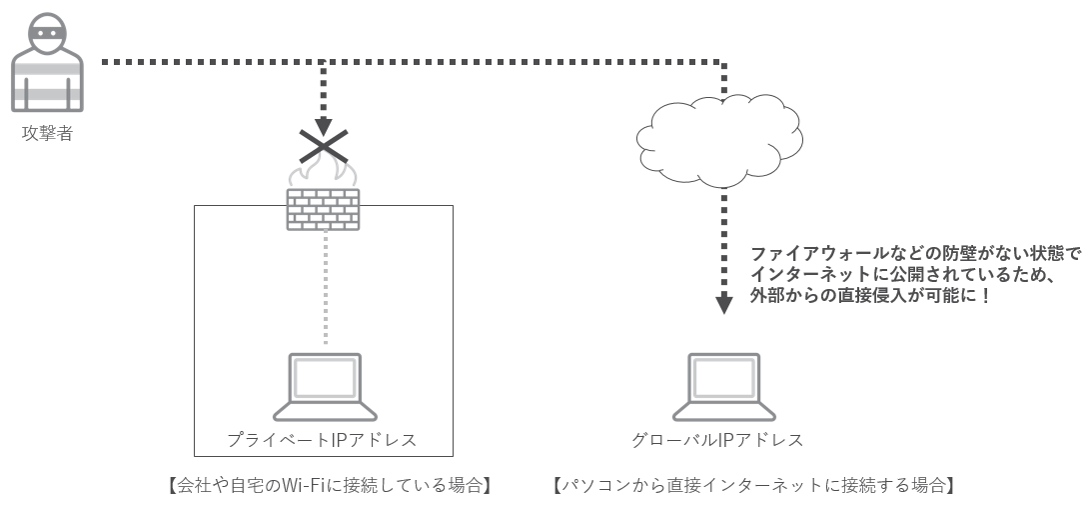

なぜセルラーモデルのパソコンがコンピュータウイルスに感染してしまうのでしょうか。それは契約している通信事業者にもよりますが、SIMカードを挿入することで、グローバルIPアドレスが割り当てられることがあるからです。

通常自宅や会社でWi-Fiに接続すると、ローカルエリアネットワーク(LAN)扱いとなり、192.168.x.x /

10.x.x.x.x といったプライベートIPアドレスが割り当てられます。プライベートIPアドレスの場合は同一LAN内にいるデバイスからしかアクセスできませんが、グローバルIPアドレスはLAN外のデバイスからでもIPリーチャビリティ(通信疎通性)があります。

これは、まったく関係のない第三者からそのパソコンに対して直接アクセスが可能であるということを意味します。なんとここ2~3年で急増した攻撃事例の1つが、グローバルIPが付与されたパソコンに対し、直接リモートデスクトップでログインしてサイバー攻撃を仕掛けるというものなのです。

もはや不審メールでも、Webダウンロードでも、USBでもない

いわゆるウイルス感染というと、不審メールの添付ファイルを開いてしまったり、Webブラウジング中に怪しいリンクをクリックしてしまったりという何らかのトリガーがある印象をお持ちの方が多いと思いますが、グローバルIPアドレスをもったパソコンの場合、そのようなトリガーは必要ありません。攻撃者が直接接続できるため、もはやユーザを騙して何かのプログラムをダウンロードさせる必要がありません。

もっというと、無防備なパソコンにSIMカードを指すということは、無防備なパソコンをDMZにそのまま置いておくのと同じくらい危険なことなのです。

本当にサイバー攻撃は起こるのか?

とはいっても実際に感染した経験がないと、本当にウイルス感染が起こるのか半信半疑かと思います。なんとなく対岸の火事というか、都市伝説のように感じてしまいますよね。

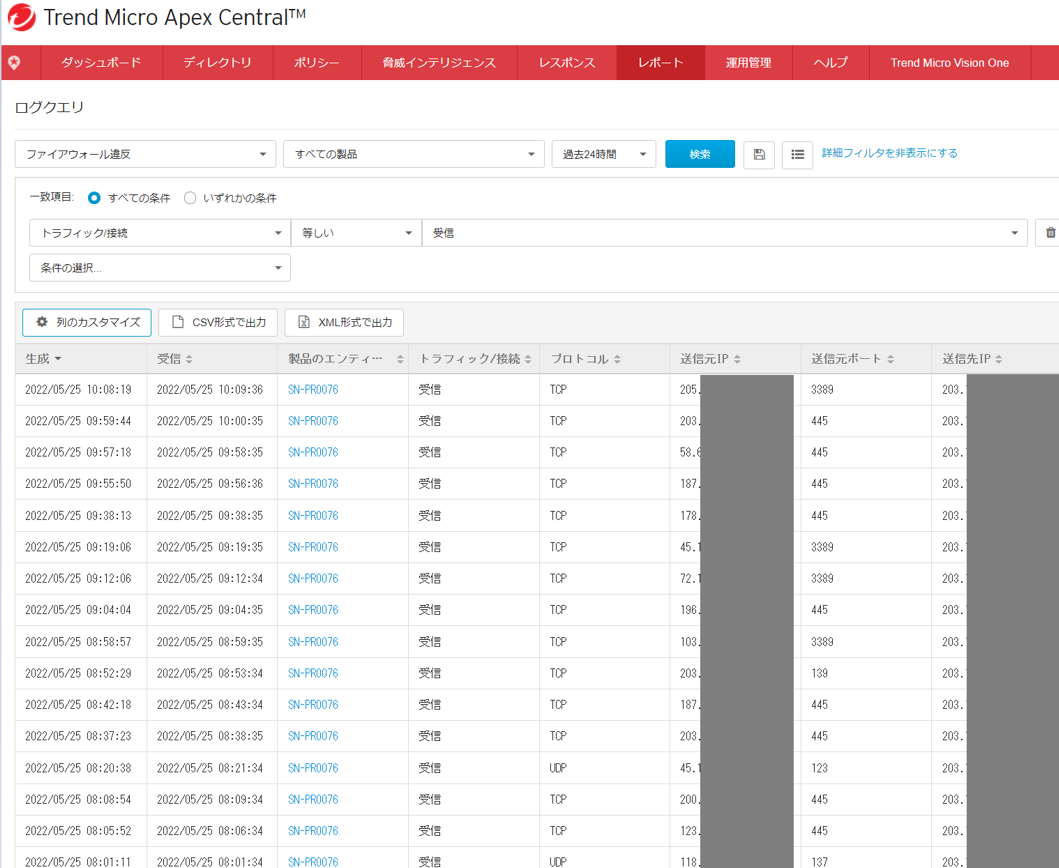

そこで、実際にSIMカードを挿入したパソコンでファイアウォールをしかけ、どのようなアクセスが行われるか実験してみました。

※弊社エンドポイントセキュリティ製品のファイアウォール機能を使ってログを取得

結果としては、短い時間の間に様々なグローバルIPアドレスから3389や445をはじめとしたウェルノウンポートに対して、TCP/UDPでアクセスされていることがわかりました。自分の目には見えないところで、これだけの攻撃行為が行われていると考えると恐ろしいですよね。

ただし、インターネットに接続するだけでは攻撃は成立しません。攻撃者はこのパソコンに対するアクセス権を取得しなければ、ウイルスに感染させることはできないため、何らかの手段で侵入を試みます。

セルラーモデルのモバイルパソコンへの侵入が成立する可能性としては、

- ブルートフォース攻撃等によりアカウント・パスワードが突破され、リモートデスクトップで接続される

- OSやアプリケーションの脆弱性を悪用し、ウイルスを設置・実行される

の2パターンが考えられます。

前者のリモートデスクトップの場合、自分がパソコンの前にいればすぐに気づけそうなものですが、夜間にパソコンをつけっぱなしにしていて朝起きたら感染していたケースや、お昼休みの後にランチから帰ってきら感染していたケースを私は見たことがあります。

実施すべき対策

とはいえセルラーモデルのモバイルパソコンは、リモートワークの効率性の観点からも否定されるべき存在ではありません。適切な対策を行えば、感染リスクを大きく低減することができます。

ではどのような対策が効果的だと思いますか?ウイルス対策ソフトをインストールすればOK?それとも今はやりのEDR(Endpoint

Detection and Response)が必要でしょうか?

そのいずれも効果はありますが、今回紹介した攻撃に対しては実はもっと基本的な対策が有効です。

- ・ユーザ名をわかりやすいものにしない

- 「user」「admin」「administrator」といったよく使われがちなわかりやすいユーザ名は避けるようにしましょう。

- ・パスワードをわかりやすいものにせず、定期的に変更する

- 上記と同様にブルートフォースで突破されやすいパスワードを利用しないようにしましょう。また、パスワードの定期変更については効果があるか賛否がわかれるところですが、どこかで流出したアカウント・パスワードが使いまわされることもあるため、定期変更は一定の効果があると私は思っています。

- ・OSや主要アプリケーションを最新版に更新する

- アカウント・パスワードに気を付けていても、サポートが切れている古いOSを使っていたり、ずっと更新を怠っていたりすると侵入リスクがグッと高まります。可能な限り最新版を利用するようにしましょう。

- ・SIMカードを提供している通信事業者に確認し、プライベートIPアドレスを付与できるオプションがないか確認する

- そもそもグローバルIPアドレスが付与されなければまったく関係のない外部からアクセスできなくなりますので、現在の利用契約を確認してみましょう。グローバルIPが付与されていてもプロバイダー側のセキュリティで制御されている可能性もあるので、サービスプロバイダーに問い合わせたり、4G接続のスマートフォンからpingを飛ばして反応があるかを試したりして確認するのも良いと思います。

- ・リモートデスクトップをオフにする

- そもそもそのパソコンでリモートデスクトップが必要かどうか検討します。運用上特に必要なければWinodwsの設定でオフにしましょう。

- ・リモートデスクトップを利用する場合はパーソナルファイアウォールを使って内部からの3389ポートへのアクセスのみ許可する

- 運用上リモートデスクトップが必要ということであればWindowsファイアウォールなどのパーソナルファイアウォールを使って、外部からの3389ポートへのアクセスを禁止しましょう。パーソナルファイアウォール機能が搭載されたセキュリティ対策ソフトも多いので、お使いのソフトが対応しているかも確認してみるとよいと思います。

以上となります。

ちなみに、私の自宅にはマンションで契約しているインターネット回線が引かれているのですが、パソコンに直接有線接続した場合はグローバルIPアドレスが割り当てられ、外部から接続可能な状態になりました。このような場合も同様のリスクが発生する可能性があるので、ルーターを設置するなどの対策を行うと安全です。

これらの対策をしっかり行い、安全・安心なテレワークを楽しみましょう!