ネットワークを複数の部門、事業ラインや本番/開発/検証などの用途で分割されたVirtual Cloud Network(VCN)は、VCNピアリングを使用することで各VCNは他のVCNに直接アクセスすることができます。

■構成

*注意点

・Local Peering は、VCNが同じリージョンにあること

・Peering 関係の2つのVCNには、重複するCIDRがあってはなりません

・Local Peering Gatewayは1対1接続になるため、複数接続する場合はその数分用意します

・Local Peering Gatewayの最大数は1つのVCNあたり10

■手順概要

① VCN1環境作成

1) Public Subnetを作成し、コンピュート・インスタンスを作成

2) Local Peering Gatewayを作成し、ルート表とセキュリティリストを設定

② VCN2環境作成

1) Public Subnetを作成し、コンピュート・インスタンスを作成

2) Local Peering Gatewayを作成し、ルート表とセキュリティリストを設定

③ Locale Peering 接続

④ 各VCN内のインスタンス同士でping,ssh疎通確認

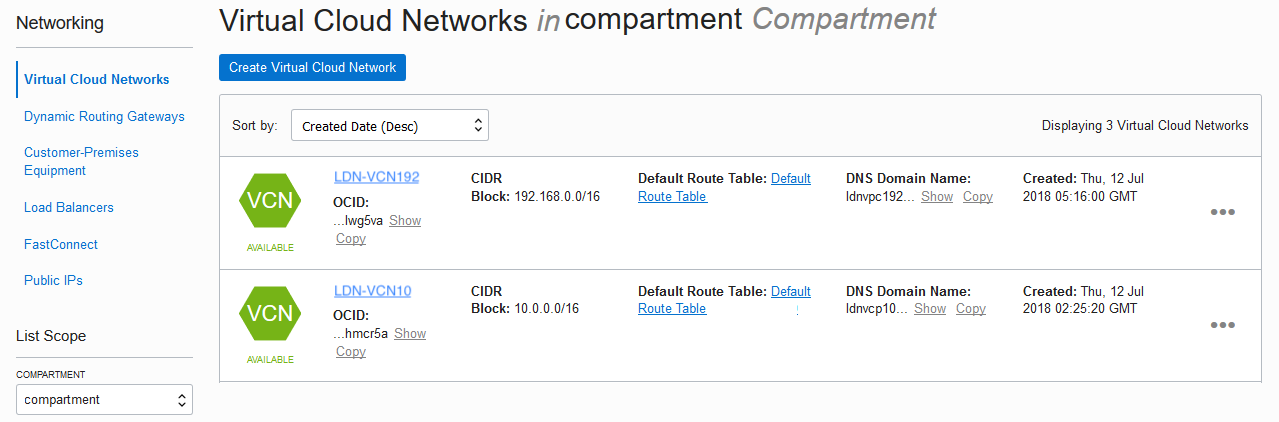

■VCN構成確認

・VCN構成

以下2つのVCNを作成しておきます。

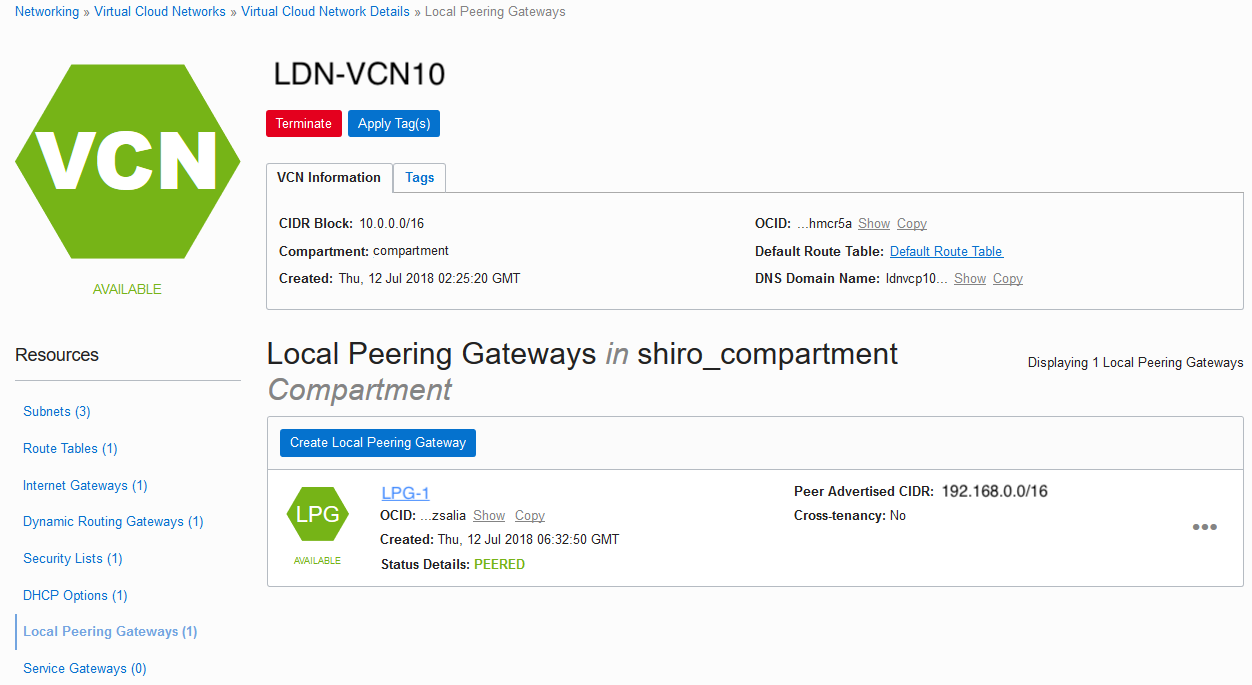

①VCN1:LDN-VCN10 (10.0.0.0/16)

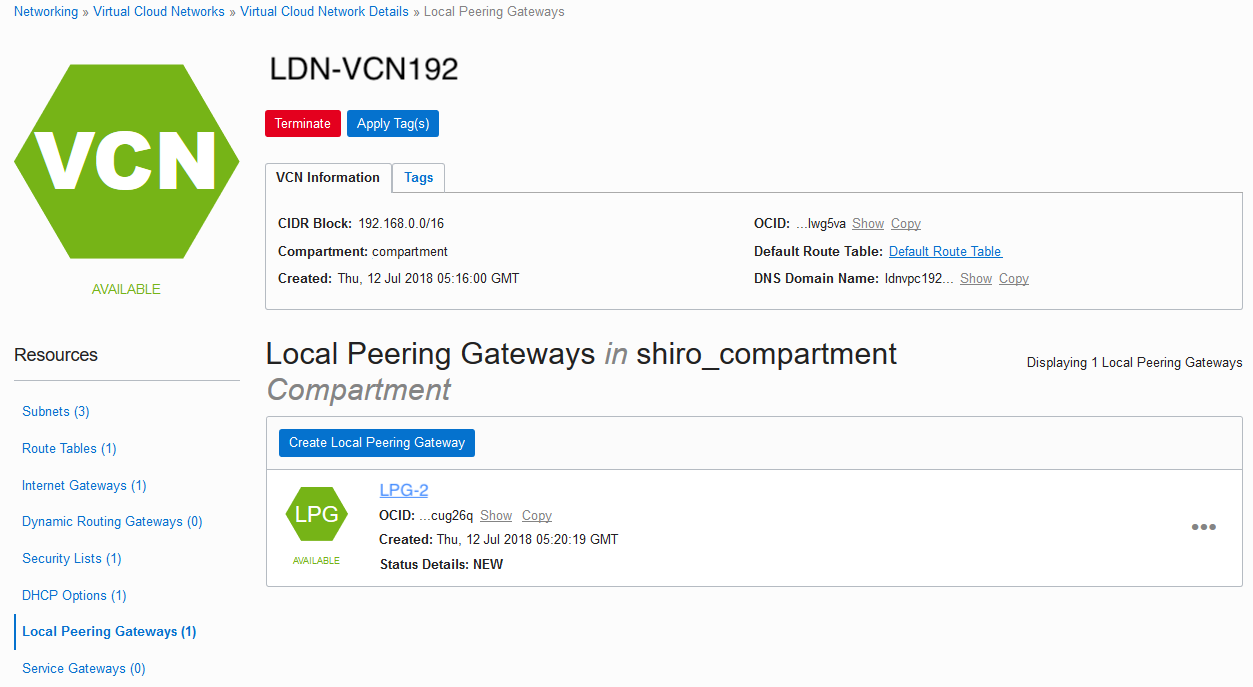

②VCN2:LDN-VCN192(192.168.0.0/16)

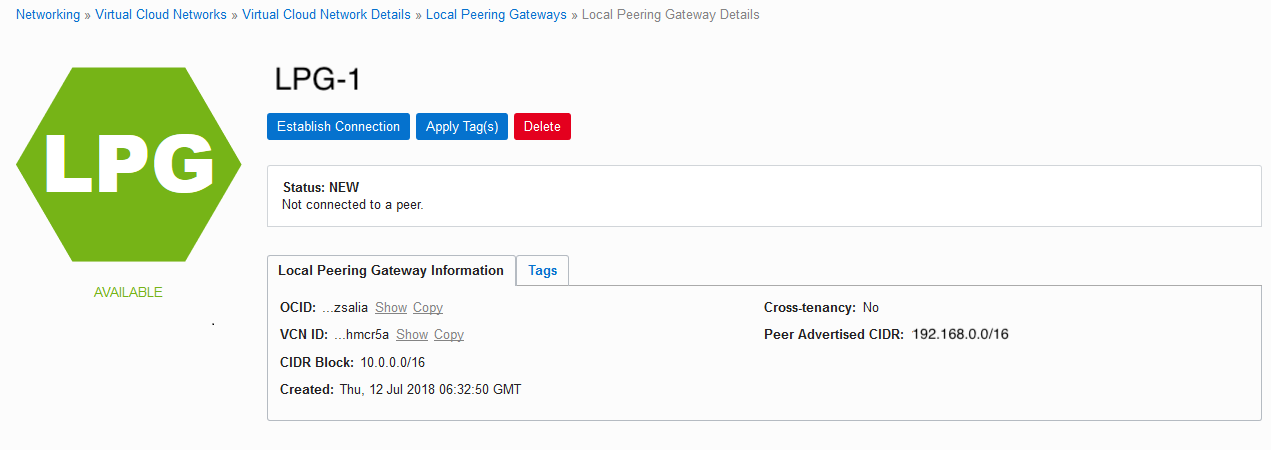

■LPG作成

①VCN1(LDN-VCN10)上に Local Peering Gateway(LPG) 作成

- NAME:自由

- CREATE IN COMPARTMENT:LDN-VCN10があるCOMPARTMENTを選択

■Peering接続設定

作成した2つのLPGをつなげます

①VCN(LDN-VCN10)で作成したLPGの画面で[Establish Connection]をクリック

②SPECIFY THE LOCAL PEERING GATEWAY項は、ENTER LOCAL PEERING GATWAY OCID を選択し

PEERING GATEWAY OCID項に相手側VCN(LDN-VCN192)のOCIDを入力して

[Establis Peering Connection]をクリックして設定

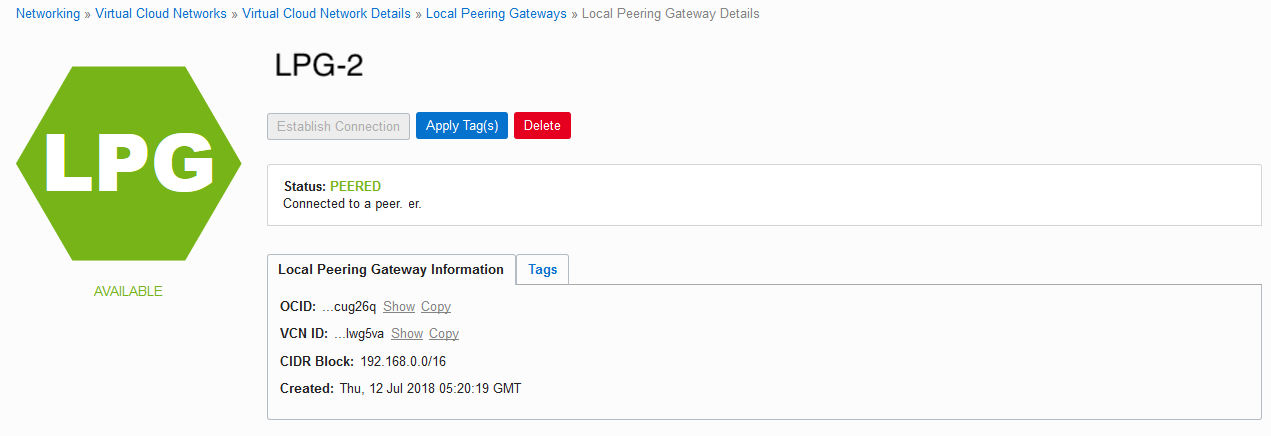

③同様にVCN(LDN-VCN192)側も設定

すると相手側と通信が確立され Status が PEERED になればOK

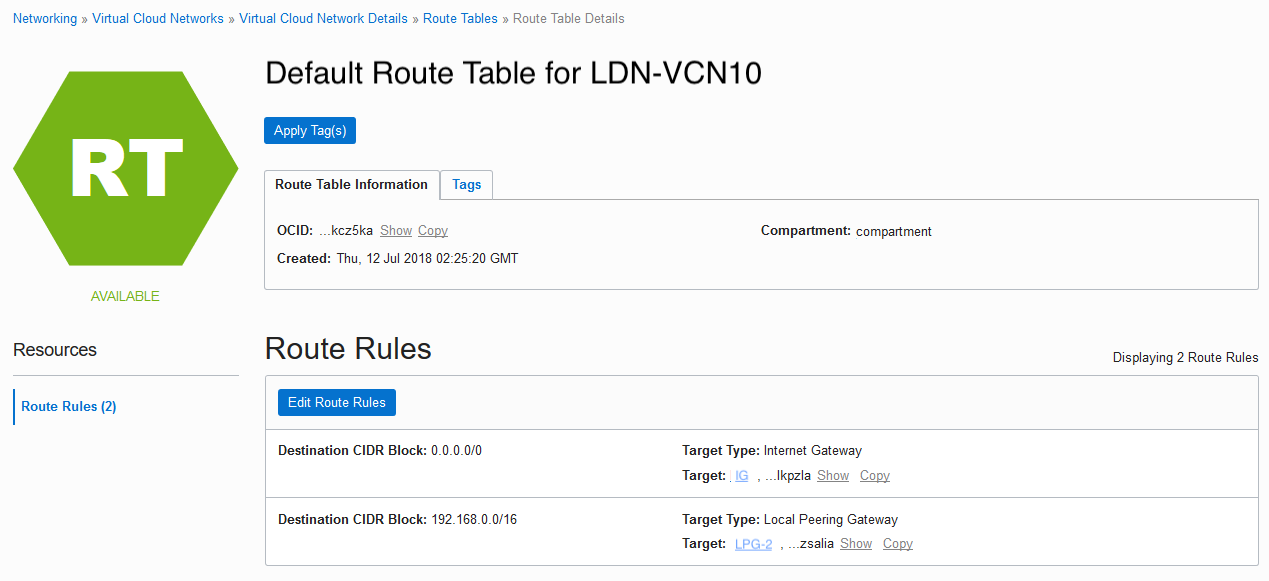

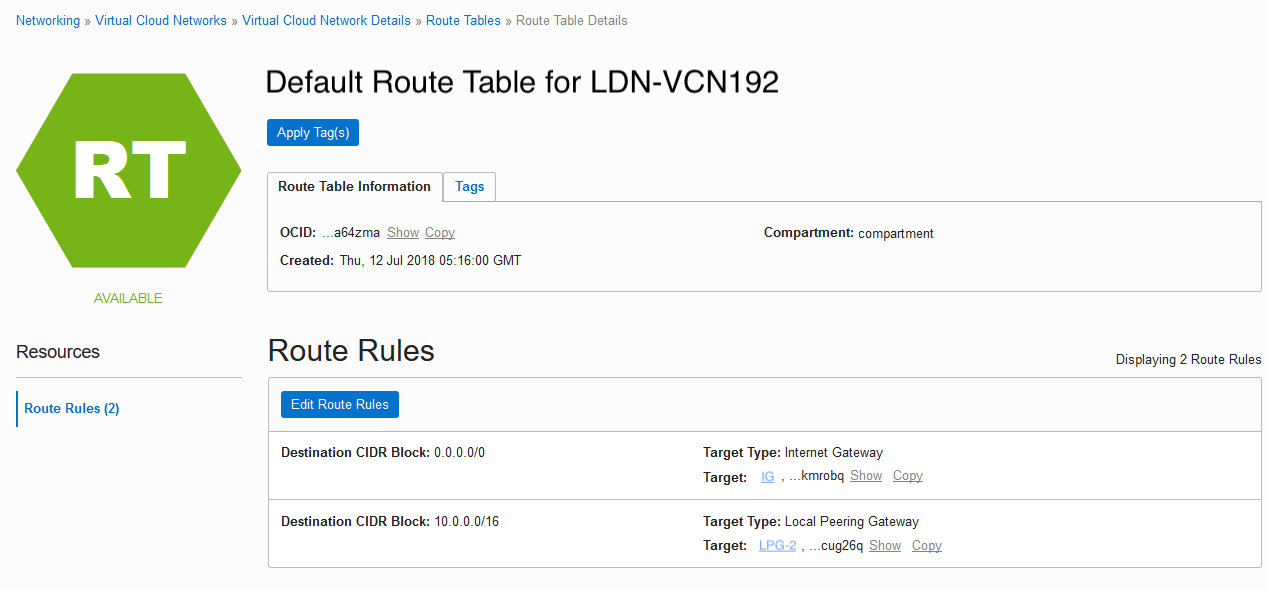

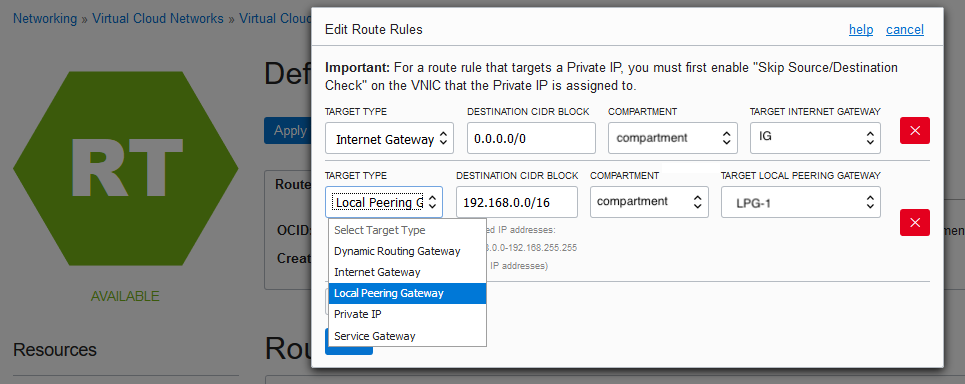

■Route Rules(Routing)設定

・VCN(LDN-VCN10)側設定

①Route Rules に以下相手側の情報を記入してRote追加

- TARGET TYPE: Local Peering Gatwayを選択

- CIDR BLOCK:相手側のCIDR(192.168.0.0/16)を記入

- COMPARTMENT:相手側のCOMPARTMENTを記入

- TARGET LOCAL PEERING GATEWAY:作成したLPGオブジェクトを選択

■Security Rules(Firewall)設定

・VCN1(LDN-VCN10)側設定

相手側のCIDR(192.168.0.0/16)から通信許可するよう設定

例:Port 22 (22)を許可する設定

③VCN2(LDN-VCN192)側設定

同様に、相手側のCIDR(10.0.0.0/16)から通信許可するよう設定

例:Port 22 (22)

■疎通確認

sshで異なるVCN間が接続できるか確認

・VCN1 -> VCN2 疎通確認

[opc@ldn-inst01 ~]$ ssh -i id_rsa opc@192.168.0.2 hostname

ldn-inst02

・VCN2 -> VCN1 疎通確認

[opc@ldn-inst02 ~]$ ssh -i id_rsa opc@10.0.0.2 hostname

ldn-inst01