1. はじめに

オンプレミス環境において、ユーザー権限の管理をActiveDirectryで実施するというのはよくあるケースかと思います。

ファイルやフォルダの閲覧権限の管理に利用したり、VMware仮想環境においてもvCenterへのアクセス権限やより細かいvSphereのアクセス許可(例えば管理者ユーザーAには仮想マシンの作成許可、一般ユーザーBは仮想マシン一覧の閲覧のみ許可、etc..)などを実現されているかと思います。

本ブログではVMware Cloud on AWS環境においてもオンプレミス同様に、

vCenterとActiveDirectoryと連携させてユーザー権限管理ができるという例をご紹介しようと思います。

VMware Cloud コンソールとActive Directoryの連携については、VMware Docsもご参考ください。

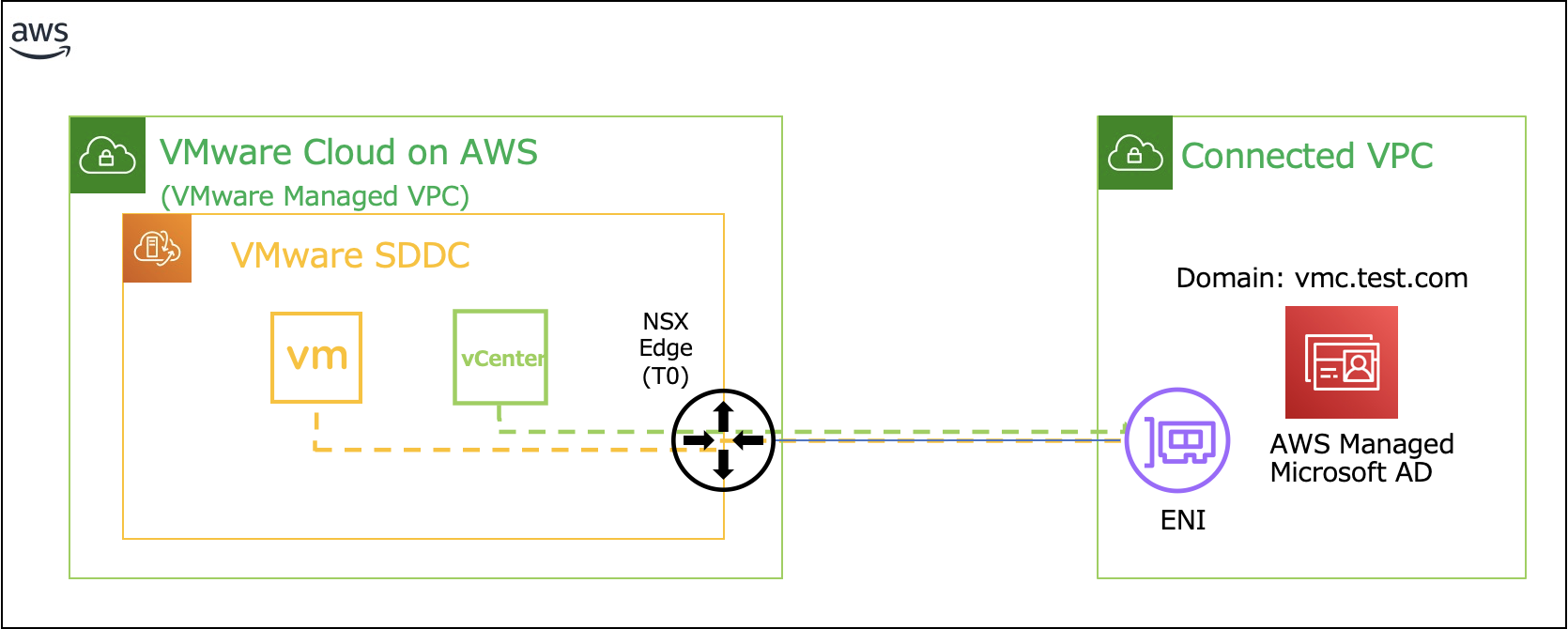

2. 全体アーキテクチャ概要

今回はVMware Cloud on AWSのvCenterと連携するActive Directoryとして、AWS Directory Serviceの1つである、AWS Managed Microsoft ADを利用しています。

AWS Managed Microsoft ADは、ENI経由で接続するConnected VPC内にデプロイしていますが、要件に応じてVMware Cloud on AWS内部の仮想マシンとしてActiveDirectoryをセットアップするという構成も可能かと思います。

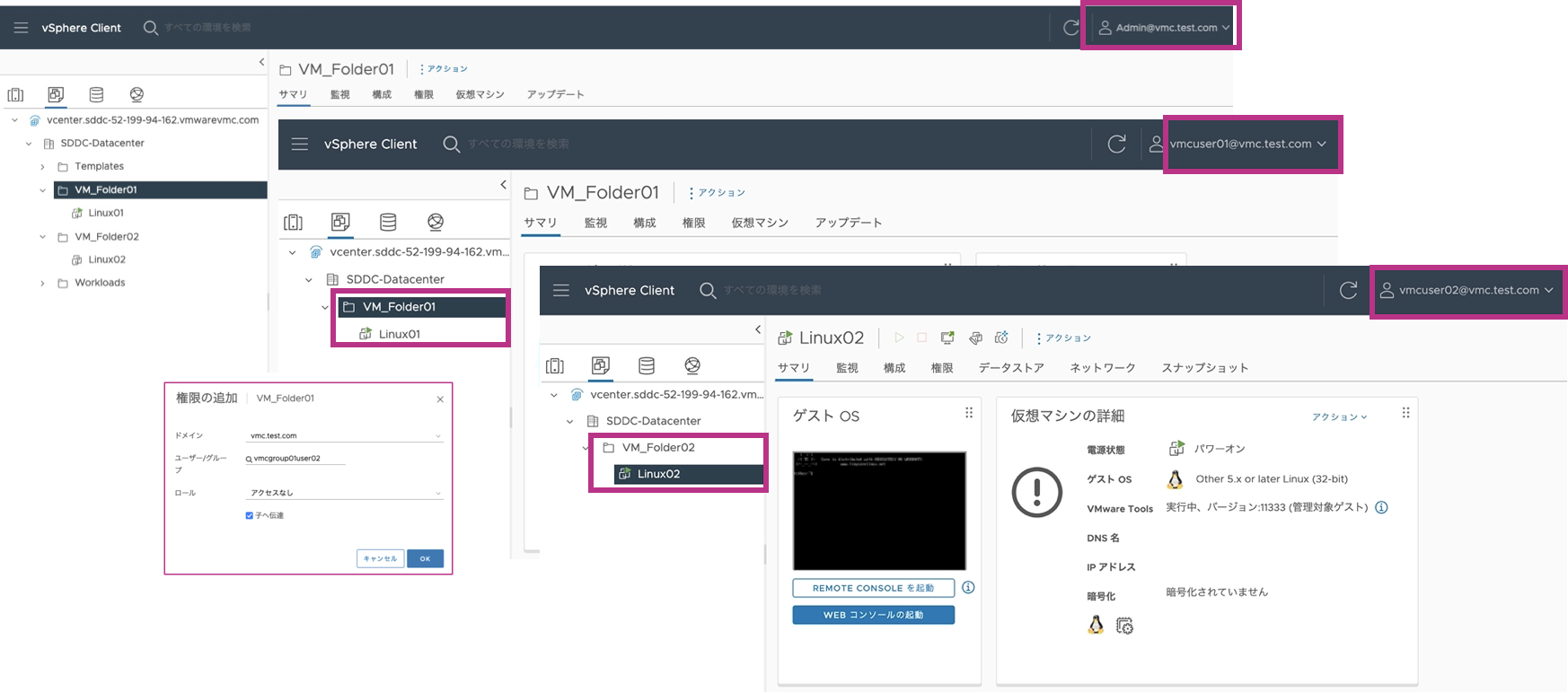

3. vCenterにログインした際のユーザー毎のアクセス権限の違い

まずデフォルトの管理者ユーザーでvCenterにログインした場合は下図のように見えます。管理者ユーザーなのでvCenterやNSXなど管理系(共通系)仮想マシンも閲覧できます。

今回はワークロード用に「VM_Folder01」「VM_Folder02」を作成し、その配下に仮想マシンを作成しています。

次に、異なるアクセス権限を持つ2つのユーザーを作成し、それらのユーザーからvCenterにログインした場合は下図のように見えます。

片方のユーザー「vmcuser01」は「VM_Folder01」配下の仮想マシンのみ閲覧および操作が可能となり、

もう片方のユーザー「vmcuser02」は「VM_Folder02」配下の仮想マシンのみ閲覧および操作が可能となっています。

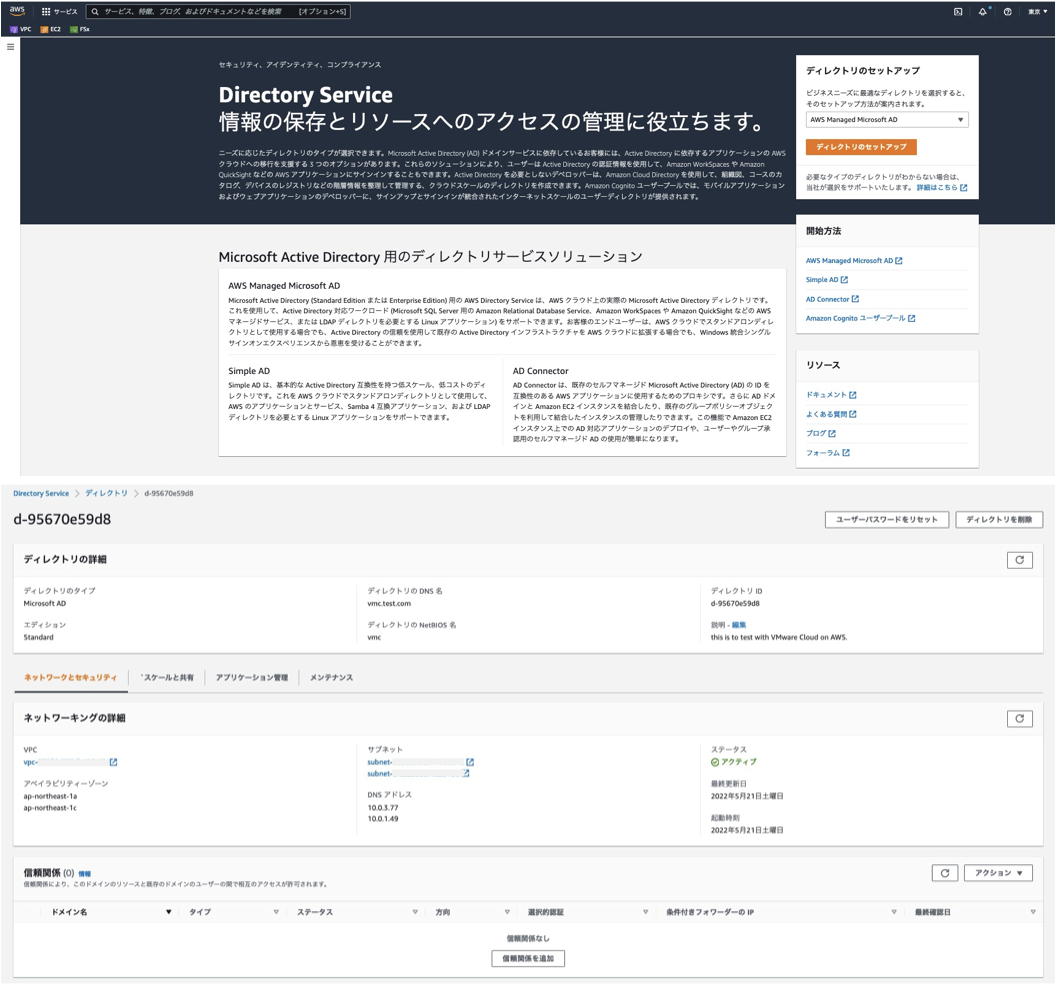

4. Active Directory設定およびvCenter連携

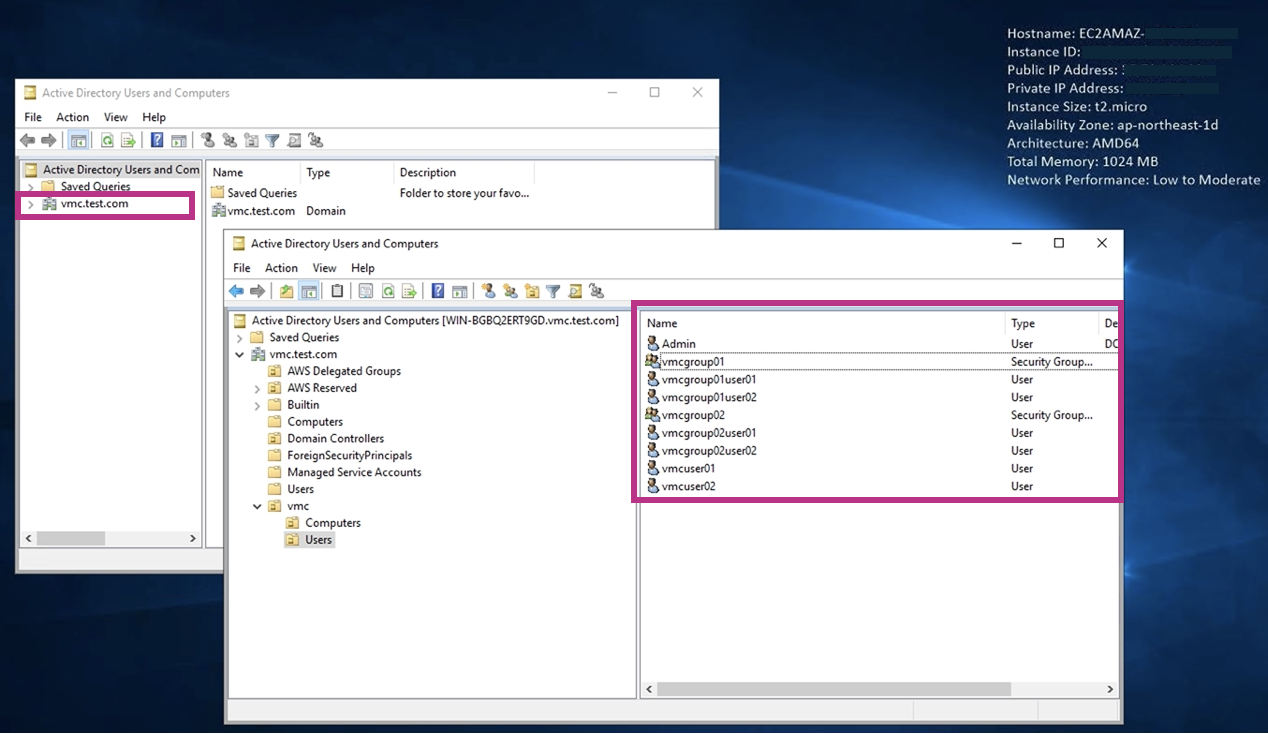

今回セットアップしたActive Directoryの設定画面は次のようになっています。

本環境ではAWS Managed Microsoft AD を利用

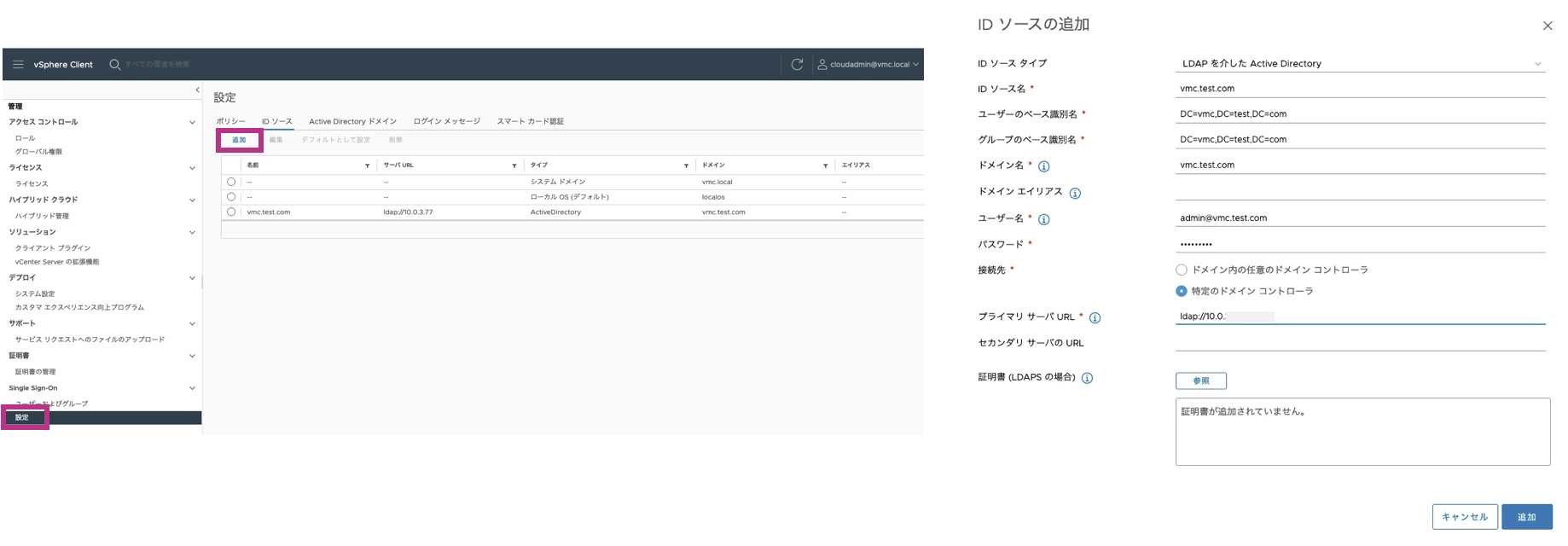

ActiveDirectoryとvCenterの連携自体はオンプレミス環境と差異はありませんが、次のように設定しています。

vCenterから対象のドメインを追加

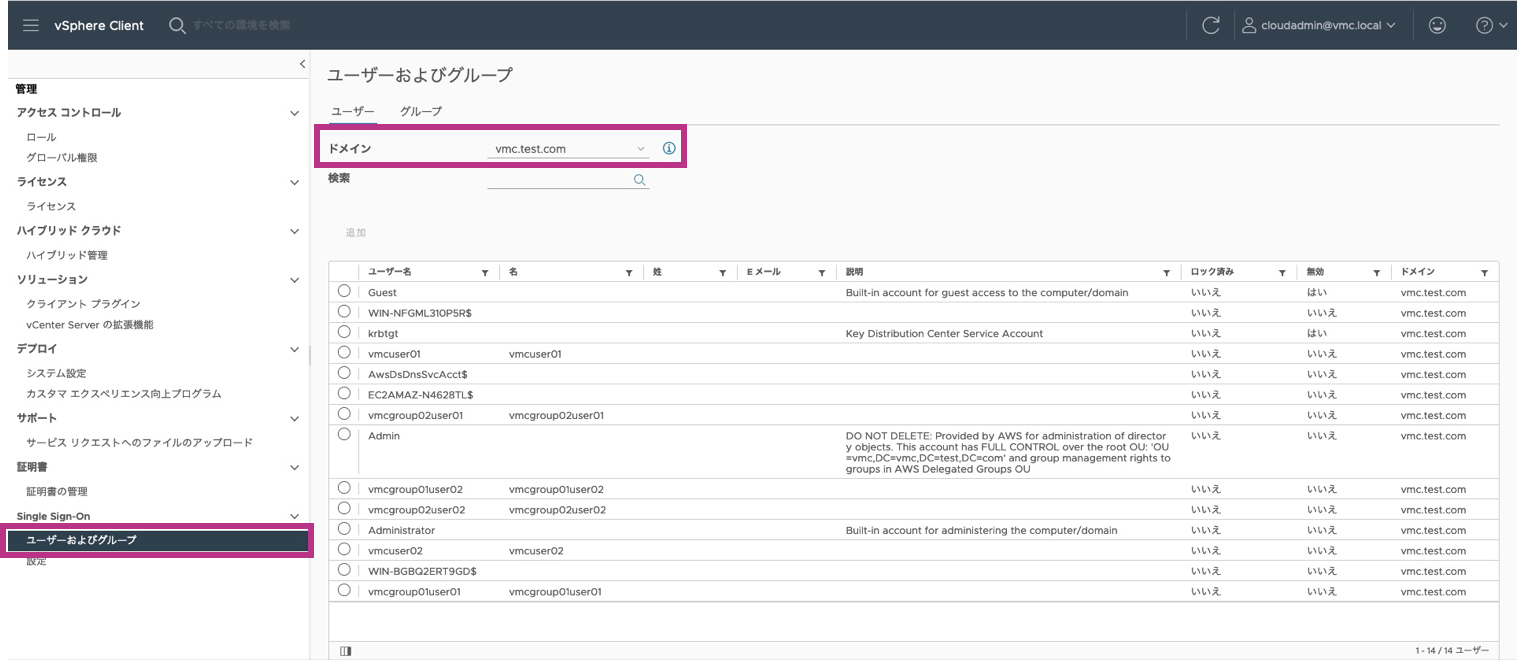

今回作成したユーザーおよびグループはvmcuser01,vmcgroup02などです。

Admin, Administrator, AwsDsDnsSvcAcct$などはAWS Managed Microsoft ADのサービス側で作成されたユーザーです。

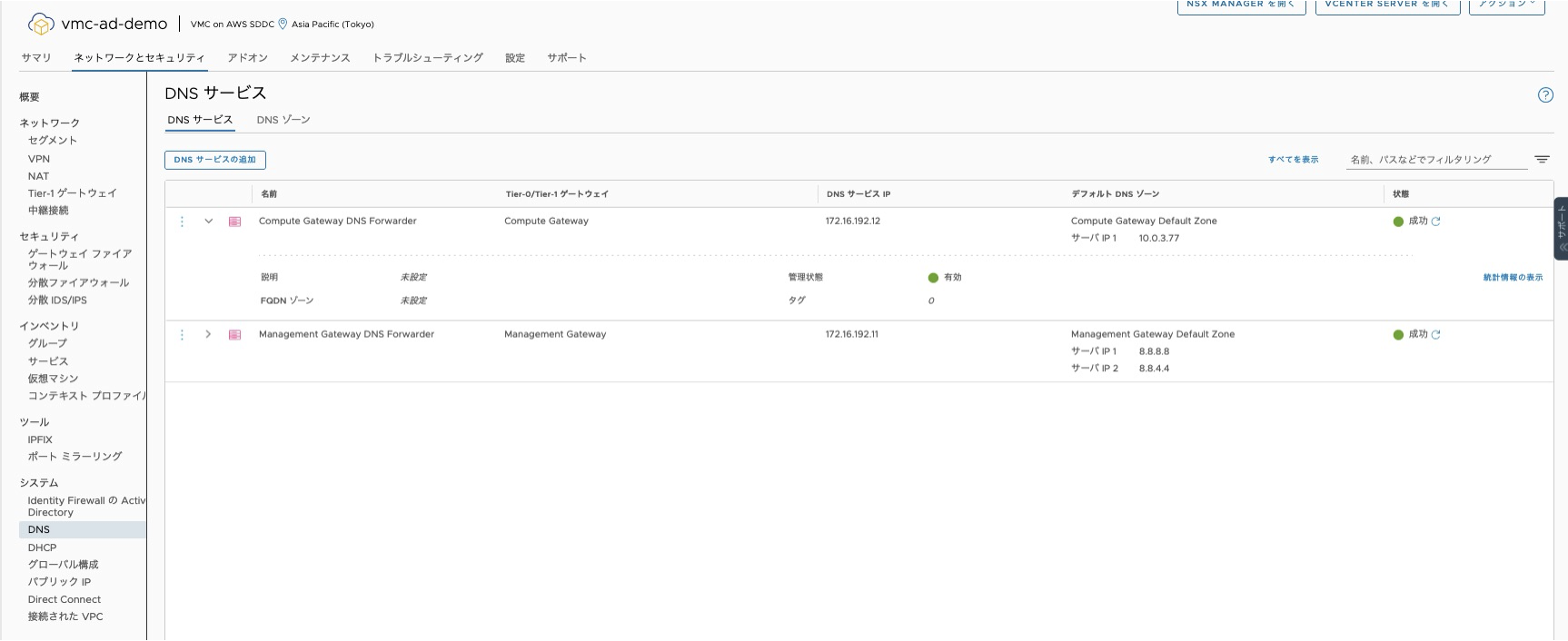

VMware Cloud on AWSのSDDC側からも、vCenterからActiveDirectoryと疎通できるようにDNS設定をアップデートしておきます。

4. さいごに

VMware Cloud on AWS環境でも、オンプレミスVMware仮想環境と同様にActiveDirectoryと連携することができます。

今回はAWS Managed Microsoft ADを利用しましたが、利用するActiveDirectoryはVMware Cloud on AWS環境内の仮想マシンにセットアップすることも可能ですし、Amazon EC2にセットアップすることも可能です。

もしくは、オンプレミスのActiveDirectoryと連携させることも可能かと思います。

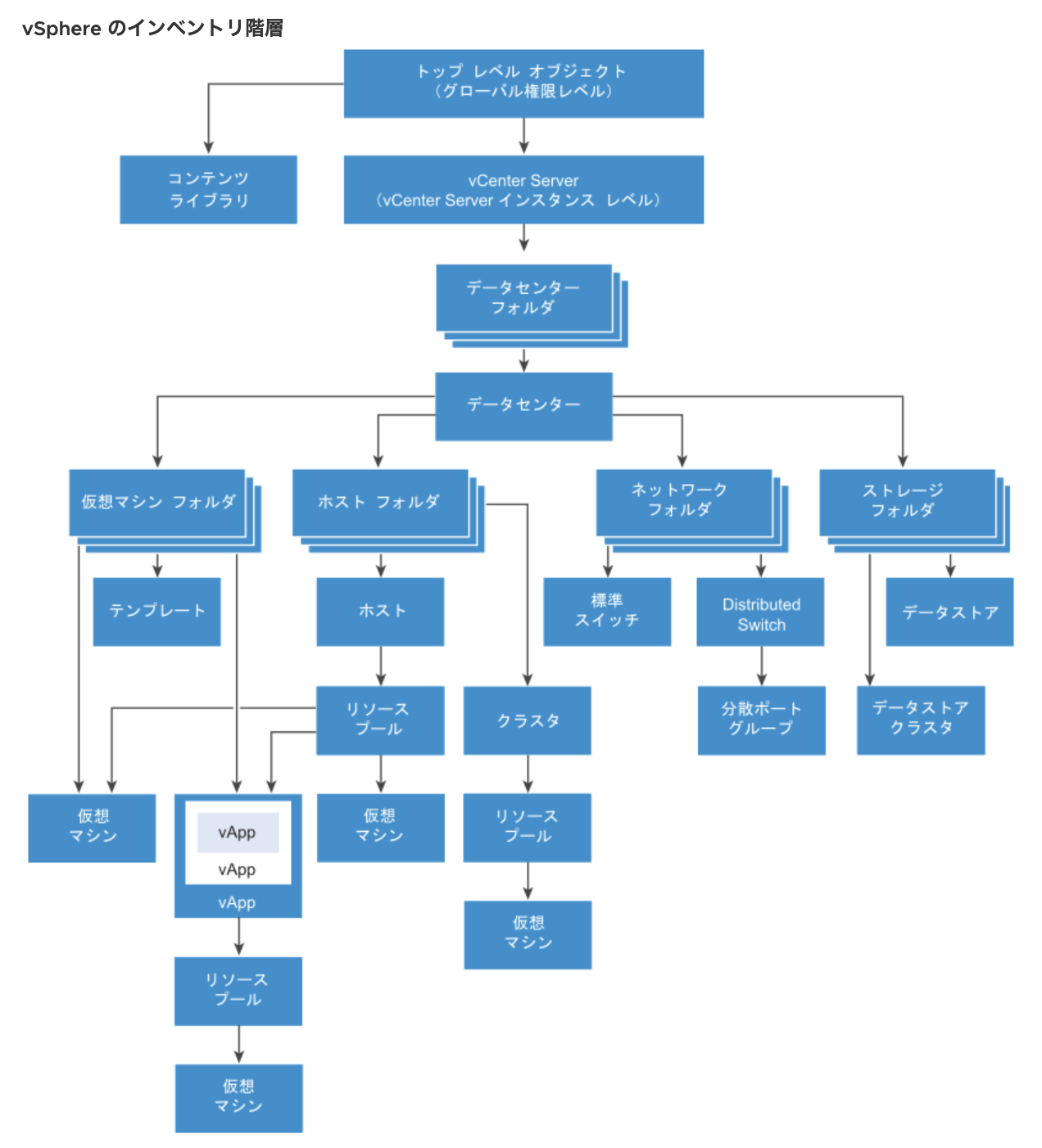

VMware仮想環境におけるユーザー権限管理については、次のVMware公式ガイド(VMware Docs)が詳しいのであわせてご参照ください。

5. 参考資料

VMware Cloud on AWS での vSphere 管理 (VMware Docs)

vSphere のアクセス許可とユーザー管理タスク (VMware Docs)

vSphere での認可について (VMware Docs)

[VMC on AWS] cloudadmin@ vmc.local 以外のユーザーが追加できない (82395) (VMware KB)