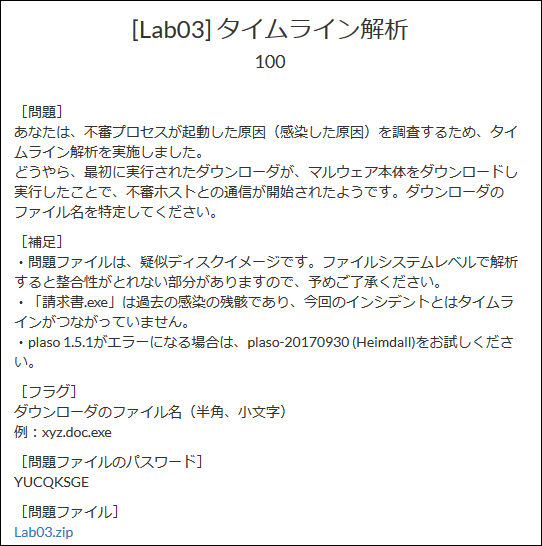

問題

解いてみた

問題をダウンロードすると、ddファイルでした。

問題文的にplasoを使ってタイムラインを見る流れなので、plasoを使ってみます。

初めて使います。

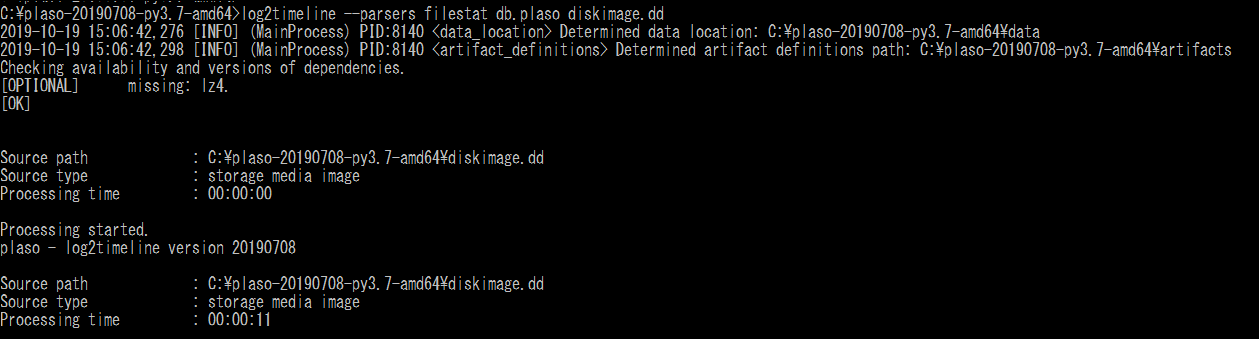

まずはイメージファイルを解析するために以下のコマンドを実行します。

ちょっと待ちます。

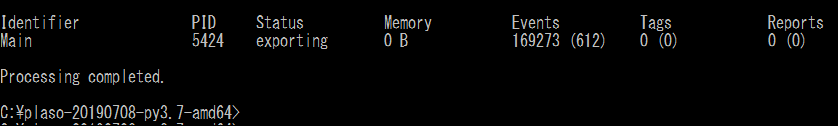

うまくいったようです。

これをやるとdiskimage.ddをdb.plasoに変換する処理を行っているようです。

db.plasoはplasoで読み込める形式です。

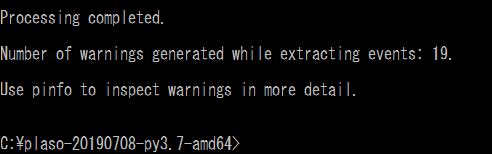

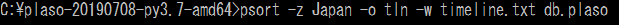

変換が終わったら、タイムラインを作ります。

ちょっと待ちます。

成功したようです。

問題文を見ると

どうやら、最初に実行されたダウンローダが、マルウェア本体をダウンロードし実行したことで、不審ホストとの通信が開始されたようです。

と書かれているので

1 何かのexeが実行

2 どこかに通信(exe?をダウンロード)

3 ダウンロードしたものを実行

4 不正通信先に通信開始

という流れだと思います。

上記を満たすようなところを見つければよいということになります。

と思ったらログの数が多すぎてどうにもならないので、ちょっと方針を変えます。

せめて時期が分かればログを減らせるんですが。

WEBSITEの通信ログに絞ってURLの最後が.exeになってるものを探してみましたが、なし。

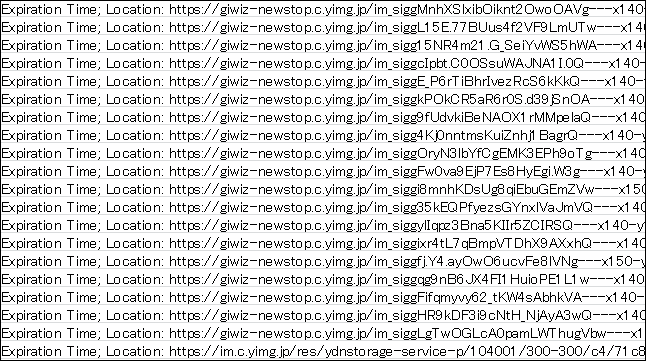

通信のログだけ見てみると

という怪し目な通信を確認することができました。ただほんとに怪しいかどうかは不明です。

エスパーでやるしかないので、ここでは不正な通信としておきます。

「giwiz-newstop.c.yimg.jp」の最初の通信が知りたいので検索します。

最初は分かりましたが、その直前に何か実行されているわけではなかったので、不正ではなさそうです。

ちょっとラチがあかないので、普通にイメージを見た方が早そうです。

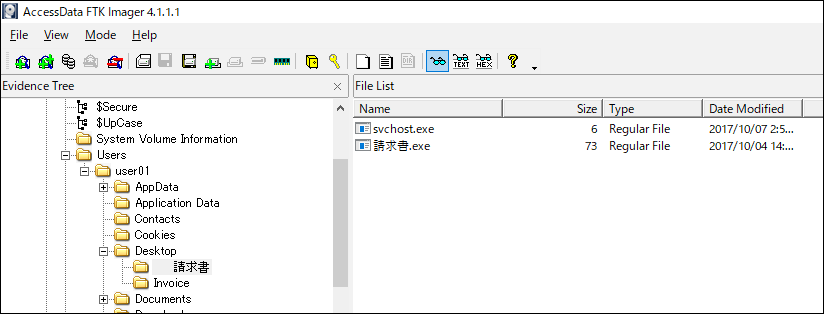

FTK Imagerを使ってimageを読み込みます。

デスクトップに請求書.exeがありましたが、これは問題文に書いてある通り、マルウェアだけどこの問題とは無関係。

デスクトップにもう一つ怪しいフォルダがあるので中身を見てみます。

タイムラインで検索していくつかヒットしましたが、なんだか判然としませんでした。

が答えに入れてみると正解でした。。。

これは不完全燃焼です。。。