はじめに

Cloud ManagerやAPI Managerでは、製品が提供しているローカル・レジストリーでユーザー管理をすることができますが、多要素認証を設定することができません。しかし、外部のOIDCユーザー・レジストリーを使用することで多要素認証を実現することができます。この記事では、API Managerのログイン画面でGoogleの2要素認証を設定する方法を紹介します。この記事は、API Connect v10.0.3環境で検証しています。

詳細な手順についてはKnowledge Centerをご参照ください。

事前準備

API Managerの認証でGoogle(OIDCプロバイダー)を使用する場合には、以下の準備が必要となります。

- Cloud ManagerでのOIDCユーザー・レジストリーの設定

- Google接続のためのクライアント情報発行

- Googleアカウントの多要素認証設定

1. Cloud ManagerでのOIDCユーザー・レジストリーの設定

Cloud Managerにログインし、リソース画面からユーザー・レジストリーを作成します。

ユーザー・レジストリーの作成画面で、OpenID Connectを選択します。

ユーザー・レジストリーの設定画面になりますので、以下の流れで進めていきます。

手順2と並行して進める必要がありますので、作成は手順2が完了後に実施します。

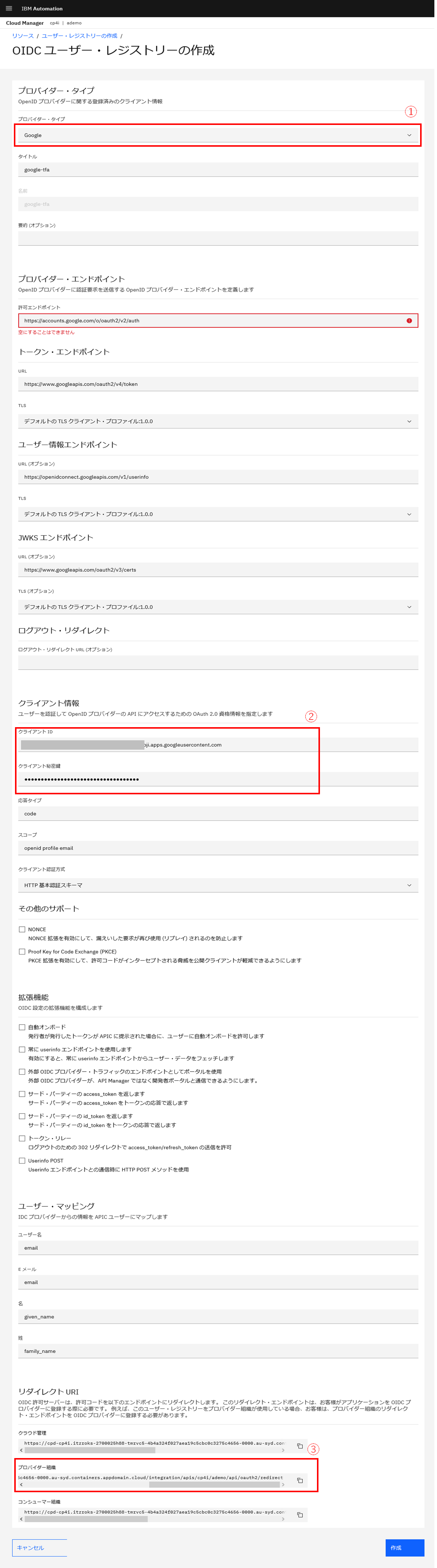

① プロバイダー・タイプとタイトルの設定

プロバイダー・タイプとしてGoogleを選択します。この選択により、自動的に必要なエンドポイントが設定されます。また、このユーザー・レジストリーを認識するためのタイトルを設定します。

② クライアント情報の設定

次の手順(2. Google接続のためのクライアント情報発行)で発行した、クライアント情報を設定します。

③ リダイレクトURIの確認

次の手順(2. Google接続のためのクライアント情報発行)で必要になるため、リダイレクトURI情報を確認します。今回は、プロバイダー組織の認証となるため、この情報を利用します。

2. Google接続のためのクライアント情報発行

Google Cloud PlatformのAPIダッシュボードにログインします(事前にプロジェクトの作成や、OAuth同意画面設定が必要となりますが、今回は割愛します)。

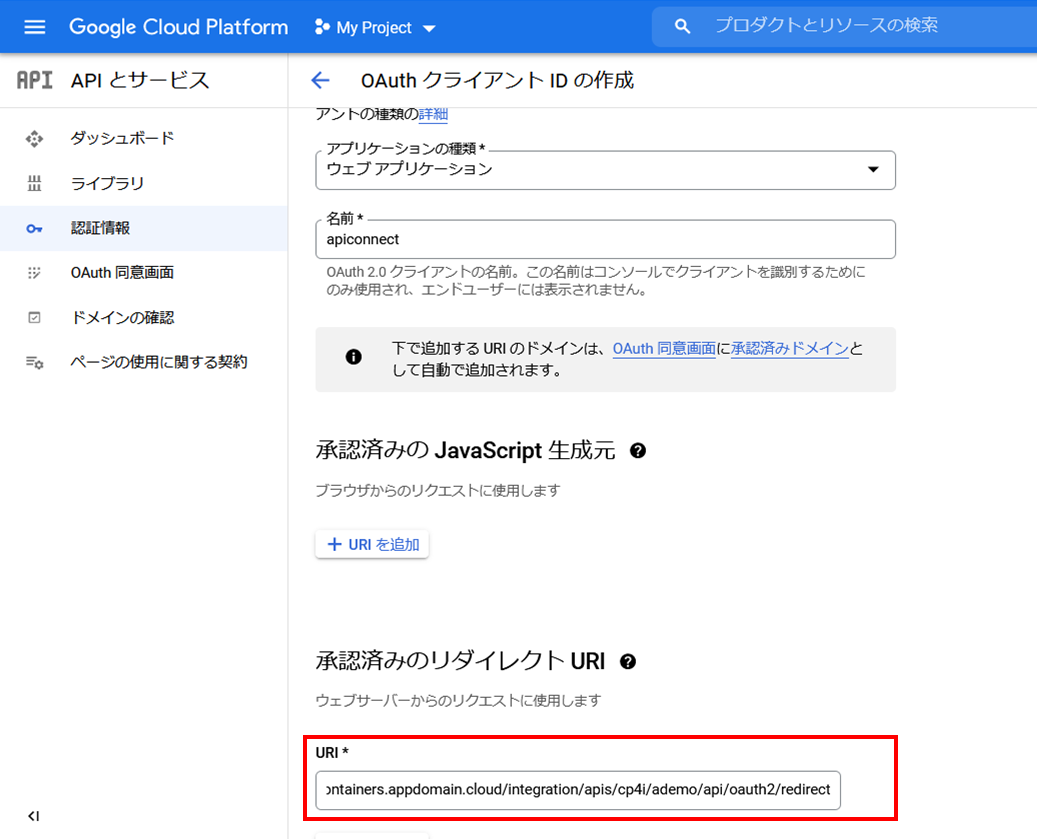

認証情報を作成からOAuthクライアントIDを登録します。

アプリケーションの種類と名前を設定します。

さらに、手順1の③で確認したリダイレクトURI情報を設定します。

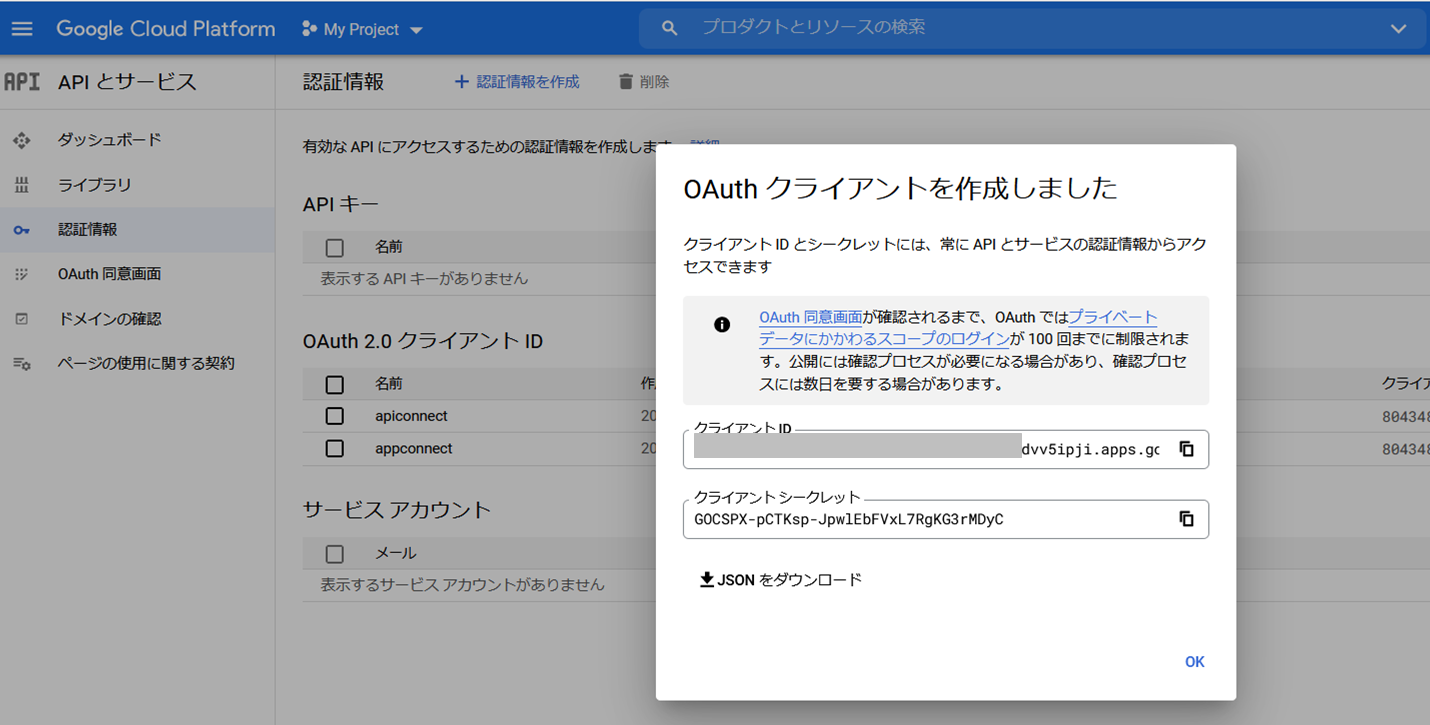

クライアントIDとクライアント・シークレットが発行されますので、手順1の②に設定します。

3. Googleアカウントの多要素認証設定

Googleアカウントの設定コンソールにログインします。

セキュリティからGoogleへのログイン項目で2段階認証プロセスがオンになっていることを確認します。

以上で事前準備が完了となります。

OIDCユーザー・レジストリーとプロバイダー組織の紐づけ

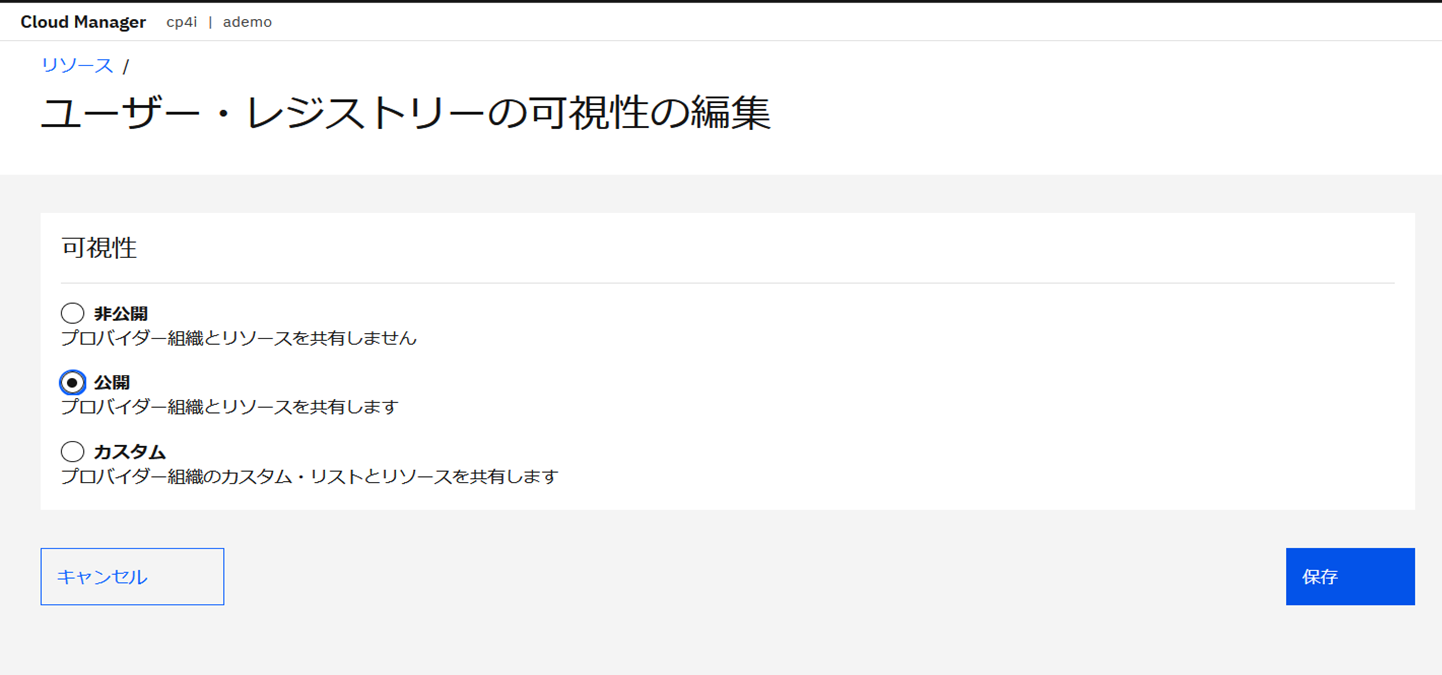

OIDCユーザー・レジストリーが作成できましたので、それを使用したプロバイダー組織を設定していきます。デフォルト設定では、リソースが非公開となっていますので、API Managerへ公開します。

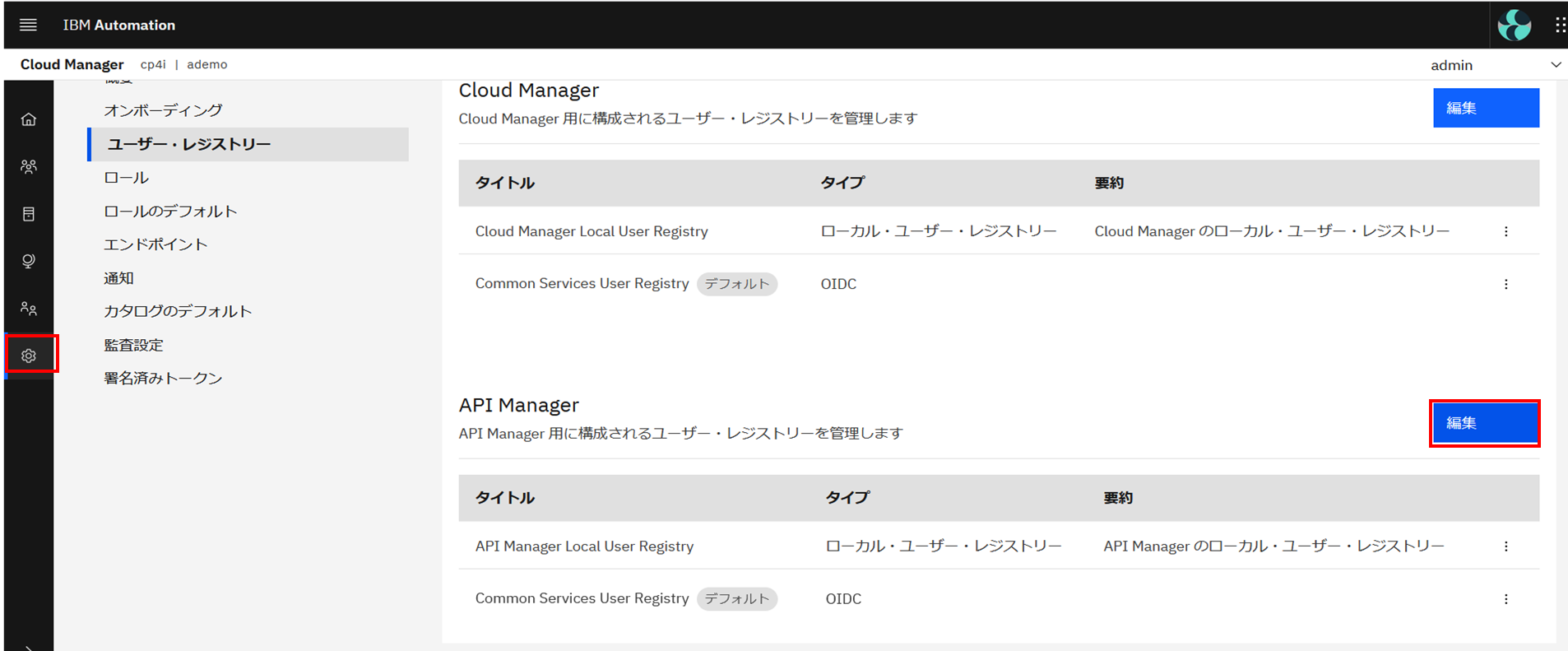

次に、API ManagerへOIDCユーザー・レジストリーを設定します。

設定画面から、API Managerのユーザー・レジストリー管理設定を編集します。

先ほど登録した「google-tfa」のチェックボックスを選択します。

以上で紐づけの準備ができましたので、プロバイダー組織を作成していきましょう。

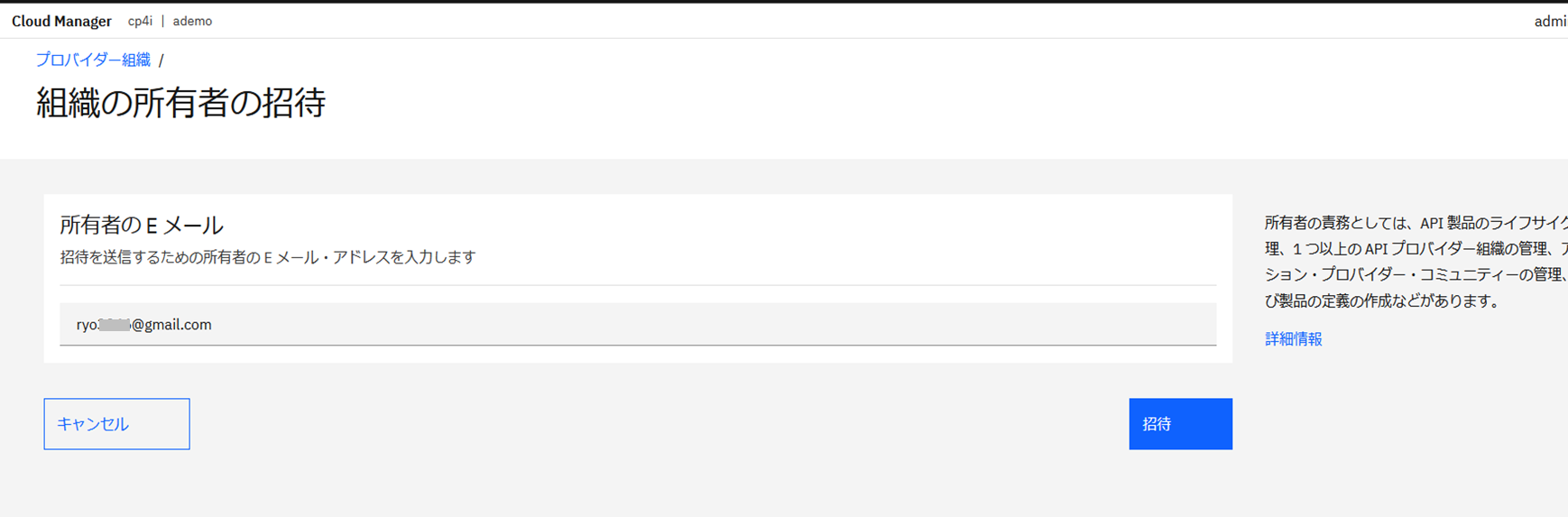

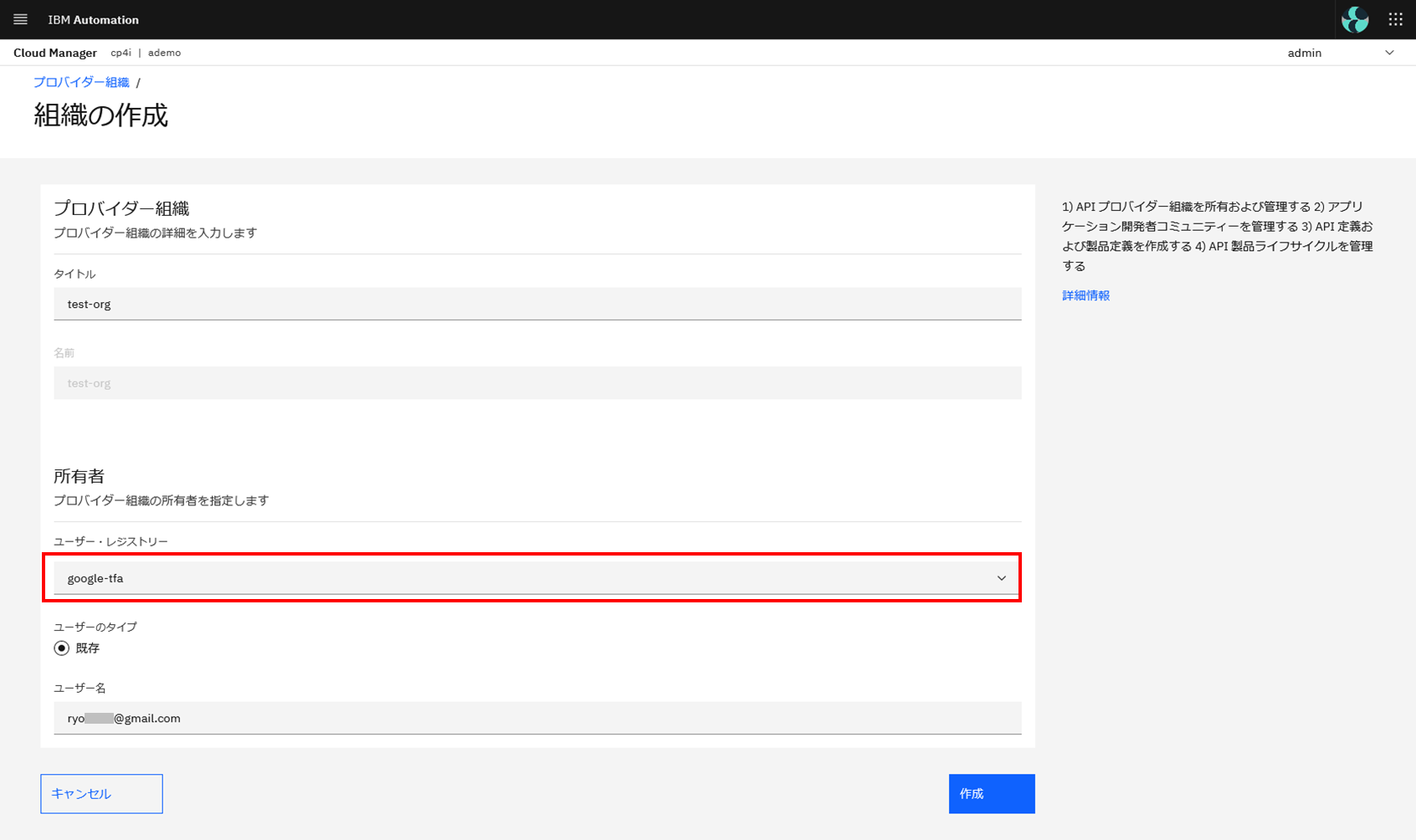

まずは、組織の所有者となるユーザーを招待し、有効化します。その後、組織の作成で、ユーザー・レジストリー「google-tfa」を設定し、先ほどの所有者ユーザーを設定します。

API Managerへの2要素認証ログイン

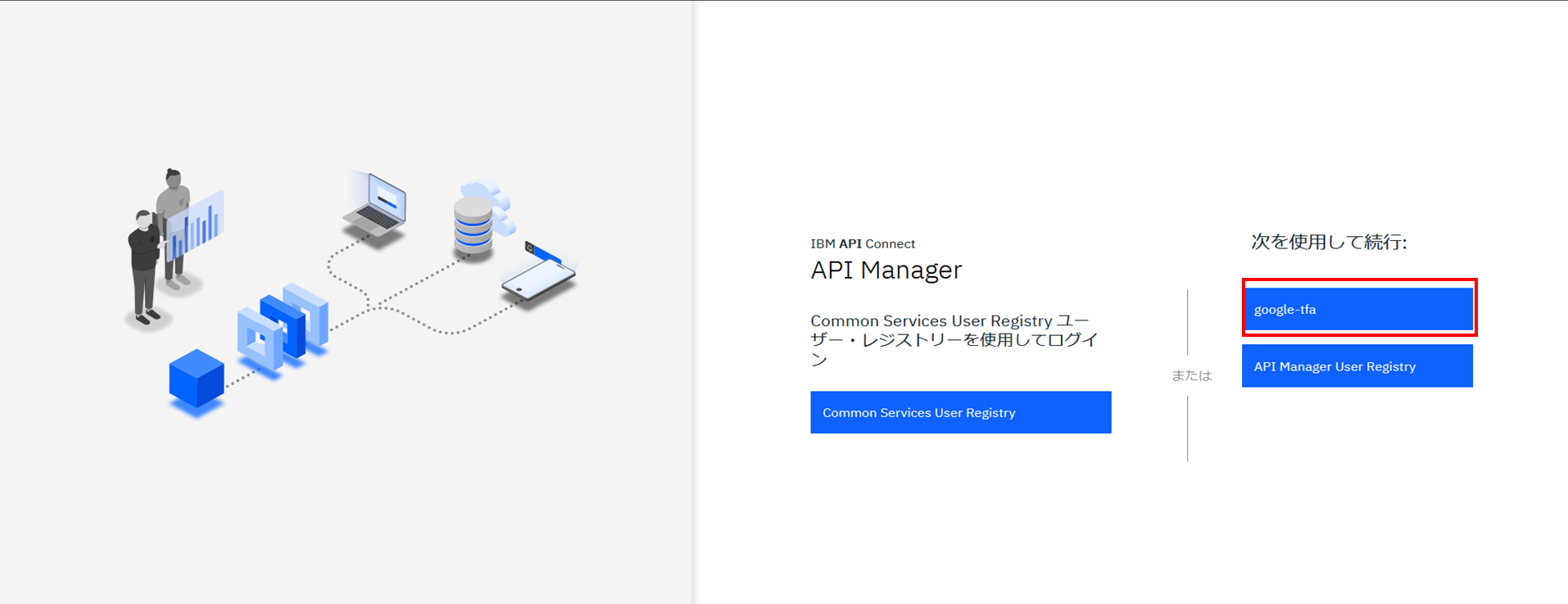

API Managerにアクセスすると、認証フォームとして「goole-tfa」が設定されていることが確認できます。

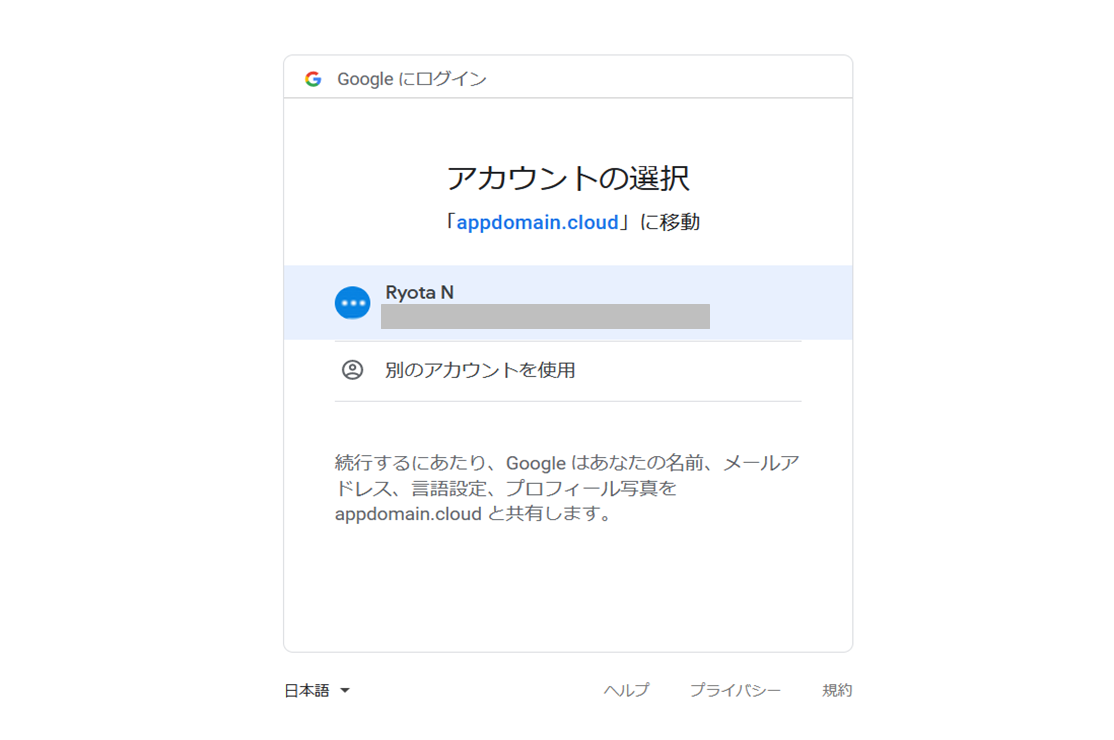

こちらを選択すると、Googleのログイン画面に遷移します。

2要素認証でログインできることが確認できました。

以上となります。