はじめに

当社の開発部では、セキュリティ強化のため、Chromeなどのブラウザにパスワードを保存する機能を使用しないルールがあります。具体的には、ブラウザのパスワード保存機能を全てOFFに設定し、外部ツールによるパスワード管理を推奨しています。

では、なぜChromeなどのブラウザのパスワード保存機能を使ってはいけないのか?

それは、ブラウザのパスワード管理機能が個人向けに設計されており、企業で求められるセキュリティ要件には十分対応していないからです。

ブラウザは、ユーザーがWEBサイトにアクセスしやすくすることを主な目的としており、アクセス管理やセキュリティ対策を最優先に設計されていません。そのため、強固なセキュリティや高度な管理機能が不足しており、企業の重要なパスワード管理には適していないからです。

ブラウザのパスワード保存機能が危険な理由

1. ブラウザの暗号化が不十分

ブラウザはパスワードを暗号化して保存しますが、暗号化の仕組みに問題があります。

特に、暗号化鍵が予測されやすい場所に保存されているため、攻撃者に鍵を盗まれるリスクが高いのです。そのため、暗号化されていても十分に安全とは言えません。

2. アクセス制御が不十分

ブラウザはログイン状態を継続できるため、公共の場や職場などの共有デバイスを使用すると、ログインしたままになりやすく、他の人が保存されたパスワードにアクセスできるリスクがあります。

また、ブラウザのパスワード管理機能では、ユーザーごとの細かいアクセス制御ができないため、企業のセキュリティ基準を満たすのが難しく、安全性に保証されません。

3. マルウェアやウイルスの標的になりやすい

ブラウザはマルウェアやウイルスの攻撃対象になりやすく、一度感染すると、保存されたパスワードが一気に危険にさらされます。ブラウザのセキュリティは十分に強化されていないため、こうした攻撃に対する防御力が低く、パスワード管理の方法としては安全とは言えません。

4. 追加のセキュリティ認証が不足している

ブラウザのパスワード管理には、2要素認証(2FA)や多要素認証(MFA)、生体認証といった追加のセキュリティ機能がありません。そのため、デバイスにアクセスされると、保存されたパスワードが簡単に漏れるリスクが高くなります。

マルウェアウイルスとは

コンピュータに悪いことをするソフトウェアのことで、ウイルスやスパイウェアなどが含まれます。マルウェアに感染すると、データが盗まれたり壊されたりすることがあります。

2要素認証(2FA)とは

パスワード + もう一つの確認(例: スマホに届くコードなど)の2つの確認方法を組み合わせて、セキュリティを強化する方法です。

多要素認証(MFA)とは

パスワード + 複数の確認(例: 指紋やコードなど)の3つ以上の確認方法を組み合わせて、さらにセキュリティを強化する方法です。

Keeperの導入のきっかけ

ブラウザのパスワード保存機能が危険であることは、前述の内容でご理解いただけたかと思います。

とはいえ、ブラウザを利用するたびに、いくつものアカウントのパスワードを手動で入力するのは非常に手間で、すべてのパスワードを記憶することも困難です。

そこで、企業向けに設計されたパスワード管理ソフトKeeperを導入し、パスワードを安全に管理することにしました。

他社製品のパスワードマネージャーとの比較

他社製品のパスワードマネージャーとの比較

パスワードマネージャーは、Keeper、1Password、NordPass、RoboForm、norton など…

他にもパスワードマネージャーがありますが、全て比較するとわかりにくくなるため、有名な Keeper、1Password、NordPassを比較してみました。

| 項目 | Keeper | 1Password | NordPass |

|---|---|---|---|

| 対応デバイス | PC(Windows、Mac、Linux)、スマートフォン、タブレット | PC(Windows、Mac、Linux)、スマートフォン、タブレット | PC(Windows、Mac、Linux)、スマートフォン、タブレット |

| 対応ブラウザ | |||

| ビジネス用プラン(1人用)1 | 約416円/月額(1年版3,544円一括払い) | 約1,198円/月額(1年版$95. 88一括払い) | 230円/月額(2年版+3ヶ月6,210円一括払い) |

| ファミリープラン(5人用/6人用)1 | 約295円/月額(1年版5,000円一括払い、5ユーザーまで可能) | 約748円/月額(1年版$59. 88一括払い、5ユーザーまで可能) | 450円/月額(2年版10,800円一括払い、6ユーザーまで可能) |

| 無料版の有無 | 無し | 無し | 有り(機能制限あり) |

| パスワード生成 | 〇 | 〇 | 〇 |

| パスワード共有 | 〇 | 〇 | 〇 |

| 二要素認証 | 〇 | 〇 | 〇 |

| 生体認証対応 | 〇 | 〇 | 〇 |

| ゼロ知識アーキテクチャ | 〇 | 〇 | 〇 |

| 暗号化方式 | AES-256ビット | AES-256ビット | XChaCha20 |

| データ漏洩監視 | BreachWatch機能 | Watchtower機能 | データ漏洩スキャナー |

| その他 | 安全なファイルストレージ、SOC 2 & ISO 27001認証 | 緊急アクセス機能、Travel Mode | Argon2キー導出、NordVPNの開発元によるサポート |

上記の表の通り、どのパスワードマネージャーが最適かは、具体的なニーズや予算、そして重視する機能によって異なります。

セキュリティ機能ではKeeperと1Passwordが特に優れており、コストパフォーマンスに優れているのはNordPassです。

Keeperは、SOC 2およびISO 27001の認証を取得しており、高水準のセキュリティコンプライアンスを満たしています。また、日本語にも対応しているため、ビジネス用途としてもバランス良いKeeperが最適だと思います。(個人的な意見です)

セキュリティ強化対策について

まず、次のいずれかに当てはまる場合、ランサムウェアなどのサイバー攻撃を受けた際に被害を受けるリスクが高くなります。

恥ずかしながら、私は下記のすべてに当てはまっていました… ![]()

![]() パスワード情報をメモ帳などのテキストファイルに保存している。

パスワード情報をメモ帳などのテキストファイルに保存している。

![]() 簡単で推測されやすいパスワードを設定している。

簡単で推測されやすいパスワードを設定している。

では、どうすればサイバー攻撃からパスワードを守れるのか?

私は、Keeperを導入し「Keeper Fill(拡張機能)」を設定して、すべてのパスワードをKeeperで一元管理しました。

つまり、Keeperにパスワード管理を全てお任せしたということです!

ランサムウェアとは

コンピュータ内のデータやファイルを勝手に暗号化して使用不能にし、その復旧のために身代金(ランサム)を要求する悪質なソフトウェアのことです。

Keeper Fillとは

Chrome、Edge、Safari、Firefox、IE、Operaなどのブラウザに対応した拡張機能です。この拡張機能をブラウザに設定することで、パスワードの保存、更新、ログインなどを安全に管理してくれます。

実際に行った対策内容

実際に行った対策内容

1. 複雑で独自性のある強力なパスワードを設定する

Keeper Fill(拡張機能)を使うと、パスワード設定時に自動でパスワード生成画面が表示され、強力なパスワードを簡単に作成できます。

さらに、設定と同時にそのパスワードをKeeperのマイボルト(保管庫)に自動で保存してくれるので、とても管理が楽です。

![]() 推奨されているパスワードは、16文字以上で英数字と記号を組み合わせたものが良いと言われています。このようなパスワードは非常に解読が難しく、理論上、数十億年かかるとも言われています。

推奨されているパスワードは、16文字以上で英数字と記号を組み合わせたものが良いと言われています。このようなパスワードは非常に解読が難しく、理論上、数十億年かかるとも言われています。

2. パスワード情報はすべてKeeperのマイボルトに記録する

Keeperのマイボルトにアクセスすると、保存したパスワードの一覧が表示されます。

一覧からパスワードを選択し、右側に表示されている ✎(記録を編集)アイコンをクリックすると、「秘密の質問と回答」「暗証番号」「メモ」「添付ファイル」などの情報を追加して保存することができます。

この機能を使えば、ローカルにメモを残す必要がなくなり、パスワード情報を安全かつ迅速に確認できます。

保存された情報は、Keeper Fill(拡張機能)からも検索・確認できるので、すぐに情報を開くことができます。

3. パスワード設定情報の確認

Keeperのマイボルトの「セキュリティ監査」画面を開くと、現在設定されているパスワードの強度や、複数のサイトで同じパスワードを使い回していないか確認できます。

セキュリティレベル「強力:100%」、使い回し「0」、弱い「0」、の状態であれば、安全なパスワードが設定されていると言えます。

さらに、改善すべきパスワードを的確に指摘してくれるので、何を変更すれば良いかが一目で分かり、簡単にセキュリティを強化できます。

Keeperの機能・仕組みについて

この記事を作成するにあたり、Keeper社の公式サイトで知った情報を以下に記載します。

マスターパスワードの仕組み

前述のとおり、パスワード情報はすべてマイボルトに保存されるため、覚える必要がありません。

覚えるべきパスワードは![]() マスターパスワード のみです。

マスターパスワード のみです。

さらに、顔認証や指紋認証といった生体認証を使って、パスワードマネージャーにログインすることも可能です。生体認証を使用すれば、パスワードを覚える必要が無くなります。

私は、マスターパスワード + 二要素認証(Google Authenticator認証アプリ) でログイン認証を行っています。

以下は、Keeper Fill(拡張機能)を使ってログインする際の流れになります。

特にすごいと思ったのが、マスターパスワードの管理方法です。

Keeperは、ゼロ知識アーキテクチャを採用しているため、クラウドにパスワードを復号化する鍵を送信していません。万が一、Keeper社のクラウドが攻撃され、パスワード情報が流出したとしても、暗号化されているため解読は不可能です。

では、復号化の鍵はどこに保管されているのか?

⇒ どこにも保管されていません。Keeperログイン時に一時的に生成されているだけで、ユーザーのPC内で暗号化・復号化の処理を行っています。

言葉では解りにくいので、図にしてみました。

ゼロ知識アーキテクチャとは

サービス提供者がユーザーのデータ内容を全く知らない仕組みのことです。データはユーザーの端末で暗号化され、サービス側ではその暗号データしか扱いません。なので、ハッキングされても、誰も中身を見ることができない安全な設計です。

BreachWatchの仕組み

BreachWatch(ダークウェブモニタリングツール)は、ダークウェブを監視し、パスワードが漏洩していないかをチェックするツールです。(※追加オプションになります)

例えば、ハッカーがパスワードを盗んでダークウェブに流した場合、BreachWatchがそれを発見し、すぐにメールやBreachWatch画面で知らせてくれます。これにより、情報が悪用される前にパスワードを変更し、守ることができます。

BreachWatchの仕組みも「ゼロ知識アーキテクチャ」を採用しています。

パスワードの復号化はユーザーのPC内で行われ、復号化されたパスワードはハッシュ化されて安全に保護されます。ダークウェブで流出したパスワードも同様にハッシュ化され、そのハッシュ値同士を照合することで、ダークウェブ上で流出していないかを確認します。ハッシュ化された値同士で比較しているため、たとえパスワードが漏洩しても解読されることはありません。

ダークウェブとは

特別なソフトを使ってしかアクセスできない場所で、盗まれたパスワードなどが売られることがある危険なネット空間のことです。

ハッシュ化とは

元のデータを別の値に変換する処理です。

この変換は一方向で、変換された値から元のデータに戻すことはできません。

例)

「pass」というパスワードをハッシュ変換すると「d74ff0ee8da3b9806b18c877...」のような値になります。

ハッシュ変換された「d74ff0ee8da3b9806b18c877...」から元のパスワード「pass」に戻すことはできません。

ハッシュ変換された値同士を比較し、一致するかどうかでデータの確認を行います。

パスワード履歴が確認できる

私も初めて知ったのですが、Keeperではパスワード履歴が確認できるんです!

Keeperを使ってパスワード情報を変更した履歴は、すべて保存されます。なので、「あれ!ログインできない」といった、パスワードを変更したつもりが変更できていなかった時に、とても役立つ機能だなと思いました。

こういったミス、たまにありますよね...

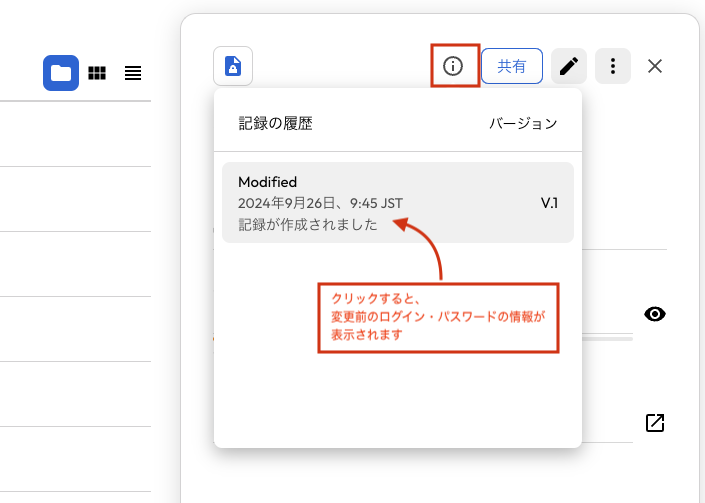

手順は、Keeperのマイボルトにアクセスし、調べたいパスワード情報のフォルダをクリックします。

すると下記のような画面が表示されるので、 ( i ) アイコンをクリックし「記録履歴を表示」リンクをクリックすると、変更履歴の一覧が表示されます。該当する履歴をクリックすると、その時に変更した内容が確認できます。(前のパスワードに復元することもできます)

keeperへの移行が簡単

Keeperにはインポート機能が備わっているので、他のサービスからパスワードを移行したい場合にとても便利です。

手順は、Keeperのマイボルトにアクセスし、右上のメールアドレスメニューから「設定」ボタンをクリックします。「インポート」ボタンをクリックすると、下記の画面が表示されます。

ここから、「ウェブブラウザ」または「パスワードマネージャー」から取得したパスワード情報を一括で登録することができます。

対応しているブラウザとパスワードマネージャーは、下記の画面に表示されている製品のみです。

最後に

私はKeeperのセキュリティソフトを1年以上使用していますが、特にトラブルはなく、安全にインターネットを利用しています。

そして、自動ログイン機能のおかげで、サイトをスムーズに閲覧することができています。

この記事では、Keeper社の公式サイトから学んだことや、実際に製品を操作して感じたことをまとめています。

もし内容に誤りなどがありましたら、コメント欄でご指摘いただけると助かります。すぐに訂正致します。

最後までお読みいただき、ありがとうございました。少しでもご参考になれば幸いです。