はじめに

IBM Security Verify の Gateway for Windows Login を利用して、Windowsリモートデスクトップのログインに、多要素認証を組み込む手順をご紹介します。

これにより、Windows のログインの際、UserID/Password 以外の要素による多要素認証を組み込むことができます。

IBM Security Verify Gateway for Windows Login

設定後のイメージ

UserID/Password を入力後、二要素目の方式の選択画面が表示されます。

ここで二要素目方式のうち、ワンタイムパスワードを利用するもの(TOTP,SMS,Email)を選択した場合は、以下のようなワンタイムパスワード入力画面が表示されますので、メール、SMS、等に届くワンタイムパスワードを以下の画面に入力することで、ログインができるようになります。

画面イメージ: IBM Security Verify Gateway for Windows Login による2要素目のワンタイムパスワードを入力する画面。

設定手順

IBM Security Verify のAPIクライアントの構成

IBM Security Verifyにて、APIクライアントが構成します。

管理コンソールにログインし、セキュリティー > API access から API Client を設定します。

クライアントIDと、クライアント秘密鍵を、後の手順で使用します。

このAPIクライアントのクライアントIDと、クライアント秘密鍵は、IBM Security Verify Gateway for Windowsのインストール後、config.jsonファイル を構成をする際に使います。

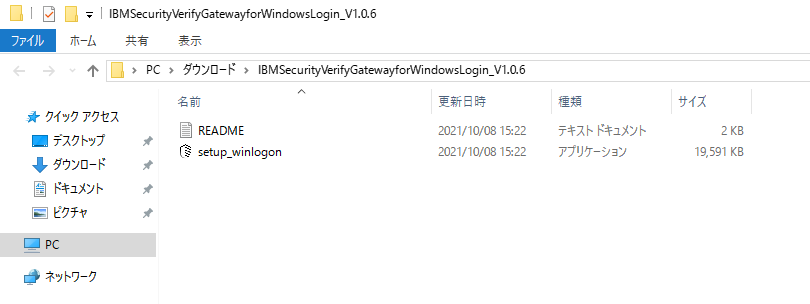

IBM Security Verify Gateway for Windows のインストール

ここでは 1.0.6 をインストールをしたときの動作・構成を記載します。

(2021年10月21日に Version 1.0.7、2022年5月30日に Version 1.0.8 がリリースされています)

システム要件は、リンク先に記載があります。Remote Desktop で接続する先になるサーバーからIBM Security Verifyに対して、HTTPS 443ポートで接続できることがネットワーク要件にあります。

IBM Security Verify Gateway for Windows Login アプリケーションをダウンロードします。

https://exchange.xforce.ibmcloud.com/hub に移動します。

「IBM Security Gateway for Windows Login」を検索して選択します。

アプリケーションをダウンロードします。

ダウンロード時の注意

・ゲストログインではダウンロードできませんでしたが、IBM idでログインするとダウンロードが可能になりました。

・ポップアップブロックが表示される場合があるので、ダウンロードを許可します。

ダウンロードした端末と、Gateway for Windows Login を導入するWindowsサーバーが異なる場合は、Gateway for Windows Login を導入するサーバーにファイルをコピーします。

ダウンロードしたzipファイルを展開します。

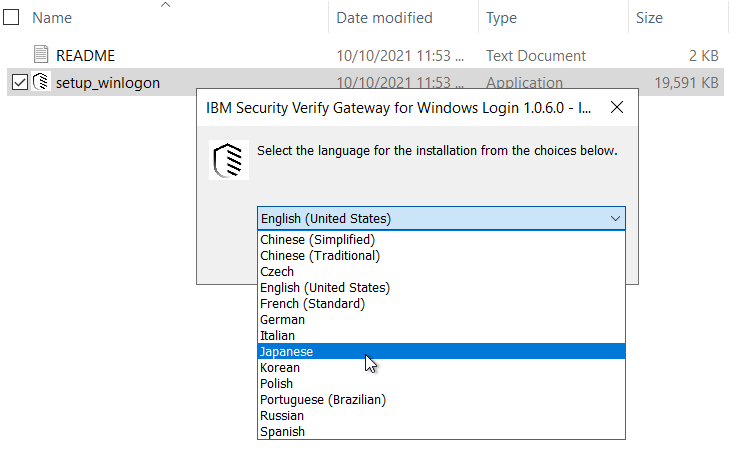

中に含まれる setup_winlogon.exe を実行します。

インストールを行います。READMEを参照すると、インストール時の言語選択で日本語を選択した状態から起動する方法の記載があります。

次へ

ライセンス情報をよく読み、同意する場合は使用許諾契約の条項に同意します。を選択します。

インストール先ディレクトリを聞かれます。この後、config.jsonファイルの編集の際に、インストールしたディレクトリ情報が必要になるため、忘れないようにします。

インストールを選択します。

数秒程度でインストールが完了します。

導入が終わったら構成をします。

IBM Security Verify Gateway for Windows の構成

IBM Security Verify の導入ディレクトリにある config.json.sample を参考に config.json を作成します。

client-idとclient-secretには、IBM Security Verify のAPIクライアントの構成で作成したAPIクライアントIDとクライアント秘密鍵をそれぞれ記載します。

hostには、IBM Security Verifyのテナントを指定します。

username-format には、IBM Security Verify上のユーザーと、Windowsユーザーの名前を解決する定義を記載します。この環境は、ドメインを構成していないため、ユーザー名のフォーマットを以下のように設定変更しています。

disable-builtin-password-logon は、構成中はfalseにしておき、他の項目を正しく設定できてから true に設定するようにします。

{

"ibm-auth-api":{

"client-id":"c751cxxx-xxxx-xxxx-xxxx-xxxxxxxf267f",

"client-secret":"ZaVxxxxwd1", /* See obfuscate.exe tool. */

"protocol":"https",

"host":"xxxxxxxx.verify.ibm.com",

"port":443,

"max-handles":16

},

"credential-provider":{

"username-format":"%U",

/*"trace-file":"c:/credprov/credprov.log",*/

"disable-builtin-password-logon": false,

"auth-method":"winpwd-then-choice-then-otp"

}

}

この例では client-secret に直接シークレットを記載しています。

正常に動作することを確認できたら、実際に利用する際は、obfuscate コマンドを使ってクライアントシークレットを難読化して、client-secret の箇所は obf-client-secret に変更して設定してください。

"obf-client-secret":"xxxxxxxxxxxxxxxx4AWf4dNB62XMzwBe39CGuhVcT3A=",

config.json ファイルの設定が正しくない場合、Gateway for Windows Login は動作できません。

これで設定ができました。

リモートデスクトップで Gateway for Windows Login をインストールしたサーバーに接続し、多要素認証が求められるようになっていることを確認します。

ユーザー名、パスワードの後に、どの方式で二要素目の情報を指定するかを選択します。

TOTP, SMS, Emailなどの場合、ワンタイムパスワードを入力します。正しければ入力後数秒程度でログインができます。

disable-builtin-password-logon の設定が false であれば、以下のようにMFA

多要素認証なしでパスワードだけでログインする方法も提供されます(鍵マークを選択すると多要素認証なしでログインが可能)。true に設定すると、この選択肢がなくなり多要素認証が必須になりますので、構成を正しく設定できてから true に設定するようにします。

最後に

IBM Security Verify Gateway for Windows を利用した Windowsリモートデスクトップのログインに多要素認証を追加する手順をご紹介しました。