答え

内容:削除されたファイルの内容

手段:空セクタの情報からファイルを復元する

デジタル・フォレンジック:インシデント時の証拠保全のための技術

問題

ファイル単位ではなくセクタ単位で全セクタを対象とした。

P君がこのようにコピーしたのは、何をどのような手段で調査することを想定したからか、調査する内容を20字以内で、調査の手段を25文字以内で具体的に述べよ。

設問3

(1)

答え

MACアドレスが平文の状態で送信されるから

MAC アドレス認証 これだけ危険 ~ Wi-Fi セキュリティ対策の誤解

問題

WPA2を使用していても、無線LANの通信が傍受されてしまうとBさんが利用しているタブレットPCのMACアドレスを攻撃者が知ることができる理由を、30字以内で述べよ。

(2)

答え

端末の無線LANポートのMACアドレスを、総務部の

に登録済みのMACアドレスに変更する。

問題

W-APでは、不正な端末の接続を防ぐための対策として

次の機能を使用している。

・登録済みMACアドレスを持つ端末だけを接続可能とする接続制御

・総務部に所属する従業員の利用者IDだけに接続を許可するIEEE802.1X認証

攻撃者がBさんの利用者IDとパスワードを入手し、それらを利用して無線LAN経由で問い合わせ用PCに不正ログインしたと判断した。自分の無線LAN端末を総務部のW-APに接続可能にする方法について、具体的な方法を、55文字以内で述べよ。

設問4

(1)

答え

IPヘッダ部及びTCPヘッダ部は、同一のバイト列であることが多いこと。

問題

パケットが持つある特徴から、同一端末間の異なるパケットにおいて、同一の平文ブロックが繰り返して現れることについて、TCP/IPパケットの特徴を、40字以内で述べよ。

TCPヘッダのフォーマット

IPヘッダのフォーマット

(2)

答え

c. 同一の暗号ブロック

d. 平分ブロック

e. カウンタ値を暗号化した値

IPA 電子政府推奨暗号の利用方法に関するガイドブック

問題

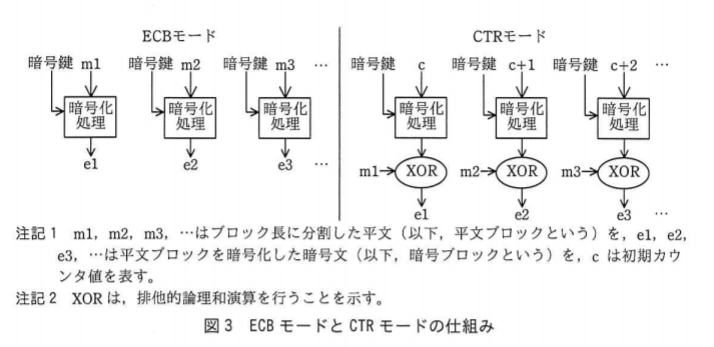

仮にTCP/IPパケット全体をECBモードで暗号化した場合cが繰り返して現れることになり、暗号の解読がが容易になる恐れがある。

CTRモードでは、暗号ブロックは、dとeの排他的論理和である。

無線LANの場合、攻撃者は暗号化されたパケットを入手可能であるので、その暗号化されたパケットに対するd が推測できた場合、eは容易に算出できる。

設問5

(3)

答え

①. 攻撃者が用意したW-APに接続し、情報を送信する。

②. 内部メールサーバを利用して攻撃者にメールを送信する。

問題

マルウェアが窃取した情報を社内PCから社外に送信する経路がFW1を経由したHTTPS以外にもあり、タブレットPCはKRACKsへの対策がされていなかった。総務部のW-APと同一のSSIDが設定された不審なW-APが、N社敷地外にあることやタブレットPC、問い合わせ用PC及びD-PC(以下この三つを併せて、社内PCという)へログオン時並びに内部メールサーバへのアクセス時には、認証サーバを使用して認証が実施される。マルウェアが窃取した情報を社外に送信する方法が複数考えられる。そのうち二つを挙げ、それぞれ35字以内で具体的に述べよ。

設問6

(1)

答え

i. 信頼するCAのディジタル証明書

問題

FW1が発行した自己署名証明書をiとして全ての社内PCに登録する。

(2)

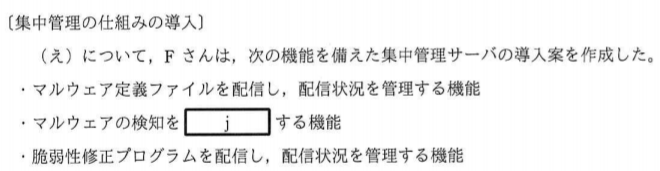

答え

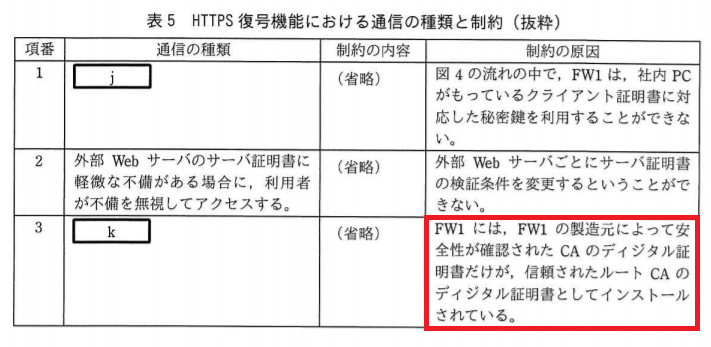

j. クライアント証明書の提示が必要な外部Webサーバにアクセスする

問題

表5中のjに入れる適切な字句を、40字以内で述べよ。

(3)

答え

k. FW1の製造元によって安全性が確立されていないCAが発行したサーバ証明書を使用した外部Webサーバにアクセスする。

問題

表5中のkに入れる適切な字句を、65字以内で述べよ。

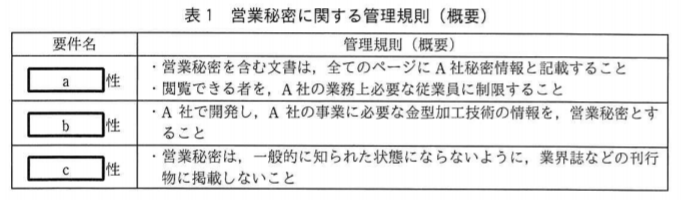

設問1

答え

a. 秘密管理性

b. 有用性

c. 非公知性

IPA 企業における営業秘密管理に関する実態調査

設問5

(1)

答え

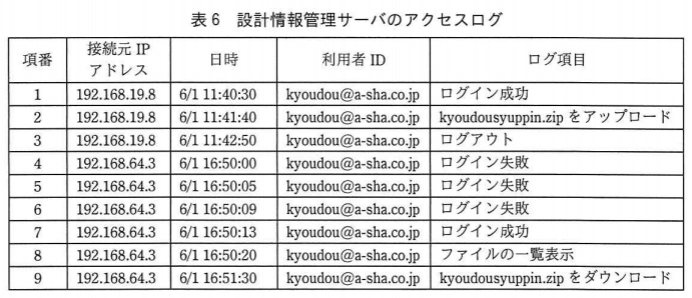

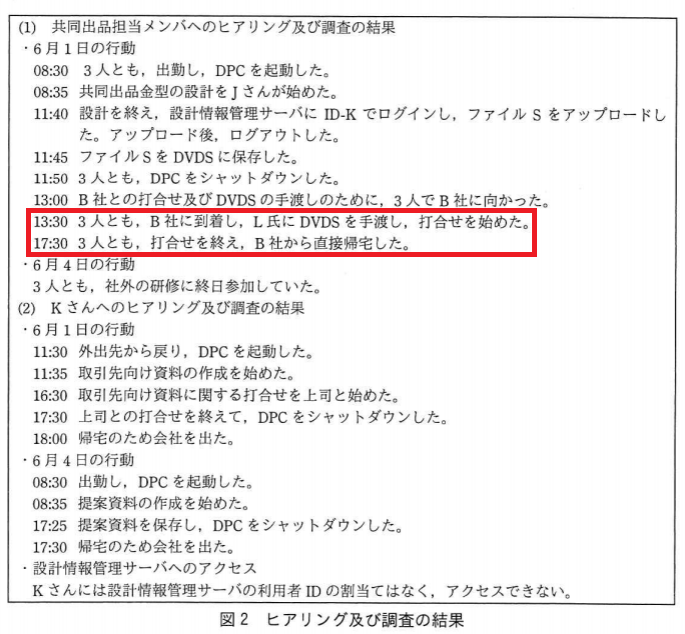

なりすましによるアクセスの場合、操作した人物とログに記録された利用者IDの利用者とは異なるから

問題

Jさんが設計情報管理サーバに登録した利用者ID-Kは、共同出品金型の設計に携わっているJさん及び2名の設計部員(以下、3名を併せて、共同出品担当メンバという)が利用していた。サーバのログの調査だけでは操作者を特定するには不十分な理由を55文字以内で述べよ。

(2)

答え

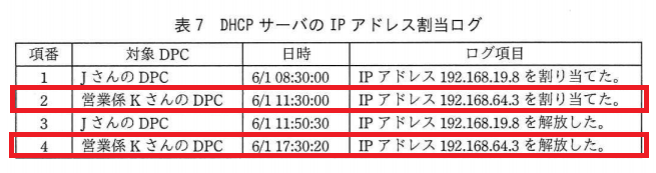

アクセスがあった時、共同出品担当メンバはB社にいてKさんのDPCを使用できないこと

問題

表6の項番4から項番9のアクセスは、共同出品担当メンバの操作ではないと判断した根拠を50字以内で具体的に述べよ。

(3)

答え

パスワードを変更する。

問題

Jさんへの追加ヒアリングの結果、ID-Kは初期パスワードのまま変更していなかった。ID-Kは不正なログインに試用されたので、Fさんは、Jさんに、ID-Kへの一時的な対処を依頼した。一時的な対処を15字以内で答えよ。

(4)

答え

マルウェアXを含む圧縮ファイルを保存しているDPCの有無を確認するため

問題

5月21日9時、DPCからメールサービスにアクセスした。添付ファイルをDPCにダウンロードし、保存した。

6月5日9時、ZIP形式のファイルの添付ファイルを誤って再び展開したところ、リアルタイムスキャンによってPDFファイルがマルウェアXとして検知された。

6月10日10時、Fさんは、マルウェア対策ソフトで圧縮ファイルをフルスキャンの対象とするように一時的に設定を変更した後、最新のマルウェア定義ファイルに更新し、フルスキャンを行うようにすべての従業員に指示した。このフルスキャン実施では、マルウェアは検知されなかった。ウイルスキャンを実施した目的は何か。40字以内で述べよ。

(5)

答え

圧縮ファイルを展開すると、展開したファイルに対してリアルタイムスキャンが実行されるから

問題

6月5日9時、ZIP形式のファイルの添付ファイルを誤って再び展開したところ、リアルタイムスキャンによってPDFファイルがマルウェアXとして検知された。圧縮ファイル中のマルウェアが検知されなかったことについて、平常時も圧縮ファイルをフルスキャンの対象にしなくてもDPCがマルウェアに感染するリスクは変わらない理由を50字以内で述べよ。

設問6

(1)

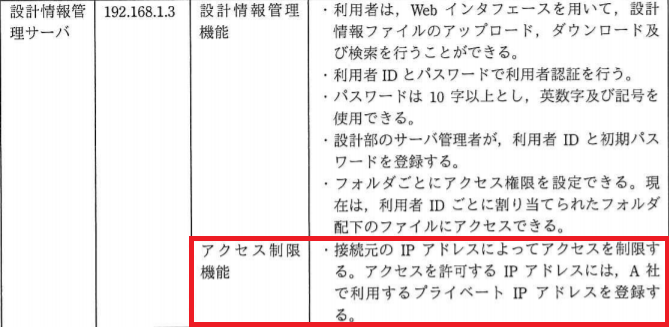

答え

アクセスを許可するIPアドレスとして、設計部LAN及び製造部LANだけを登録する。

問題

設計情報管理サーバの利用者は、設計部員及び製造部員である。設計情報管理サーバへのアクセス制限する設定変更案の内容を50字以内で具体的に述べよ。

(2)

答え

初期パスワードは、利用者ごとに異なるランダムな文字列にする。

問題

初期パスワードには、メールアドレスと同じ文字列を登録し、利用者に通知する。Jさんへの追加ヒアリング結果によればID-Kのパスワードは、初期パスワードのまま変更していなかった。マルウェアYに関する情報によれば利用者IDとパスワードのリストを用いてログインを試みる。パスワードに関する運用方法の見直し案を40字以内で具体的に述べよ。

設問7

答え

j 管理者に通知

問題

6月7日、金型加工業者B社のL氏から、設計情報管理サーバの管理者である設計部のJさんに、A社の情報が漏洩している恐れがあると連絡があった。本文中のjに入れる適切な字句を10字以内で答えよ。