「セキュリティ監査」

- ペネトレーションテスト等,技術と絡めた出題が⾒込まれる

- 例えば,攻撃者が暗号資産(仮想通貨)を掘りたい場合

- 攻撃者にとって,侵⼊先が『重要なデータを扱っているか』は不問

- DBサーバ上の機密情報よりも,GPU等の計算機リソースの強さが⼤切。このため,情報漏えいへの警戒とは異なる観点の「猜疑⼼」も必要

- 古い考えで「守るべきサーバとは,こうだ」に固執した受験者は,⾜もとをすくわれる

- 複数の取引記録をまとめたデータを順次作成するときに,そのデータに直前のデータのハッシュ値を埋め込むことによって,データを相互に関連付け,取引記録を矛盾なく改ざんすることを困難にすることで,データの信頼性を高める技術はどれか。

- [ITパスポート令和元年秋期 問59](https://www.itpassportsiken.com/kakomon/01_aki/q59.html)

- ブロックチェーンによって実現されている仮想通貨マイニングの説明はどれか。

- [基本情報技術者令和元年秋期 午前問71](https://www.fe-siken.com/kakomon/01_aki/q71.html)

- 資金決済法で定められている仮想通貨の特徴はどれか。

- [応用情報技術者平成30年春期 午前問80](https://www.ap-siken.com/kakomon/30_haru/q80.html)

- 取引履歴などのデータとハッシュ値の組みを順次つなげて記録した分散型台帳を,ネットワーク上の多数のコンピュータで同期して保有し,管理することによって,一部の台帳で取引データが改ざんされても,取引データの完全性と可用性が確保されることを特徴とする技術はどれか。

- [応用情報技術者平成30年秋期 午前問44](https://www.ap-siken.com/kakomon/30_aki/q44.html)

- 仮想通貨環境において,報酬を得るために行われるクリプトジャッキングはどれか。

- [情報処理安全確保支援士平成31年春期 午前Ⅱ 問5](https://www.sc-siken.com/kakomon/31_haru/am2_5.html)

- ブロックチェーンに関する記述のうち,適切なものはどれか。

- [情報処理安全確保支援士平成30年秋期 午前Ⅱ 問3](https://www.sc-siken.com/kakomon/30_aki/am2_3.html)

- 契約によって「サプライチェーンリスク」を緩和しているか

- 2020年4⽉施⾏の改正⺠法では「『瑕疵担保責任』が、契約内容に適合しない場合に修補・追完を請求できる『契約不適合責任』に変更された。これにより、契約時における契約内容の明確化がより⼀層求められるようになりITサプライチェーンにも⼤きく影響するものと考えられる。例えば、納品後のソフトウェアプログラムに脆弱性が発⾒され、委託先に修補を求めようとする場合、あらかじめ、そのような脆弱性のないプログラムの納品を契約内容としておく必要がある。(中略)仕様書を作成する委託元が、より要件を明⽰しなければならなくなる。」引⽤︓『情報セキュリティ⽩書2019』(IPA[2019]p.187)

- システム監査技術者(AU)試験での『システム監査基準』『システム管理基準』の出題は,ITガバナンス『JIS Q 38500』等を取り⼊れた平成30年4⽉改訂版へと移⾏済み

- 事業継続マネジメントシステム『JIS Q 22301』『JIS Q 22313』

- 目標復旧時点(RPO)を24時間に定めているのはどれか。

- 事業継続計画で用いられる用語であり,インシデントの発生後,次のいずれかの事項までに要する時間を表すものはどれか。

- システム障害を想定した事業継続計画(BCP)を策定する場合,ビジネスインパクト分析での実施事項はどれか。

- BCPの説明はどれか。

- 事業継続計画(BCP)について監査を実施した結果,適切な状況と判断されるものはどれか。

「セキュリティマネジメント」

- 『サイバーセキュリティ経営ガイドライン』Ver 2.0

- サイバーセキュリティ経営ガイドライン Ver 2.0実践のためのプラクティス集

- 制御システムのセキュリティリスク分析ガイド第2版

- 『ビルシステムにおけるサイバー・フィジカル・セキュリティ対策ガイドライン』

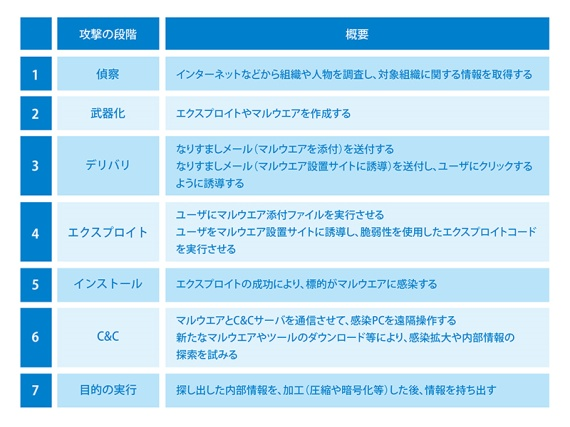

- 「サイバーキルチェーン」

- 「MITRE ATT&CK」フレームワーク

- 攻撃前の調査としてのOSINT,攻撃対策としてのSIEM

- 「サプライチェーン攻撃」での,マルウェア混⼊のタイミングは︖

- 製造時(ICチップ内,回路,ファームウェアを疑う)

- ハードウェアのレベルでバックドアが仕込まれると,納品(検収)時での検証は困難

- 流通時(出荷・物流・⼩売・納品・設置の各業者を疑う)

- 機器が,マルウェアに感染済みで納品されてくる

- 運⽤中(定期メンテ時の出⼊りの業者,時には “本家” を疑う)

- “本家” がヤラレて,ソフトウェア更新時に感染を広げた例(ShadowHammer)

- 製造時(ICチップ内,回路,ファームウェアを疑う)

- 川上側が不正に混⼊させるリスクと絡めて,ついに『ISO/IEC15408(CC︓コモンクライテリア)』を出題する時が来た︖

- 答として書かせるなら…(技術的な策,管理策)

- ソフトウェアへのディジタル署名(コードサイニング証明書)の採⽤と検証

- CCへの準拠性の確認,契約の明⽂化(改正⺠法)

- 「午前」の試験なら「DevSecOps」「セキュリティ・バイ・デザイン」

- その他,出題ネタとして考えられること

- クラウド側の可⽤性を考慮させる出題

- ビル等,規模の⼤きい(PCよりも融通の利きにくい)設備

- 更新までのサイクルが10〜20年,システムの更新は年1回の法定点検のタイミング

- CSIRTやSOCの運営,ISACとの連携

-

Stripe等のオンライン決済プラットフォームを利⽤する利点,とくれば

- カード番号を⾃社のサーバを⼀度も通さず,トークン化させることができる

- カード情報を⾃社のDBにもたせたり各種の通貨に対応させたり,というのはしんどい

- そこでSC試験では,(本⽂中に伏線を張った上で)「PCI DSSに絡む⼿間を省ける」を答えさせる出題が考えられる

- 本⽂中の伏線(例)

- 「Y社では今回,初めてクレジットカードによる決済を始める。」→ 素⼈だよ

- 「サービス開始までの期間は限られている。」→ 余計な⼿間をかけられないよ

「コンプライアンスも重視」→ セキマネ的な視点の出番だよ

- 本⽂中の伏線(例)

検査・調査・フォレンジックス

サイバーセキュリティを⽬的とするリバースエンジニアリングは,「当該著作物に表現された思想⼜は感情を⾃ら享受し⼜は他⼈に享受させることを⽬的としない場合」にあたり,著作権法上は問題ない

- (著作物に表現された思想⼜は感情の享受を⽬的としない利⽤)

- 第三⼗条の四

- ⼀ 著作物の録⾳、録画その他の利⽤に係る技術の開発⼜は実⽤化のための試験の⽤に供する場合

- ⼆ 情報解析(多数の著作物その他の⼤量の情報から、当該情報を構成する⾔語、⾳、影像その他の要素に係る情報を抽出し、⽐較、分類その他の解析を⾏うことをいう。第四⼗七条の五第⼀項第⼆号において同じ。)の⽤に供する場合

- 三 前⼆号に掲げる場合のほか、著作物の表現についての⼈の知覚による認識を伴うことなく当該著作物を電⼦計算機による情報処理の過程における利⽤その他の利⽤(プログラムの著作物にあつては、当該著作物の電⼦計算機における実⾏を除く。)に供する場合

実務的な出題の予想

- ディジタルフォレンジックス

- アンチフォレンジックス

- ペネトレーションテスト

- 双⽅で検査範囲を確認する。なぜ︖

- それを逸脱すると最悪の場合,被検査側の業務が⽌まる

- 悪影響を防ぐか最⼩限に留めるには,事前の調整・説明が必要

- 検査・操作の全記録を,機密性を確保した上で⼀定期間保存する。なぜ︖

- 後でトラブルになった時に検証するため

- たまたま同時刻に本物の攻撃を受けていた場合,被検査側のログとの差分をとることで検証できるようにするため

- ペネトレーションテストの目的はどれか。

- 双⽅で検査範囲を確認する。なぜ︖

-

- すべて1Gビット/秒のLAN(全⼆重)とした場合

- 「機器①」「機器②」間の帯域は,上下で実質2Gビット/秒

- だが,分岐させた部分も1Gビット/秒である

- とくれば,書かせる点は⼆つ

- 問題点は「ピーク時にとりこぼす可能性」

- 解決策(例)は「2Gビット/秒以上の帯域(例︓10GのLAN)を⽤意する」

検査・調査・フォレンジックス

- Webアプリケーションの脆弱性診断ツール「OWASP ZAP」が,R01秋SC午後Ⅱ問1設問3(1)に,選択肢の⼀つとして出た

- ということは今後,ツール類を固有名詞で問うてくる…のでは︖

- 「Ghidra」 ⽶NSAが公開するソフトウェアのリバースエンジニアリングツール

- 「Kali Linux」 ペネトレーションテストに特化したLinuxディストリビューション

- 「Metasproit」 ペネトレーションテストのフレームワーク

- 「Mimikatz」 Windows⽤,Kerberos認証のゴールデンチケットの作成に使える

- 「Nmap」 ペネトレーションテストにも使うポートスキャナ

- 「sqlmap」 SQLインジェクションの脆弱性診断ツール

- 「XVWA」 攻撃の学習⽤途として,脆弱性を含ませたWebアプリケーション

- Webサイトだと,例えば下記

- 「CrackStation」 パスワードハッシュの解析サイト(ソルト付きハッシュは⾮対応)

- 「MailTester」 “⽣きた”メールアドレスの確認サイト

- 「VirusTotal」 各社のマルウェアスキャンを試せるサイト

- OSのコマンドの内,ワクワクするやつを集めました

「AI」出題予想

- 「AIとセキュリティ」の出題(予想)は,⼤きく三つに分けられる

- ① AIへの攻撃

- 機械学習の教師データの改ざん

- 偏った(不正な)教師データを与え,誤った学習をさせることによる品質の劣化

- 訓練結果だけの窃取や漏えい

- 攻撃⼿法を学習データとして使う場合,どのようなデータかを攻撃者に知られてしまうと回避策を探られてしまう(学習済みだった攻撃パターンを回避して攻撃される)

- ② AIによる攻撃

- ディープフェイク

- 画像を⽤いたCAPTCHA等の認証を突破(コンサートチケットの⼤量購⼊)

- 「敵対的⽣成ネットワーク」を利⽤し,認証突破が可能なよう⾃動学習

- OSINTからの⾃動的な学習

- ③ AIによる防御

- マルウェア検知

「ビッグデータ」出題予想

- CAP定理,BASE特性と絡めた出題

- ブロックチェーンと絡めた出題

- 51%アタック,スマートコントラクト

- ⾼速な通信インフラが,⾼速な拡散を招く

- 400Gイーサ,Wi-Fi 6,5G

「IoT」出題予想

-

ヤマ張り

- IoT機器を踏み台とした,内部ネットワークへの攻撃

- 多数のIoT機器をボットネット化した,DDoS攻撃

- 通信経路の暗号化や,マルウェア感染の拡⼤を防ぐ等の,ネットワーク技術⾯からの制限がなされていないケースも多い(⼀旦侵⼊に成功されると感染が広がりやすい)

- IoT機器に接続する通信回線への攻撃により,データ収集等が滞るリスク

- 特に健康に関する機器で,その盗聴や漏えいのリスクに留意すべき理由は︖

- とくれば,答の軸は「センシティブなデータを扱うため」

- 温度調節等の機能をもつ機器への不正アクセスだと,設定値が変更される

- Webカメラの場合

- カメラからの画像を受信・表⽰する管理⽤画⾯ではユーザ認証が⾏われていても,カメラからの映像は暗号化も認証もなされていないケース

- 本⽂中に伏線を張った上で,「管理⽤画⾯を表⽰させるサーバにもたせる証明書が,オレオレであっても有効期限が⻑くても,そう問題ないという理由は︖」

- とくれば答の候補は「カメラとの間の暗号化が主⽬的であり,認証は考えなくてもよいから」

- IoT機器を踏み台とした,内部ネットワークへの攻撃

-

ITと⽐べた,OT(Operational Technology)機器の,情報セキュリティ⾯の留意点

-

システムのライフサイクルの⻑さゆえの問題

-

古い機器の場合,インターネットとの接続を考慮していない機器がある

-

アップデートの体制や⽅法が確⽴されていない頃の設計のままで運⽤

-

サポート切れの機器やソフトウェアを使い続けるリスク

-

攻撃の⽬的として,機密情報の窃取に加えて,可⽤性を下げる(システムの停⽌を狙う)攻撃が多い

-

「安定運⽤」志向が裏⽬に出る

- 特に,プラント等の連続操業される環境では,可⽤性を低める攻撃は致命傷

- パッチ適⽤による可⽤性の低下を嫌う(適⽤失敗へのおそれや,適⽤のための作業時間そのものを嫌う)緊急性の⾼いパッチでも,GW,夏休,年末年始といった休⽌タイミングまで待たされる

-

多く普及するデバイス(Raspberry Pi等)を踏み台として⽤いた攻撃

-

多数のIoT機器を乗っ取ることでの,DDoS攻撃のプラットフォームの構築

-

例︓2018年の「mirai」

-

同じ攻撃するなら,多く普及する機器を⽤いた攻撃の⽅が(攻撃者にとって)有利な理由,とは︖

-

とくれば「攻撃者側も同じ環境を⼊⼿・構築しやすい」「ボットネット構築に好都合」

-

最近の攻撃⼿法例

-

ShadowHammer

- 更新ファームウェアに乗じたマルウェアの配付

- メーカの正規のディジタル証明書付きで配付されてしまった

- レーザ光線を⽤いたマイクの遠隔操作

-

通信ネットワークと絡めた着眼点

- IoT機器がRESTの通信に耐えられるか

- IoT機器に向く通信プロトコル等

- MQTT(Message Queuing Telemetry Transport),ZigBee,Bluetooth,IPv6

- IoT機器の認証(Wi-Fi,技適,VCCI等)

- 遠隔地の機器との回線

- ⾃前のLPWAか,業者によるサービス(「SORACOM Air」等)の利⽤か

- 通信速度が⾮対称の回線(ADSL等)で,⼤量のIoT機器を管理したい場合,アップロード側の帯域が不⾜する

- メインの処理を,本体で⾏うかクラウド(サーバ)側に投げるかの判断も必要

- ということは,セキュリティに関わる重い処理も,本体でさせるかクラウド(サーバ)側に投げるかの判断が必要

-

その他,IoTならではの着眼点

-

売った後のサポートが⼿薄になりがち

-

ライセンス違反(例︓ハード・ソフトのライセンスが多岐にわたる,例えば画⾯にニュース等を映すとしたら情報提供業者の契約との照合も必要)

-

情報提供業者やプラットフォームが,IoT機器のライフサイクルに耐えられる事業継続性をもつか(⻑期のサポートを受けられるか)

-

現地に出向かないとファームウェアの更新ができない仕様だった

-

そもそも管理対象の機器が多かった

-

開発時にテストの⼯数が増える(例︓画⾯が映らない理由として,少なくともハードかソフトかの切分けが必要)

-

某国で組み⽴てる,といったオフショアゆえのサプライチェーンリスク

-

考慮すべきソフトの数や種類が増える

- OSだけでも,組込みOS・操作端末としてのスマホのOS・Windows・macOS,さらに各OSでライセンスやAPIが異なる

「DX」出題予想

- DXと好相性の通信プロトコル

- WebSocket,IFTTT,QUIC,HTTP/2,IPv6

- “つながる社会”で組織外(協⼒会社等)からの攻撃や情報漏えい

「その他」出題予想

- 量⼦コンピュータ

- 実⽤化が早かったのは「量⼦鍵配送」

- では,「耐量⼦計算機暗号」の出題は︖

- 本命は「格⼦暗号」だが,その規格が定まるのは3〜4年後の⾒込み

- 『CRYPTREC暗号リスト』に載るとしても,その後

- 本命は「格⼦暗号」だが,その規格が定まるのは3〜4年後の⾒込み

- 本⽂中に伏線として「署名・暗号化するデータの保存期間が数⼗年間」「量⼦コンピュータ(特に量⼦ゲート型)の技術向上が⾒込まれる」と書かれ,「なぜ早期に技術動向を調査すべきと判断したのか」とくれば,答の候補は

- 「データの保存期間が⻑いから」

- 「採⽤する暗号化アルゴリズムが,量⼦コンピュータによる解析技術に左右されるから」

- 「FIDO2」の特徴

- CHAPと同様の技術を⽤いることで,ネットワーク上には平⽂パスワードや⽣体認証の情報を流さない

-

平成31年度 春期試験 午後Ⅰ問題 問2 WebAuthn

- R01秋SC午前Ⅱ問1に「FIDO 1.1」が出たから,次は…

- ゼロトラストネットワーク

- 信頼なんてできないから,検証の連続。本⽂中に伏線として「常に検証しながらとなると,検証のための⼿間が格段に増える」を読み取らせた場合…答の候補は「⾃動化させる」

- 関連⽂書

- O'Reilly本,NIST SP800-207(draft),BeyondCorp(Google)

- FWでは守り切れない,FWよりも内側での攻撃例

- サイドチャネル攻撃

- 仕込まれたマルウェア,ランサムウェアによる攻撃

- 不満を持った従業員による犯⾏

- 物理的な破壊や侵⼊

- DNS関連

- 「IPv6」関連(その①)

- ICMPv4とICMPv6は,かなり異なる。では,どう出す︖

- 本⽂中に「ICMPを禁⽌する」とだけ書かれていて,受験者に「実害なんてせいぜいpingが通らない程度かな」と思わせつつ,実は「ICMPv6のタイプ1〜3が使えない」「近隣探索(含・ルータ広告)が使えない」からIPv6環境が破綻する,と⾒破らせる出題

- 不正な機器がRA(ルータ広告)を発し,LAN上の通信を吸い込む攻撃

- 回避策の例

- サーバやネットワーク機器の,ラックへの収納と施錠

- 正当なRAへは,ルータ優先度をhighに設定しておく(他の追随を許さない作戦)

- 経由するL2SWでの「RA Guard(RFC 6105)」

- 回避策の例

- ⼀つのインタフェースが複数のIPv6アドレスをもつ

- 「リンクローカル」「ユニークローカル」「グローバルユニキャスト」アドレス,等

- 「グローバルユニキャストアドレス」は複数の値を設定できる。では,どう出す︖

- 複数もたせたIPv6アドレスの個々に対し,アクセス制御を⾏える(きめ細かいvs管理が⾯倒)

- あるIPv6アドレス値をキーにログを検索する場合,同⼀ホスト宛てのパケットであっても,他のIPv6アドレス値を使った通信は検索に引っ掛からない

-

IPv6環境では,IPアドレスの⾃動⽣成も可能。では,どう出す︖

- (注︓現在では⾮推奨)「各端末はルータからのRA(ルータ広告)でプレフィックス(/64)を受信+MACアドレスを基に算出したModified EUI-64を下位64ビットに⽤い,各端末⾃⾝のIPv6アドレスとする」⽅式の問題点は︖

- 公開サーバならともかく,「各端末のIPv6アドレスが固定値となり,しかもグローバルユニキャストアドレスなので,世界から “狙い撃たれる” 可能性」

- 「各端末がもつMACアドレス値を推測できる」

- (注︓現在では⾮推奨)「各端末はルータからのRA(ルータ広告)でプレフィックス(/64)を受信+MACアドレスを基に算出したModified EUI-64を下位64ビットに⽤い,各端末⾃⾝のIPv6アドレスとする」⽅式の問題点は︖

- では,その解決策は︖

- 「Privacy Extensions for SLAAC(RFC 4941)で,乱数値のハッシュ値を⽤い,⼀定時間で更新」 (SLAAC︓Stateless Address Auto Configuration)

- では,上記の解決策だとマズい点は︖「サーバ⽤途には適さない」

- IPv6のアドレス幅は128ビット。では,どう出す︖

- 逆引きを書くのが⾯倒(PTRレコードでは,連続するゼロを “::” で省略できない)

- 本⽂中に「(⼿間が掛かるから,等で)逆引きは設定していない」と書かれていた

- 答の候補は,「逆引きできないが故のトラブル」

- 本⽂中に「(⼿間が掛かるから,等で)逆引きは設定していない」と書かれていた

- IPv4との併⽤環境で,ログ中のIPアドレスのフォーマットが崩れる可能性

- IPv6アドレス値の推奨される表記⽅法が,RFC 5952で規定されている。これはなぜ?

- 答の候補は,「ログの検索時に,狙ったアドレス値をヒットさせやすくするため」

- IPv6アドレス値の推奨される表記⽅法が,RFC 5952で規定されている。これはなぜ?

- UDP53(⼀般的な512バイトまでのDNS応答)では⾜りない,⻑⼤な応答があり得る

- 「EDNS0(RFC 6891)」や「TCP53」の設定も⾏う

- 「多数のIoTデバイスに割り当てるには,IPv6アドレスを使うしかない」と答えさせる

- 「EDNS0(RFC 6891)」や「TCP53」の設定も⾏う

- 逆引きを書くのが⾯倒(PTRレコードでは,連続するゼロを “::” で省略できない)

- 2台のPCをIPv6ネットワークに接続するとき、2台ともプレフィックスが

2001:db8:100:1000::/56のIPv6サブネットに入るようになるIPアドレスの組合せはどれか。 - IPv4にはなく,IPv6で追加・変更された仕様はどれか。

- IPv6アドレスの表記として,適切なものはどれか。

- IPv6において,拡張ヘッダを利用することによって実現できるセキュリティ機能はどれか。

- IPv4とIPv6の両方にある機能はどれか。