「WPRcon」という無償で利用可能なWordPressサイト向けのセキュリティ診断サービスを公開しました。

WPRecon

https://wordpress.cloudsecurity.jp/auth/login

SaaSとして提供しており、アカウントを登録するだけで利用可能です。

モチベーション

当ツールはWordPressで構築されたサイトのセキュリティ検査に特化していますが、WordPressに絞った理由は2つあります。

- 広く普及しており被害報告が多い

- サイト運用者がエンジニアでない場合が多い

そのため、「セキュリティプラグインの選定ができない」や「プラグインの管理方法が分からない」という方に向けた、導入が非常に簡単なセキュリティツールがあったらいいなと思い開発しました。

脆弱なプラグインの検出

そしてWordPress特有の脆弱性として、導入プラグインに脆弱性が発見されることが多々あります。

そのプラグインの検出が日々難しくなってきているのが現状です。というのも、WordPressの脆弱性データベースが各社で独占するようになってきており、脆弱性情報を参照したOSSの検出スキャナを作成するとCNAからお叱りを受けるようになってきています。

(※ CNA: CVE Numbering Authorityの略。脆弱性の受付窓口のようなもの)

そのため1つの脆弱性データベースを参照するだけ検出ロジックでは漏れが発生します。

そのため当ツールを開発しました。(SaaSだと検出ロジックはブラックボックスなので実現しました)

使い方

アカウントを作成します。

登録したメールアドレスに確認メールが届きますので、記述されている「メールアドレスの確認」ボタンを押します。

登録した認証情報でログインします。

ログインが完了すると以下の画面が表示されます。

検査の実行

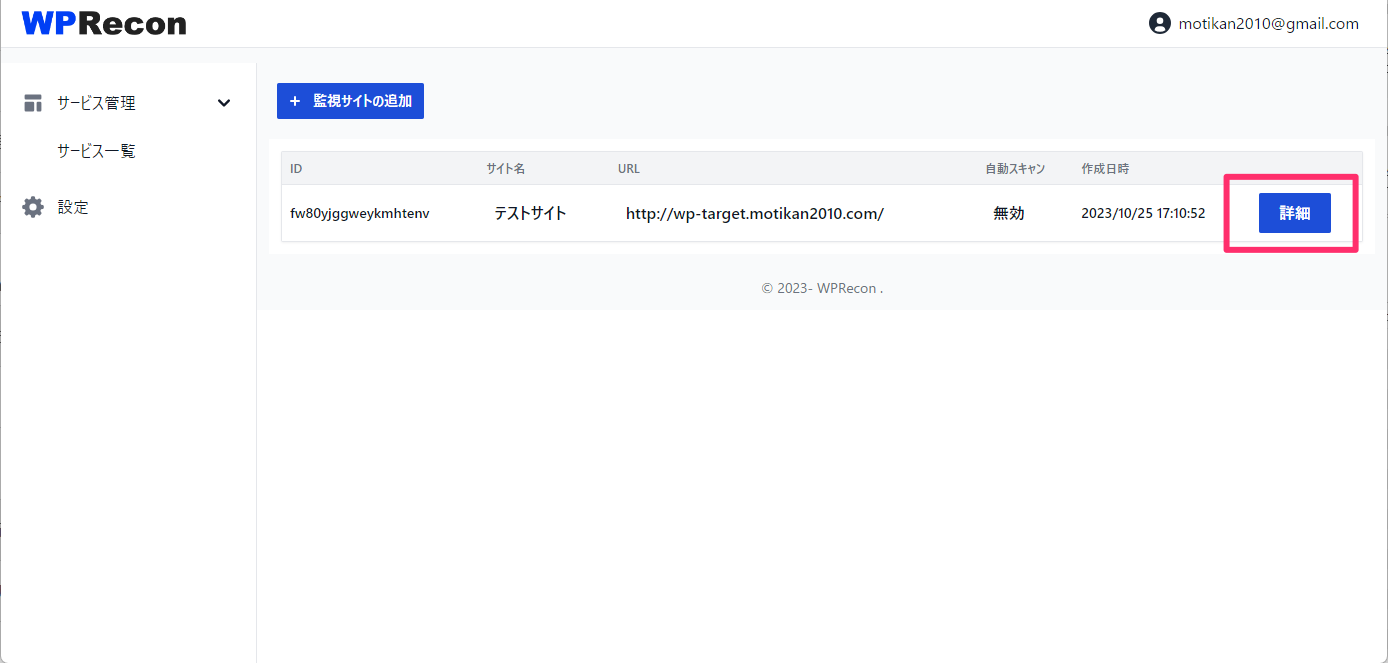

まずは検査対象のサイトを登録します。「監視サイトの追加」から検査対象を登録できます。

検査サイトの登録後、「詳細」ボタンを押します。

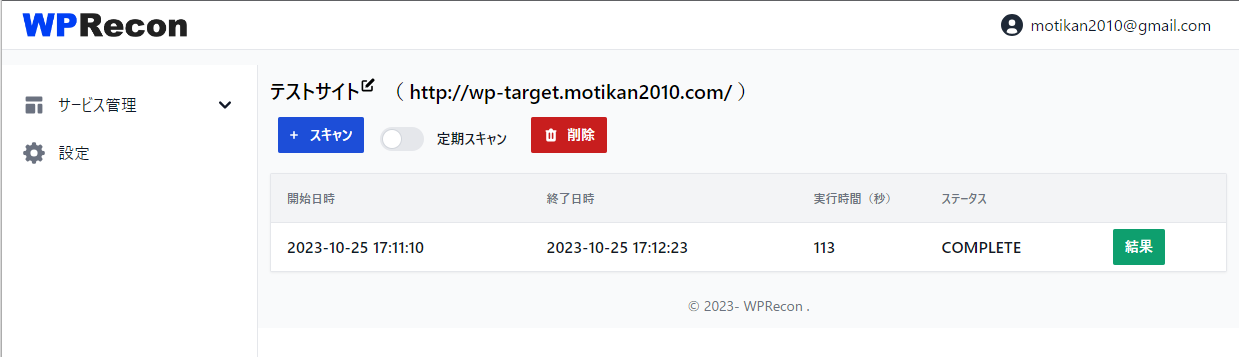

「スキャン」ボタンを押すと検査実行の確認モーダルが表示されるので「実行」ボタンを押します。

検査が開始されるとステータスが「RUNNING」の行が追加されます。

検査が完了するまで、しばらく待ちます・・・。

検査が完了するとステータスが「COMPLETE」となり、検査結果を閲覧できるようなります。

検査結果

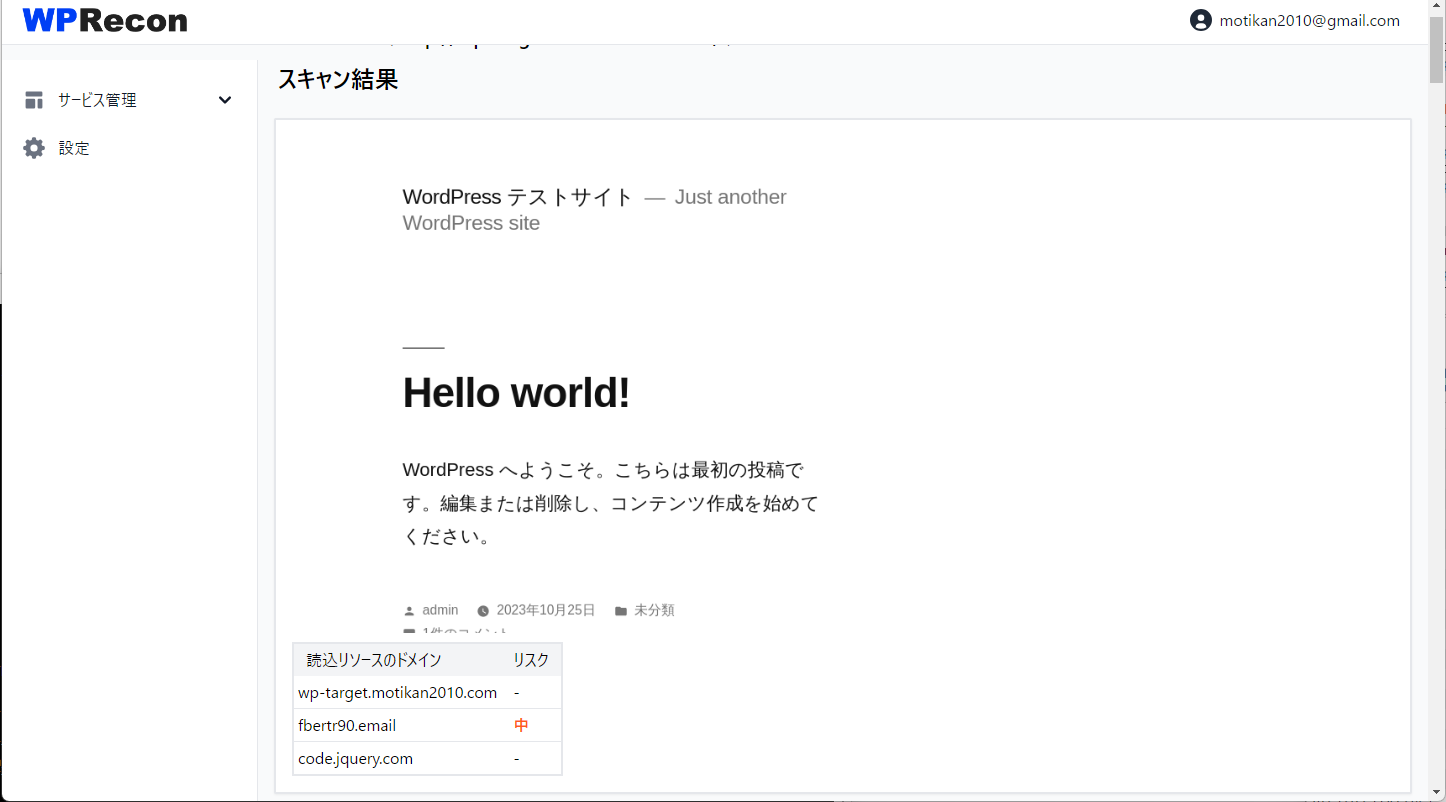

検査結果では以下のものを確認できます。

- サイトのスクリーンショット

- サイト内で通信しているドメインのリスク評価

- 検出した脆弱性(問題点)

- 既知の脆弱性が報告されているプラグインの有無

WordPressでよく見られる脆弱性(問題点)の洗い出しを行います。

どのファイルを参照してプラグインのバージョンを検出したのかといった情報が表示されます。

まとめ

当ツールが普及してサイトの改ざんといった問題が減ってほしいと思う次第です。

ちなみにクラウド環境(AWS、Azure)のクラウド環境のセキュリティ診断サービスもあったりします。