1. SQLインジェクションとは

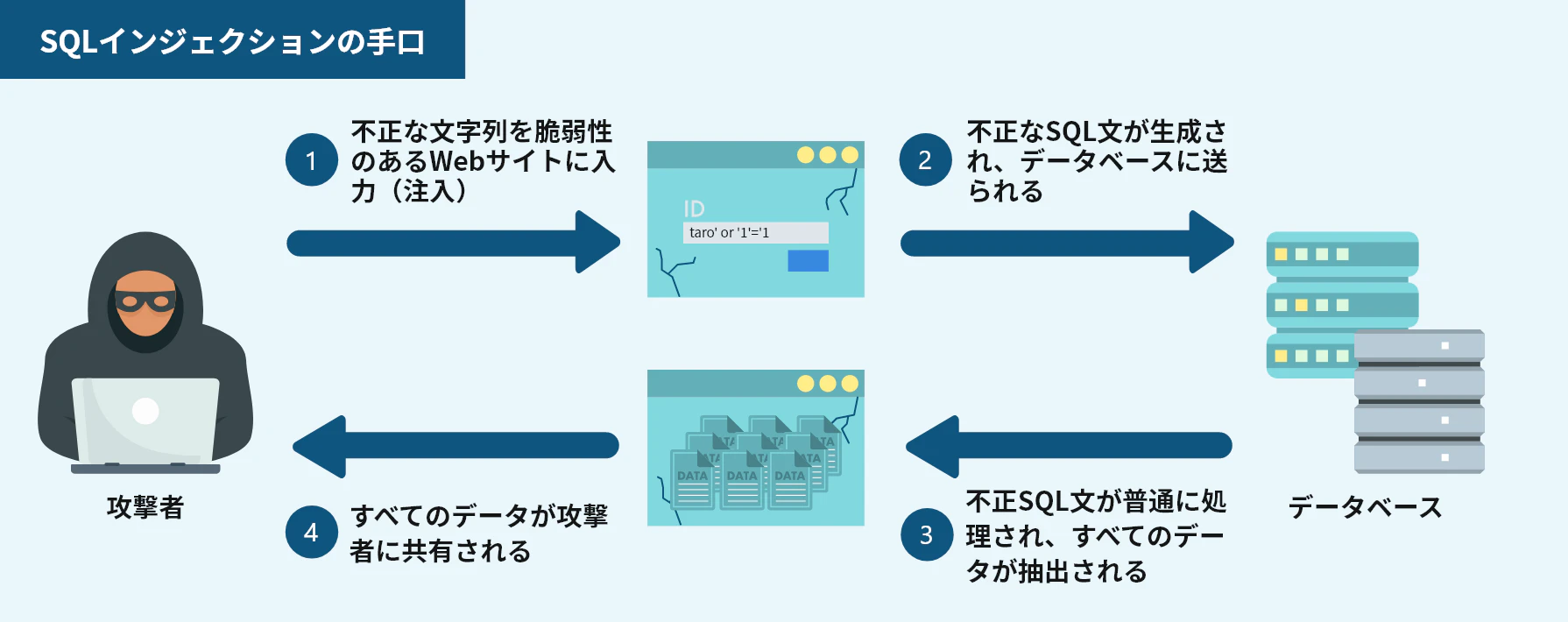

SQLインジェクションは、ウェブアプリケーションやサーバーがデータベースにアクセスするSQLクエリを、悪意のある入力値によって乱用される攻撃手法です。

例えば、ログインフォームで正常なユーザーに見せかけて、SQLクエリに不正な文訳を追加し、データベースの情報を見ることや削除するといった事例があります。

引用元:https://www.shadan-kun.com/waf_websecurity/sql_injection/

2. 攻撃の実例

例: ユーザー入力によるクエリの乱用

下記は、SQLインジェクションの基本的な例です。

SELECT * FROM users WHERE username = 'たろう' AND password = 'password';

正常に動作する場合は、ユーザー名とパスワードが一致するレコードが検索されます。これに、悪意のあるユーザーが下記を入力した場合はどうなるでしょう?

' OR '1'='1

このインプットがSQLクエリに変換されると、以下のようなクエリが実行され、全てのデータを取得される可能性があります。

SELECT * FROM users WHERE username = '' OR '1'='1' AND password = '' OR '1'='1';

攻撃の影響

- データ漏洩

- サービス停止

- 管理者権限の乗っ取り

3. 対策方法

基本的なセキュリティ対策

-

入力値の検証とエスケープ処理

- 正規表現を使用したフィルタリング

- HTMLコードのサニタイズ化

-

プレースホルダーの利用

- すべての値をプレースホルダーにして使用

-

データベースユーザーの権限設定

- 必要最小限の権限のみを付与。

-

ログ監視

- 不正なアクセスやクエリをログに記録し、異常を検知する仕組みを導入。

実装例

- PHPでのパラメータ化クエリの使用例

$stmt = $pdo->prepare("SELECT * FROM users WHERE username = :username AND password = :password");

$stmt->bindParam(':username', $username);

$stmt->bindParam(':password', $password);

$stmt->execute();

- PythonでのORMの利用例 (SQLAlchemy)

user = session.query(User).filter_by(username=username, password=password).first()

- JavaでのPreparedStatementの使用例

PreparedStatement stmt = conn.prepareStatement("SELECT * FROM users WHERE username = ? AND password = ?");

stmt.setString(1, username);

stmt.setString(2, password);

ResultSet rs = stmt.executeQuery();

4. 実践的な防御策の実装例

-

システム設計レベルでの考慮

- ロールベースの制限

- データの暗号化とハッシュ化(例: bcryptを使用)

- トランザクション管理を適切に行う

- レートリミットを導入し、多数のリクエストによる攻撃を防ぐ

-

WAFやセキュリティツールの利用

- OWASPのModSecurityを用いたWebアプリケーションファイアウォール

- SQLMapなどのツールを使用した脆弱性スキャン

- セキュリティ診断ツールで定期的にチェック

-

セキュリティガイドラインの遵守

- OWASP Top 10に基づいたセキュリティ対策の実装

- 開発チーム全体でセキュリティ教育を実施

5. まとめと注意点

-

セキュリティの基本を忘れないこと

- アプリケーションの開発過程では、SQLインジェクション以外の脅威も考慮する。

- 入力値の確認やエスケープの実装は、開発チームで対話して確実に実行する。

-

経験値を共有し、次の以上を見すえること

- 他の開発者とケーススタディの実例や実行するプロジェクトの事例を共有する。

総括的なまとめ

SQLインジェクションは、ウェブアプリにおける重要なセキュリティ問題の一つです。しかし、基本的な対策を確実に実行することで、それによる脅威を大きく減らすことができます。エスケープ処理やパラメータ化クエリの利用といった基本を実践しつつ、最新のセキュリティツールも有効に使用することで、利用者やシステムを保護するための力になります。

対策を徹底し、開発チーム全体でセキュリティ意識を高めることで、SQLインジェクションのリスクを最小限に抑えましょう。