今回ためすこと

前回、なんちゃってVPNを使い、ローカルPCのActiveDirectoryとAWSのAD Connectorを接続しました。今回はこのAD Connectorを、IAM Identity Centerに設定して、ローカルPCのActiveDirectoryでユーザー認証できるかを試してみます。

AD Connecoterをアクティブにする

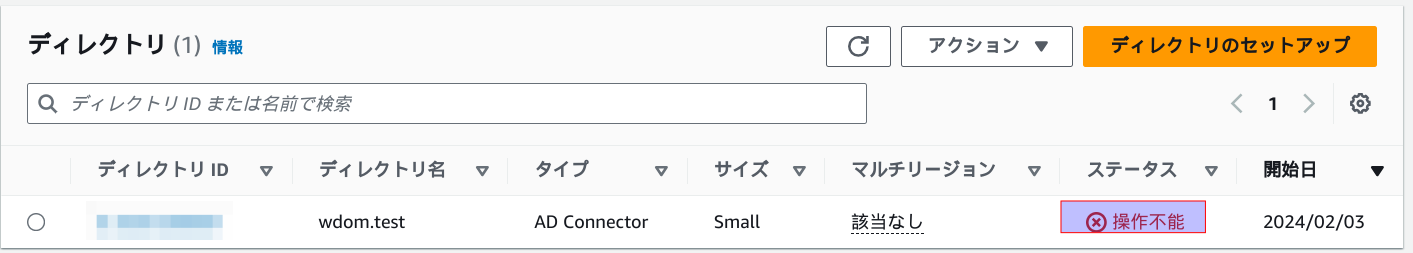

VPNを止めているので、AD Connectorは操作不能になっています。

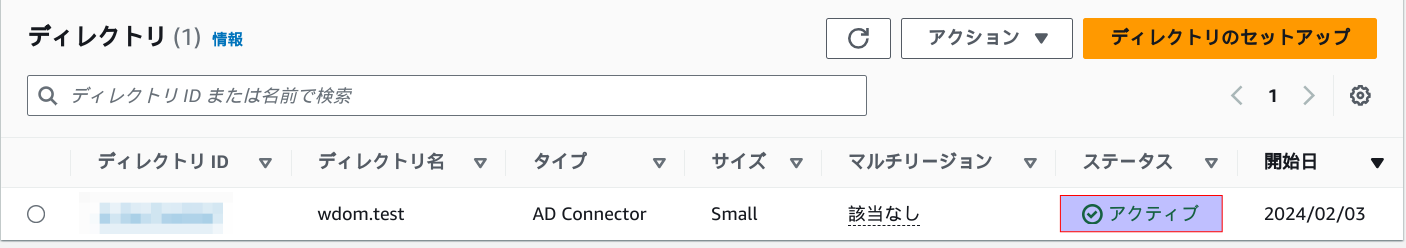

VPNを起動します。

VPNを起動して5分ほど待つと、ステータスがアクティブになりました。

IAM Identity CenterとAD Connectorを連携

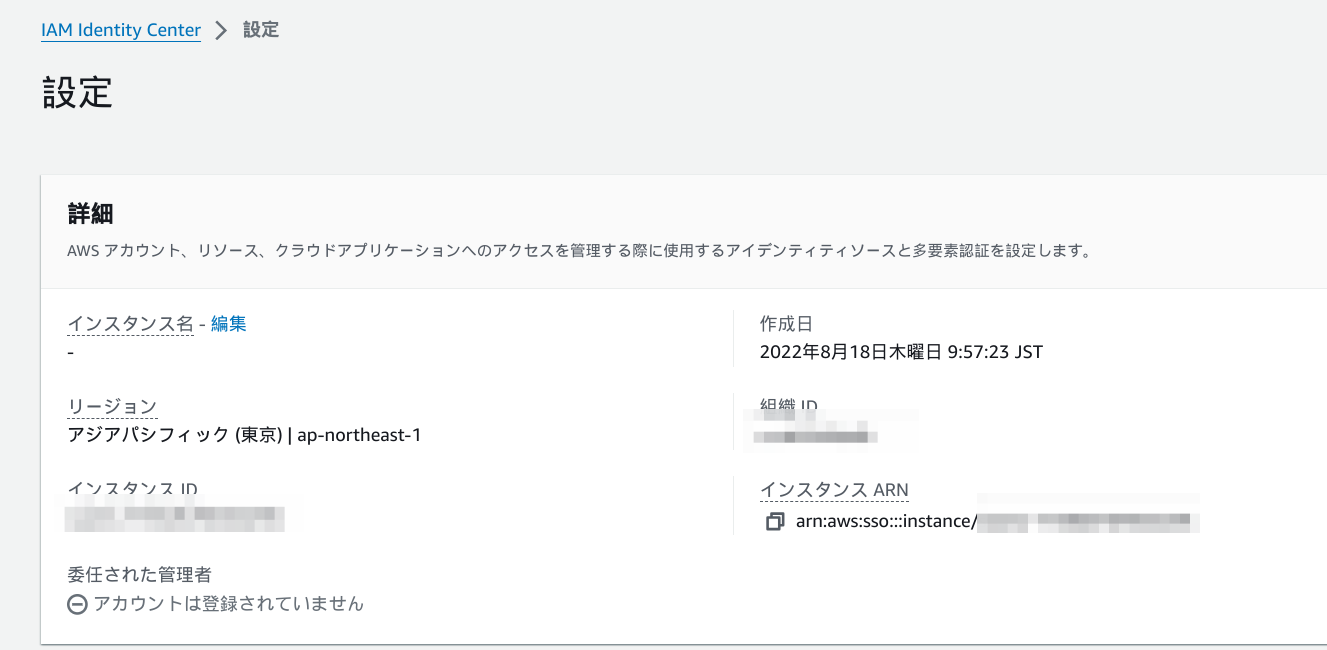

IAM Identity Centerの設定画面へ移動します。

アカウントを登録した頃に有効化を行っていたせいか、既にインスタンスが作成済みの状態でした。

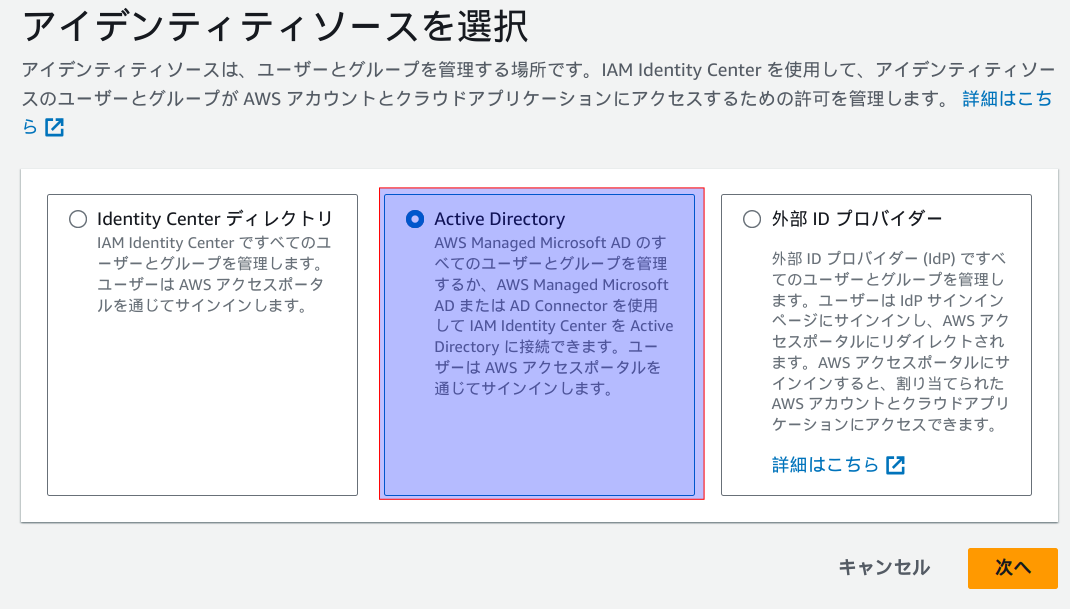

「アイデンティティソースを変更」を選択します。

「Active Directory」を選択して、「次へ」をクリックします。

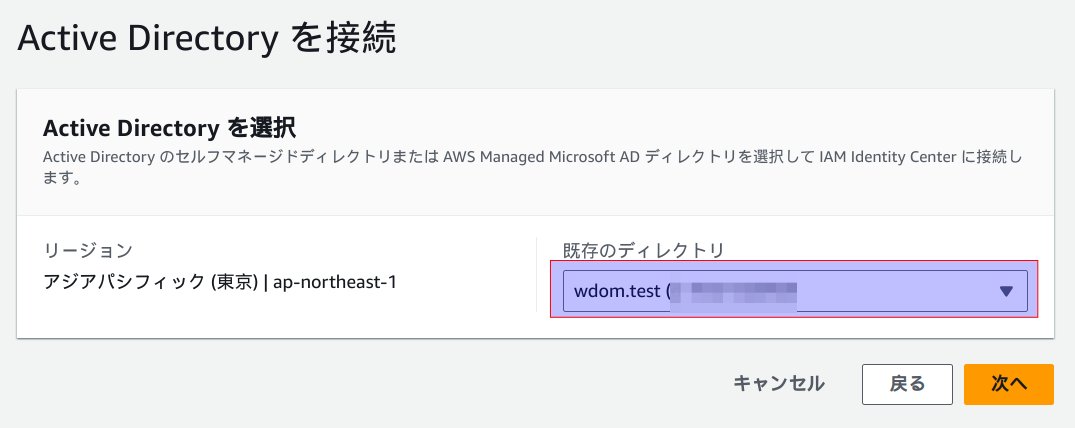

AD Connectorで接続したActiveDirectoryを選択して、「次へ」をクリックします。

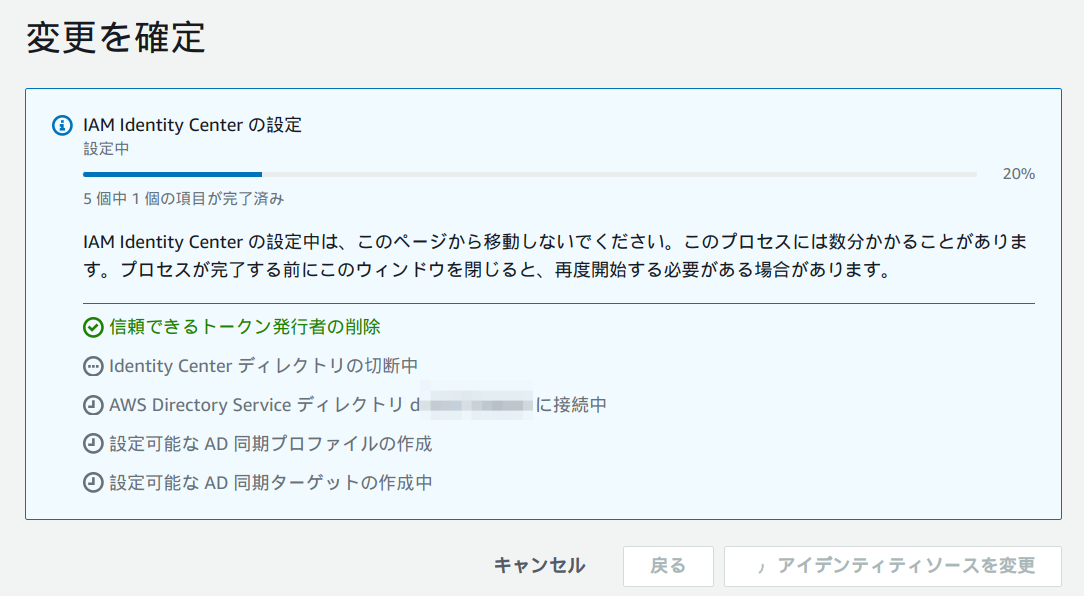

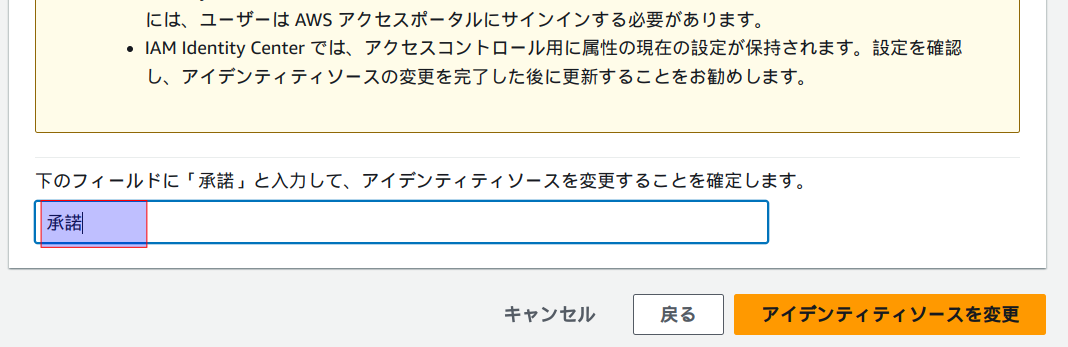

「確認」画面で、承諾して「アイデンティティソースを変更」をクリックします。

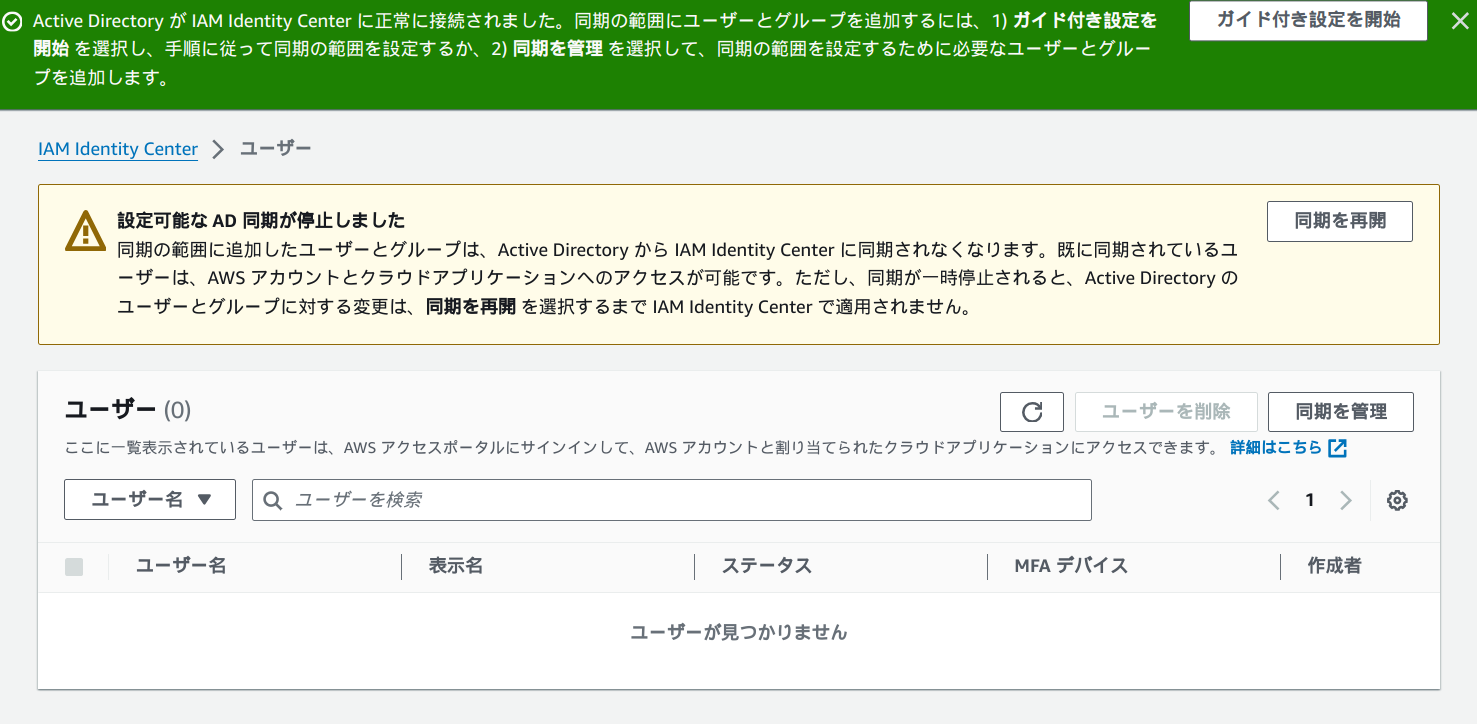

設定が完了するとこのような画面になります。初期状態ではユーザーは表示されていないようです。

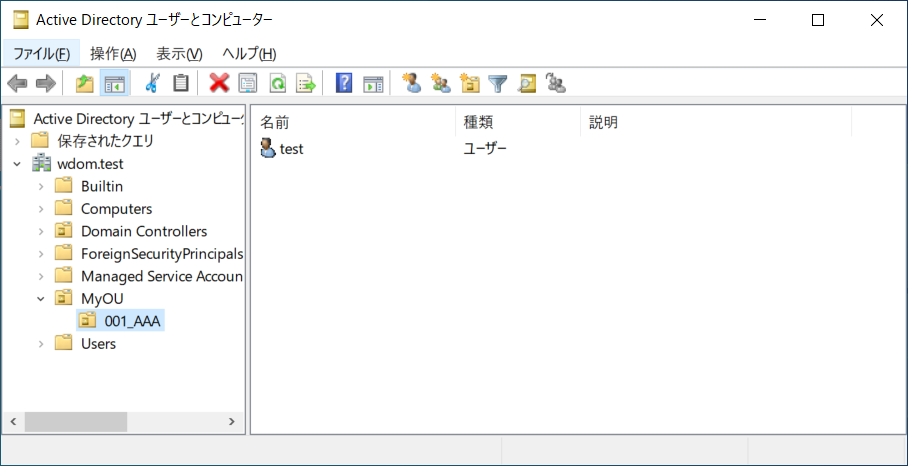

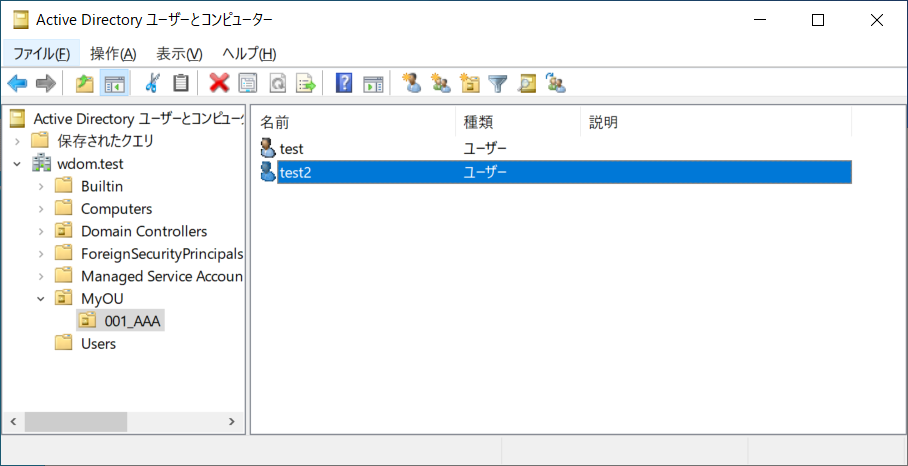

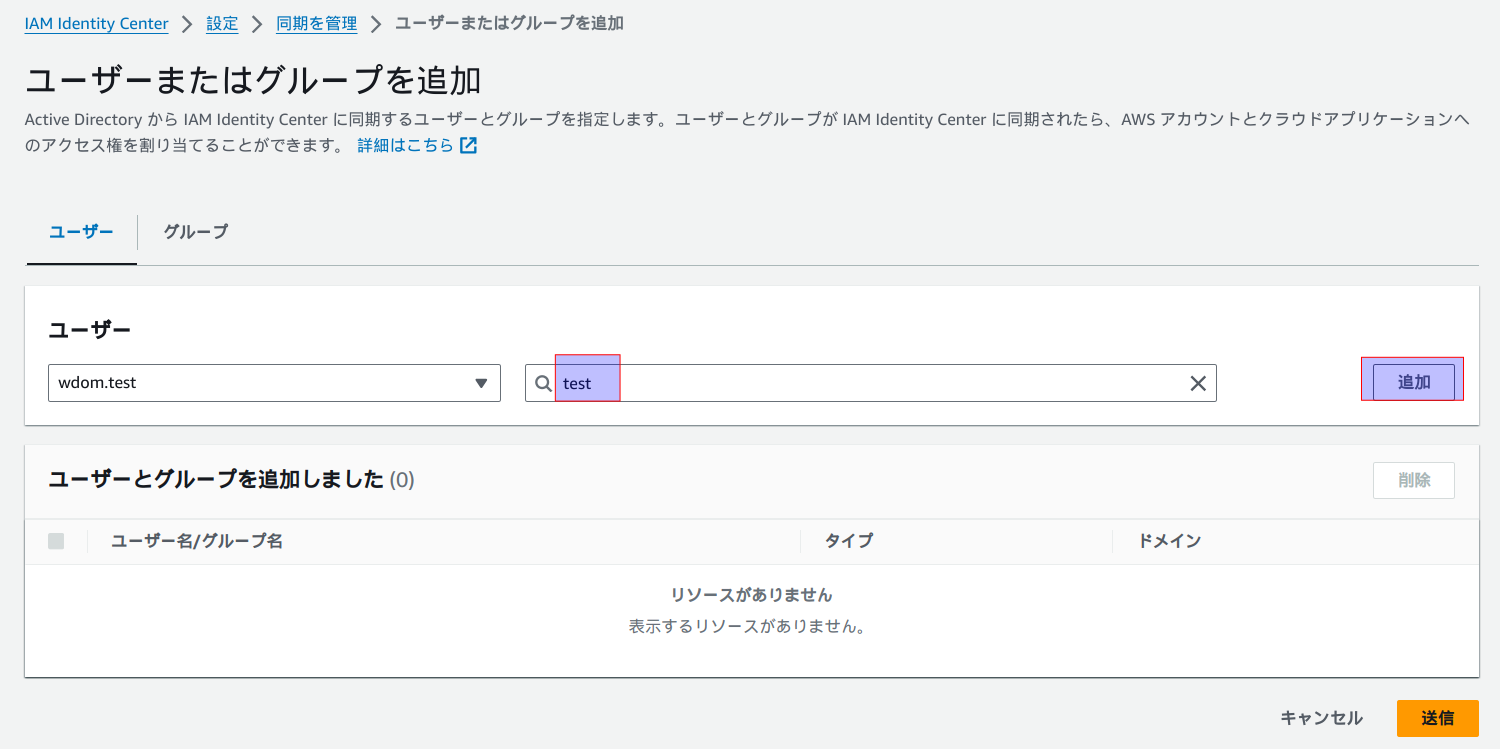

「IAM Identity Center」> 設定 > 「同期を管理」 > 「ユーザーまたはグループを追加」の画面へ移動します。

ユーザーに、ADに準備したユーザー名「test」と入力して、「追加」をクリックします。

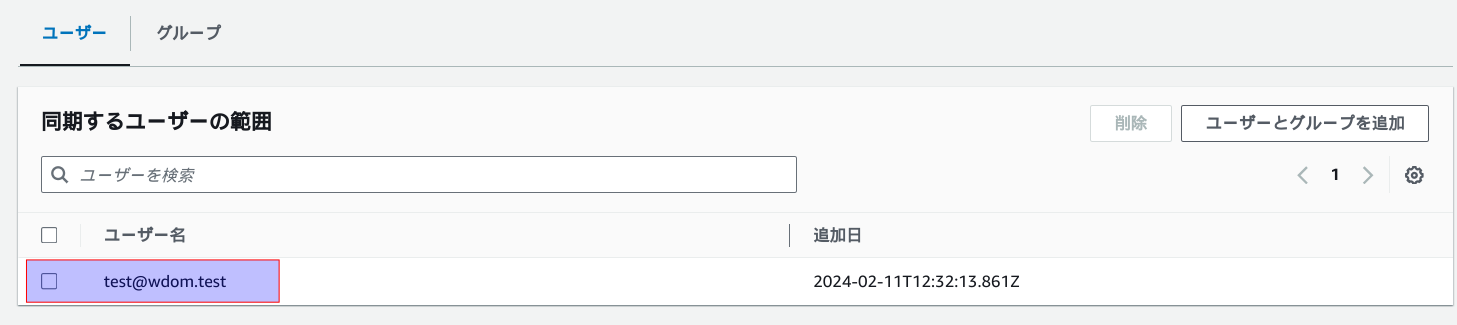

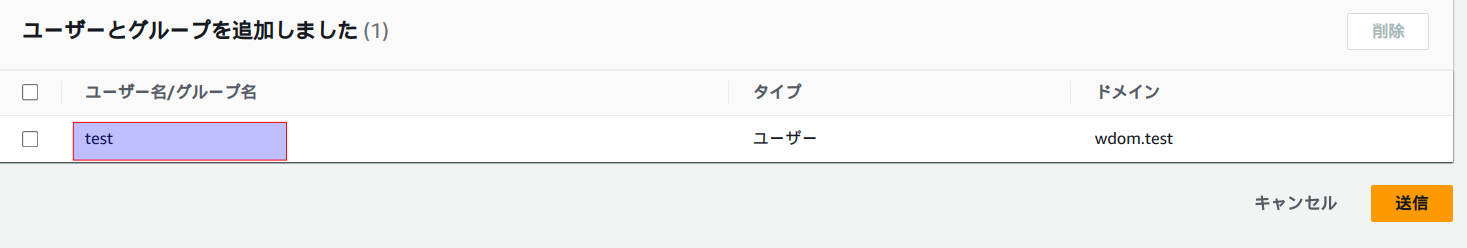

「test」ユーザーが追加されたのを確認して、「送信」をクリックします。

IAM Identity Centerへサインイン

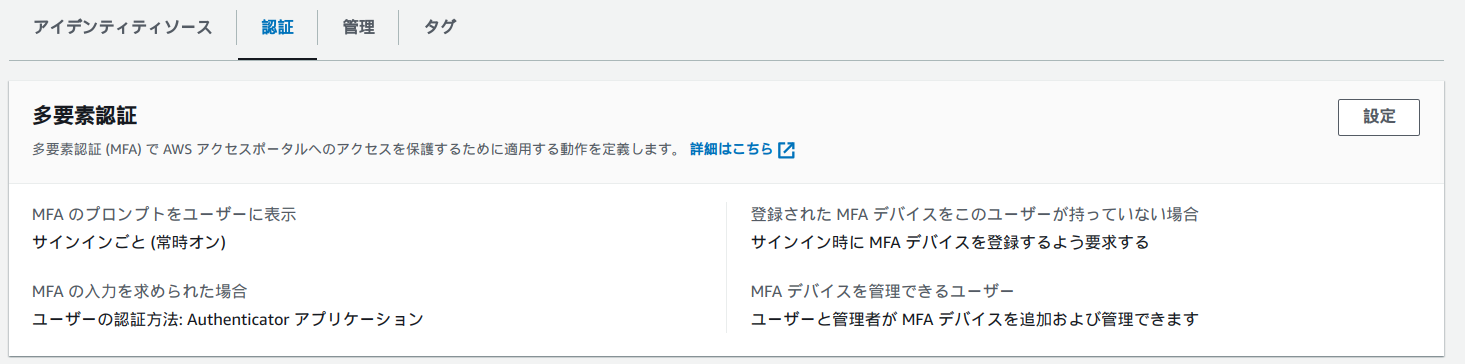

知らない間に勝手にログインされると怖いのでダッシュボードから「認証」タブより、多要素認証の設定を行います。

※画像は設定したあとです。

ダッシュボードから「アイデンティティソース」タブより、サインインするためのAWSアクセスポータルURLを確認することができます。

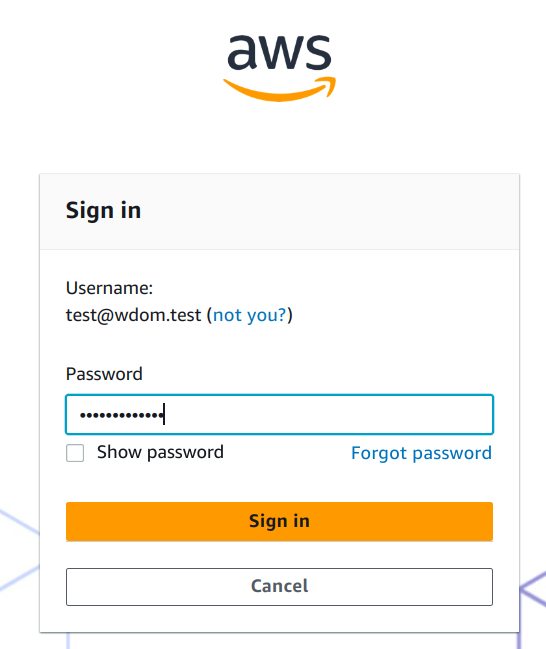

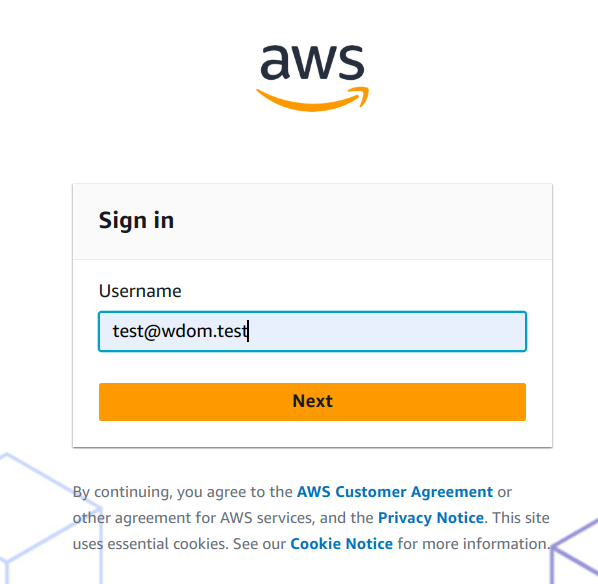

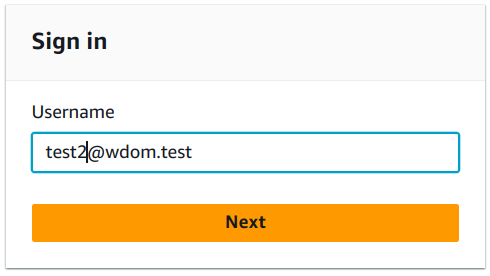

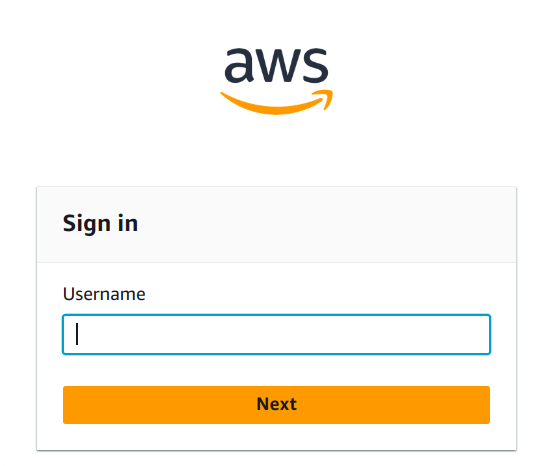

アクセスポータルURLへアクセスし、ADのユーザー名を入力して、「Next」をクリックします。

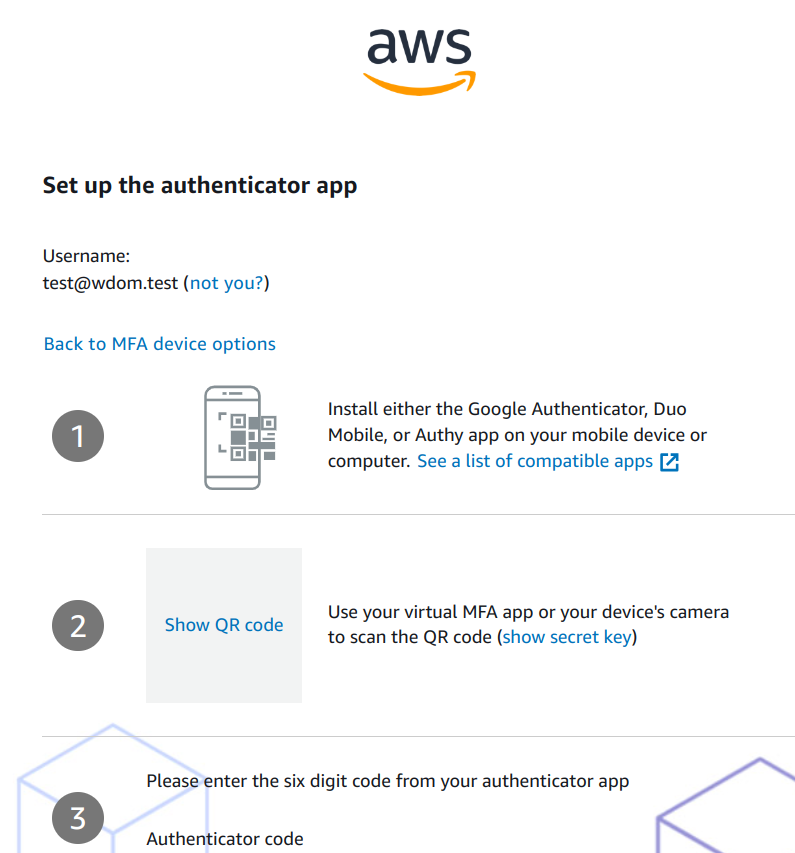

認証アプリを設定する画面に来ました。

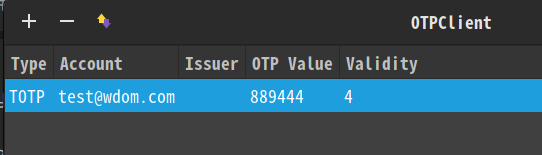

画面の指示に従い手持ちのアプリにシークレットキーを登録します。

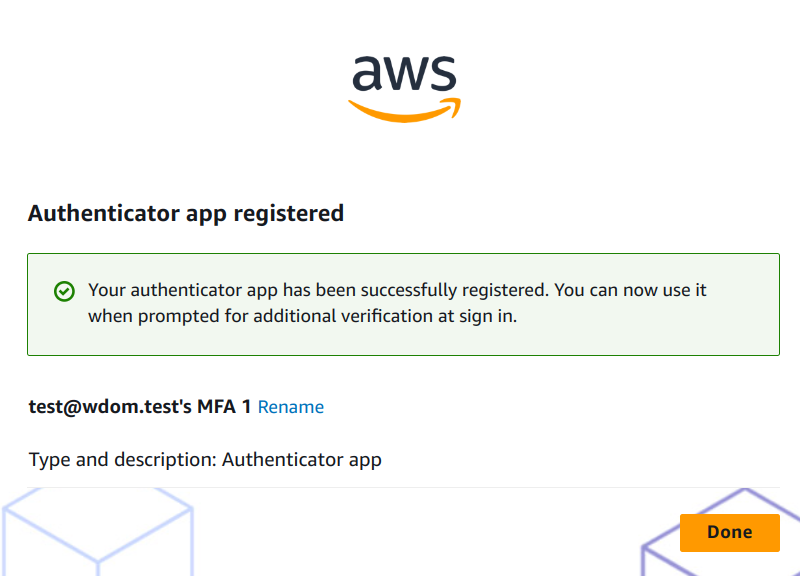

アプリに表示されたワンタイムパスワードを入力して、「Assign MFA」をクリックすると、無事認証アプリが登録された旨のメッセージが表示されました。

「Done」をクリックすると、このような画面にリダイレクトされました。

まだこのユーザーに何も設定していないので、何も表示されていません。

同期していないユーザーでログインしようとした場合

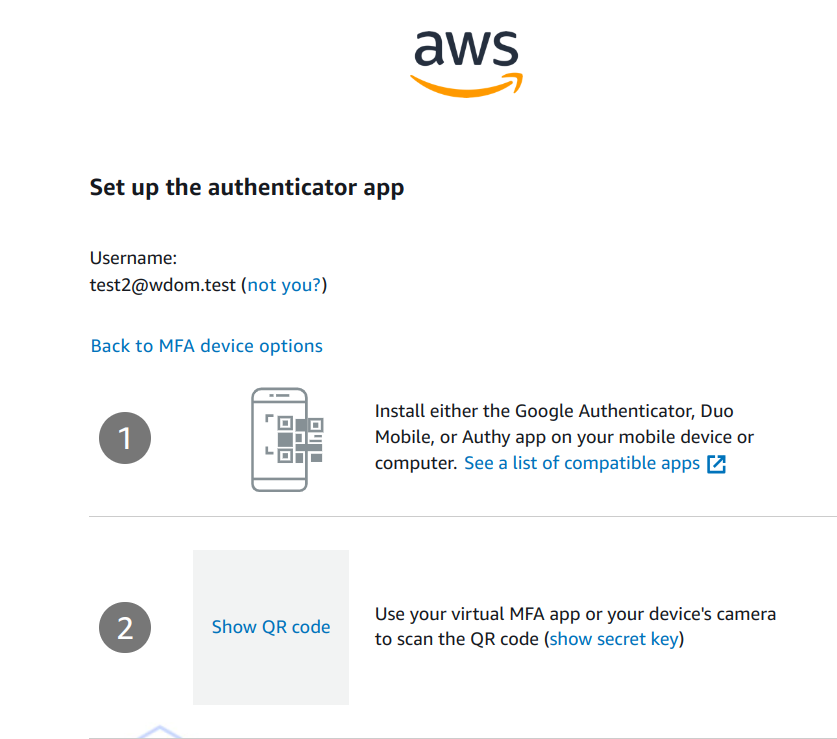

同期ユーザーの場合、初回ログインではMFAの設定が要求されることを確認しました。では、同期していないユーザーだとどうなるのでしょう。

「test2@wdom.test」でサインインします。

同じようにサインインできるのかと思いきや、「Done」のあとのリダイレクトで、即サインアウトとなり、サインイン画面に戻りました。

同期していないユーザーはIAM Identity Centerを利用できないようです。

まとめ

AD Connectorを利用してローカルADのユーザーをIAM Identity Centerに連携可能なことが確認できました。IAM Identity Centerの同期の対象のユーザーかどうかで、サインインできるかどうかの違いがあることもわかりました。

次回は、IAM Identityにアプリケーションを登録してADのユーザーでの権限管理がどのようになるのかを調べてみたいと思います。