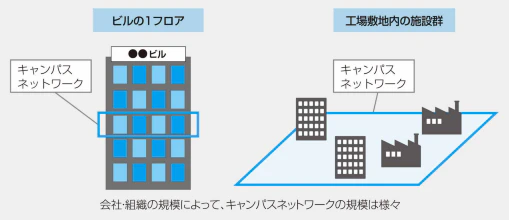

キャンパスネットワーク

ある1つの建物内、または地理的に1つの範囲内にある複数の建物内で構成された、企業・組織・団体などのLANを指す。構内ネットワーク、エンタープライズネットワークと呼ぶこともある。

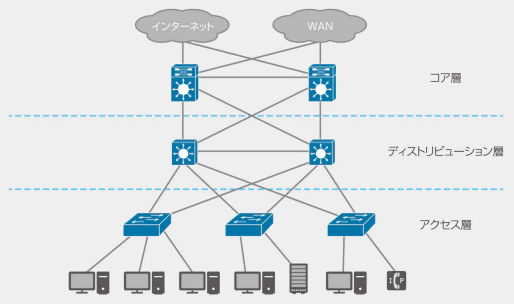

階層型ネットワーク設計モデル

キャンパスネットワークを設計する際の考え方。機器間で通信する際のモデルであるOSI参照モデルやTCP/IPモデルとは異なり、企業や組織のLANを構築する際に、どういったことを考慮してネットワークを設計すればよいかを示す目安となるモデル。

キャンパスネットワークの規模によって、2階層型と3階層型に分けることができる。

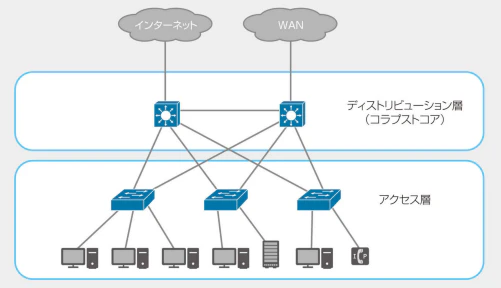

2階層ネットワーク設計モデル

Ciscoでは階層型ネットワーク設計モデルにおけるそれぞれの階層を以下のように分類している。

アクセス層

ユーザが使用するPCなどの機器がネットワークに接続する層。ポート密度の高い(ポート数が多い)レイヤ2スイッチやスイッチングハブが配置される。

ディストリビューション層

アクセス層の各ネットワークを集約する層。アクセス層の各スイッチに接続しているネットワークを相互接続するといった役割を持つ。ルータやレイヤ3スイッチなどを使用し、ルーティングやACLなどによるパケットフィルタリングを行う。

コア層

ディストリビューション層の機器が集約される層。ビルの各フロアの接続や、建物間の接続といったネットワークの中心となる基幹部分(バックボーン)を構成する。光ファイバーポートを多く持ち、より高速な通信が可能で高機能なハイエンドモデル(Catalyst6800シリーズなど)のスイッチなどが配置される。

コラプストコア

潰れたコアとも呼ばれ、コア層とディストリビューション層を統合して1つの層にしたもの。企業LANが数百人程度の小・中程度のネットワークや、オフィスが1フロア内に収まっているような比較的簡易なネットワークの場合に、2階層に簡略化したネットワーク構築をする。

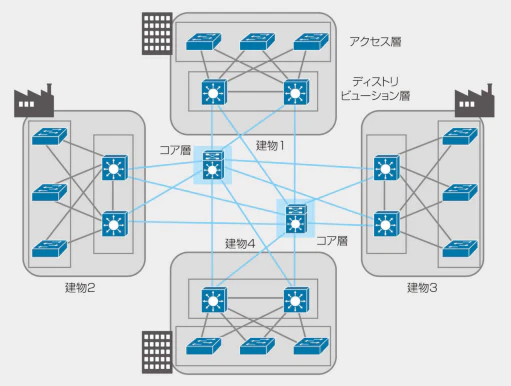

3階層ネットワーク設計モデル

同一敷地内の複数の建物によって構成されているような大規模なキャンパスネットワークでは、上記の2階層でネットワークを構築してしまうと反対に構成が複雑化してしまう可能性がある。

そこで、大規模ネットワークの場合では、ディストリビューション層とコア層を分離した3階層ネットワーク設計モデルを利用し、ネットワーク全体が複雑になる問題を最小限に抑え、ケーブル購入・敷設にかかる費用も削減できる。

各階層の特徴

-

アクセス層

基本的にアクセス層同士は接続しない。エンドユーザを接続するので多くのポート数が必要になるので、スター型のトポロジになる。 -

ディストリビューション層

アクセス層のスイッチを収容する。エンドユーザは直接接続せずVLAN間ルーティングを行う。セキュリティポリシーに基づいたフィルタリングを行う。 -

コア層

ディストリビューション層のスイッチを収容する。大量のパケットを処理する必要がある。

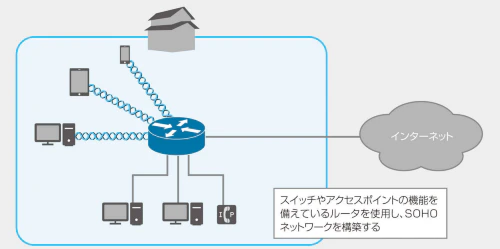

SOHO(Smaill Office/Home Office)

マンションの一室といった小さな敷地内や自宅を仕事場として働く業務形態のこと。階層型のネットワークモデルの様に機器ごとに役割を分けることはせずに、単一のルータもしくは数台の機器でネットワークを構築することが一般的。

- 小規模ネットワークになる

- 様々な機能をあわせ持ったルータが適している

- 外部へのアクセスにはブロードバンド回線が適している

Cisco ISR(Integrated Services Router)

サービス統合型ルータと言われ、ルーティング機能以外に、スイッチとしての機能、アクセスポイントの機能、ファイヤーウォール機能など様々な機能を兼ね揃えているルータのこと。1台に統合されるため、機器の導入コストを抑え、ネットワーク構成を簡略化することが出来る。

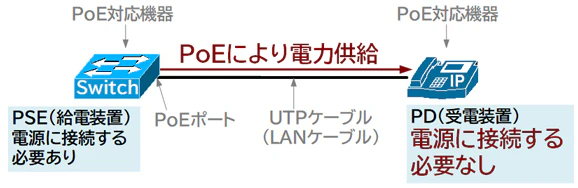

PoE(Power of Ethernet)

イーサネットケーブル上で電力を供給する技術。主にコンセントがない場所でのアクセスポイントやIP電話などへの電源供給に用いられる。通常はスイッチがPSE(Power Sourcing Equipment:給電機器)として機能し、イーサネットケーブルを介して接続する機器に対して電源を供給する。

また、イーサネットケーブルで電力を供給できるデバイスをPD(Powered Device:受電機器)と呼ぶ。

PSEとPD間でネゴシエーションを行うことで、電源供給が必要かどうか、どの程度の電源供給が必要かを事前に知ることが出来る。PDの消費電力が閾値を越えると、PSEは自動でポートをシャットダウンしErr-Disable状態にする。そうすることで自身が電力不足に陥るのを未然に防ぐ。

正しい電力クラスの割り当てを行うためにCDPが利用されるため、他社製品ではCDP情報に基づいて電力クラスを割り当てることができない。デフォルトでポートに最大電力を割り当てる。

PoEポートのモード

| モード | 内容 |

|---|---|

| auto | PDの検出が有効になり、検出後にPoEポートへ電力が割り当てられるので、電力の余裕がない場合はPDへ給電されない |

| static | PDの検出が有効になり、検出前からPoEポートへ電力が割り当てられるので、当該PoEポートに接続されたPDへの給電が保証される |

| never | PDの検出が無効になり給電されない |

PoEの規格

| 規格 | 名称 | 最大供給電力 | 使用対数 |

|---|---|---|---|

| IEEE802.3af | PoE | 15W | 2対 |

| IEEE802.3at | PoE+ | 30W | 2対 |

| IEEE802.3bt | UPoE | 60W | 4対 |

| IEEE802.3bt | UPoE+ | 90W | 4対 |

WAN(Wide Area Network)

LANと違い、県外などの距離の離れたより広い範囲にわたるネットワークのこと。配線や機器の設置を勝手に行うことは出来ないため、許可を得てケーブルや機器を設置している通信事業者(キャリア)のサービスを利用する。

通信事業者が提供しているWANサービスにはいくつかの種類がある。

専用線サービス

顧客専用の回線としてNTTなどの通信事業者が提供している。1対1で接続し、回線を専有する形で利用する。自社専用で使用するため、「帯域」と「セキュリティ」が保証されるが、その分コストが高くなる。

レイヤ2プロトコルのPPPまたはHDLCを使用して通信を行う。

様々な企業にあわせたサービスを提供できるように、様々な通信速度の専用線がある。

| 回線 | 帯域幅 |

|---|---|

| T4 | 274.176Mbps |

| T3 | 44.736Mbps |

| T2 | 6.312Mbps |

| T1 | 1.544Mbps |

回線交換サービス

通信する際に回線を接続し、その間だけ回線を専有する形になる。通信が終了するまでその回線を他のユーザが使用することは出来ない。

一般の加入電話であるPSTN(Public Switched Telephone Network:公衆交換電話網)などがある。

パケット交換サービス

回線を専有するのではなく他のユーザと共有する。IP-VPNや広域ネットワーク、フレームリレーなどがある。

シングルホーム

企業がISP(Internet Service Provider:インターネット接続事業者)と契約してインターネットに接続する際、同一のISPと1本のリンクで接続すること。

デュアルホーム

同一のISPと2本以上のリンクで接続すること。

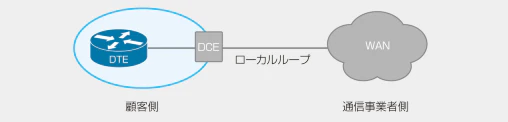

WANの構成

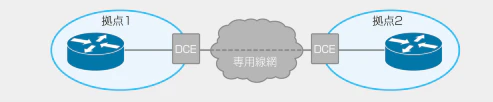

DTE(Data Terminal Equipment)

顧客側の企業内や宅内に配置される機器で、DCE経由で通信事業者側のネットワークに接続して通信する。通信やデータの送信を行うルータやコンピュータなどの顧客側の機器が該当する。

DCE(Data Circuit-Terminating Equipment)

顧客側の企業内や宅内に配置される通信事業者のネットワークに接続するための機器。DTEから送られるデータを通信事業者側のネットワークに合わせた信号に変換する。WANサービスの種類により異なる。

- デジタルネットワーク:DSU(Digital Service Unit)

- アナログネットワーク:モデム

- 光ネットワーク:ONU(Optical Network Unit)

ローカルループ

顧客の設備と通信事業者の設備との責任範囲の境界(責任分界点)となる、顧客側に設置されている機器から通信事業者の基地局までの回線のこと。アクセス回線とも呼ばれる。

WANのトポロジ

拠点間の接続を行う際のトポロジにはいくつかの種類が存在する。

ポイントツーポイント

1対1で接続する

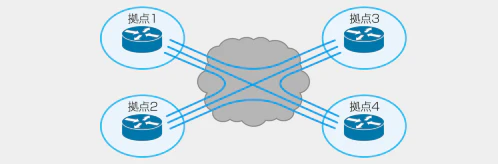

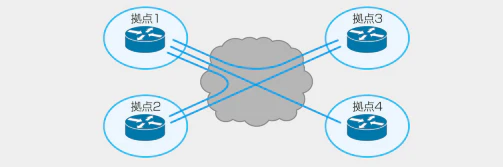

フルメッシュ

複数の拠点をそれぞれ接続するトポロジ。信頼性は高くなるが、契約しなければならない回線数が多くなるためコストもかかってしまう。

バーチャルメッシュ

重要な拠点間だけをメッシュ状にするトポロジ。契約しなければならない回線数がフルメッシュより少なくなるのでコストは抑えらるが、信頼性はフルメッシュより低くなる。

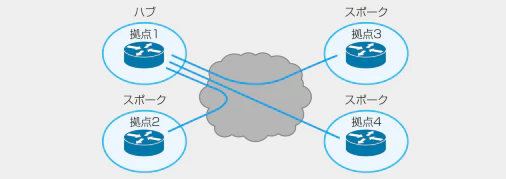

ハブアンドスポーク

中心となる拠点から各拠点に対して接続するトポロジ。中心となる拠点がハブ、その他の拠点がスポークになる。スポークの拠点同士は直接通信することが出来ず、ハブとなった拠点を経由して通信を行う。ハブとなる拠点のルータに障害が発生すると、他の拠点間の通信も出来なくなる。

専用線

拠点間を接続するためのサービス。通信事業者により帯域が100%保証されており、契約しているユーザは接続された拠点間の回線を専有する形になる。ネットワークトラフィックの影響を受けることがないため、通信品質が安定し信頼性やセキュリティも高いサービスとなる。

専用線を利用するには以下の様に接続する。

HDLC

国際標準化機構(ISO)により標準化されたプロトコルで、ポイントツーポイント接続で使用される。Cisco製のルータと他ベンダーのルータでは、HDLCフレームのフォーマットが異なるため、専用線で接続する際に対向のルータがCisco製ではない場合HDLCでは通信不可。

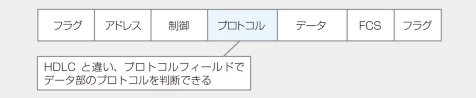

PPP

HDLCと同様にポイントツーポイント接続で使用するプロトコル。専用線以外でもダイヤルアップ接続にも利用される。複数のネットワーク層のプロトコルを転送でき、アナログ回線やISDNなど様々な物理回線でも使用可能。異なるベンダの機器同士でも通信が可能。

ダイヤルアップ接続とは??

ISP(Internet Service Provider)のアクセスポイント(接続先の電話番号)にダイヤルしてインターネット接続する。電話回線を用いたインターネット接続方法。

ユーザ認証、圧縮機能、マルチリンク機能、エラー検出機能を備えている。

PPPのカプセル化

複数のカプセル化が可能。HDLCベースに作られているためフレームフォーマットも似ている。

LCP(Link Control Protocol)

リンク制御プロトコルのことで、リンクの通信の設定、確率、終了などを処理する。

NCP(Network Control Protocol)

ネットワーク制御プロトコルのことで、ネットワーク層のプロトコルの設定を行う。ネットワーク層のプロトコルごとにNCPが存在しており、IPにはIPCP

IPCPU(Internet Protocol Control Protocol)が使用される。

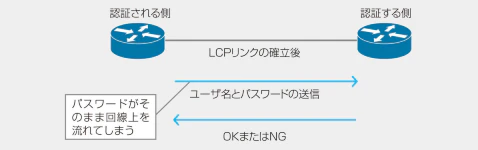

PAP(Password Authentication Protocol)

2ウェイハンドシェイクで相手の身元を確認する。

- 認証される側:ユーザ名、パスワードを送信

- 認証する側:自分がもつユーザ名、パスワードと比較

ユーザ名とパスワードがクリアテキスト(暗号されずにそのまま)で送信されるため、安全な認証プロトコルとは言えない

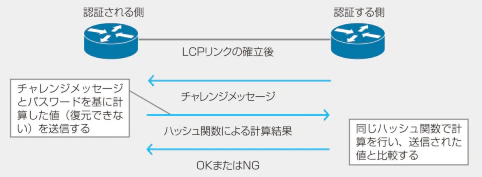

CHAP(Challenge Handshake Authentication Protocol)

3ウェイハンドシェイクで相手の身元を確認する。

- 認証する側がチャレンジメッセージを送信する

- 認証される側がチャレンジメッセージとパスワードを基にハッシュ関数を使用して計算し、その結果を送信する

- 認証する側も同様にハッシュ関数による計算を行い、送られてきた計算結果と比較して、同じであれば認証は成功になる

ハッシュ関数の結果から元の値を復元することはできないため、PAPより安全な認証方法になる。

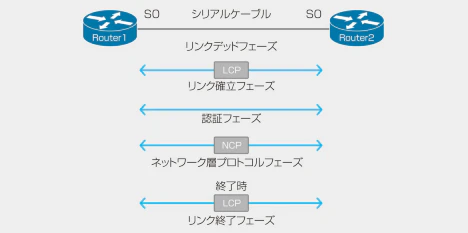

フェーズの遷移

PPPでは、ポイントツーポイントでリンクを確立してから通信を完了するまでにいくつかのフェーズを遷移する。

-

リンクデッドフェーズ

物理層の準備がされていない状態 -

リンク確立フェーズ

LCPを使用してリンクの確立を始めるフェーズ。ネットワーク層とは関係のない設定などがここで行われる。認証を行う場合、どのプロトコルを使用するかなどを決定する。 -

確立フェーズ

PAPまたはCHAPを使用して認証を行う。認証に失敗すると、リンク終了フェーズに移行する。 -

ネットワーク層プロトコルフェーズ

認証が成功すると遷移する。NCPを使用してネットワーク層の設定を行い、NCPがオープンになるとネットワーク層のプロトコルが運ばれる。 -

リンク終了フェーズ

認証の失敗やリンクの管理上の終了などにより遷移する。LCPを使用してリンクをクローズする。

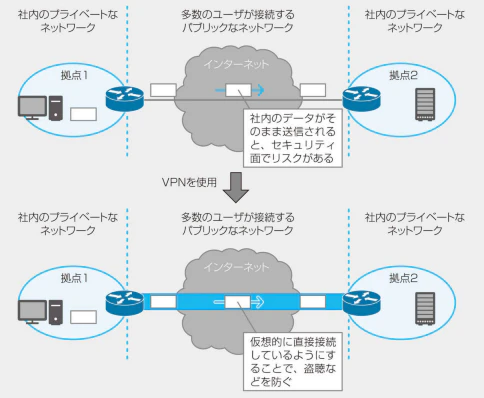

VPN(Virtual Private Network)

WANサービスの1つで、企業の拠点間でデータをやり取りしたり、外出先から社内のネットワークにアクセスしたりする場合に利用される、仮想的なプライベートネットワーク接続のこと。通信事業者が用意する閉域網(各事業者が独自に構築したネットワーク)であるIP-VPN網を利用する場合もある。

-

拠点間で安全な通信を可能にする

暗号化などの技術により安全に通信を行うことができる。契約している限られたユーザのみが使用するため信頼性が上がる。 -

コストが抑えられる

専用線の場合は距離や速度により料金が高くなり、拠点が増えると回線を新規に導入しなければならないためコストがかかっていた。

VPNではインターネット回線をそのまま利用できるため、コストを抑えることができる。 -

拡張性が高い

通信事業者のVPNではn対nのフルメッシュ型の通信が可能。拠点をVPN網に接続すれば他の拠点と接続できる。

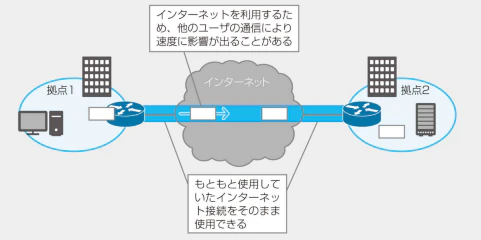

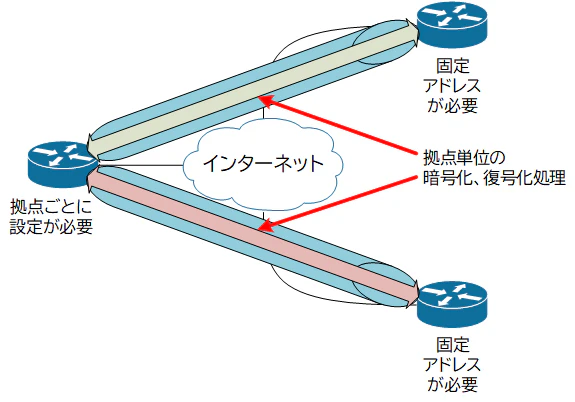

インターネットVPN

その名の通りインターネットを利用するVPNのこと。インターネット上の回線で仮想的な専門線接続を行うことで、拠点間や端末と拠点の間を安全につなぐ。導入コストは抑えられるが、パブリックなインターネットを通過するため、解読されないように暗号化が必要。

用途により以下の2つにわけることができる。

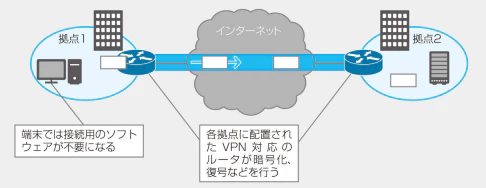

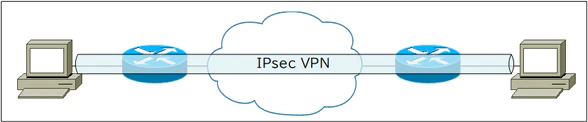

サイト間VPN

拠点間のLANを接続するためのVPN接続。VPN対応のルータを設置し設定を行うことで、各拠点のルータ間でIPsecを使ったトンネルが作成され、暗号化や復号の処理を各ルータで行う。各端末にVPN接続用のソフトウェアをインストールする必要はない。

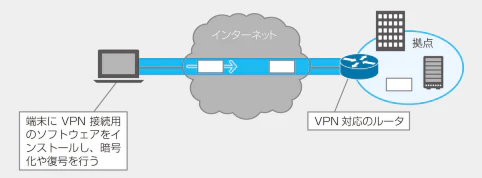

リモートアクセスVPN(クライアントVPN)

モバイル端末などが社内のネットワークに接続するために、接続したい拠点のVPN機器でトンネル接続を行う。IPsecや、SSLまたはTLSを使ったVPN(SSL/TLS VPN)接続を行う。外出先から社内のデータにアクセスしたい時などに利用する。その場合、拠点にはVPNアクセスを受け付ける機器が必要で、端末側にVPN接続のソフトウェアをインストールする必要がある。

Cisco製品を例にすると、Cisco AnyConnect Secure Mobility Client(Cisco AnyConnect)とファイアウォール製品であるASAの接続で、SSL/TLS VPNを使用している。

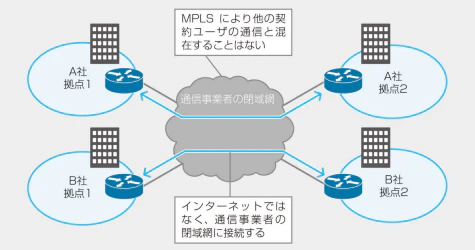

IP-VPN

通信事業者が用意した閉域網を使用するVPN。一般のユーザがアクセスすることはなく、インターネットVPNより安全に利用可能。その分コストはかかるが専門線よりは安価になる。

ほかの契約ユーザの通信が混在して届いたりしないように、通信事業者でMPLS(Multi Protocol Label Switching)という技術を使用して宛先を識別する。

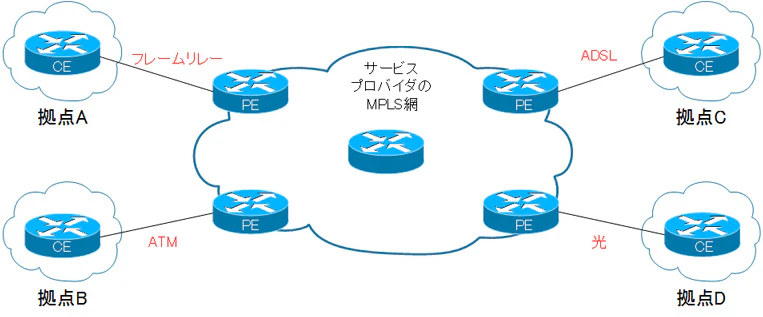

MPLS VPN

現在のWANサービスには主にMPLSの技術が使われており、顧客のネットワークとプロバイダのネットワークを以下のように接続する。各機器は設置場所によってCE(Customer Edge)、PE(Provider Edge)と呼ばれる。PE-CE間の接続に使うアクセス回線には特に制限がなく、自由に回線を選択可能。

MPLS網(PE-PE間)では、BGPの拡張であるMPBGP(Multiprotocol BGP)が使用されている。

MPLS(Multi Protocol Label Switching)

レイヤ2とレイヤ3ヘッダの間に「ラベル」と呼ばれるタグを付与し、転送の処理はそのラベルに基づいて行う技術の事。IPv4やIPv6などさまざまなプロトコルをサポートする。4バイトの短い固定長のラベルを付け、その情報に完全一致するネクストホップをLFIB(Label Forwarding Information Base)から検索してパケット転送を行う。

現在では、高速化というよりもラベルの情報をもとにQoSの実装やIP-VPN網での顧客識別に利用するなど、様々な機能を実現する目的で使用されている。

DMVPN(Dynamic Multipoint VPN)

複数の拠点を接続するVPNの設定作業を簡略化するCisco独自のVPN設計のこと。ハブアンドスポーク構成を取り、スポーク拠点間の通信時はスポーク拠点同士で動的にGRE over IPsecトンネルを作成することができるため、ハブルータの暗号化にかかる処理負荷を減らすことが出来る。

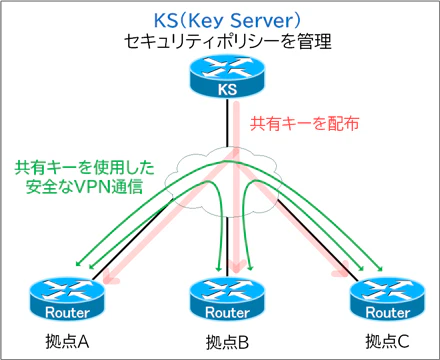

GET VPN(Group Encrypted Transport VPN)

トンネルを使用せずVPN接続を可能にする技術。KS(Key Server)と呼ばれるセキュリティポリシーを管理する役割のルータが、通信の暗号化および復号化に必要な共有キーを所持している。各VPN拠点のルータはKSからキー受け取り、そのキーを使用して暗号化された通信を行うため、トンネルを使用せず安全なVPN接続が可能となる。

VPNの技術

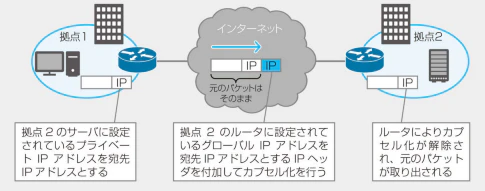

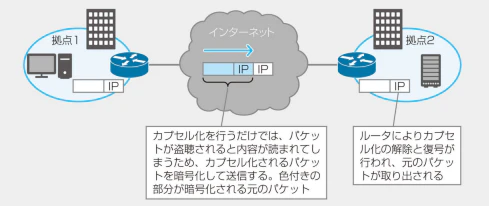

トンネリング

通信したい端末の間に、ネットワーク上で仮想的に専門線を作成すること。相手と通信するためのパケットを別のプロトコルのデータ部に隠ぺいしカプセル化することで、拠点間のネットワークを気にせず宛先を届けることができる。

暗号化

トンネリングによりパケットを別のプロトコルでカプセル化しても、盗聴されると元のパケットがわかってしまう。そこで元のパケットを暗号化することで重要な情報を隠蔽する。送信元の拠点のルータで暗号化を行い、宛先の拠点のルータで復号を行う。

トンネリングプロトコル

PPTP(Point-to-Point Tunneling Protocol)

PPPを拡張したプロトコル。暗号化の機能がないため、暗号化プロトコルと組み合わせて使用する。暗号化には、MPPE(Microsoft Point to Point Encryption)を使用する

L2TP(Layer 2 Tuuneling Protocol)

データリンク層のプロトコル。PPTP同様に暗号化の機能がない、多くの場合は、IPsecと組み合わせて使用する。

IPsec

ネットワーク層で動作するプロトコルで、IETFに規定されているセキュリティを確保するための規格。トンネリングと暗号化の両方の機能を備えていて、トランスポートモードとトンネルモードの2種類ある。

- トランスポートモード:IPヘッダの暗号化は行わない

- トンネルモード:IPヘッダを含めたパケットの全体を暗号化する

利用することで以下の機能が実現可能になる。

| 機能 | 内容 |

|---|---|

| 完全性 | VPNを通過してきたデータが変更されていないことを保証する |

| 機密性 | VPNを通過してくる途中でデータが盗聴されないことを保証する |

| データ発信源の認証 | 送信されたデータが本当にVPN接続している相手からのものであることを保証する |

| アンチリプレイ | 送信されてきたデータが、不正に再送されたパケットで会った場合に破棄することができる |

IPsecは以下2つのセキュリティプロトコルから成り立っている

-

AH(Authentication Header)

認証機能とデータが改ざんされていないことを保証する機能

-

ESP(Encapsulated Security Payload)

AHの機能に加え暗号化を行う。

その他のVPN

SSL-VPN

SSLを使用して暗号化を行う技術。利用するには、接続を受ける側(サーバ側など)にSSL-VPN対応の機器が必要。接続される側では接続用のソフトウェアは必要としない。リモートアクセスVPNで利用される。

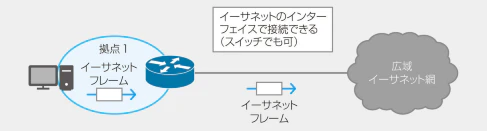

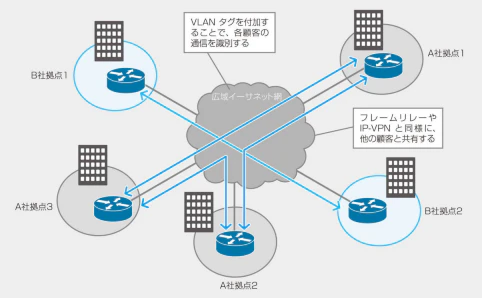

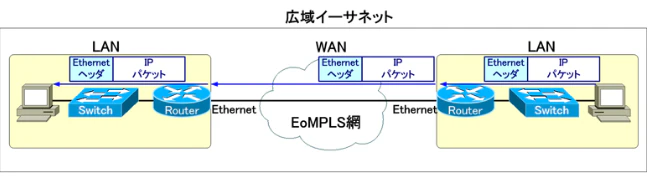

広域イーサネット(イーサネットWAN)

IP-VPNと同様に拠点間を接続するために利用されるサービス。通信事業者の広域イーサネット網を使用し、網内ではデータリンク層のプロトコルであるイーサネットで通信を行う。これにより、IP以外のネットワーク層のプロトコルによる拠点間の通信が可能。

広域イーサネット網は共有ネットワークであり、他の顧客も接続している。通信が混在しないようにVLANタグを二重に付加して識別をする。そのほかにも、IP-VPNで通信を識別するためのMPLSをベースとするEoMPLS(Ethernet over MPLS)という技術も使用されている。

- LANと同じインターフェース、プロトコルを使用

- 高速通信が可能なのでテレビ電話を使ったオンライン会議にも対応可能

EoMPLS(Ethernet over MPLS)

WANサービスの1つでEthernetインターフェース(GigabitEthernetやFastEthernetなど)を使用する。

GRE(Generic Routing Encapsulation)

トンネリングプロトコルの1つ。GREトンネリングでは、通信したいネットワーク層のプロトコルを他のネットワーク層のプロトコルにカプセル化する。

-

マルチプロトコルに対応している

複数のネットワーク層のプロトコルをカプセル化できる。 -

マルチキャストやブロードキャストのパケットをトンネリングできる

パケットのカプセル化を行うと、マルチキャストやブロードキャストの通信であってもユニキャスト化できる。 -

IPsecとは異なりセキュリティ機能がない

GREでは暗号化行われないため、暗号化機能をもつIPsecに比べるとセキュリティ面で弱いプロトコルになる。暗号化を行いたい場合は、IPsecと組み合わせたGRE oner IPsecを使用する。

クラウドコンピューティング

コンピュータ資源の利用形態の1つで、クラウドとも呼ばれる。コンピュータリソースをインターネットなどのパブリックなネットワークを介して、サービスの形で必要に応じて利用する。クラウドによって提供されるサービスには、オフィスソフトやメールソフトなどのアプリケーションから、オンラインストレージ、データベースなどある。

プライベートクラウド

その企業専用のクラウドとして利用する形態。自社内のコンピュータリソースを用意する場合もあれば、クラウド事業者のクラウド内にその企業専用のクラウドを構築して利用する場合もある。

導入コストや管理コストが上がるが、セキュリティの向上やその企業に合わせた環境の構築が可能

パブリッククラウド

利用者を限定せずに複数のユーザや企業に向けてクラウド環境を提供する形態を指す。利用者が必要な時に必要な分だけ、自由にサーバやネットワークのリソースを使用でき、初期導入費用がほとんどかからないメリットがある。パブリッククラウドのサービスには提供されるサービスの範囲によって以下に分類される。

SaaS(Software as a Service)

代表的なもの:iCloud,M365,Google Driveなど

サーバ上で機能するアプリケーションまで含めたすべてをクラウド事業者が管理・提供する、クラウドの設計知識などは必要なく操作することができる。

PaaS(Platform as a Service)

代表的なもの:Microsoft Azure,Google App Engineなど

アプリケーション開発環境などミドルウェアまでを揃えた形で提供される。利用者はPaaS環境上にアプリケーションの開発を速やかに開始することができる・

IaaS(Infrastructure as a Service)

代表的なもの:Amazon EC2,Google Compute Engineなど

物理サーバ、ネットワーク、OSのインフラ部分のリソースだけが提供されるサービス。

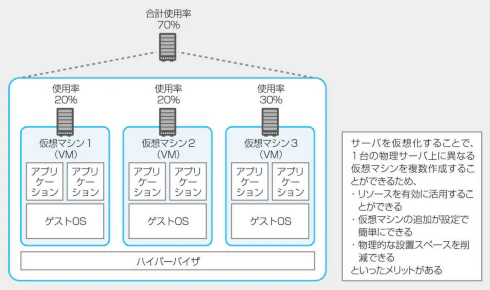

仮想サーバ

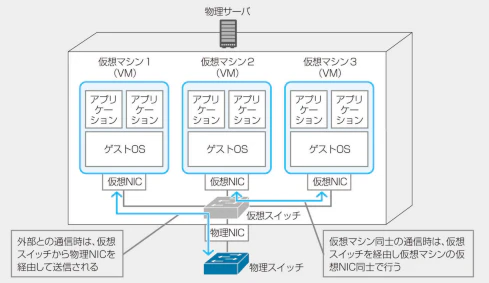

1台の物理的なサーバ上にハイパーバイザと呼ばれるコンピュータを仮想化するためのソフトウェアを使用し、仮想マシン(VM:バーチャルマシン)を動かす。サーバのリソースを分割して有効利用が可能。

仮想マシン同士で通信を行う場合、仮想サーバでは仮想スイッチ(Virtual Switch)という仮想的なレイヤ2スイッチを物理サーバ内に形成する。仮想NICという仮想的な接続ポートを持っており、そのポートを介して仮想スイッチと接続する。

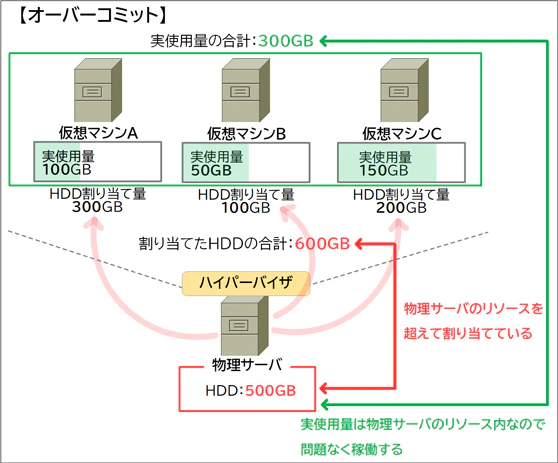

オーバーコミット

各仮想マシンに割り当てられたリソースの合計が、物理サーバのリソースを上回っている場合でも設定が可能な方式のこと。

物理リソースを大幅に超えたリソースを割り当ててしまうと、実際の使用量が物理リソースを超え、リソース不足を起こす可能性がある。